이 글은 작성자가 이해한 내용을 바탕으로 작성되었으며, 올바르지 않은 정보를 포함할 경우 댓글로 알려주시면 감사하겠습니다.

브라우저 보안이 왜 중요한가

2020년 12월 31일부터 어도비 플래시 플레이어(Adobe Flash Player)가 지원을 중단했다는 사실을 모두가 익히 들어 알고 있을 것입니다. 이는 어도비 플래시에서 보안취약점이 발견되고, 이를 악용한 랜섬웨어와 같은 악성코드가 나타난 것이 가장 큰 계기가 되었습니다. 그만큼 모든 소프트웨어가 보안취약점에 대하여 분석하고, 이를 해결할 수 있는 방안을 만드는 것이 중요하다는 것을 의미합니다.

전자기기가 보급됨에 따라 네트워크를 통해 쉽게 접속이 가능한 웹 브라우저의 경우에도 예외가 아닙니다. 웹 브라우저를 통해 민감한 데이터들이 전달되기 때문에 많은 공격자들의 공격 대상이 될 수 있습니다. 실제로 많은 개인정보들과 인터넷 쇼핑 정보부터 기업 관리 시스템이나 학교 관리 시스템, 크게는 국가의 중요한 군사정보나 기밀 정보들까지 브라우저를 통해 전달될 수 있습니다.

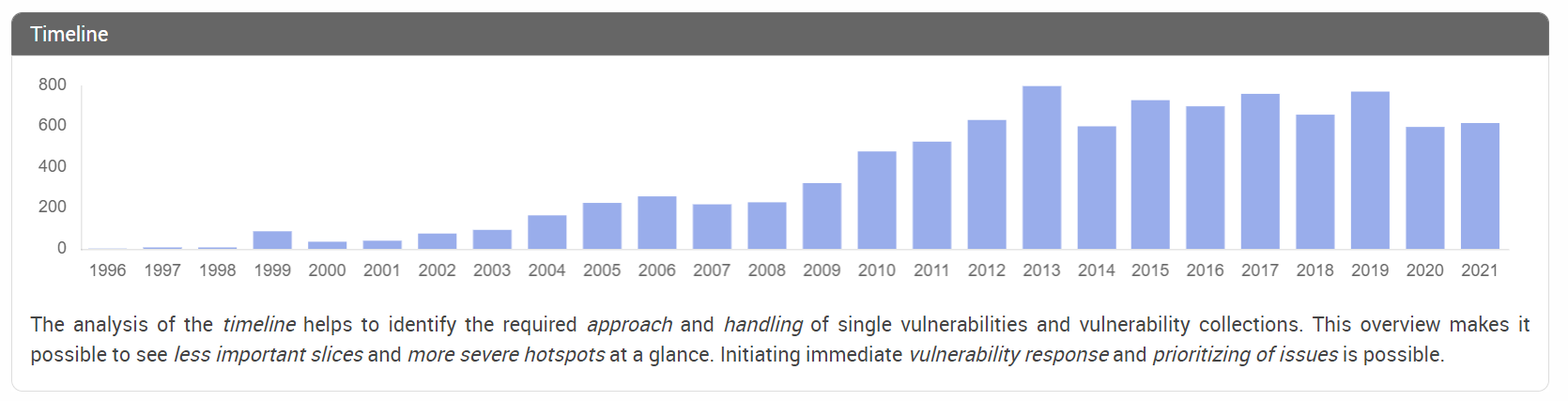

브라우저 취약성에 대한 연구 및 분석은 현재까지도 꾸준히 이루어지고 있으며, 이에 따라 보안 취약점을 조기에 발견하여 분석하고, 대응하는 것이 필요합니다. 이러한 연구들이 이루어짐에 따라 우리는 더욱 안전한 브라우저 생활을 즐길 수 있을 것 입니다.

브라우저 보안 취약점

현재까지 발견된 브라우저 취약점은 여러가지가 있습니다.

그 중 몇가지를 소개하고자 합니다.

1. SQL Injection

SQL Injection은 공격자가 사용자에게 제공되는 데이터를 조작하여 백엔드 SQL 구문을 변경함으로써 나타날 수 있습니다. 이를 통해 공격자는 사용자 이름, 패스워드와 같은 백엔드의 데이터를 누출시키거나 데이터베이스의 데이터를 조작하는 등의 악성행동을 할 수 있습니다.

2. Insecure Direct Object References

개발자가 URL이나 FORM 파라미터처럼 파일이나 데이터베이스 키와 같은 정보를 포함할 경우 이 취약성을 이용해 내부 접근 권한을 얻거나 데이터를 수정할 수 있습니다.

https://www.coding.heyum/userid=1111

https://www.coding.heyum/userid=1112URL에서 개체 참조가 노출되는 웹을 구현한다면 첫 번째 URL을 단순하게 두 번째 URL로 변경함으로써 다른 사용자의 정보를 누출시킬 수 있습니다.

3. Sandbox Escaping

Sandbox(샌드박스)는 외부로부터 들어온 프로그램이 보호된 영역에서 동작해 시스템이 부정하게 조작되는 것을 막는 보안 형태입니다. 공격자는 이 샌드박스를 해제하는 보안 취약점을 이용해 브라우저를 공격할 수 있습니다.

구글 보안팀, 프로젝트 제로(Project Zero)는 모바일 운영체제, 웹 브라우저, 오픈소스 라이브러리에 대한 보안 취약점을 연구를 수행합니다. 이는 크롬의 브라우저 프로세스와 렌더러 프로세스의 통신에서 발생할 수 있는 보안 취약점을 포함하며, 해당 보안 취약점이 샌드박스 이스케이핑을 통해 취약점 공격이 가능하다는 것을 보여주었습니다.