▷ 해싱

Hashing

복호화가 가능한 다른 암호화 방식들과 달리, 해싱은 암호화만 가능하다.

단방향 암호화 방식이며, 해싱은 해시 함수를 사용하여 암호화를 진행한다.

❓복호화가 불가능한 해싱을 사용하는 이유?

해싱의 목적은 데이터 자체를 사용하는 것이 아니라,

동일한 값의 데이터를 사용하고 있는지 여부만을 확인하는 것이기 때문.

로그인 요청 처리 예시

서버측에서 비밀번호를 모르는 상태에서 로그인 요청을 받았을 땐

해싱한 값끼리 비교해서 일치하는지 확인하여 처리한다.

(정확한 값을 몰라도 일치하는지만 확인하면 되기 때문, 데이터 유출 위험↓)

❗️해시 함수의 특징

- 항상 같은 길이의 문자열을 리턴

- 서로 다른 문자열, 동일한 해시 함수 → 반드시 다른 결과값

- 동일한 문자열, 동일한 해시 함수 → 항상 같은 결과값

| 비밀번호 | 해시 함수(SHA1) 리턴 값 |

|---|---|

| ‘password’ | ‘5BAA61E4C9B93F3F0682250B6CF8331B7EE68FD8’ |

| ‘Password’ | ‘8BE3C943B1609FFFBFC51AAD666D0A04ADF83C9D’ |

🔑 레인보우 테이블

항상 같은 결과값이 나오는 해시 함수의 특성을 이용하여

해시 함수를 거치기 이전에 값을 미리 알아낼 수 있도록

기록해놓은 표인 레인보우 테이블이 존재한다.

이는 보안에 취약하기 때문에 솔트(salt)를 활용해야 한다.

🔑 솔트

Salt

해싱 이전 값에 임의의 값을 더해 데이터가 유출 되더라도

해싱 이전의 값을 알아내기 더욱 어렵게 만드는 방법이다.

솔트가 함께 유출 된 것이 아니라면 암호화 이전의 값을 알아내는 것은 불가능에 가깝다.

| 비밀번호 + 솔트 | 해시 함수(SHA1) 리턴 값 |

|---|---|

| ‘password’ + ‘salt’ | ‘C88E9C67041A74E0357BEFDFF93F87DDE0904214’ |

| ‘Password’ + ‘salt’ | ‘38A8FDE622C0CF723934BA7138A72BEACCFC69D4’ |

▷ Token

토큰 인증 방식

토큰을 사용하면 사용자의 인증 정보를

서버가 아닌 클라이언트 측에 저장할 수 있다.

❓왜 토큰 인증 방식이 생겼나요?

세션 인증 방식에서는 서버에서 유저의 상태 관리를 하는데

서버의 부담이 커져서, 서버의 부담을 줄이기 위해

토큰 기반 인증 방식이 등장한 것이다.

토큰은 무언가를 이용할 수 있는 권한이나 자격을 의미하며,

웹 보안에서는 인증과 권한 정보를 담고 있는 암호화된 문자열을 말한다.

이를 이용해 특정 애플리케이션에 대한 사용자의 접근 권한을 부여할 수 있다.

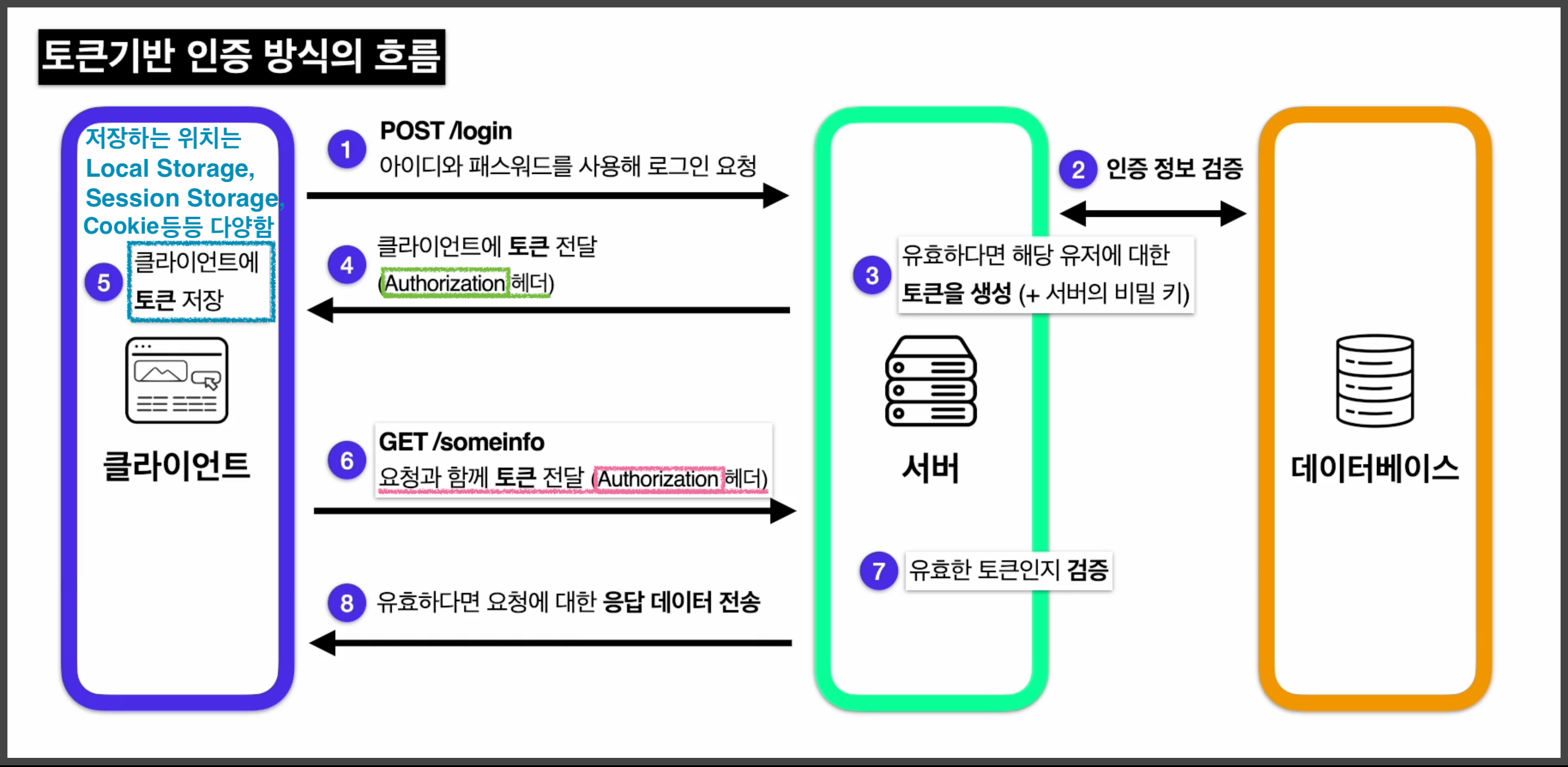

🪙 토큰 인증 방식의 흐름

🪙 토큰 인증 방식의 장점과 한계

무상태성

서버가 유저의 인증 상태를 관리하지 않음.

서버는 비밀 키를 통해 클라이언트에서 보낸 토큰의 유효성만 검증할 뿐.

But, 토큰 자체가 탈취되었을 때에도 서버가 토큰을 강제로 만료시킬 수 없다.

확장성

다수의 서버가 공통된 세션 데이터를 가질 필요가 없음.

덕분에 서버 확장이 용이함.

But, 유효기간을 길게 설정하게 되면 탈취될 경우 더 치명적일 수 있다.

어디서나 토큰 생성 가능

토큰의 생성과 검증이 하나의 서버에서 이루어지지 않아도 됨.

그래서 토큰 생성만을 담당하는 서버를 구축할 수 있음.

(여러 서비스 간의 공통된 인증 서버를 구현 가능)

권한 부여에 용이

토큰은 인증 상태, 접근 권한 등 다양한 정보를 담을 수 있기에

사용자 권한 부여에 용이하다. 그래서 어드민 권한 부여 및 정보에

접근할 수 있는 범위도 설정할 수 있다.

But, 토큰에 많은 데이터를 담으면 그만큼 암호화 과정이 길어지고

토큰의 크기도 커지기 때문에 네트워크 비용 문제가 발생할 수 있다.

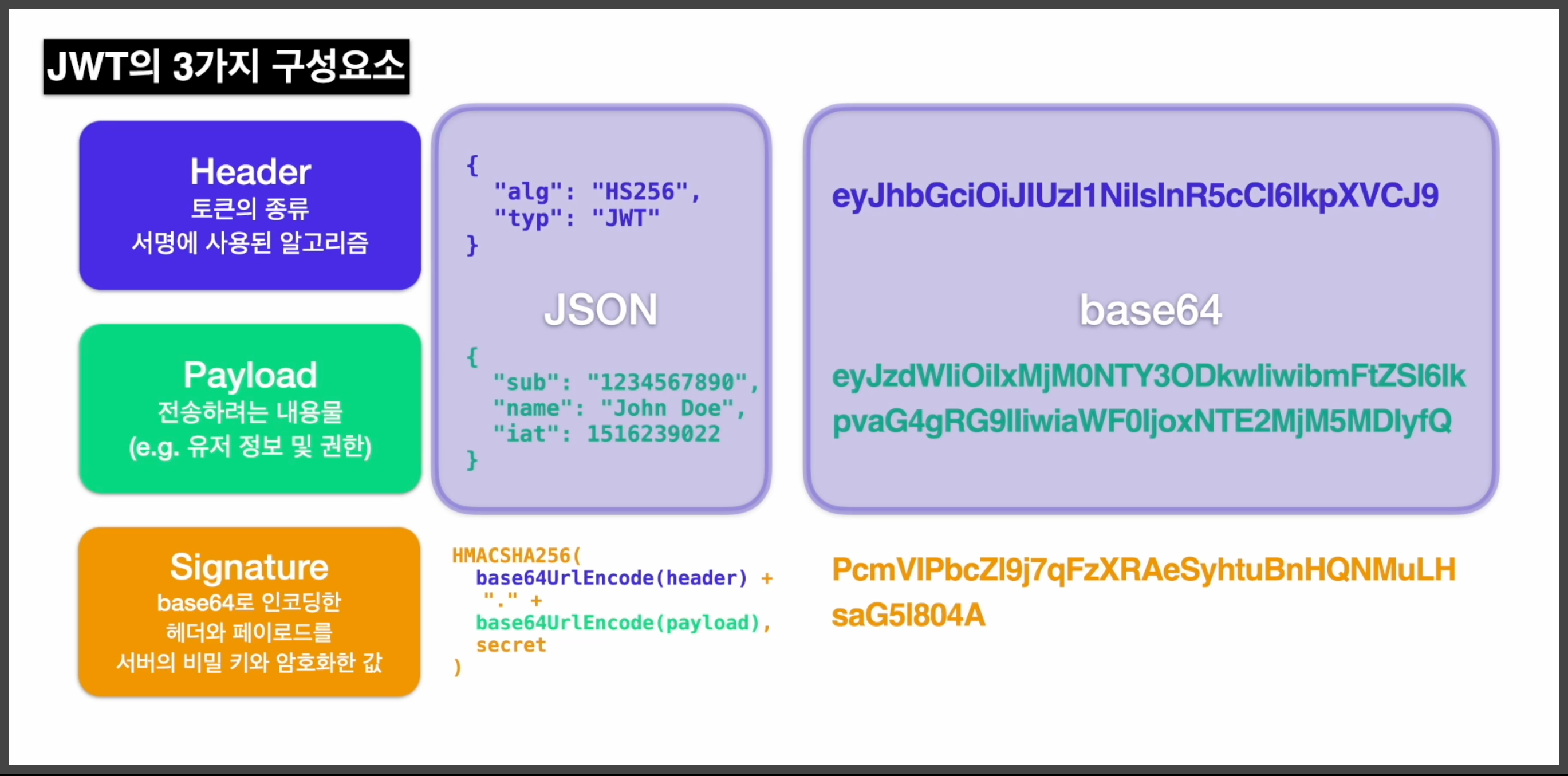

🪙 JWT

JSON Web Token

JSON 객체에 정보를 담고 이를 토큰으로 암호화하여 전송할 수 있는 기술이다.

1. Header

토큰의 종류, 시그니처를 만들 때 사용할

알고리즘을 JSON 형태로 작성한다.

{

"alg": "HS256",

"typ": "JWT"

}

// 이 JSON 객체를 base64 방식으로 인코딩하면 JWT의 첫 번째 부분인 Header가 완성된다.

// ❗️참고) base64 방식 - 얼마든지 디코딩할 수 있는 인코딩 방식임.

// 노출되어서는 안되는 정보는 담지 말기2. Payload

전달하려는 내용물을 담고 있는 부분이다.

// 어떤 정보에 접근 가능한지에 대한 권한,

// 유저의 이름과 같은 개인정보, 토큰의 발급 시간 및

// 만료 시간 등의 정보들을 JSON 형태로 담는다.

{

"sub": "someInformation",

"name": "phillip",

"iat": 151623391

}

// 이 JSON 객체를 base64로 인코딩하면 JWT의 두 번째 부분인 Payload가 완성된다.3. Signature

토큰의 무결성을 확인할 수 있는 부분이다.

Signature는 서버의 비밀 키(암호화에 추가할 salt)와

Header에서 지정한 알고리즘을 사용하여

Header와 Payload를 해싱한다.

// 만약 HMAC SHA256 알고리즘을 사용한다면 Signature는 아래와 같은 방식으로 생성된다.

HMACSHA256(base64UrlEncode(header) + '.' + base64UrlEncode(payload), secret);🪙 액세스 토큰 / 리프레시 토큰

다양한 방법들이 있지만, 대표적으로는

액세스 토큰과 리프레시 토큰을 함께 사용하는 방법이 있다.

Access Token

보안을 위해 24시간 정도의 짧은 유효기간.

Refresh Token

액세스 토큰이 만료되었을 때 새로운 액세스 토큰을

발급받기 위해 사용되는 토큰이다. (액세스 토큰보다 긴 유효기간)

🪙 JWT 사용법

jsonwebtoken

// npm i jsonwebtoken

// 구조분해할당해서 사용 가능

const { sign, verify } = require("jsonwebtoken")

// 토큰 생성하는 방법

const token = sign(토큰에_담을_값, process.env.ACCESS_SECRET, { 옵션1: 값, 옵션2: 값, ... });

// 토큰 해독하는 법 verify(해독, 검증)

const token = verify(token, process.env.ACCESS_SECRET); dotenv

// npm i dotenv

// .env 파일 작성, 그 안에 필요한 환경 변수를 키=값의 포멧으로 나열.

// dotenv를 사용해 현재 디렉토리에 위치한 .env 파일로부터 환경 변수를 읽어 낼 수 있다.

require("dotenv").config();

const { sign, verify } = require("jsonwebtoken");

module.exports = {

generateToken: (user, checkedKeepLogin) => {

const payload = {

id: user.id,

email: user.email,

};

let result = {

// 토큰 생성하는 방법

// const token = sign(토큰에_담을_값, ACCESS_SECRET, { 옵션1: 값, 옵션2: 값, ... });

accessToken: sign(payload, process.env.ACCESS_SECRET, {

expiresIn: "1d", // 1일간 유효한 토큰을 발행합니다.

}),

};

if (checkedKeepLogin) {

result.refreshToken = sign(payload, process.env.REFRESH_SECRET, {

expiresIn: "7d", // 일주일간 유효한 토큰을 발행합니다.

});

}

return result;

},

verifyToken: (type, token) => {

let secretKey, decoded;

switch (type) {

case "access":

secretKey = process.env.ACCESS_SECRET;

break;

case "refresh":

secretKey = process.env.REFRESH_SECRET;

break;

default:

return null;

}

// 토큰 해독하는 법 verify(해독, 검증)

try {

decoded = verify(token, secretKey);

} catch (err) {

console.log(`JWT Error: ${err.message}`);

return null;

}

return decoded;

},

};