Reversing.kr

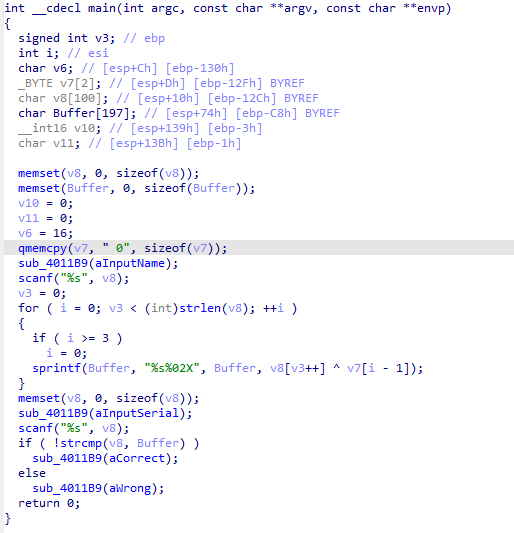

1.[Reversing.kr] Easy Keygen

이론 공부만 하니까 문제 풀어보고 싶어서 해봤다. 드림핵이랑 rev.kr 중 뭐할까 고민하다가 그래도 "근본은 rev.kr이지!"하고 풀었다.Decompiling한 코드를 분석해보자. InputName을 입력받고 반복문을 돌려 Serial_Key로 바꾼 다음, 비교하여

2025년 1월 10일

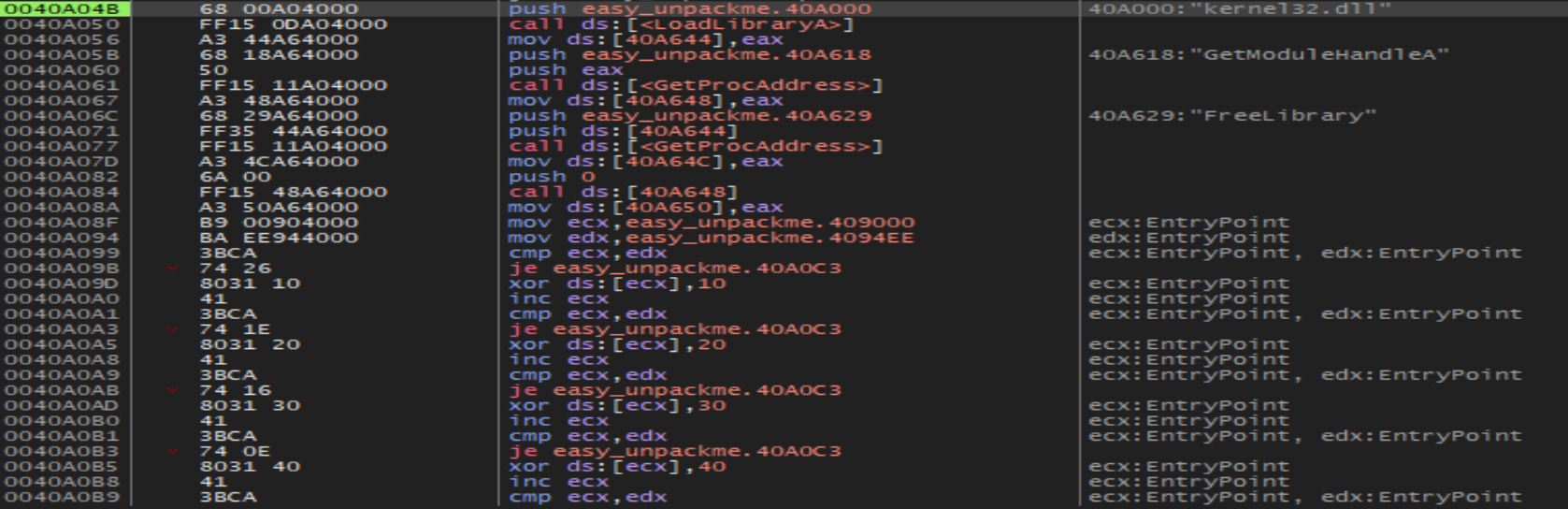

2.[Reversing.kr] Easy Unpack

이번 문제는 내가 지금까지 공부했던 Packer의 지식을 이용하는 문제라 재미있을 것 같아서 해보았다.문제에서 구하고자 하는 것은 OEP가 어디인지 파악하는 것이다.코드를 분석하기 앞서 이 파일이 어떤 패커로 패킹이 되었는지 DIE(Detect-It-Easy)로 확인해

2025년 1월 10일

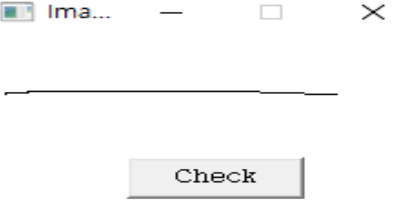

3.[Reversing.kr] ImagePrc

이번 문제는 내가 지금까지 생각했던 방식에서 좀 많이 동떨어져 있던 문제다. 기존 방식은 '코드를 파악해서 문제를 풀어야 겠다!'라는 느낌이었다면 이 문제는 '다른 프로그램들을 엮어서 생각해보자!'라는 느낌을 받았다.입력이 키보드가 아니라 마우스로 되어서 처음에는 어떻

2025년 1월 13일

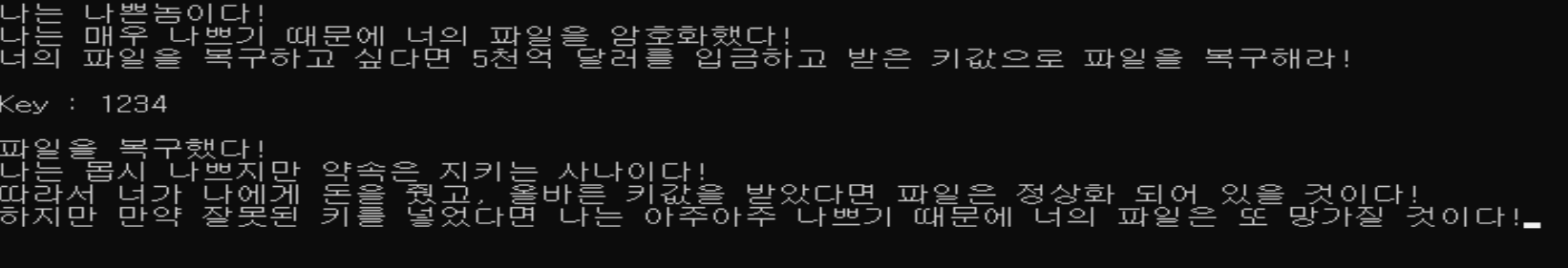

4.[Reversing.kr] ransomware

이번 문제는 reversing.kr에서 140점 정도하는 나름 나에게는 도전 문제를 시도해보았다.말투가 나쁜 사람치고는 착한 어투(?)로 쓴 것 같다. 문제는 key값을 입력하고 이 key값을 이용하여 복호화를 하는 문제인 것 같다.일단 PE File Format을 확

2025년 1월 14일