드디어 vpc에 대해 배운다! 왜 안배우지 했는데 ㅎ

Virtual Private Cloud

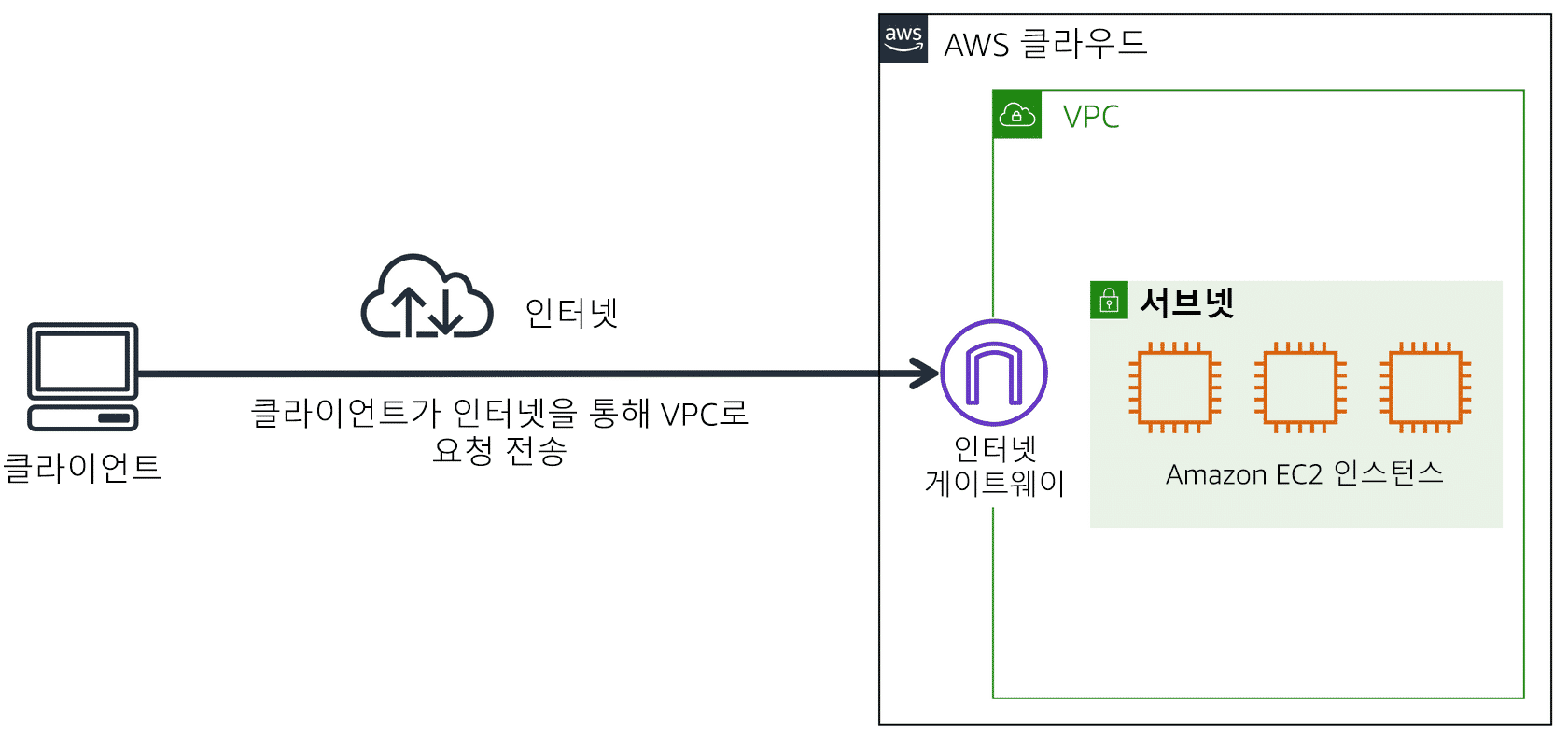

Aws에서 사용할 수 있는 가상의 격리된 프라이빗 네트워크 이 VPC 안에 있는 서브넷(vpc 내에 있는 IP주소의 모음, 리소스를 그룹화)에 Ec2 인스턴스 같은 것을 배치할 수 있다.

VPC는 이름에서 알 수 있듯이 private 이다. 다만, 공개 인터넷이 VPC를 출입할 수 있도록 하려면 인터넷 게이트웨이를 연결하면 된다.

그렇다면 private 리소스는 어떻게 관리할까? 이럴 땐 그냥 프라이빗 게이트웨이를 사용하면 된다. 이것으로 온프레미스 데이터 센터나 사내 네트워크 같은 프라이빗 네트워크와 VPC 간의 VPN 연결을 만들 수 있다.

이것을 커피숍에서의 예시와 연관 지으면 건물에서 커피숍으로 가는 비공개 버스 노선을 만드는 일이라고 할 수가 있죠. 커피를 마시고 싶다면 먼저 건물에 들어간 다음 신원을 인증하고 건물 내부 사람만 이용할 수 있는 내부 커피숍 행 비밀 버스를 타야 하죠. 이와 같이 공개되지 않은 프라이빗한 AWS 리소스로 가는 암호화된 VPN 연결을 만들고 싶다면 가상 프라이빗 게이트웨이를 VPC에 연결해야 합니다.

전용 연결을 위해서는 AWS Direct Connect를 이용하면 된다.

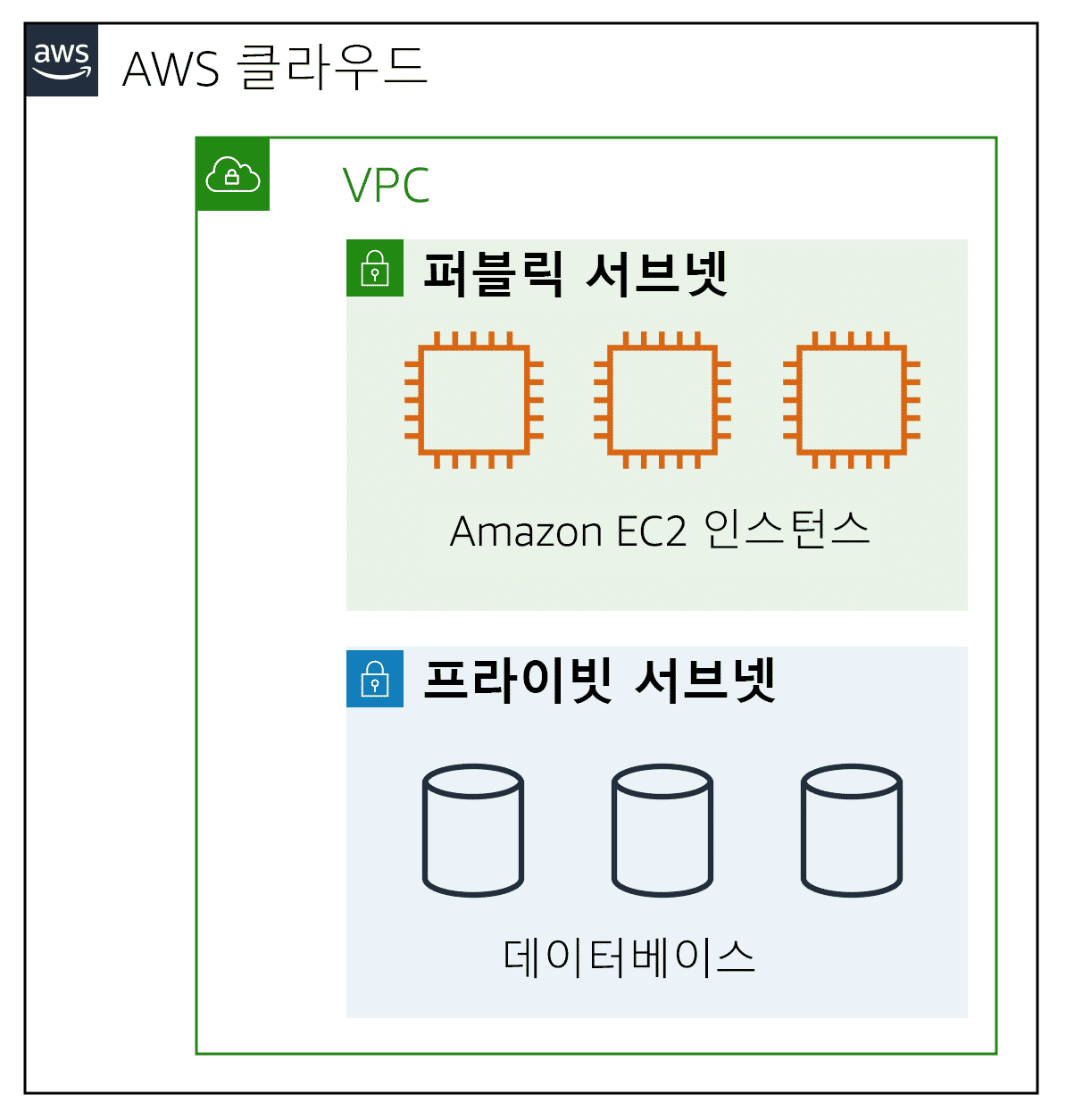

서브넷

서브넷은 보안 또는 운영 요구 사항에 따라 리소스를 그룹화할 수 있는 VPC 내의 한 섹션 서브넷은 퍼블릭이거나 프라이빗일 수 있다.

네트워크 ACL

네트워크 ACL은 서브넷 수준에서 인바운드 및 아웃바운드 트래픽을 제어하는 가상 방화벽 = 여권 심사관

스테이트리스 패킷 필터링을 사용한다. 즉, 아무것도 기억하지 않고 각 방향(인바운드 및 아웃바운드)으로 서브넷 경계를 통과하는 패킷만 확인한다. 스테이트리스 패킷 필터링을 수행합니다. 즉, 아무것도 기억하지 않고 각 방향(인바운드 및 아웃바운드)으로 서브넷 경계를 통과하는 패킷만 확인합니다.

보안 그룹

보안 그룹은 Amazon EC2 인스턴스에 대한 인바운드 및 아웃바운드 트래픽을 제어하는 가상 방화벽. 기본적으로 보안 그룹은 모든 인바운드 트래픽을 거부하고 모든 아웃바운드 트래픽을 허용한다.

스테이트풀 패킷 필터링을 사용한다. 즉, 들어오는 패킷에 대한 이전 결정을 기억한다.