1회

RAID 형태

- RAID1 : 두 개 이상의 디스크를 미러링을 통해 하나의 디스트처럼 사용

- RAID2 : 오류 정정을 위한 해밍코드를 사용하는 방식

- RAID3 : 하나의 디스크를 패리티 정보를 위해 사용하고 나머지 디스크에 데이터를 균등하게 분산 저장

- RAID4 : RAID3과 같은 방식이나, 블록 단위로 분산 저장한다.

- RAID5 : 3개 이상의 디스크를 붙여서 하나의 디스크처럼 사용하고 각각의 디스크에 패리티 정보를 가지고 있는 방식

- RAID6 : 하나의 패리티를 두 개의 디스크에 분산저장하는 방식

트랜잭션의 특성

- 원자성 : 트랜잭션 연산은 데이터베이스에 모두 반영되거나 모두 취소되어야 한다.(All or Nothing)

- 일관성 : 트랜잭션 실행이 성공적으로 완료되면 언제나 일관성있는 데이터베이스 상태로 저장되어야한다.

- 독립성 : 둘 이상의 트랜잭션이 동시에 병행 실행되는 경우 서로에거 간섭할 수 없다.

- 영속성 : 트랜잭션 실행이 성공하면 영원히 데이터베이스에 저장되어야 한다.

데이터베이스 이상현상

- 삽입 이상 : 릴레이션에서 데이터를 삽입할 때 의도와는 상관없이 원하지 않는 값들로 함께 삽입되는 현상

- 삭제 이상 : 릴레이션에서 한 튜플을 삭제할 때 의도와는 상관없는 값들도 함께 삭제되는 연쇄 삭제 현상

- 갱신 이상 : 릴레이션에서 튜플에 있는 속성값을 갱신할 때 일부 튜플의 정보만 갱신되어 정보에 모순이 생기는 현상

정규화

- 비정규화

- 1정규화 : 도메인이 원자값

- 2정규화 : 부분 함수적 종속 제거

- 3정규화 : 이행적 함수 종속 제거

- 보이스코드정규화 : 결정자이면서 후보키가 아닌 것 제거

- 4정규화 : 다치 종속 제거

- 5정규화 : 조인 종속 제거

애플리케이션 테스트 유형 분류

- 프로그램 실행 여부

- 정적 테스트

- 동적 테스트 - 테스트 기법

- 화이트박스테스트

- 커버리지

- 블랙박스테스트

- 경계값 분석

- 동등분할

- 원인-결과 그래프 - 테스트에 대한 시각

- 검증 테스트(개발자가)

- 확인 테스트(사용자) - 테스트 목적

- 회복 테스트

- 안전 테스트

- 강도 테스트

- 회귀 테스트 - 테스트 기반

- 명세 기반 테스트

- 구조 기반 테스트

- 경험 기반 테스트

데이터베이스 키

- 슈퍼키 - 유일성 만족

- 후보키 - 유일성, 최소성 만족

- 대체키 - 유일성, 최소성 만족

- 기본키 - 유일성, 최소성 만족

V모델 테스트

- 단위

- 정적

- 동적

- 통합

- 상향식 > 드라이버

- 하향식 > 스텁

- 빅뱅

- 백본

- 시스템

- 기능

- 비기능

- 인수

- 알파 > 개발자랑 같이

- 베타 > 개발자 빼고

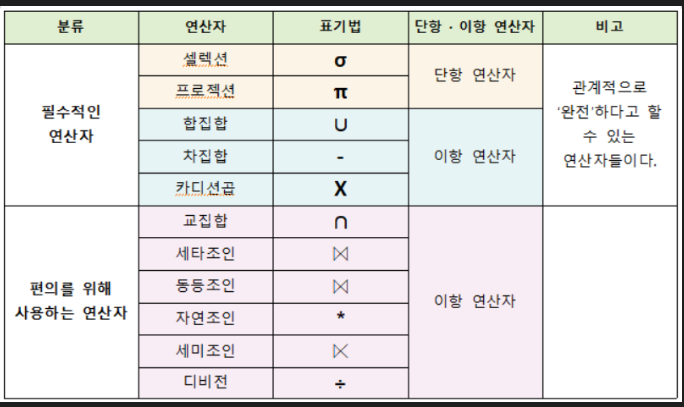

관계대수 / 관계해석

- 관계해석 : 원하는 정보가 무엇이라는 것만 정의하는 비절차적 특성

- 관게대수 : 절차적 특성

암호 방식에 따른 분류

-

양방향

- 대칭키- Stream 방식

- OTPad

- RC4 - Block 방식

- DES, 3DES

- AES : 1997년 NIST에서 제정

- SEED : 순수 국내기술

- IEDA

- Stream 방식

-

비대칭키

- 인수분해 -> RSA

- 이산대수 -> DH,EIGmal, DSA

- 타원곡선방정식 -> ECC -

단방향

- 해시

VPN

- 인터넷 등 통신 사업자의 공중 네트워크에 암호화 기술을 이용하여 사용자가 마치 자신의 전용 회선을 사용하는 것처럼 해주는 보안솔루션

보안 솔루션

- 방화벽(Firdewall) : 네트워크 간에 전송되는 정보를 선별하는 기능을 가진 침입 차단 시스템

- 웹방화벽(Web Firewall) : 웹기반 공격을 방어할 목적으로 만들어진 웹서버 특화 방화벽

- 침입탐지 시스템(IDS; Intrusion Detection System) : 컴퓨터 시스템의 비정상적인 사용, 오용 등을 실시간으로 탐지하는 시스템

- 침입방지 시스템(IPS; Intrusion Prevention System) : 방화벽과 침임탐지 시스템을 결합

- 데이터유출방지(DLP; Data Leakage/Loss Prevention) : 내부 정보의 유출을 방지하기 위한 보안솔루션

- NAC(Network Access Control) : 네트워크에 접속하는 내부PC의 MAC주소를 IP관리 시스템에 등록한 후 일관된 보안관리 기능을 제공하는 보안 솔루션

- ESM(Enterprise Security Management) : 다양한 장비에서 발생하는 로그 및 보안 이벤트를 통합관리하는 시스템

라우팅 프로토콜

- 라우팅 프로토콜

- 정적 라우팅- 동적 라우팅

- IGP

- Distance Vector

- RIP

- IGRP

- Link-State Vector

- EIGRP

- OSPF - EGP

- BGP

- IGP

- 동적 라우팅

응집도

- 기능적 응집도 : 모듈 내부의 모든 기능이 단일한 목적을 위해 수행

- 순차적 응집도 : 모듈 내에서 한 활동으로부터 나온 출력값을 다른 활동에 사용

- 통신적 응집도 : 동일한 입력/출력을 사용하여 다른 기능을 수행

- 절차적 응집도 : 모듈 안의 구성요소들이 기능을 순차적으로 수행

- 시간적 응집도 : 특정 시간에 처리되어야 하는 활동을 한 모듈에서 처리

- 논리적 응집도 : 유사한 성격을 갖거나 특정 형태로 분류되는 처리요소를 한 모듈에서 처리

- 우연적 응집도 : 모듈 내부의 각 구성요소들이 연관이 없는 경우

결합도

- 자료 결합도 : 모듈 간의 자료(값)을 통해서만 모듈 상호 작용

- 스탬프 결합도 : 모듈 간의 배열이나 오브젝트, 스트럭처 등이 전달

- 제어 결합도 : 값만 전달되는게 아니라, 제어 요소가 전달되는 경우

- 외부 결합도 : 모듈에서 외부로 선언한 변수를 다른 모듈에서 참조

- 공통 결합도 : 전역변수 참조

- 내용 결합도 : 다른 모듈 내부에 있는 변수나 기능을 다른 모듈에서 참조

통신 보안

- IPSec

- SSL

- SHTTP

SOAP

- SOAP이라는 프로토콜을 이용해서 WSDL을 가져옴

WSDL(Web Server Description Language)

- XML로 만든 사용법

UDDI

- WSDL을 등록하는 곳

객체지향 원칙(SOLID)

- 단일 책임 원칙(SRP) : 한 클래스는 하나의 책임만을 가져야 한다.

- 개방 폐쇄 원친(OCP) : 확장에는 열려있고, 수정에는 닫혀있어야한다.

- 리스코프 치환 원칙(LSP) : 자식클래스는 언제나 부모 클래스를 대체할 수 있어야한다.

- 인터페이스 분리 원칙(ISP) : 자신이 구현하지 않은 인터페이스와 연관있으면 안된다.

- 의존석 주입 원칙(DIP) : 의존 관계를 맺을 때 자주 변화하는 것보다, 변화가 거의 없는 것과 의존해여한다.

UI 설계 원칙

- 직관성 : 사용자 누구나 이해할 수 있고, 사용할 수 있게 해야한다.

- 유효성 : 사용자의 목적을 정확히 달성할 수 있게 해야한다.

- 학습성 : 사용자가 쉽게 배우고 익힐 수 있어야한다.

- 유연성 : 사용자의 요구를 최대한 수용하면서 오류를 최소화한다.