1. Linux Basic

Server 운용시 OS 선택 기준

관리 환경에서 리소스가 많이 차지하면 서비스 환경이 저하되기 때문에 관리환경 리소스는 최소화 되어야 한다.

즉, OS에 할당되는 리소스가 적어야 한다. window는 사용성을 위해 설계됐기 때문에 server용 OS로 부적합하다. Linux/Unix 계열 OS들도 Window처럼 GUI를 제공하긴 하지만 사용하는 리소스가 훨씬 적기 때문에 많이 사용한다.

Unix to Linux

Linux는 open source 기반이기 때문에 설치 비용이 없다. Unix는 하드웨어에 최적화 되어 있는 os이다. 과거에는 물리적으로 다양한 하드웨어를 운용할 수 있어 많이 사용됐다. 하지만 가상화 같은 기술이 등장해서 하드웨어에 종속 될 필요가 없어 범용성이 좋고 Multi User 환경을 지원하는 현재는 Linux를 많이 사용한다.

Shell

Kernel - User 사이 Interface. 사용자가 입력한 명령을 기계어로 변환하는 역할.

대표 Bash Shell, ZShell.

Link

Link == windows 바로가기

파일 이름과 실제 데이터가 있는 곳과 이어주는 것. 연결 방식에 따라 hard or symbolic 구분

- Hard Link

파일 또는 디렉토리의 실제 저장 위치를 가리킴. 실제 저장 위치와 같은 곳을 가리키기 때문에 Hard Link 파일을 많이 만들어도 용량 차지를 안함. - Symbolic Link

특정 파일 또는 디렉토리를 가리키고 있는 포인터. 윈도우 바로가기와 같음.

Intro

Process는 Program이 실행되고 있는 상태를 말한다. Process는 parent-child 구조로 되어 있음.

컴퓨터가 부팅될 때 수많은 process가 실행되는데 이때 background process를 daemon이라고 함

또한 자식 프로세스가 종료되면 부모 프로세스로 돌아가게 되는데, 돌아가기 전에 부모 프로세스가 종료되면 자식 프로세스는 Orphan이 되고, Process 종료시 사용하던 리소스 역시 반납을 하게 되는데 이때 프로세스가 종료됐지만 리소스 반납이 되지 않은 상태를 zombie라고 함.

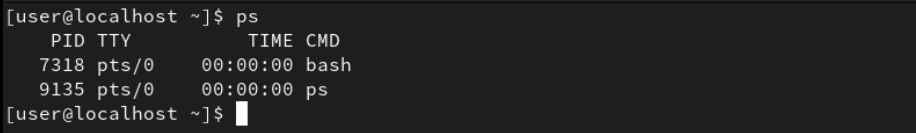

PID, PPID

Process 관리를 위해 각각 부여되는 ID값을 PID라고 한다. 부모, 자식 프로세스 구분을 위해 자식 프로세스를 생성한 부모 프로세스를 확인할 수 있는 PPID도 있다.  프로세스를 확인하는 명령어는 ps다. ps명령에는

프로세스를 확인하는 명령어는 ps다. ps명령에는 f, e 옵션이 있다. f 는 상세 정보 출력, e는 모든 프로세스 정보 출력에 해당한다.

f는 소유자, 부모 프로세스 번호, 시작 시간 등 더 다양한 정보 확인이 가능하고, e옵션은 ps명령과 같은 항목이 출력되지만 모든 프로세스를 출력한다.

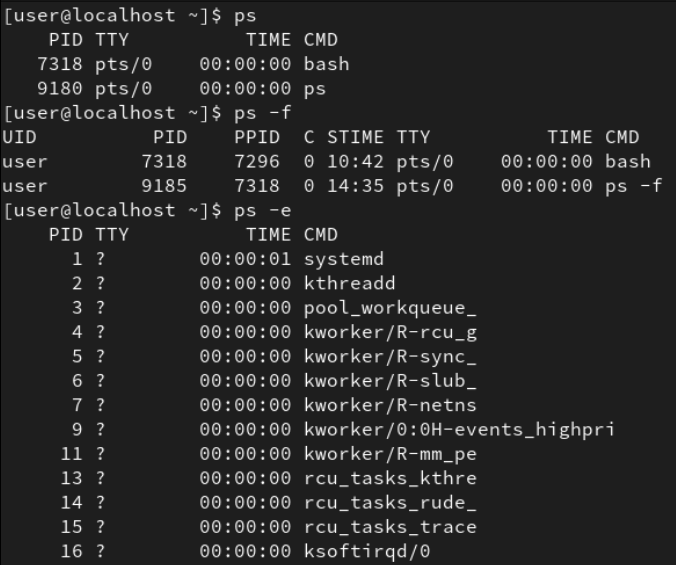

pstree/ptree

시스템 상 부모-자식 프로세스 사이 관계를 tree 형태로 확인 가능하다. ptree는 Unix, pstree는 Linux에서 사용한다.

2. User & Group

User & Group 정보 관리

정보 저장과 관리는 따로 하게 되는데, 관리는 /etc/skel과 /etc/login.defs에서 하게 된다.

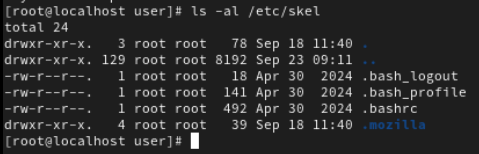

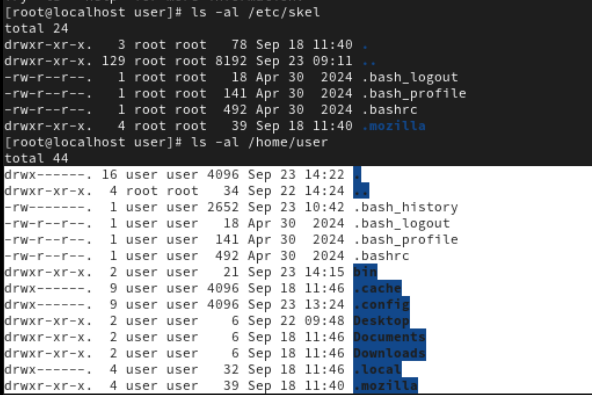

/etc/skel

사용자에 대한 기본적인 초기화 파일들을 저장하고 있는 디렉토리다. 사용자 생성시 해당 디렉토리의 모든 파일이 해당 사용자 홈 디렉토리로 복사된다.

사용자에 대한 기본적인 초기화 파일들을 저장하고 있는 디렉토리다. 사용자 생성시 해당 디렉토리의 모든 파일이 해당 사용자 홈 디렉토리로 복사된다.  사용자를 생성할 때마다 사용자 설정을 하는게 번거롭기 때문에 초기 설정 파일을 배포한다.

사용자를 생성할 때마다 사용자 설정을 하는게 번거롭기 때문에 초기 설정 파일을 배포한다.

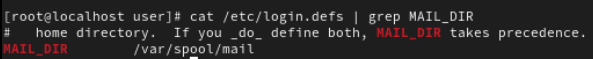

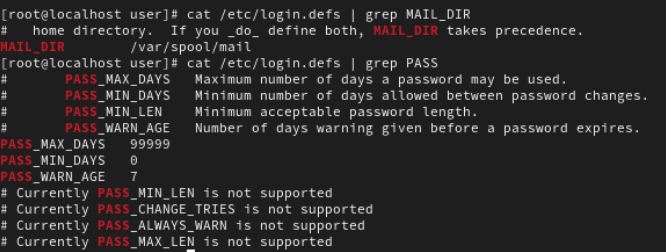

/etc/login.defs

사용자 또는 그룹 생성시 참고하는 기본 값들이 저장되어 있다.

- 사용자 메일 박스 위치 설정

오류 메시지 등을 메일 박스로 전송하는데 해당 메일을 받을 위치를 설정

오류 메시지 등을 메일 박스로 전송하는데 해당 메일을 받을 위치를 설정 - 패스워드 에이징 설정

비밀번호 최대, 최소 사용 기간, 최소 길이, 경고 값을 설정

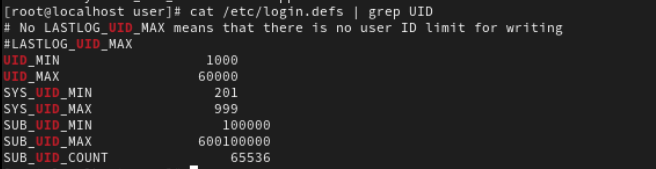

비밀번호 최대, 최소 사용 기간, 최소 길이, 경고 값을 설정 - 사용자 생성 시 부여되는 UID 설정

사용자 생성시 부여되는 UID의 최소, 최대값을 설정.

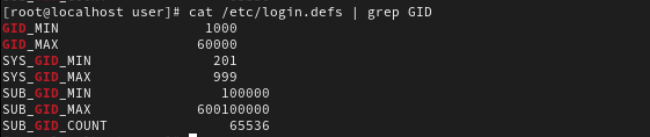

사용자 생성시 부여되는 UID의 최소, 최대값을 설정. - 그룹 생성시 부여되는 GID 설정

그룹 생성시 부여되는 GID의 최소, 최대값을 설정.

그룹 생성시 부여되는 GID의 최소, 최대값을 설정. - 사용자 생성시 홈 디렉토리 생성 여부 설정

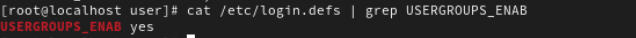

사용자 생성 시 같은 이름의 그룹을 생성한다. 이를 UPG 스키마라고 한다.

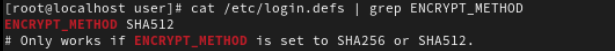

사용자 생성 시 같은 이름의 그룹을 생성한다. 이를 UPG 스키마라고 한다. - 패스워드 설정 시 해시 알고리즘 설정

사용자 비밀번호 암호화 방식을 설정.

사용자 비밀번호 암호화 방식을 설정.

사용자 전환

sudo

예전엔 업무 편의상 root 비밀번호를 공유 했지만, 이 방법은 문제 발생시 추적에 어려움이 있었다. 그래서 요즘은 sudo 명령을 이용해 root 권한을 이용한다.

sudo 명령을 사용하기 위해선 두 가직 조건이 만족되어야 한다.

1. 현재 사용자 pw

2. /etc/sudoers 등록 여부

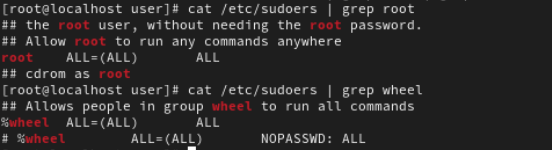

/etc/sudoers

sudo 명령을 사용하려면 조건이 필요한데, /etc/sudoers에 등록 되어 있어야 한다. 최신 리눅스에선 파일을 직접 수정하지 않고, 특정 명령으로 사용자를 "wheel" 그룹에 포함시켜 sudo 명령을 사용할 수 있도록 한다.  root 부분은 사용자가 사용할 수 있는 명령을 정의한다. ALL이라고 되어 있으니 모든 명령을 사용할 수 있다.

root 부분은 사용자가 사용할 수 있는 명령을 정의한다. ALL이라고 되어 있으니 모든 명령을 사용할 수 있다.

wheel 부분에서 % 기호는 그룹을 의미한다. 따라서 wheel 그룹의 구성원들은 sudo 명령을 사용할 수 있다.

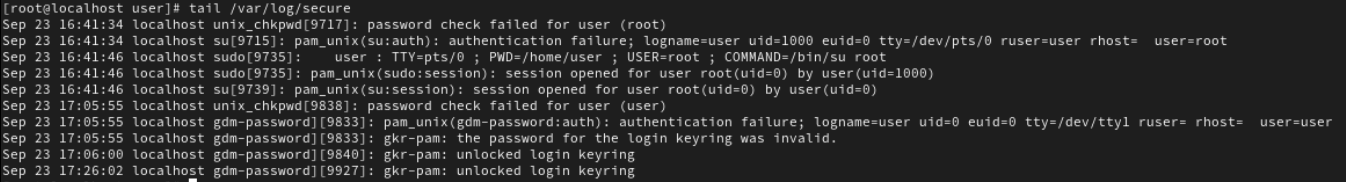

su/sudo logging

특정 사용자 권한을 빌리게 되면 시스템에 로그가 기록된다. 해당 로그는

특정 사용자 권한을 빌리게 되면 시스템에 로그가 기록된다. 해당 로그는 /var/log/secure에 기록되고, 이 파일은 인증과 관련된 로그를 담는 파일이다.

3. Advanced Permission Management

setuid

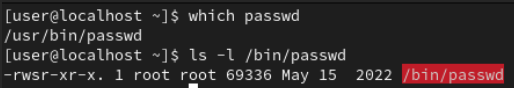

setuid는 바이너리 파일 또는 스크립트 파일에만 사용한다. 일반적인 프로세스는 실행한 사용자가 주체이지만 setuid가 설정되어 있으면 소유자 권한으로 프로세스를 실행하게 된다.

setuid는 바이너리 파일 또는 스크립트 파일에만 사용한다. 일반적인 프로세스는 실행한 사용자가 주체이지만 setuid가 설정되어 있으면 소유자 권한으로 프로세스를 실행하게 된다.

권한은 기본적으로 'rwx'로 읽기, 쓰기, 실행으로 나누는데, setuid가 설정되어 있으면 'x'가 아닌 's'로 표시한다.

만약 실행권한이 설정되어 있지 않은 상태로 setuid를 설정하게 되면 'S'로 표시한다.

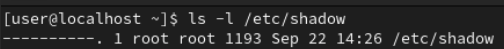

passwd는 비밀번호 변경시 사용하는 명령인데, 이 명령을 통해 비밀번호를 변경하면 shadow file의 내용이 변경되게 된다.  현재 shadow file의 권한을 보면 아무것도 설정되어 있지 않다. 즉, 일반 사용자 권한으로는 비밀번호 변경이 불가하다. root 사용자는 파일에 대한 권한을 어느 정도 무시할 수 있기 때문에 shadow 파일을 수정할 수 있고, 일반 사용자가 root 권한으로 자신의 비밀번호를 변경하는게 가능하다. 이것은 일반 사용자가 root의 권한을 빌려 사용하는 것이고, 이때 UID를 EUID(Effective UID)라고 한다.

현재 shadow file의 권한을 보면 아무것도 설정되어 있지 않다. 즉, 일반 사용자 권한으로는 비밀번호 변경이 불가하다. root 사용자는 파일에 대한 권한을 어느 정도 무시할 수 있기 때문에 shadow 파일을 수정할 수 있고, 일반 사용자가 root 권한으로 자신의 비밀번호를 변경하는게 가능하다. 이것은 일반 사용자가 root의 권한을 빌려 사용하는 것이고, 이때 UID를 EUID(Effective UID)라고 한다.

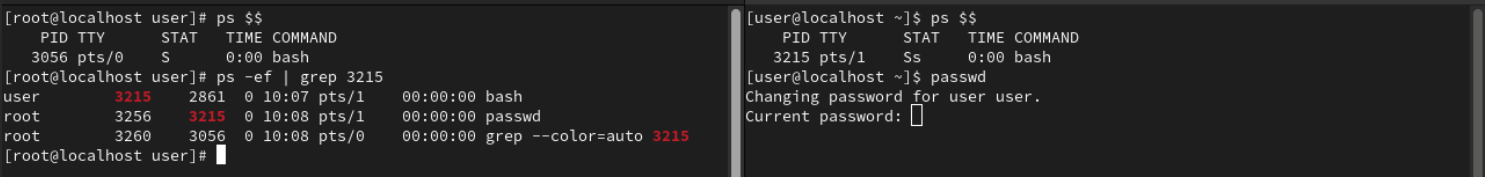

단, 다른 사용자의 비밀번호 변경을 막기 위해 passwd 뒤 인자로 사용자 설정은 불가능하다.  user에서 passwd 명령을 수행하고 root에서 ps 명령으로 실행중인 프로세스를 확인 해보면 root 권한으로 프로세스가 실행되고 있는 것을 확인할 수 있다.

user에서 passwd 명령을 수행하고 root에서 ps 명령으로 실행중인 프로세스를 확인 해보면 root 권한으로 프로세스가 실행되고 있는 것을 확인할 수 있다.

setgid

setuid처럼 바이너리 파일, 스크립트 파일에 설정되어 있으면 실행한 사용자의 권한으로 프로세스가 실행되는 것이 아닌 설정된 사용자 그룹의 권한으로 실행된다. setgid는 보통 디렉토리에 설정하여 사용하는 경우가 많다.

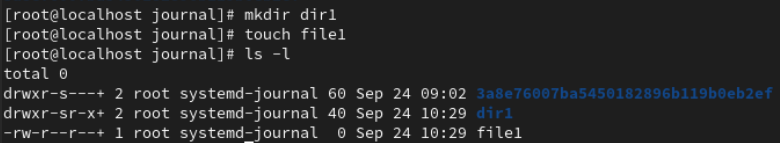

만약 디렉토리에 setgid가 설정되어 있으면 해당 디렉토리에서 파일을 생성했을 때 생성한 사용자 그룹이 아닌 설정된 사용자 그룹으로 권한이 상속된다.

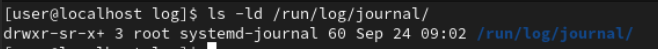

/run/log/journal은 시스템에서 발생한 저널(journal)파일을 저장하는 공간이다.

journal

주 파일 시스템에 변경 사항을 반영하기 전 변경 내용을 기록해 두는 로그

마찬가지로 setgid가 설정되어 있으면 'x'가 아닌 's'로 표시되고, 실행 권한 설정이 안되어 있으면 'S'로 표시한다.

/run/log/journal에 디렉토리와 파일을 각각 하나씩 생성하고 권한을 확인했을 때 생성한 디렉토리와 파일 모두 systemd-journal에 상속된 것을 확인할 수 있고, 디렉토리는 gid까지 상속된 것을 확인할 수 있다.

sticky bit

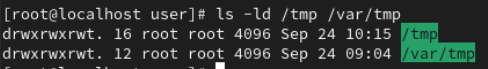

sticky bit을 설정하면 디렉토리 소유자 외 다른 사람이 해당 파일을 삭제하는 것을 막을 수 있다.

sticky bit을 설정하면 디렉토리 소유자 외 다른 사람이 해당 파일을 삭제하는 것을 막을 수 있다.

즉, 파일을 소유한 사용자만 파일을 삭제할 수 있고, 이는 디렉토리에만 설정할 수 있다. 대표적으로 '/tmp'와 '/var/tmp'에 sticky bit이 설정되어 있다.

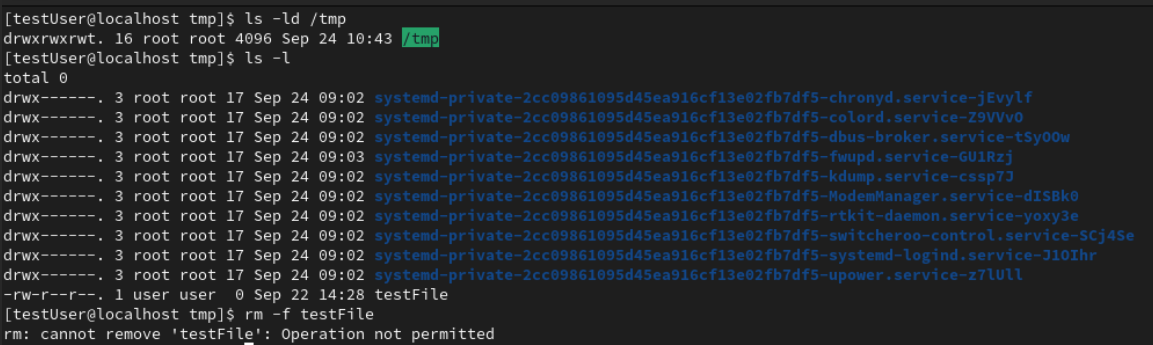

sticky bit이 설정되어 있는 디렉토리의 실행권한을 보면 't'로 되어 있고, 만약 실행권한이 설정되어 있지 않은데 sticky bit을 설정하면 'T'로 표시되어 있다.  소유자가 user인 '/tmp'내부 파일을 다른 사용자로 삭제를 시도했다. sticky bit이 설정되어 있기 때문에

소유자가 user인 '/tmp'내부 파일을 다른 사용자로 삭제를 시도했다. sticky bit이 설정되어 있기 때문에 rm: cannot remove 'testFile': Operation not permitted라는 경고 메세지와 함께 삭제에 실패한다.

권한 설정 방법

Symbolic

chmod u+s>> setuid 설정

chmod u-s>> setuid 해제

chmod g+s>> setgid 설정

chmod g-s>> setgid 해제

chmod o+t>> sticky bit 설정

chmod o-t>> sticky bit 해제Ocatal

chmod #### FILE

각 위치가 문자로 표현되면 1, '-'로 표현되면 0

해제할 때는 앞에 '-'를 붙인다.

접근 제어 리스트 (ACL: Access Control List)

기본 파일 권한 체계는 세부적으로 권한 설정이 불가하다는 단점이 있어 ACL을 사용해 사용자 그룹을 제외한 사용자와 그룹에게 별도 권한을 부여하는 것과 같은 세부 권한 설정을 하게된다.

Default ACL

디렉토리에만 설정할 수 있는 ACL로, 디렉토리에 ACL을 설정하면 파일 생성시 해당 디렉토리의 ACL을 상속받게 된다.

ACL 설정

setfacl [option] ENTRY:NAME:PERMS file-name

getfacl 명령으로 ACL 정보를 확인할 수 있고, setfacl명령으로 ACL 정보를 설정할 수 있다.

setfacl 속성

- option

-m: ACL을 추가 또는 수정시 사용하는 옵션

-x: 특정 ACL을 제거할 때 사용하는 옵션

-d: 해당 디렉토리에 대한 default ACL 설정시 사용하는 옵션

-R: 재귀적으로 ACL 설정시 사용하는 옵션

-b: 파일 또는 디렉토리에 설정된 모든 ACL을 제거하는 옵션- ENTRY

u or user: 사용자

g or group: 사용자 그룹

m or mask: 마스크

o or other: 기타 사용자

d or default: default ACL

4. Task Scheduling

특정 시간에 해야하는 작업 또는 백업과 같이 주기적으로 해야하는 작업을 직접하는건 효율성이 떨어지기 때문에 시스템 예약을 통해 진행할 수 있다.

단일성 작업

리눅스에서 1회성 작업 등록은 at명령을 사용한다.

at

[option]time-spec

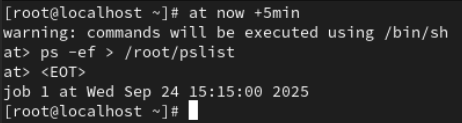

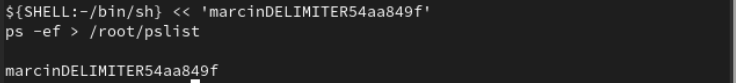

at명령을 통해 5분 뒤 /root/pslist에 대해 ps 명령이 수행 될 수 있게 예약했다. 예약 확인은 atq명령을 입력하면 된다.

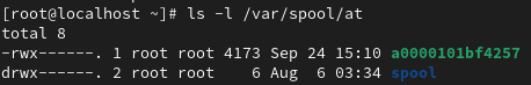

이런 단일 작업은 /var/spool/at 디렉토리에 파일 형태로 저장되어 있다가 실행한 후 삭제된다.

주기적 작업

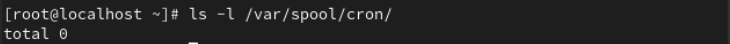

주기적으로 수행할 작업을 등록할 때는 crontab명령을 사용한다. 작업이 등록되면 이는 crond 데몬에 의해 실행된다.  현재 예약한 작업이 없어 뜨진 않지만 해당 디렉토리에 예약한 작업이 각 사용자 이름으로 저장된다. 실행은

현재 예약한 작업이 없어 뜨진 않지만 해당 디렉토리에 예약한 작업이 각 사용자 이름으로 저장된다. 실행은 /etc/crontab, /etc/anacrontab, /etc/cron.d아래 파일에서 등록된 예약 작업들을 수행한다.

crontab -e를 입력하면 /tmp에 crontab.임의문자열 형식으로 파일이 생성되고, vi 편집기가 열린다.

이후 특정 문법에 맞춰 예약을 진행한다.

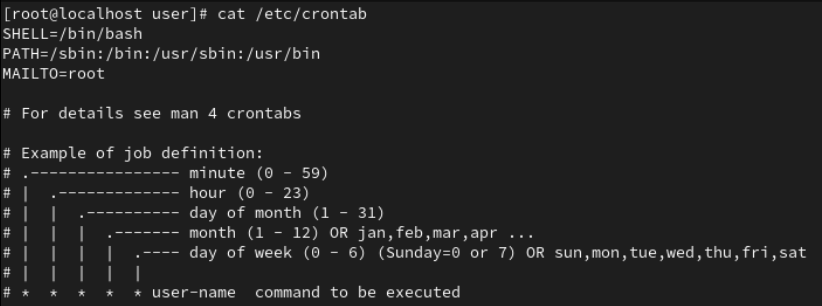

분 시 일 월 요일 명령어

시간은 24시간제로 입력하고 요일은 0 ~ 6까지 일 ~ 토에 해당한다. 매주, 매월, 매일을 원할 때는 해당 필드에 *을 입력 해주면 된다. 예약한 작업을 삭제할 때는 crontab -r옵션을 주면 삭제된다.

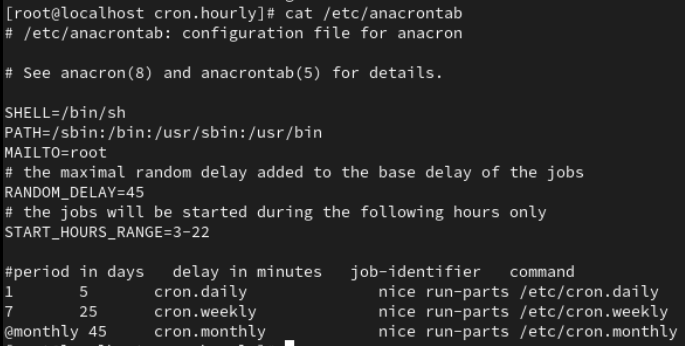

만약 시스템 셧다운이 된다면 cron은 작동하지 않는다. 이렇게 되면 cron으로 예약한 작업이 누락되므로 이를 방지하기 위해 ancron을 사용한다.

ancron은 cron으로 예약한 작업이 시스템 오류 같은 사유로 작업이 누락됐을 때 재부팅 시 해당 작업을 수행한다.

시스템 작업 예약

crontab은 시스템 cron 파일이다. 해당 파일에 작업 등록이 가능하지만 템플릿으로 사용하는게 좋다.

crontab은 시스템 cron 파일이다. 해당 파일에 작업 등록이 가능하지만 템플릿으로 사용하는게 좋다.

위 파일을 /etc/cron.d에 복사하여 사용하면 된다.

사용자 작업과 비슷하지만 사용자 필드가 추가적으로 있고, 시스템 cron이 작업을 수행할 때 해당 필드의 사용자 권한으로 실행한다.  사용자가 모두 시스템 작업을 예약하는게 아니라 특정 소프트웨어 설치시 해당 프로그램에서 자동으로 cron에 등록하기도 하는데, 대표적으로 리눅스 설치시 자동 설정되는

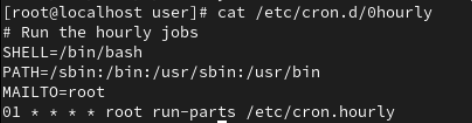

사용자가 모두 시스템 작업을 예약하는게 아니라 특정 소프트웨어 설치시 해당 프로그램에서 자동으로 cron에 등록하기도 하는데, 대표적으로 리눅스 설치시 자동 설정되는 0hourly가 있다. 해당 파일은 '분' 필드만 1이기 때문에 매 시간 실행된다.

anacrontab 파일 내용이다. cron.daily, cron.weekly, cron.monthly로 구성되어 있는데 각각 매일, 매주, 매월 실행되는 시스템 작업들이 저장되어 있다.

위 템플릿에 맞춰 작업 수행 간격, 작업-작업 사이 간격, 작업 이름, 명령을 입력하여 시스템 예약을 하게 된다.

5. Disk Management

디스크는 하드웨어 스토리지로 리눅스 커널에 인식 시켜 사용한다. 디스크를 인식 시킨 것만으로는 바로 사용할 수 없고, 디스크 영역을 설정하는 파티셔닝 작업을 완료 해야 사용 가능하다. 파티셔닝은 내부 파일시스템을 생성하는 과정을 의미한다.

Disk Partition

파티션은 물리적 디스크를 나누는 단위이고, 각 파티션은 개별적으로 관리되어 독립적으로 사용 가능하다.

x86에서 디스크 파티션 구성은 MBR(Master Boot Record), GPT(GUID Partition Table) 두 가지 방식이 있다.

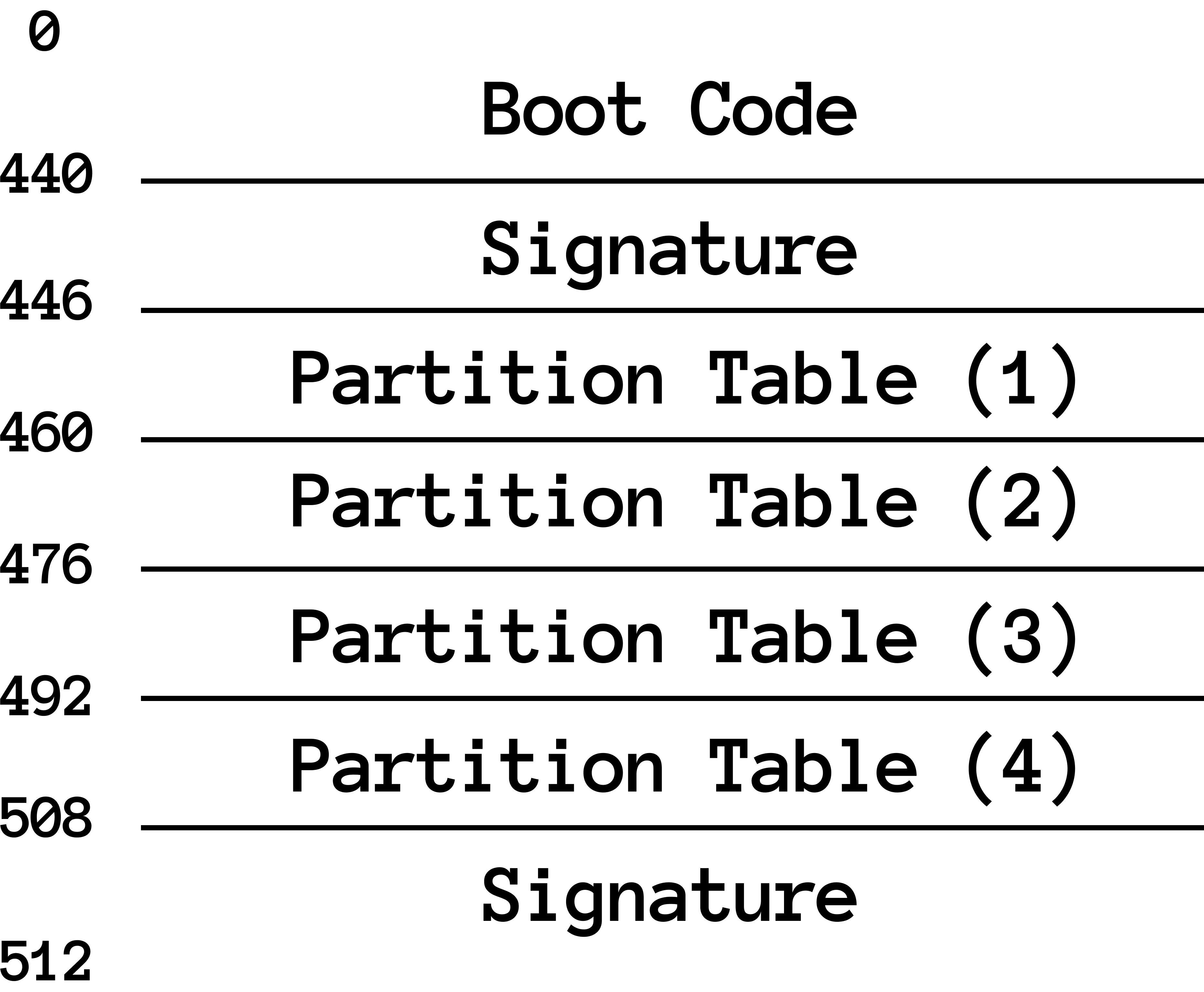

MBR(Master Boot Record)

MBR 파티션이 제공하는 기능은 다음과 같다.

MBR 파티션이 제공하는 기능은 다음과 같다.

1. 디스크 전체 파티션 레이아웃을 파티션 테이블에 저장한다.

2. 부팅 가능한 파티션에 대한 정보를 가지고 있음

3. 부팅에 사용되는 부트코드를 가지고 있음

이러한 기능 제공을 위해 첫 번째 섹터(Sector)를 사용한다. 첫 번째라는 것은 LBA(Logical Block Address)의 0번째 주소를 의미한다.

MBR 방식에서 전체 파티션 테이블에 64byte만큼 할당하고 각각 16byte씩 4개로 구성한다.

파티션 테이블에 담겨 있는 정보는 다음과 같다.

- 파티션 정보 (부팅 가능 여부)

- 파티션의 첫 번째 섹터 주소(CHS)

- 파티션 종류

- 파티션의 마지막 섹터 주소(CHS)

- 파티션의 첫 번째 섹터 주소(LBA) - 4byte

- 파티션의 섹터 개수 - 4byte

위 구성 중 마지막 두 항목 파티션의 첫 번째 섹터 주소(LBA), 파티션의 섹터 개수를 이용해 디스크에서 해당 파티션의 위치를 알 수 있다.

MBR 파티션은 최대 4개의 테이블로 구성할 수 있고, 확장 파티션을 사용해 4개 이상을 사용할 수도 있다.

하지만 섹터 주소를 4byte로 저장하기 때문에 디스크 최대 크기 제한이 발생한다. 일반적으로 한 개 섹터는 512byte이므로 4byte로 지정할 수 있는 최대 섹터 개수는 2^32 용량으로 환산하면 2TB정도다.

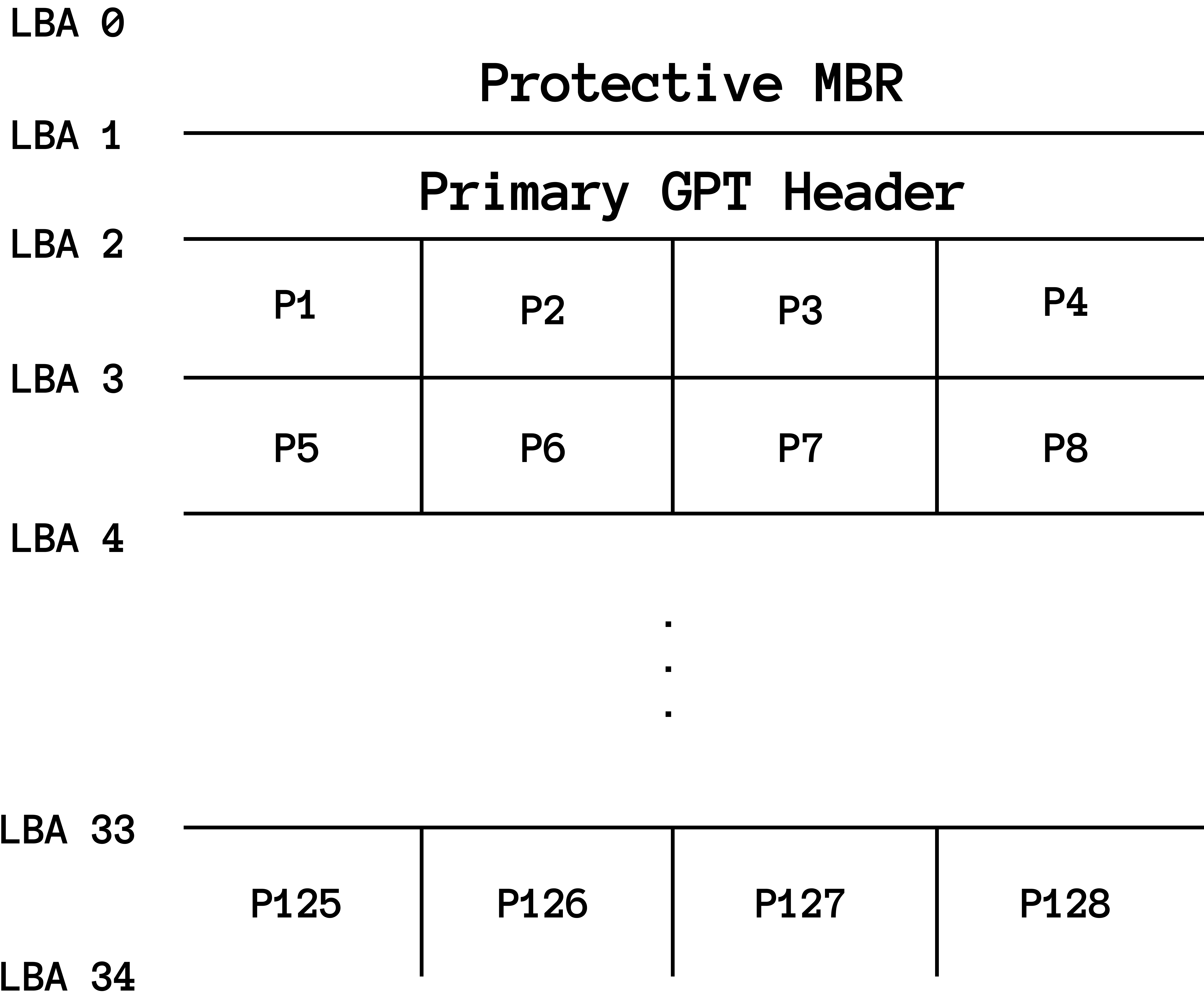

GPT(GUID Partition Table)

GPT는 EFI의 일부 포함된 디스크 파티션 테이블 레이아웃 표준이다. MBR과 주요 차이점은 다음과 같다.

GPT는 EFI의 일부 포함된 디스크 파티션 테이블 레이아웃 표준이다. MBR과 주요 차이점은 다음과 같다.

- 파티션 테이블 개수가 128개로 증가, 테이블 당 128byte씩 사용

- 섹터 주소를 64bit으로 저장하여 최대 8ZB 디스크 사용 가능

- 중요 데이터를 디스크 마지막 부분에 복제 >> 백업 용도

BIOS 펌웨어는 MBR 밖에 인식 못하기 때문에 EFI/UEFI 방식의 펌웨어를 지원해야 GPT 사용이 가능하다.

디스크 연결 인터페이스

디스크를 시스템 연결시 사용하는 방식을 연결 인터페이스라고 한다. 디스크 개수, 통신 속도, 시스템 구동 중 인식에 따라 기능이 다르게 동작한다.

E-IDE (Enhanced - Integrated Drive Electronics)/ATA(Advanced Technology Attachment)

1990 ~ 2000년대 초반에 사용된 방식으로 현재는 SATA(Serial ATA) 방식으로 대체됐다.

핫플러깅 기능을 지원하지 않기 때문에 시스템 구동중 디스크 추가/제거 작업을 하게 되면 문제가 발생한다.

master-slave 구조로 연결하여 디스크를 구분한다.

Hot Plugging

컴퓨터 전원이 켜진 상태에서 시스템을 종료하지 않고 장치 연결, 분리할 수 있는 기능

SATA(Serial ATA)

ATA-7 규격에 해당하고 SATA1 ~ 3까지 세부 규격을 지원 속도를 기준으로 나눈다. ATA와 달리 핫 플러깅을 지원하여 장치 연결 및 제거에 자유롭다.

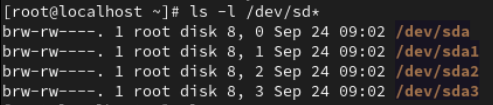

Linux 스토리지 장치

디스크 연결 후 생성된 장치 파일명을 사용하여 파티셔닝을 수행한다. 장치는 인터페이스별로 다르게 설정되고 알파벳 또는 숫자를 사용하여 구분한다.  디스크 파티셔닝은 fdisk(x86 MBR), gdisk(GPT), parted 같은 도구를 사용한다. 파티션 구성시 주의할 점은 파티션끼리 일부 영역이 겹치게 설정되면 데이터 기록 시 문제가 될 수 있다.

디스크 파티셔닝은 fdisk(x86 MBR), gdisk(GPT), parted 같은 도구를 사용한다. 파티션 구성시 주의할 점은 파티션끼리 일부 영역이 겹치게 설정되면 데이터 기록 시 문제가 될 수 있다.