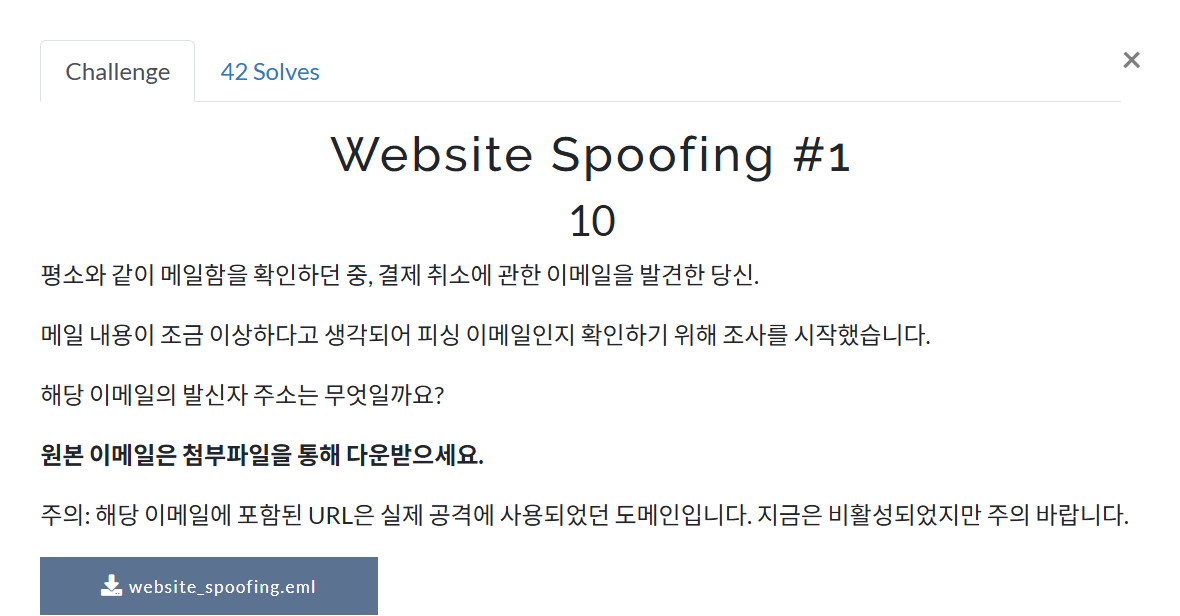

Website Spoofing - 1

이메일의 발신자 주소를 알아내야 한다.

일반적으로 이메일의 발신자는 From 헤더에 있으므로 grep From 명령어로 발신자 주소를 찾을 수 있다.

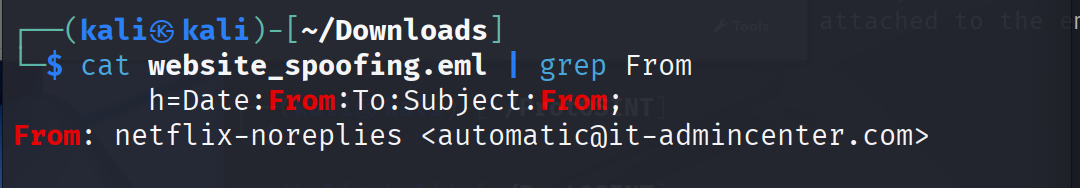

Website Spoofing - 2

피싱 링크의 전체 url을 찾아야 한다.

http://로 시작하는 줄만 출력시켰다.

출력된 링크들을 보면 유일하게 뒷부분이 잘리지 않은 링크가 있다.

Website Spoofing - 3

이메일의 제목을 찾아야 한다.

title을 출력시켜봤는데 아무것도 나오지 않았다.

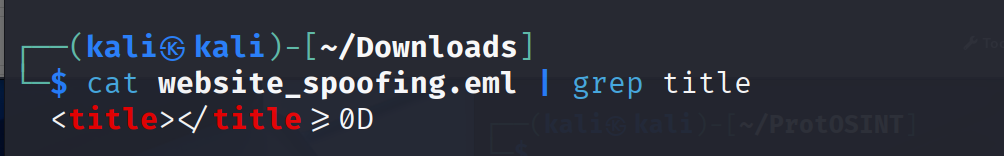

별다른 아이디어가 떠오르지 않아서 그냥 처음부터 차근차근 읽어봤다...ㅋㅋ

내리다보니 From, To, 메시지 ID가 보여서 이 근처에 제목이 있지 않을까 생각했는데 마침 Subject에 결제가 취소되었다는 문구가 보였다.

아무래도 피싱 메일이다 보니 이 문구가 제목일 거라 짐작했다.

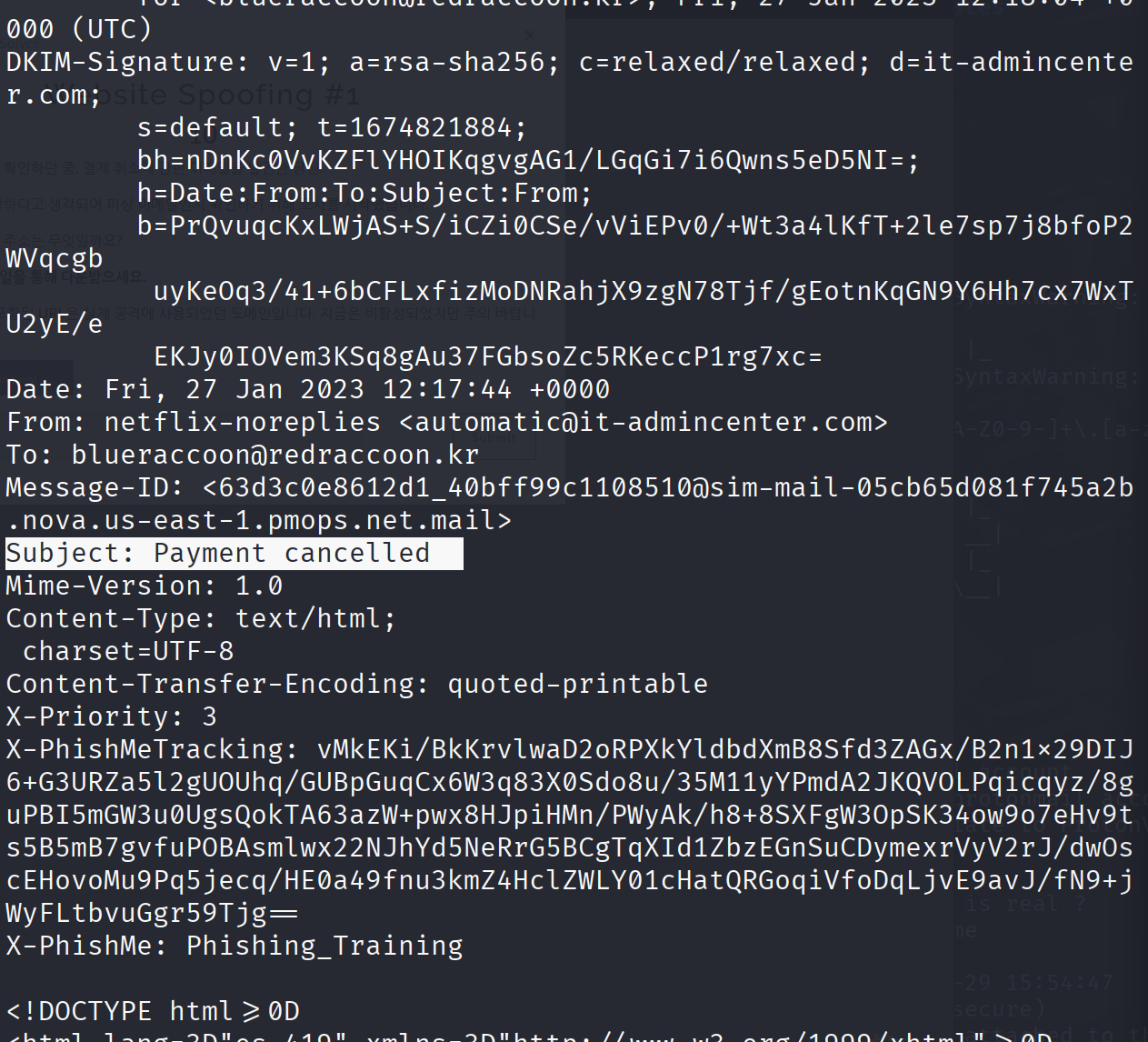

Website Spoofing - 4

메일 주소가 알려주고 있다.

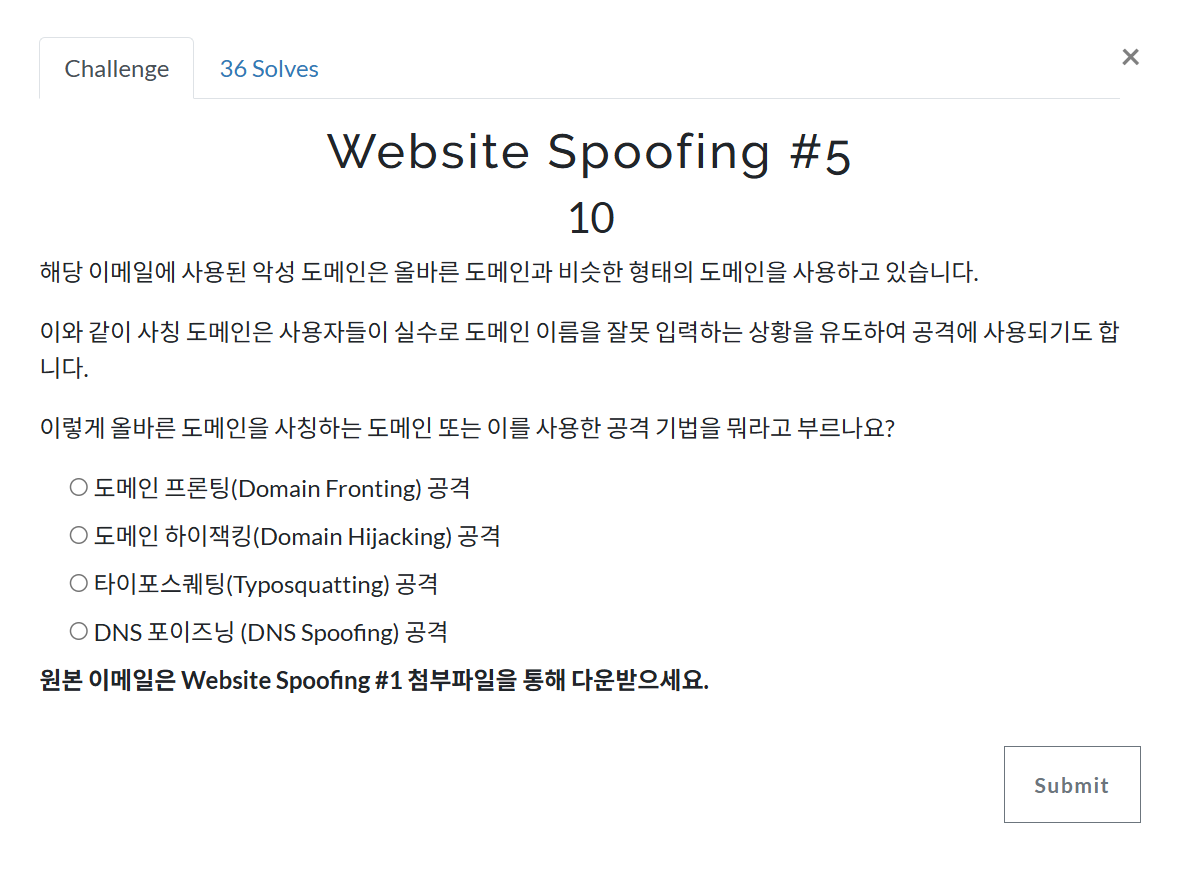

Website Spoofing - 5

이건 구글링 해서 풀었다.

-

도메인 프론팅(Domain Fronting): 인터넷 검열 우회 등에 쓰이며, 도메인 이름을 위장해 트래픽을 숨기는 기술

-

도메인 하이잭킹(Domain Hijacking): 도메인 소유권을 탈취하는 공격

-

타이포스퀘팅(Typosquatting): 사람들이 도메인 이름을 잘못 입력하거나 비슷한 철자 실수를 하도록 유도하는 기법 (정상 도메인과 비슷한 가짜 도메인을 만들어 공격)

-

DNS 포이즈닝(DNS Spoofing): DNS 응답을 조작해 가짜 IP로 유도하는 공격