Domain Fronting

- 도메인 프론팅 (Domain Fronting)

: HTTPS 연결의 도메인 정보를 난독화하여 인터넷 검열을 우회하는 기법

도메인 프론팅 - 자세한 설명

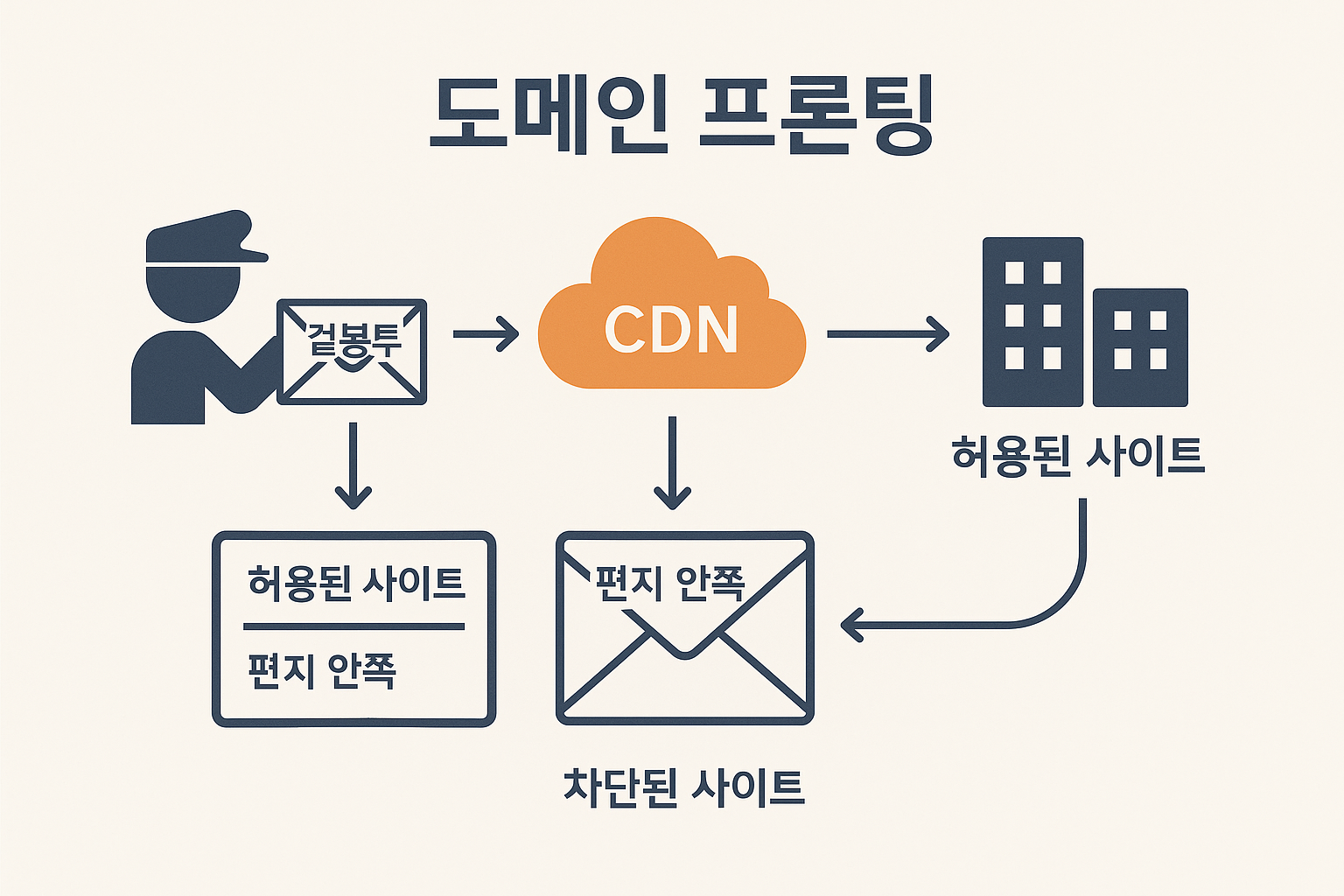

편지를 예로 설명하자면,

보통은 겉봉투(SNI)와 편지 안쪽(Host 헤더) 두 곳 모두 같은 주소를 써야 정상적으로 배달되는데, 어떤 나라(회사)에서 특정 주소(웹사이트)를 차단해버리면 그 주소로는 편지를 보낼 수 없다.

이때 도메인 프론팅이라는 기법을 사용해 차단해버린 주소로 편지가 도착할 수 있도록 우회한다.

도메인 프론팅은 겉봉투와 편지 안쪽 주소를 다르게 쓰는 방법이다. 겉봉투(SNI)에는 검열 당국이 허용한 안전한 주소를 쓰고, 편지 안쪽(Host 헤더)에는 실제로 가고 싶은 차단된 주소를 몰래 적는다.

이렇게 하면 검열 당국은 겉봉투만 보고 안전한 주소라고 착각하여 편지를 통과시킨다. 하지만 실제로는 편지 안쪽에 적힌 진짜 주소로 배달되어 차단한 주소에 도착하게 된다.

CDN은 배달 대행 회사라고 생각하면 된다.

CDN이 없으면 겉봉투(SNI)의 주소만 보고 배달하기 때문에 안쪽 주소(Host)는 무시되고, 두 주소가 다르면 연결이 거부된다.

하지만 CDN이 있으면 내부에서 안쪽 주소까지 확인해 주기 때문에 겉봉투에 허용된 사이트를 적어 검열을 통과한 뒤 CDN이 실제 안쪽 주소를 확인해 올바른 목적지로 배달해 준다.

- 클라이언트 -> 검열 장치 -> CDN -> 실제 목적지(안쪽 주소)

HTML Smuggling

- html 스머글링 (html smuggling)

: HTML 주석이나 태그 내에 악의적인 코드(자바스크립트와 HTML5의 download, anchor, click 등의 특성을 이용)를 숨겨 유저가 HTML 방문 시 자동으로 파일이 다운되게 하는 기법

html smuggling - 자세한 설명

위 링크의 본문에 나와있는 예시이다.

우리가 흔히 아는 피싱 메일을 생각하면 된다.

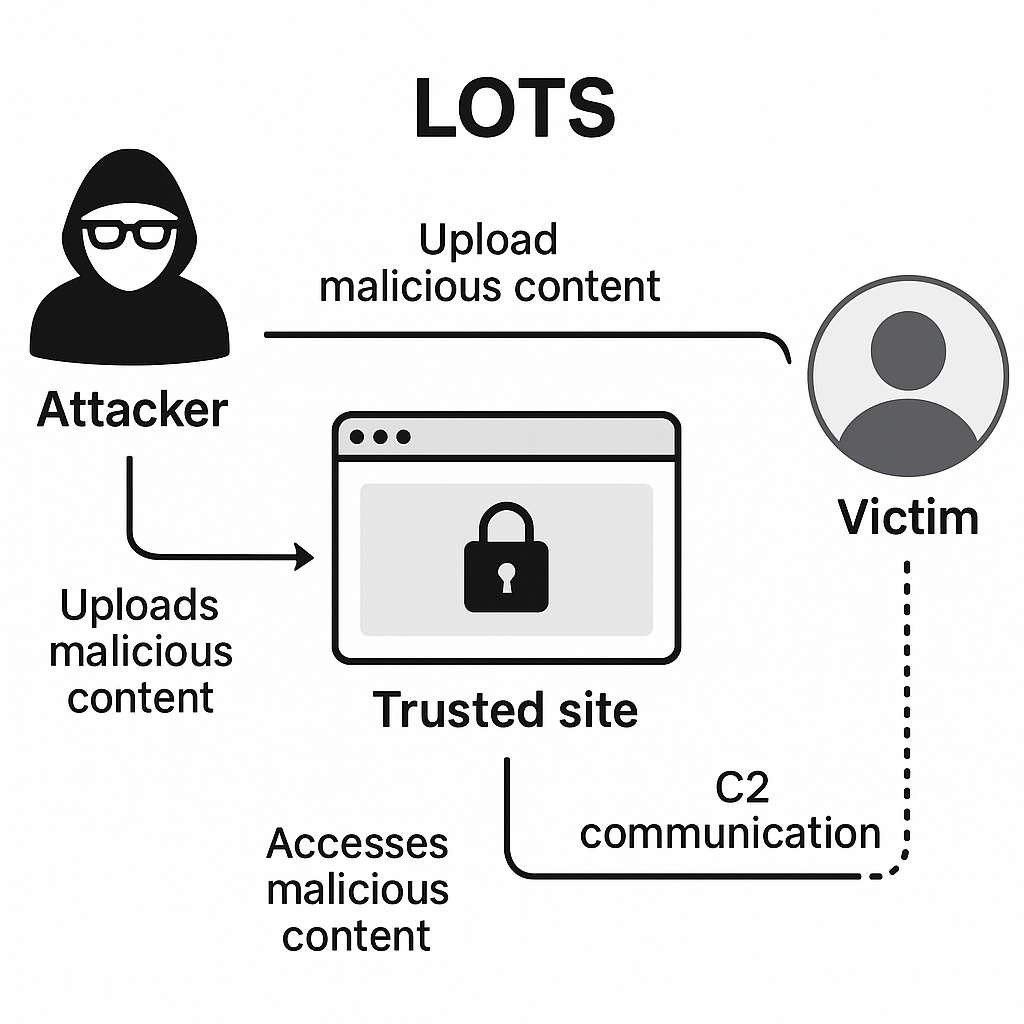

LOTS

- LOTS (Living Off Trusted Sites)

: 공격자가 악성 도메인 대신 정상적으로 신뢰받는 웹사이트(예: Google Docs, Dropbox, GitHub 등)를 활용하여 공격을 수행하는 방식

공격 트래픽이 구글, 깃허브, 노션 등 신뢰받는 사이트를 사용하여 정상적으로 보이므로 보안 솔루션이 차단하기 어렵다.

LOTS - 자세한 설명

DLL Side-Loading

-

DLL 사이드로딩

: Windows 운영체제에서 정상적인 실행 파일(EXE)을 이용해 악성 DLL을 불러오도록 유도하는 공격 기법

DLL Side Loading - 자세한 설명 -

DLL (Dynamic Link Library)

: Windows 운영체제에서 사용되는 동적 연결 라이브러리

여러 프로그램에서 공유하여 사용할 수 있는 코드와 데이터를 포함하는 동적 라이브러리이다.

Kerberoasting 1

-

커버로스팅 (Kerberoasting)

: 일반 도메인 계정으로 Kerberos 서비스 티켓을 요청해 오프라인에서 서비스 계정 비밀번호를 크래킹하는 공격 기법

커버로스팅 - 자세한 설명 -

Kerberos

: 네트워크에서 안전하게 인증을 수행하기 위해 티켓 기반으로 동작하는 인증 프로토콜

Kerberoasting 2

티켓을 통해 서비스 계정을 얻고 암호화 되어있는 비밀번호를 복호화하면 서비스 계정의 비밀번호를 알아낼 수 있다.

그럼 이 비밀번호를 이용해서 다른 시스템에 접근할 수 있으므로 2번이 정답이다.

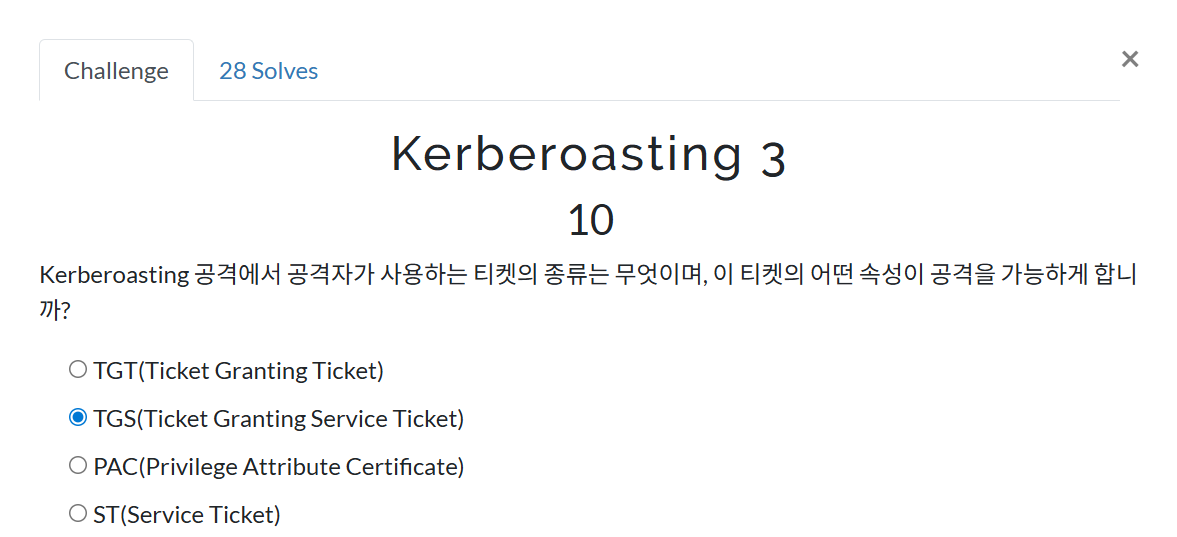

Kerberoasting 3

TGS가 서비스 계정의 비밀번호로 암호화된 세션 키를 포함하고 있어서 크래킹이 가능하므로 공격할 수 있다.

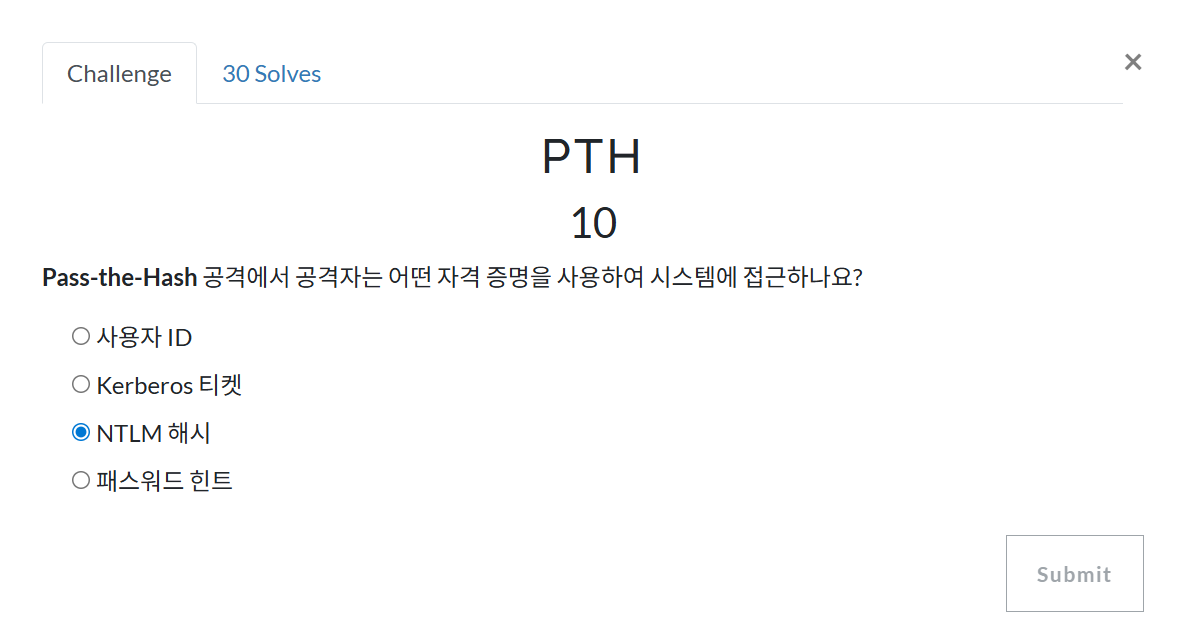

PTH

-

Pass The Hash

: 인증 과정에서 NTLM 해시를 직접 재사용하여 실제 비밀번호 없이 인증을 우회하는 기술

비밀번호를 몰라도 해시값만으로 다른 시스템에 로그인하는 공격으로, 마치 잠금 열쇠 모양을 복사해 문을 여는 것과 같다.

PTH - 자세한 설명 -

NTLM (NT LAN Manager)

: 윈도우 환경에서 사용자 인증에 사용되는 프로토콜 모음

네트워크에서 실제 비밀번호를 보내지 않고 해시값을 보내서 인증하지만, 이 해시값이 노출되면 Pass the Hash 공격에 악용될 수 있다.

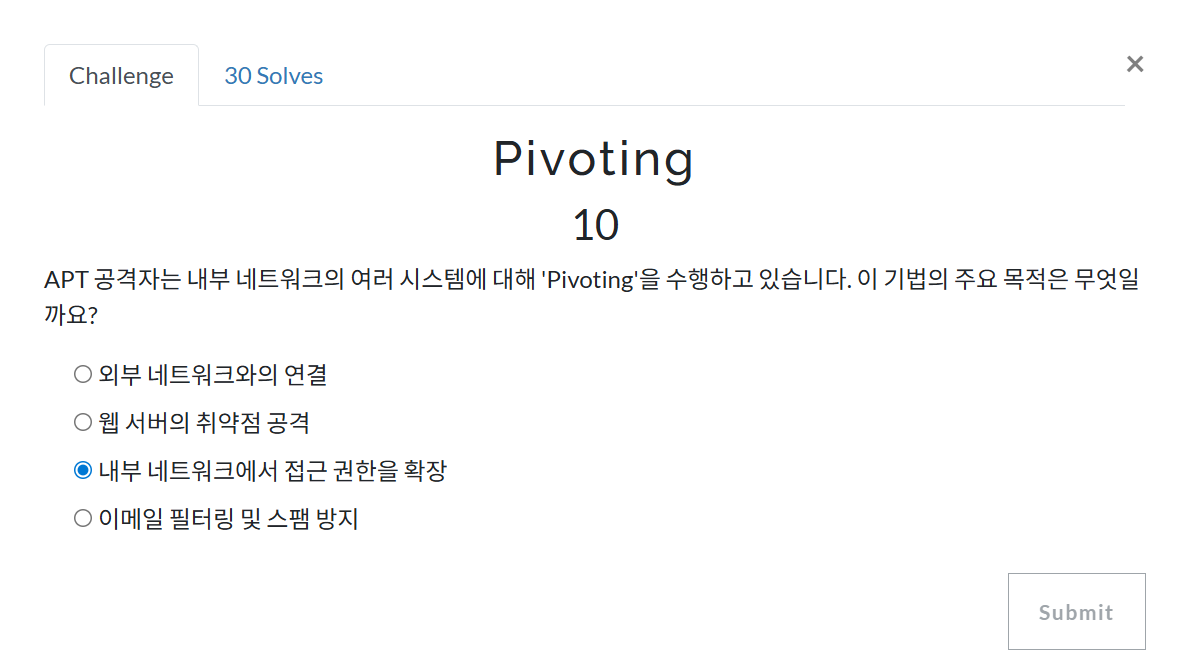

Pivoting

- 피버팅 (Pivoting)

: 해커가 한 번 침투한 시스템을 거점으로 삼아 내부 네트워크의 다른 시스템까지 이동해 공격을 확장하는 기술

외부인이 경비실을 점령한 후 경비실을 이용해 건물 안으로 몰래 들어가는 것과 비슷하다.

ex) 웹 서버를 해킹 → 내부망으로 이동 → 다른 시스템 공격/권한 상승

피버팅 - 자세한 설명

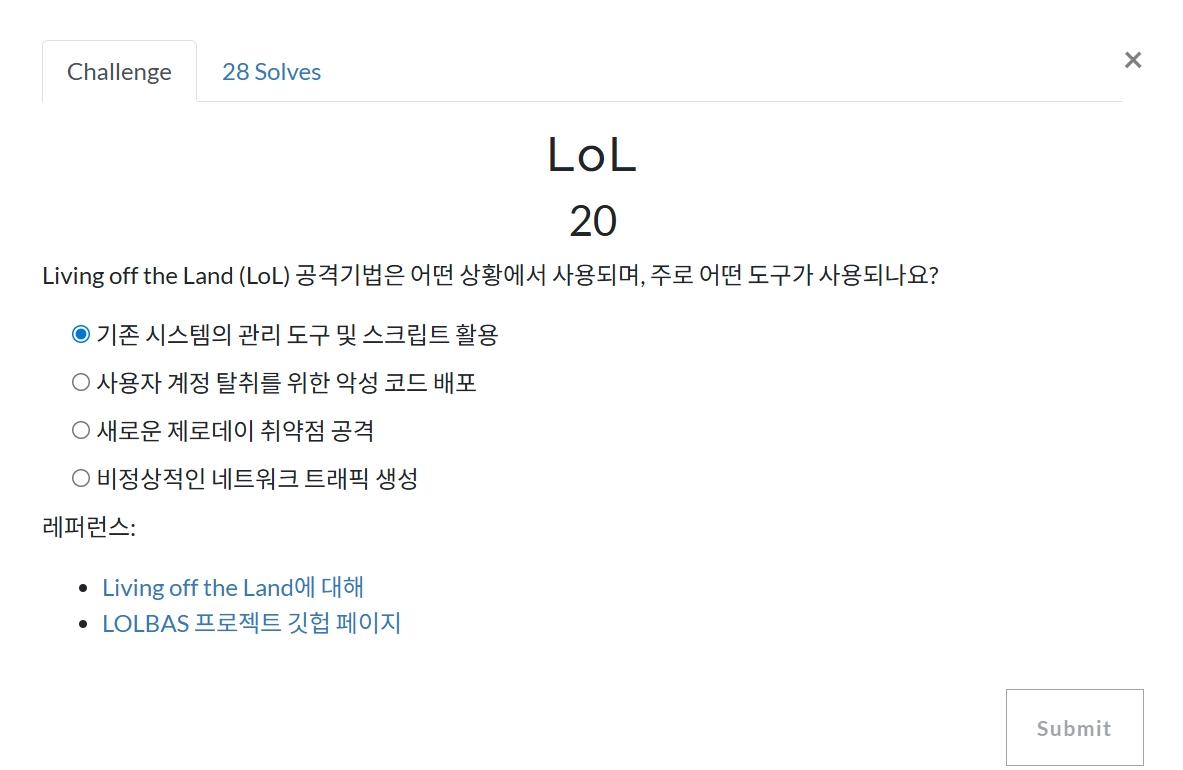

LoL

- LOL (Living off the Land)

: 공격자가 새로운 악성코드나 도구를 설치하지 않고, powershell 같은 이미 시스템에 기본적으로 존재하는 합법적인 운영체제 기능과 관리 도구를 악용하여 공격을 수행하는 기법

-> 보안 솔루션 탐지를 피하고 흔적을 최소화한다.

자세한 설명