정보 보안의 역사

1950년대 이전

에니그마

- 1918년 폴란드의 암호 보안 전문가들이 개발

- 평문 메시지를 암호화된 메시지로 변환하는 장치

- 사전적 의미

- 은행 통신 보안 강화를 위해 개발됨

- 제 2차 세계대전에서 독일군의 군사 통신 보안용으로 사용

- 문자판의 키 하나를 누르면 원판 3개가 회전하면서 복잡한 암호 제작

- 독일군은 에니그마의 암호화 실수가 생기지 않도록 한 번의 작업에 3명 배치

- 통신문 입력하는 사람

- 암호화된 코드 읽는 사람

- 기록하는 사람

- 서로 다른 글자를 복잡하고 교묘한 방식으로 조합

- 외부인이 에니그마 암호기를 입수해도 해독 불가

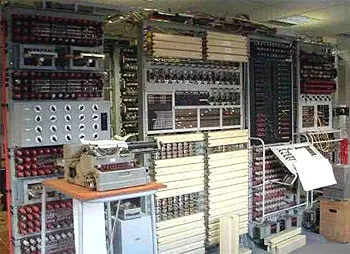

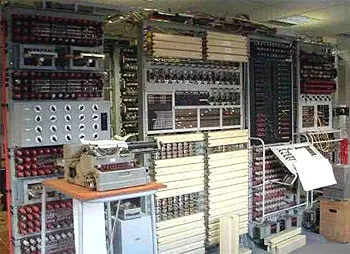

- 최초 해독 사례는 최초의 컴퓨터인 콜로서스

- 1943년 12월에 앨런 튜링에 의해 개발된 최초의 컴퓨터

- 튜링은 최초의 해커이며, 인공지능의 개념을 처음 생각해낸 인물

- 2,400개의 진공관을 보유

- 해석된 메시지를 1초에 약 5,000자 정도로 종이테이프에 천공 가능

- 천공된 암호문이 에니그마와 일치할 때까지 비교하는 방식으로 해독

Hack의 의미

- 최초의 hack은 메사추세츠공과대학에서 1948년에 설립된 기차제작 동아리, TMRC에서 '전기 기차, 트랙, 스위치를 빠르게 조작하다'라는 의미로 처음 사용

- hack이 컴퓨터와 관련된 용어로 변한 계기

- TMRC는 기차를 정해진 스케줄대로 움직이게 하고 싶은 욕구로 컴퓨터에 대해서 공부하기 시작

- 처음에는 기차를 위해 컴퓨터를 연구하다가, 점차 컴퓨터 자체를 연구하고 프로그램을 개발하기 시작

- 위의 계기로 hack이 컴퓨터와 연관된 언어가 되었음

1980년대~1990년대

- 1980년대 이후로 해킹이 컴퓨터와 직접적인 연관을 맺으며 발전해옴

- 특히 1990년대 해킹 방법은 현시대에도 자주 사용됨

- 해당 시기부터 해킹 사건 발생 건수가 기하급수적으로 증가

네트워크 해킹의 시작

- 1980년대부터 네트워크 해커라는 개념 도입

- 네트워크 해킹의 대표적 사건으로는 '414Gang'이 있음

- 414Private이라는 BBS의 일원들이 만든 해커 그룹

- 밀워키의 로널드 마크 오스틴 포함, 6명이 운영워키의 로널드 마크 오스틴 포함, 6명이 운영

- 암센터, 국립연구소 등의 컴퓨터 시스템에 침입

- 주요 파일(몇 년간의 연구 결과 등)을 날려버렸음

- 해킹 윤리에 대한 구체적인 개념이 세워지지 않았던 시기라서 발생

- 실제로 이 행위가 범법 행위하는 것을 인식하지 못함

- Ian Murphy가 AT&T의 시스템에 침입하여 전화 요금과 관련된 시계를 바꾸어 심야 요금이 대낮에 적용되도록 조작

- 위의 행위로 AT&T 사용자들의 요금을 대폭 줄였음

- 심야 요금이 주간 요금보다 낮았기 때문

- 이 사건으로 Ian Murphy는 재판을 받고 실형을 산 최초의 크래커가 됨

정보 권리 논쟁의 시작

- 1980년대에는 지식과 정보의 소수 독점을 비판하고 누구나 자유롭게 이용해야 한다는 정보 권리 논쟁이 펼쳐짐

- 1981년 전설적인 해커 그룹 '카오스 컴퓨터 클럽'이 결성

- 정보에 대한 자유로운 접근 권리를 공식적으로 주장

- 해당 시점이 공식적인 정보 권리 논쟁의 시작점으로 일컬어짐

해킹 문화의 등장

- 1983년에 개봉한 최초의 해커 소재의 영화 <위험한 게임 War Games>

- 비디오 프로그램을 훔치려다가 방공사령부 시스템에 침입

- 핵 제어 프로그램을 게임으로 착각하여 전쟁을 일으킬 뻔함

- 1984년에 출간된 공상과학 소설에서 사이버스페이스라는 용어가 사용됨

- 해당 소설에는 오늘날의 인공지능, 가상세계, 유전자 공학 등의 개념이 등장

- 1985년에는 해커 잡지가 창간됨

- 그중 프랙,Phrack이라는 잡지는 컴퓨터 보안, 전화 시스템과 같은 다양한 정보가 실려 있어 요주의 대상이었음

- 2600이라는 잡지는 예비 해커와 전화 조작자에게 최신 해킹 소식을 전해줌

- 1986년에 컴퓨터 이용 범죄에 대응하기 위해 컴퓨터 범죄와 관련된 최초의 처벌 규정인 '컴퓨터 사기와 오용에 관한 조항'을 만들었으나, 미성년자에게는 적용이 되지 않았음

해커의 등장

- 1980년대에 들어서 해킹 기술의 발전에 따라 유명 해커들이 등장하기 시작

- 1987년, 케빈 미트닉이 컴퓨터 개발 및 판매 회사인 산타크루스오퍼레이션 시스템에 침투

- 미트닉은 관련 기술자를 통해 알아낸 방법으로 시스템에 접근하여 소프트웨어를 훔친 죄로 집행유예를 선고 받음

- 이는 인간관계를 통해 정보를 얻는 사회공학으로, 일종의 사기에 해당

- 1988년, 미국 전역의 컴퓨터가 바이러스에 감염되어 멈춰버리고, 사용자들이 공포심으로 인해 인터넷을 끊는 사건이 발생

- 웜 Worm에 의해 인터넷이 마비되었던 사건

- 해당 사건을 계기로 온라인 보안의 양상이 완전히 바뀌게 됨

- 사건의 범인은 국가안보위원회의 핵심 과학자의 아들이자 코넬대학 대학원생이었던 로버트 모리스

- MIT에서 인터넷의 시초와도 같은 아르파넷을 통해 99행으로 구성된 자기 복제 웜인 모리스 웜을 구동하여 유닉스 기반의 VAX 시스템과 SUN 시스템에 과부하를 일으킴

- 유닉스(Unix): 교육 및 연구 기관에서 주로 사용되는 범용 다중 사용자 방식의 대화식, 시분할처리 시스템용 운영 체제

- VAX: 1970년대에 개발된 명령어 집합 아키텍처

- SUN: 워크스테이션, 서버 컴퓨터 시스템 개발을 위해 개발된 OS

- 원래 모리스 웜은 연구 프로젝트 중 하나였음

- 피해를 일으킬 목적으로 설계된 것이 아님

- 코드에 포함되어 있던 버그가 많은 컴퓨터를 작동 불능 상태로 만든 것

- 엄밀히 따지면 최초의 웜 바이러스는 1982년 제록스 팰로앨토연구소의 과학자들이 작성한 논문에 등장

- 연구소 내의 컴퓨터 100여 대를 다운시킨 버그가 있는 자기 배포 프로그램에 대해 기술

- 결과적으로 모리스 웜은 네트워크로 연결된 컴퓨터 6,000대를 감염시키고 정부와 대학의 시스템을 마비시킴

- 위의 사건으로 모리스는 집행유예 3년, 벌금 1만 달러를 선고받음

해킹 도구의 개발

- 1994년 인터넷 브라우저인 넷스케이프가 개발됨

- 웹 정보에 대한 접근이 가능해짐

- 해커들은 자신의 노하우와 프로그램을 과거의 BBS에서 웹 사이트로 옮기고 다양한 해킹 정보와 사용이 편리한 해킹 툴을 웹에서 본격적으로 공개하기 시작

- 일부 사용자들은 패스워드 스니퍼 등을 통해 개인 정보를 수집, 은행 컴퓨터의 계좌 정보를 변조하기도 했음

- 해당 시기부터 해커라는 단어가 순수하게 시스템 내부를 연구하는 컴퓨터광을 지칭하지 않게 됨

- 1994년은 레드햇이 설립되고 리눅스 1.0이 발표된 해이기도 함

트로이 목마, 백 오리피스

- 1998년, CDC(Cult of the Dead Cow)라는 해킹 그룹이 데프콘 해킹 대회에서 강력한 해킹 툴로 사용할 수 있는 트로이 목마 프로그램인 백 오리피스(Back Orifice)를 발표

- The Analyzer라는 이스라엘 10대 해커가 스니퍼와 트로이 목마를 통해 미국 펜타곤의 소프트웨어를 훔쳐낸 사건 발생

2000년대 이후

- 2000년대는 컴퓨터가 대중화된 중요한 시기

- 일반 사용자들이 바이러스를 인식하기 시작하면서 대부분의 PC에 방화벽이나 백신이 설치됨

- 수많은 보안 관련 사건으로 인해 사람들이 보안의 중요성을 인식하기 시작

분산 서비스 거부 공격

- 2000년 2월, 소통량이 많은 몇 개의 사이트에서 분산 서비스 공격(Distributed Denial of Service, DDoS)이 가해짐

- 야후, CNN, 아마존 등의 사이트가 ICMP 패킷을 이용한 스머프(Smurf) 공격으로 몇 시간 동안 마비됨

- 네트워크를 스캔하여 취약한 서버에 trojans라는 클라이언트 프로그램을 설치하여 정해진 시간에 목표 사이트로 수많은 패킷을 전송함으로써 사이트가 마비되도록 하는 공격

웜과 바이러스

- 러브 버그의 등장, 87억 5,000만 달러의 경제적 손실 발생

- TXT 파일을 가장한 VBS(마이크로소프트 스크립트 언어) 파일을 러브레터 형식으로 메일에 첨부하여 전송하는 방식으로 공격

- 해당 파일을 실행하면 TXT 파일이 동작하는 것이 아닌 VBS 스크립트 명령문이 실행되어 다른 이메일 계정으로 메일이 복제되어 전송되었음

- 2003년, 2일 동안 마이크로소프트 MS-SQL 2000 서버를 공격하는 Slammer Worm이 전국 네트워크를 마비시킨 사건 발생

- 2004년에는 Bagle Worm, Mydoom Worm, Netsky Worm이라는 웜 삼총사 등장

- 이후로 변형 웜이 서로 경쟁하듯 등장하여 많은 피해 발생

APT 공격의 등장

- 2008년 러시아, 에스토니아, 몰도바 등 다국적 해커로 구성된 캐시어(Cashier)가 영국 RBS 은행의 월드페이 시스템에 침입하여 신용카드 정보를 훔쳐 복제 카드를 제작

- 신용카드의 한도를 올려 12시간 동안 세계 49개의 도시에서 2,100개 ATM 기기를 이용해 약 950만 달러를 인출

- 해당 사건을 최초의 APT(Advanced Persistent Threat), 지능적 지속 위협 공격으로 언급

- APT 공격은 아직 개념이 명확하지 않으나, 오랜 시간을 들여 사이트를 분석하고 취약점을 탐색하여 해킹하는 경우를 APT 공격이라고 함