Mission

이번 시간은 보안관제란 무엇인가에 대해 접근해보면서 실제 실무에서 어떤 페이지 및 Tool 을 활용하는지 알아보자

#1 보안관제란 무엇인가?

1. 보안관제 정의

사이버 위협 공격으로부터 정보자산을 보호하기 위해 365일 24시간 실시간 모니터링, 탐지, 분석, 대응하는 서비스

2. 대표 업무

- 24시간 교대근무를 한다. 실시간 모니터링, 이벤트 처리를 한다.

- 이벤트 판단 (정탐/오탐) 후 정탐을 경우 차단 조치 또는 공격재현 결과 성공일 경우 초동 대응을 한다.

- 공격으로 부터 방어를 하지 못했을 시, 상황전파 대상자 (CERT, 보안 담당자)에게 상황전파를 함.

365일 24시간 보호하는 대상으로 유입되는 트래픽 중에 정상과 비정상적인 패킷을 구분하기 위해 보안 시스템(IDS, IPS, WAF 등) 정책에 따라 탐지 로그를 이벤트화 한다.

이벤트 기분은 위험도가 높은 공격 또는 정탐과 오탐이 발생되는 정책을 이벤트를 통해 판단할 수 있도록 하기 위함이다.

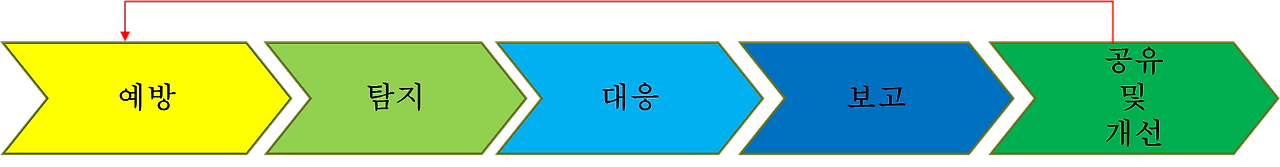

3. 보안관제 업무 절차

1) 정보 수집

보안 시스템, 네트워크, 서버에서 정보를 수집한다.

-

호스트 기반 데이터 수집

시스템 날짜와 시간, 시스템에서 동작중인 애플리케이션, 현재 연결이 성립된 네트워크 상황, 열려있는 포트, 알려진 소켓 상에서 대기하고 있는 애플리케이션, 네트워크 인터페이스의 상태, 메모리 정보, 현재 열려진 파일, 시스템 패치 상황 -

네트워크 기반 데이터 수집

IDS/IPS 로그, 네트워크 모니터링 기록, 라우터 로그, 방화벽 로그, 인증서버 로그, 백신탐지 로그, 웹 방화벽 로그, DDoS 로그, 패킷 분석 시스템 로그

데이터가 수집되어 특정 로그가 인식될 때, 이벤트나 경보를 발생시키도록 만든다. 데이터를 분석하는 시스템의 크기와 가능한 비용에 맞게 데이터 수집의 양을 정한다. 너무 크게 정하면 비용이 증가하고 너무 작게 설정하면 충분한 분석이 불가능해진다.

2) 모니터링 및 분석

-

이벤트 분석

보안장비 로그, 웹 로그, 패킷 분석 / 정탐 및 오탐 판단 / 보안장비 차단 여부 확인 / 공격유형 및 피해유형 확인 -

모니터링

트래픽 이상유무 확인 / 홈페이지 위변조 확인 / 서비스 정상유무 확인 / 최신 보안 동향 보고

3) 대응 및 조치

침해탐지 IP 차단 / 장애 및 이벤트 등록 / 보안 담당자에게 보고 및 대응 지시

4) 보고

침해사고 처리 및 대응 결과를 부서별로 전달 / 시스템 정보 / 장애처리 결과

4. 보안관제 업무 수행 원칙

1) 무중단의 원칙

사이버 공격을 실시간으로 신속하게 탐지/차단하려면 365일 24시간 중단 없이 보안관제업무를 수행한다.

2) 전문성의 원칙

보안관제 업무 수행을 위해서는 사이버 공격정보 등 보안관제에 필요한 시설과 함께 정보시스템 및 네트워크, 분석기술 등 다양한 방면에 대한 전문지식과 경험, 노하우를 가진 전문인력이 필요하다.

3) 정보공유의 원칙

사이버 공격으로 인해 피해가 타 기관/분야로 확산되는 것을 방지하기 위해 관계 법령에 위해되지 않는 범위 내에서 관계 기관 간 보안관제 관련 정보를 공유해야 한다.

#2 보안관제의 유형 및 특징

1. 원격 관제

관제 서비스 업체에서 관제센터를 구축하고 대상 기관의 보안 장비 중심의 보안 이벤트를 중점적으로 상시 모니터링하는 형태

1) 특징

일부 단위 보안 시스템의 운영 및 관리를 위탁하는 방식, 통합 보안 관제 센터 및 관제 인력이 다른 장소에 위치, 보통 일반 기업들이 많이 사용.

2) 장점

다른 관제 유형들에 비해 비교적 저렴함. 인력 관리에 부담이 없음. 변도의 회선 구축이 필요없고 인터넷 망을 통해 관제 업무를 수행할 수 있다.

3) 단점

한정된 서비스, 보안 사고 발생 시 즉각적인 조치가 어렵다.

2. 파견 관제

관제 대상 기관이 자체적으로 관제 센터를 구축하고 보안 관제 전문 업체로부터 전문 인력을 파견 받아 관제 업무를 수행하는 형태

1) 특징

관제 센터의 운영 및 관리를 위탁하는 방식, 전문 인력이 대상 기관에 파견되어 관제 업무 수행, 공공기관, 금융권 등에 사용하는 형태

2) 장점

대상 기관에 특화된 관제 서비스 제공 가능, 해당 대상 기관 담당자와 관제 인력 간 원할한 소통 가능, 보안 이벤트 발생시 즉각적인 조치 가능

3) 단점

인력 관리에 대한 부담이 있음. 인력 단가가 높다. 자체적으로 관제 센터를 구축해야하는 초기비용.

3. 자체 관제

보안 관제 시스템 및 전문 인력을 자체적으로 구축하고 운영하는 형태

1) 특징

국가 정보원, 경찰청 등에 사용

2) 장점

내부 기밀 유지 및 신속한 사고 처리가 가능, 보안 관제 업무와 관련해 연속성이 보장된다. 여기서 연속성이란, 새로운 업데이트를 하고, 내부에서 교육을 하며 경험을 축적하고, 보안 절차를 수립하는 등의 일련의 활동이 가능한 것을 말한다.

3) 단점

초기 투자 비용이 많이 발생

4. 클라우드 관제

서버, DB 등의 IT 자원을 인터넷 접속을 통해 사용하는 클라우드 환경에 대한 관제, 클라우드 환경에서 운영되는 서비스들 (예: SaaS, IaaS, PaaS)에서 발생하는 데이터를 모니터링

1) 특징

보안 관리 영역에 대한 직접 관리 부담을 줄이고, 관제 전문 인력이 제공하는 보안관제 서비스를 제공 받을 수 있음. AWS 등이 있다.

2) 장점

로컬에 장비 설치 및 유지 보수가 필요없음. 고객사 환경에 적합한 유동적인 보안 관제 환경을 구축 가능

필요한 만큼 리소스를 자동으로 확장하고 축소할 수 있어 유연하게 대응할 수 있다. 클라우드 환경에서 다양한 서비스와 툴을 쉽게 통합할 수 있다.

3) 단점

제 3자에게 데이터를 넘기는 것이기에 침해/장애 발생 시 리스크가 크다. 해당 관제에 대한 전문지식이 잘 없다면 업무 이해가 어렵다. 비싸다.

#3 보안관제 업무 시 활용하는 웹 페이지

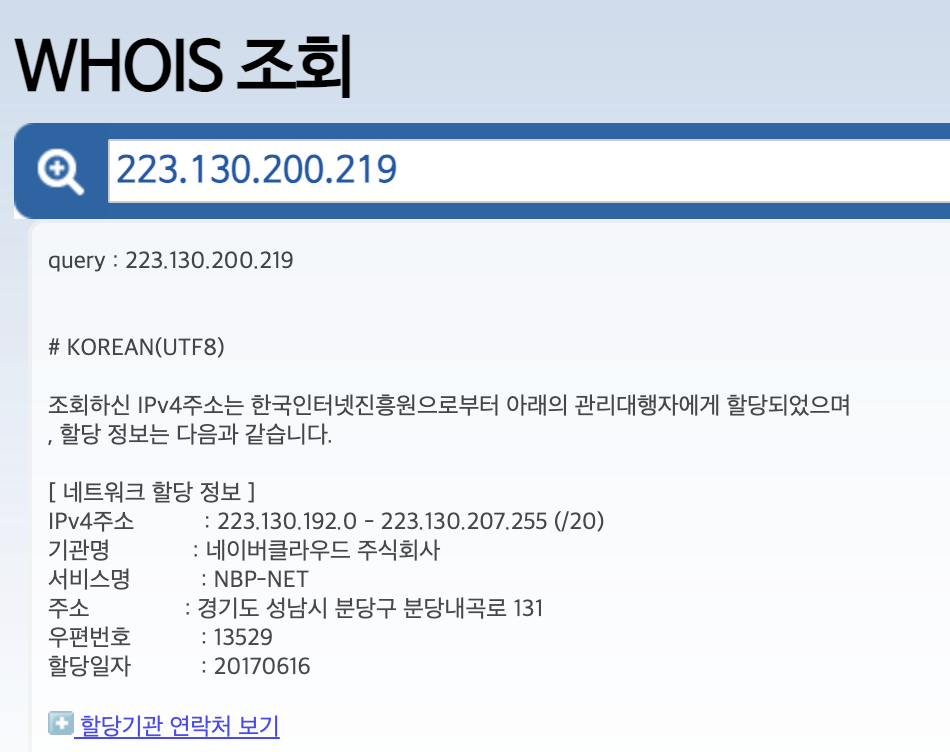

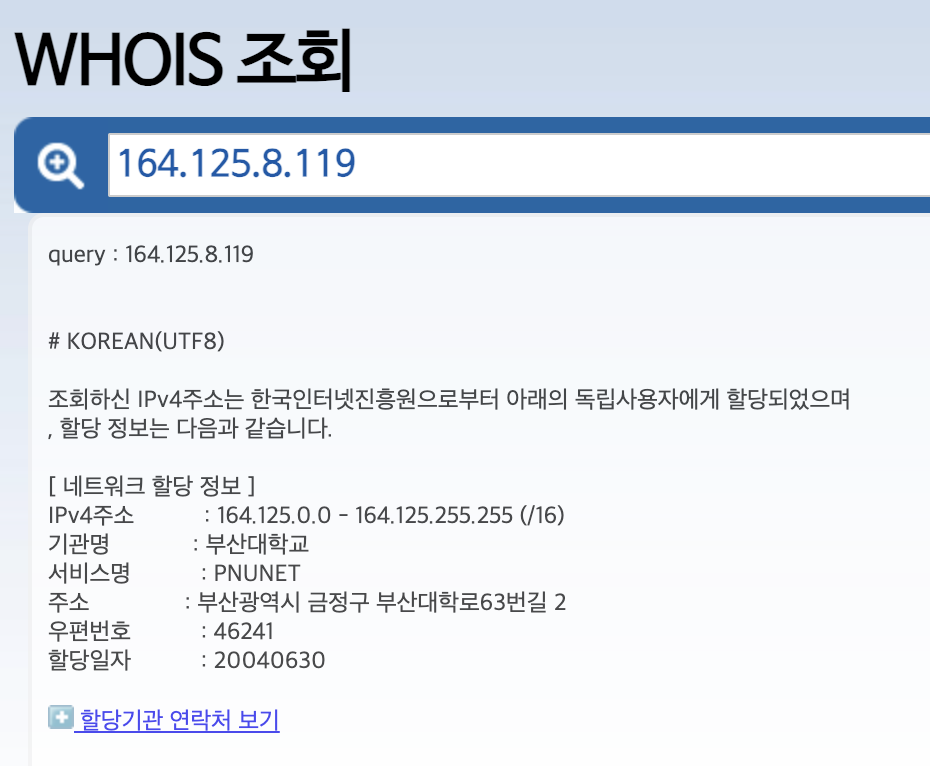

1) Whois

한국 인터넷 진흥원에서 제공하는 Whois 서비스, 국내의 아이피 검색을 할 떄 사용한다. 해당 IP가 어디에 위치해 있는지 상세정보까지 알 수 있다.

- 실습

Ping을 이용해서 네이버와 부산대학교의 도메인의 ip 주소를 알아내서 Whois 에 검색해보자

2) ipconfig / ip lookup

whois 로 조회가 되지않는 해외에 있는 ip의 주소를 알아낼 수 있다.

3) Virustotal

구글의 자회사로 파일의 해시값 또는 URL로 바이러스나 웜, 트로이목마 등을 검사해주는 사이트. 다양한 백신 엔진으로 검사하여 결과를 보여줌. 검사시 개인정보나 기밀사항 등은 노출되는데 주의할 것

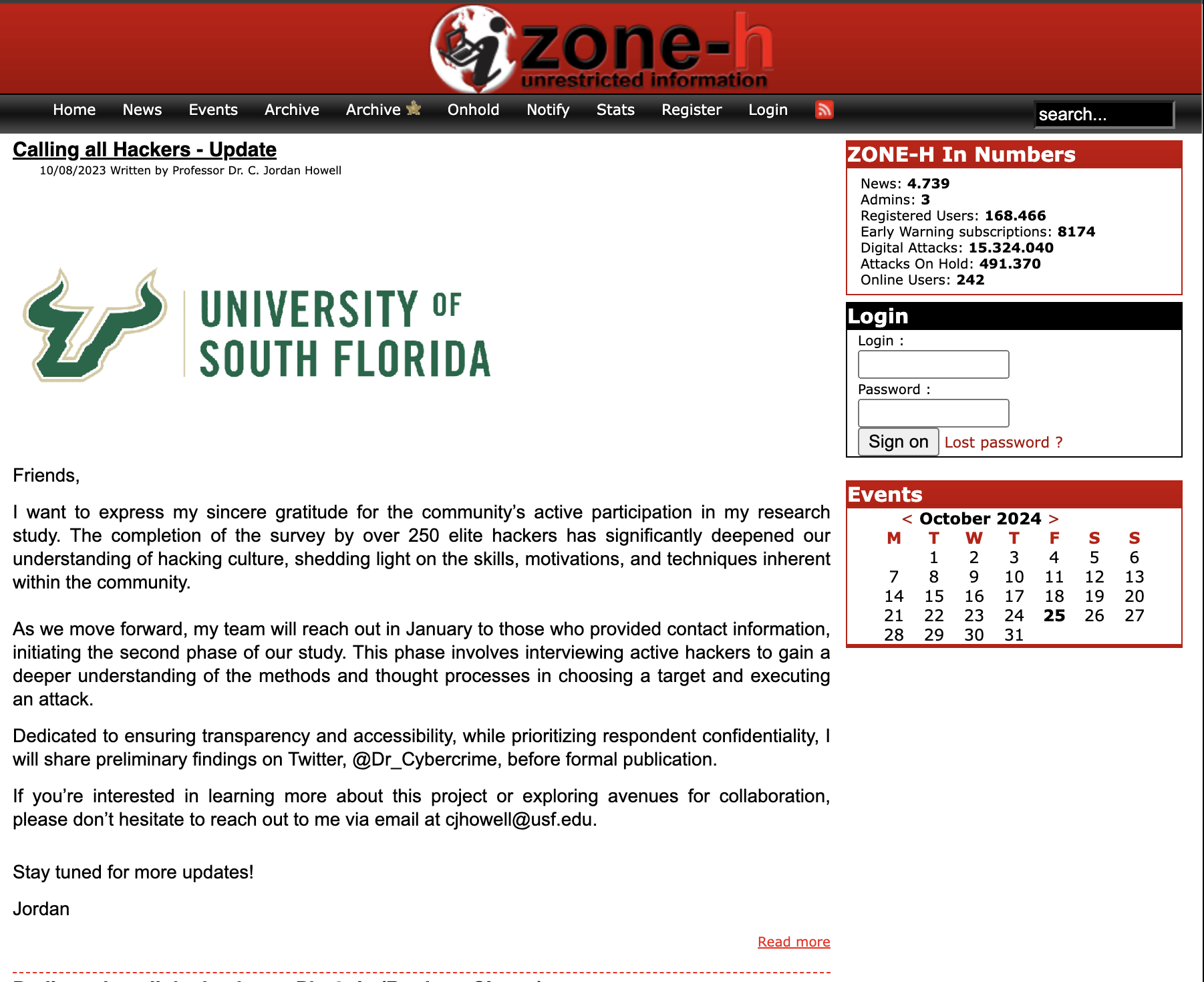

4) zone-h

해커들이 웹 해킹한 사이트를 과시하기 위해 올리는 사이트. 사이버 해킹 피해를 검색하기 위해 확인하는 사이트

5) Shodan

라우터, 스위치, FTP, 특정 웹 서버에 대한 정보를 수집하고 그 결과를 보여주는 웹 검색 엔진

시스템 운영정보 노출 여부에 대한 판단, 웹캠, IOT 기기에 접속할 수도 있다.

6) censys

Shodan과 유사하지만 더 정제된 데이터를 제공하여 네트워크의 구성요소를 스캔하고 분석할 수 있다.

참고

https://zerotrust.tistory.com/18

https://maker5587.tistory.com/11