캡스톤

1.1. Pymavlink

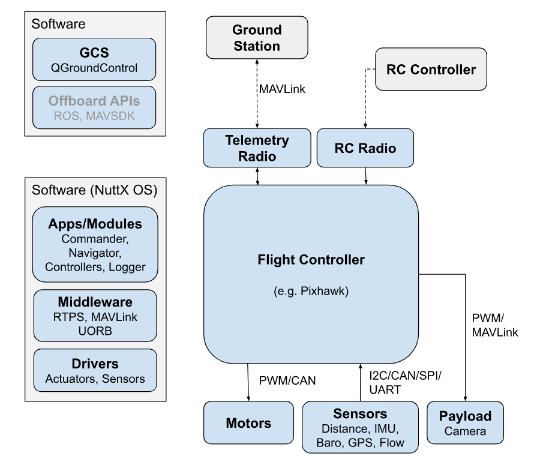

우선 MAVlink에 대해서 설명하고자 한다.MAVlink란 Micro Air Vehicle Link라는 뜻으로 드론과 통신하기 위한 프로토콜을 의미한다. 우리 팀은 캡스톤을 진행하는 와중에 대부분의 드론들은 이 MAVlink를 통해 통신을 한다는 것을 알게 되었다.

2.2. Pymavlink를 이용한 드론 제어

이번 주 드론의 wifi에 접속해 arm(시동)과 관련된 명령어를 보내 보았다. 드론에 무슨 문제가 생긴건지 5시간동안 고생했는데, 마지막에 결국 드론이 해당 명령을 받는 것을 확인했다.

3.3. ARP Spoofing

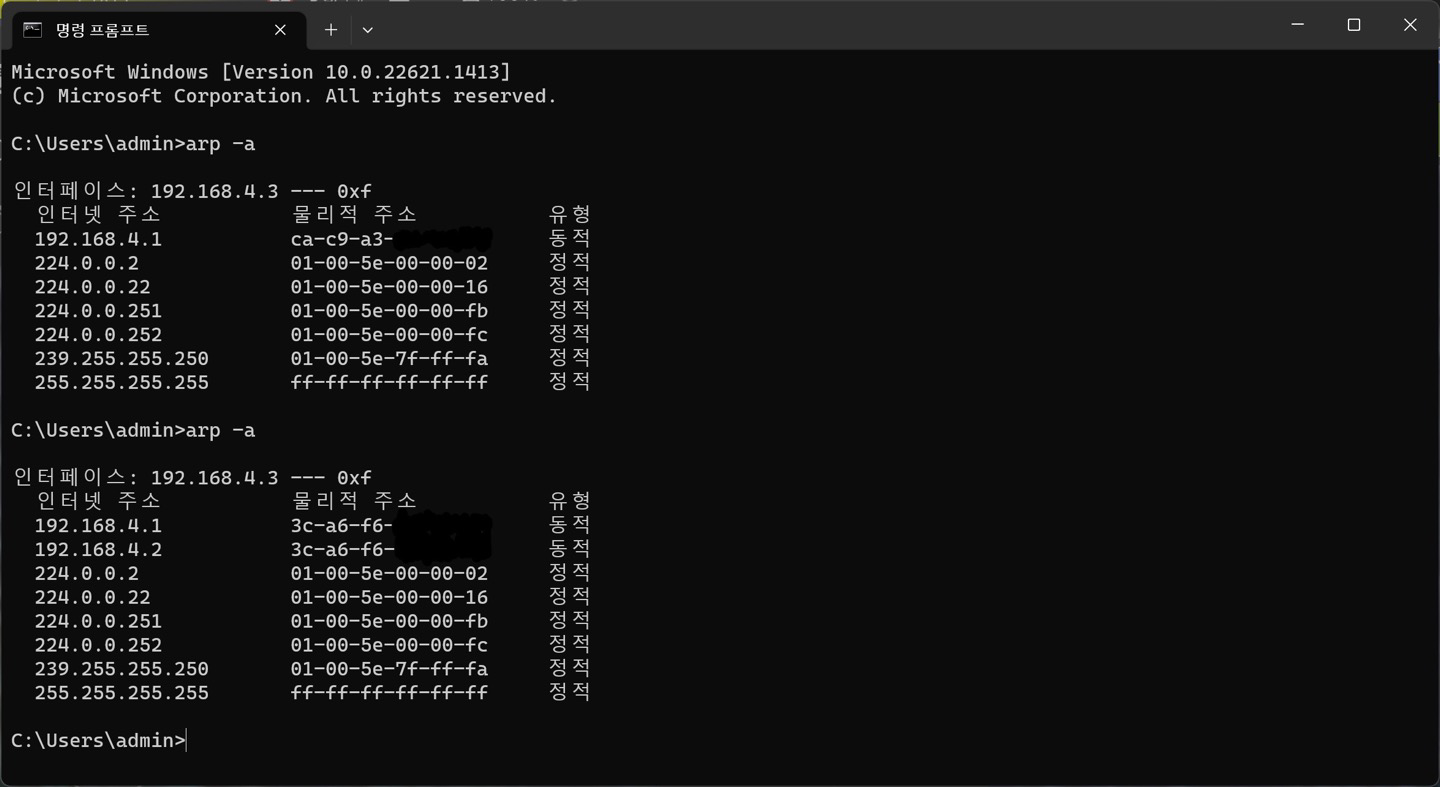

ARP 스푸핑이란 LAN(근거리 통신망)에서 ARP 메시지(주소 결정 프로토콜)을 이용해 데이터 패킷을 가로채는 중간자 공격 기법이다. 우리의 캡스톤 목표는 ARP Spoofing을 통해 WIFI를 사용하는 드론의 제어권을 탈취하는 시스템을 만드는 것이 목표이다. p

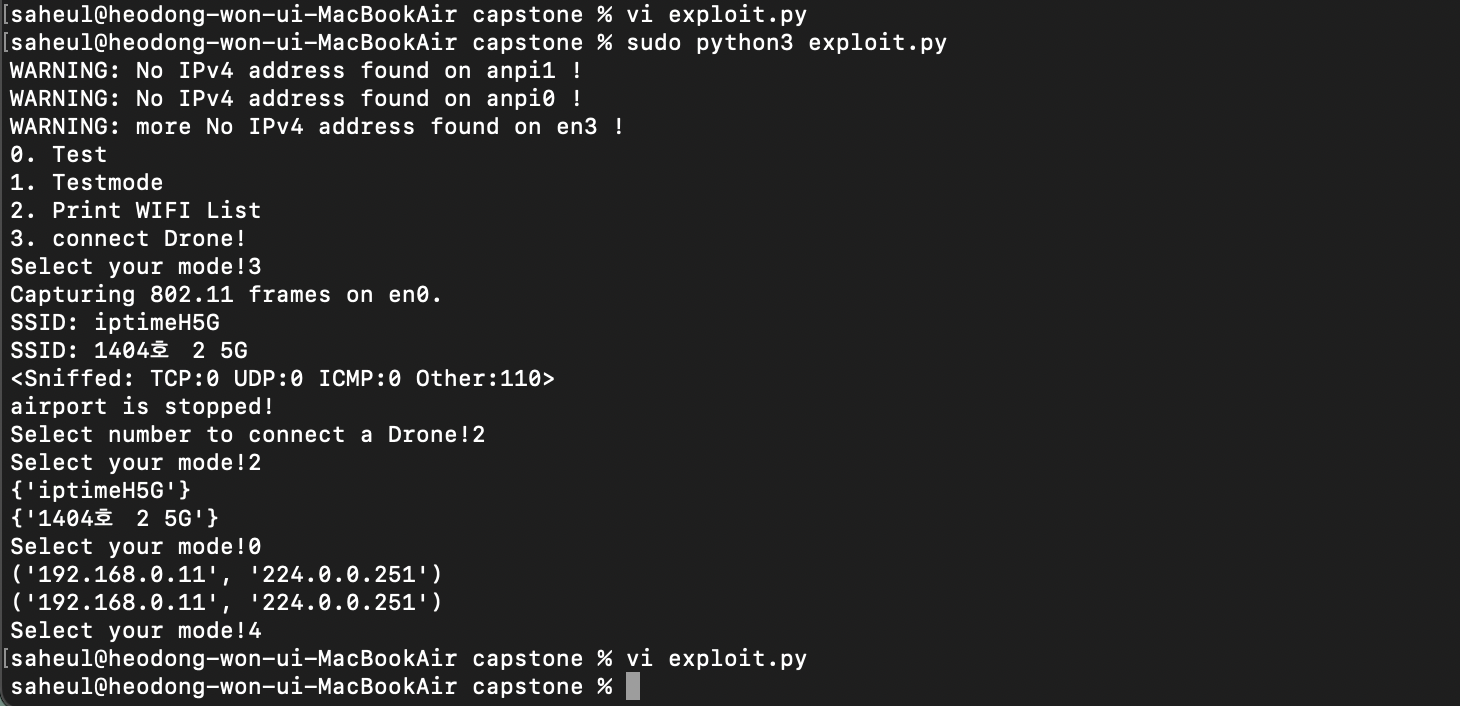

4.4. 드론에 대한 ARP Spoofing 공격

며칠 전에 올렸던 scapy에서 잘못된 점이 있어 수정했다. 실행이 되지 않길래 무엇이 잘못되었는지 확인을 해보니 MAC address의 형식이 잘못되었었다. 위에 쓰지는 않았지만, test.py(pymavlink) 부분도 리팩토링했다. 겹치는 함수가 많아 좀 더 간

5.5. Scapy에 대해서

길고 길었던 중간 발표가 끝이 났다.일요일에 ppt를 만든다고 팀원들과 고생을 했다. 나는 막차 때문에 먼저 갔지만, 팀원들은 ppt만든다고 새벽 1시에 해산했다고 한다. 그 이야기를 듣고 너무 미안했다.

6.7. test1.py(드론 조종) 관련

test1.py 리팩토링: exploit.py 코드처럼 함수를 쉽게 가져다 쓸 수 있게 고쳤다.드론 모드 변경 관련 코드 작성: 대다수의 드론은 STABLIZE 모드에서만 arm이 걸린다. 하지만 우리가 필요한 것은 MANUAL 모드이기 때문에 전환하는 작업이 필요하다

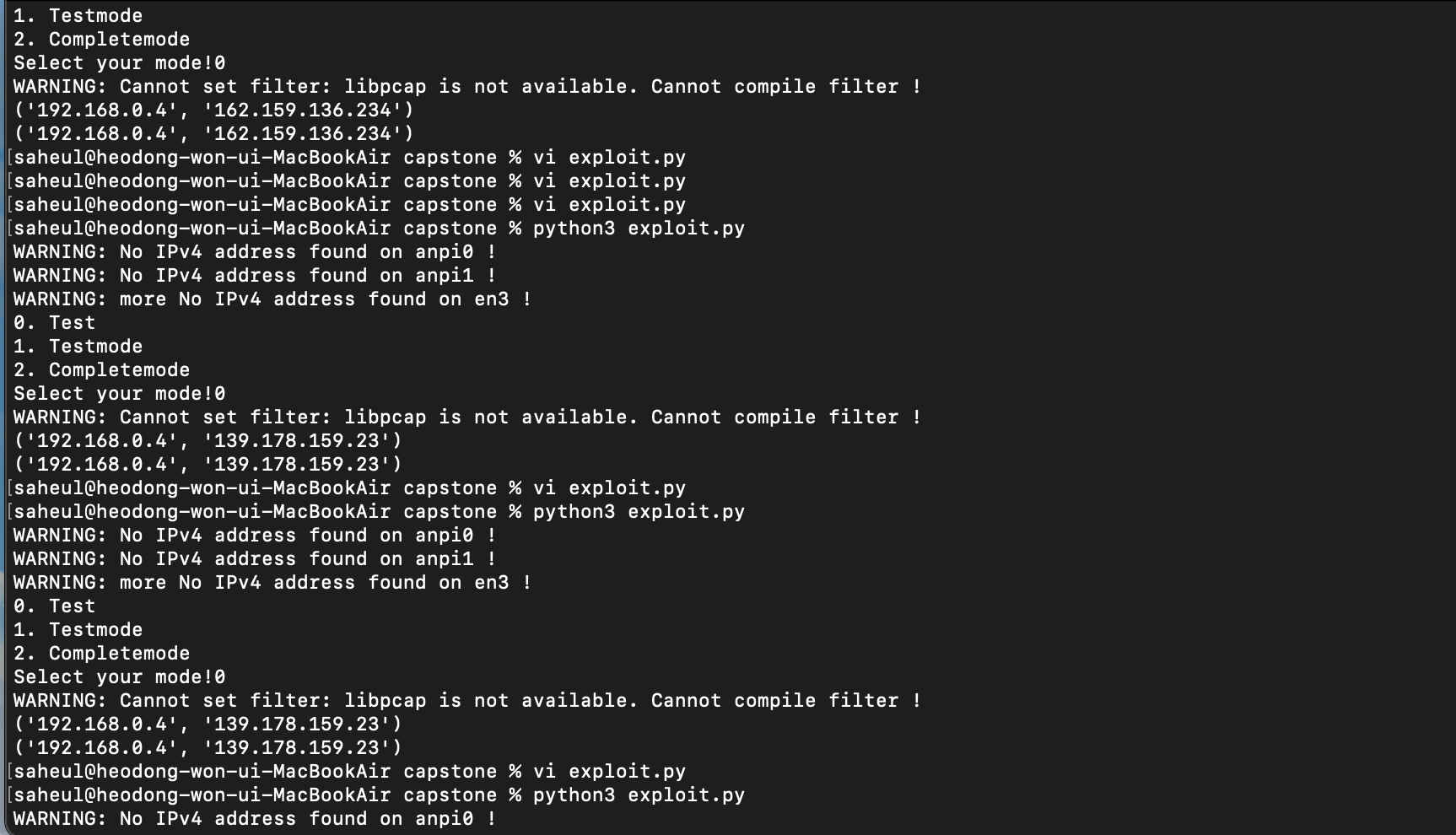

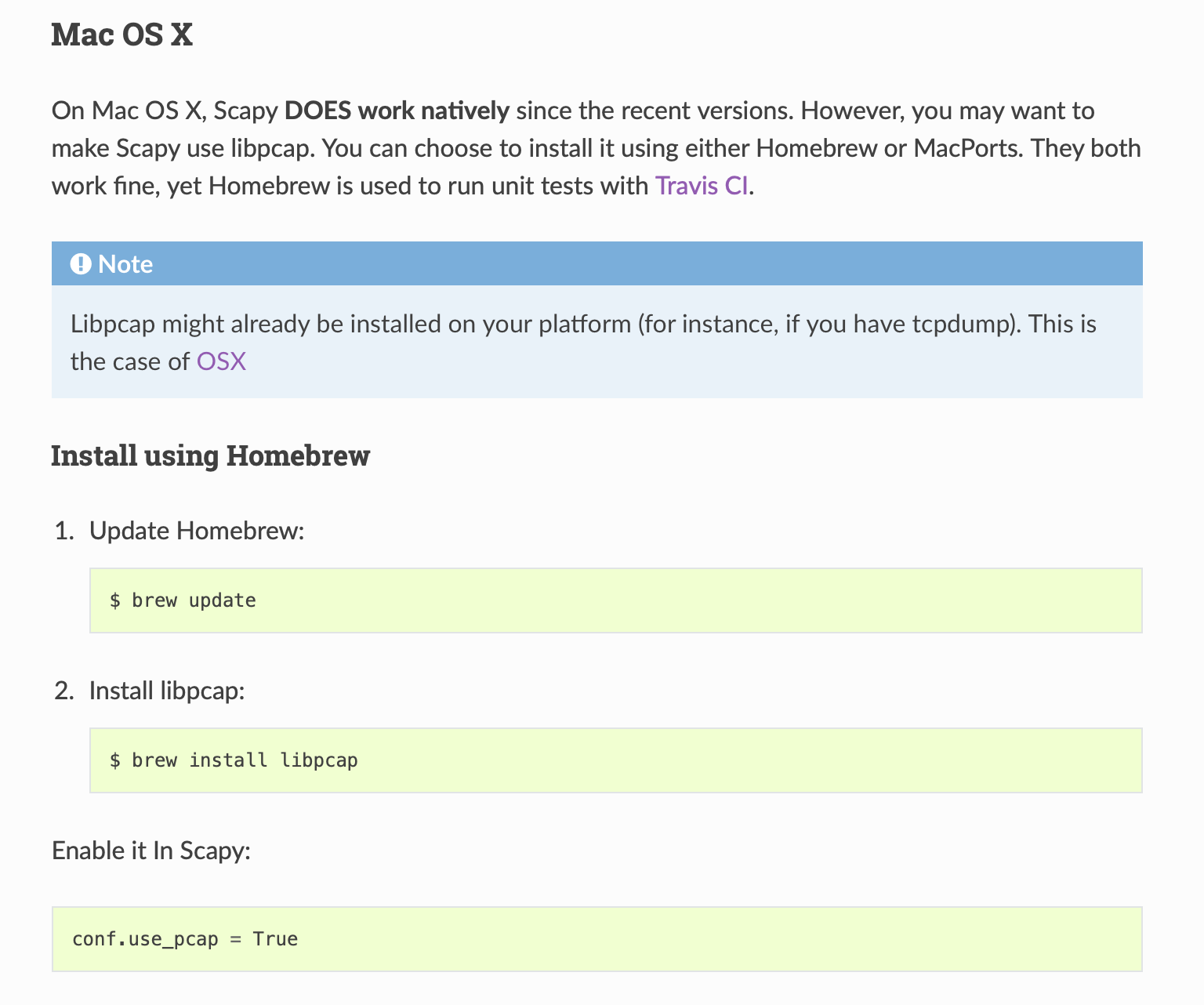

7.6. Scapy libpcap

scapy libpcap 관련 오류

8.8. Drone 탐색(WIFI Sniffing)

서론 드론 접속을 위해서 코드를 작성했다. 우선 해당 함수(connectDrone)은 세 가지 파트로 나뉜다. 드론 탐색(findDrone): 접속하고자 하는 드론을 탐색하고 선택하는 함수이다. Deauth 공격(Deauth): 선택한 드론에 인증해제 공격이다. 드

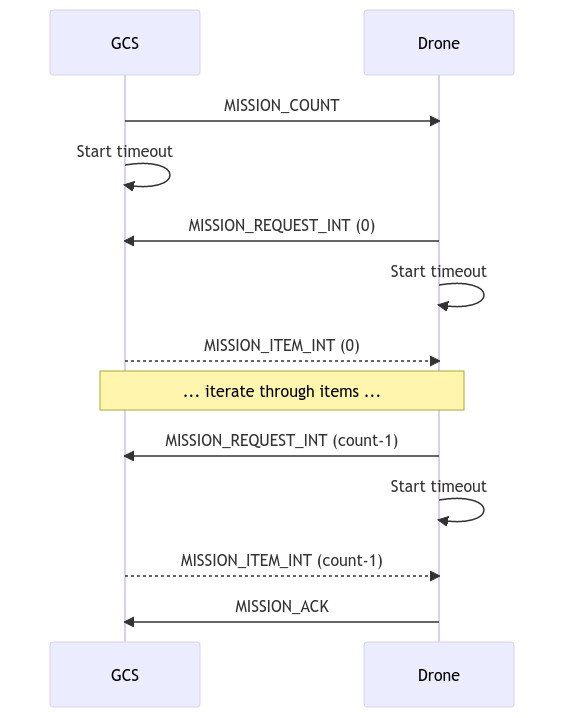

9.9. Drone 컨트롤

서론 우선 프로젝트를 진행하면서 알게 된 점은, 드론은 ARM 이후에는 모드를 변환하기가 어렵다는 점이다. ARP Spoofing을 성공한 이후, Manaul 모드로 바꿔 조종하려고 했던 내 목표는 불가능하다는 것이었다. 그래서 QGC를 이용할 때는 AUTO 모드라고 가정을 하고, 명령을 내릴 것이다. https://velog.io/@azurp158/7...

10.10. 미션 업로드와 다운로드

참조: https://mavlink.io/en/services/mission.html