정보 보안

이전 포스트에서 이야기한 정보 보호는 컴퓨터 내 시스템 자원에 대한 접근 제어를 위한 내부적인 내용이었습니다.

이번에 이야기할 정보 보안은 내부에 대한 보호 시스템과 외부적 요인에 대해서고 고려하는 더 넒은 개념의 주제입니다.

보안은 3요소라고 불리우는

가용성, 무결성, 기밀성의 원칙을 목표로 구성됩니다.

- 가용성 Availability: 인가된 사용자만이 필요한 경우에 데이터에 접근하고 사용할 수 있는 것

- 무결성 Integrity: 정보가 정확하고 완전하며, 인가된 사용자만이 수정을 할 수 있도록 하는 것

- 기밀성 Confidentiality: 데이터가 허가된 사용자에게만 접근 가능하도록 하는 것

정보 보안은 크게 외부, 내부, 사용자 인터페이스 보안으로 구분됩니다.

- 외부 보안: 외부의 침입 또는 천재지변 등의 외부적 요인으로부터 컴퓨터 시스템을 보호

- 내부 보안: 외부의 침입자로부터 시스템 내의 프로그램이나 데이터를 보호하기 위한 접근 제어 코드와 같은 기능

- 사용자 인터페이스 보안: 사용자의 신원 정보를 운영체제가 먼저 확인한 후 시스템에 접근할 수 있도록 하는 보안

보안 위협

보안 위협 유형

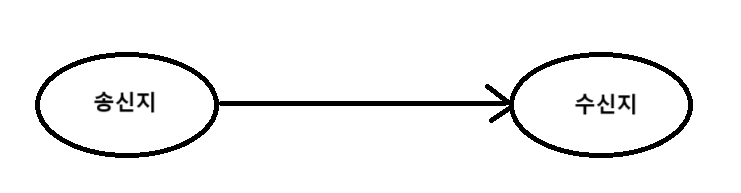

통신 과정에서 데이터가 송신지에서출발하여 지정된 수신지까지 전달되는 과정에서 발생할 수 있는보안 위협은 흐름 차단, 가로채기, 변조, 위조가 있습니다.

일반적으로 데이터 통신을 수행했을 때의 데이터 흐름입니다.

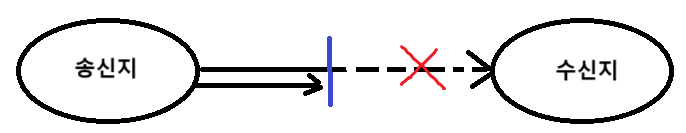

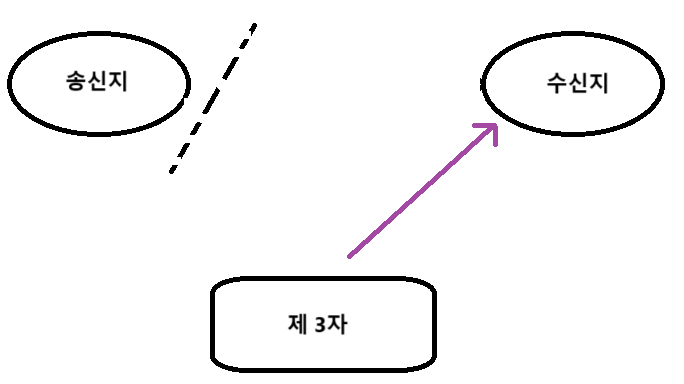

흐름 차단 interruption

흐름 차단 (interruption)은 시스템의 일부가 파괴 등으로 사용불가가 된 상태입니다. 가용성에 대한 위협입니다.

저장 장치의 파괴, 통신 회선 절단, 파일 시스템 무력화 등이 있습니다.

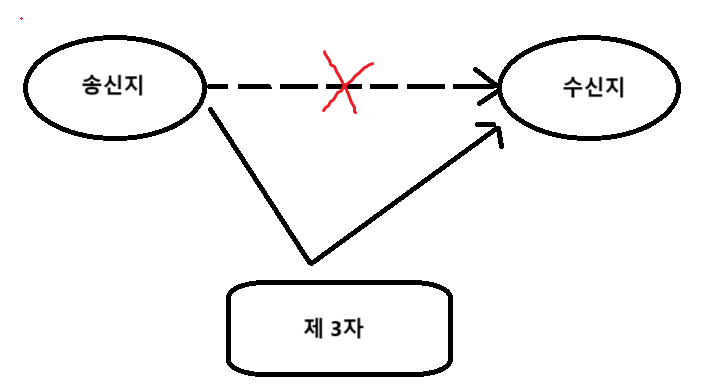

가로채기 interception

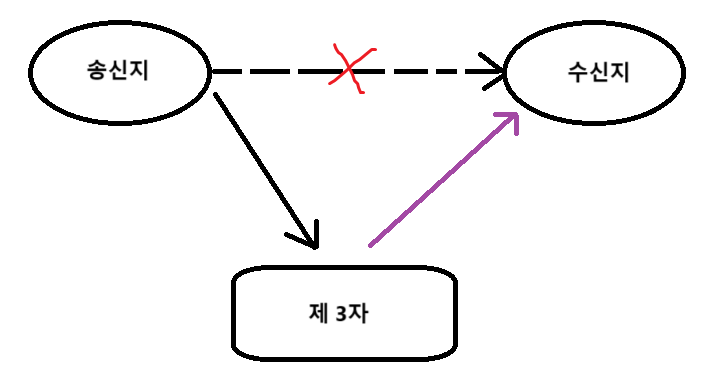

가로채기 (interception)은 인가되지 않은 제 3자가 컴퓨터 자원 또는 데이터에 접근하는 것입니다. 기밀성에 대한 위협입니다.

이때 제 3자는 사람, 프로그램, 다른 컴퓨터가 됩니다.

변조 modification

변조 (modification)은 제 3자가 자원에 접근할 뿐만 아니라 그 내용을 수정하는 것 입니다. 무결성에 대한 위협입니다.

프로그램 코드 변경, 메시지 내용 변조, 파일 값 변경 등이 있습니다.

위조 fabrication

위조 (fabrication)은 제 3자가 시스템에 위조된 데이터를 넣는 것입니다. 무결성에 대한 위협입니다.

네트워크에 가짜 파일, 레코드를 삽입하는 경우가 있습니다.

기타 보안 위협 요소들

보안 위협들은 다시 적극적인 공격과 소극적인 공격 (active attack & passive attack)으로 분류할 수 있습니다.

적극적인 공격은 시스템 자원들을 변화시키거나 시스템 운영에 영향을 주는 행위들을 의미합니다. 흐름 차단, 위장, 변조, 재전송, 서비스 거부, 서비스 부인 등이 적극적인 공격에 해당합니다.

소극적인 공격은 시스템의 데이터를 알아내거나 악용하기 위한 시도를 하지만 시스템 자원에 직접적인 영향을 주지 않는 행위들을 의미합니다. 가로채기, 트래픽 분석 등이 해당됩니다.

적극적인 공격에서

서비스 거부와 서비스 부인은 다음과 같은 차이가 있습니다.

- 서비스 거부 denial of service: 정당한 사용자에게 서비스를 제공하지 못하도록 목표물을 무력화

- 서비스 부인 repudiation: 시스템에서 실행된 동작을 하지않았다고 부정

악성 소프트웨어

이 부분은 보안에서 깊게 다루기 때문에 운영체제에서는 간단하게만 살펴봅니다.

악성 소프트웨어를 이용한 침입은 보안 위협요소의 형태 중 하나입니다. 유명한 악성 소프트웨어의 형태로는 트랩 도어, 트로이 목마, 논리 폭탄, 좀비, 바이러스, 웜이 있습니다.

-

트랩 도어

트랩 도어는 프로그래머가 개발 과정에서 효율적인 코딩 또는 디버깅을 위해 만든 것으로 접근 제어나 민감한 부분까지 접근이 가능한 통로입니다.

외부에서 트랩 도어에 침입하게 되면 시스템의 민감한 부분을 건드리거나 하는 등의 동작 위협이 있습니다. -

트로이 목마

트로이 목마는 프로그램 내에 악의적인 동작을 수행하는 코드 등을 삽입해 프로그램이 동작하는 과정에서 본래의 프로그램 수행과 악의적인 기능까지 한 번에 수행하는 것 입니다. -

논리 폭탄

일정한 조건이 맞게되면 수행되는 코드를 프로그램에 삽입하는 방식입니다. 이때 수행되는 코드를 시스템을 마비시키는 등의 코드를 삽입하여 공격하게 됩니다. -

좀비

인터넷에 연결된 다른 컴퓨터에 침입하여 컴퓨터를 점령하는 프로그램입니다. 좀비라는 이름이 붙은 이유는 생성자 추적을 어렵게 만들기 위해 공격 시 칩입한 컴퓨터를 모체로 하여 다른 좀비 컴퓨터를 만들게 됩니다. -

바이러스

다른 프로그램을 수정해 감염을 시키는 프로그램입니다. 수정 과정에서 프로그램을 복사하게 되며 복사된 바이러스가 또 다른 프로그램을 감염시키게 됩니다. -

웜

네트워크를 통해 자기 자신이 복제되어 전파되는 바이러스입니다. 네트워크를 통해서 연결된 다른 장치로 전파됩니다.