1. Gemini 설정

이전 포스트에서 많이 다뤘으므로 생략

2. GKE 클러스터 만들기 및 웹 앱 배포

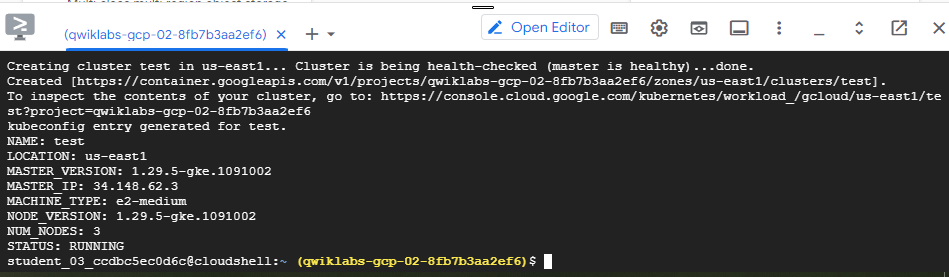

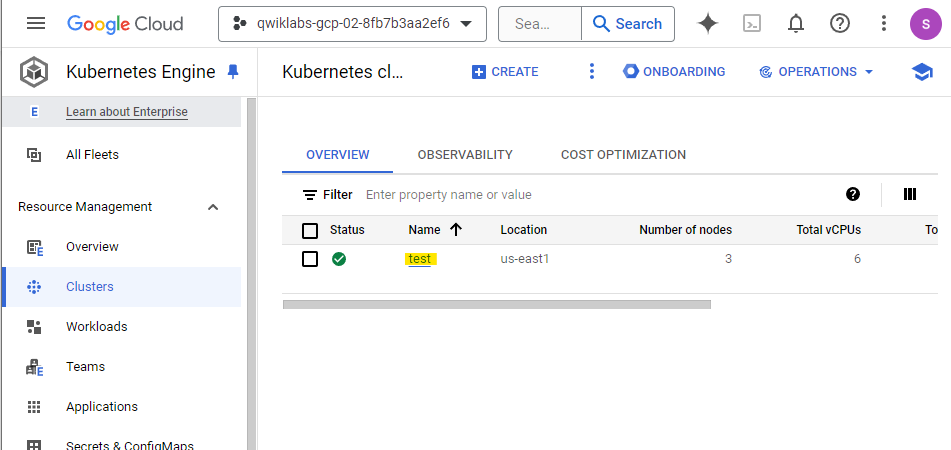

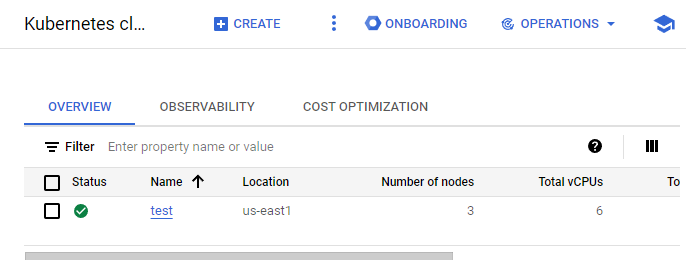

#test라는 이름의 GKE 클러스터 생성

gcloud container clusters create test --region=us-east1 --num-nodes=1몇 분 기다리면 GKE 클러스터가 생성된다.

#웹 앱용 코드가 포함된 저장소 클론

git clone https://github.com/GoogleCloudPlatform/microservices-demo && cd microservices-demo

#kubectl을 사용하여 일련의 마이크로서비스를 GKE 클러스터에 배포

kubectl apply -f ./release/kubernetes-manifests.yaml

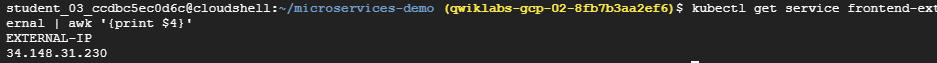

# 웹 앱에 액세스하기 위한 공개 IP 주소 확인

kubectl get service frontend-external | awk '{print $4}'

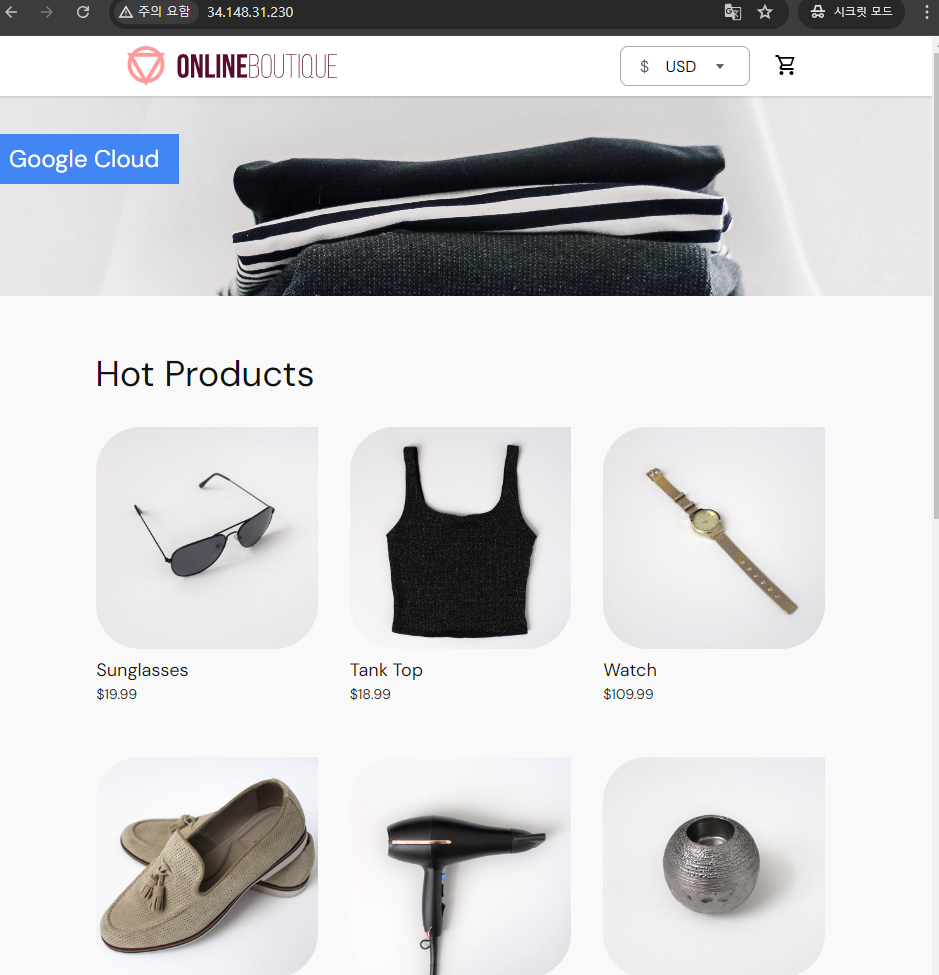

외부 IP로 접속하면 이런 사이트가 뜬다.

3. Gemini를 사용해 보안 구성 오류 식별

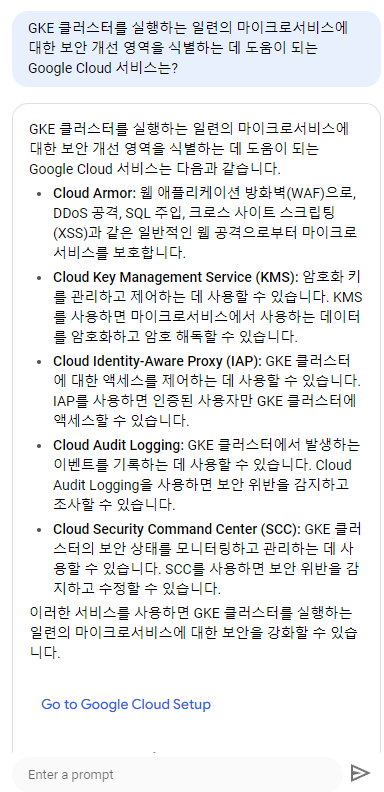

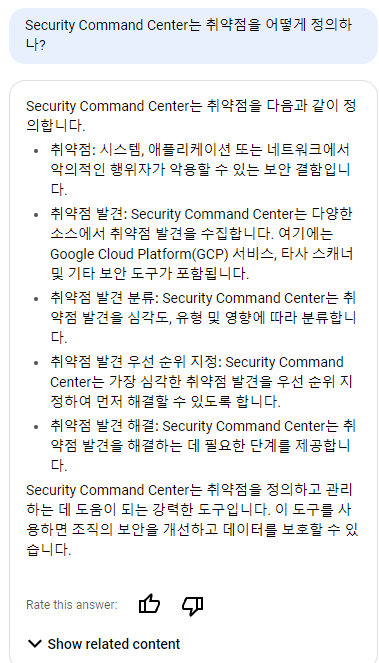

Gemini 프롬프트로 관련된 보안 내용을 물어본다.

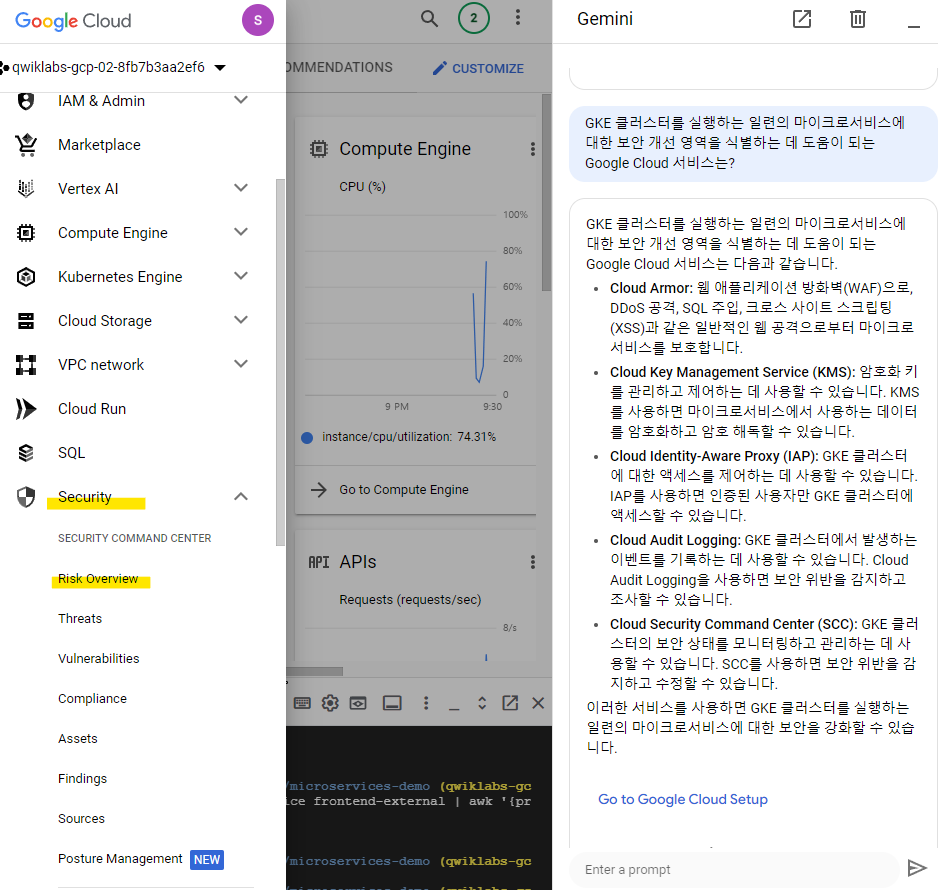

이 중 Cloud Security Command Center(SCC)를 사용해보기로 하고

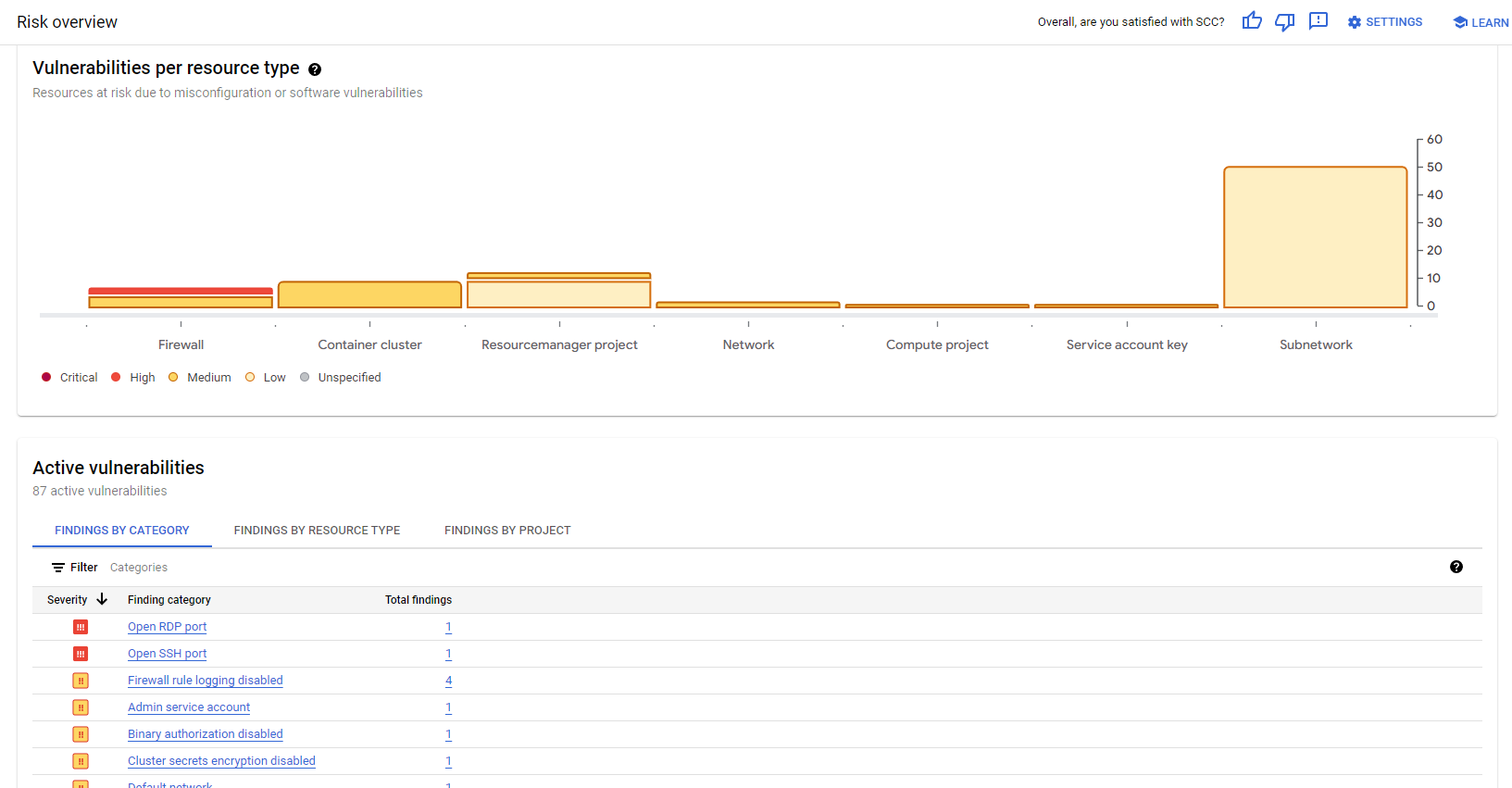

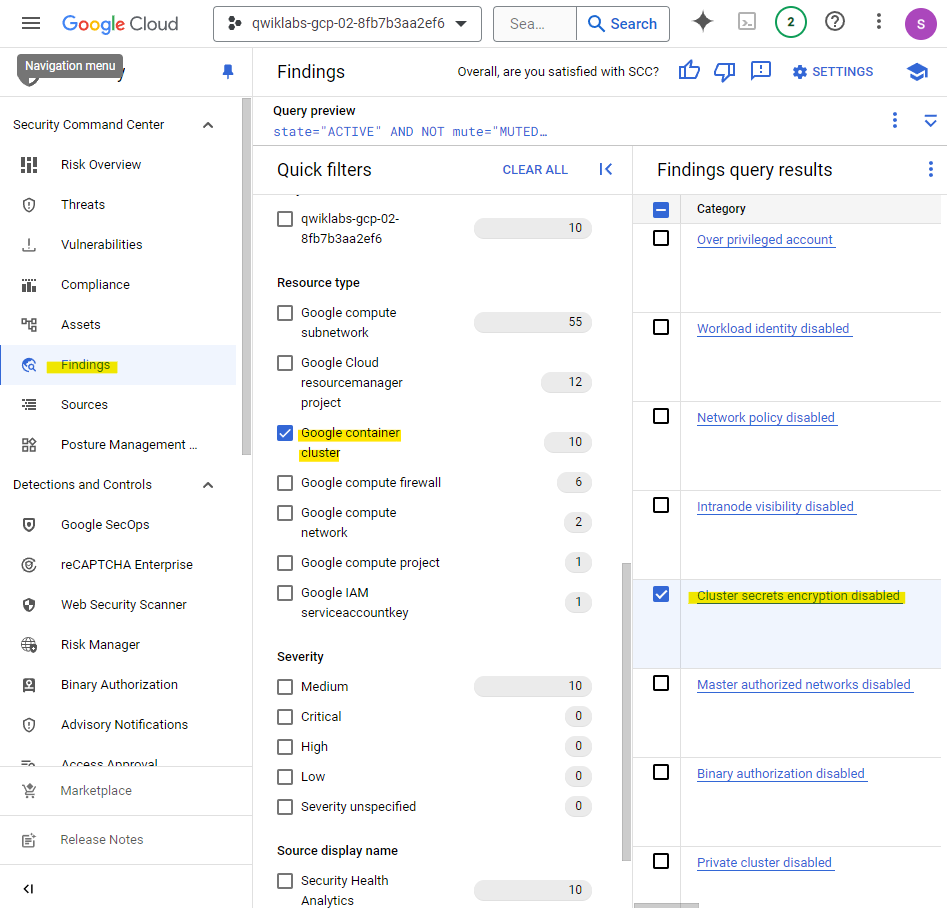

Security -> Risk Overview로 들어가면 활성화된 취약성 등을 확인 할 수 있다.

Findings -> Google container cluster -> 취약성을 클릭할 때마다 AI 설명이 뜬다고 하는데 나는 뜨지 않는다. 오류가 많네.

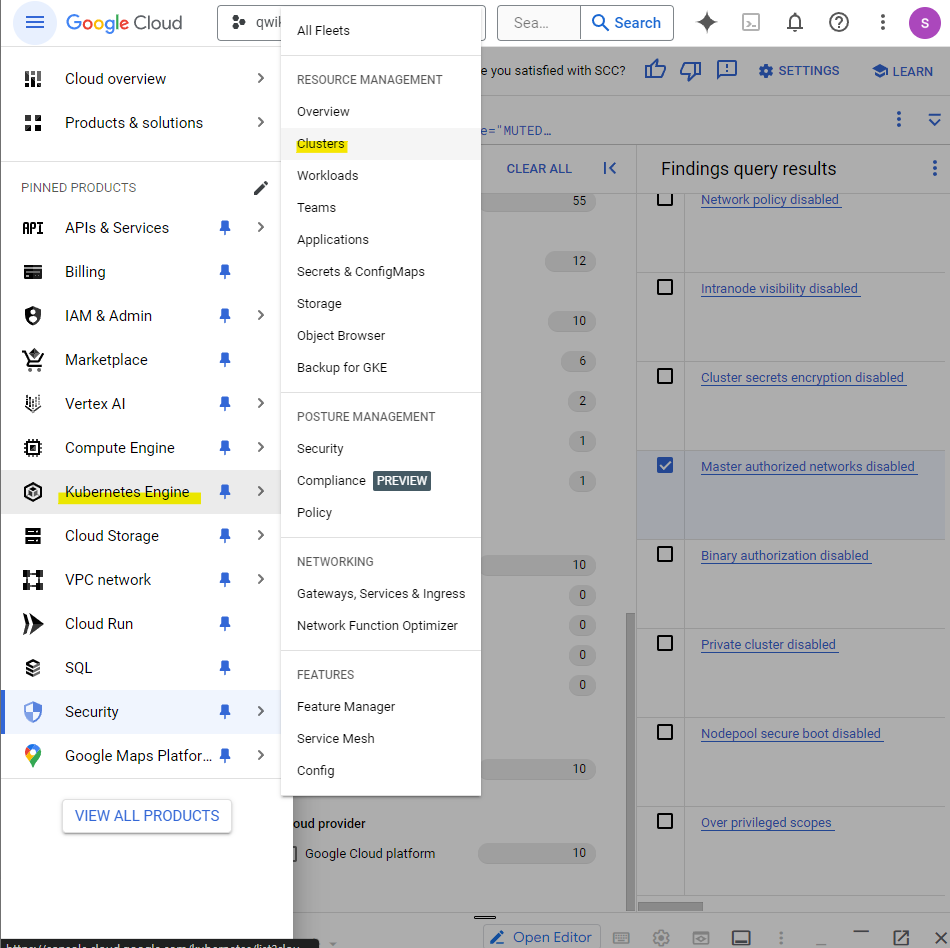

4. 보안 구성 오류 해결

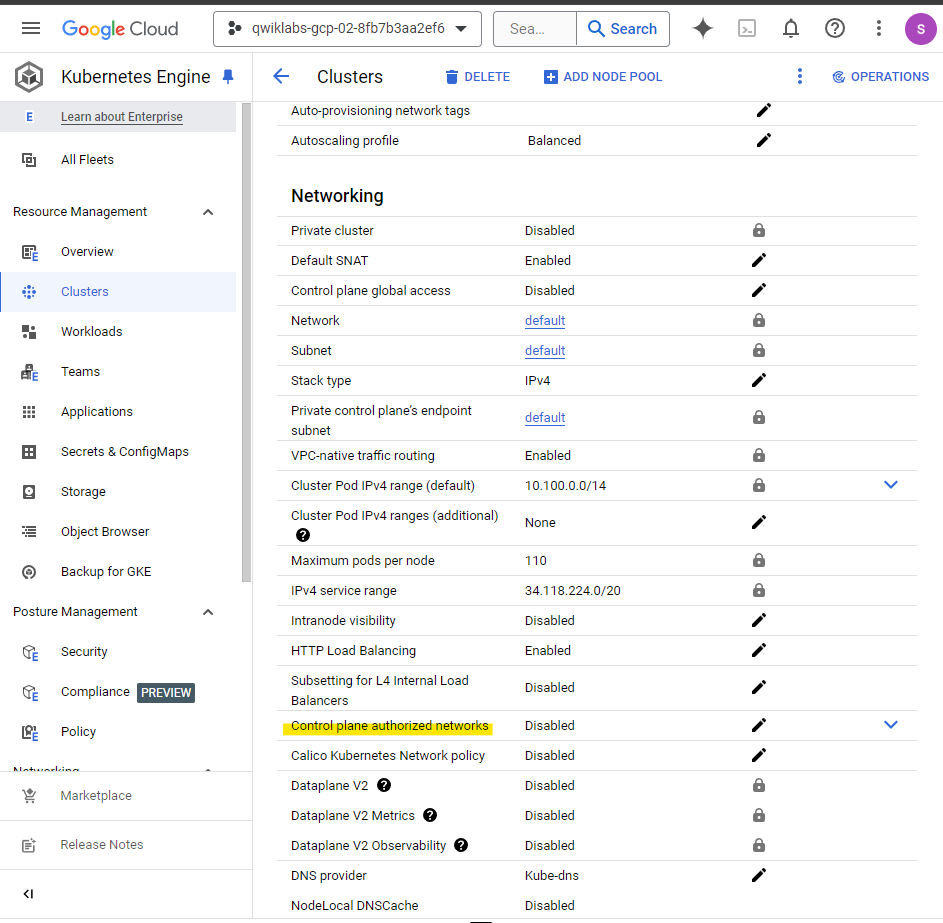

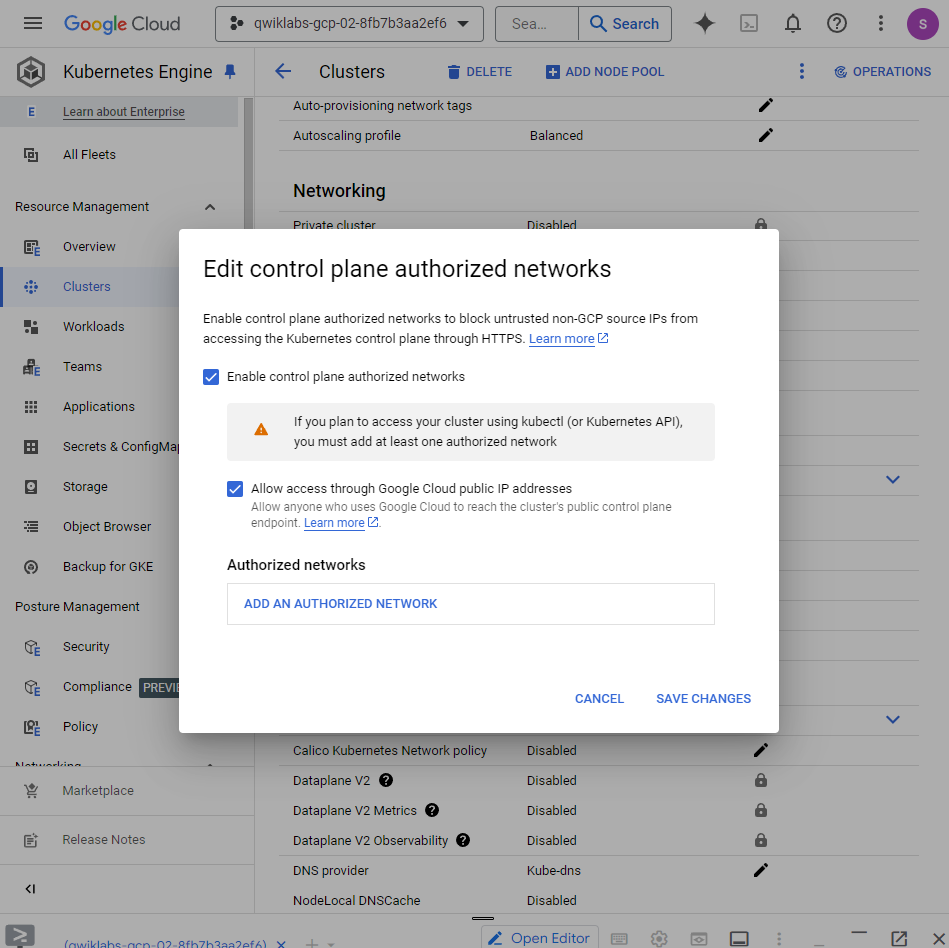

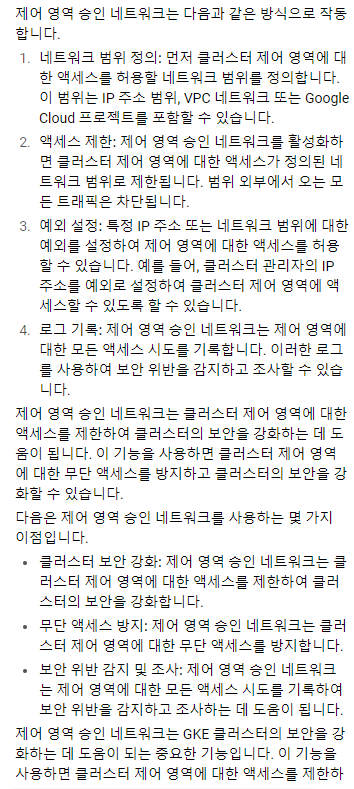

Kubernetes Engine -> Clusters -> 해당 클러스터 클릭하고 스크롤을 내리다보면 Networking에 Control plane authorized networks를 찾을 수 있다.

여기서 제어 영역 승인 네트워크 사용 설정을 해준 후, Google Cloud 공개 IP 주소를 통한 액세스 허용을 해준다.

시간이 지나 녹색 체크 표시가 나타나면 클러스터 구성이 제어 영역 승인으로 업데이트 된 것이다.

5. 정리

이번엔 취약성을 검토하고 Security Command Center 사용하기를 해봤다

흠.. 그냥 WAF 설정하는 것과 비슷한 느낌인데 방화벽이 아닌 Cluster에서 직접 들어가서 설정할 수 있다는 점이 흥미로웠고, Gemini는 아주 적은 가이드를 해주는 듯하다.

이번 실습은 Gemini가 많이 쓰인 것 같지는 않았습니다. 어떤 기술을 사용하는 게 좋을지와 기술 문서를 빠르게 링크 해주는 점은 좋았어요. 하지만 이전의 실습들이 코드 제공을 해주던 것에 비해서는 비교적 적은 부분을 차지했던 것 같아요.