해킹기법

1.SEO Poisoning

웹 게시글에 인간은 이해할 수 없는 문장이지만 검색 엔진은 이 내용을 잘못 판단하여 검색 결과 상위에 노출시키게 하는 기법.검색 엔진이 검색 결과 뿌려줄때 게시글 내용을 읽어오는 interacting을 해야하기 때문에 이때 검색한 내용을 읽어서 그 단어가 들어간 문장을

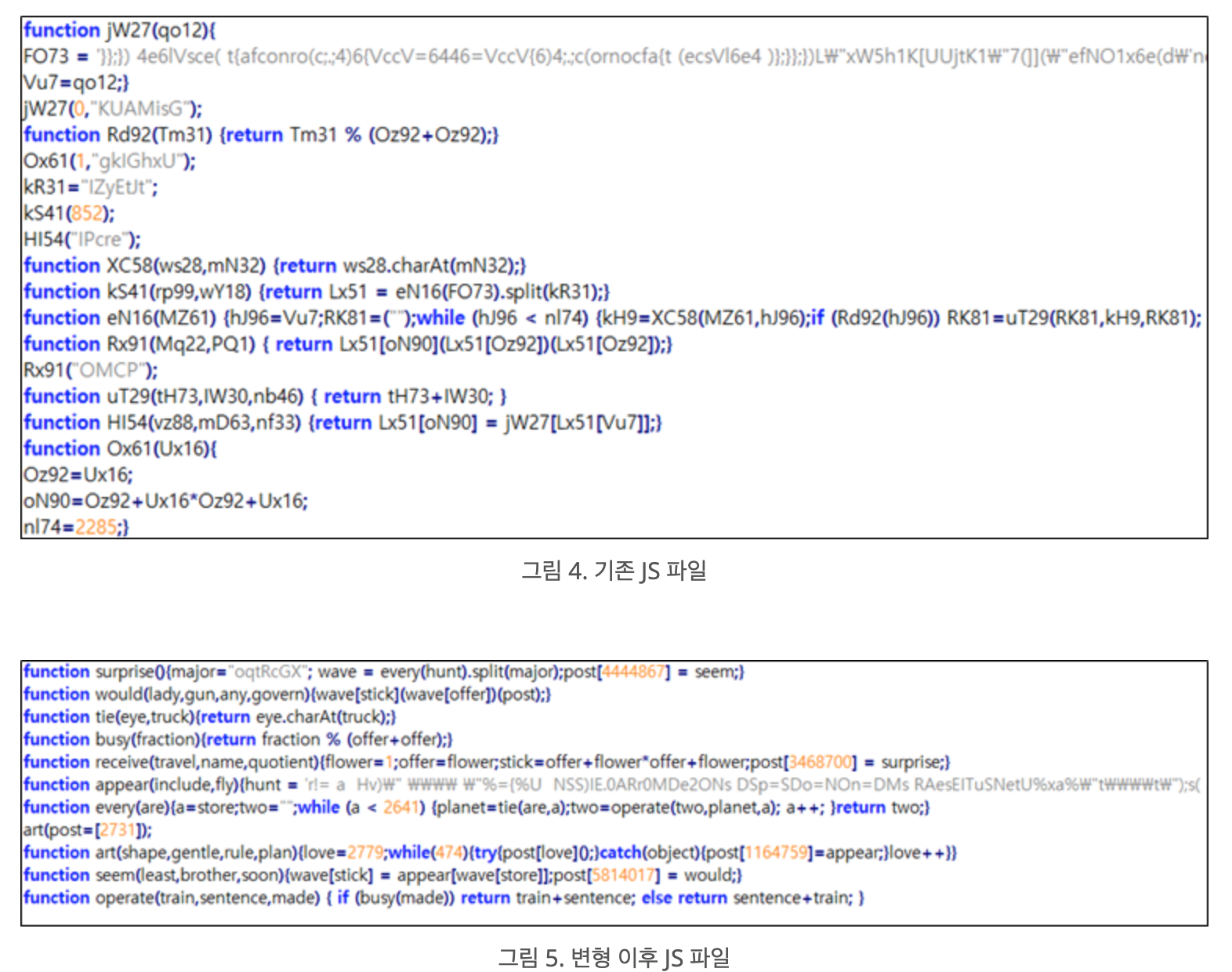

2.JS 파일의 변형

기존에는 동일한 코드 구조를 유지하며 매 다운로드마다 변수명, 함수명을 랜덤하게 변경하였다. 하지만 12월 15일부터는 매 다운로드마다 각행의 순서를 랜덤하게 섞는 기능이 추가되었고, 이러한 기능을 구현하기 위해 전체적인 코드 구조가 크게 달라졌다. 랜덤하게 행을 배열

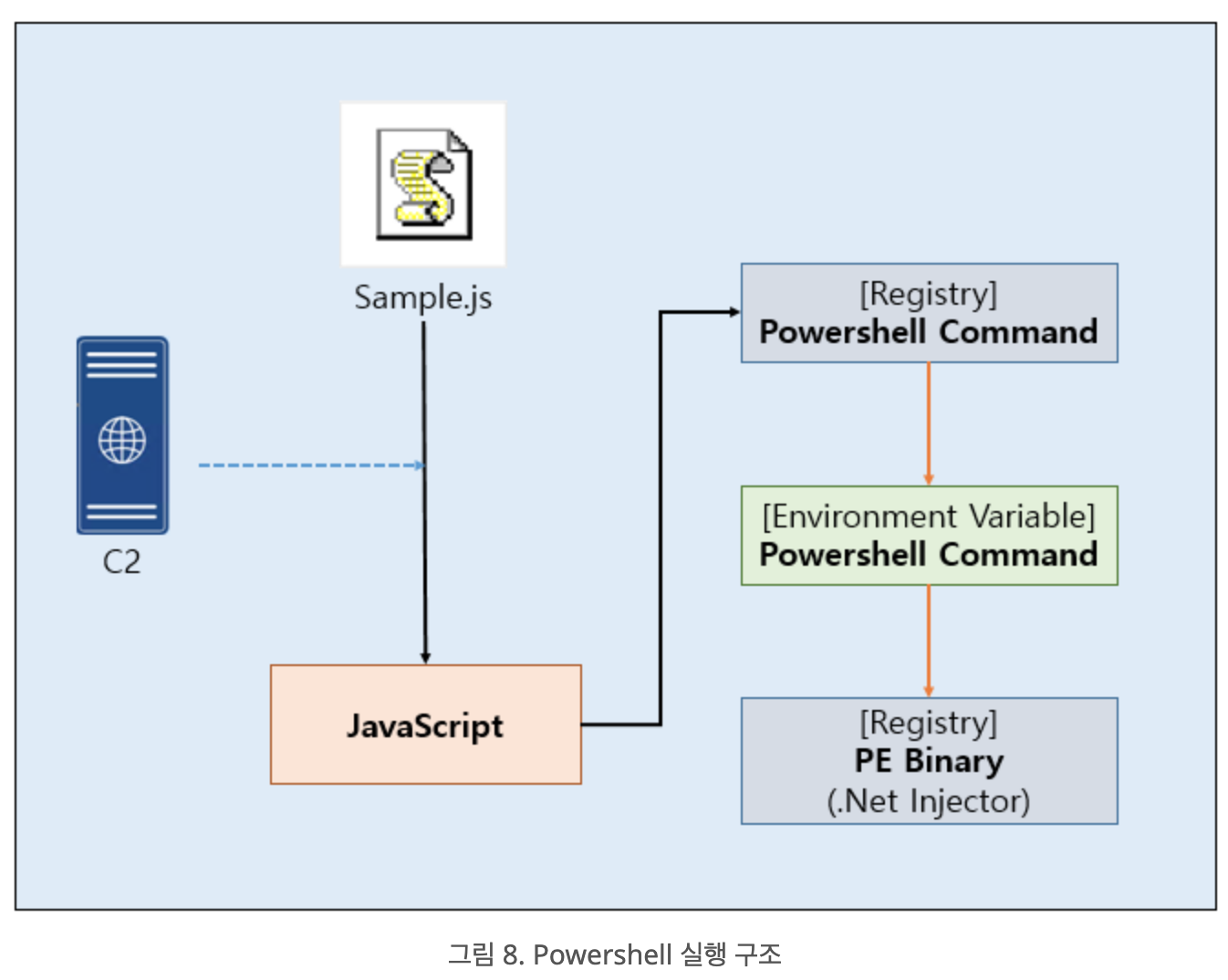

3.PowerShell 실행 방식의 변형

문법이 비교적 자유로운 PowerShell 언어 특성을 활용하여 다양하게 변형가능기존에는 wscript.exe(JavaScript)가 PowerShell 스크립트를 파일로 드롭 후 해당 파일을 실행했다. 2020년 10월 12일 확인된 변형에서는 더 이상 스크립트를 파

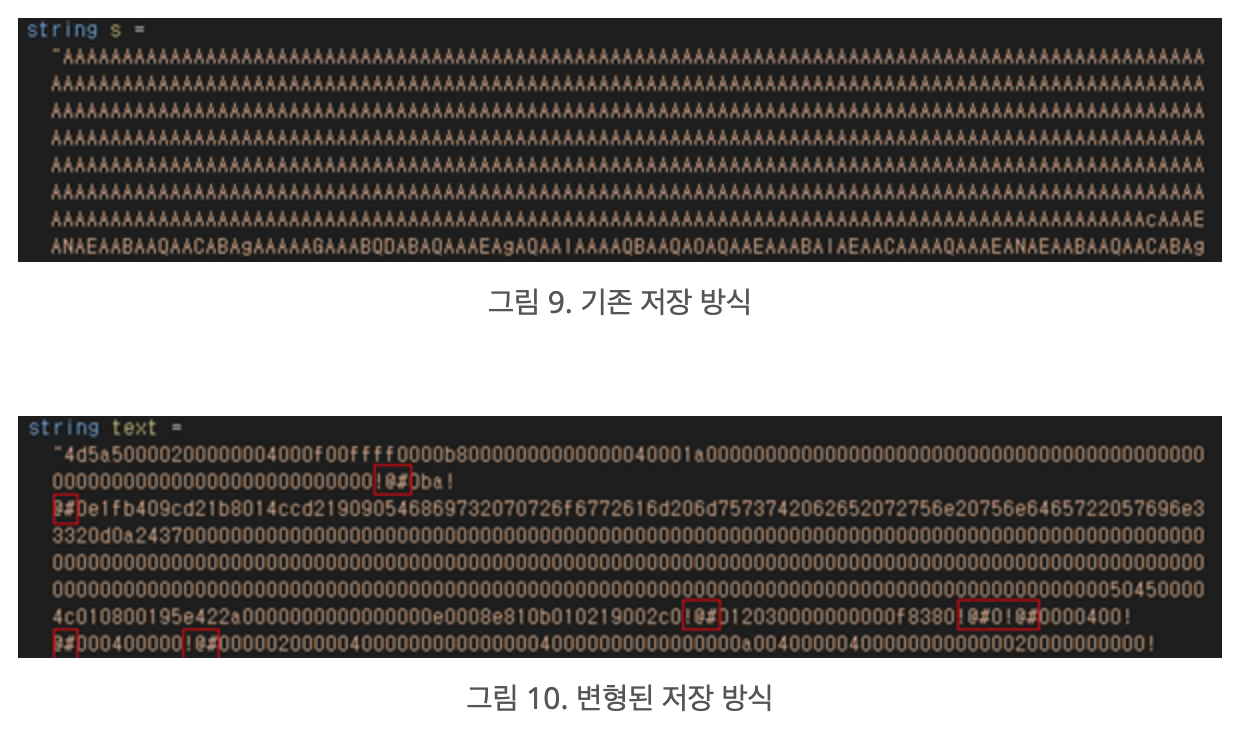

4.PowerShell로부터 실행되는 .NET Injector의 변형

기존에는 다음과 같이 Delphi Loader 바이너리를 Base64 인코딩 후 거꾸로 뒤집은 값으로 저장했으나 2020년 10월 12일 확인된 변형에서는 단순 치환 방식을 사용하여 저장한다. “1000” 값을 “!@.NET Injector가 인젝션하는 Delphi L

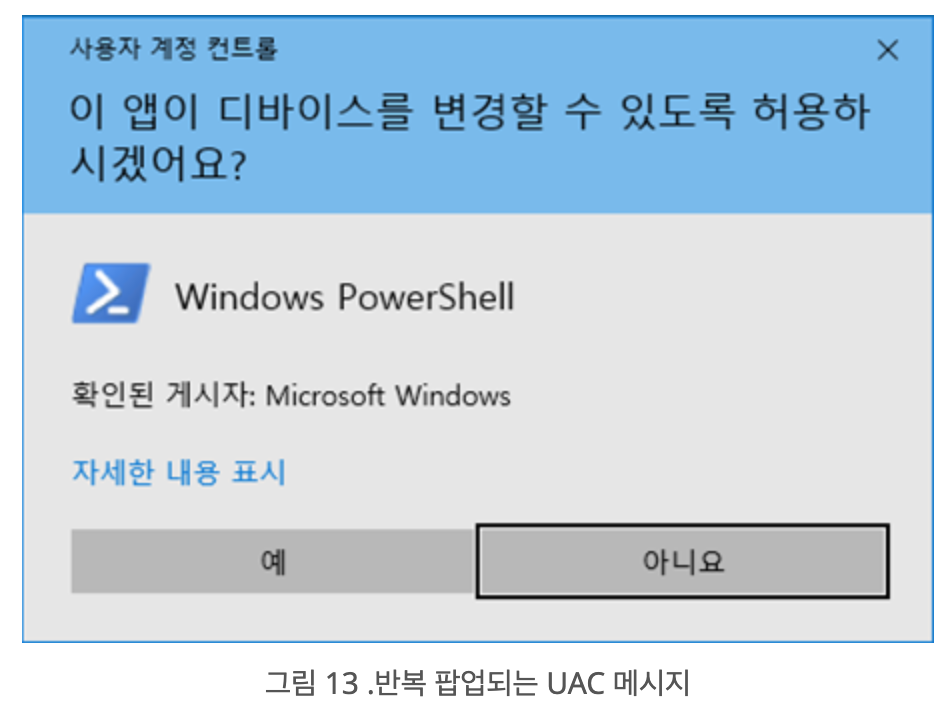

5.Delphi Loader의 변형

Delphi Loader는 BlueCrab 랜섬웨어를 로드하는 역할을 한다. 해당 단계에서 특정 AV 제품 무력화, 진단 우회 등의 변형이 발생하였다. 원활한 감염을 위해 관리자 권한을 얻어오며, UAC 메시지에 “예”를 누를 때까지 100회 반복하여 출력한다. 이후

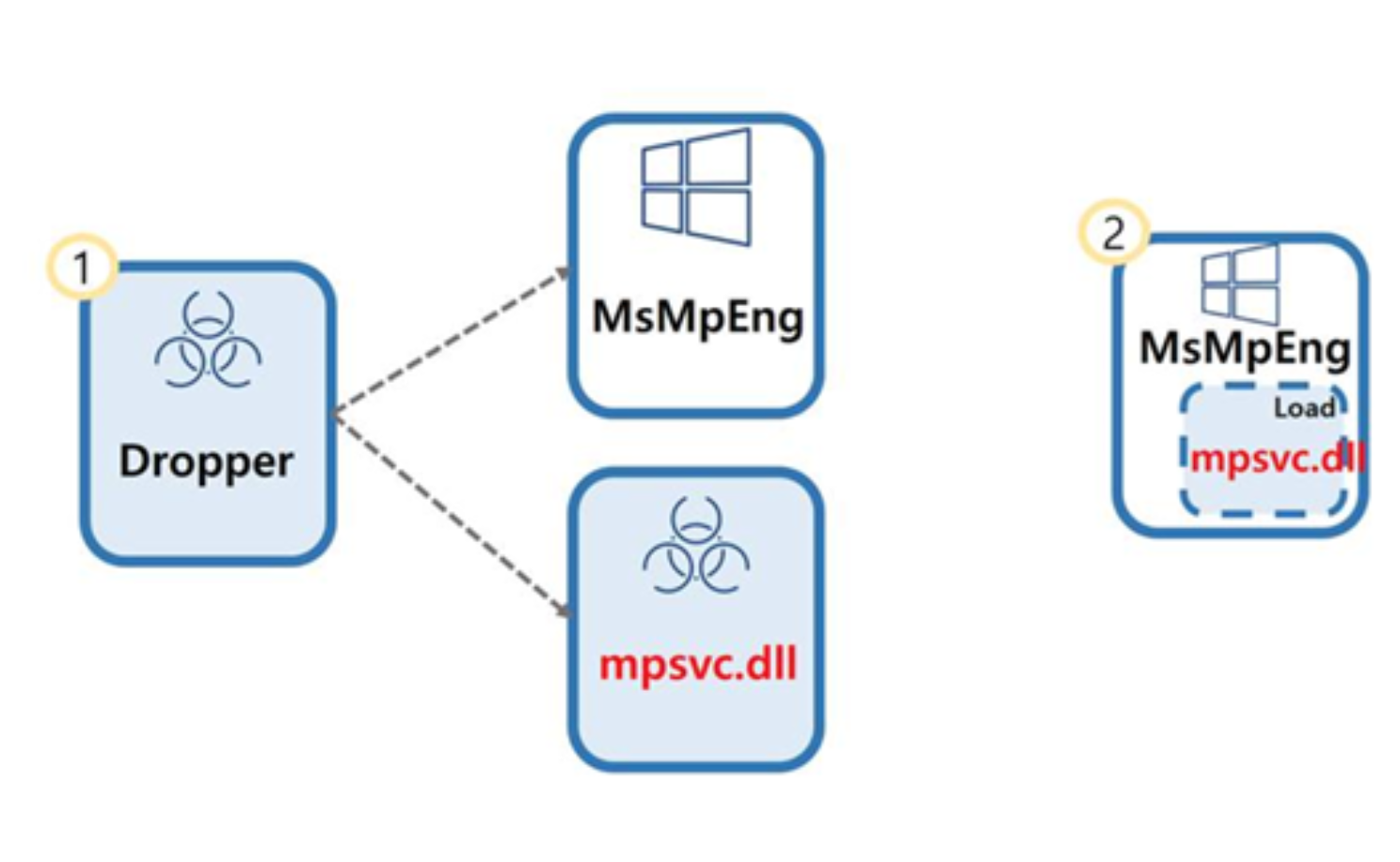

6.DLL Injection

다른 프로세스의 주소 공간 내에서 DLL을 강제로 로드시킴으로써 코드를 실행시키는 기술이다BlueCrabMS 정상 파일(msmpeng.exe)와 BlueCrab기능의 dll(mpsvc.dll)을 같은 경로에 생성한다. msmpeng.exe의 실행 시 mpsvc.dll의

7.Process Hollowing

대상 프로세스의 이미지를 언매핑하고 자신의 이미지를 매핑하는 기술aka. PE 이미지 스위칭(PE Image Switching)정상적인 프로세스를 생성하고 해당 프로세스에 악성PE 데이터를 삽입하여 실행.SUSPEND 모드로 정상적인 프로세스를 생성(작업 관리자나 프로