https://replit.com/languages/c

자바 어렵다..

1. 2020 1회

- 프로토콜을 구성하는 대표적인 세가지 요소

: 구문 ,의미, 타이밍

비선점형 스케줄링 HRN의 우선순위 계산식

: (대기시간 + 서비스시간) / 서비스시간

트랜잭션 특성

: 원자성, 일관성, 격리성(독립성?), 지속성

#include <stdio.h>

void align(int a[ ]) {

int temp;

for (int i = 0; i < 4; i++)

for (int j = 0; j < 4 - i; j++)

if (a[j] > a[j+1]) {

temp = a[j];

a[j] = a[j+1];

a[j+1] = temp;

}

}

main( ) {

int a[ ] = { 85, 75, 50, 100, 95 };

align(a);

for (int i = 0; i < 5; i++)

printf("%d ", a[i]);

}50 75 85 95 100

패킷의 출발지 주소(Address)나 포트(port)를 임의로 변경하여 출발지와 목적지 주소(또는 포트)를 동일하게 함으로써, 공격 대상 컴퓨터의 실행 속도를 느리게 하거나 동작을 마비시켜 서비스 거부 상태에 빠지도록 하는 공격

: 랜드어택

LoC 기법으로 개발을 해야 하는 프로젝트의 총 라인이 30000 라인이고, 개발자가 5명, 그리고 인당 월평균 300라인의 개발이 가능할 때, 개발하는데 소요될 것으로 예상되는 시간의 계산식과 그 결과를 작성하시오.

(30000/5)/300

: 20개월

모듈의 기능적 독립성은 소프트웨어를 구성하는 각 모듈의 기능이 서로 독립됨을 의미하는 것으로, 모듈이 하나의 기능만을 수행하고 다른 모듈과의 과도한 상호작용을 배제함으로써 이루어진다. 모듈의 독립성을 높이기 위해서는 ( 가 )는 약하게, ( 나 )는 강하게 만들어야 한다.

: 결합도, 응집도

#include <stdio.h>

main( ) {

int c = 1;

switch (3) {

case 1: c += 3;

case 2: c++;

case 3: c = 0;

case 4: c += 3;

case 5: c -= 10;

default: c--;

}

printf("%d", c);

}

> -8

: case3 부터 시작2. 2020 2회

백업 및 복구 솔루션은 ( RTO(목표 복구 시간) )와 복구 목표 시점(RPO) 기준을 충족

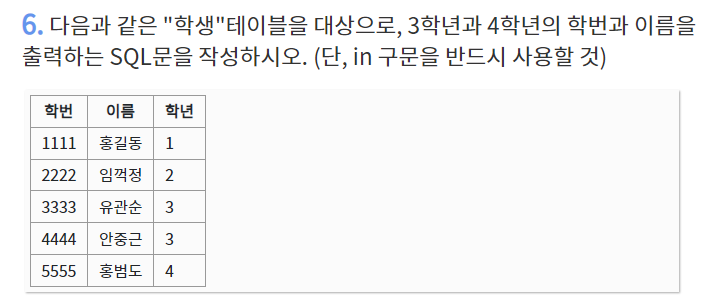

SELECT 학번,이름 FROM 학생 WHERE 학년 IN (3,4);

네트워크 계층(network layer, 3계층)인 인터넷 프로토콜(IP)에서 '암호화', '인증', '키 관리'를 통해 보안성을 제공해 주는 표준화된 기술

: IPSec

한 객체의 상태가 바뀌면 그 객체에 의존하는 다른 객체들한테 연락이 가고 자동으로 내용이 갱신되는 방식으로 일 대 다(one-to-many) 의존성을 가지는 디자인 패턴.

서로 상호작용을 하는 객체 사이에서는 가능하면 느슨하게 결합(Loose coupling)하는 디자인을 사용해야 한다.

: observer

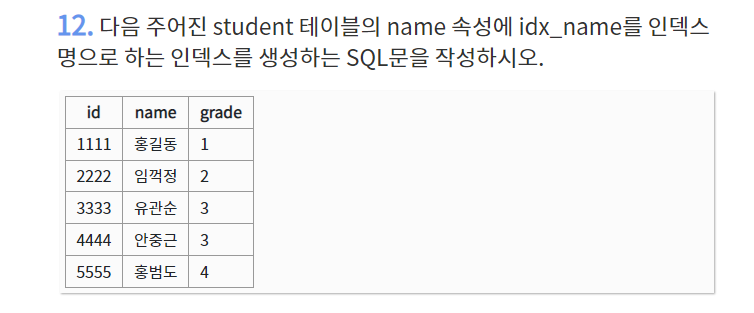

: CREATE INDEX idx_name ON student(name);

리눅스 커널을 기반으로 동작하며 자바의 코틀린 언어로 개발된, 모바일 기기에 주로 사용되는 오픈소스 플랫폼인 운영체제는 무엇인지 쓰시오.

: 안드로이드

ㅇ 사용자에게 읽기,쓰기 실행 권한 부여

ㅇ 그룹에게 읽기, 실행 권한 부여

ㅇ 그 외에게 실행 권한 부여

ㅇ 한 줄의 명령어로 작성하며, 아라비안 숫자를 사용하여 8진수 권한으로 부여

: chmod 751 a.txt

사용자 인터페이스 설계 원칙

: 직관성, 유효성, 학습성, 유연성

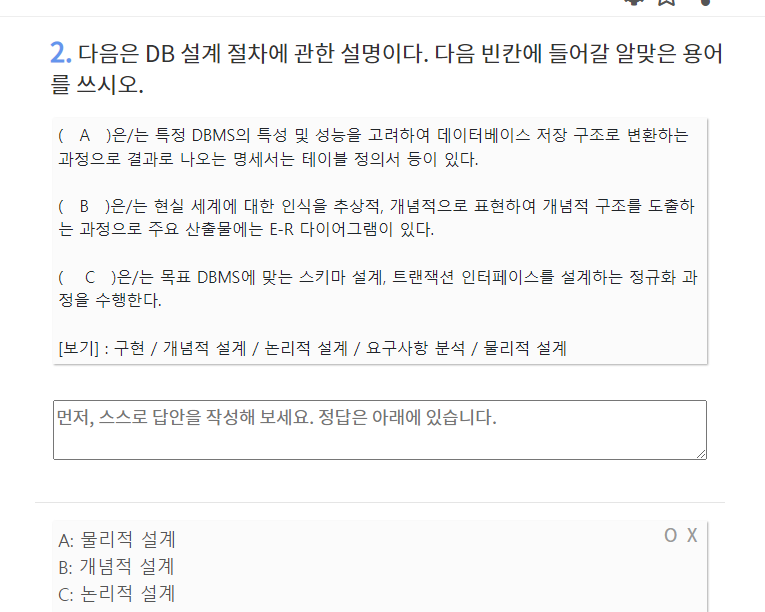

데이터베이스 설계(모델링)

: 요구사항 분석> 개념적 설계> 논리적 설계> 물리적 설계> 구현

3. 2020 3회

소프트웨어 개발 과정에서 산출물 등의 변경에 대비하기 위해 반드시 필요하다. 소프트웨어 리사이클 기간 동안 개발되는 제품의 무결성을 유지하고 소프트웨어의 식별, 편성 및 수정을 통제하는 프로세스를 제공한다. 실수를 최소화하고 생산성의 최대화가 궁극적인 목적이다. 관련 도구로는 CVS, SVN, Clear Case 등이 있다.

: 형상관리

심리학자 톰 마릴은 컴퓨터가 메시지를 전달하고 메시지가 제대로 도착했는지 확인하며 도착하지 않았을 경우 메시지를 재전송하는 일련의 방법을 '기술적 은어'를 뜻하는 ( )이라는 용어로 정의하였다. ( )안에 들어갈 용어는?

: 프로토콜

테스트의 종류 중, 동치 분할 테스트, 경계값 분석 테스트 등의 종류가 있는 테스트 기법을 쓰시오.

: 블랙박스 테스트

학생 테이블에 주소 속성을 추가하는 SQL문을 작성하려고 한다. 빈 칸을 채우시오.

: ( ALTER ) TABLE 학생 ( ADD ) 주소 VARCHAR(20);

4. 2020 4회

오픈 소스 기반으로 한 분산 컴퓨팅 플랫폼으로, 일반 PC급 컴퓨터들로 가상화된 대형 스토리지를 형성하고 그 안에 보관된 거대한 데이터 세트를 병렬로 처리할 수 있도록 개발된 자바 소프트웨어 프레임워크로 구글, 야후 등에 적용한 기술은 무엇인가?

: 하둡

IP 패킷에서 외부의 공인 IP주소와 포트 주소에 해당하는 내부 IP주소를 재기록하여 라우터를 통해 네트워크 트래픽을 주고받는 기술을 무엇이라고 하는가?

: NAT

분산 컴퓨팅 기술 기반의 데이터 위변조 방지 기술로 P2P방식을 기반으로 하여 소규모 데이터들이 연결되어 형성된 '블록'이라는 분산 데이터 저장 환경에 관리 대상 데이터를 저장함으로써 누구도 임의로 수정할 수 없고 누구나 변경의 결과를 열람할 수 있게끔 만드는 기술은 무엇인가?

: 블록체인

데이터베이스 이상 현상(Anomaly)의 종류 3가지를 쓰시오

:삽(입),삭(제),갱(신)

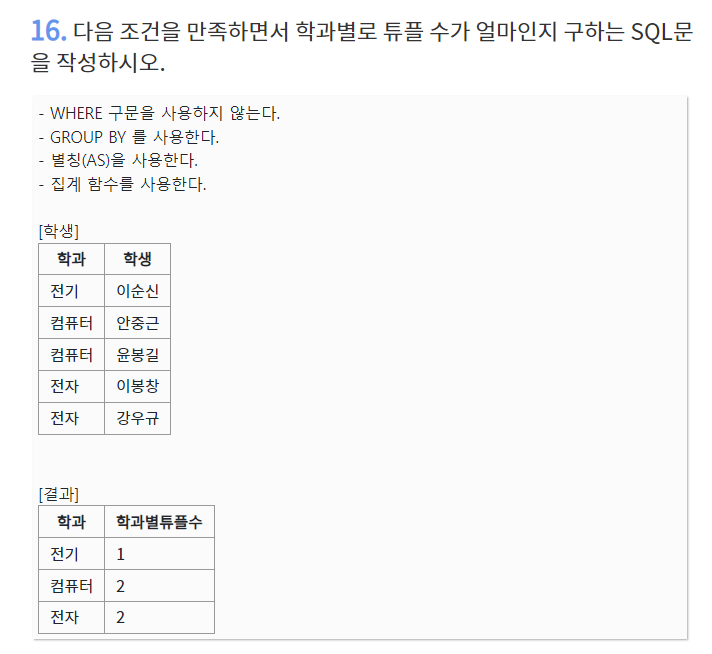

: SELECT 학과, COUNT(학과) AS 학과별튜플수 FROM 학생 GROUP BY 학과;

#include <stdio.h>

void main(){

char *p = "KOREA";

printf("%s\n", p);

printf("%s\n", p+3);

printf("%c\n", *p);

printf("%c\n", *(p+3));

printf("%c\n", *p+2);

}KOREA

EA

K

E

M

데니스 리치와 켄톰슨 등이 함께 벨 연구소를 통해 만든 운영체제이며, 90% 이상 C언어로 구현되어 있고, 시스템 프로그램이 모듈화되어 있어서 다른 하드웨어 기종으로 쉽게 이식 가능하며 계층적 트리 구조를 가짐으로써 통합적인 파일 관리가 용이한 운영체제는 무엇인가?

: 유닉스

5. 2021 1회

XML에서 언어면 WSDL, 프로토콜이면 SOAP

시스템 통합에 사용되는 솔루션으로 구축 유형에는 Point to Point, Hub & Spoke, Message Bus가 있다. 기업에서 운영되는 서로 다른 플랫폼 및 애플리케이션 간의 정보를 전달, 연계 , 통합이 가능하도록 해주는 솔루션을 무엇이라고 하는지 쓰시오.

: EAI

Cardinality: row/ degree: column

6. 2021 2회

네트워크 장치를 필요로하지 않고 네트워크 토폴로지가 동적으로 변화되는 특징이 있으며 응용 분야로는 긴급 구조, 긴급 회의, 전쟁터에서의 군사 네트워크에 활용되는 네트워크는?

: 애드혹

트랜잭션의 특징 중, 원자성(Atomicity)에 대해 약술하시오.

: 모두 반영 혹은 아무것도 반영되지 않음

미국 국립 표준 기술연구소 (NIST), DES를 대체하며, 128 비트 블록 크기와 128,192,256비트 키 크기의 대칭 키 암호화 방식은?

: AES

SELECT ... FROM ... WHERE 이름 LIKE ( '이%' ) ORDER BY ( 이름 DESC )

병행제어기법 중, 접근한 데이터에 대한 연산을 모두 마칠때까지 상호배제하는 기법을 무엇이라 하는지 작성하시오.

: 로킹

8. 2022 1회

https://chobopark.tistory.com/271

사용자 인터페이스 기본원칙 (직유학유)

- 직관성: 누구나 쉽게 이해하고 사용

- 유효성: 사용자의 목적을 정확하고 완벽히 달성

- 학습성: 누구나 쉽게 배우고 익힌다

- 유연성: 사용자의 요구사항을 최대한 수용하고 실수를 최소화

- GUI: 아이콘이나 메뉴를 마우스로 선택하여 작업을 수행하는 그래픽 환경의 인터페이스

- NUI: 사용자의 말이나 행동으로 기기를 조작

- CLI: 명령과 출력이 텍스트로 이뤄지는 인터페이스