정의 및 특징

-

프라이빗 연결: 2개의 VPC 간에 비공개 연결을 생성하여, 리소스들이 Private IP를 기반으로 직접 통신합니다.

-

AWS 백본망 사용: 별도의 VPN 장비나 물리적 하드웨어 없이 AWS 내부 네트워크 인프라를 사용합니다.

-

보안성: 모든 트래픽이 공용 인터넷을 거치지 않고 AWS 백본 네트워크를 통해 라우팅되므로 보안이 우수합니다.

-

성능 최적화: 낮은 지연 시간과 높은 대역폭을 제공하여 고성능 애플리케이션에 적합합니다.

사용시 주의 사항

-

CIDR 블록 중복 불가: 연결하려는 두 VPC의 IP 대역(CIDR)이 중복되거나 겹치면 안 됩니다. 통신 경로를 찾을 수 없기 때문입니다.

-

전이적 루팅(Transitive Routing) 불가: 가장 많이 오해하는 부분입니다.

- VPC A-B가 연결되어 있고 B-C가 연결되어 있어도, A에서 C로 직접 통신은 불가능합니다. (A-C 간에 별도의 Peering을 맺거나 Transit Gateway를 사용해야 합니다.)

-

전송 비용: 동일 리전 내 Peering은 저렴하지만, 리전 간(Inter-Region) Peering 시에는 표준 AWS 리전 간 데이터 전송 요금이 부과되며 지연 시간이 발생할 수 있습니다.

-

쿼터(Quota) 제한: 하나의 VPC에 생성할 수 있는 Peering 연결 수에는 제한이 있습니다. 대규모 연결이 필요한 경우 Transit Gateway 도입을 검토해야 합니다.

실습

VPC 관련 기본 세팅을 모르겠다면 해당 글을 참고

https://velog.io/@box8741/AWS

일단 필자는 B 서울이다

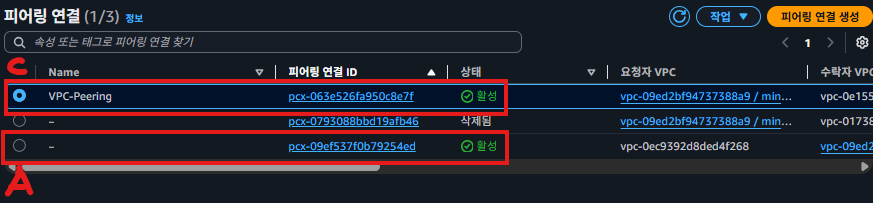

구조 : A=>B=>C=>A Peering 실습

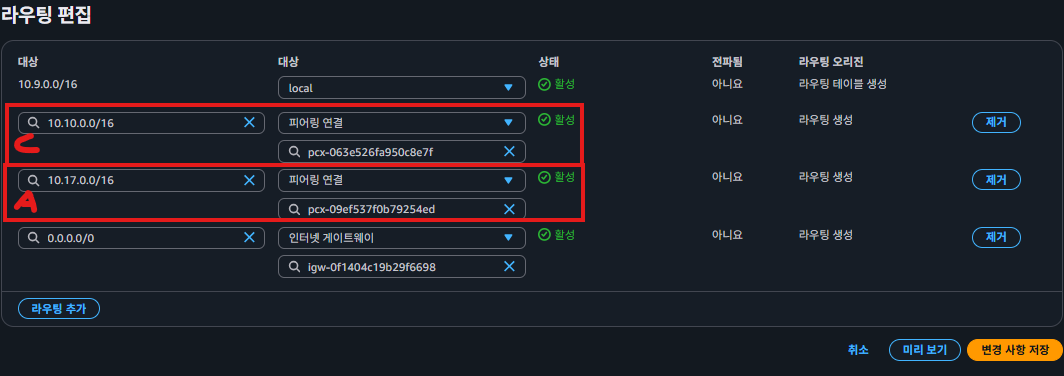

A 시드니 : 10.17.0.0/16 (수락자 B에게 요청, B의 ID, VPC 필요)

A 인스턴스 사설 아이피: 10.17.1.93

B 서울 : 10.9.0.0/16 (수락자 C에게 요청, C의 ID, VPC 필요)

B 인스턴스 사설 아이피: 10.9.1.90

C 서울 : 10.10.0.0/16 (수락자 A에게 요청, A의 ID, VPC 필요)

C 인스턴스 사설 아이피: 10.9.1.90

C 서울 쪽에 피어링 연결 생성과

A 시드니 쪽에서 온 피어링 요청 수락

A쪽으로 가는 라우팅과 C쪽으로 가는 라우팅 두개 작업

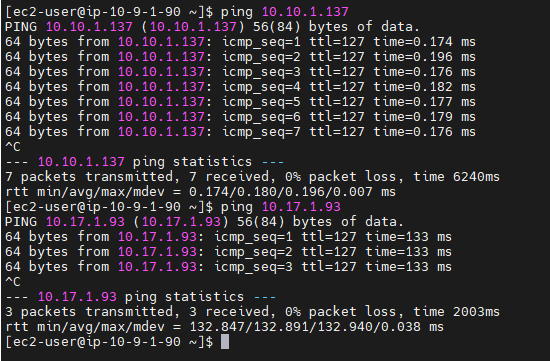

최종 해당 내 인스턴스 PC로 들어가 A, C 사설 아이피에 핑을 보내 연결된 것을 확인