✔️ HTTPS와 SSL

- SSL 위에서 HTTP가 작동한다

- 네트워크 통신을 할 때는 계층적으로 레이어가 구성되어 있다

- HTTP가 SSL을 이용하게 되면 HTTPS가 되는것

✔️ SSL과 TLS

- 같은 말이다

- SSL이 보편화되면서 TLS로 업그레이드 된 것이라고 보면 됨

✔️ SSL 디지털 인증서

- 클라이언트와 서버간의 통신을 제3자가 보증해주는 전자화된 문서

- 클라이언트가 서버에 접속한 직후에 서버는 클라이언트에게 이 인증서 정보를 전달한다

- 클라이언트는 이 인증서 정보가 신뢰할 수 있는 것인지를 검증 한 후에 다음 절차를 수행하게 된다.

- SSL과 SSL 디지털 인증서를 이용했을 때의 장점

▶️ 통신 내용이 공격자에게 노출되는 것을 막을 수 있다

▶️ 클라이언트가 접속하려는 서버가 신뢰할 수 있는 서버인지를 판단할 수 있다

▶️ 통신 내용의 악의적인 변경을 방지할 수 있다

✔️ SSL 인증서

인증서의 기능은 크게 두가지이다.

- 클라이언트가 접속한 서버가 신뢰 할 수 있는 서버임을 보장한다

- SSL 통신에 사용할 공개키를 클라이언트에게 제공한다

◼️ CA

- 인증서의 역할은 클라이언트가 접속한 서버가 클라이언트가 의도한 서버가 맞는지를 보장하는 역할을 한다.

- 이 역할을 하는 민간기업들을 CA(Certificate authority) 혹은 Root Certificate라고 부른다.

- CA는 아무 기업이나 할 수 있는 것은 아니고 신뢰성이 엄격하게 공인된 기업들만이 참여할 수 있다.

▶️ Symantec with 42.9%

▶️ Comodo with 26%

▶️ GoDaddy with 14%

▶️ GlobalSign with 7.7% - SSL을 통해서 암호화된 통신을 제공하려는 서비스는 CA를 통해서 인증서를 구입해야 한다.

- CA는 서비스의 신뢰성을 다양한 방법으로 평가하게 된다.

- 인증서를 이해하는데 꼭 알고 있어야 하는 것이 CA의 리스트다. 브라우저는 내부적으로 CA의 리스트를 미리 파악하고 있다. 이 말은 브라우저의 소스코드 안에 CA의 리스트가 들어있다는 것이다.

- 브라우저가 미리 파악하고 있는 CA의 리스트에 포함되어야만 공인된 CA가 될 수 있다.

- 브라우저는 CA의 리스트와 함께 각 CA의 공개키를 이미 알고 있다.

◼️ 사설 인증기관

- 개발이나 사적인 목적을 위해서 SSL의 암호화 기능을 이용하려한다면 자신이 직접 CA의 역할을 할 수도 있다.

- 이 경우는 그 도메인이 그 사이트라는 것을 충분히 인지하고 있기 때문에 인증서를 구입할 필요가 없다.

✔️ SSL 인증서의 내용

SSL 인증서에는 다음과 같은 정보가 포함되어 있다.

- 서비스의 정보 (인증서를 발급한 CA, 서비스의 도메인 등등)

- 서버 측 공개키 (공개키의 내용, 공개키의 암호화 방법)

- 1번은 클라이언트가 접속한 서버가 클라이언트가 의도한 서버가 맞는지에 대한 내용을 담고 있고, 2번은 서버와 통신을 할 때 사용할 공개키와 그 공개키의 암호화 방법들의 정보를 담고 있다.

- 서비스의 도메인, 공개키와 같은 정보는 서비스가 CA로부터 인증서를 구입할 때 제출해야 한다.

- 위와 같은 내용은 CA에 의해서 암호화 된다.

- 이 때 사용하는 암호화 기법이 공개키 방식이다.

- CA는 자신의 CA 비공개키를 이용해서 서버가 제출한 인증서를 암호화하는 것이다.

- 이것이 노출되는 바람에 디지노타라는 회사는 파산된 사례도 있다.

✔️ SSL 인증서가 서비스를 보증하는 방법

클라이언트가 접속한 서버가 신뢰할 수 있는 서버임을 보장

- 웹 브라우저가 서버에 접속할 때 서버는 제일 먼저 인증서를 제공한다.

- 브라우저는 이 인증서를 발급한 CA가 자신이 내장한 CA의 리스트에 있는지를 확인한다.

- 확인 결과 서버를 통해서 다운받은 인증서가 내장된 CA 리스트에 포함되어 있다면 해당 CA의 공개키를 이용해서 인증서를 복호화한다.

▶️ CA의 공개키를 이용해서 인증서를 복호화할 수 있다는 것은 이 인증서가 CA의 비공개키에 의해서 암호화된 것을 의미한다.

▶️ 해당 CA의 비공개키를 가지고 있는 CA는 해당 CA 밖에 없기 때문에 서버가 제공한 인증서가 CA에 의해서 발급된 것을 의미한다. - CA의 검토를 통과하면 해당 서비스가 신뢰할 수 있다는 것이다.

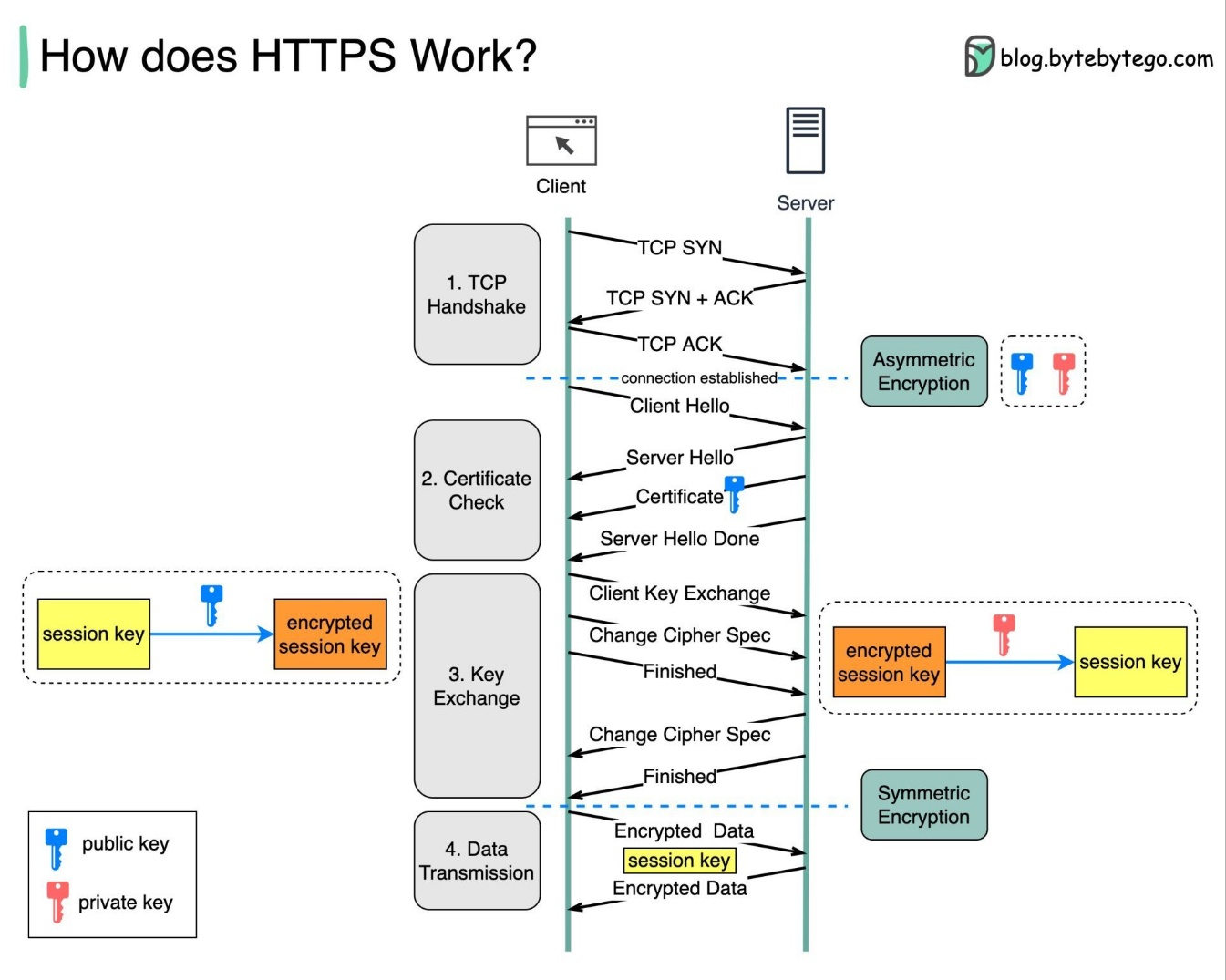

✔️ SSL의 동작방법

- SSL은 암호화된 데이터를 전송하기 위해서 공개키와 대칭키를 혼합해서 사용한다.

▶️ 공개키 방식은 암호화와 복호화 과정에서 컴퓨팅 파워를 많이 사용하기 때문에 단독으로 사용하지 않는 것 - 즉 클라이언트와 서버가 주고 받는 실제 정보는 대칭키 방식으로 암호화하고, 대칭키 방식으로 암호화된 실제 정보를 복호화할 때 사용할 대칭키는 공개키 방식으로 암호화해서 클라이언트와 서버가 주고 받는다.

▶️ 성능상의 장점과 보안상의 장점을 모두 취할 수 있다

- 실제 데이터 : 대칭키

- 대칭키의 키 : 공개키

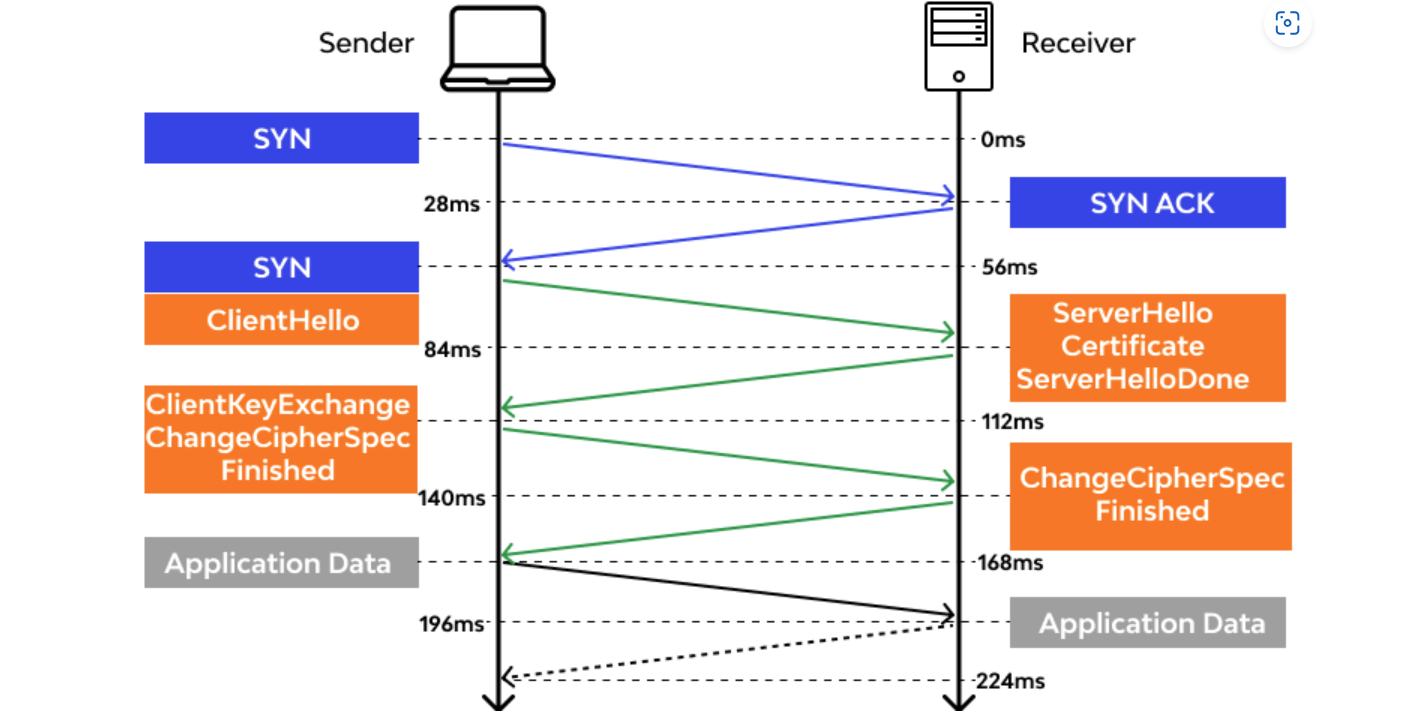

컴퓨터와 컴퓨터가 네트워크를 이용해서 통신을 할 때는 내부적으로 3가지 단계가 있다.

악수 → 전송 → 세션종료

1) 악수(handshake)

- 실제 데이터를 주고 받기 전에 클라이언트와 서버는 일종의 인사인 handshake를 한다.

- 이 과정을 통해서 서로 상대방이 존재하는지, 또 상대방과 데이터를 주고 받기 위해서는 어떤 방법을 사용해야하는지 파악한다.

- SSL 방식을 이용한 통신에서는 브라우저와 서버가 핸드쉐이크를 할 때 SSL 인증서를 주고 받는다.

- 클라이언트가 서버에 접속한다. 이 단계를

Client Hello라고 한다. 이 단계에서 주고 받는 정보를 아래와 같다.

▶️ 클라이언트 측에서 생성한 랜덤 데이터

▶️ 클라이언트가 지원하는 암호화 방식들 : 클라이언트와 서버가 지원하는 암호화 방식이 서로 다를 수 있기 때문에 상호간에 어떤 암호화 방식을 사용할 것인지에 대한 협상을 해야 한다. 이 협상을 위해서 클라이언트 측에서는 자신이 사용할 수 있는 암호화 방식을 전송한다.

▶️ 세션 아이디 : 이미 SSL 핸드쉐이킹을 했다면 비용과 시간을 절약하기 위해서 기존의 세션을 재활용하게 되는데 이 때 사용할 연결에 대한 식별자를 서버 측으로 전송한다.

- 서버는

Client Hello에 대한 응답으로Server Hello를 하게 된다. 이 단계에서 주고받는 정보는 아래와 같다.

▶️ 서버 측에서 생성한 랜덤 데이터

▶️ 서버가 선택한 클라이언트의 암호화 방식 : 클라이언트가 전달한 암호화 방식 중에서 서버 쪽에서도 사용할 수 있는 암호화 방식을 선택해서 클라이언트로 전달한다. 이로써 암호화 방식에 대한 협상이 종료되고 서버와 클라이언트는 이 암호화 방식을 이용해서 정보를 교환하게 된다.

▶️ 인증서

- 클라이언트는 서버의 인증서가 CA에 의해 발급된 것인지를 확인하기 위해서 클라이언트에 내장된 CA 리스트를 확인한다.

CA 리스트에 인증서가 없다면 사용자에게 경고 메시지를 출력한다. 인증서가 CA에 의해서 발급된 것인지를 확인하기 위해서 클라이언트에 내장된 CA의 공개키를 이용해서 인증서를 복호화한다. 복호화에 성공했다면 인증서는 CA의 개인키로 암호화된 문서임이 암시적으로 보증된 것이다. 인증서를 전송한 서버를 믿을 수 있게 된 것이다.

클라이언트는 상기 1번을 통해서 받은 서버의 랜덤 데이터와 클라이언트가 생성한 랜덤 데이터를 조합해서 pre master secret라는 키를 생성한다. 이 키는 뒤에서 살펴볼 세션 단계에서 데이터를 주고 받을 때 암호화하기 위해서 사용될 것이다. 이 때 사용할 암호화 기법은 대칭키이기 때문에 pre master secret 값은 제 3자에게 절대로 노출되어서는 안된다.

그럼 문제는 이 pre master secret 값을 어떻게 서버에게 전달할 것인가이다. 이 때 사용하는 방법이 바로 공개키 방식이다. 서버의 공개키로 pre master secret값을 암호화해서 서버로 전송하면 서버는 자신의 비공개키로 안전하게 복호화할 수 있다. 그럼 서버의 공개키는 어떻게 구할 수 있을까? 서버로부터 받은 인증서 안에 들어있다. 이 서버의 공개키를 이용해서 pre master secret 값을 암호화한 후에 서버로 전송하면 안전하게 전송할 수 있다.

- 서버는 클라이언트가 전송한 pre master secret 값을 자신의 비공개키로 복호화한다.

이로서 서버와 클라이언트가 모두 pre master secret 값을 공유하게 되었다. 그리고 서버와 클라이언트는 모두 일련의 과정을 거쳐서 pre master secret 값을 master secret 값으로 만든다. master secret는 session key를 생성하는데 이 session key 값을 이용해서 서버와 클라이언트는 데이터를 대칭키 방식으로 암호화 한 후에 주고 받는다. 이렇게해서 세션키를 클라이언트와 서버가 모두 공유하게 되었다는 점을 기억하자.

- 클라이언트와 서버는 핸드쉐이크 단계의 종료를 서로에게 알린다.

2) 세션

세션은 실제로 서버와 클라이언트가 데이터를 주고 받는 단계이다. 이 단계에서 핵심은 정보를 상대방에게 전송하기 전에 session key 값을 이용해서 대칭키 방식으로 암호화한다는 점이다. 암호화된 정보는 상대방에게 전송될 것이고, 상대방도 세션키 값을 알고 있기 때문에 암호를 복호화 할 수 있다.

그냥 공개키를 사용하면 될 것을 대칭키와 공개키를 조합해서 사용하는 이유는 무엇일까? 그것은 공개키 방식이 많은 컴퓨터 파워를 사용하기 때문이다. 만약 공개키를 그대로 사용하면 많은 접속이 몰리는 서버는 매우 큰 비용을 지불해야 할 것이다. 반대로 대칭키는 암호를 푸는 열쇠인 대칭키를 상대에게 전송해야 하는데, 암호화가 되지 않은 인터넷을 통해서 키를 전송하는 것은 위험하기 때문이다. 그래서 속도는 느리지만 데이터를 안전하게 주고 받을 수 있는 공개키 방식으로 대칭키를 암호화하고, 실제 데이터를 주고 받을 때는 대칭키를 이용해서 데이터를 주고 받는 것이다.

3) 세션종료

데이터의 전송이 끝나면 SSL 통신이 끝났음을 서로에게 알려준다. 이 때 통신에서 사용한 대칭키인 세션키를 폐기한다.

참고영상

https://www.youtube.com/watch?v=0cfUVrQW_yg

https://www.youtube.com/watch?v=dabaJY3Q3Og

https://www.youtube.com/watch?v=mMCNqc1BmSE&t=1s

https://www.youtube.com/watch?v=lw0qdSqu2eg

https://www.youtube.com/watch?v=jbFpGz7MV5Y

https://www.youtube.com/watch?v=8R0FUF_t_zk&t=4s