방화벽(Firewall, DMZ)

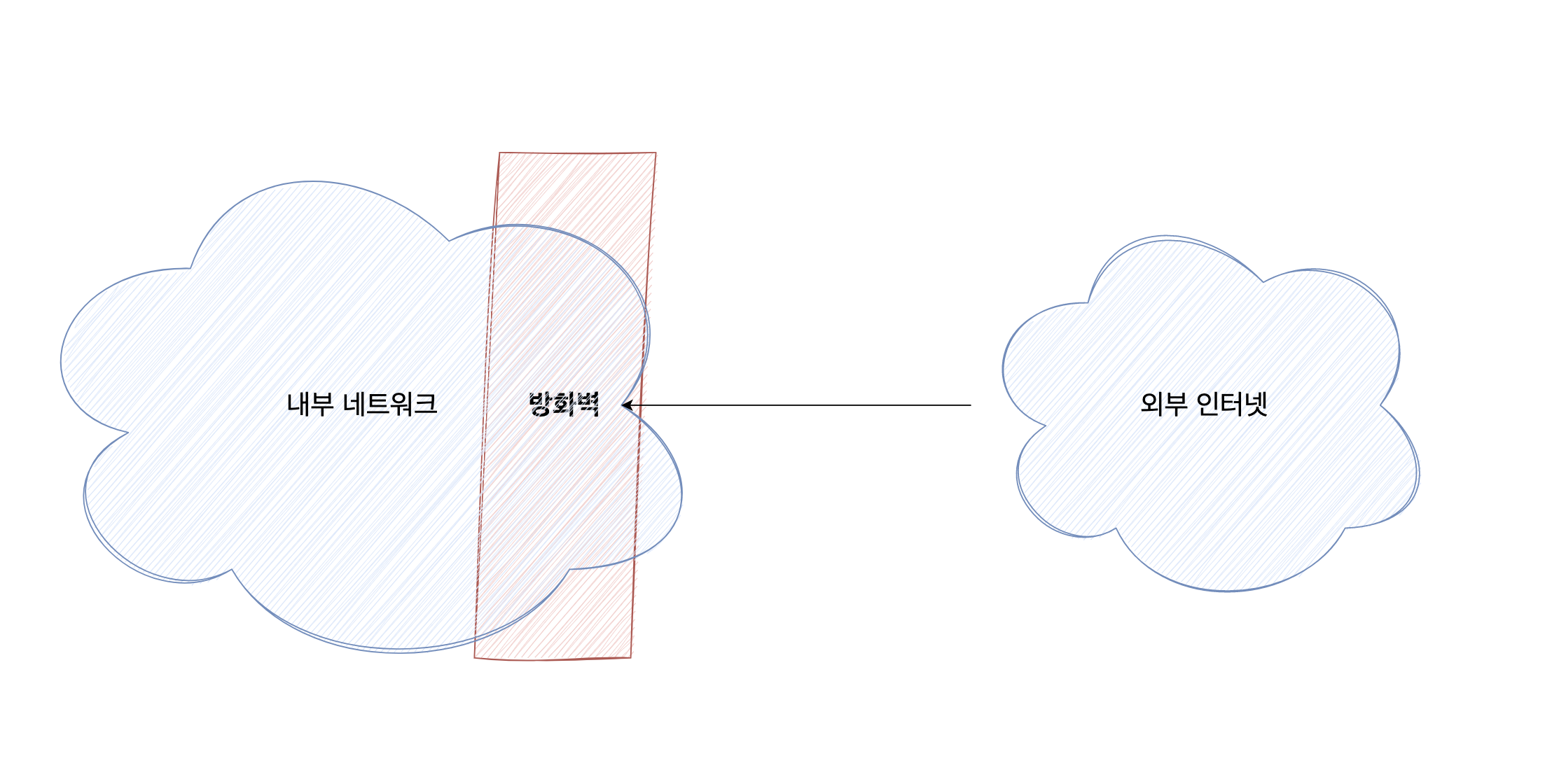

방화벽은 인터넷으로부터 내부 네트워크를 분리시키는 하드웨어와 소프트웨어의 조합으로, 패킷들의 통과를 허용하거나 차단한다.

- 방화벽은 내부 네트워크에 대한 트래픽 출입을 관리하여 외부 인터넷에서 내부 네트워크의 자원에 접근하는 것을 제어한다.

방화벽의 목표

- 내부 네트워크와 외부 인터넷을 오가는 모든 트래픽은 방화벽을 거친다.

- 방화벽은 내부 네트워크와 외부 인터넷 경계 사이에 위치한다.

- 네트워크의 유일한 접속 지점에 방화벽을 두어 보안 정책의 관리와 강화를 쉽게 한다.

- 보안 정책에 정의된 대로 승인된 트래픽만 통과시킨다.

- 내부 네트워크로 들어오는 모든 트래픽이 방화벽을 통과하게 하여 허가된 트래픽만 내부 네트워크로 접근할 수 있게 한다.

- 방화벽 자체가 침입 시도로부터 안전해야 한다.

- 방화벽도 네트워크에 연결되기 때문에 제대로 설계되거나 설치되지 않으면 해커가 방화벽을 조작할 수 있다.

방화벽의 분류

방화벽은 패킷 필터, 상황 고려 필터, 응용 게이트웨이 세 가지로 분류할 수 있다.

패킷 필터 방화벽

- 내부 네트워크와 ISP를 연결하는

게이트웨이 라우터가 존재한다. - 내부 네트워크에 오고가는 모든 트래픽은 이 라우터를 통과해야 하고, 이 라우터에서

패킷 필터링을 수행한다. - 패킷 필터는 각각의 데이터그램을 독립적으로 검사하고, 관리자가 정한 규칙에 따라 데이터그램을 통과시킬지 차단할지를 결정한다.

- OSI L3(네트워크 계층), L4(전송 계층)에서 동작한다.

- 내부 네트워크와 외부 인터넷 사이에서 특정 트래픽을 허용하거나 차단하는 단순한 방화벽이다.

- 발신지 주소와 포트를 검사해 수신측 주소와 포트에 대한 접속 여부를 결정한다.

상황 고려 필터 방화벽

- 패킷 필터 방화벽에서는 필터링 결정이 각 패킷에 대해 독립적으로 이루어진다.

- 상황 고려 필터 방화벽은 TCP 연결을 추적하여 관련 정보의 필터링을 결정하기 위해 사용한다.

응용 게이트웨이 방화벽

- 세밀한 수준의 보안을 위해 패킷 필터와 응용 게이트웨이를 결합한다.

- OSI L7(응용/애플리케이션 계층)에서 동작한다.

- 내부 네트워크와 외부 인터넷을 완벽하게 구분한다.

- 내부 IP 주소를 숨길 수 있다.

VPC(Virtual Private Cloud)

VPC는 독립적인 가상의 네트워크 공간이다.

- 사용자 설정에 따라 VPC를 자유롭게 구성할 수 있다.

- 사용자 설정에 따라 IP 주소 범위를 결정하고, 서브넷을 생성하고, 라우팅 테이블과 네트워크 게이트웨이를 구성하여 구축하는 가상의 네트워킹 환경이다.

VPC 사전 지식

Region

- VPC를 제공하는 물리적 서버가 위치하고 있는 국가 단위 위치

- 아시아/서울, 아시아/도쿄 ...

- 최종 사용자에게 가까운 위치에 VPC를 배치할 수 있다.

Availability Zone(AZ)

- Region 내의 물리적 서버가 위치하고 있는 지역 단위 위치

- 서울, 부산 ...

- VPC를 생성한 후 AZ에 하나 이상의 서브넷을 추가할 수 있다.

Subnet

- VPC를 시작하려면 서브넷을 만들어야 한다.

- 서브넷은 거대한 네트워크 대역의 VPC 주소를 잘개 쪼갠 네트워크 주소를 말한다.

- VPC 하위에서 서브넷을 생성하고 어떤 AZ에 서브넷을 위치시킬지를 결정해야 한다.

- 서브넷 생성 시 CIDR 블록을 지정해야 한다.

Subnet 종류

- Public Subnet

- 인터넷 게이트웨이에 연결하여 외부와 통신할 수 있는 서브넷

- Private Subnet

- 외부와 차단되어 있는 서브넷

- Private IP만 가지고 있어 외부와 통신할 수 없고, 오직 다른 서브넷과 연결할 수 있다.

Subneting 이유

- IP 주소를 효율적으로 사용하기 위해 서비스 별로 IP 주소를 분리하여 효율적으로 운영한다.

- 보안을 강화하기 위해 네트워크를 분리하여 외부로 노출되면 안되는 서비스를 별도로 관리한다.

CIDR

- 클래스 없는 도메인 사이의 라우팅 기법으로 IP 주소를 할당하는 방법

- IP 주소의 그룹을 관리한다.

- IP 주소 그룹을 다양한 네트워크 영역과 호스트 영역으로 나눌 때 사용할 수 있다.

라우팅

- 라우팅 테이블을 사용하여 서브넷 또는 게이트웨이의 네트워크 트래픽이 전달되는 위치(경로)를 제어한다.

인터넷 게이트웨이

- VPC에 생성된 인스턴스들은 격리된 환경에 존재하므로 기본적으로 인터넷에 연결되어 있지 않다.

- 인터넷 게이트웨이는 VPC를 다른 네트워크에 연결하는 역할을 한다.

- 인터넷 게이트웨이를 사용해 VPC를 인터넷에 연결할 수 있다.

참고

- 컴퓨터 네트워킹 하향식 접근 - James Kurose Keith Ross 저

- [[네트워크 보안] 방화벽(Firewall)의 종류와 구성방식](https://velog.io/@choco_sister/%EB%B0%A9%ED%99%94%EB%B2%BD

- [AWS] VPC란

- Amazon VPC란 무엇인가?