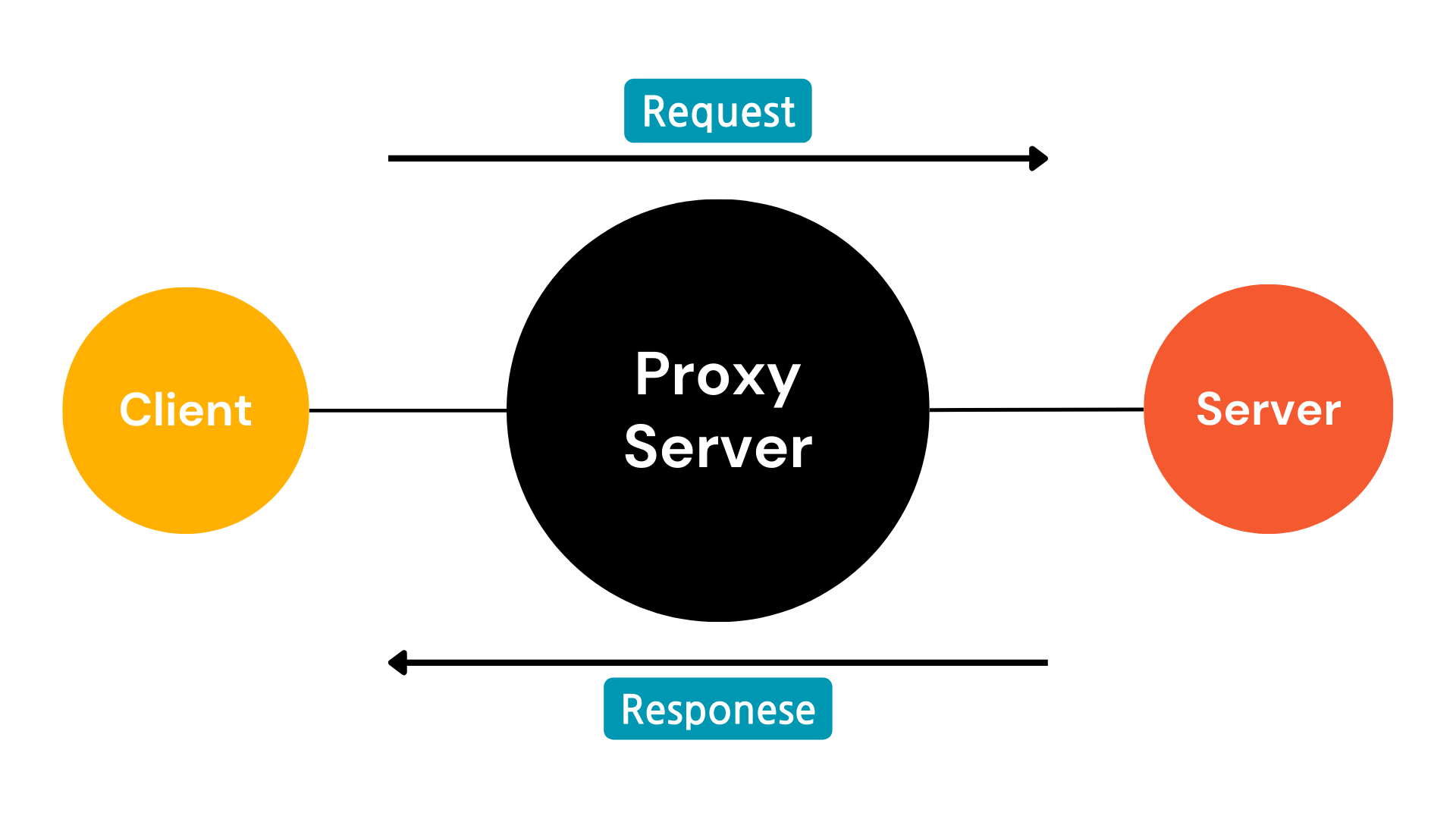

버프스위트는 웹 애플리케이션 보안 테스트에 널리 사용되는 프록시 도구입니다. 버프스위트의 주요 역할은 클라이언트와 서버 사이에 프록시 서버로 위치하여 트래픽을 가로채고, 해당 데이터를 분석하거나 수정할 수 있도록 사용자에게 기능을 제공합니다.

버프스위트는 웹 애플리케이션 보안 테스트에 널리 사용되는 프록시 도구입니다. 버프스위트의 주요 역할은 클라이언트와 서버 사이에 프록시 서버로 위치하여 트래픽을 가로채고, 해당 데이터를 분석하거나 수정할 수 있도록 사용자에게 기능을 제공합니다.

Target

Target 기능은 Burp Suite에서 대상 응용 프로그램에 대한 세부 정보를 수집하고 관리하는 데 사용됩니다.

이 기능은 대상 사이트의 구조를 탐색하고 분석하는 데 도움을 주며, 테스트의 범위를 설정하는 역할을 합니다.

-

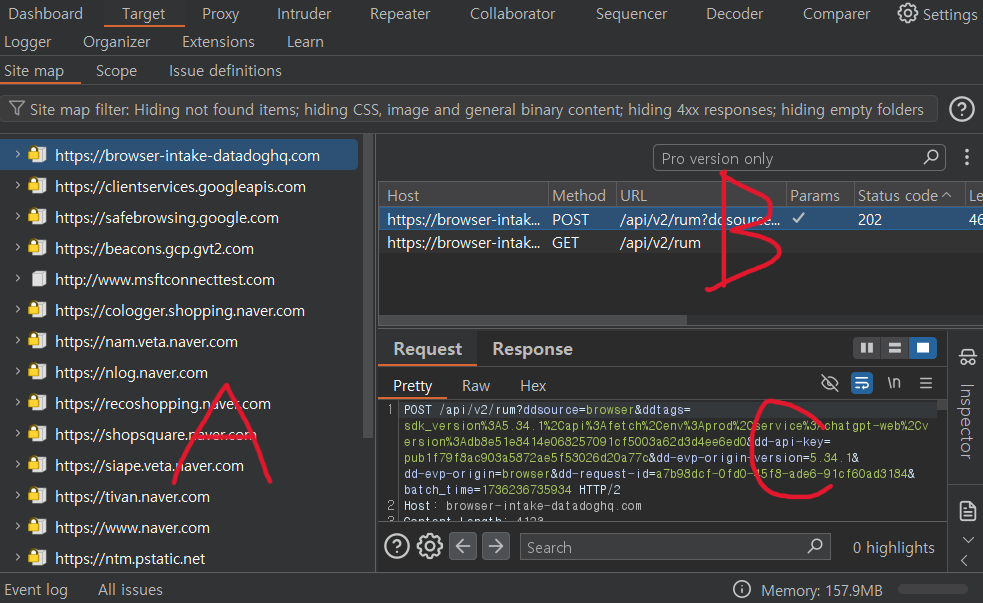

Target - Site mapSite map은 대상 프로그램에서 탐지된 내용과 보안 문제에 대한 정보를 사용자가 한눈에 파악할 수 있도록 도와주는 화면입니다. 이 기능은 웹의 구조를 시각적으로 확인하고, 테스트하는 대상의 리소스를 효율적으로 관리하는데에 중요한 역할을 합니다.

Burp Suite의 Site Map은 위 사진과 같이 화면을 세 개의 주요 영역으로 나누어 정보를 제공합니다. 각 영역은 아래 내용과 같은 역할을 수행합니다.

Burp Suite의 Site Map은 위 사진과 같이 화면을 세 개의 주요 영역으로 나누어 정보를 제공합니다. 각 영역은 아래 내용과 같은 역할을 수행합니다.(A) Tree View: 탐색한 웹 애플리케이션의 URL 계층 구조를 나타냅니다.(B) Table View: Tree View에서 선택한 URL의 각 요청/응답 정보, 메서드, 상태코드, 응답 크기 등의 세부 정보가 포함되어 있습니다.(C) Request/Responese: Table View에서 선택한 HTTP 요청과 응답의 상세 내용을 표시합니다.

-

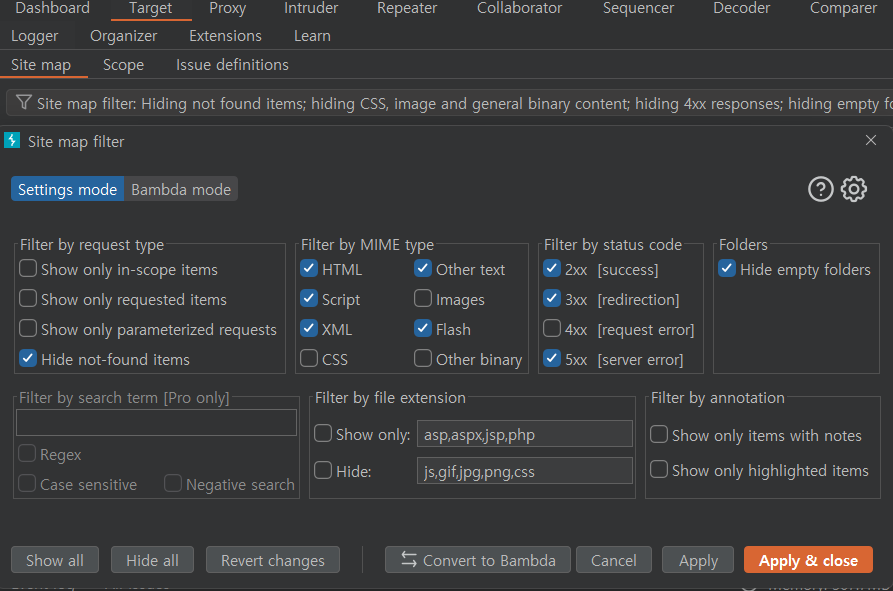

Target - Site map - FilterSite map 내부에는 Filter라는 기능이 포함되어 있습니다. 이 기능은 사이트 맵에 표시되는 데이터를 사용자가 원하는 조건에 따라 필터링을 하거나 중요한 엔드포인트, 리소스만 화면에 표시할 수 있도록 기능을 제공합니다.

Filter by request Type: 각 순서대로, 범위 내 항목 표시 / 요청된 항목만 표시 / 매개 변수가 있는 요청만 표시 / 찾을 수 없는 항목 숨기기Filter by MIME Type: HTML / JS / CSS 또는 이미지와 같은 MIMI 유형이 포함하는 응답을 표시하거나 숨길지 표시 여부를 구성합니다.Filter by status Code: HTTP의 요청/응답 데이터를 필터링하여 특정 상태의 응답만 선택적 표시 여부를 구성할 수 있습니다.Folders: Tree View에서 빈 폴더를 숨길 수 있는 기능Filter by filer extension: 지정되어 있는 파일 확장자를 가진 항목들의 표시 여부를 구성합니다.Filter by annotation: 사용자가 제공한 주석 또는 하이라이트가 있는 항목의 표시 여부를 구성합니다.

-

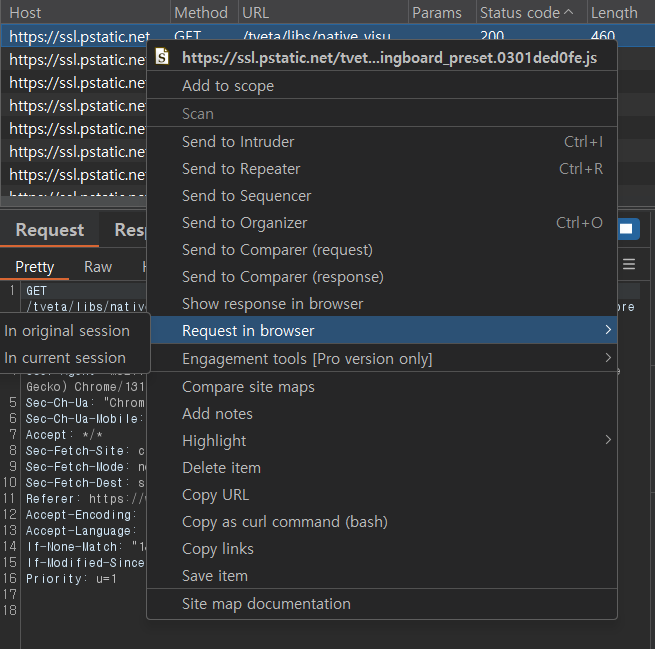

Target - Site map - Table ViewTable View에서 마우스 우 클릭을 하면 아래 사진과 같이 각 옵션들을 확인할 수 있습니다. 사용자는 해당 옵션들을 상황에 맞게 선택하여 대상에 대한 특정 공격을 제어할 수 있습니다.

Add to / remove / scope: 선택한 항목을 범위에서 추가하거나 제거하는 규칙을 만드는 옵션입니다.Scan: 항목을 대상으로 추가적인 공격을 시도하거나 분석을 수행할 수 있습니다. 또한 다른 버프 스위트 도구에 정보를 전달하는 역할을 합니다.Show request/responese in browser: 버프 스위트에서의 내장 HTML renderer의 제한을 피하기 위해 브라우저에서 선택한 응답을 렌더링 할 수 있는 기능입니다. 해당 옵션을 선택하면 브라우저에 입력할 수 있는 고유한 URL을 제공하여 응답을 렌더링하게 됩니다.Request in browser: 브라우저에서 선택한 request를 재발행 할 수 있는 기능입니다.Engagement tools: 검색, 스크립트, 대상 분석, 작업 예약, CSRF 공격의 PoC 생성, 수동 테스트 시뮬레이션 등 여러 기능을 사용할 수 있습니다. 해당 기능은 Professional 버전만 지원합니다.Compare site maps: Site map 간의 차이점을 식별할 수 있는 기능입니다. 해당 기능은 액세스 제어 취약점 테스트에 사용이 가능한 기능입니다.Add comment: 선택한 Table View에 주석을 추가할 수 있습니다.Highlight: 선택한 Table View에 강조 표시를 할 수 있습니다.Delete item: 선택한 항목을 영구적으로 삭제합니다.Copy URL: 선택한 항목의 URL을 클립 보드에 복사합니다.Copy as curl command: 선택한 항목에 대한 요청을 생성하는데 사용할 수 있는 curl 명령을 클립보드에 복사합니다.Copy links: 선택한 항목의 링크를 클립보드에 복사합니다.Save item: 전체 요청 및 응답, 응답 길이, HTTP 상태코드, MIME 유형과 같은 모든 관련 데이터를 포함하여 선택한 항목의 세부 정보를 XML 형식으로 저장합니다.

-

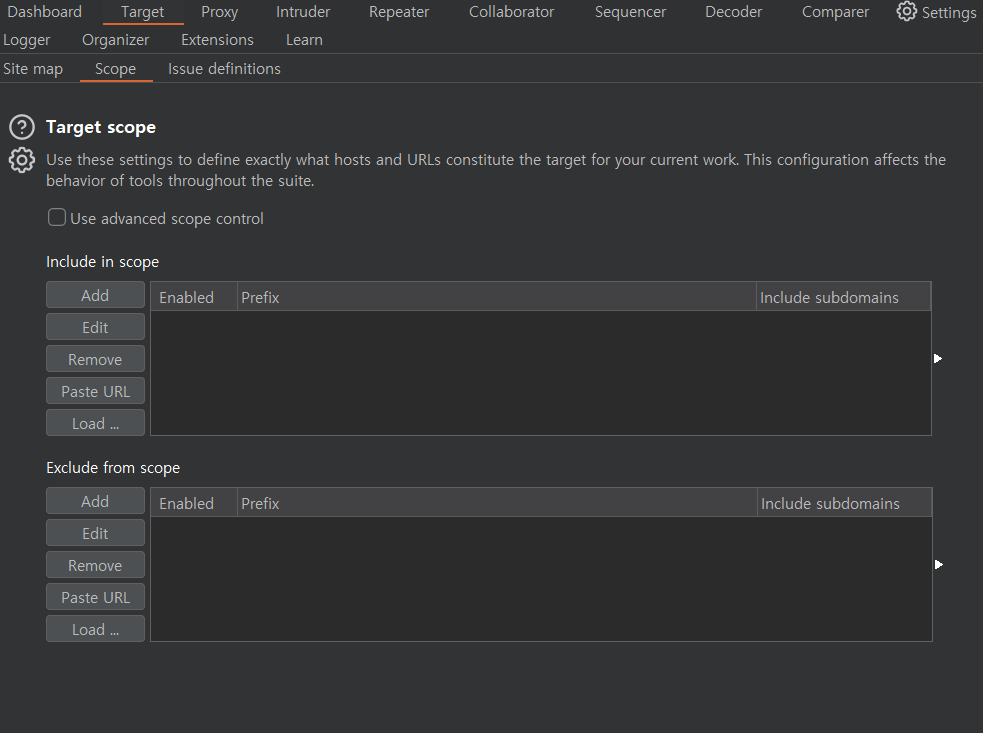

Target - ScopeScope 기능에서는 현재 테스트 하려는 대상을 구성하는 호스트 및 URL의 정보를 알 수 있습니다. 또한 공격하려는 대상의 범위에 대하여 명확히 지정할 수 있습니다.

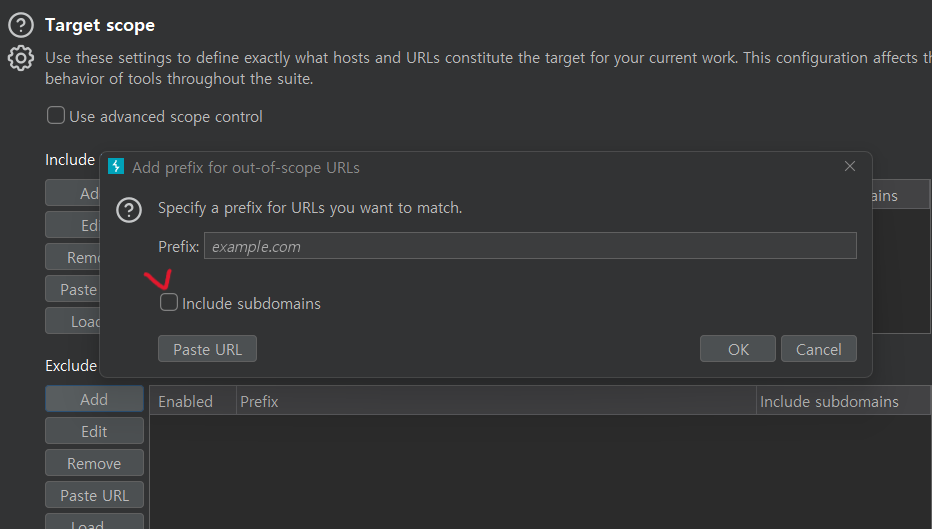

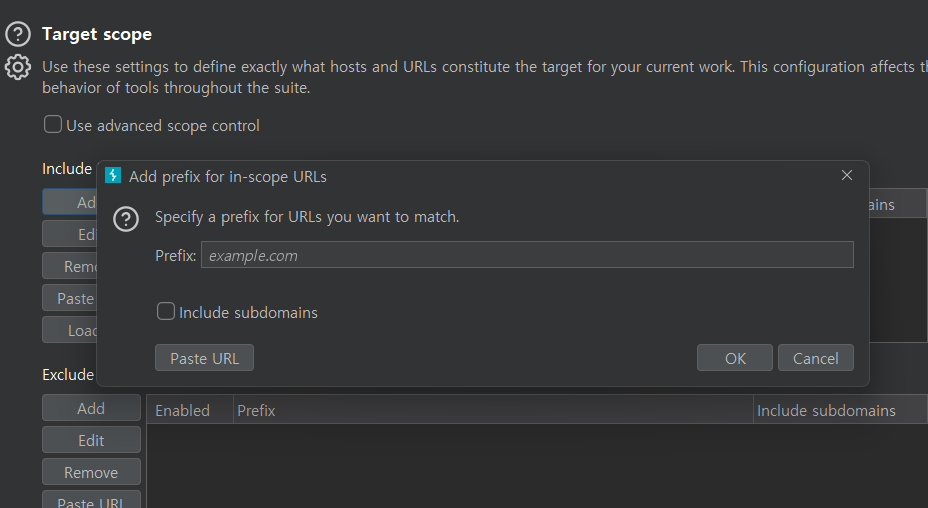

Include in Scope: 공격 대상의 범위에 포함하는 기능입니다. Include in scope 항목의 Add 버튼을 클릭하면 아래 사진과 같이 테스트에 포함하고자 하는 URL 주소를 입력하는 칸이 표시가 됩니다.

Excdlude from Scope: 반대로 공격 범위에서 제외할 URL을 지정할 수 있습니다. 만약 하위 도메인을 포함하려면 아래에 있는 Include subdomains 옵션을 체크해야 합니다.