이 문제 풀었다!

...ㅎ 분석하는데 많이 막혔다...

양심고백 먼저 하면 x32dbg로 분석하다가 함수 부분에서 IDA 참고했다.(ㅠㅠ)

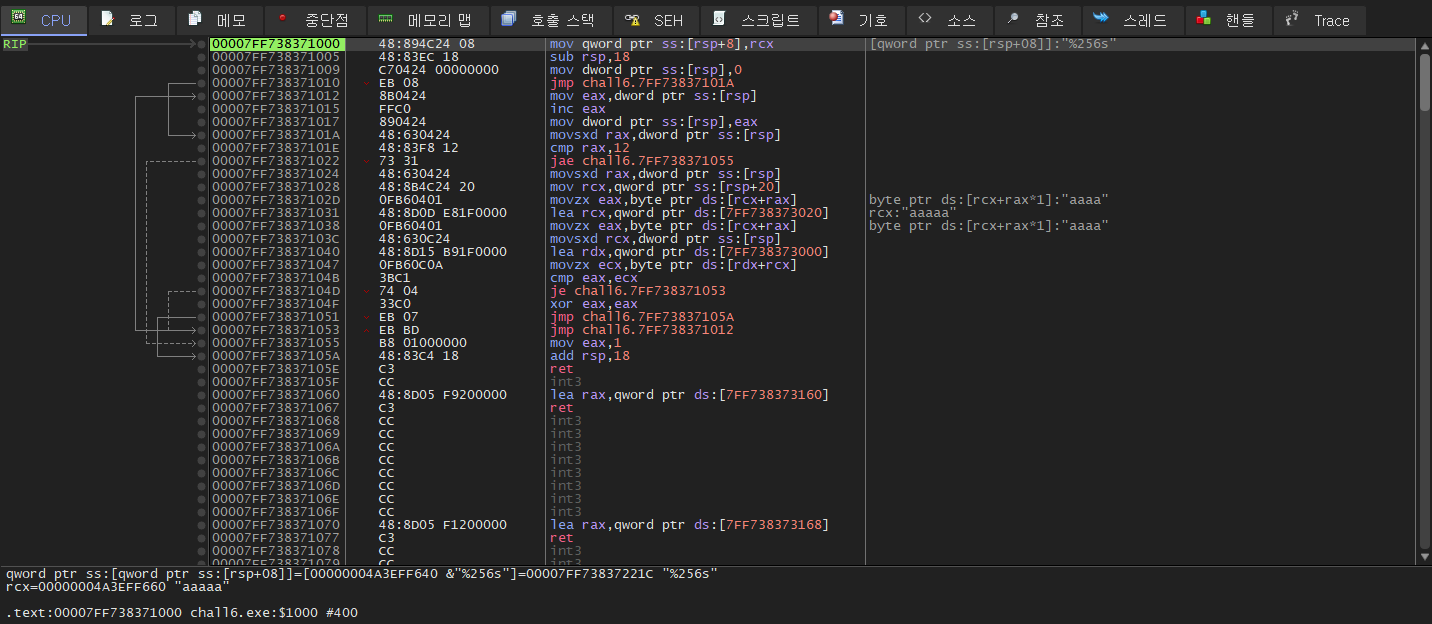

아무튼 일단 x32dbg로 살펴본다. 문자열 참조해서 입력값 검증하는 함수를 찾아들어가면

이런 화면을 확인할 수 있다.

cmp rax,12니까 flag는 총 0x12, 18자리인가보다.

실행하면서, 그리고 ida 참고해서 확인한 것은 rax에 입력한 값을 넣고, 7FF738373020+rax, 즉 7FF738373020 배열의 입력값번째 인덱스.. 그니까 a를 입력했다면, a의 아스키코드값인 97번째 인덱스 값을 가져와 rax에 넣는다. 그 후 ecx에 7FF738373000 값을 넣고, eax와 ecx 값이 같은지 비교한다.

그니까!

만약 내가 abcde를 입력했다면

7FF738373020[97]==7FF738373000[0]

7FF738373020[98]==7FF738373000[1]

7FF738373020[99]==7FF738373000[2]

7FF738373020[100]==7FF738373000[3]

7FF738373020[101]==7FF738373000[4]

인지 확인하는 것이다.

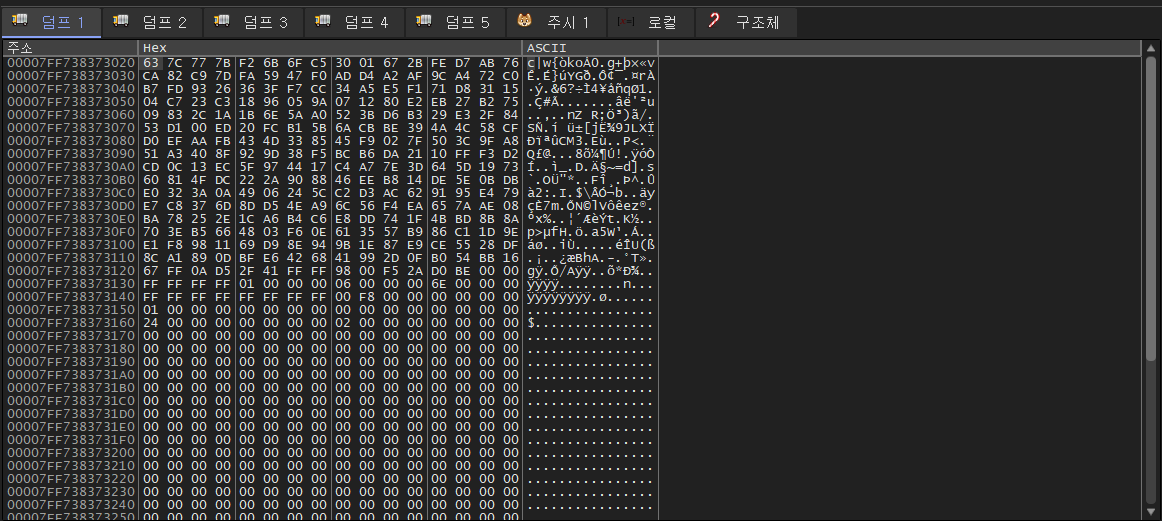

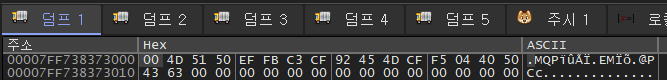

그러므로 일단 7FF738373020와 7FF738373000에 어떤 값이 있는지 확인해야한다.

<7FF738373020>

<7FF738373020>

<7FF738373000>

<7FF738373000>

흠흠. 그렇군. 코드를 짜는 게 편할 것 같다.(당연히...)

여기서 또 막혔던 부분... 18번 반복하니까 7FF738373000에서는 값 18개 가져오면 될 것 같은데, 7FF738373020여기선 몇 개 가져와야하는 건가?! 그냥 냅다 가져와서 length만큼 반복문 돌렸더니

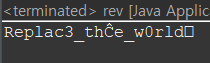

뭐... 그래, 알아볼 순 있겠는데 누가봐도 잘못된 거 같잖아...

찾아보니 아스키코드가 0~127이니까 128개만 가져오면 된다고 하더라.

아무튼 작성한 코드는

import java.util.Scanner;

public class rev {

public static void main(String[] args) {

// TODO Auto-generated method stub

int[] dump= {0x63, 0x7C, 0x77, 0x7B, 0xF2, 0x6B, 0x6F, 0xC5, 0x30, 0x01,

0x67, 0x2B, 0xFE, 0xD7, 0xAB, 0x76, 0xCA, 0x82, 0xC9, 0x7D,

0xFA, 0x59, 0x47, 0xF0, 0xAD, 0xD4, 0xA2, 0xAF, 0x9C, 0xA4,

0x72, 0xC0, 0xB7, 0xFD, 0x93, 0x26, 0x36, 0x3F, 0xF7, 0xCC,

0x34, 0xA5, 0xE5, 0xF1, 0x71, 0xD8, 0x31, 0x15, 0x04, 0xC7,

0x23, 0xC3, 0x18, 0x96, 0x05, 0x9A, 0x07, 0x12, 0x80, 0xE2,

0xEB, 0x27, 0xB2, 0x75, 0x09, 0x83, 0x2C, 0x1A, 0x1B, 0x6E,

0x5A, 0xA0, 0x52, 0x3B, 0xD6, 0xB3, 0x29, 0xE3, 0x2F, 0x84,

0x53, 0xD1, 0x00, 0xED, 0x20, 0xFC, 0xB1, 0x5B, 0x6A, 0xCB,

0xBE, 0x39, 0x4A, 0x4C, 0x58, 0xCF, 0xD0, 0xEF, 0xAA, 0xFB,

0x43, 0x4D, 0x33, 0x85, 0x45, 0xF9, 0x02, 0x7F, 0x50, 0x3C,

0x9F, 0xA8, 0x51, 0xA3, 0x40, 0x8F, 0x92, 0x9D, 0x38, 0xF5,

0xBC, 0xB6, 0xDA, 0x21, 0x10, 0xFF, 0xF3, 0xD2, 0xCD, 0x0C,

0x13, 0xEC, 0x5F, 0x97, 0x44, 0x17, 0xC4, 0xA7, 0x7E, 0x3D,

0x64, 0x5D, 0x19, 0x73, 0x60, 0x81, 0x4F, 0xDC, 0x22, 0x2A,

0x90, 0x88, 0x46, 0xEE, 0xB8, 0x14, 0xDE, 0x5E, 0x0B, 0xDB,

0xE0, 0x32, 0x3A, 0x0A, 0x49, 0x06, 0x24, 0x5C, 0xC2, 0xD3,

0xAC, 0x62, 0x91, 0x95, 0xE4, 0x79, 0xE7, 0xC8, 0x37, 0x6D,

0x8D, 0xD5, 0x4E, 0xA9, 0x6C, 0x56, 0xF4, 0xEA, 0x65, 0x7A,

0xAE, 0x08, 0xBA, 0x78, 0x25, 0x2E, 0x1C, 0xA6, 0xB4, 0xC6,

0xE8, 0xDD, 0x74, 0x1F, 0x4B, 0xBD, 0x8B, 0x8A, 0x70, 0x3E,

0xB5, 0x66, 0x48, 0x03, 0xF6, 0x0E, 0x61, 0x35, 0x57, 0xB9,

0x86, 0xC1, 0x1D, 0x9E, 0xE1, 0xF8, 0x98, 0x11, 0x69, 0xD9,

0x8E, 0x94, 0x9B, 0x1E, 0x87, 0xE9, 0xCE, 0x55, 0x28, 0xDF,

0x8C, 0xA1, 0x89, 0x0D, 0xBF, 0xE6, 0x42, 0x68, 0x41, 0x99,

0x2D, 0x0F, 0xB0, 0x54, 0xBB, 0x16, 0xBA, 0x7C, 0x05, 0x19,

0xE2, 0xD4, 0xFF, 0xFF, 0x45, 0x83, 0xFA, 0xE6, 0x1D, 0x2B};

int[] dump2= {0x00, 0x4D, 0x51, 0x50, 0xEF, 0xFB, 0xC3, 0xCF, 0x92, 0x45, 0x4D, 0xCF, 0xF5, 0x04, 0x40, 0x50, 0x43, 0x63};

for(int i=0;i<dump2.length;i++) {

for(int a=0;a<128;a++) {

if(dump[a]==dump2[i])

System.out.print((char)a);

}

}

}

}

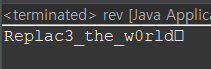

히히 해결~

flag: Replac3_the_w0rld