Malware

- malicious software 악의적인 소프트웨어

- 컴퓨팅 자원, 데이터, 서비스 등에 위해를 가하거나 인가되지 않은 정보에 접근하는 등, 악의적인 기능을 수행하기 위해 의도적으로 설계된 소프트웨어를 일컫는다.

- 의도를 가지고 만든 악의적인 소프트웨어로 의도치 않은 소프트웨어 결함인 버그(Bug)와 구분해야 한다.

형태

- Trojan horse

- 트로이의 목마를 뜻하며, 정상적인 프로그램인 것 같지만 그 안에 악성 프로그램이 들어 있는 것

- Rootkit

- 시스템의 절대 권한인 root 권한을 획득하고 악성코드 존재를 숨김

- Backdoor

- 정상적인 인증 절차를 우회하여 시스템에 접속할 수 있게 하는 뒷문

- 예를 들어, 어떤 시스템을 공격하여 접속하면 보안 관리자가 이를 알게 된다. 공격자는 이 때 다음번에는 쉽게 들어올 수 있는 개구멍을 미리 만들고서 자신의 공격 흔적을 지운다. 그 개구멍이 backdoor.

- 감염형 malware

- Virus : 정상 프로그램 안에 숨어서 자기를 복제하고 다른 프로그램을 감염시키면서 악성 행위를 수행하는 악성 프로그램으로 주로 파일 자체에 피해를 준다.

- Worm : 네트워크를 통해

능동적으로전파되면서 스스로를 복제하는 standalone malware. Virus처럼 사용자가 감염된 S/W나 OS를 실행시키는 절차 필요없음. 주로 네트워크에 피해를 준다.

- Ransomware

-

-

피해자의 기기나 데이터를 장악하여 피해자가 접근하는 것을 막는다. 주로 암호화를 사용해서 막음. 따라서 피해자의 민감한 데이터를 공개하는 것을 막거나 데이터를 복원하기 위해서 공격자에게 비용(ransom, 주로 주로 비트코인 같은 cryptocurrency)을 지불하도록 요구한다.

-

대응 방법

- 주기적인 백업

- 적절한 접근제어를 통한 방지

- 키 복구 시도 ex) No More Ransom

https://www.nomoreransom.org/ko/index.html

-

블랙마켓 Blackmarket(or Darkmarket)

이게 뭔데?

암시장으로 공개적으로 사고팔 수 없는 것들을 모아놓은 시장.

온라인으로도 운영된다.

제품과 서비스

제품

- 신용카드

- 체크카드

- 페이팔 계정

- 개인정보

- 악성 프로그램

서비스

- 호스팅

- DDoS 봇넷

- DDoS 공격할 때 사용할 좀비 PC들을 빌려주는 것.

- 소프트웨어 불법 대여

- ransomware as a service (RaaS)

Forbes Jun 9, 2021, "The Destructive Rise of Ransomware-As-A-Service"

https://www.forbes.com/sites/servicenow/2021/06/09/the-destructive-rise-of-ransomware-as-a-service/?sh=saf02c7e1e16

위 기사는 Forbes 잡지에 실린 기사로 RaaS에 대한 내용입니다. Ransomware에 대한 서비스를 제공하는 프랜차이즈 그룹이 생겼으며 이들은 피해자의 암호화 도구, 통신, 몸값 수집 등을 제공한다.

이 RaaS 모델을 통해 유능한 해커는 정교하고 입증된 전술, 기술 및 절차를 사용하여 공격을 수행하는 동시에 수년간의 랜섬웨어 공격에서 입증된 상용 인프라를 아웃소싱할 수 있다.

프랜차이저 : DarkSide, REvil 등

실제 사례

최초의 modern darknet market으로 실크로드(Silk road)가 있었고 2013년 FBI에 의해 셧다운 당했다. 이들은 마리화나, LSD, 헤로인, 코카인 등 금지 약물 및 악성코드, 불법 콘텐츠, 도난 계정, 신용 카드 정보, 해킹 기술 등을 판매했다. 비트코인으로만 거래할 수 있었으며 다크웹을 이용하기 때문에 일반 인터넷으로는 접속 할 수 없다.

Darknet

- 들어가려면 특정 소프트웨어가 필요한 오버레이 네트워크가 필요하다.

- 오버레이 네트워크?

일반적인(물리적인) 네트워크 레이어 위에 논리적인 가상의 레이어를 쌓는 개념이다. 이 오버레이 네트워크 안의 노드는 가상, 논리 링크로 연결될 수 있으며, 각 링크는 네트워크 안에서 많은 물리적 링크를 통하지만 물리적 링크를 고려하지는 않는다.

- 소규모 P2P 네트워크

- Tor

- Freenet

- ITP

- 오버레이 네트워크?

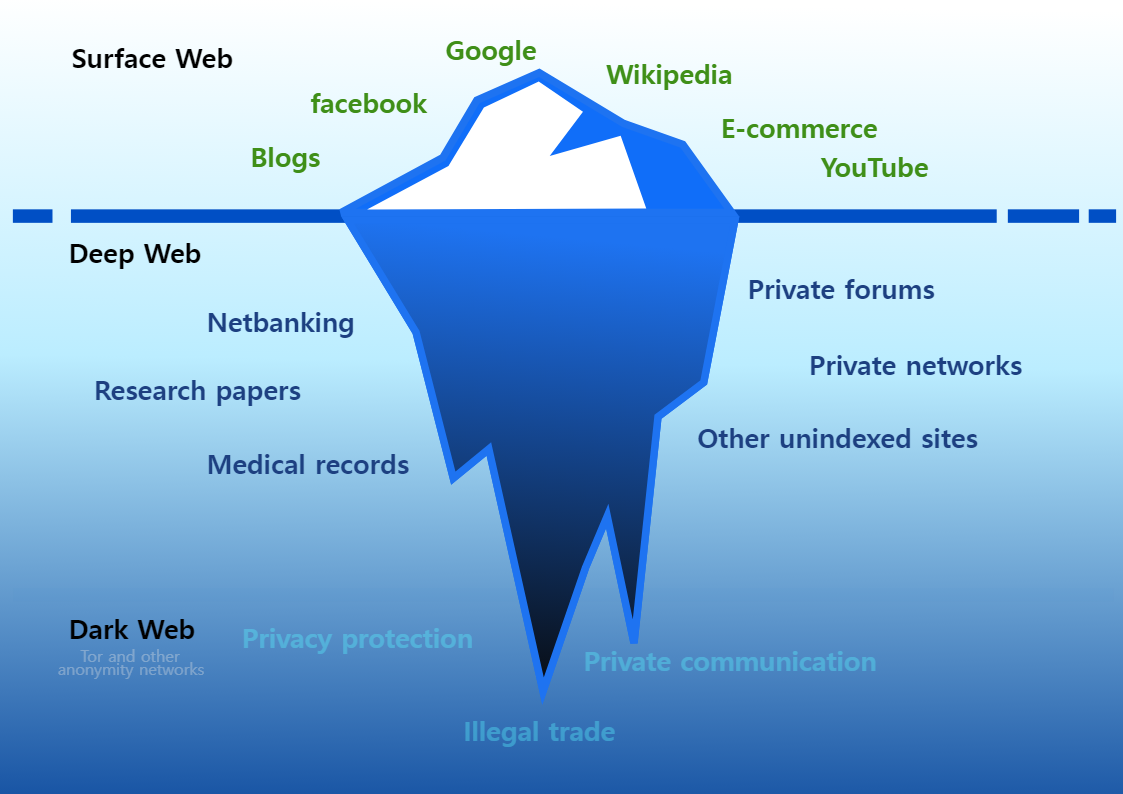

Deep web

- 일반적인 검색 엔진으로는 드러나지 않는 웹 컨텐츠

- 예를 들어 웹 메일에서 로그인을 하지 않으면 나의 메일에 대한 정보에 접근할 수는 없지만 웹을 통해 서버의 어딘가에는 데이터가 저장돼있다. OTT(ex. 넷플릭스)의 컨텐츠도 함부로 접근을 할 수 없다.

- 이런 Deep web의 일부가 dark web으로 이용된다.

Surface web / Deep web / Dark web을 나타낸 그림

Tor

The Onion Routing Project의 약자로 미 해군 연구소와 국방과학 연구소(DARPA, Defense Advanced Research Projects Agency, 여기서 인터넷도 만들었다고 함.)에서 정부 요원과 정보원의 IP주소를 감춰 온라인상의 정체를 숨기기 위해 만들어졌다.

근데 왜 대중화됐나 ?

여담으로, 다른 사람들은 다 정상적으로 네트워크 통신하는데 요원들만 IP 주소 감추고 통신하고 있으면 "내가 비밀요원이오"하는 꼴이니 많은 사람들이 사용하게 함으로써 신변을 감추기 위해 공개했다고 한다.

0-Day

0-day 공격(위협)은 컴퓨터 소프트웨어의 취약점을 공격하는 기술적 위협으로, 해당 취약점에 대한 패치가 나오기 이전에 이루어지는 공격을 의미한다. 즉, 소프트웨어 개발자도 모르는 취약점을 공략해서 행해지는 공격을 의미한다.

이 취약점을 공격자들끼리 공유하거나 사용하는데 블랙 마켓 등을 통해 거래되기도 한다.

공격에 사용되는 코드를 Exploit이라고 한다.

프로그램 개발자도 모르는 취약점을 찾아서 하는 공격인만큼 어려운 기술이다.

APT (Advanced Persistent Threat)

2006년 무렵 미국 공군 사령부에서 사용하였던 군사 통신 용어.

미공군에서는 미국 국방부와 통신시 확인된 특정 보안 위협 형태를 지칭했다.

2010년 무렵 APT라는 용어가 민간 부분으로 전달되며 의미가 확장됐다.

"다양한 보안 위협들을 양산하여 (DDoS, trojan horse, 0-day 등등)

특정 대상에게지속적으로 가하는 일련의 행위"

사례

- 침해사례 1 : Operation Shady RAT

- 침해사례 2 : Stuxnet

Steganography

이전에 살펴봤던 내용이다.

추리 소설에서나 나올 법한 것으로 안 보이는 잉크로 편지를 썼는데 불로 그을리면 보이는... 뭐 그런 것이다.

근데 이게 디지털에서도 가능한 것이다.

어떻게 ?

일반적인 미디어 파일 (사진, 음악 동영상 등) 안에 데이터를 숨기는 기술 . encoding하는 거지.

예를 들어, 사진은 여러 픽셀로 이루어져 있다. 픽셀으 보통 true color, RGB 24bit로 이루어져 있다. 여기서 이 bit map의 R,G,B의 LSB(least significant bit)를 하나씩 사용해 내가 원하는 데이터를 적어 보내는 것이다.

이러면 원본 미디어 파일 없이 변조된 파일에 대해 변조 여부를 파악하거나 데이터를 추출하는 것이 상당히 어렵다. 고전적인 기술이지만 현실적으로 탐지하기 어려워 꾸준히 사용되었고 최근 AI 기술이 접목되어서 고도화 되고 있는 기술이다.

사례

- 미국 911 테러

- 빈라덴이 테러 지령을 스테가노그래피로 전달했다.

- Steganography + ransomware (Trojan.Ransom.SyncCrypt)

- 이메일을 통해 "Windows 스크립트 파일(.wsf)" 형식의 악성 스크립트 파일 첨부

- 스크립트는 내부 명령어에 의해 3개의 URL 주소로 접속해 악의적으로 변형된 이미지 파일을 다운로드하게 만듦

- 스테가노그래피 + 랜섬웨어

- JPEG 이미지에 ZIP 압축 포맷에 대한 데이터가 숨겨져 있다.

- 물론 그 압축 파일 내부에는 랜섬웨어 관련 파일이 있다.

참고자료

- OpenStego

메인 : https://www.openstego.com/index.html

깃헙 : https://github.com/syvaidya/openstego

정리

얼핏 알고는 있지만 제대로는 모르는 내용들에 대해 공부했다. 일반적으로 해킹당했다는 추상적인 개념만 가지고 있었다면 어떻게, 무엇을, 왜 ? 공격하는지에 대해 조금은 깊이 있는 공부를 했다. 나중에 서버를 만든다면 보안에 관련한 지식들을 깊이 공부할 필요가 있어 보인다.