HTTP 헤더 개요

HTTP 헤더

- HTTP 헤더는 :

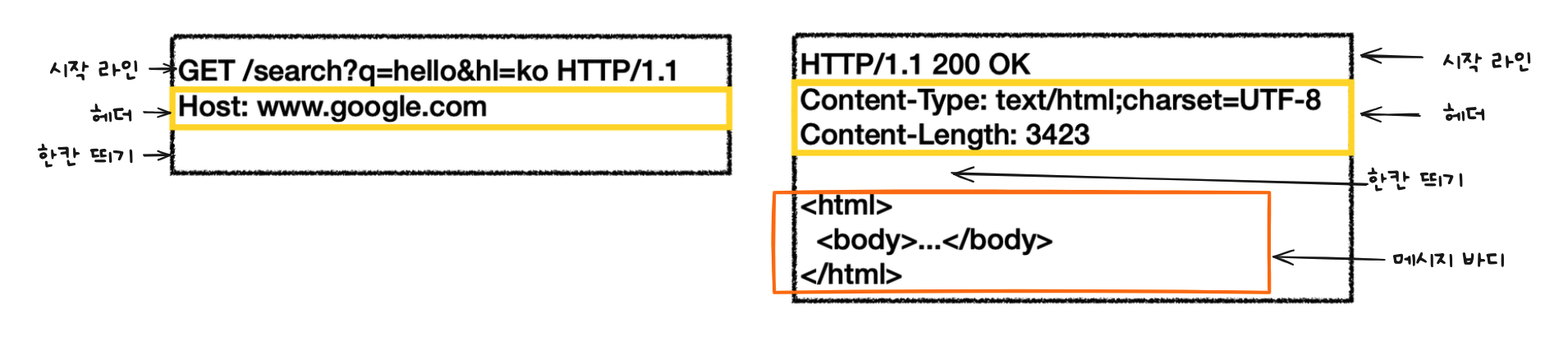

header-field = filed-name: field-value

→ 필드네임: 필브벨류로 구성되어있다.

헤더의 용도

- HTTP헤더에는 HTTP 전송에 필요한 모든 부가정보(메타정보)들이 들어가 있다.

→ 메시지 바디의 내용, 메시지 바디의 크기, 압축, 인증, 요청 클라이언트, 서보 정보 등등 - 표준 헤더만 사용해도 되지만 필요시 임의의 헤더들도 추가 가능하다

→ 클라이언트와 사전에 약속이 되어있어야 임의의 헤더 추가 가능함

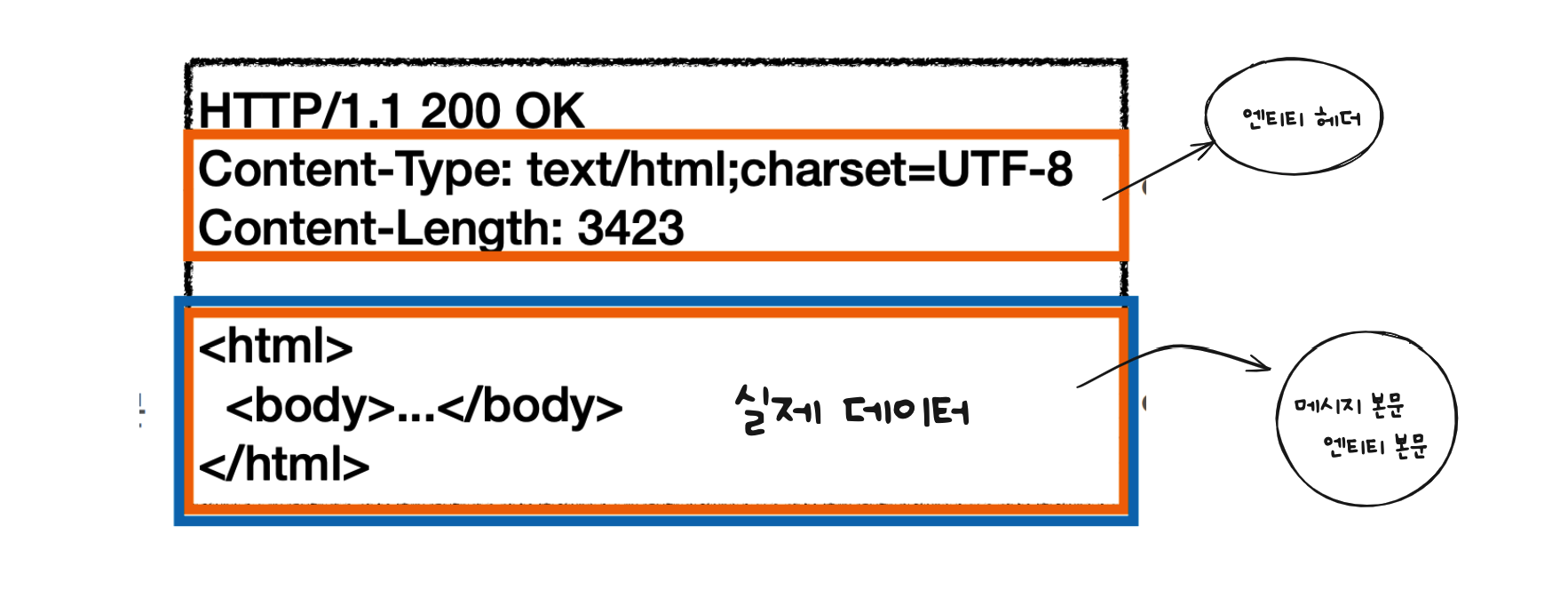

HTTP 헤더 - RFC2616(과거)

HTTP 표준에서는 1999년에 출시한 RFC2616을 사용했었다.

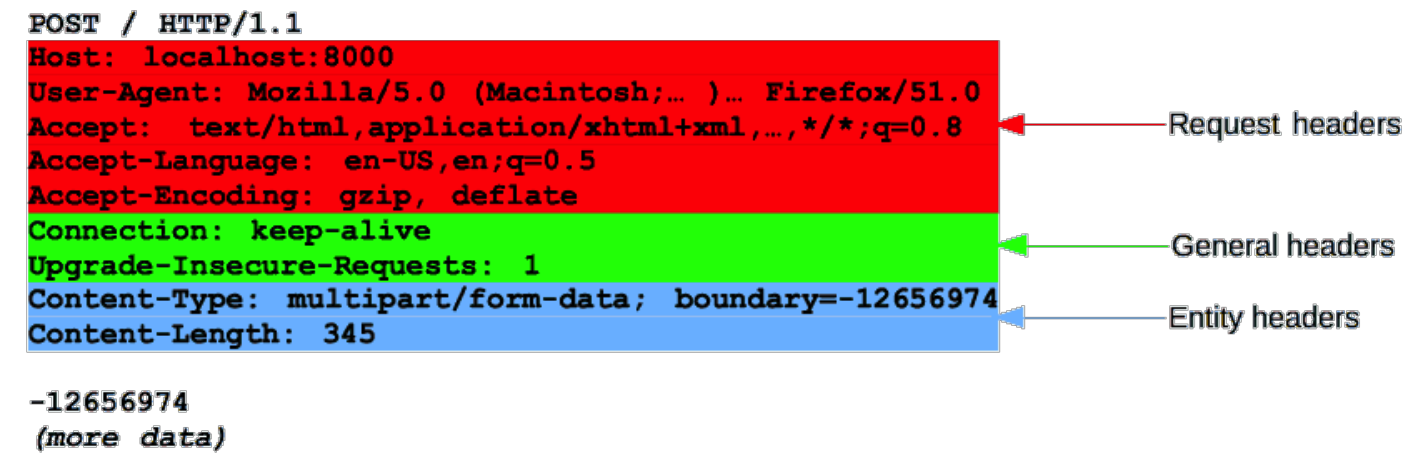

당시 헤더는 4가지로 분류가 되었다.

- General 헤더 : 메시지 전체에 적용되는 정보로 요청 응답 구분 없이 전체에 사용된다!

- Request 헤더 : 요청을 보낼때 들어가는 헤더이다.

- Response 헤더 : 응답에 들어가는 헤더이다.

- Entity 헤더 : 엔티티 본문의 데이터를 해석할 수 있는 정보를 제공한다.

메시지 본문(message body)은 엔티티 본문(Entity body)을 전달하는데 사용한다. 엔티티 본문은 요청이나 응답에서 전달하는 실제 데이터가 엔티티 본문에 해당된다. 또한 엔티티 헤더는 엔티티 본문의 데이터를 해석할 수 있는 정보를 제공한다.

엔티티 관련 정보들가 들어갔다 해서 엔티티 헤더라고 했다.

엔티티 정보 : 데이터 유형(html, json), 데이터 길이, 압축 정보 등

HTTP 헤더 - RFC7230~35(표준)

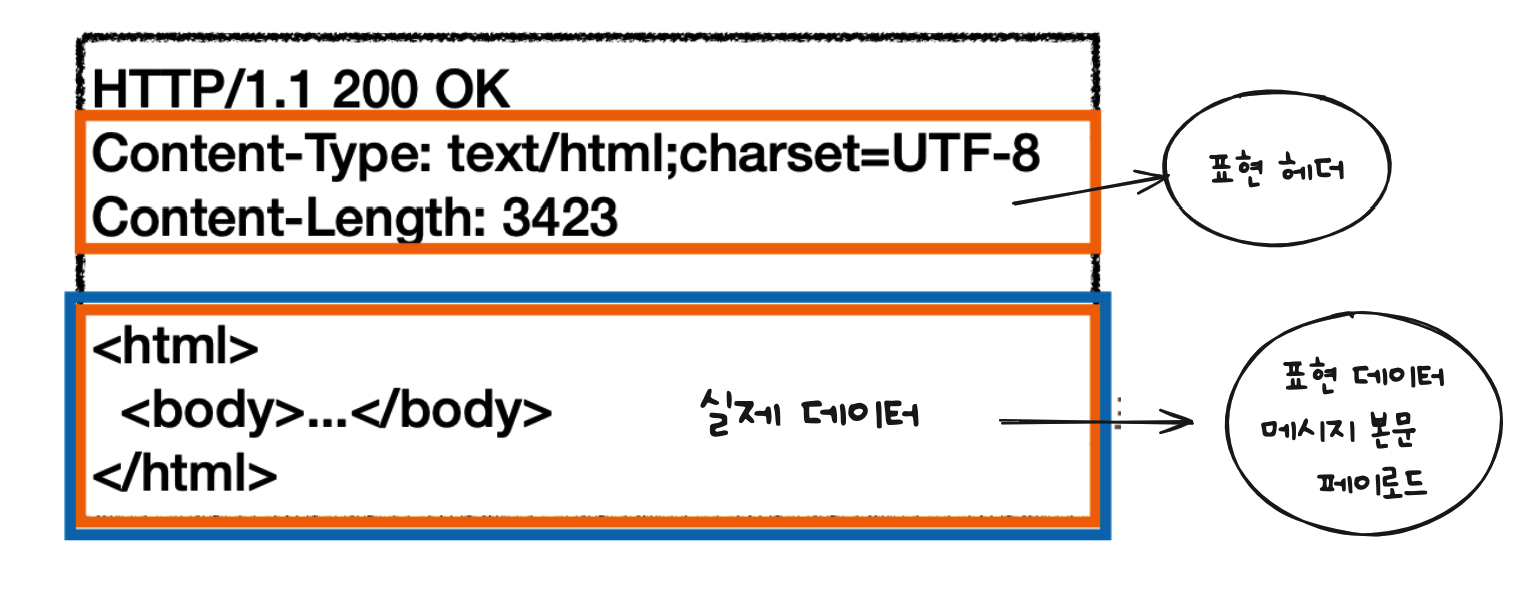

2014년 이후 RFC7230 ~ 7235 등장하여 엔티티(Entity)라는 용어가 사라지고 표준(Representation)이라는 용어로 사용되었다.

표현은 표현 메타데이터와 표현 데이터가 합쳐진 단어이다

RFC7230은 메시지 본문을 통해 표현 데이터를 전달한다.이때 메시지 본문은 페이로드(payload)라고도 부른다.

표현은 요청이나 응답에서 전달할 실제 데이터이며 표현 헤더는 표현 데이터를 해석할 수 있는 정보를 제공한다.

참고 : 표현 헤더는 표현 메타데이터와, 페이로드 메시지를 구분해야 한다.

🤔왜 표현이라고 부르나요?

회원이란 리소스(리소스는 추상적인것이다 -DB/바이트 코드등) 를 HTML로 "표현"했다 혹은 회원이란 리소스를 JSON으로 "표현"했다 해서 표현이라 한다.

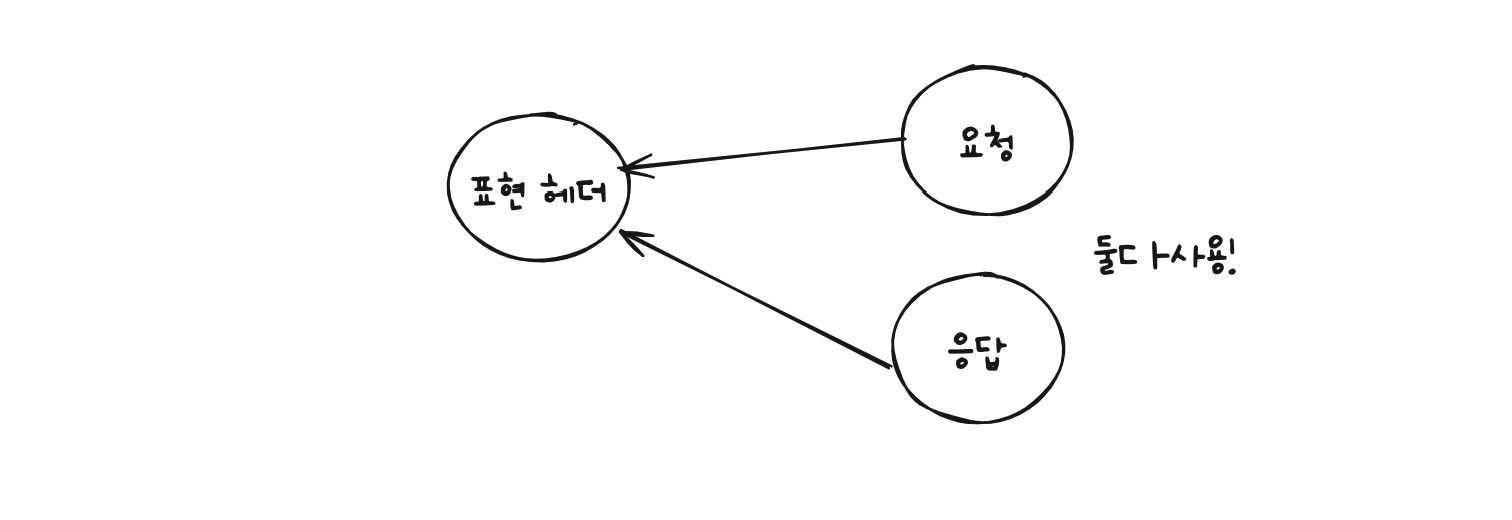

표현 헤더는 요청, 응답 둘다 사용한다.

표현

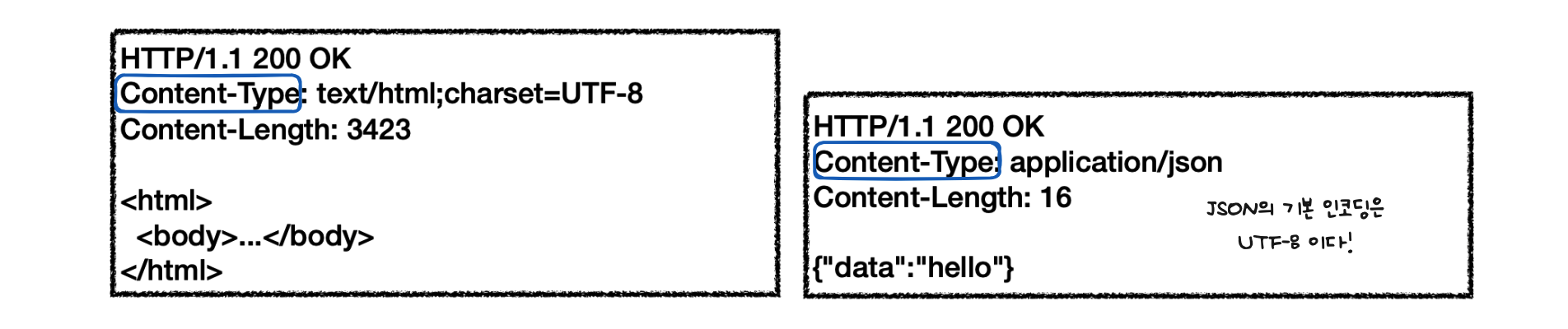

- Content-Type : (HTML/JSON/XML 등) 표현 데이터의 형식

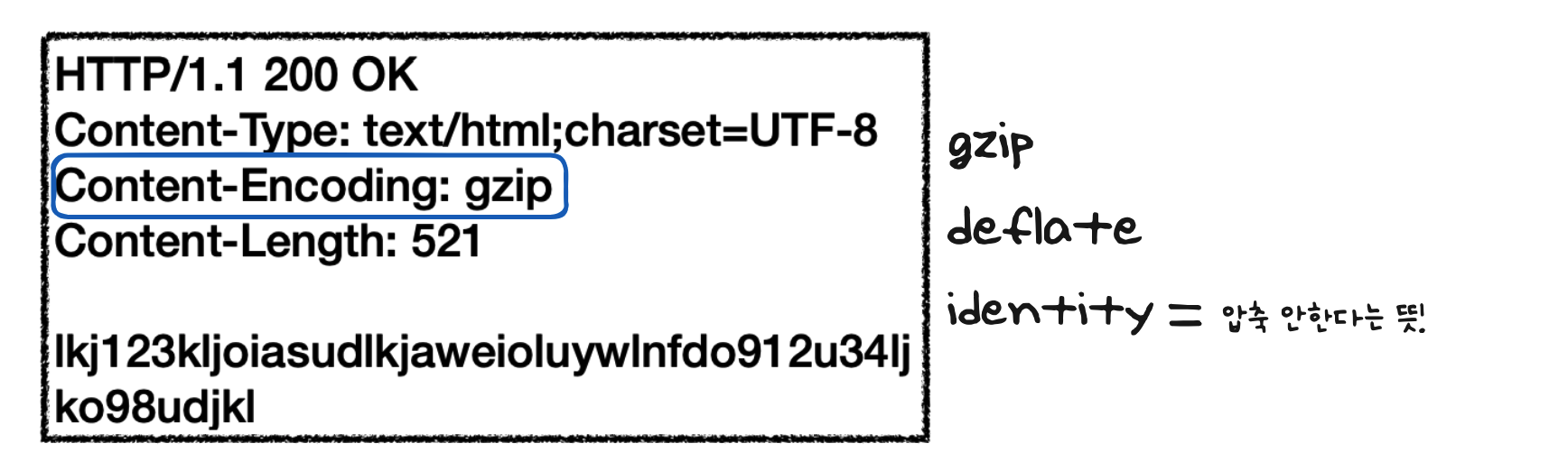

- Content-Encoding : 표현 데이터의 압축 방식

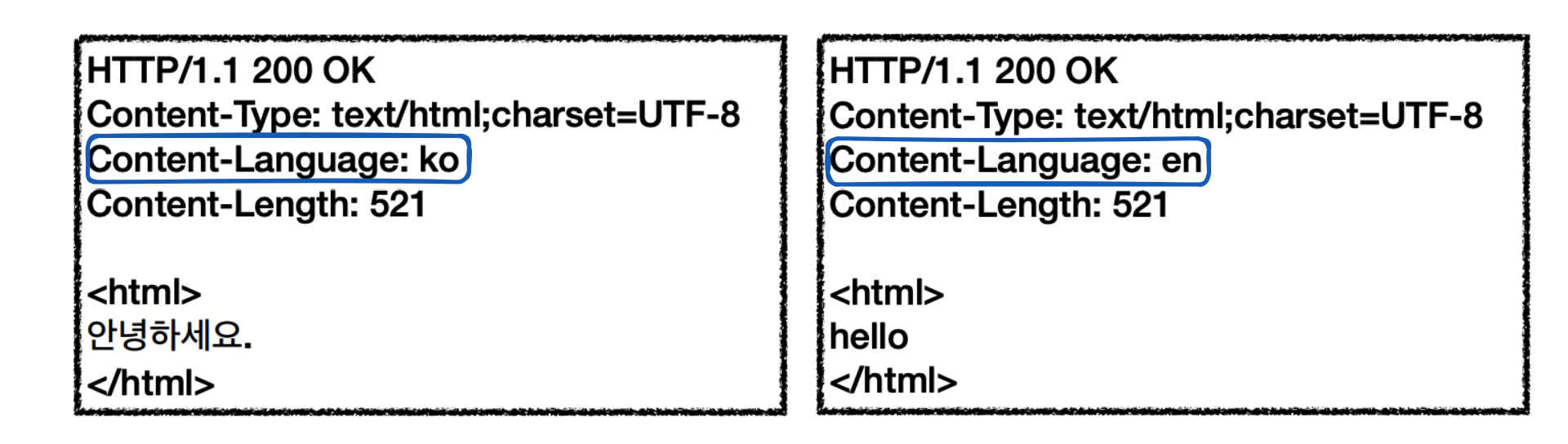

- Content-Language : (한국어/영어 등)표현 데이터의 자연 언어

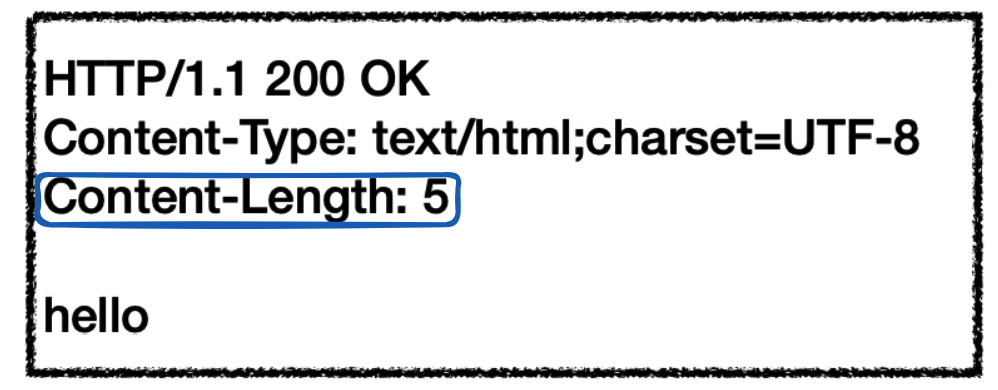

- Content-Length : 표현 데이터의 길이 → 명확하게 말하면 페이러도 헤더

Content-Type - 표현 데이터의 형식 설명

미디어 타입이나 문자 인코딩을 설명한다.

Content-Encoding - 표현 데이터 인코딩

표현 데이터를 압축하기 위해 사용한다. 데이터를 전달하는 곳에서 압축을 한 후 인코딩 헤더를 추가하고 압충 정보를 추가한다.

데이터를 읽는 쪽에서 인코딩 헤더의 정보로 압축을 헤제한다.

Content-Language - 표현 데이터의 자연 언어

표현 데이터의 자연 언어를 표현한다. 그냥 언어 선택이다.

Content-Length - 표현 데이터의 길이

바이트 단위로 표시된다.

만약 Transfer-Encoding(전송 코딩)을 사용하면 Content-Length를 사용하면 안된다.

협상(콘텐츠 네고시에이션)

클라이언트가 선호하는 표현을 서버에 요청할때 사용한다.

- Accept: 클라이언트가 선호하는 미디어 타입 전달

- Accept-Charset: 클라이언트가 선호하는 문자 인코딩

- Accept-Encoding: 클라이언트가 선호하는 압축 인코딩

- Accept-Language: 클라이언트가 선호하는 자연 언어

협상 헤더는 요청시에만 사용한다

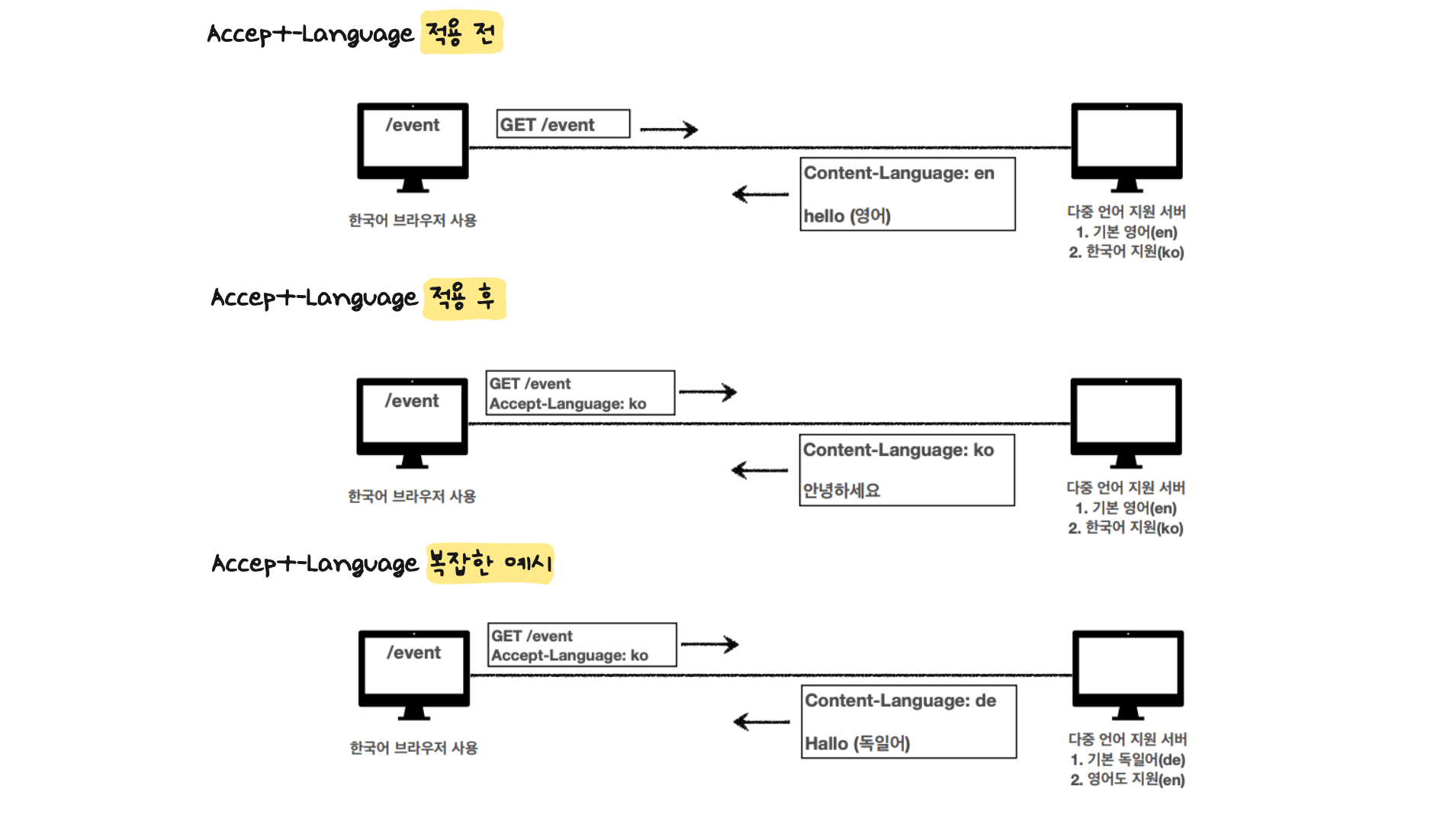

Accept-Language

협상 우선순위

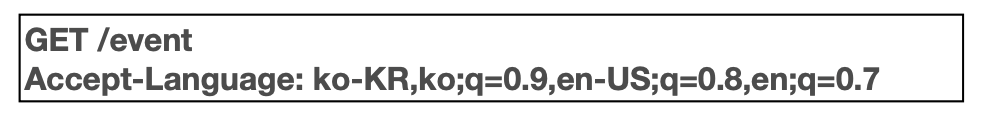

협상(네고시에이이션)은 Quality Values(q) 값을 사용한다. 여기서 q값은 0~1 사이의 값을 사용하며 클수록 높은 우선순위를 갖는다. → 생략 시 q 값은 1이다.

위 그림에서 우선순위는 다음과 같다.

1. ko-KR;q=1 (q생략)

2. ko;q=0.9

3. en-US;q=0.8

4. en;q=0.7

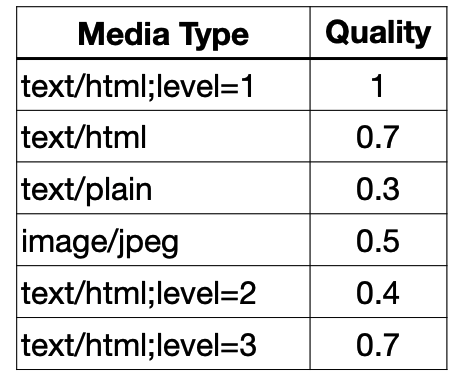

또한 협상은 구체적인 것이 우선순위를 갖는다.

위 그림에서 우선순위는 다음과 같다.

1. text/plain;format=flowed

2. text/pain

3. text/*

4. */*

그리고 협상은 구체적인 것을 기준으로 미디어 타입을 맞춘다.

Accept: text/*;q=0.3, text/html;q=0.7, text/html;level=1, text/html;level=2;q=0.4, */*;q=0.5

위 경우 우선순위는 아래와 같다.

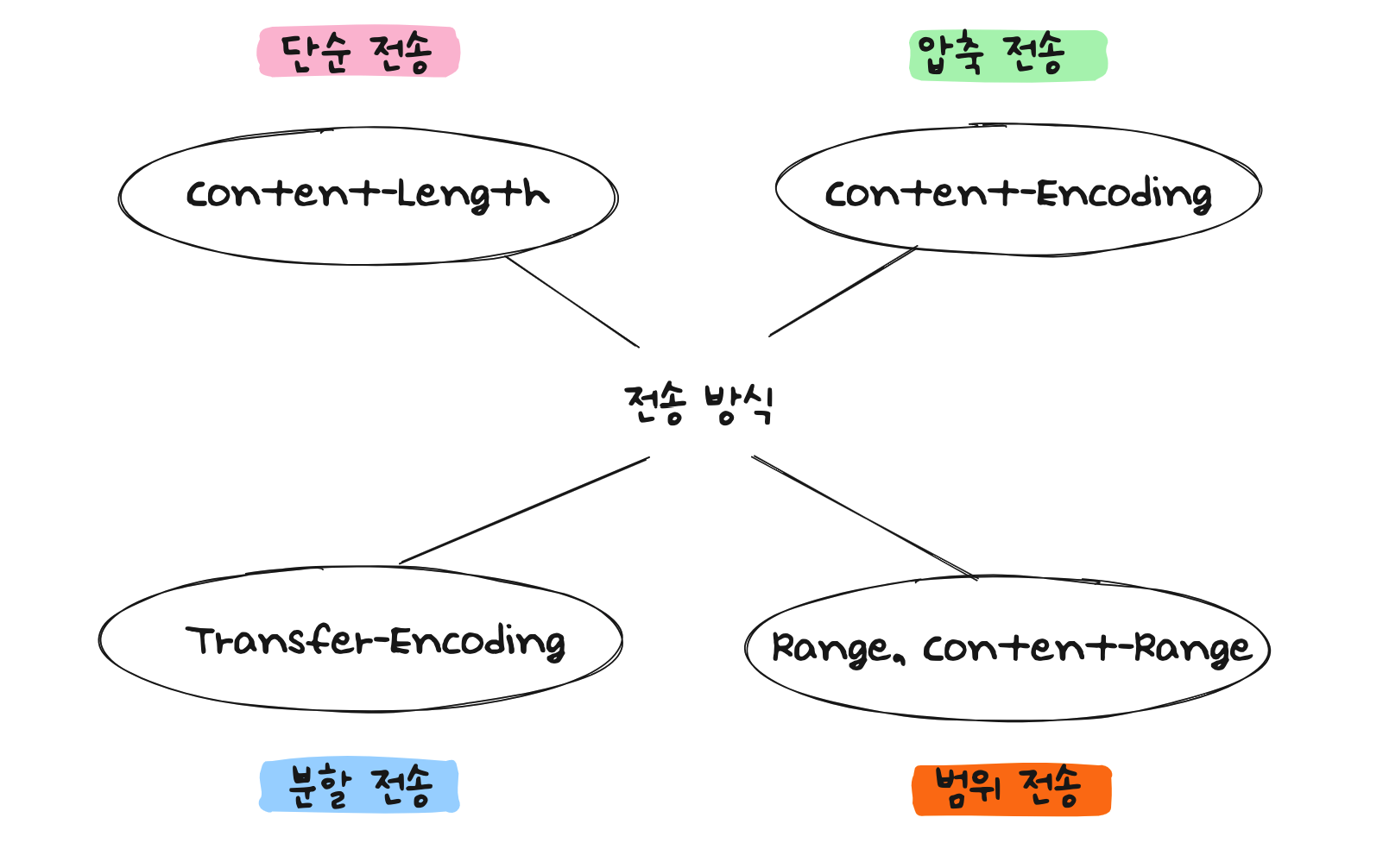

전송 방식

전송방식은 단순전송, 압축전송, 분할 전송, 범위 전송 총 4개가 있다.

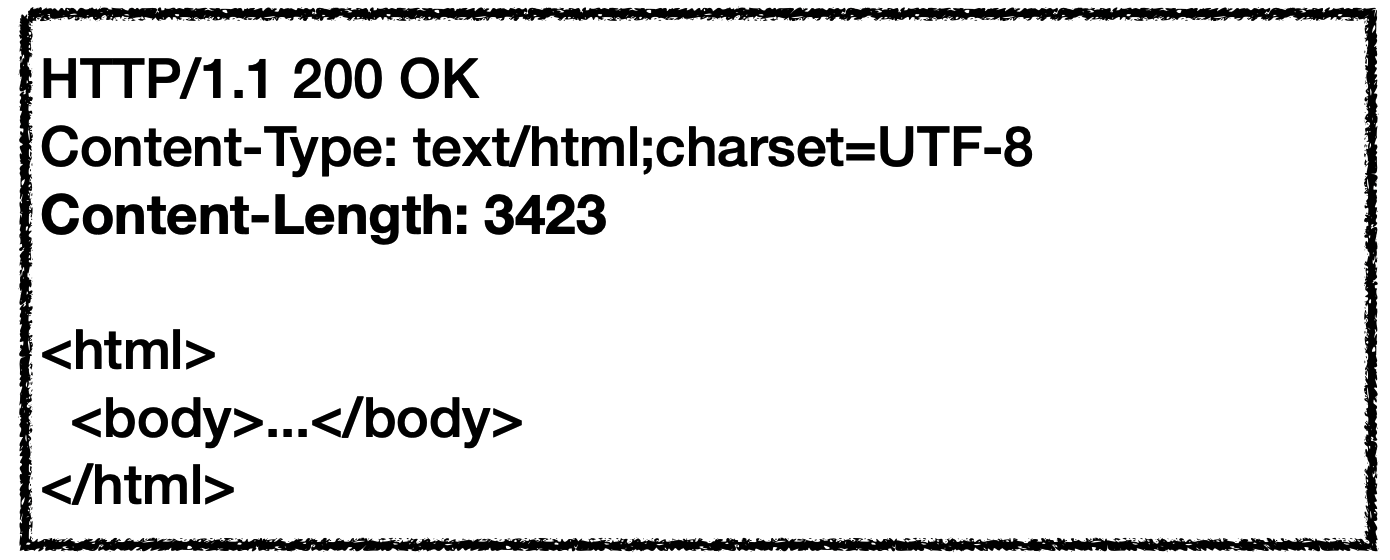

단순 전송 (Content-Length)

길이(콘텐트)를 알때 사용가능하며 단순하게 요청하고 요청한 길이만큼 쭉 받는다.

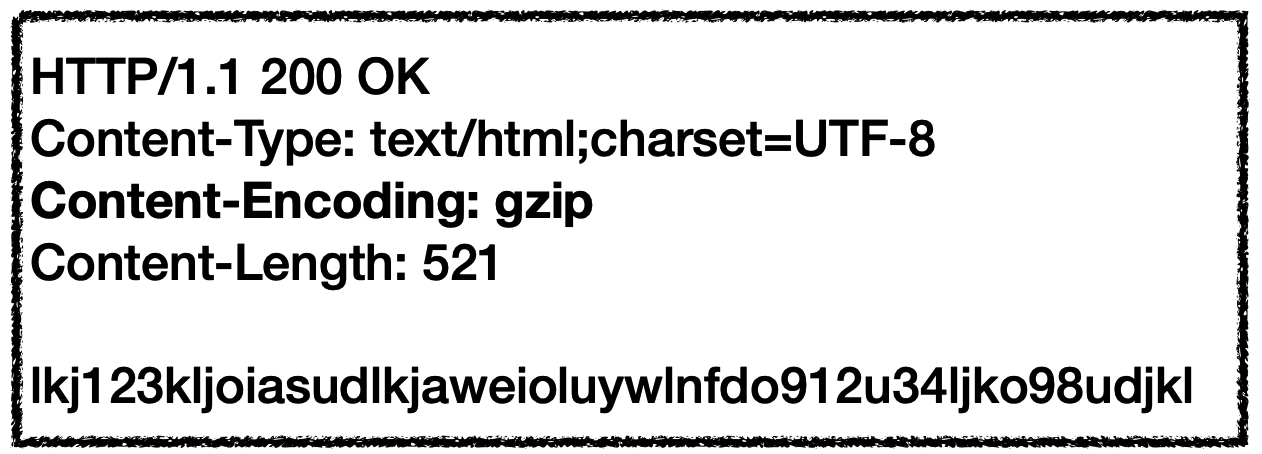

압축 전송 (Content-Encoding)

압축전송을 하면 용량이 줄어든다 대신 헤더를 추가로 넣어줘야 된다.

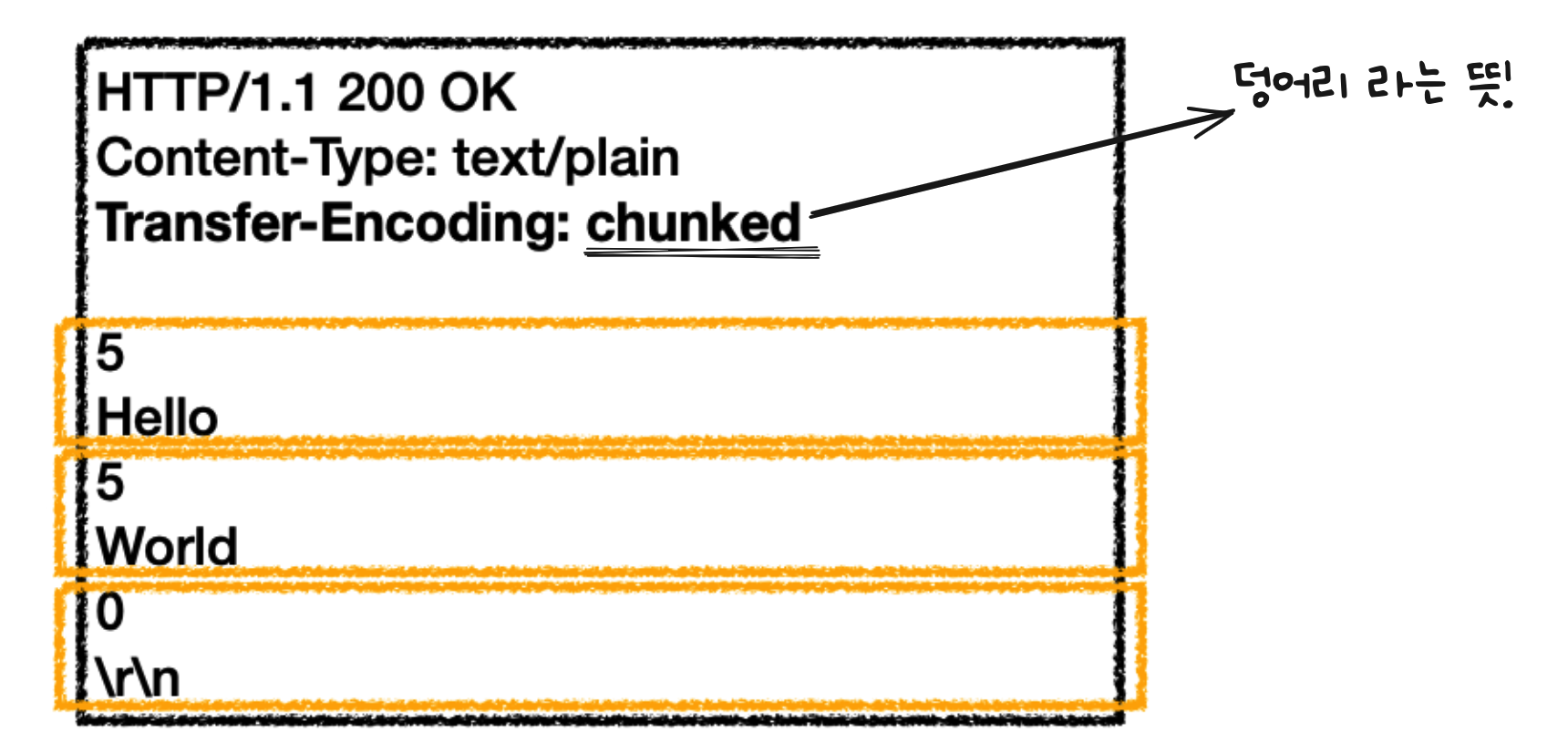

분할 전송 (Transfer-Encoding)

용량이 클때 사용한다. 용량이 너무 클땐 Content-Length를 넣으면 안된다.

왜냐하면 크기가 얼마인지 예상이 안되고, 바이트 정보가 보내는 데이터에 몇 바이트씩 분할 되면서 전송된다고 정보가 있기 때문이다.

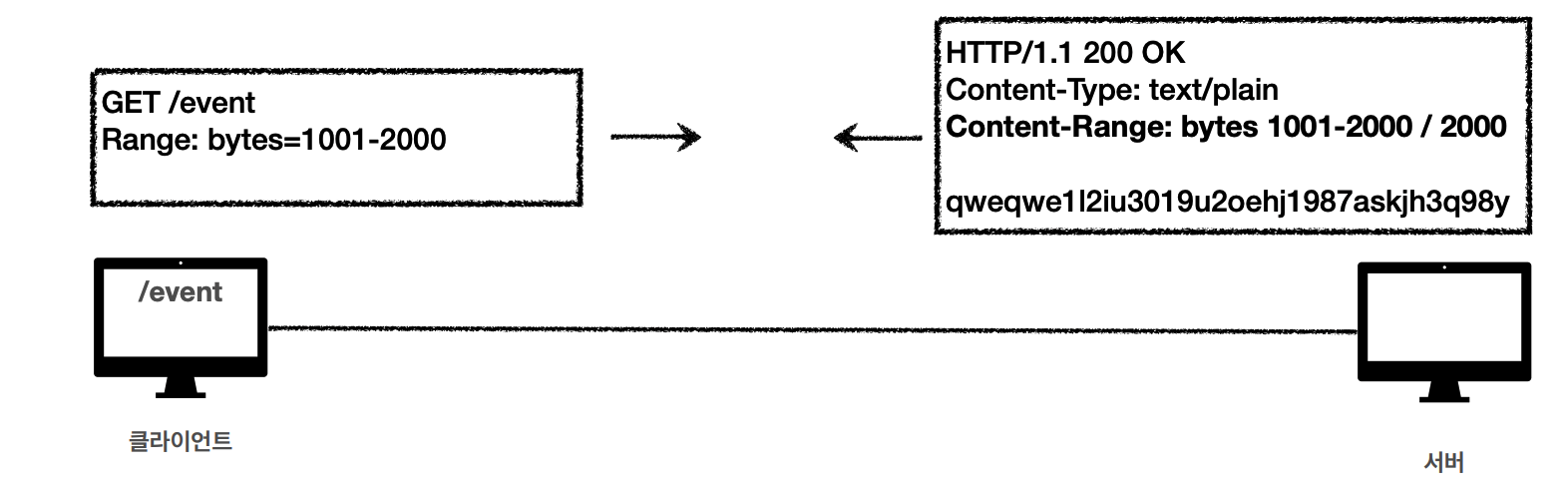

범위 전송 (Range, Content-Range)

큰 데이터를 받다가 끊긴 후 다시 받을때 처음부터 받지 않고 중간 부터 다시 받게 범위를 설정할 수 있다!

일반 정보

일반 정보에는 From, Referer, User-Agent, Server, Date의 정보가 담겨있다

From - 유저 에이전트의 이메일 정보

일반적으로 사용하진 않는다. From은 검색 엔진에 검색되지 않게 요청 할때 사용한다.

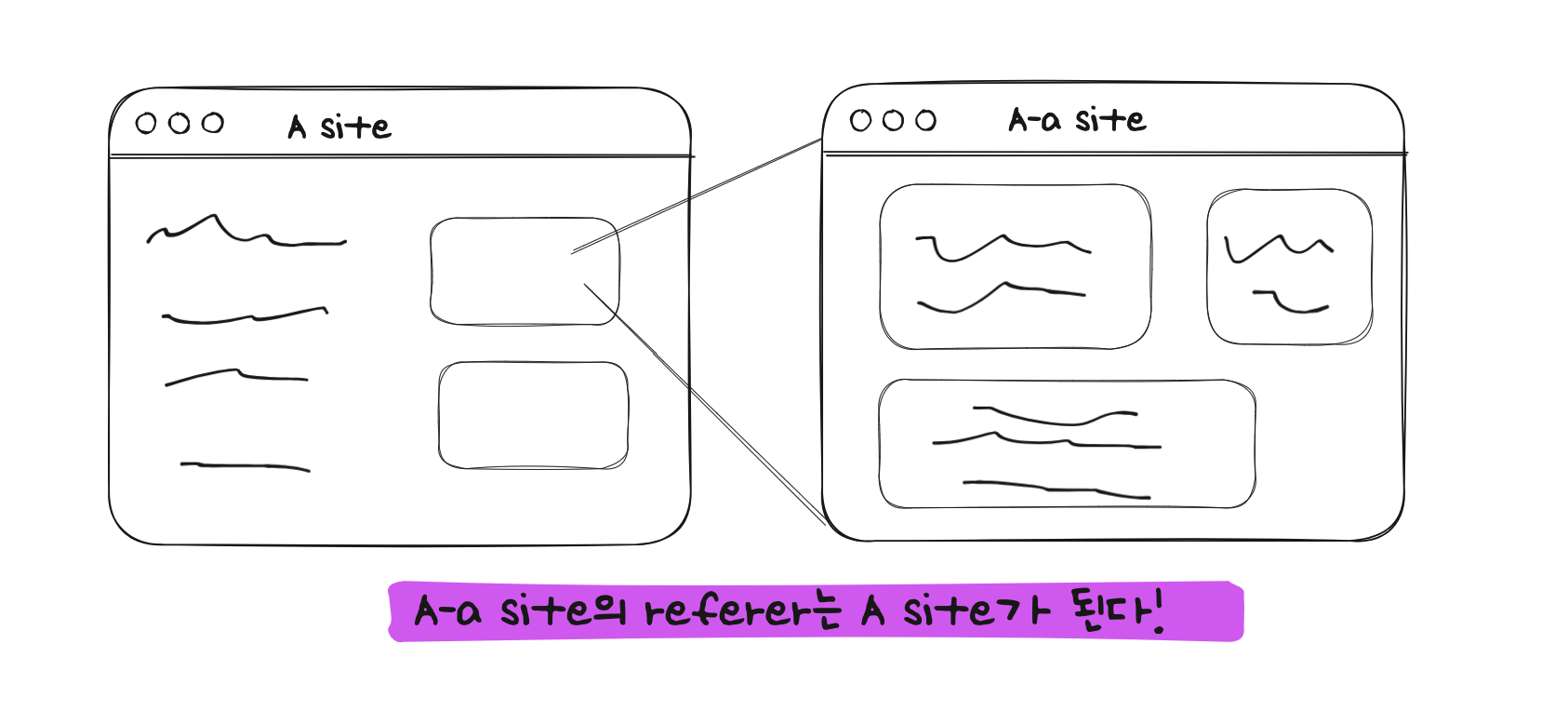

Referer - 이전 웹 페이지 주소

사용자(블로그 등)의 유입 경로를 분석할때 이용 가능하며 요청에서 사용한다. 그리고 Referer는 referrer의 오타다.

User-Agent - 유저 에이전트 애플리케이션 정보

나의 웹 브라우저 정보나 클라이언트 APP 정보를 유저 에이전트라고 한다 이는 통계 정보이며 만약 특정 브라우저에서만 버그가 발생했다고 할때 유저 에이전트를 통해 브라우저를 파악할 수 있다

Server - 요청을 처리하는 오리진 서버의 S/W 정보

HTTP 요청을 보내면 중간에 여러 프록시 서버를 거치게 된다 이때 제일 끝에 내 요청을 응답(표현데이터를 만들어주는 서버)해 주는 서버를 Origin 서버라고 한다.

Date - 메시지가 발생한 날짜와 시간

응답에서 사용하고 GMT로 표현된다.

특별한 정보

이 외에도 특별한 정보가 있다.

- Host: 요청한 호스트 정보(도메인)

- Location: 페이지 리다이렉션

- Allow: 허용 가능한 HTTP 메서드

- Retry-After:유저 에이전트가 다음 요청을 하기까지 기다려야 하는 시간

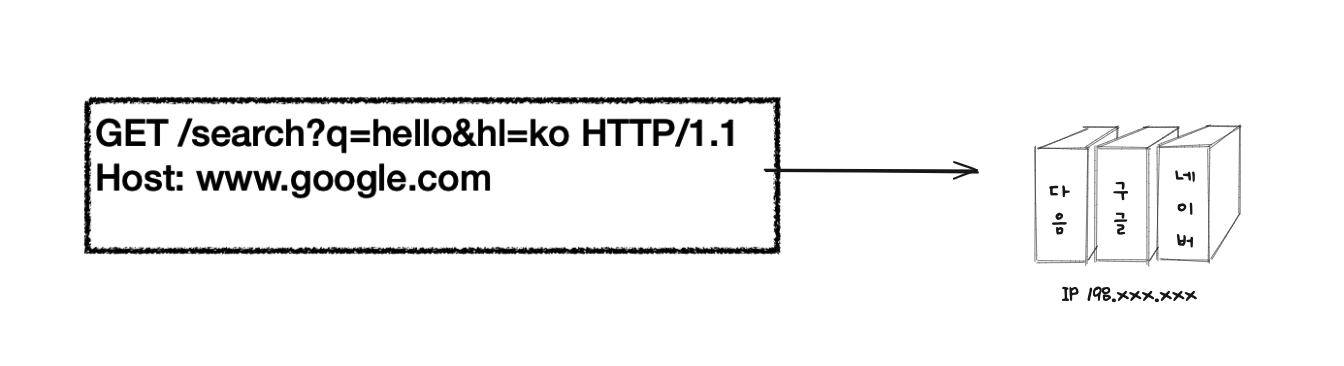

HOST - 요청한 호스트 정보(도메인)

요청에서 사용하며 필수로 들어가야 된다. 만약 하나의 서버가 여러 도메인을 처리해야할 때 즉 하나의 IP 주소에 여러 도메인이 적용되어 있을때 사용한다. → 가상 호스팅으로 여러 도메인을 하나의 서버에서 처리할 수 있다

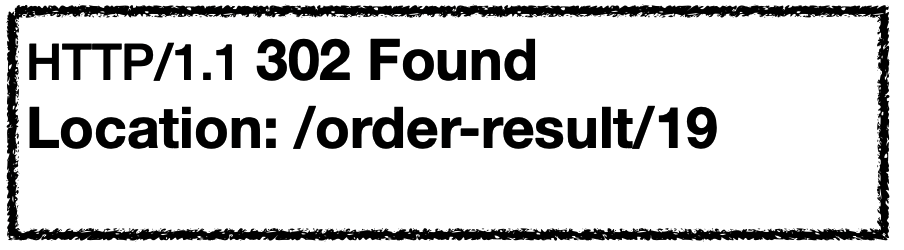

Location - 페이지 리다이렉션

웹 브라우저는 3xx 응답의 결과에 Location 헤더가 있으면, Location 위치

로 자동으로 이동하며 이걸 리다이렉트라고 한다.

3xx Location 값값은 요청을 자동으로 리다이렉션하기 위한 대상 리소스를 가리킨다.

Allow - 허용 가능한 HTTP 메서드

예를들어 POST기능을 지원하지 않는데 POST를 사용할때 405(Method Not Allowed)에서 응답에 허용 가능한 HTTP 메서드를 포함해야된다.

Allow: GET, HEAD, PUT

Retry-After - 유저 에이전트가 다음 요청을 하기까지 기다려야하는 시간

503(Service Unavailable)인 경우 서비스가 언제까지 불능인지 알려줄 수 있다 이때 사용 가능한데 Retey-After:Fri, 31Dec 1999 23:59:59 GMT로 표현할 수 있다. 또는 Retry-After:120로 표기할 수 있다.

→ 실제 사용하기는 쉽지 않다

인증

- Authoriztion: 해당 헤더를 통해 클라이언트 인증 정보를 서버에 전달한다.

- WWW-Authenticate: 리소스 접근시 피룡한 인증 방법 정의

Authoriztion - 클라이언트 인증 정보를 서버에 전달

- Authoriztion: Basic xxxxxxxxxxxxxxx

이 해더는 어떤 인증 메커니즘인지는 상관 없이 헤더를 제공하는 것이다. 그리고xxxxx여기에 인증과 관련된 값을 넣어준다.

WWW-Authenticate - 리소스 접근 시 필요한 인증 방법 정의

리소스 접근시 필요한 인증 방법 정의해주는 헤더이며 401 Unauthorized 응답과 함께 이 헤더를 사용한다

WWW-Authenticate: Newauth realm="apps",type=1, title="Login to\"apps\"", Basic realm="simple"

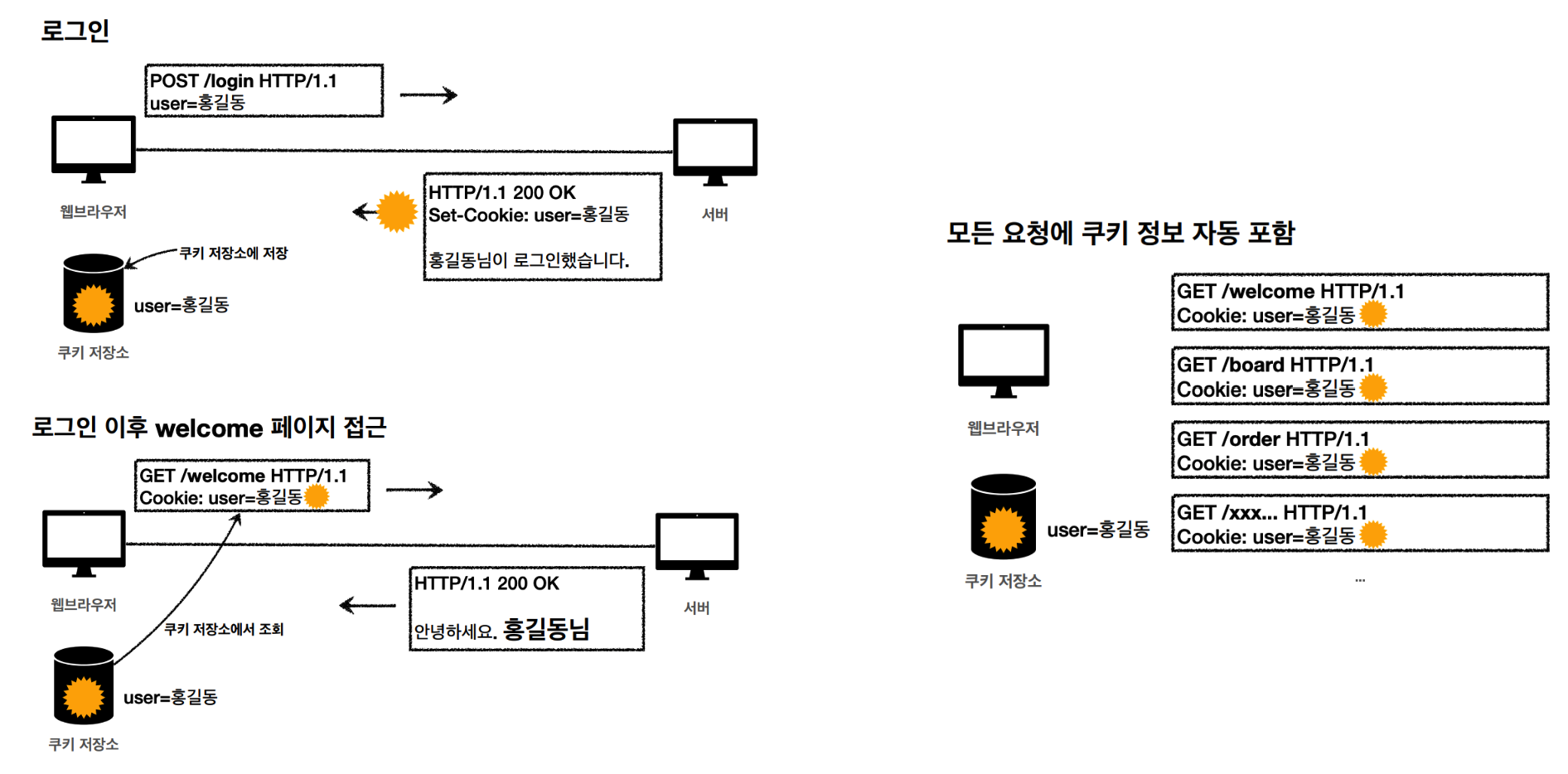

쿠키

쿠키는 두개의 헤더를 사용한다.

- Set-Cookie : 서버에서 클라이언트로 쿠키 전달(응답할때 사용한다)

- Cookie: 클라이언트가 서버에서 받은 쿠키를 저장하고, HTTP 요청시 서버로 전달한다

쿠키 미사용

쿠키를 사용하지 않는 경우 서버는 /welcom리소스에 들어온 클라이언트가 로그인을 하여도 게스트로 인식하게 된다

왜냐하면 HTTP는 무상태(Stateless) 프로토콜이기 때문이다. 클라이언트와 서버가 요청과 응답을 주고 받으면 연결이 끊어진다. 즉 클라이언트가 다시 서버에 요청을 해도 서버는 이전 요청을 기억하지 못한다.

이러한 것을 무상태라고 하며 클라이언트와 서버는 서로 상태를 유지하지 않는다는 뜻이다.

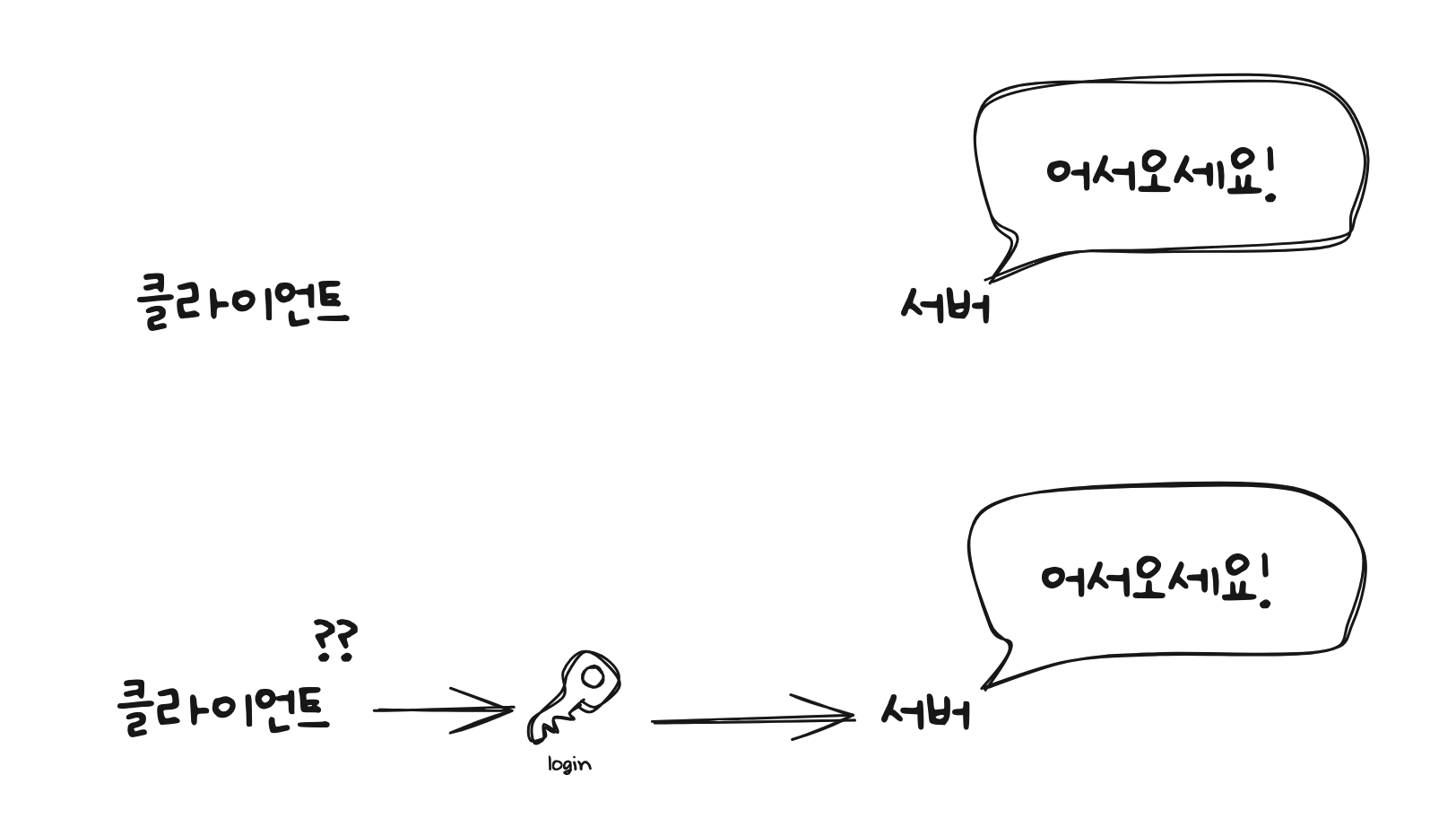

위 그림처럼 클라이언트의 모든 요청과 링크에 사용자 정보를 포함시켜 넘기는 방식이 있다. 하지만 모든 요청에 정보를 넘기려면 사용자 정보가 포함되도록 개발해야 하며 엄청 손이 많이 가는 작업이다.

쿠키 사용

이렇게 되면 클라이언트에서 자동으로 쿠키 정보들을 보내게 된다. 덕분에 개발자들의 일이 줄어들고 쿠키의 자동 메커니즘으로 해결하게 되었다. 근데 모든 곳에 쿠키를 넘기면 보안 문제가 있게 된다. 즉 제약이 필요하다.

쿠키 - 좀 더 알아보기

set-cookie: sessionId=abcde1234; expires=Sat, 26-Dec-2020 00:00:00 GMT; path=/; domain=.google.com; Secure

sessionId: 세션 IDexpires: 만료path:해당 경로에 쿠키를 허용한다domain: 해당 도메인에 허용된다.Secure: 쿠키의 보안정보

쿠키 정보는 항상 서버에 전송된다. 그러므로 네트워크 트래픽을 추가로 유발 하게 된다(단점) → 최소한의 정보만 사용해야된다.

이러한 정보를 서버에 전송하지 않고, 웹 브라우저 내부에 데이터를 저장하고 싶으면 웹 스토리지를 이용하면 된다.

🤔웹 스토리지가 뭔가요?

웹 스토리지란 서버가 아닌 클라이언트로직에서 필요할때 JS등을 이용해서 쓰고싶을 때 사용한다.

주의 : 보안에 민감한 데이터는 저장하면 안된다.(주민번호, 신용카드 번호 등)

쿠키(Expires, max-age) - 생명주기

Set-Cookie: expires=Sat, 26-Dec-2020 04:39:21 GMT

→ 만료일이 되면 쿠키가 삭제 된다.Set-Cookie: max-age=3600(3600초)

→ 0이나 음수를 지정하면 쿠키를 삭제한다.- 세션 쿠키: 만료 날자를 생략하면 브라우저 종료시 까지만 유지한다. → 내꺼 유툽 로그인

- 영속 쿠키: 만료 날짜를 입력하면 해당 날짜까지 유지한다.

쿠키(Domain) - 도메인

domain=example.org

- 명시 : 명시한 문서 기준 도메인 + 서브(하위) 도메인 포함

→ Domain=example.org를 지정해서 쿠키를 생성한다 이렇게 되면 example.org는 물론 dev.excample.org도 쿠키 접근이 가능하다

- 생략 : 현재 문서 기준 도메인만 적용

→ example.org에서 쿠키를 생성하고 domain 지정을 생략한 경우 example.org에서만 쿠키 접근이 가능하고 dev.excample.org등 하위 도메인에는 쿠키 접근이 안된다.

쿠키(Path) - 경로

path=/home

이 경로를 포함한 하위 경로 페이지만 쿠키 접근이 가능하며 path는 일반적으로 루트로 지정안다.

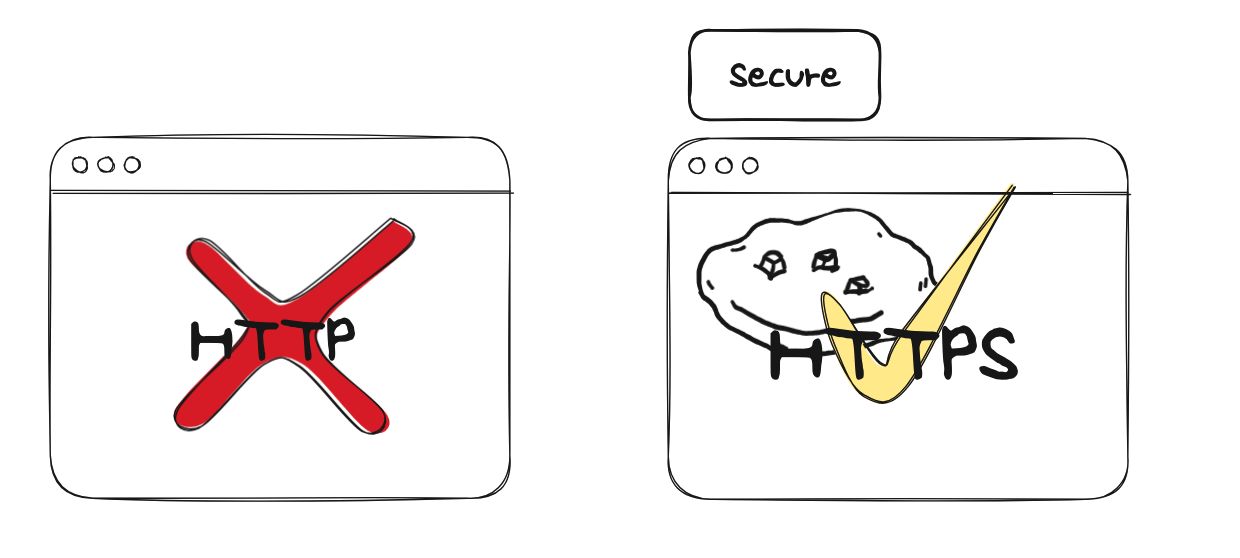

쿠키(Secure, HttpOnly, SaneSite) - 보안

-

Secure: 쿠키는 Http, https를 구분하지 않고 전송하지만 Secure를 적용하면 https인 경우에만 전송한다

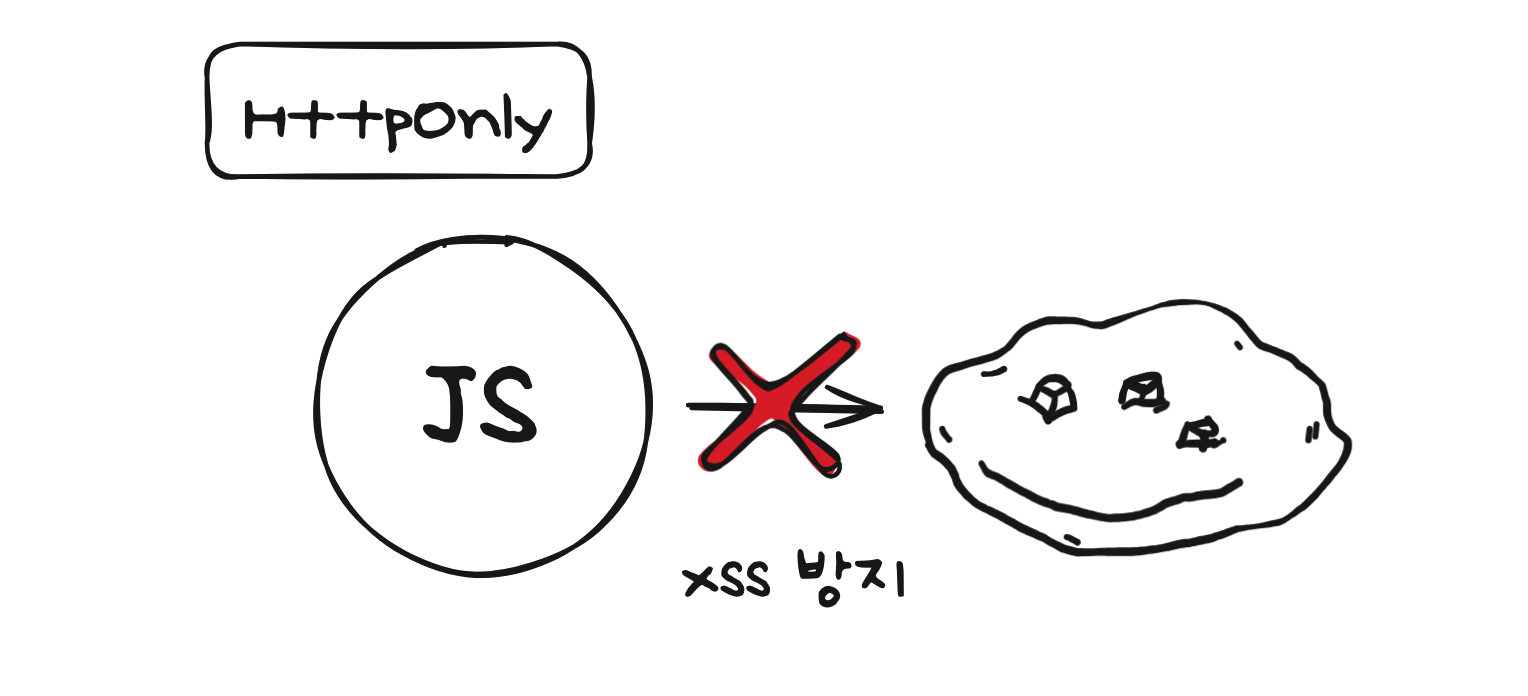

-

HttpOnly: JS에서 원래 쿠키 접근이 가능하지만 HttpOnly를 적용하면 JS에서 접근이 불가능하며 대신 HTTP전송에서만 사용이 가능하게 된다. -

SameSite: 현재 내가 요청하는 도메인과 쿠키에 설정된 도메인이 같은 경우에 전송할 수 있다.

-> 몇년 안된 기술이기에 브라우저 지원 가능 여부 확인 후 사용할것!

이거 왜 XSRF 공격을 방지하는지는 이해가 잘 되지 않는다.