VPN의 근본 개념: 안전한 가상 고속도로의 작동 원리

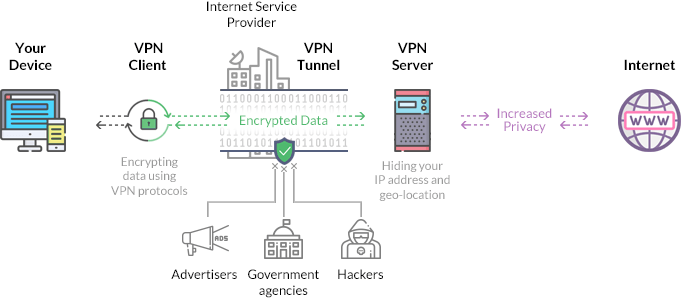

VPN (Virtual Private Network, 가상 사설망)은 인터넷과 같은 공용 네트워크를 통해 사설 네트워크 리소스에 안전하게 접근하기 위한 논리적 보안 연결을 구축하는 기술이다. VPN은 사용자에게 다음 세 가지 핵심 가치를 제공한다.

- 기밀성 및 데이터 보호: 전송 중 데이터가 외부 공격자에게 노출되거나 유출되는 것을 방지한다.

- 데이터 무결성 및 인증: 데이터 변조 및 중간자 공격(MiTM)을 방지하여 전송 중 데이터가 손상되지 않았음을 보장한다.

- 원격 액세스: 재택 근무, 지역 간 비즈니스 활동 등 원격 환경에서 기업 내부 네트워크 및 클라우드 리소스에 안전하게 접근할 수 있도록 한다.

VPN의 보안과 기능성은 다음 두 가지 핵심 기술, 즉 터널링(Tunneling)과 암호화(Encryption)에 기반한다.

[출처: https://www.cactusvpn.com/beginners-guide-to-vpn/vpn-encryption/]

[출처: https://www.cactusvpn.com/beginners-guide-to-vpn/vpn-encryption/]

터널링 (Tunneling) 메커니즘: 데이터 캡슐화의 원리

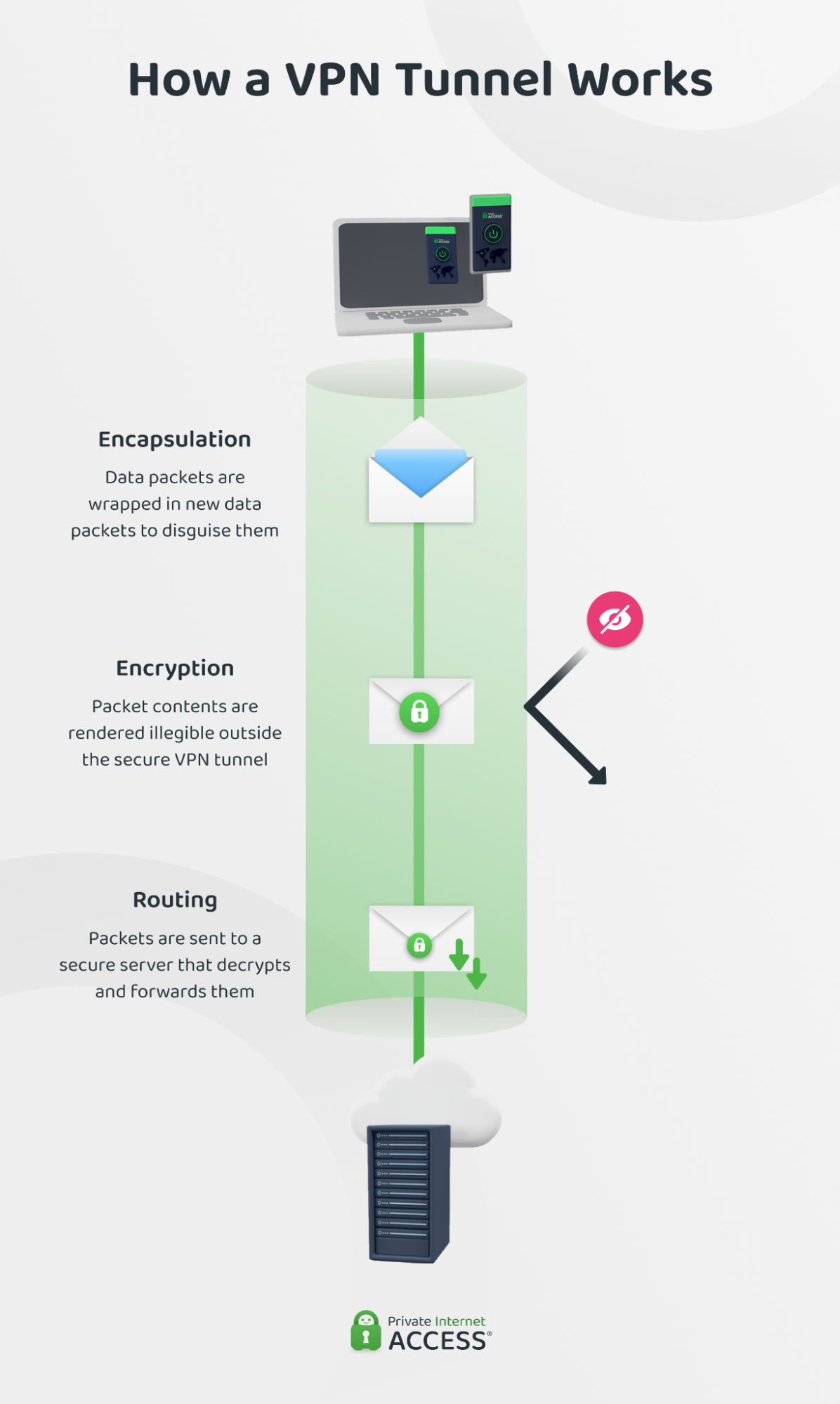

터널링은 VPN의 물리적 연결을 가능하게 하는 기술이다. 이는 데이터 전송을 위해 원래의 IP 패킷(내부 패킷)을 새로운 IP 헤더(외부 패킷) 안에 감싸는, 즉 캡슐화(Encapsulation) 과정을 통해 구현된다.

[출처: https://www.privateinternetaccess.com/blog/what-is-a-vpn-tunnel/]

[출처: https://www.privateinternetaccess.com/blog/what-is-a-vpn-tunnel/]

- 캡슐화 과정: 사용자의 데이터는 VPN 클라이언트에 의해 암호화된다. 암호화된 원래의 IP 패킷에 새로운 VPN 헤더와 외부 IP 헤더가 추가된다. 이 캡슐화된 패킷은 공용 인터넷을 통과하며, 인터넷상의 라우터들은 외부 IP 헤더만 읽고 패킷을 VPN 서버(엔드포인트)까지 전달한다.

- 보안 역할: 중간의 네트워크 장비는 캡슐화된 외부 헤더만 인식하므로, 터널 내부에 있는 실제 데이터의 내용이나 원래의 출발지/목적지 정보는 알 수 없다. 이는 VPN이 가상 고속도로를 구축하여 데이터를 안전하게 격리시키는 원리이다. IPsec(Internet Protocol Security)과 같은 프로토콜은 이러한 캡슐화와 암호화 규칙을 정의한다.

암호화 (Encryption) 메커니즘: 데이터 기밀성의 보장

터널링이 데이터를 감싸는 포장재라면, 암호화는 그 포장재 내부의 내용을 아무도 볼 수 없도록 봉인하는 역할을 한다.

- 실제 데이터 암호화 (대칭키): 실제 대량의 데이터(페이로드)를 암호화하고 복호화하는 과정에는 속도가 빠르고 효율적인 대칭키 암호화 방식이 사용된다. 전 세계적으로 사이버 보안 전문가들이 권장하는 최고의 암호화 표준은 AES (Advanced Encryption Standard)이다.

- 키 교환 및 세션 보안 (비대칭키): VPN 통신을 시작하기 전에 클라이언트와 서버가 서로를 인증하고 실제 데이터 암호화에 사용할 대칭키를 안전하게 공유하기 위해서는 비대칭키 암호화 기술이 사용된다. 이 방식은 공개 키와 개인 키 쌍을 사용하여 보안을 확립하며, IPsec 기반 VPN에서는 IKE(Internet Key Exchange) 프로토콜을 통해 키 교환 및 보안 세션 설정(SA)이 이루어진다.

AWS 관리형 VPN 솔루션: VPC 연결의 두 가지 핵심 경로

AWS는 고객의 다양한 네트워킹 요구사항을 충족시키기 위해 크게 두 가지 형태의 관리형 VPN 솔루션을 제공하며, 이들은 AWS VPC (Virtual Private Cloud) 연결에 필수적인 역할을 한다.

AWS의 VPC는 나만의 논리적으로 격리된 가상 네트워크 공간이다. VPC 내부의 리소스(EC2 인스턴스 등)는 명시적으로 허용하지 않는 한 외부 인터넷이나 다른 네트워크와 통신할 수 없도록 기본적으로 안전하게 격리된다. VPN 솔루션은 이 격리된 VPC를 외부 환경(온프레미스 데이터 센터 또는 원격 사용자)과 안전하게 연결하는 유일한 방법이다.

AWS Site-to-Site VPN: 네트워크 대 네트워크 연결 (하이브리드 클라우드)

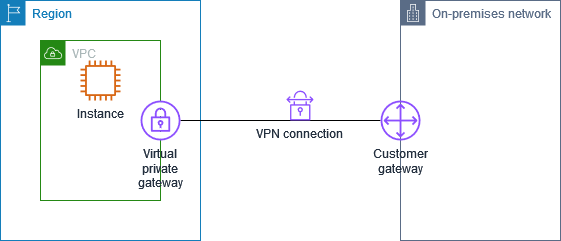

AWS Site-to-Site VPN (S2S VPN)은 기업의 온프레미스 데이터 센터 네트워크와 AWS VPC 간에 영구적이고 안전한 IPsec VPN 터널을 생성하여 연결하는 서비스이다.

[출처: https://docs.aws.amazon.com/ko_kr/vpn/latest/s2svpn/how_it_works.html]

[출처: https://docs.aws.amazon.com/ko_kr/vpn/latest/s2svpn/how_it_works.html]

| 특징 | 설명 |

|---|---|

| 주요 목적 | 네트워크-네트워크 연결. 하이브리드 클라우드 환경에서 온프레미스 리소스와 클라우드 리소스가 마치 하나의 사설망처럼 통신할 수 있도록 한다. |

| 기반 프로토콜 | IPsec (Internet Protocol Security)을 기반으로 한다. |

| 핵심 구성 요소 | 1. 고객 게이트웨이(CGW): 온프레미스 네트워크의 VPN 장치에 대한 정보를 AWS에 제공하는 AWS 리소스. 2. 가상 프라이빗 게이트웨이(VGW) 또는 Transit Gateway (TGW): AWS VPC 측의 VPN 엔드포인트. |

| 고가용성 | AWS 관리형 VPN 엔드포인트는 AWS 측에서 내장된 자동 이중화 및 페일오버를 포함하는 두 개의 VPN 터널을 기본으로 제공한다. |

| 라우팅 방식 | 정적 라우팅(Static Routing) 또는 BGP(Border Gateway Protocol) 동적 라우팅을 지원하여 라우팅 정보를 자동으로 교환할 수 있다. |

- 역할: Site-to-Site VPN은 VPC의 라우트 테이블에 경로를 추가함으로써, 온프레미스 네트워크의 특정 IP 대역으로 향하는 트래픽이 IGW 대신 VGW(VPN Gateway)를 통해 VPN 터널로 전송되도록 한다. 이 과정을 통해 인터넷을 우회하여 VPC와 사내망이 직접 연결되는 보안된 경로가 확보된다.

AWS Client VPN: 사용자 대 네트워크 연결 (원격 액세스)

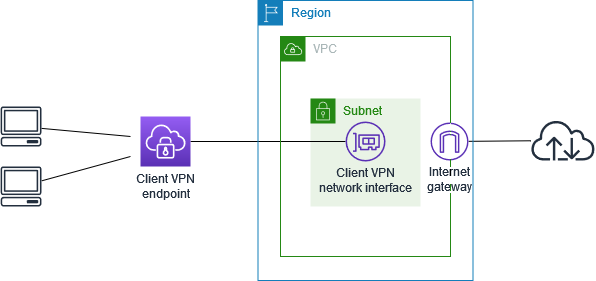

AWS Client VPN은 OpenVPN 기반의 관리형 서비스로, 원격 사용자(개별 PC, 노트북 등)가 OpenVPN 클라이언트를 사용하여 모든 위치에서 AWS VPC 내부의 리소스에 안전하게 접근할 수 있도록 설계되었다.

[출처: https://docs.aws.amazon.com/ko_kr/vpn/latest/clientvpn-admin/cvpn-getting-started.html]

[출처: https://docs.aws.amazon.com/ko_kr/vpn/latest/clientvpn-admin/cvpn-getting-started.html]

| 특징 | 설명 |

|---|---|

| 주요 목적 | 사용자-네트워크 연결. 원격 근무 환경에서 개별 사용자에게 기업 네트워크 접속 환경을 제공한다. |

| 기반 프로토콜 | OpenVPN 기반이며, OpenVPN 클라이언트를 사용하여 연결한다. |

| 핵심 구성 요소 | Client VPN 엔드포인트를 생성하여 VPC의 서브넷과 연결하고, 이 엔드포인트를 통해 클라이언트 트래픽이 VPC로 들어온다. |

| 액세스 범위 | VPN 세션 설정 후, 연결된 VPC의 리소스뿐만 아니라, 필요한 라우팅이 구성된 경우 피어링된 VPC 또는 온프레미스 네트워크에도 안전하게 접근할 수 있다. |

| 강력한 접근 제어 | 사용자 그룹을 기준으로 액세스를 제한할 수 있으며, Active Directory 또는 SAML 기반 연동 인증을 지원하여 사용자별로 권한을 부여할 수 있다. |

- 작동 원리: 사용자가 Client VPN 엔드포인트에 성공적으로 연결되면, 클라이언트는 VPC CIDR과 겹치지 않는 Client IP 주소 범위를 할당받는다. 이후 권한 부여 규칙을 통해 해당 사용자가 VPC 내부의 어떤 리소스에 접근할 수 있는지 세밀하게 통제되며, 이를 통해 프라이빗 서브넷에 있는 EC2 인스턴스(예: EKS 프라이빗 엔드포인트)에도 안전하게 접근할 수 있다.

VPN 보안: AWS 관리형 서비스의 추적 용이성 향상

일반적인 상업용 VPN은 익명성을 보장하여 침해사고 시 추적을 어렵게 만드는 반면, AWS 관리형 VPN 솔루션은 보안성과 함께 추적 용이성을 극대화한다.

특히 AWS Client VPN은 사용자 기반 인증(Active Directory 또는 SAML 연동)을 지원하므로, 누가 언제 VPN 터널을 통해 VPC 내부로 접속했는지에 대한 실제 사용자 ID 정보를 연결 로그에 기록한다. 이는 VPN을 통한 침해사고 발생 시, 트래픽을 생성한 행위 주체(Attribution)를 식별하는 데 결정적인 포렌식 증거를 제공한다. AWS 환경은 상업용 VPN과 달리 관리 평면(CloudTrail) 및 네트워크 트래픽 메타데이터(VPC Flow Logs)를 불변의 형태로 기록함으로써, VPN 암호화의 한계를 극복하고 보안 감사 및 침해사고 대응 능력을 강화한다.

AWS VPN 솔루션 비교 및 활용

AWS VPN 서비스는 네트워크 경계의 확장 및 원격 접속이라는 명확한 목적에 따라 구분된다.

| 구분 | AWS Site-to-Site VPN | AWS Client VPN |

|---|---|---|

| 연결 유형 | 네트워크 간 (온프레미스 VPC) | 사용자-네트워크 (원격 클라이언트 VPC) |

| 사용 목적 | 하이브리드 클라우드, 데이터 센터 확장 | 원격 접속, 재택 근무 사용자 접속 |

| 기반 기술 | IPsec (IKEv2) | OpenVPN |

| 주요 엔드포인트 | VGW / TGW (AWS 측) 및 CGW (고객 측) | Client VPN 엔드포인트 |

| 인증 방식 | 사전 공유 키, 인증서 (네트워크 장비 인증) | 인증서, AD/SAML (사용자 인증) |

AWS VPN은 VPC의 기본적인 네트워크 격리 보안 환경 위에, 안전하게 확장 가능한 전용 접속 경로를 구축하는 핵심적인 네트워킹 구성 요소이다. 사용자는 이 두 가지 VPN 솔루션을 통해 VPC의 고립된 프라이빗 영역을 필요한 외부 환경(회사 또는 개인)과 유연하고 안전하게 연결할 수 있다.