클라우드 시장이 급격하게 성장하고 있으며 클라우드 내 중요 데이터를 저장하고 있는 기업들도 늘고 있는 추세이다.

클라우드 컴퓨팅은 자원공유, 가상화 등의 특성으로 IT자원 및 사용자들의 정보가 집적되어 있기 때문에 해커들의 DDoS공격, 해킹 공격의 표적이 되기 쉽고, 사고 발생 시 대규모 피해가 발생할 수 있다.

클라우드 컴퓨팅 서비스-보안위협

< 정보의 기밀성, 무결성, 가용성 보장에 대한 인식 부족&서비스에 대한 의존도 증가>

클라우드 컴퓨팅 기술

1. 클라우드 컴퓨팅 개념

사용한만큼 비용을 지불하여 IT 자원을 빌려쓰는 서비스 방식. 구축형 및 기존 온프레미즈 방식과 달리 클라우드 환경을 통해 초기 투자비용 없음, 낮은 유지비용, 지리적 한정 없음, 대규모의 트래픽 수용가능 등 다양한 장점을 가질 수 있다.

다만 데이터가 클라우드 서버로 집중되어 있어 해킹시 그 안에 저장되어 있는 정보 등의 자료 유출, 손실 등의 보안 위협 증가되는 것에 대한 대책 마련이 필요하다.

2. 클라우드 컴퓨팅 구성 및 분류

| 보안 장비 | 방화벽, IDS/IPS, DDoS 장비, VPN 등. 외부 공격 대응 및 안전한 통신을 위한 장비 |

| 네트워크 장비 | 라우터, 스위치 등. 트래픽 부하분산 및 서브넷 분리 위한 장비 |

| 접근제어 시스템 | 클라우드 서비스 관리 영역에 대한 접근 감사, 허용, 차단 |

| 클라우드 인프라 관리서버 | 클라우드 환경의 서버, 스토리지 등 IT 자원과 전체 클라우드 서비스 사용자의 지원 사용률 관리 |

| 인증 서버 | 클라우드 환경에 접근이 허용된 사용자를 등록 및 관리하며, VM에 접근하는 사용자 인증 |

| DB | 사용자 정보, 금융정보 등 민감 정보 저장(주로 외부망과 분리되어 있는 Private Zone에 구축) |

서비스 모델) IaaS, PaaS, Saas

구현 방식) Private Cloud, Public Cloud, Hybrid Cloud

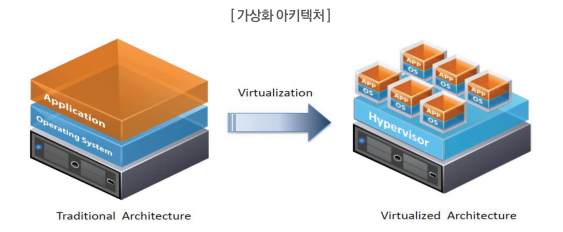

3. 클라우드 컴퓨팅 가상화 기술

단일의 물리적인 IT자원을 동시에 논리적인 다수의 IT자원으로 사용할 수 있도록 해주는 기술이다. 각각의 가상머신에 서로 다른 종류의 운영체제를 독립적으로 구동시켜 사용할 수 있다. 하이퍼바이저는 가상머신과 하드웨어 사이에 위치하여 각각의 OS가 구동될 수 있도록 독립된 환경을 제공해준다. TYPE1, TYPE2 하이퍼바이저 두 종류가 있다. 가상화 종류에도 데스크톱 가상화, 어플리케이션 가상화, 스토리지 가상화, 서버 가상화, 네트워크 가상화가 있다.

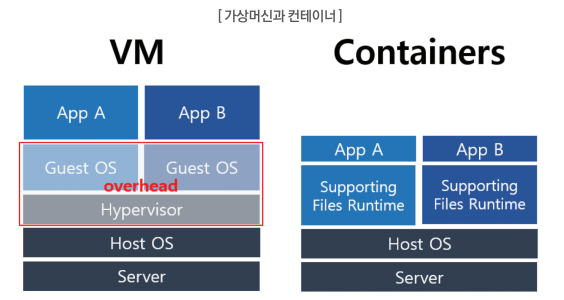

4. 클라우드 컨테이너 기술

앞서 가상화기술은 하이퍼바이저를 통해 가상머신마다 OS가 설치되기 때문에 오버헤드가 발생한다. 이런 문제를 해결하기 위해 컨테이너가 등장했다. 컨테이너의 경우 호스트 OS자원을 공유하기 때문에 격리된 공간마다 게스트OS를 설치할 필요가 없다. 가상머신을 추가할수록 지불해야하는 요금이 증가하는 구조인데, 한 가상머신에 여러개의 컨테이너를 생성한다고 생각하면 쉽다.

클라우드 컴퓨팅 보안 위협

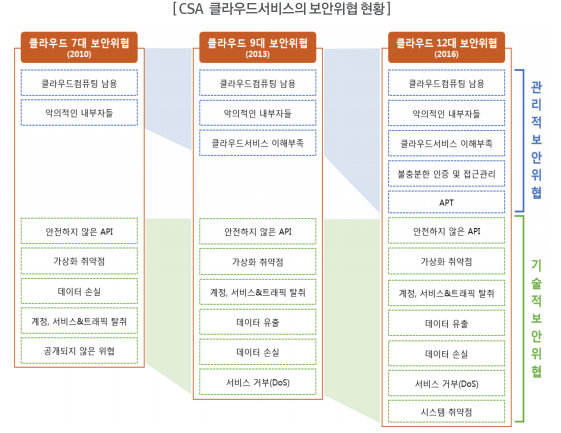

1. 클라우드 컴퓨팅 보안위협 개요

2. 클라우드 컴퓨팅 관리적 보안위협

수많은 이용자들이 대용량의 인프라를 공유하며, 데이터 역시 중앙집중식으로 관리하여 접근 가능한 멀티테넌트 환경은 다수의 이용자가 하나의 서비스를 공유하기 때문에 보안 위험성이 매우 크다.

주요 클라우드 컴퓨팅의 관리점 보안 위협으로는 클라우드 컴퓨팅 남용, 악의적인 내부자들, 공개되지 않은 위협, 클라우드서비스 이해부족, 불충분한 인증 및 접근 관리, APT공격이 있다.

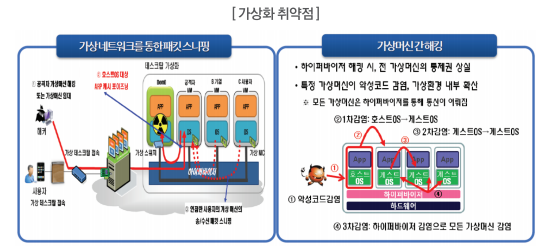

클라우드 컴퓨팅 남용에서는 기존 기술들로는 가상머신 간 네트워크 트래픽 확인 못하는 상황이고, 동일한 호스트 상의 가상머신에서 발생한 공격도 탐지하거나 차단 하지 못한다. 따라서 기술적인 방법보다 보다 정확한 검증 절차를 도입하고, 관리적/정책적 방법이 좀 더 우선되어야 한다.

불충분한 식별자, 권한 및 접근관리에서는 사용자 인증 및 권한 관리에 집중하며, 다양한 규모와 환경에 적용 가능한 통합인증기술(SSO, OpenID 등)이 선결되어야한다.

3. 클라우드 컴퓨팅 기술적 보안위협

주요 클라우드 컴퓨팅의 기술적 보안 위협으로는 안전하지 않은 API, 가상화 취약점, 계정, 서비스 및 트래픽 탈취, 데이터 유손실, 서비스 거부공격(DDoS) 그리고 시스템 취약점이 있다.

가상화 취약점에서는, 가상화 기술로 인해서 내부의 요소 기술이나 하드웨어에서 발견되는 취약점이 클라우드 컴퓨팅 환경의 전체 취약점으로 연결될 수 있다.

서비스 거부 공격은 서버의 자원을 소진함으로써 서비스의 가용성을 없애는 형태의 공격이다. 클라우드 서비스에서는 클라우드를 구성하는 하드웨어 자원의 가용성을 소진하고, 나아가서는 기업 업무를 방해한다.

클라우드 컴퓨팅 보안

1. 클라우드 컴퓨팅 도입 보안

네트워크 구성, IP 통제 및 모니터링, 침해 방지 및 모니터링, 암호화, DB 개인 정보접근 기록 관리 필요