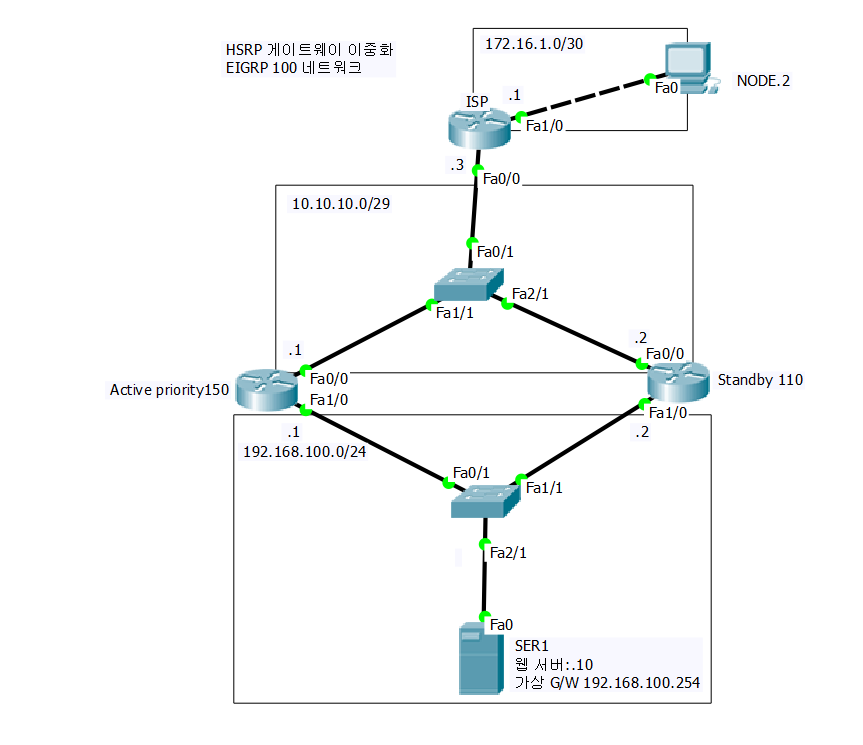

이중경로

HSRP

가상화 게이트웨이와 VRRP 이중화 게이트 웨이 설정

HSRP는 재난 대비 용으로 패킷 스위칭을 제공하는 기법, 특정 라우터의 우선순위를 관리자가 변경 할 수 있음

라우터에 물려있는 서버는 Active의 문제가 발생하여도, Standby로 설정하여 지속적으로 서버 서비스 제공

Active는 패킷 전송을 담당하는 라웥, Standby는 Active 라우터가 실패 했을 경우 Active가 되는 대기 라우터, 라우터끼리 Heart Beat 메시지를 hello packet으로 주고 받는 것을 Speaking과 Listening 이라고 부름

서버나 노드에 설정되는 게이트웨이 IP 주소는 가상으로 설정하는데 서버가 속한 LAN 주소 중 하나로 해줌

=> 병렬 경로와 다른 점: 병령은 라우터에 이르는 경로가 두 개 이나, HSRP는 라우터에 서버가 동시에 연결되어져 있음

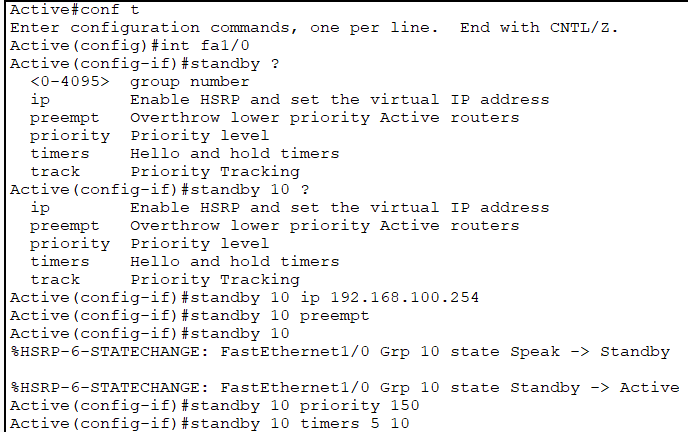

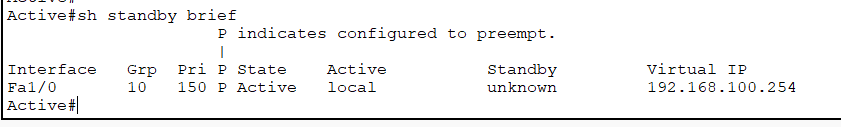

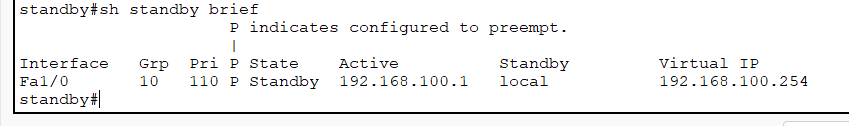

HSRP 설정

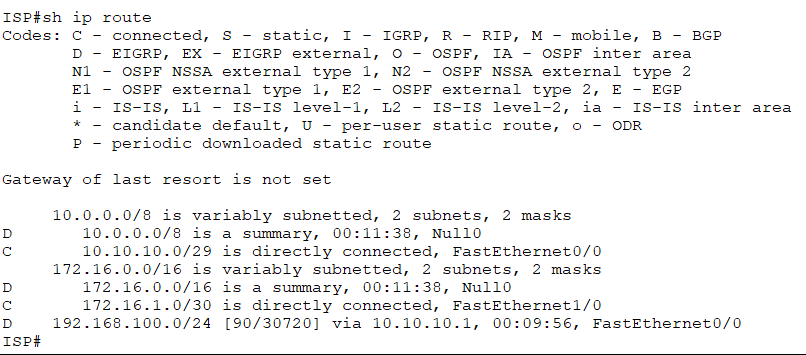

기본적인 네트워크 설정 완료된 모습

NODE에서 SER1으로 ping을 전송하면 전송되지 않음

=> 스위치에서 라우터 2개의 경로가 똑같아서 어느 라우터로 향해야되는지 찾지를 못하기 때문

ISP: Default 라우터 경로를 주어

active 두개의 포트 중 노드 쪽으로 향하는 포트에 설정 필요

fa0/0의 경우 ISP로부터 ping을 전송 받기에 문제 없음

그룹 번호를 10번으로 지정

preempt 우선순위를 따져서 높은 곳이 Active로 지정

priority 라우터 끼리 우선순위 지정

timers 5분 안에 hello packet이 없으면, 10초 안에 스위칭

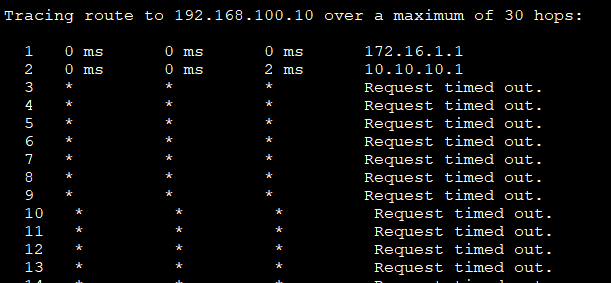

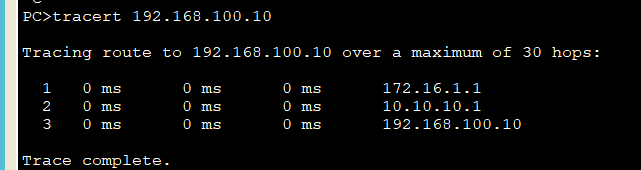

설정이 모두 끝난 후 tracert 하면 전송됨

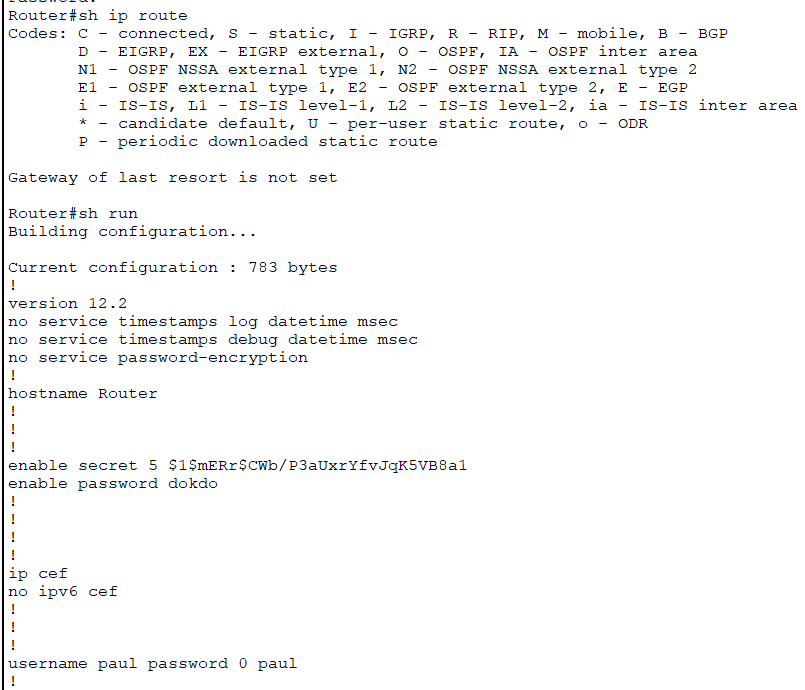

TYPE 7 password

기존의 평문장과 이후에 생성되는 평문장을 모두 sha1 해시 기법으로 암호화 시킴

enable password enable secret line vty로 password 설정

service password-encription하여 type7의 password로 변경하면

위와 같이 sha 1 암호화 설정이 바뀜

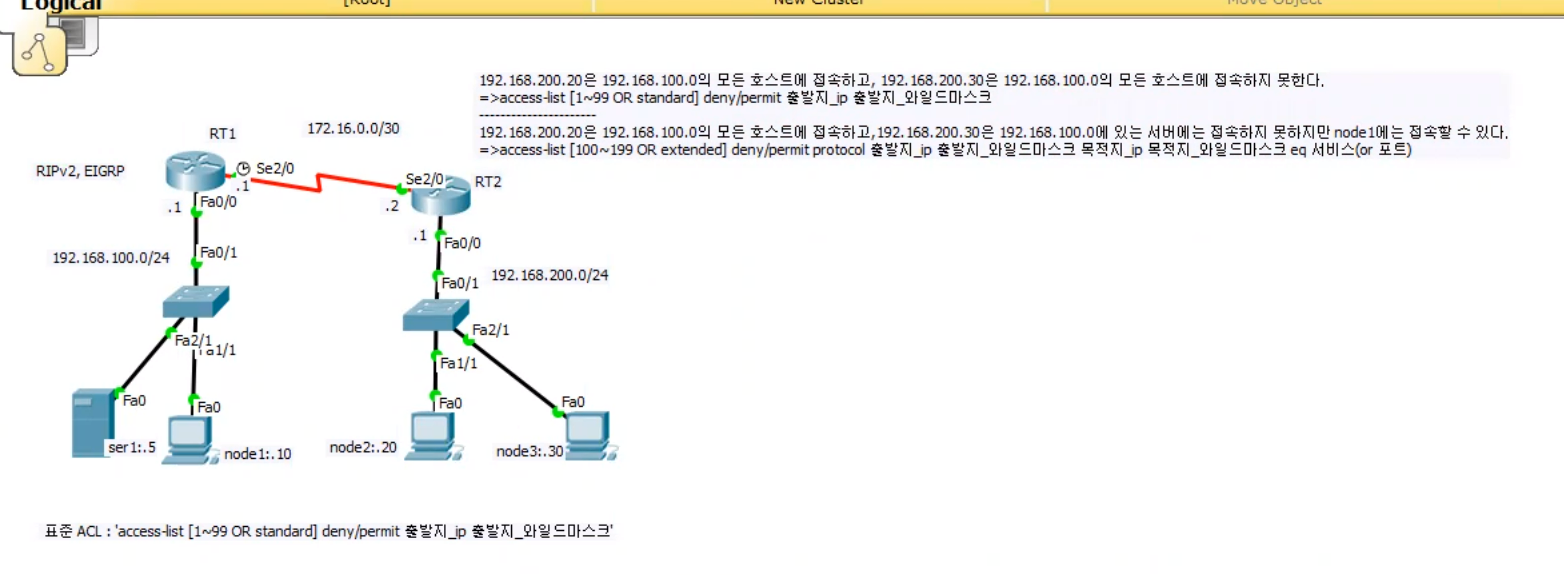

접근통제목록 ACL

Deny 하기 위해서 작성, ACL이 없으면 패킷은 원래 모든 인터페이스로 자유롭게 라우터에 접속, 접근통제목록 맨 끝에는 암묵적으로 deny any any all 숨어있으며, 라우터의 어느 인터페이스에 적용시키면 모두 거부되게 됨. 반드시 허용할 서비스 등을 접근목록에서 permit으로 지정

통과 여부는 패킷의 내용과 목록의 엔트리 설정과의 일치 여부롤 보고 판단, 별도로 지정하지 않은 엔트리는 암묵적인 거부로 인해서 모두 거부되는 것이 기본

ACL 수행 시

1. 하나 이상의 엔트리를 갖는 접근목록 작성

2. 접근목록이 적용될 인터페이스 지정 설정

3. 패킷에 적용하는 IN/OUT 지정

접근 목록 규칙

-

접근목록에 있는 엔트리는 윗줄부터 순서대로 적용

-

추가하는 엔트리는 자동으로 맨 끝 줄 위치, 중간 엔트리 조정시 전체 엔트리를 재 작성해야함

-

접근목록은 필터링할 대상 노드가 위치한 라우터의 인터페이스에 두는 것이 좋음

=> 표준 설정 시 출발지로 규정하게 되면 어떠한 곳으로도 못가게 될 경우가 있음 -

인터페이스 접근 목록 적용 시 라우터에 설정하는 것이므로 노드 쪽으로 나가는 것이 OUT 들어오는 경우 IN

-

접근목록엔트리의 마지막 직전에 permit any any 명시해야

-

프로토콜별로 접근 목록 자성해서 적용 가능, 프로토콜별로 여러 접근 목록을 작성해사 하나의 인터페이스로 적용 가능,

표준 접근 목록

access-list [1-99 or standard] deny/permit 출발지 ip, 출발지 와일드 마스크

확장 접근 목록

access-list deny/permit protocol 출발지 ip 출 발지 와일드 마스크 목적지 ip 목적지 와이들 마스크 or 서비스 형식

출발지 목적지 프로토콜과 서비스 등을 정밀하게 설정할 수 있음