REST API 사용을 위한 개인 액세스 토큰(Personal Access Token)

- Fine-grained : 토큰 생성 중에 승인되며 각 API 엔드포인트에 대해 특정 권한(Permissions)이 필요합니다. 이러한 토큰은 더 세분화된 제어를 위해 적합합니다.

- Classic : 개인 사용을 위해 권장되며 각 API 엔드포인트에 대한 특정 범위(Scopes)가 필요합니다. SAML(Security Assertion Markup Language) 단일 로그인 (SSO)을 적용한 조직에 액세스하는 경우, 토큰을 생성한 후에 토큰을 승인해야 합니다. 승인하지 않으면 404 또는 403 오류가 발생할 수 있습니다. 403 오류의 경우, X-GitHub-SSO 헤더에 있는 URL을 따라 토큰을 승인할 수 있습니다. 해당 URL은 한 시간 후에 만료되며 SAML SSO 승인이 필요한 조직에 대한 정보를 제공합니다.

PAT(classic) Scope

https://docs.github.com/ko/apps/oauth-apps/building-oauth-apps/scopes-for-oauth-apps

| 스코프 | 설명 |

|---|---|

| (no scope) | 공개 정보에 대한 읽기 전용 액세스 부여 |

| repo | 공개 및 비공개 리포지토리에 대한 완전한 액세스 부여 (코드, 커밋 상태, 리포지토리 초대, 협업자, 배포 상태 및 리포지토리 웹훅을 포함한 읽기 및 쓰기 액세스) |

| repo:status | 공개 및 비공개 리포지토리의 커밋 상태에 대한 읽기 및 쓰기 액세스 부여 |

| repo_deployment | 공개 및 비공개 리포지토리의 배포 상태에 대한 액세스 부여 |

| public_repo | 공개 리포지토리에 대한 액세스 제한 (코드, 커밋 상태, 리포지토리 프로젝트, 협업자 및 배포 상태에 대한 읽기 및 쓰기 액세스를 포함) |

| repo:invite | 리포지토리에서 협력 초대를 수락 또는 거부할 수 있는 권한 부여 |

| security_events | 코드 스캐닝 API의 보안 이벤트에 대한 읽기 및 쓰기 액세스 부여 |

| admin:repo_hook | 공개 또는 비공개 리포지토리의 리포지토리 후크에 대한 읽기, 쓰기, 핑 및 삭제 액세스 부여 |

| write:repo_hook | 공개 또는 비공개 리포지토리의 후크에 대한 읽기, 쓰기 및 핑 액세스 부여 |

| read:repo_hook | 공개 또는 비공개 리포지토리의 후크에 대한 읽기 및 핑 액세스 부여 |

| admin:org | 조직과 해당 팀, 프로젝트, 멤버십을 완전히 관리 |

| write:org | 조직 멤버십, 조직 프로젝트 및 팀 멤버십에 대한 읽기 및 쓰기 액세스 부여 |

| read:org | 조직 멤버십, 조직 프로젝트 및 팀 멤버십에 대한 읽기 전용 액세스 부여 |

| admin:public_key | 공개 키를 완전히 관리 |

| write:public_key | 공개 키 생성, 목록 및 세부 정보 보기 |

| read:public_key | 공개 키 목록 및 세부 정보 보기 |

| admin:org_hook | 조직 후크에 대한 읽기, 쓰기, 핑 및 삭제 액세스 부여 |

| gist | gists에 대한 쓰기 액세스 부여 |

| notifications | 사용자 알림에 대한 읽기 액세스, 스레드를 읽은 것으로 표시하는 액세스, 리포지토리 주시 및 해제 및 스레드 구독에 대한 읽기, 쓰기 및 삭제 액세스 부여 |

| user | 프로필 정보에 대한 읽기 및 쓰기 액세스 부여 (user:email 및 user:follow가 포함됨) |

| read:user | 사용자 프로필 데이터 읽기 액세스 부여 |

| user:email | 사용자 이메일 주소 읽기 액세스 부여 |

| user:follow | 다른 사용자 팔로우 또는 언팔로우 권한 부여 |

| project | 사용자 및 조직 프로젝트에 대한 읽기 및 쓰기 액세스 부여 |

| read:project | 사용자 및 조직 프로젝트에 대한 읽기 전용 액세스 부여 |

| delete_repo | 관리 가능한 리포지토리를 삭제할 수 있는 액세스 부여 |

| write:packages | GitHub Packages에서 패키지 업로드 또는 게시 액세스 부여 |

| read:packages | GitHub Packages에서 패키지 다운로드 또는 설치 액세스 부여 |

| delete:packages | GitHub Packages에서 패키지 삭제 액세스 부여 |

| admin:gpg_key | GPG 키를 완전히 관리 |

| write:gpg_key | GPG 키 생성, 목록 및 세부 정보 보기 |

| read:gpg_key | GPG 키 목록 및 세부 정보 보기 |

| codespace | 코드스페이스를 만들고 관리할 수 있는 액세스 부여 |

| workflow | GitHub Actions 워크플로 파일 추가 및 업데이트 액세스 부여 |

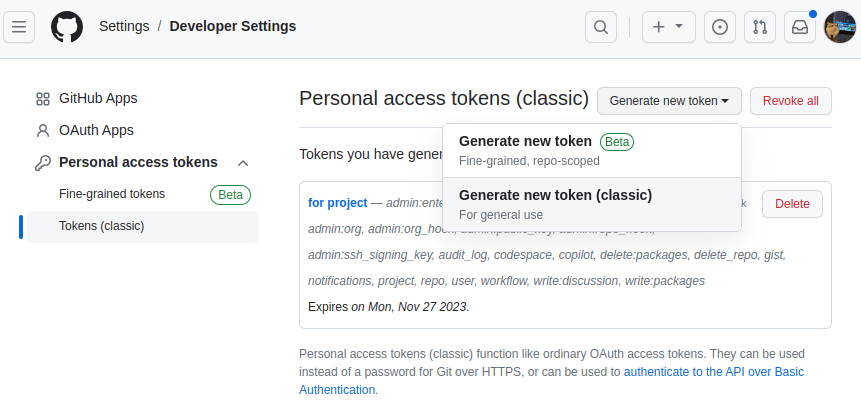

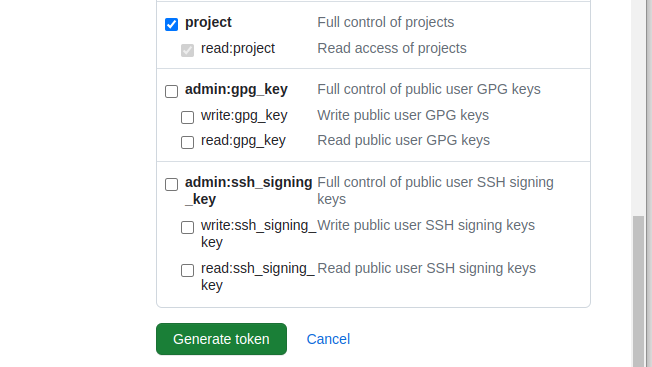

PAT 생성하기

GitHub/Settings/Developer Settings에서 원하는 Scope를 지정하고 간단히 생성 가능