랜섬웨어 공격(예시루트)

보안 공격 1단계 : 관리자 PC 공격 및 계정 정보 탈취

- 외부에서 관리자 PC에 먼저 악성코드 설치 -> 관리자 PC에서 A사 내부 정보 수집

2단계 : 게이트웨이 서버를 통해 서버 접속 및 악성코드(랜섬웨어)설치

- 백업 서버에도 설치

3단계 : 랜섬웨어 실행

- 에레버스(Erebus) 랜섬웨어

- 433개 파일 확장자를 가진 파일을 암호화

최초 관리자 PC에 악성코드 설치는 APT(Advanced Persistent Threats, 지능적 지속 위협) 공격으로 추정

- APT 보안 공격

- 네트워크에 무단으로 접근

- 오랜 잠복 기간(Persistent, 지속적)

- 흔적 없이 정보를 수집(지능적, Advanced) : 눈에 띄지 않음

- 공격 시점(기간)을 확인하기 어려움

- 잠복성으로 숨바꼭질형 보안 공격으로도 불림

보안 공격의 이해 및 필요 지식

선수 지식

- 운영체제(OS)

- 네트워크(Network)

- 서버(Server)

- 프로그래밍(Programming)

- 악성코드, 바이러스, 웜과 같은 해킹 프로그램에 대응

- 리버스 엔지니어링 : 프로그래밍 지식을 기반으로 프로그램이 악성코드인지 판단 (역추적)

정보보호 개념

정보(Information)

- 관찰, 측정 등을 통해 수집한 자료(data)를 실제 문제에 도움이 되도록 정리한 지식/ 자료

- 보안 측면 : data를 의사결정에 반영되도록 변환하여 컴퓨터 또는 저장매체에 전자문서 형태로 기록된 것

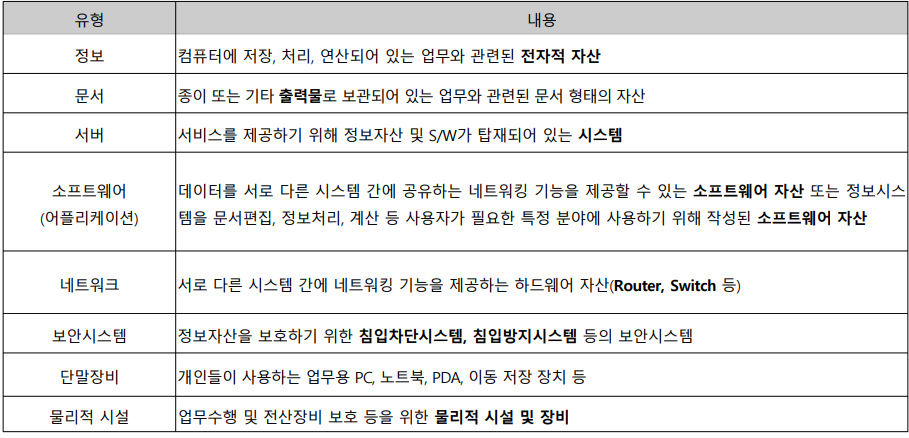

정보보호 대상

- 기업의 소유 및 관리하고 있는 정보자산- 기업의 소유 및 관리하고 있는 정보자산

- 정보시스템(ICT) = 하드웨어 + 소프트웨어 + 네트워크

- 추가적으로 기업이 관리하는 데이터, 인적요소, 문서 등의 자산도 보호

정보보호의 대상 정리

정보보호 정의

-

정보의 수집, 가공, 저장, 검색, 송신, 수신 중 발생할 수 있는 정보의 훼손, 변조, 유출 등을 방지하기 위한 관리적ㆍ기술적 수단을 마련

-

컴퓨터 등 정보처리 능력을 가진 장치를 이용하여

수집, 가공, 저장, 검색, 송신, 수신되는 정보의 유출, 위ㆍ변조, 훼손 등을 방지하기 위해 기술적, 물리적, 관리적 수단을 강구하는 일체의 행위

정보보호 목표

기본 목표

-

내부, 외부의 침입자나 공격자로부터 각종 정보의 파괴, 변조, 유출 등의 침해로부터 정보 자산을 보호

-

보안의 3대 요소 (기밀성, 무결성, 가용성) 확보 및 달성

-

최근 보안 추세 (관심도) : 가용성 > 무결성 > 기밀성

기밀성(Confidentiality, 機密性)

- 인가된 사용자에게만 정보를 허용

- 비밀유지

- 접근통제와 암호화 등을 수행

무결성(Integrity, 無缺性)

- 부적절한 정보의 변경없이 완전하게 보존

- 비인가된 사용자가 정보를 변경, 삭제, 생성 불가

- 정확성 : 틀린 내용이 없어야 함- 완전성 : 내용 중에 빠짐이 없음

- 일관성 : 다른 정보와 일치

가용성(Availability, 可用性)

- 승인된 사용자가 필요할 때 신뢰할 수 있는 정보나 시스템에 접근할 수 있도록 보장

(기타)

책임추적성(Accountability)

• 각 개체의 행위를 추적할 수 있음을 보장

• 정보나 정보시스템의 사용에 대해 누가/언제/어떤 목적/어떤 방법으로 사용했는지 추적인증성(Authentication)

• 어떤 주체나 객체가 틀림없음을 보장

• 정보시스템 상에서 이루어지는 어떤 활동이 정상적/합법적인 것을 보장신뢰성(Reliability)

• 의도된 행위에 대한 결과의 일관성 유지

• 정보나 정보시스템을 사용할 때 오류 없이 일관되게 계획된 활동을 통해 기대한 결과를 얻는 환경 확보

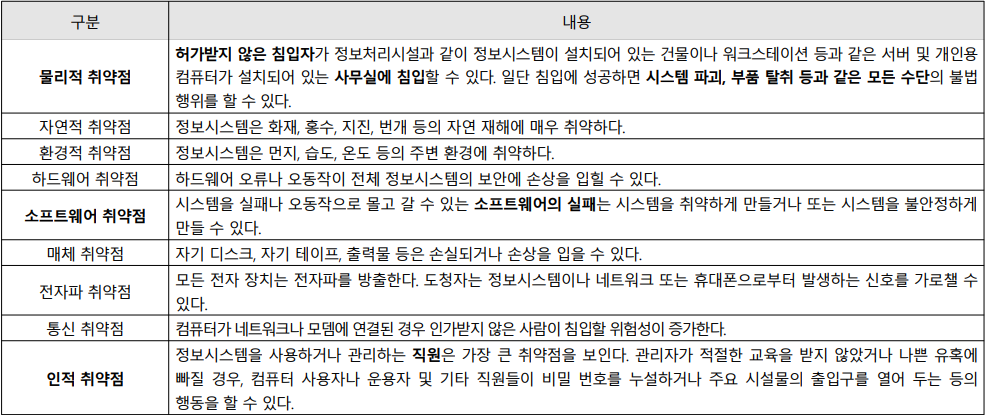

보안취약점(Vulnerability)

- 컴퓨터의 하드웨어 또는 소프트웨어의 결함이나 채계 설계상의 허점

- 그로 인해 허용된 권한 이상의 동작이나 범위 이상의 정보열람을 가능하게 하는 약점

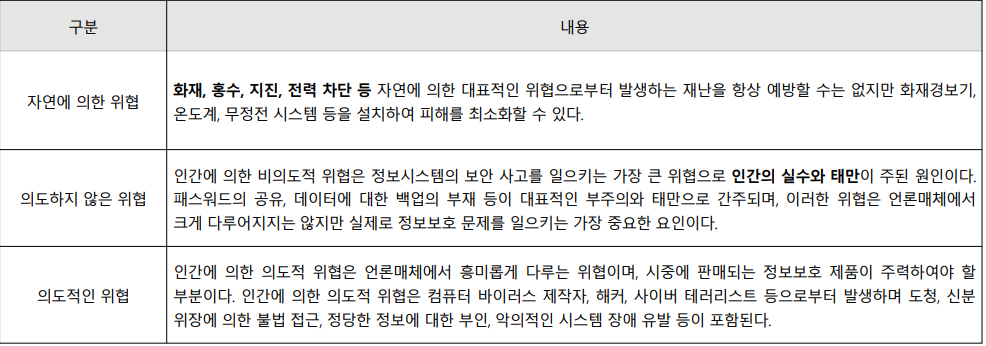

보안 위협(Threat)

- 의도적, 실수로 보안 취약점이 악용될 때 발생하며 자산에 부정적인 영향을 미치는 이벤트

정보보호 위험 및 대책

- 위험(Risk)

- 취약점을 활용한 위협의 잠재적인 손실이나 피해- 재정적, 프라이버시, 평판 손실 등

- 위험 = 취약점 X 위협

- 대책

- 위협에 대응하기 위한 관리적, 물리적, 기술적 대책 마련- 방화벽, 침입탐지시스템 등 정보보호시스템 뿐 아니라 정책, 지침 등의 보안 거버넌스 마련

보안 거버넌스

- 보안성 강화

- 기술적 보호 조치(보안 솔루션)

- 보안 정책에 의한 절차적 보안 조치 (직원 교육 등)

- 정책과 기준을 기반으로 적합한 보안 제품 도입

- 보안 거버넌스(Security Governance)

- 조직에게 적합한 보안 정책 수립 후 보안 관련 조직을 구성해 보안 활동을 수행하는 것- APT 공격의 대비책 : 보안 거버넌스에 의한 관리

- 절차적 보안과 기술적 보안이 모두 포함될 수 있도록 조직&관리 필요

최근의 보안 위협

모바일(스마트폰) 보안 위협

-

스마트폰 도난·분실로 인한 개인정보, 업무 기밀 정보 등 유출의 위협

-

공공 장소에서 무선 인터넷에 접속할 때 해커가 패킷 스니핑(Sniffing, 도청)하여 스마트폰 해킹 혹은 스마트폰을 경유해 기업의 인트라넷 서버에 접속, 모바일 DDoS 등의 위협

-

스마트폰의 악성코드 감염, 악의적 목적의 앱 설치 등으로 위치정보, 개인정보 유출, 장치 이용 제한, 부정과금 유발, 플랫폼 또는 펌웨어 변조에 따라 보안 기능 약화 등의 위협

-

뉴스, 방송, 음악, 라디오, 영화 등 콘텐츠 DRM(Digital Rights Management) 해킹, 모바일 스팸, 불법·유해 콘텐츠 유통 등의 위협

소셜 네트워킹 환경(SNS)의 보안 위협

-

유럽의 정보보호 전문기관 ENISA(European Network and Information Society Agency)에서 SNS 관련

보안 위협을 다음과 같이 분류 -

프라이버시 보안 위협

- 개인 프로파일 수집, 안면 인식과 개인정보 연계로 인한 초상권 침해와 익명성 약화, 완전한 계정 삭제의 어려움 등 -

네트워크상의 보안 위협

- SNS를 이요한 스팸 증가, 크로스사이트 스크립팅(XSS), 웜·바이러스 등에 대한 취약성 증가

다양하게 통합되는 SNS 포털들이 정보수집기로 이용되어 보안 취약성 증가 -

ID 관련 위협

- SNS 사용자에 대한 ID 정보 유출, ID 도용을 통한 허위정보 생산 또는 명예훼손 등

-

사회적 위협

- 사이버 스토킹, 사이버 괴롭힘, 산업 스파이 등

클라우드 서비스 보안 위협

• 기존 IT 환경의 보안 위협, 클라우드 특성에 따른 가상화, 다중 임차(multi-tenancy), 원격지에 대한정보 위탁·사업자 종속, 모바일 기기 접속, 데이터 국외 이전, 침해사고 대형화, 데이터센터 안전성 등

사물인터넷(IoT) 보안 위협

-

스마트 홈, 스마트 의료 등의 IoT 서비스가 확산되면서 사이버 세계의 위험이 현실 세계까지 영향 미침

-

저사양 디바이스에 대한 해킹 증가

-

디바이스 관리 취약점 증가

- 다량의 디바이스에 보안 패치 및 모니터링 어려움 -

무선 네트워크의 취약점 증가

- 이종 무선 네트워크간 상호 연동 되면서 보안 수준 유지 어려움

- 디바이스 간 통신과정에서 인증이 제한적으로 지원됨 -

네트워크 트래픽 공격 급증

- 클라우드 가상화를 통한 좀비 PC 증가

- 다양한 사물(디바이스)에 악성 코드 감염하여 트래픽 폭증 공격(DDoS)

-

사용자 신원정보 유출 및 추적

- IoT가 수집한 정보들을 통해 사용자의 신원정보 유출

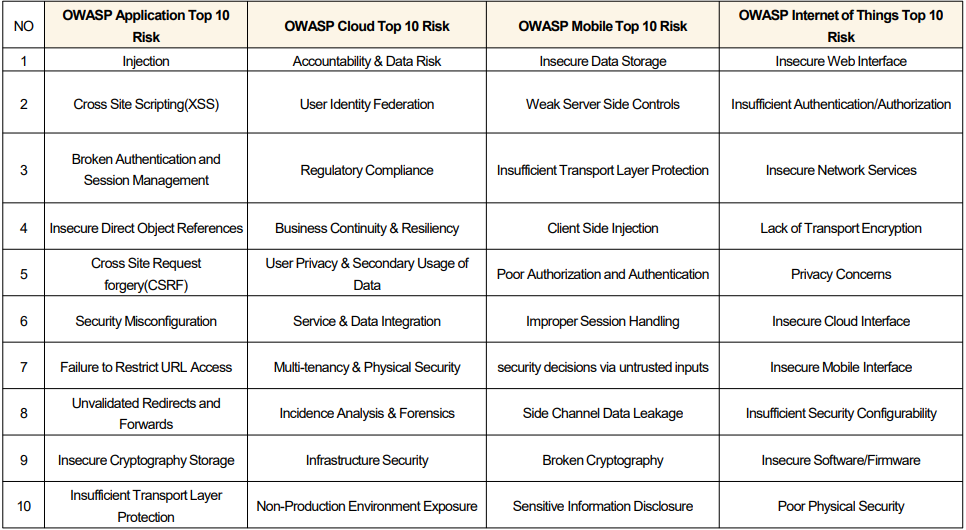

OWASP Top 10

- OWASP(Open Web Application Security Project)에서는 매년 각 분야별 프로젝트에서 가장 심각한 보안 위험 10가지에 대해 발표

- https://owasp.org/www-project-top-ten/