Log Server

개요

- 우리가 아는 Log 서버(관제 등)는 거의 rsyslog로 되어있다.

- 시스템 공격에 대한 흔적 기록(센서가 필요함 EX:IDS)

- 서버 장애에 대한 흔적기록

- 성능 관리

- 로그는 시간을 기반으로 보아야 한다.

- 접속 기록 - 종료 기록 쌍으로 보아야 한다.Log File

/var/log/messages # 메일(mail), 뉴스(news), 인증(authpriv), 크론(cron) 제외

# 전반적인 메세지를 기록하는 로그파일

/var/log/secure

/var/log/dmesg #운영제제가 장치를 인식하는 동안 까지

/var/log/boot.log* # rsyslog가 기동되고 나머지

/var/log/lastlog

/var/log/cron

/var/log/maillog

/var/log/xferlog

/var/log/wtmp

/var/run/utmp

# gnome-system-log[참고] tail -f 활용법

# tail -f /var/log/messages

# tail -0f /var/log/messages

# tail -f /var/log/messages | egrep 'warn|fail|error|crit|alert|emerg'

# tail -f /var/log/messages /var/log/secure

# tail -f /var/log/messages /var/log/secure | egrep 'warn|fail|error|crit|alert|emerg'

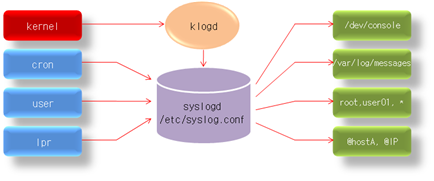

rsyslog 체계

기본정보

* Packages: rsyslog

* Daemon & Port/Protocol: rsyslogd(514/tcp, 514/udp)

* Configuration File(s): /etc/rsyslog.conf

* Sub Configuration file: /etc/rsyslog.d/*.conf

* Service: rsyslog.service

/etc/rsyslog.conf는 업데이트시에 사라질 가능성이 높다.

sub Configuration은 업데이트 시에도 유지가 된다.

rsyslogd

@@ TCP

@ UDP

[참고] # logger CMD

/etc/rsyslog.conf 수정하고 확인하는 명령어

# logger -p user.err "System rebooted" (-p : priority)

# logger -p local0.notice "System Messages"

# logger -p user.notice -n syslog.example.com -P 514 -d "Remote Notice Message"

로그분석

su 명령어 로그

/var/log/secure

May 4 10:01:56 linux200 su: pam_unix(su-l:session): session opened for user user01 by root(uid=0)

* 월 | 일 | 시간 | 서버 | 명령어 프로세스: | pam 파일에 의한 기록 | 세션 | 현재사용자 | 기존사용자ssh 로그인 기록

/var/log/secure

May 4 10:08:43 linux200 sshd[59062]: Accepted password for root from ::1 port 56662 ssh2

May 4 10:08:43 linux200 sshd[59062]: pam_unix(sshd:session): session opened for user root by (uid=0)

ssh가 실행되면 /etc/pam.d에 있는 sshd 파일을 읽어 들여 로그를 기록

* 월 | 일 | 시간 | 서버 | 명령어 프로세스[번호]: | pam 파일 | 세션 | 현재사용자 | 기존사용자 Mail Log

/var/log/maillog

May 4 10:16:11 linux200 sendmail[59333]: 2441GBbM059333: from=root, size=230, class=0, nrcpts=1, msgid=<202205040116.2441GBbM059333@www.example.com>, relay=root@localhost

May 4 10:16:11 linux200 sendmail[59334]: 2441GBFe059334: from=<root@www.example.com>, size=475, class=0, nrcpts=1, msgid=<202205040116.2441GBbM059333@www.example.com>, proto=ESMTP, daemon=MTA, relay=localhost [127.0.0.1]

May 4 10:16:11 linux200 sendmail[59333]: 2441GBbM059333: to=user01, ctladdr=root (0/0), delay=00:00:00, xdelay=00:00:00, mailer=relay, pri=30230, relay=[127.0.0.1] [127.0.0.1], dsn=2.0.0, stat=Sent (2441GBFe059334 Message accepted for delivery)

May 4 10:16:11 linux200 procmail[59336]: Enforcing stricter permissions on "/var/spool/mail/user01"

May 4 10:16:11 linux200 sendmail[59335]: 2441GBFe059334: to=<user01@www.example.com>, ctladdr=<root@www.example.com> (0/0), delay=00:00:00, xdelay=00:00:00, mailer=local, pri=30680, dsn=2.0.0, stat=Sent

중점 Point! -> from - to

**User1** - Mail Server - Relay Server - Mail Server - **User2**로그서버 구축

F/W - IPS - WAF - WEB - DB, NAS

---->---->---->---->----> Packet

패킷이 이동될 때 연관분석을 해야하는데 IDS나 IPS같은 센서를 가지고 있는 서버기록도 필요하다.

각 장비마다 관리자가 있는데 로그를 하나하나 요청하기에는 무리가 있다.

그래서 로그서버를 두어서 한곳으로 모으게된다.

F/W, IPS 같은 장비들은 보내는 설정들을 하여야 하고

Log 서버는 받는 설정을 해주어야 한다.