ARP 스푸핑 탐지

여태까지 공격에 관련된 얘기를 했으니 이제 탐지를 해보자.

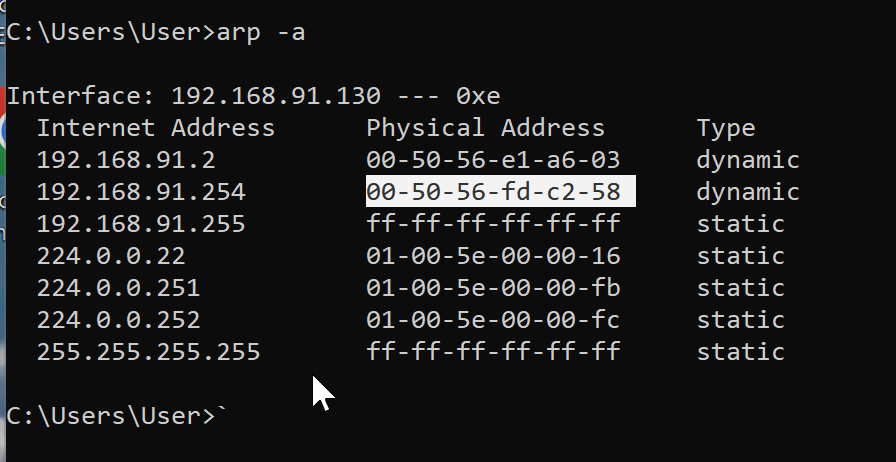

수동 확인

가장 처음 접근할 수 있는 방법은 수동으로 MAC 주소를 확인하는 것이다.

arp -a를 통해 정상 라우터 MAC 확인해보는 것! 하지만 이렇게 수동으로 매번 체크하는 것은 굉장히 불편하다 그래서 도구를 사용해야 한다.

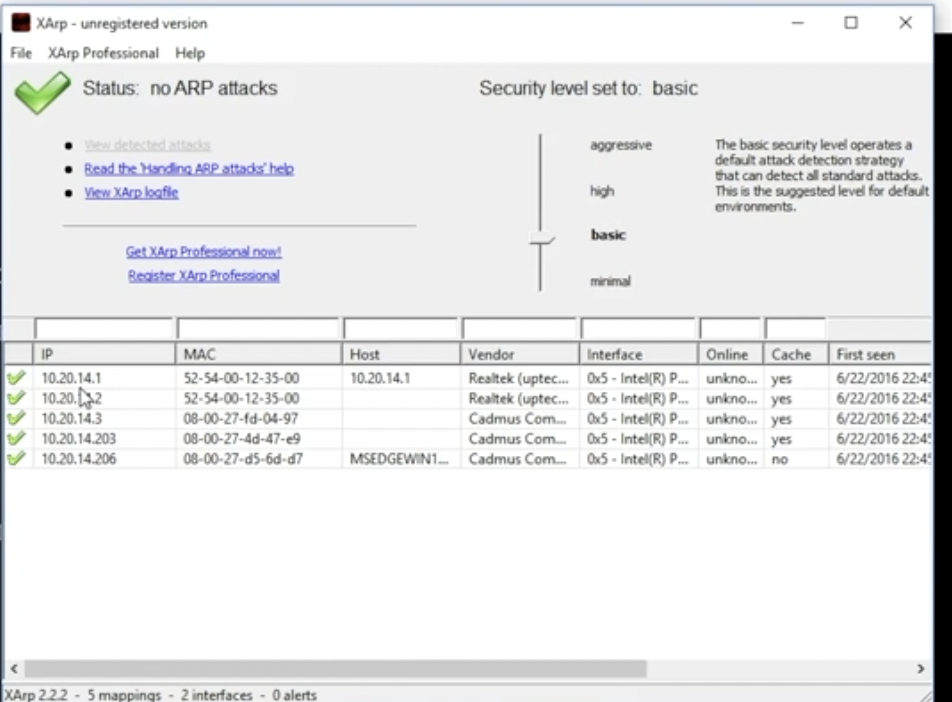

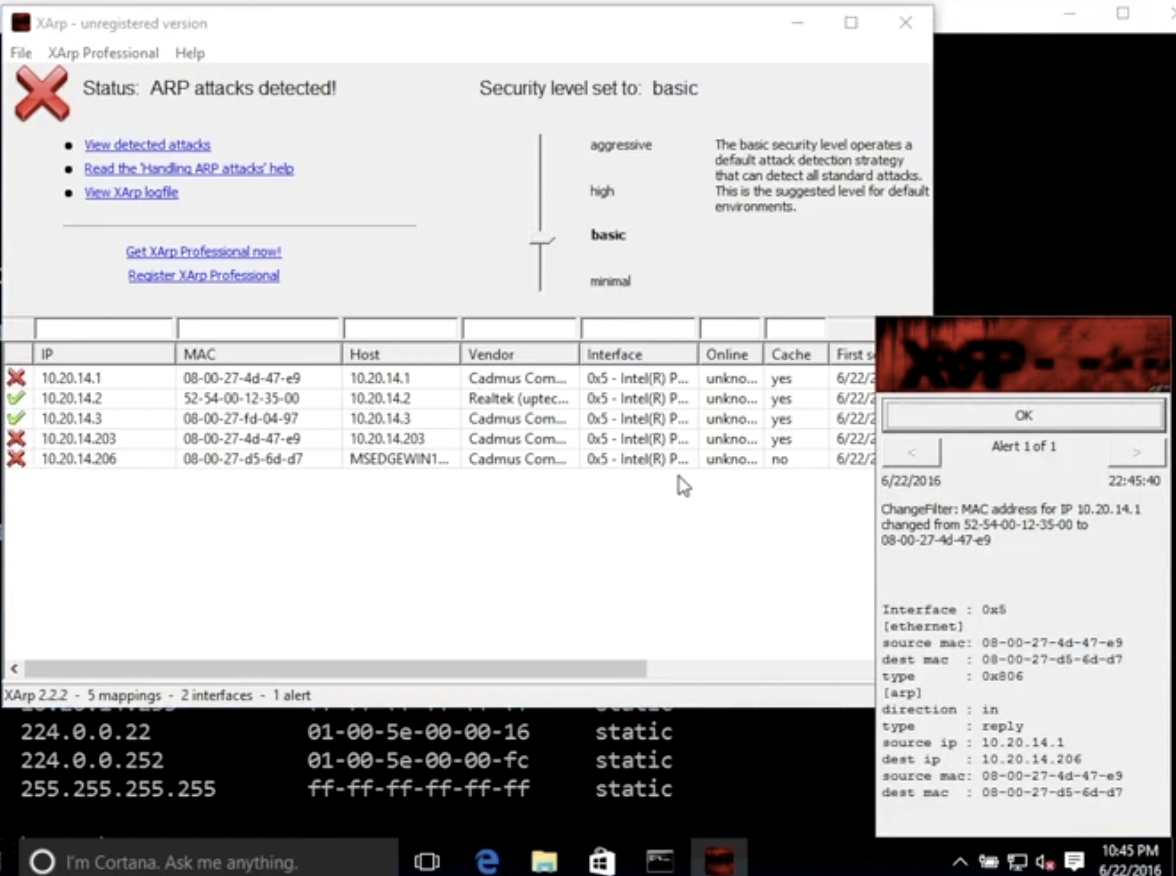

자동 탐지 도구 XRP

이렇게 평상시엔 문제가 없다가

라우터 IP의 MAC 주소가 변경된 것이 감지되면 알려준다.

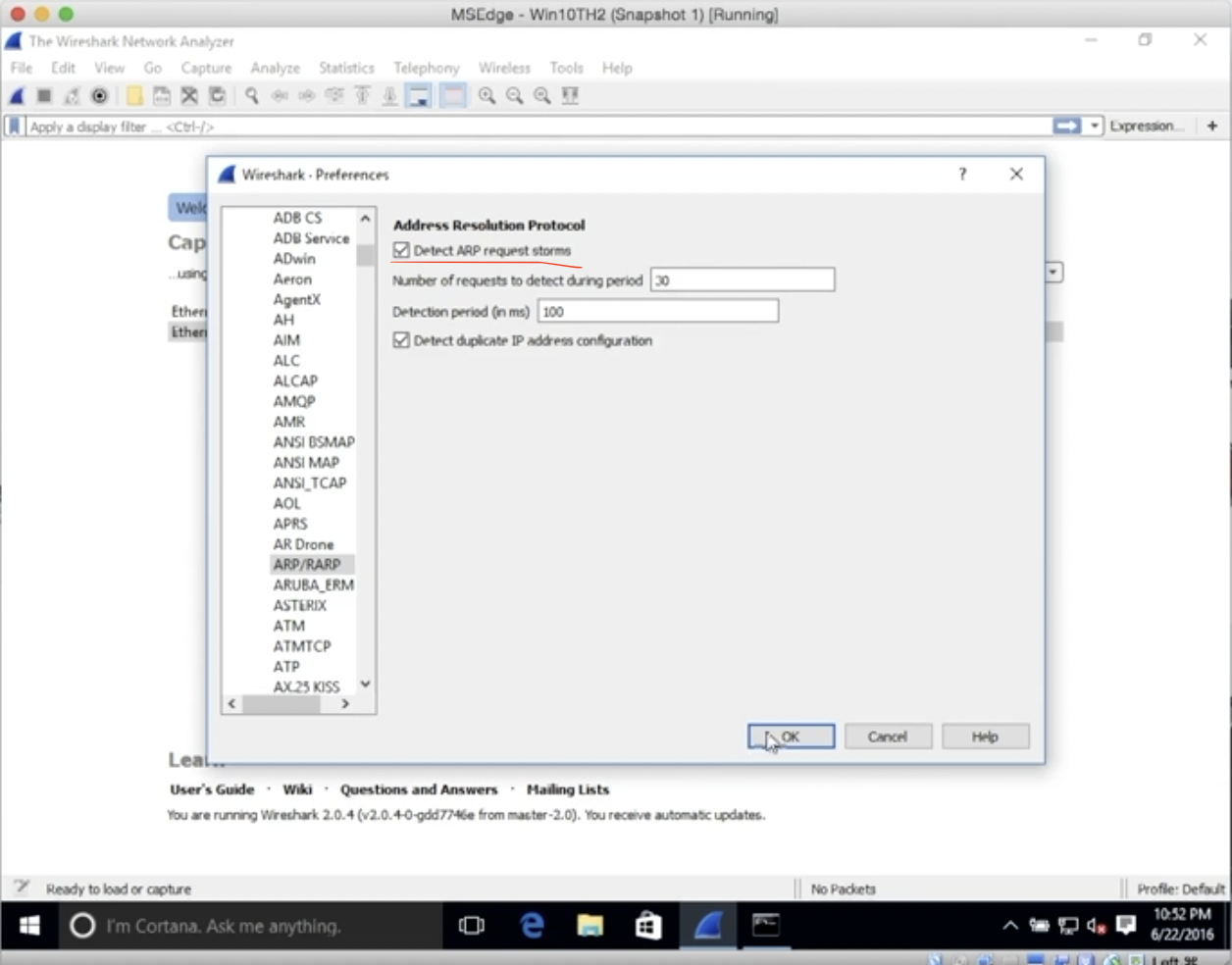

Wireshark

와이어샤크는 패킷 분석 툴인데, APR 공격 탐지도 가능하다.

활성화시키고

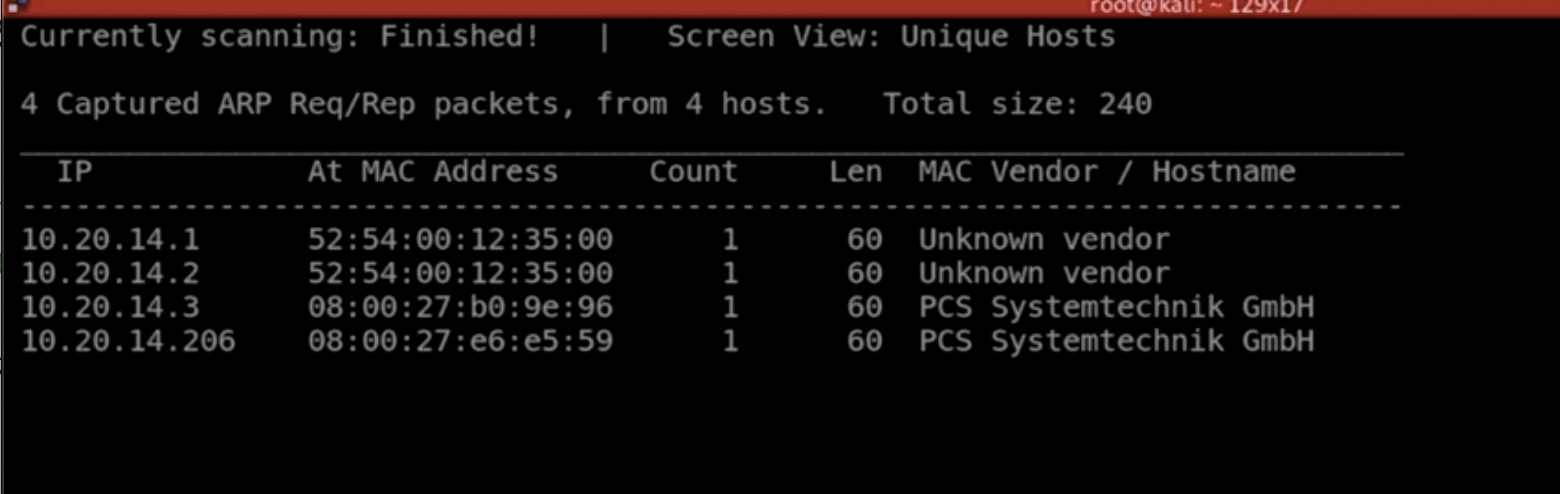

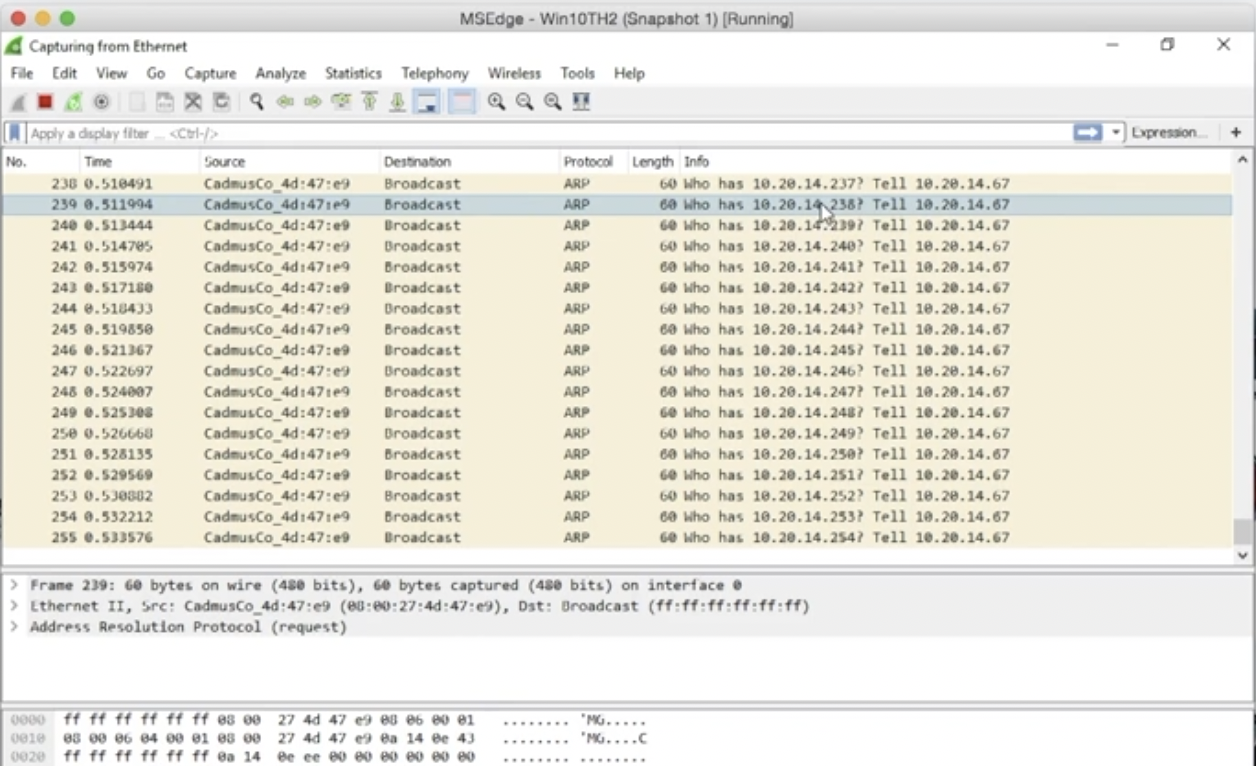

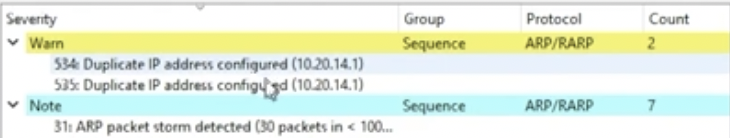

공격자 쪽에서 netdiscover로 네트워크를 스캔하게 되면 와이어샤크는 패킷을 캡처한다.

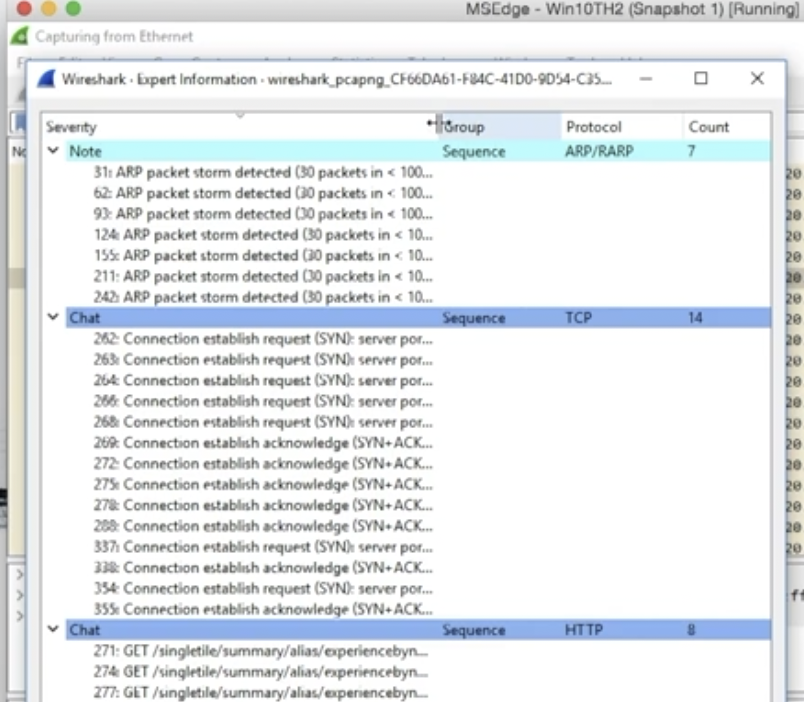

ARP packet storm (요청 폭주!)했다고 경고를 하게 된다.

Duplicate IP address configured 경고가 나온다. (같은 IP에 두 개 이상 MAC)

자.

1. 확장 프로그램

HSTS처럼 HTTPS를 강제하는 확장 프로그램을 이용하면 HTTP로 다운그레이드 하는 공격을 막을 수 있다

하지만 여전히 공격자는 타켓 컴퓨터가 어느 사이트를 방문했는지 관찰이 가능하다는 취약점이 있다 (데이터 탈취는 못 하지만 관찰은 가능)

3. VPN

가장 확실한 방법은 VPN이다. VPN은 사용자 PC와 VPN 서버간 암호화된 터널을 생성하여 모든 트래픽을 암호화한 것이다. 그렇기 때문에 MITM이 가로채도 내용 해독 불가하다.