OAuth

웹이나 앱에서 흔히 볼 수 있는 소셜 로그인 인증 방식이 OAuth 2.0이라는 기술을 바탕으로 구현됐다.

전통적으로 직접 작성한 서버에서 인증을 처리해 주는 것과는 달리, OAuth는 인증을 중개해 주는 매커니즘이다. 보안된 리소스에서 액세스하기

클라이언트에게 권한을 제공하는 프로세스를 단순화하는 프로토콜이다. 즉 이미 사용자 정보를 가지고 있는 웹 서비스에서 사용자의 인증을 대신 해주고

접근 권한에 대한 토큰을 발급한 후 이를 이용해 내 서버에서 인증이 가능해진다.

OAuth를 왜 쓸까?

소셜로그인이 보편화된 현재 대부분의 이용자가 네이버 또는 카카오에 이미 가입된 계정을 이용해 빠르게 서비스에 가입하는 것을 택한다.

뿐만 아니라 서비스를 구현하는 개발자도 신규 회원가입이나 회원 관리에 용이해 사용자와 기업 모두 소셜 로그인을 선호하고 있다.

OAuth를 활용한다면 자주 사용하고 중요한 서비스들의 ID, Password만 기억하고 해당 서비스들을 통해서 외부 서비스로 소셜 로그인을 할 수 있다.

OAuth는 보안상의 이점도 있다. 검증되지 않은 APP OAuth를 사용하여 로그인한다면 유저의 민감한 정보가 직접 APP에 노출될일이 없고 인증 권한에 대한 허가를

미리 유저에게 구해야 하기 때문에 더 안전하게 사용할 수 있다.

OAuth 작동 메커니즘

OAuth의 주체

1. Resource Owner

- OAuth 인증을 통해 소셜 로그인을 하고 싶어 하는

사용자를 뜻한다. - 리소스는 사용자의 이름, 전화번호 등의

정보를 뜻한다.

2. Resource Server & Authorization Server

- 사용자가 소셜 로그인을 하기 위해서 이미 사용 중인 서비스(Naver, Kakao, Google)의 서버 중 사용자의 정보를 저장하고 있는 서버를 특정해서 리소스 서버라 야기한다.

- 이미 사용 중인 서비스의 서버 중 인증을 담당하는 서버를 특정해서 Authorization Server라 한다.

3. Application

- 사용자가 소셜 로그인을 활용해 이용하고자 하는 새로운 서비스는 환경에 따라서 조금씩 다르게 불린다.

- 경우에 따라 Application을 Client & Server로 세분화해서 지칭한다

OAuth 인증 방식의 종류와 흐름

OAuth 인증 방식에는 여러 가지가 존재하지만 그 중에서 Grant Type 에 대해서 알아본다.

- Grant Type : Authorization Server에서 Access Token을 받아오는 방식

1. Implicit Grant Type

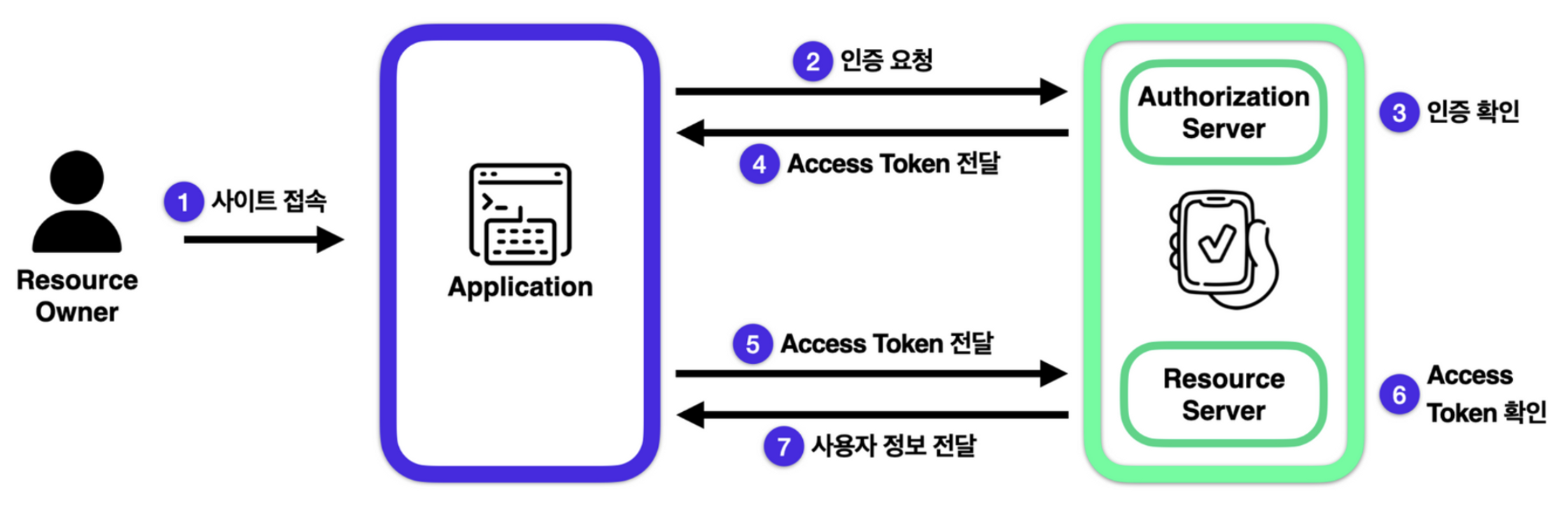

- 사용자가 Application에 접속한다.

- Application에서 Authorization Server로 인증 요청을 보낸다.

- Authorization Server는 유효한 인증 요청인지 확인 후 엑세스 토큰을 발급한다.

- Authorization Server에서 Application으로 엑세스 토큰을 전달한다.

- Application은 발급받은 엑세스 토큰을 담아 Resource Server로 사용자의 정보를 요청한다.

- Resource Server는 Application에게서 전달받은 엑세스 토큰이 유효한 토큰인지 확인한다.

- 유효한 토큰이라면, Application이 요청한 사용자의 정보를 전달한다.

이 방식을 이용하면 인증을 중개받아 새로운 서비스를 이용할 수 있게된다. 하지만 소셜 로그인은 이 방법을 잘 사용하지 않는다.

기존 서비스에 로그인만 되어있다면 새로운 서비스에 바로 엑세스 토큰을 내어주기에 보안성이 조금 떨어진다. 그렇기에 여기에 인증단계를 추가한 다음 방식을 사용한다.

2. Authorization Code Grant Type

- 사용자가 Application에 접속합니다.

- Application에서 Authorization Server로 인증 요청을 보냅니다.

- Authorizaiton Server는 유효한 인증 요청인지 확인한 후 Authorization Code를 발급합니다.

- Authorization Server에서 Application으로 Authorization Code를 전달합니다.

- Application이 Authorization Code로 발급받은 Authorization Code를 전달합니다.

- Authorizaiton Server는 유효한 Authorization Code인지 확인한 후 액세스 토큰을 발급합니다.

- Authorization Server에서 Application으로 액세스 토큰을 전달합니다.

- Application은 발급받은 액세스 토큰을 담아 Resource Server로 사용자의 정보를 요청합니다.

- Resource Server는 Application에게서 전달받은 액세스 토큰이 유효한 토큰인지 확인합니다.

- 유효한 토큰이라면, Application이 요청한 사용자의 정보를 전달합니다.

이 방식을 이용하면 전 방식보다 인증 단계가 추가로 있기에 비교적 안전하다. 원한다면 아래와 같이 토큰을 Application의 Client에 노출시키지 않고 Server에서만 관리하도록

만들 수 있기에 소셜 로그인을 구현하는 방식의 선택지가 늘어나게 된다.

하지만 사용자가 새로운 서비스를 이용하다가 엑세스 토큰이 만료되었을 때, 매번 이 과정을 거쳐서 엑세스 토큰을 다시 발급받아야 한다면 사용자 편의성에선 좋지 않다.

그렇기에 액세스 토큰을 발급해 줄 때 리프레시 토큰을 같이 발급해주기도 한다. 이때, 리프레시 토큰을 사용해서 엑세스 토큰을 받아오는 방식이 Refresh Token Grant Type 이라 한다.

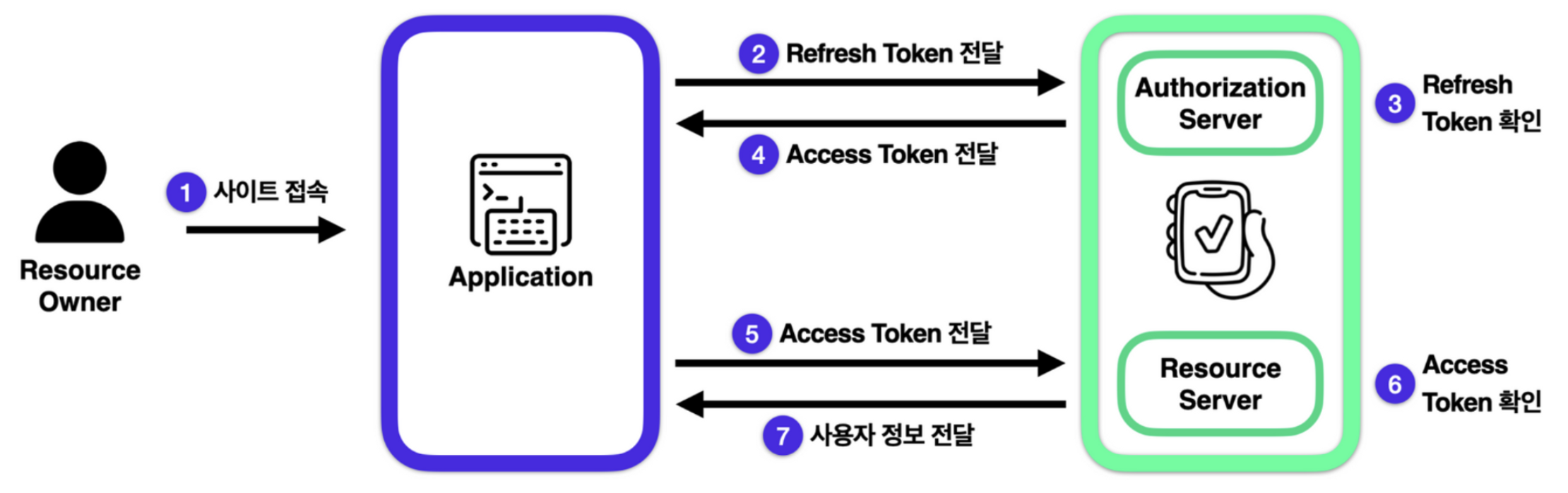

Refresh Token Grant Type

Authorization Server로 리프레시 토큰을 보내주면 리프레시 토큰을 검증한 다음에 액세스 토큰을 발급해 주게 된다. Application은 다시 발급받은 액세스 토큰을 사용해

Resource Server에서 사용자의 정보를 받아오게 된다.

OAuth의 장점

1. 쉽고 안전하게 새로운 서비스를 이용할 수 있다.

- 사용자는 OAuth를 통해 특정 사이트에 아이디, 비밀번호, 이름, 전화번호 등의 정보를 일일이 입력하지 않아도 간단하게 가입할 수 있어 편리하다

- 정보를 해당 서비스에 직접 노출하는 것이 아니기 때문에 직접 가입하는 것보다 더 안전하다

- Application의 입장에서도 회원의 정보를 직접 가지고 있음으로 인해 발생할 수 있는 회원 정보 유출의 위험성에서 부담을 덜 수 있다.

2. 권한 영역을 설정할 수 있다.

- OAuth 인증을 허가한다고 해서 새로운 서비스가 사용 중이던 서비스의 모든 정보에 접근이 가능한 것은 아니다. 사용자는 원하는 정보에만 접근을 허락하기에 보다 안전하다

- OAuth 설정 페이지에서 Application에서 필요한 정보를 선택할 수 있다. 사용자는 이 중 원하는 정보만 선택적으로 제공할 수 있다.

항상 좋은 글 감사합니다.