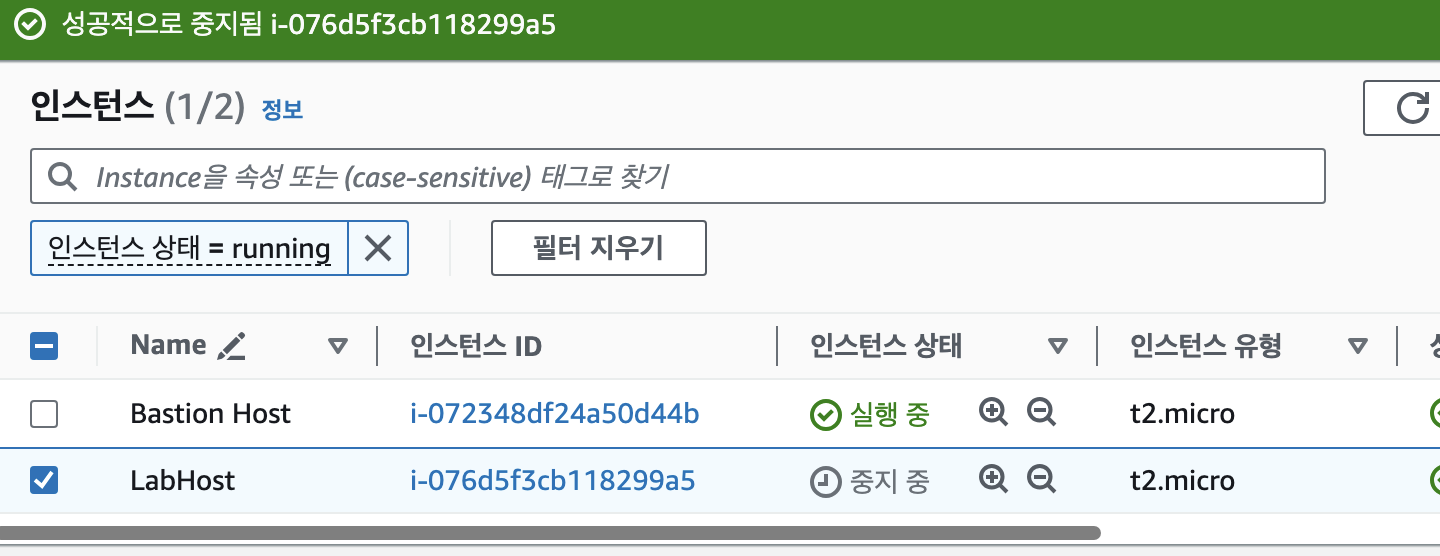

IAM 구조

실습 시나리오

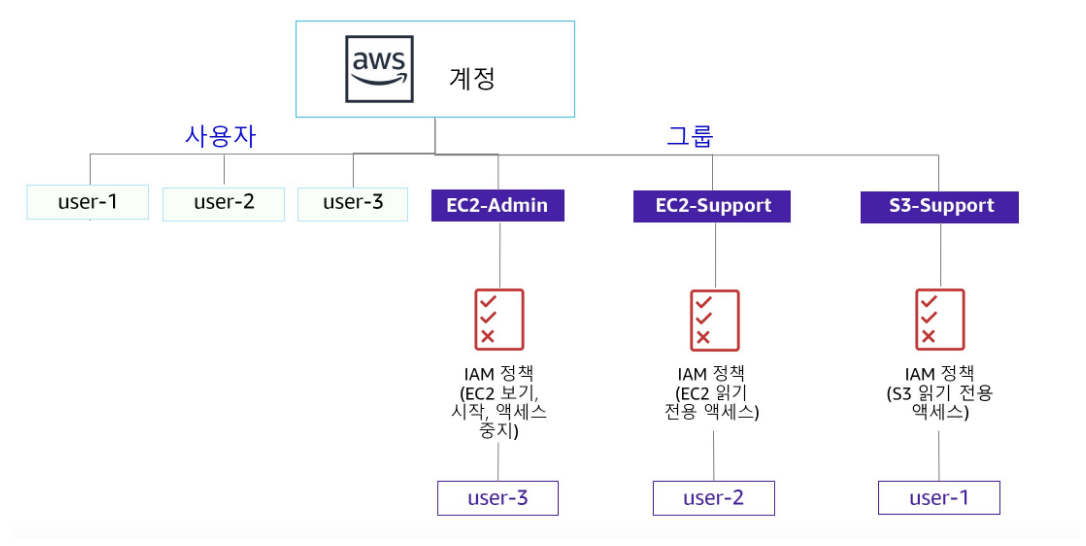

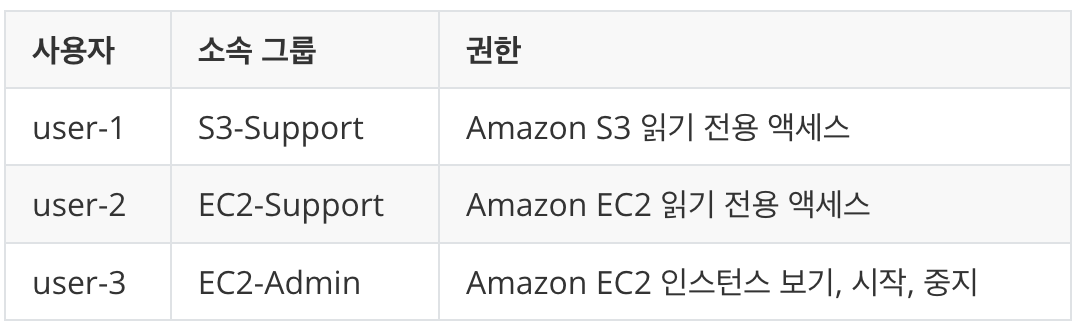

IAM 사용자(user-1, user-2, user-3)와 IAM 그룹(S3-Support, EC2-Support, EC2-Admin)을 생성 후, IAM 그룹과 권한을 맵핑하고 그룹에 사용자를 추가하여 실습을 진행하게 된다.

IAM 그룹

생성된 각 그룹에 사용자를 시나리오에 맞게 연결해준 뒤, 확인해보면 그룹에 사용자가 1로 등록되어 있는 것을 확인할 수 있다.

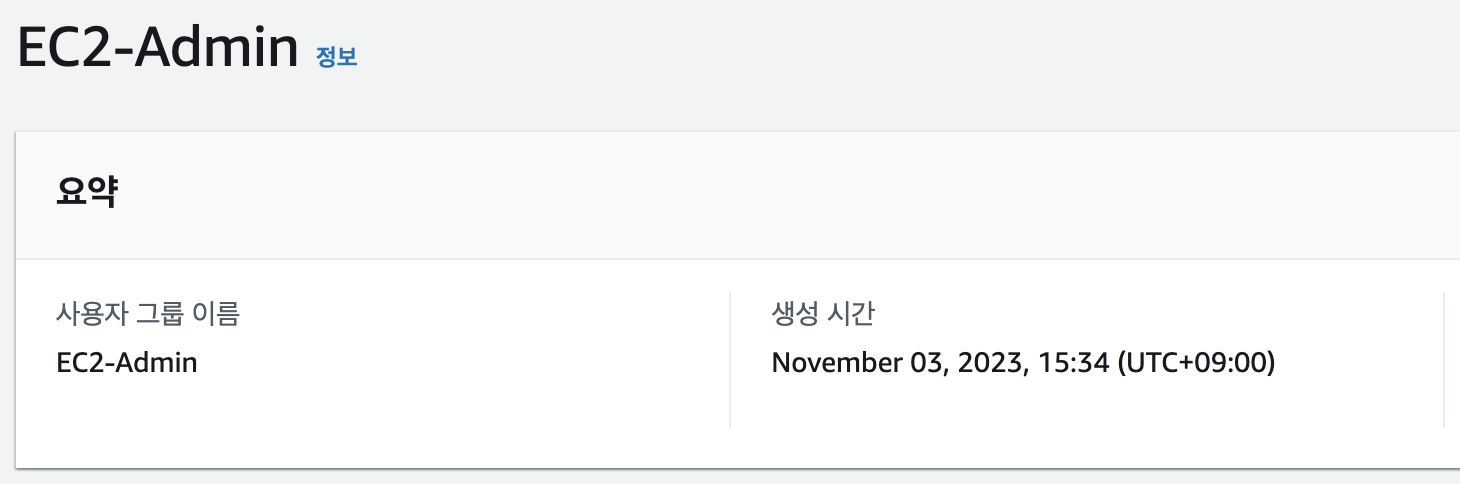

생성된 EC2-Admin 그룹

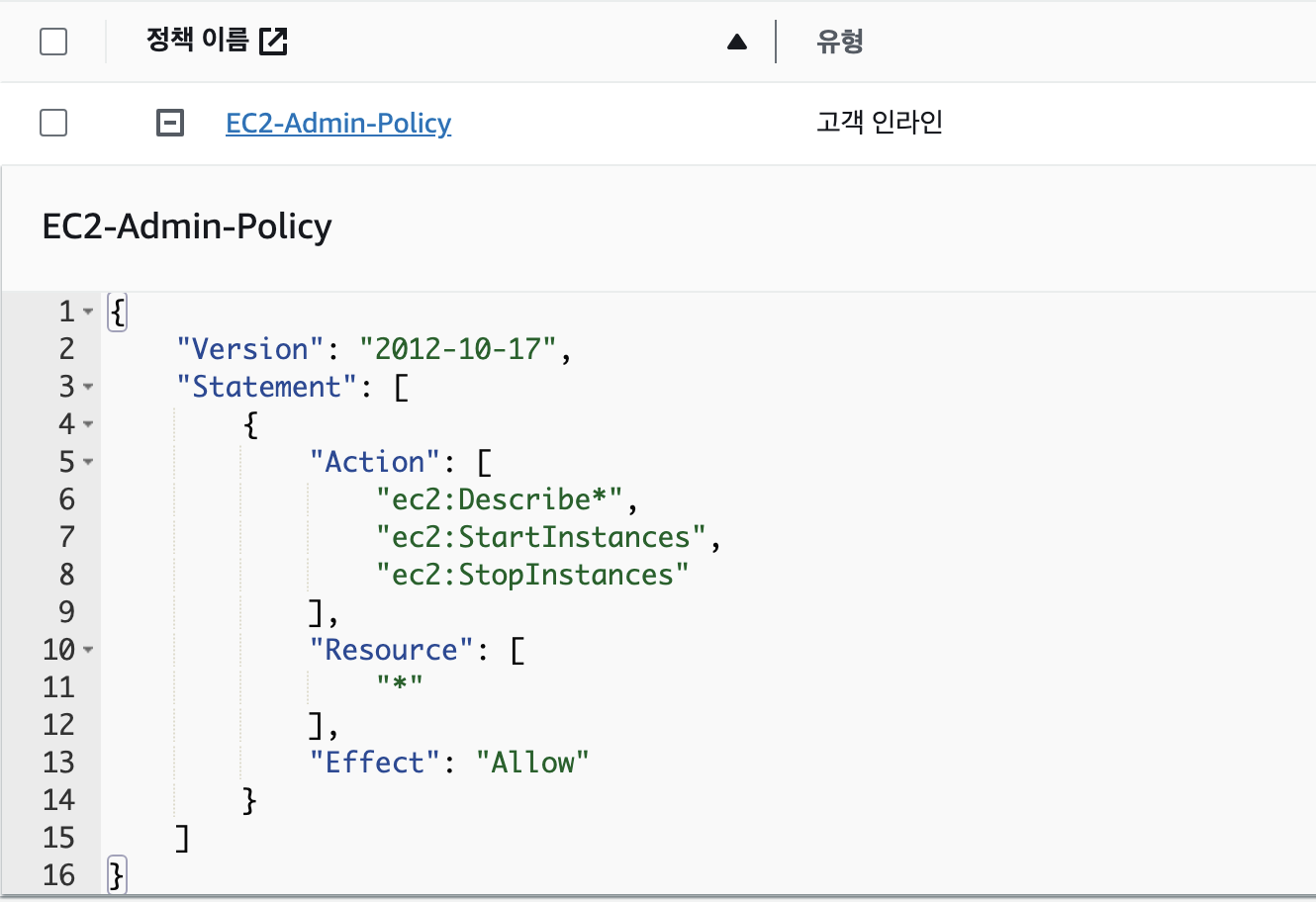

EC2-Admin 그룹에 맵핑되어 있는 정책

EC2-Admin 그룹에 맵핑되어 있는 정책이다.

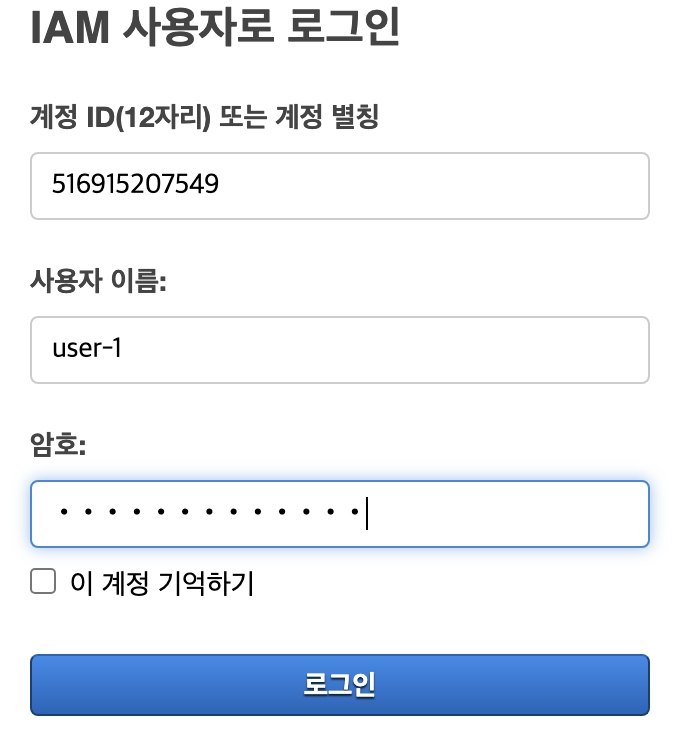

user-1 사용자

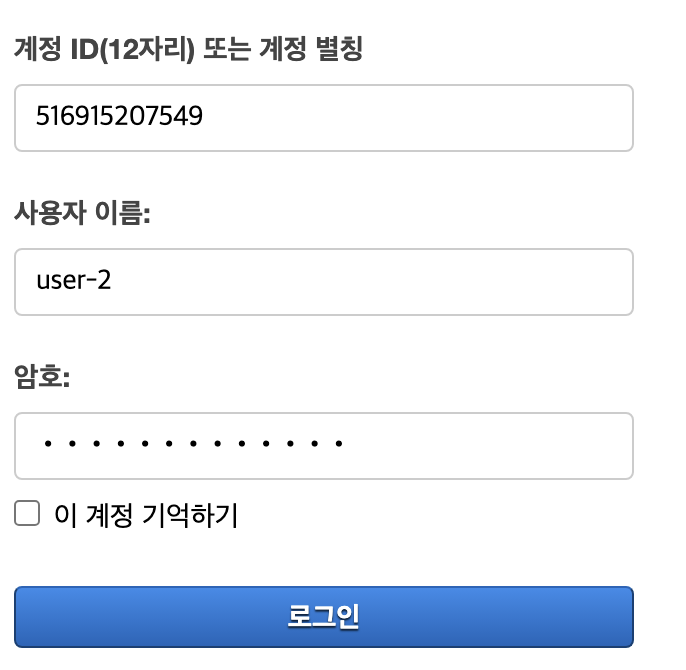

IAM 대시보드에서 IAM 계정 로그인 URL을 브라우저에 입력하면, 아래와 같은 페이지로 로그인을 할 수 있다.

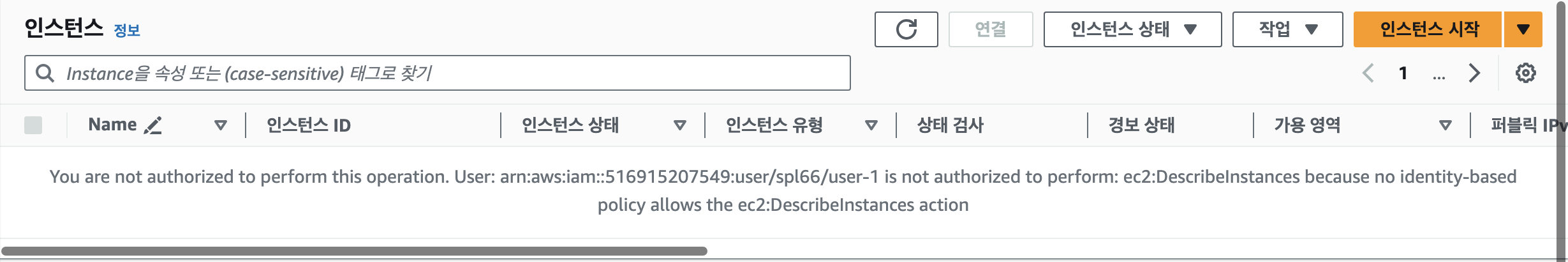

user-1 계정은 S3-Support 그룹에 속해있으므로, S3에 관련된 권한만 부여되어 있는 상황이다. 해당 계정으로 EC2 인스턴스 항목을 접근하게 되면 아래와 같이 권한 거부를 반환하는 것을 확인할 수 있다.

user-2 사용자

user-1과 같이 user-2도 IAM 계정으로 로그인한다.

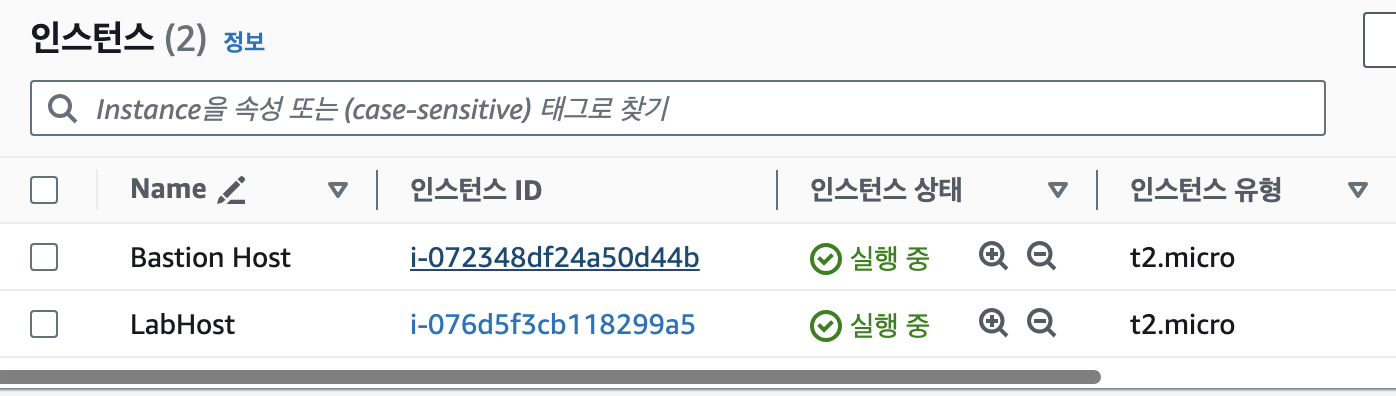

user-2 계정은 EC2-Support 그룹에 속해있으므로, EC2 인스턴스를 확인할 수 있다. EC2 메뉴에서 인스턴스를 클릭하게 되면 아래와 같이 인스턴스 항목에 대해 확인할 수 있다.

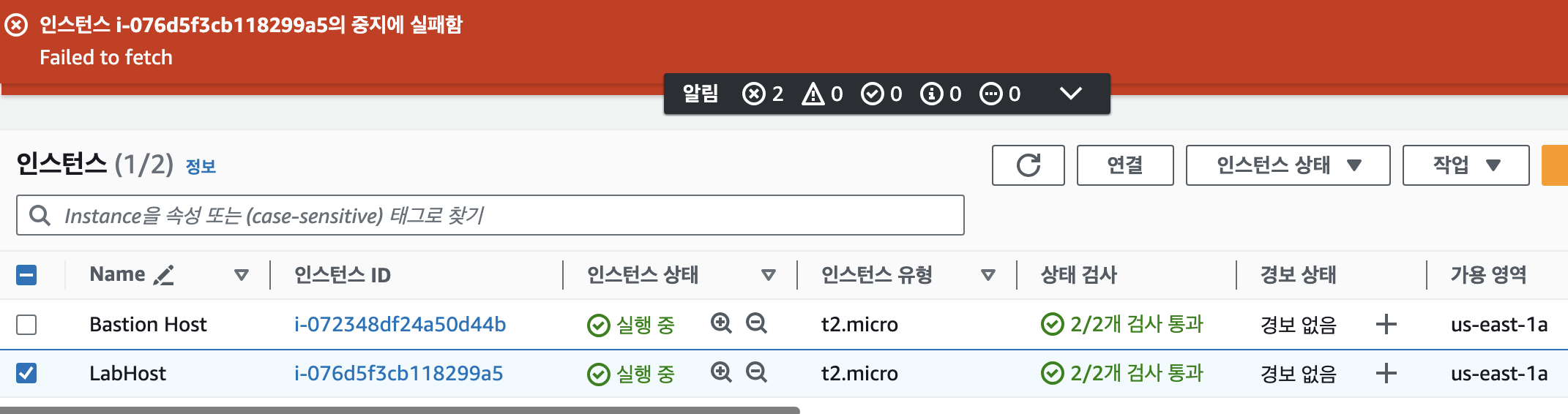

해당 계정의 권한에는 EC2 인스턴스에 대한 제어권이 허가되지 않았으므로, 아래와 같이 인스턴스를 중지하려고 할 경우 실패하는 것을 확인할 수 있다.

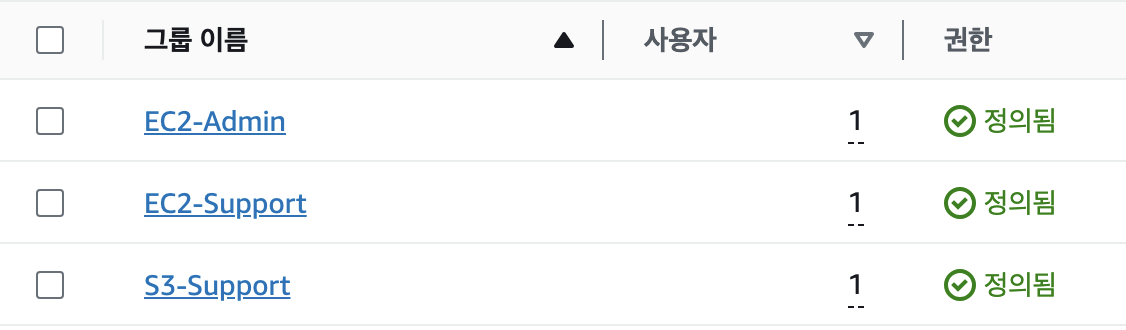

user-3 사용자

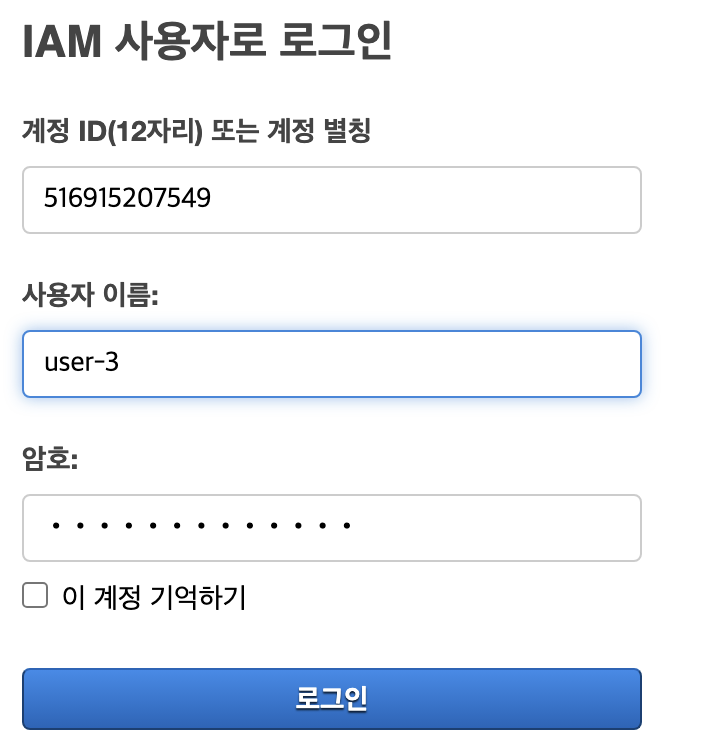

user-3도 로그인해준다.

user-3 계정은 EC2-Admin 그룹에 속해있으므로, EC2 인스턴스에 대한 대부분의 권한을 가지고 있다. 그렇기 때문에, 아래와 같이 EC2 인스턴스 중지를 실행하였을 때 성공적으로 중지가 되는 것을 확인할 수 있다.