(항상 잘못된 정보가 포함되어 있을수 있습니다)

(잘못된 정보가 있다면 댓글로 피드백 부탁드리겠습니다)

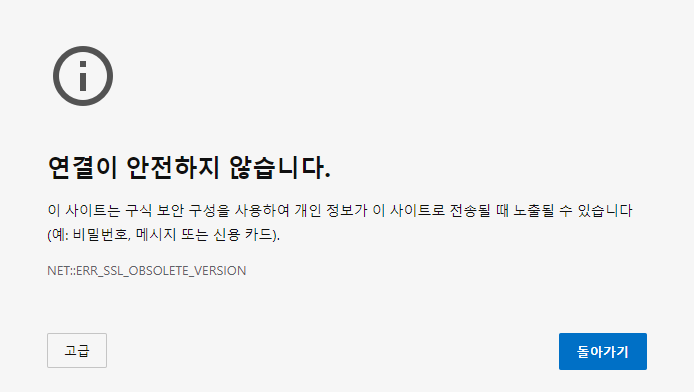

인터넷 브라우저를 이용해서 웹서핑을 하다보면 아래와같은 비슷한 문구를 봤을것이다.

인터넷 브라우저는 안전하지 않은 사이트를 어떻게 알까? 반대로 안전한 사이트는 또 어떻게 알까? 한번 그 이유를 알아보도록 하자.

인증서

인증서란

인증서란 클라이언트와 서버간의 통신을제 3자가 보증해주는 전자화된 디지털 문서를 말한다.

클라이언트가 서버에 접속한 직후 서버는 클라이언트에게 이 인증서를 전달한다.

클라이언트는 이 인증서 정보가 신뢰할 수 있는것인지를 검증후에 그 다음 절차를 수행한다.

바로 이전 JWT 포스팅에서 이런 말을 했다.

클라이언트는 내가 요청을 보내고 응답받는 서버가 안전한 서버인지 중간공격자가 만든 가짜 서버인지를 어떻게 알 수 있을까?

이러한 악의적인 의도를 가진 행동을 파악할수 있게 해주는것이 바로 인증서다.

발급기관

이러한 인증서를 발급 하는 민간기업들이 있는데 이러한 민간기업들을 CA(Certificate authority) 라고 부른다.

Root CA라고 최상위에 있는 CA가 있다.

Root CA가 아닌 CA는 결국 Root CA에게 인증서를 발급받아야 한다.

CA는 엄격하게 공인된 기업들만이 할 수 있다.

TLS 암호화 통신을 구현하려는 서비스는 CA를 통해서 인증서를 발급받아야한다.

인증서 내용

인증서에는 다음과 같은 정보가 포함되어 있다.

- 인증서를 발급기관 정보, 서비스를 제공하는 대상의 정보 등등 인증서와 관련있는 정보

- TLS 암호화 통신에서 사용할 서버 측 공개키 등등 TLS Handshake에 필요한 정보

- 디지털 서명, 지문 등 인증에 관련된 정보