주요 정보

- 교육 과정명 : 클라우드기반 스마트융합보안 과정 16기

- 교육 회차 정보 : '24. 01. 05. 모의해킹 실무 #03

학습 요약

- 실습 네트워크 환경 로그 설정(로그서버, 로그 클라이언트)

- 리눅스 로그와 윈도우 로그 탐색

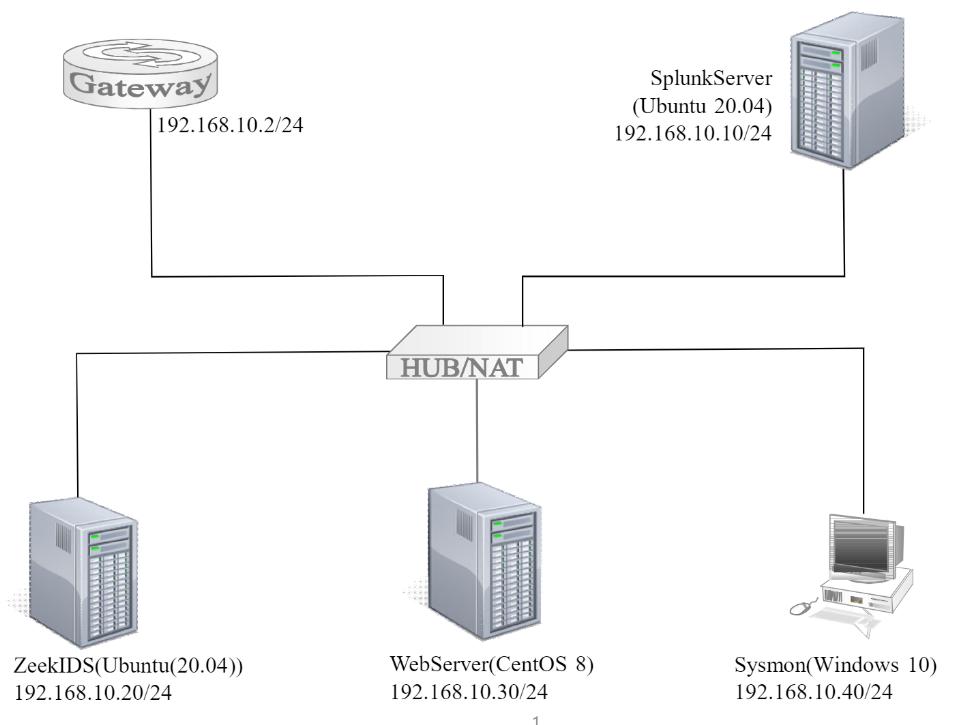

실습 네트워크 환경 제시

네트워크 환경은 아래와 같다. SlpunkServer에 NTP 서버, 클라이언트 NTP : ZeekIDS, WebServer, Sysmon.

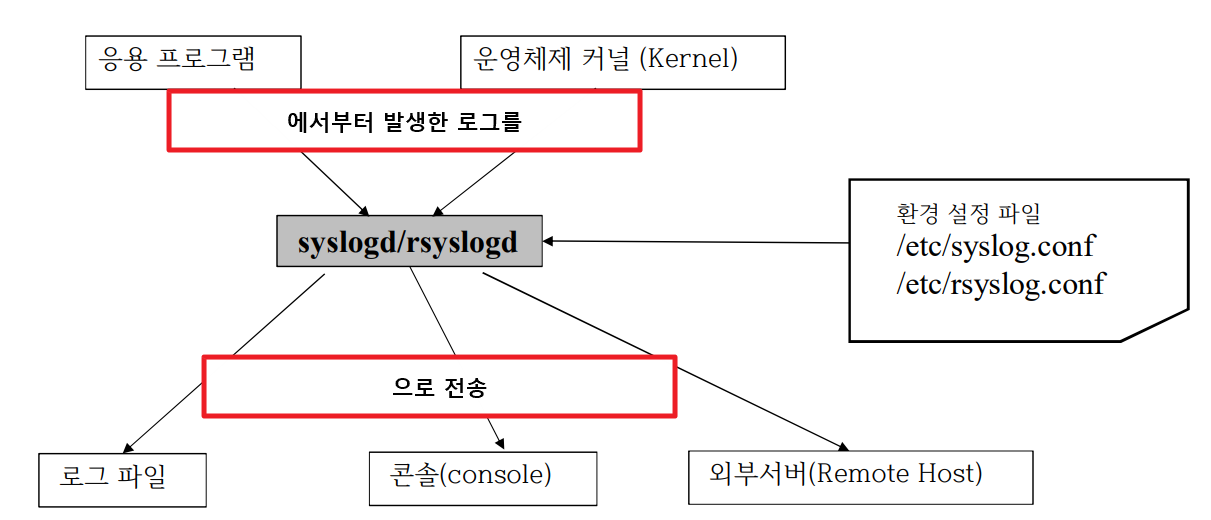

syslog/rsyslog

로그 중앙 집중 관리 패키지로, rsyslog 데몬은 /etc/syslog.conf 설정파일을 참조해 로그를 남긴다.

rsyslog : rsyslogd 데몬 동작으로 로그 기록

CentOS7, Ubuntu 14.04는 rsyslog 표준으로 사용

유닉스 시스템은 (r)syslog 표준 인터페이스를 통해 커널 및 응용 프로그램에 의해 발생하는 로그를 체계적으로 생성하고 관리

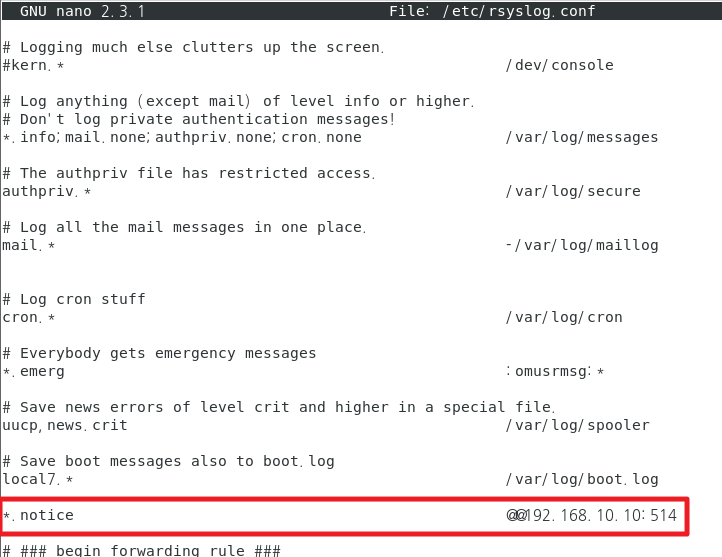

CentOS7에서 /etc/rsyslog.conf 를 확인해보자.

RULE에는

[kern. * 은 커널 관련 로그를 /dev/console에 저장하겠다] 라는 로그 생성 규칙을 명시한다.

예를 들면 authpriv. * 에 대한 모든 내용은 /var/log/secure에 기록되도록 규칙을 설정했다. 아래 사진과 같이 su - 형식을 사용한 log 확인 가능.

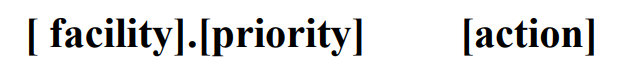

/etc/rsyslog.conf 의미

1. facility : 서비스

2. priority : 위험 정도

3. action : 메시지 목적지, 행동 설정 (보통 파일명 명시)

facility

priority

위험도, 심각수준, level을 나타낸다.

아래 예시에서는 두 가지 명시

> cron. * // cron 스케줄링 프로그램 발생 시, 모든 위험도에 대해 /var/log/cron 기록

*.emerg // 모든 facility에 대해 emerg 위험도 수준만 /omusrmsg에 기록

action

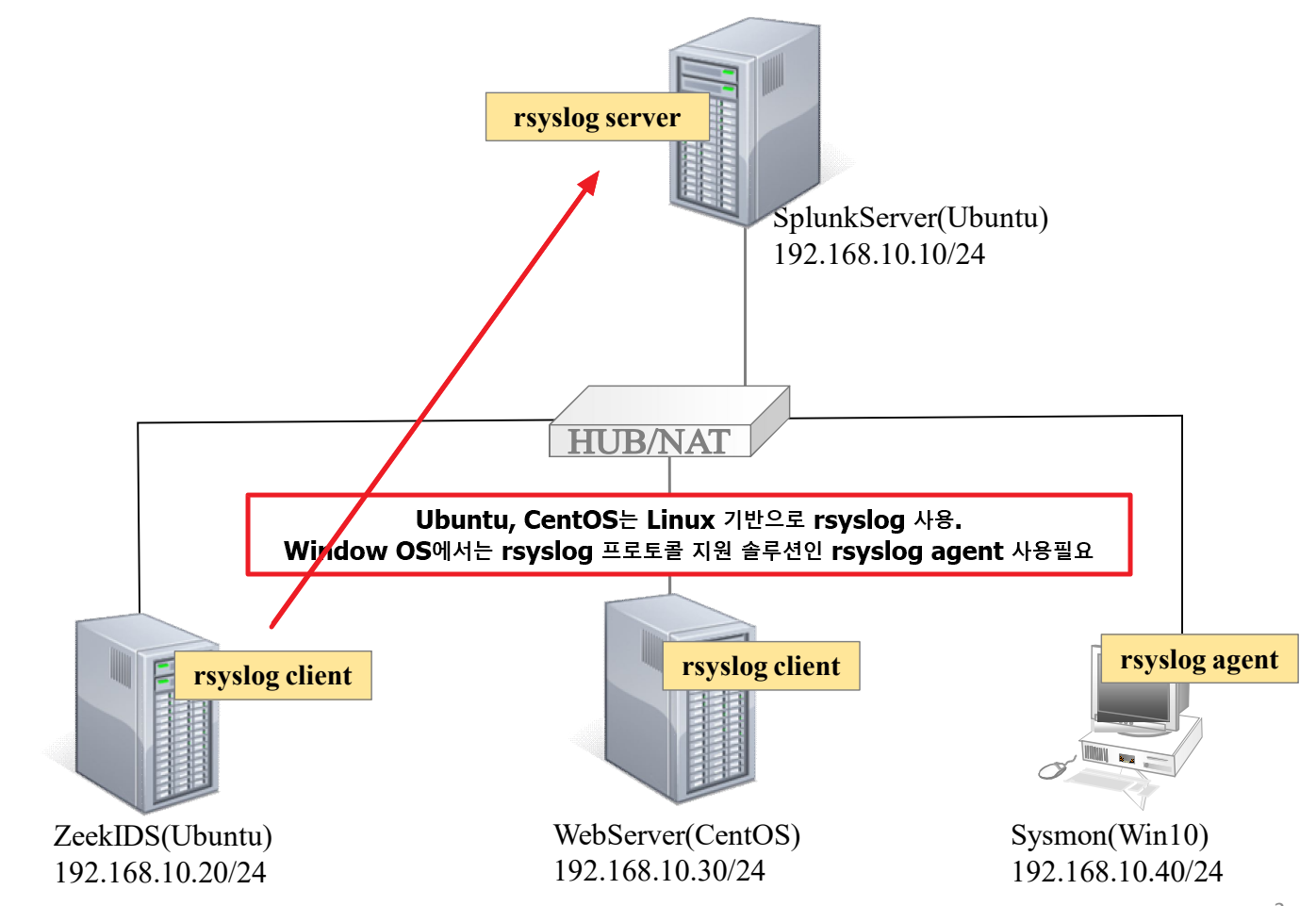

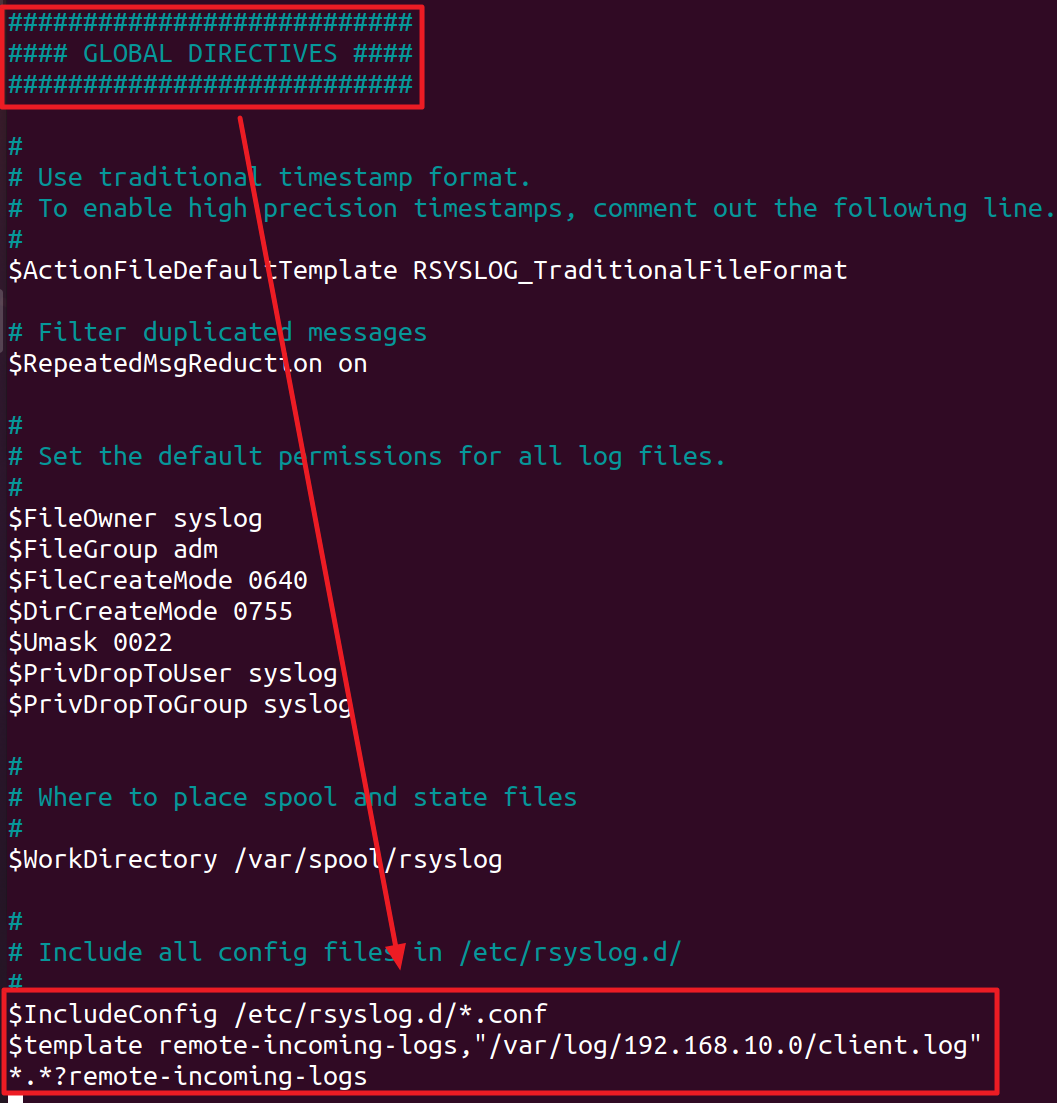

실습 네트워크 환경에서 rsyslog 사용 구성

1. Splunk rsyslog server installation

- rsyslog 설치

#apt-get install –y rsyslog

- rsyslog.config 설정

두 부분을 설정해야 한다. 모듈, 룰

#nano /etc/rsyslog.config

아래 명령어를 두 줄로 나누어 삽입.

$template remote-incoming-logs,"/var/log/%/var/log/192.168.10.0/client.log"

*.* ?remote-incoming-logs

- 방화벽 활성화

rsyslog는 디폴트로 TCP 포트사용.

방화벽에 TCP 514 포트 허용 설정 및 확인

ufw enable

ufw allow 514/tcp

ufw reload

ufw status

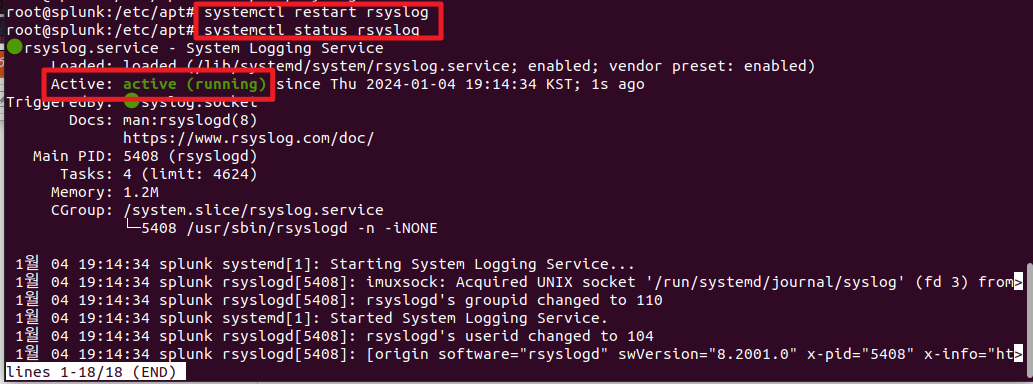

- rsyslog 재기동 및 동작 확인

systemctl restart rsyslog

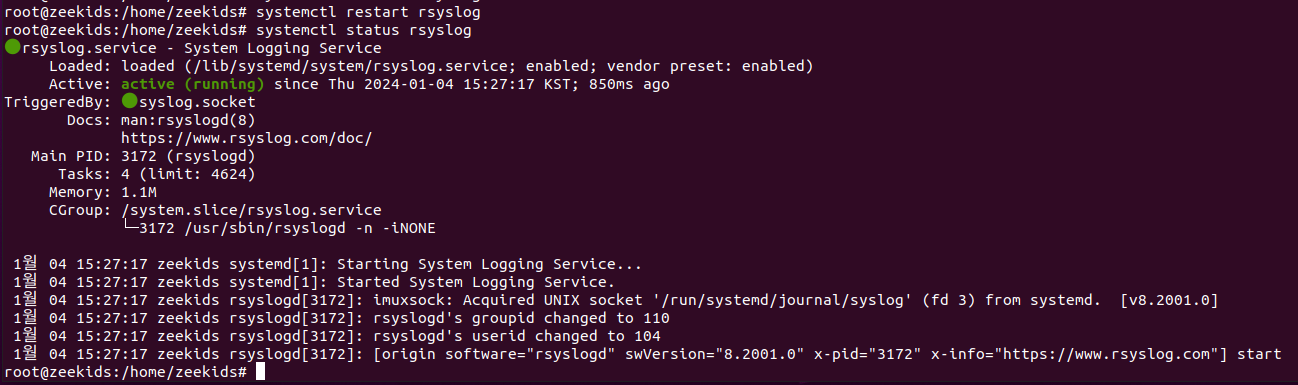

2. ZeekIDS rsyslog client installation

- rsyslog 설치

#apt-get install –y rsyslog

- rsyslog.config 설정 (룰만 추가하면 된다)

-

방화벽 활성화

방화벽에 TCP 514 포트 허용 설정 및 확인

ufw enable

ufw allow 514/tcp

ufw reload

ufw status -

rsyslog 재기동 및 동작 확인

3. WebServer client installation

- rsyslog 설치 확인

#rpm –qa | grep rsyslog

- rsyslog.conf 에 규칙 추가

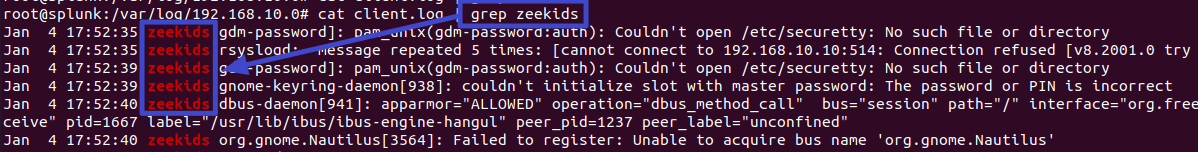

4. 로그 확인

위 사진과 같이 로그서버로 로그를 전송하는 클라이언트들의 hostname을 확인한다. 없다면 위와 같이 지정한다.

해당 hostname은 로그서버의 grep 대상으로 사용한다.

- 로그 확인 불가 시 확인해봐야 할 것들

- 로그 서버의 NTP 확인

service ntp restart

service ntp status- 클라이언트 서버의 NTP 확인

ntpdate splunkserver (zeekids)- 가상환경 OS 인터넷 연결

-> webserver 인터넷 연결 끊김.

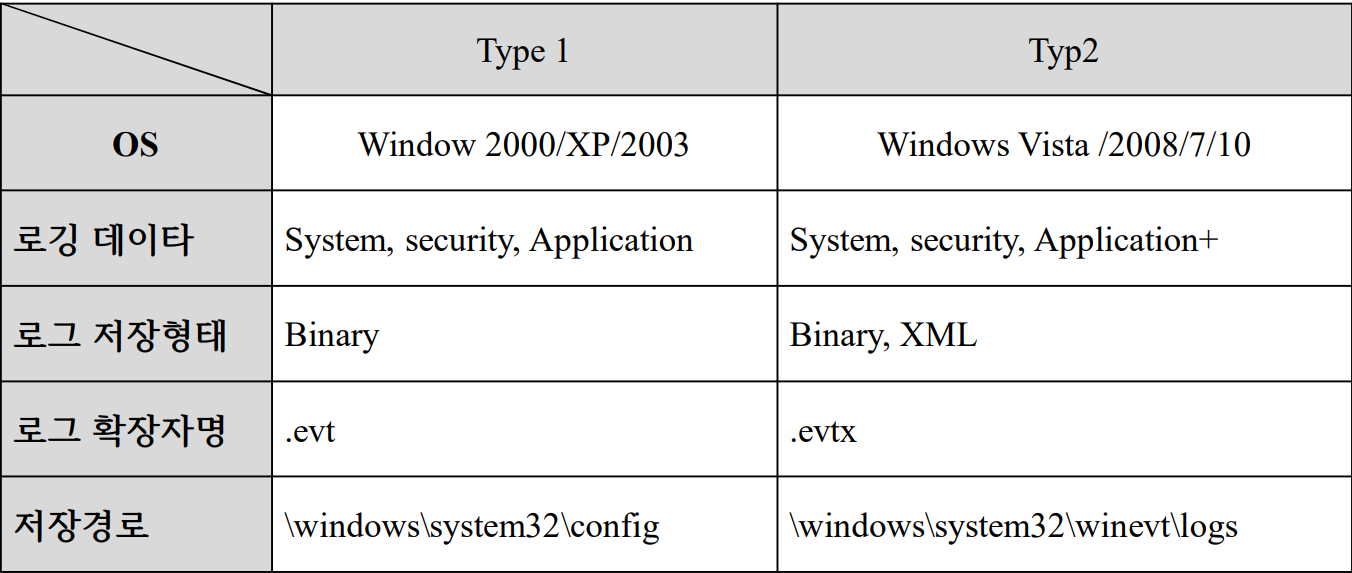

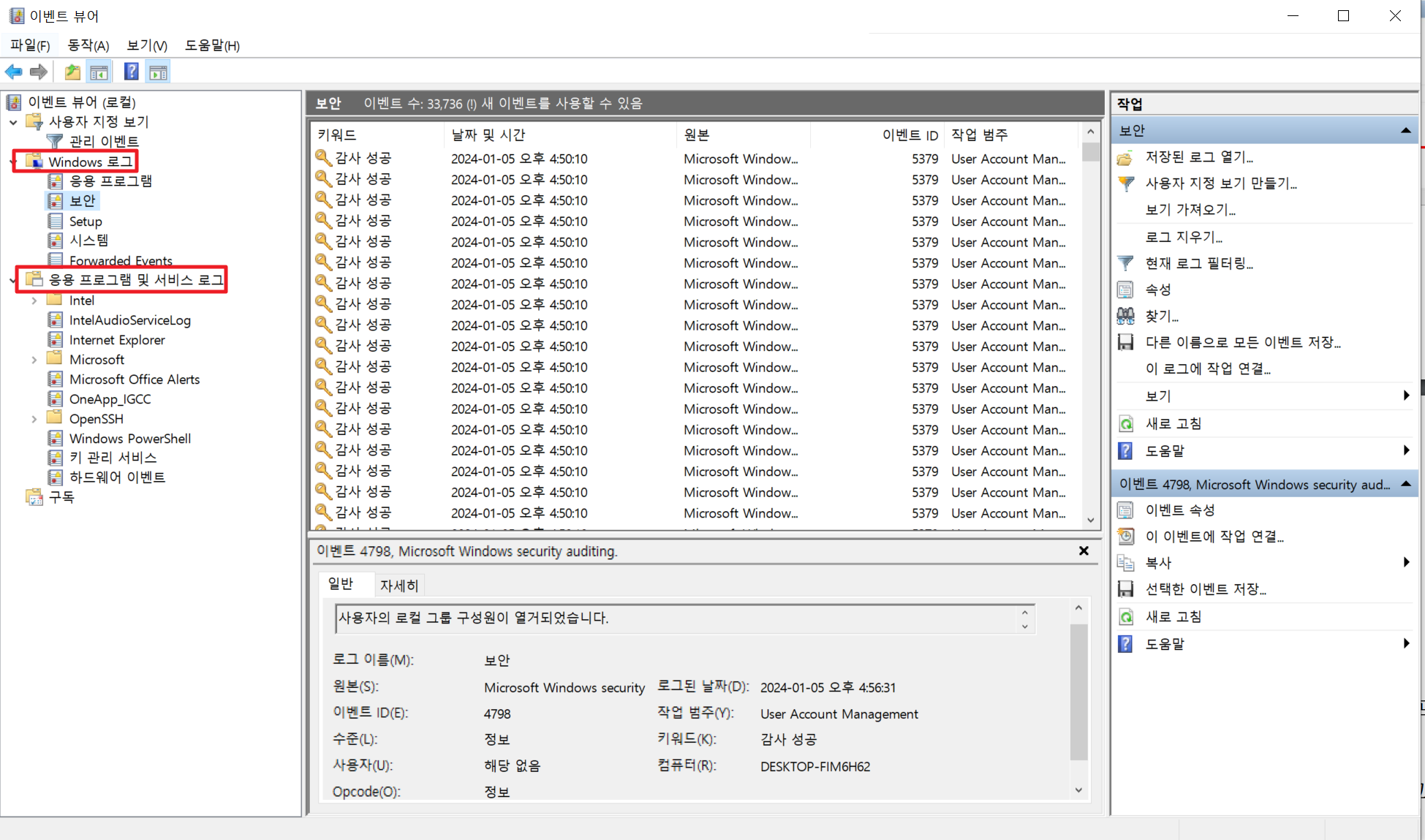

윈도우 OS 로그

리눅스 로그 : 분산관리 /var/log

윈도우 로그 : 중앙관리 이벤트 뷰어기를 통해 모든 로그 확인

윈도우에서는 로그를 이벤트라고 지칭한다.

OS 버전별 로그 관련 형태 및 경로 상이하다.

이벤트 뷰어

CMD 창에서 eventvwr.msc 명령어로 접근 가능.

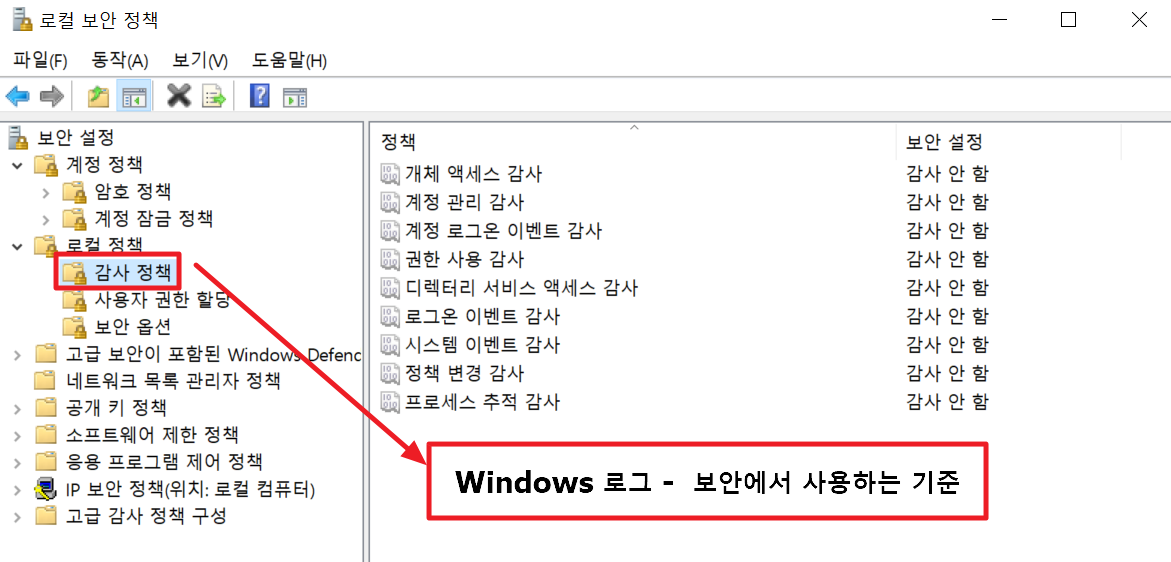

로컬 보안 정책 편집기

로컬 그룹 정책 편집기 : 윈도우 Pro, Education, Enterprise 버전에서 사용가능한 고급 윈도우 기능 중 하나. (Home 버전에는 없다)

CMD 창에서 secpol.msc 명령어로 접근 가능.

감사 정책

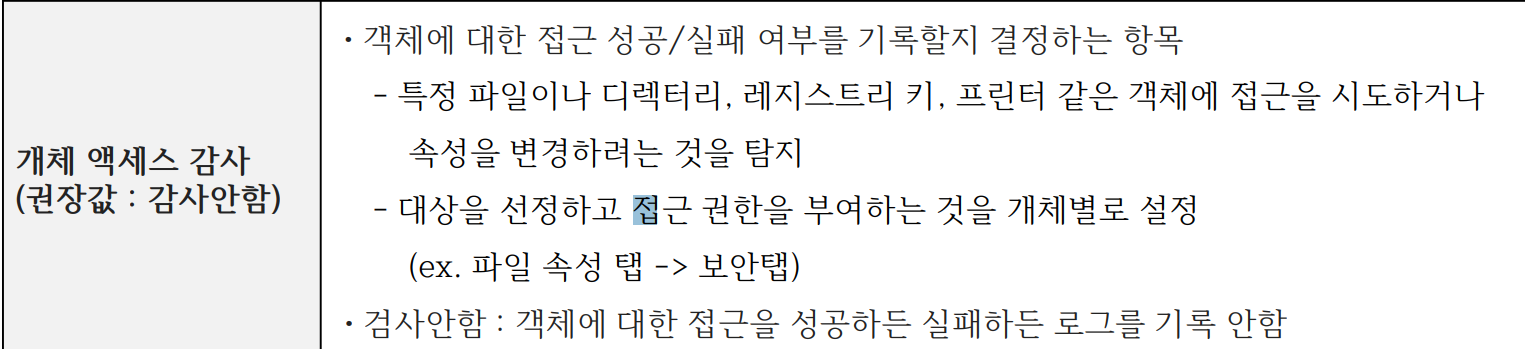

개체 액세스 감사 (권장값 : 감사안함)

개체 액세스 감사에 대해 권장값이 감사안함인 이유? => 특정 개체가 아닌 전체 개체에 대한 접근 감사이기 때문에 많은 로그가 발생한다.