AWS_SRA

1.#1. AWS Security Reference Architecture

전제 : 회사가 AWS에 여러 서비스(웹, API등)을 올려서 쓰고 있다.문제 : 하나의 AWS 계정에 다 때려 넣으면 보안 사고 나면 전체 계정이 털리고 로그·권한·네트워크가 뒤엉켜서 관리가 안 된다.해결 : 1\. 계정을 여러 개로 쪼갠다. 2\. 비슷한 역할

2.#0. AWS Security Reference Architecture

우리가 보통 쓰는 그 AWS 계정.청구서·권한·리소스가 완전히 분리된 독립 공간.한 계정이 털려도, 다른 계정까지 바로 털리지는 않게 분리하는 게 목적.비유: 하나의 회사 건물 안에 있는 독립된 회사 한 개가 Account.여러 개의 AWS Account를 한 회사 /

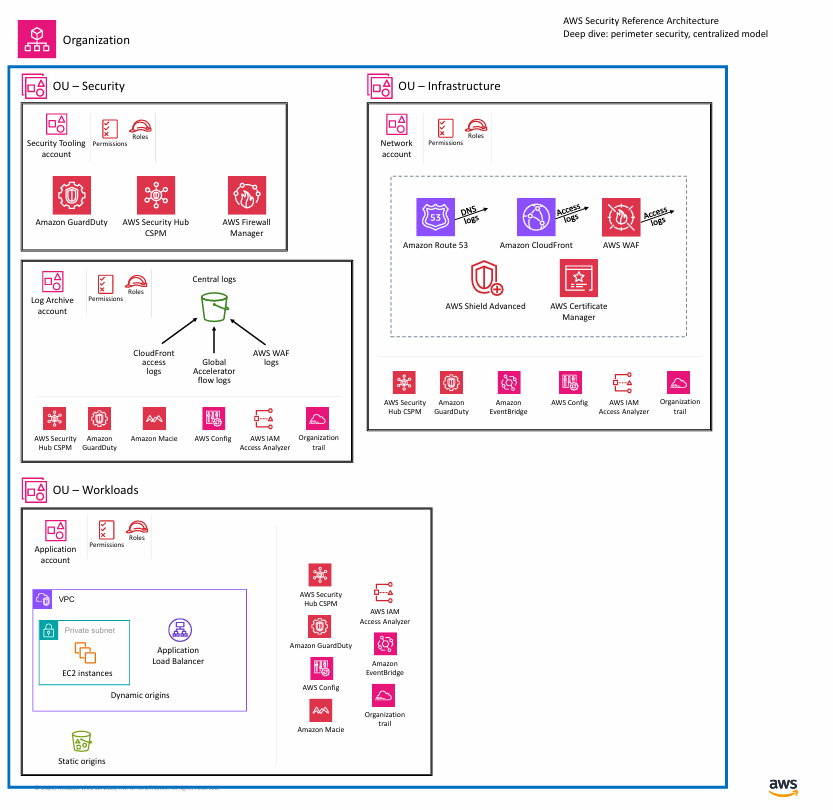

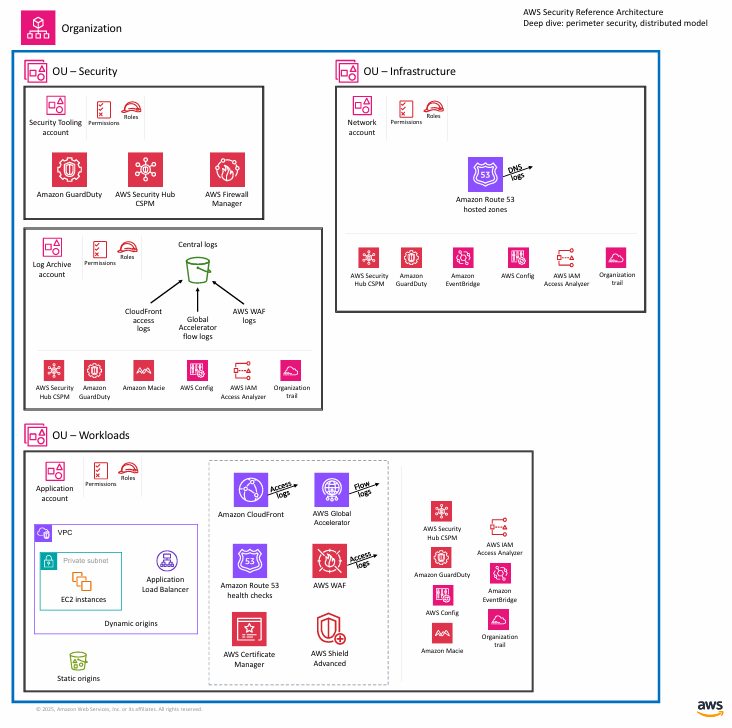

3.#2. AWS Security Reference Architecture

여전히 맨 바깥은 Organization (여러 AWS 계정 묶음)Security OU / Infrastructure OU / Workloads OU 구조는 같아.차이점은:중앙형: CloudFront, WAF, Shield 같은 퍼리미터 리소스를 Infra OU의 Ne

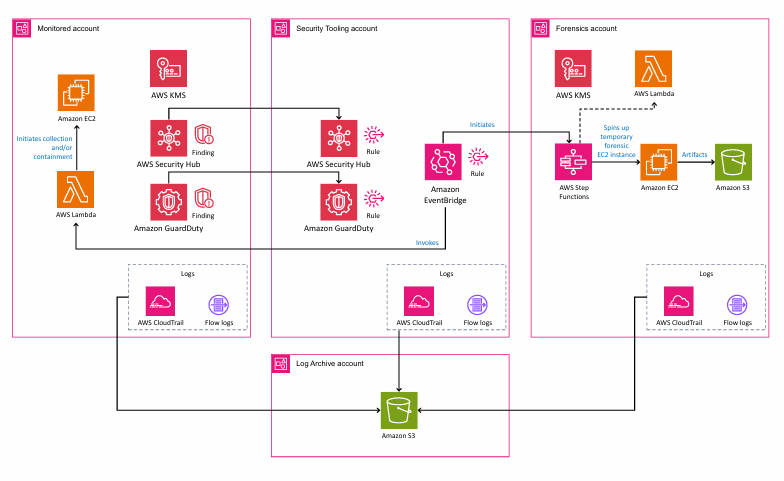

4.#3. AWS Security Reference Architecture

이 그림은 AWS에서 보안 사고가 나면 자동으로 탐지 → 알림 → 포렌식 환경 생성 → 로그 아카이브까지 이어지는 멀티-계정 아키텍처이다. Monitored account에서 돌아가는 EC2/Lambda에 이상 행위 발생그 로그를 기반으로 GuardDuty가 Findi

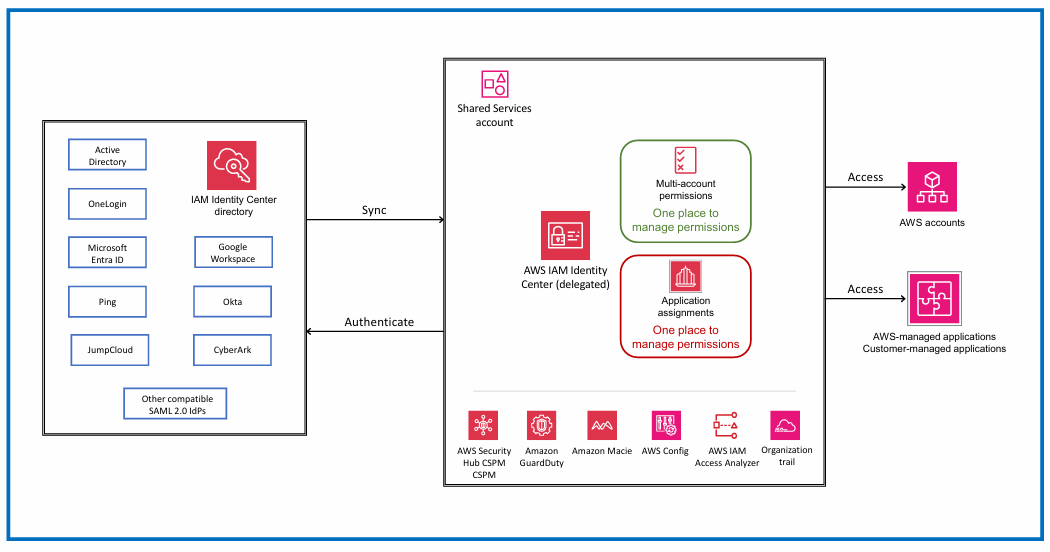

5.#4. AWS Security Reference Architecture

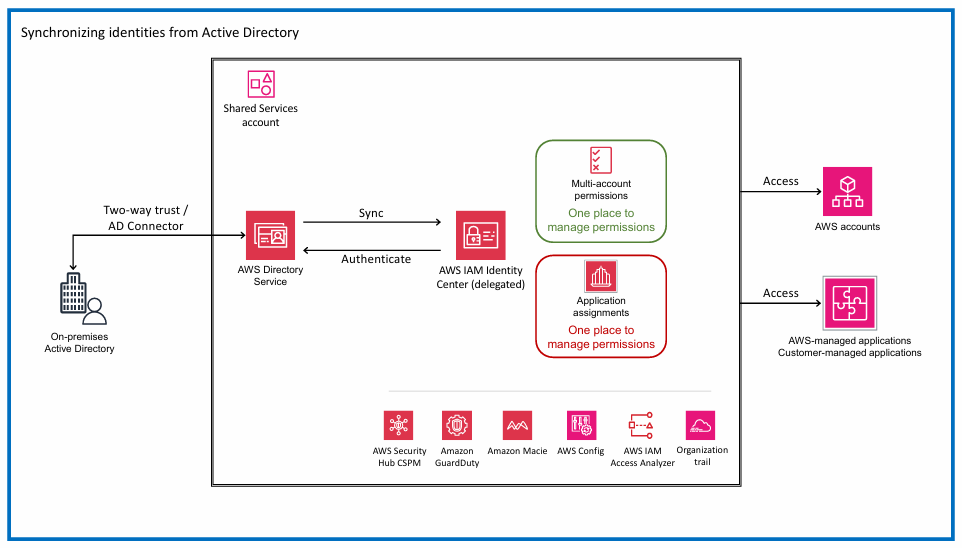

계정/권한 관리(SSO)대규모 멀티 계정에서 사람 접근을 어떻게 관리하는지 나타냄여러 회사 계정/앱에 대한 권한을 IAM Identity Center 하나로 관리하는 구조를 보여줌사람 → 회사 IdP → IAM Identity Center → AWS 계정/앱이 그림은

6.#5. AWS Security Reference Architecture

온프레미스 ad 계정을 aws 쪽으로 끌어와서, IAM Identity Center로 통합 관리하는 패턴회사 건물 안에 On-premises Active Directory가 있음.AWS 안에 AWS Directory Service를 만들어서, 온프 AD랑 양방향 트러스

7.#6. AWS Security Reference Architecture

AWS IAM Identity Center(옛 AWS SSO) 를 중심으로 사람 -> 권한 -> 여러 AWS 계정 & 애플리케시션을 한 곳에서 관리하는 구조를 보여준다.이 그림은 AWS IAM Identity Center(옛 AWS SSO) 를 중심으로“사람 → 권한

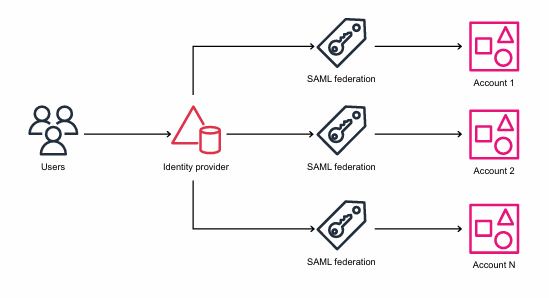

8.#7. AWS Security Reference Architecture

외부 IdP + SAML 연동으로 여러 AWS 계정에 들어가는 구조왼쪽 → 오른쪽 순서대로 보면:Users (사람들)Identity provider (IdP)예: Azure AD, Okta, Google Workspace, AD FS 같은 회사의 SSO/계정 시스템SA

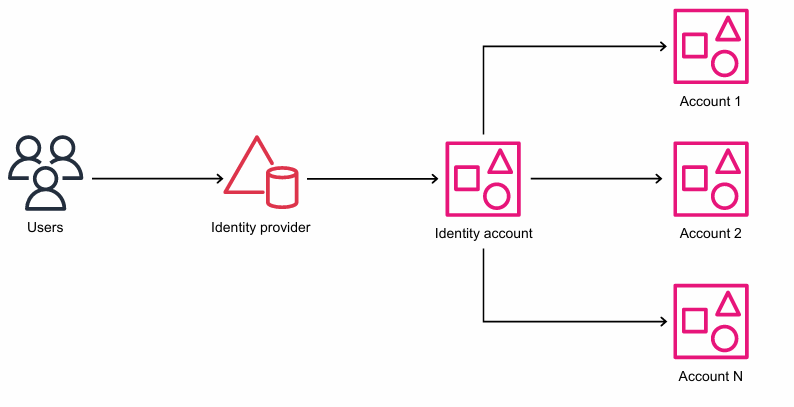

9.#8. AWS Security Reference Architecture

“Identity account(전용 AWS 계정)를 하나 두고, 거기만 IdP와 연동한 다음 나머지 계정으로 퍼뜨리는 패턴”왼쪽 → 오른쪽으로 보면:Users회사 직원들 (개발자, 운영자, 보안팀 등)Identity provider (IdP)회사의 중앙 계정 시스템예

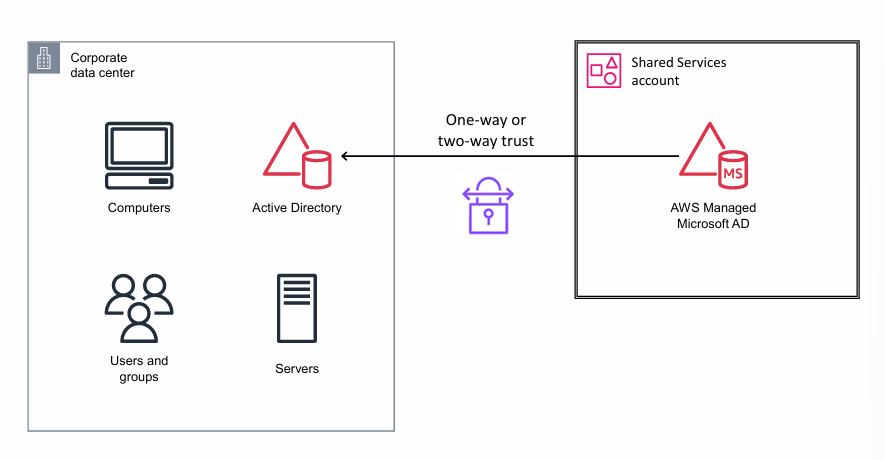

10.#9. AWS Security Reference Architecture

Corporate data center = 회사 본사 건물여기에 사람(직원), PC, 서버, 그리고 온프레미스 Active Directory가 있음.Shared Services account + AWS Managed Microsoft AD = AWS 안에 새로 세운 “

11.#10. AWS Security Reference Architecture

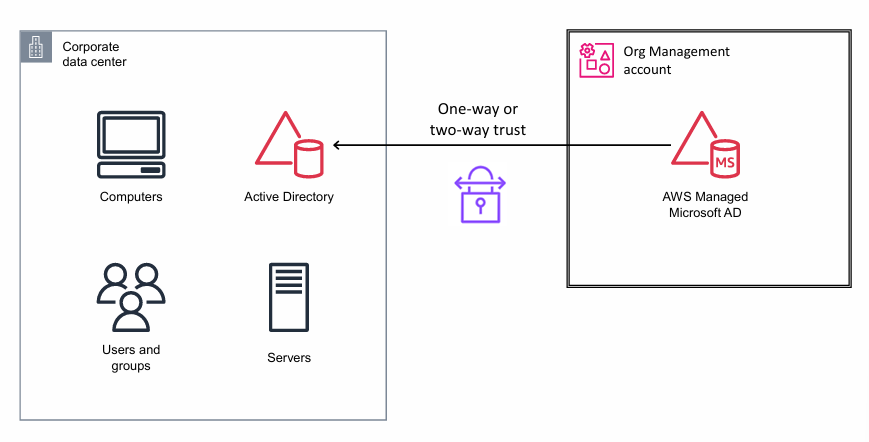

좋아, 이번 그림도 하나씩 뜯어서 같이 보자.앞에 봤던 그림이랑 거의 똑같은데 오른쪽 박스가 ‘Org Management account’ 로 바뀐 게 핵심이야.온프레미스 AD(회사 AD)와 AWS Managed Microsoft AD 를AWS Organizations의

12.#11. AWS Security Reference Architecture

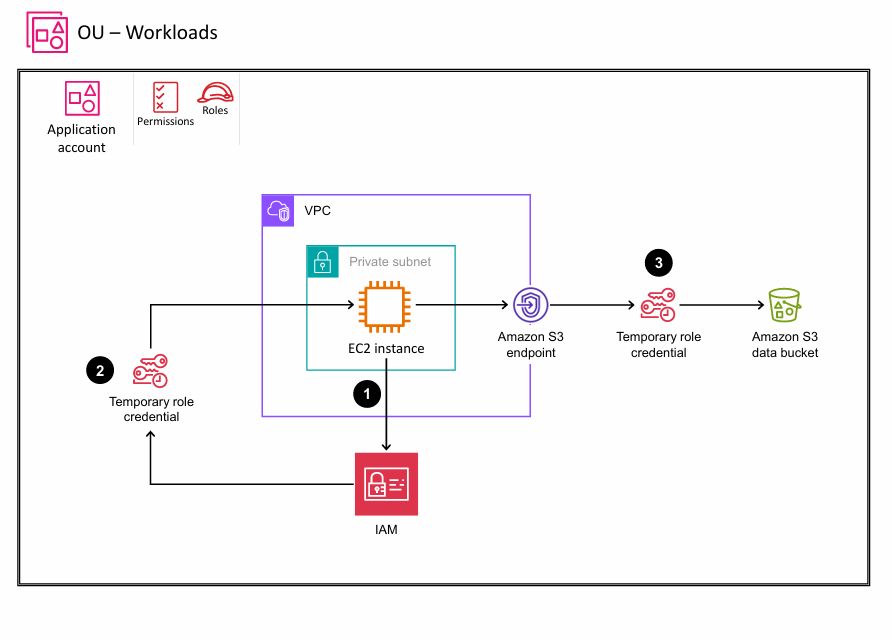

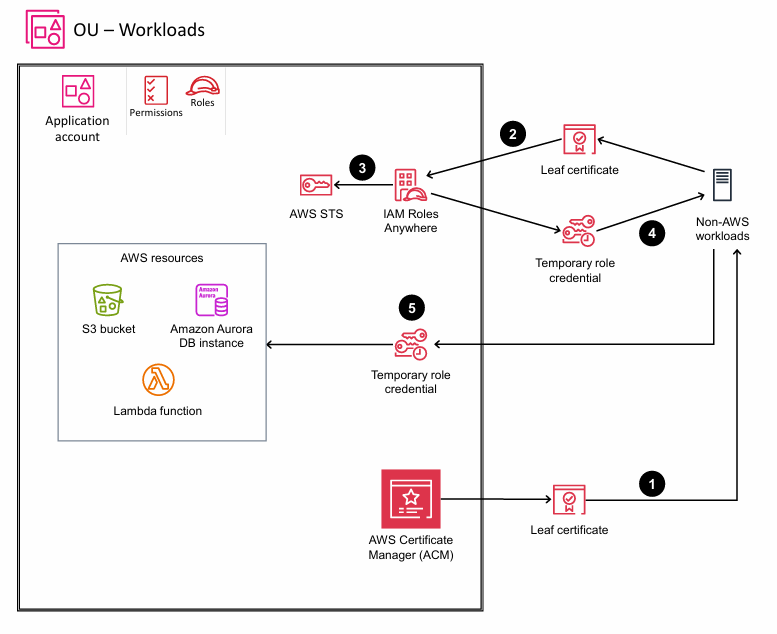

애플리케이션 계정의 ec2가 s3 버킷에 안전하게 접근하는 표준 패턴상단의 OU – Workloads 는 AWS Organizations에서 “업무용 워크로드 계정들을 모아둔 조직 단위(OU)”라고 보면 됨.그 안의 Application account 하나가 그려져 있

13.#12. AWS Security Reference Architecture

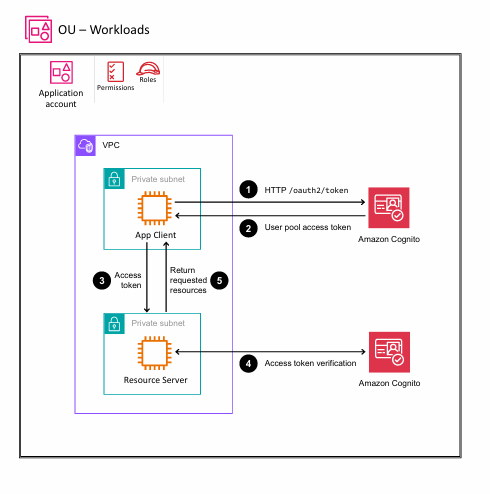

“VPC 안에 있는 서비스(API)를 Amazon Cognito(OAuth2) 토큰으로만 접근하게 만드는 구조"App Client가 Cognito에서 Access Token을 받아서, 그 토큰으로 Resource Server(API) 를 호출하고,Resource Ser

14.#13. AWS Security Reference Architecture

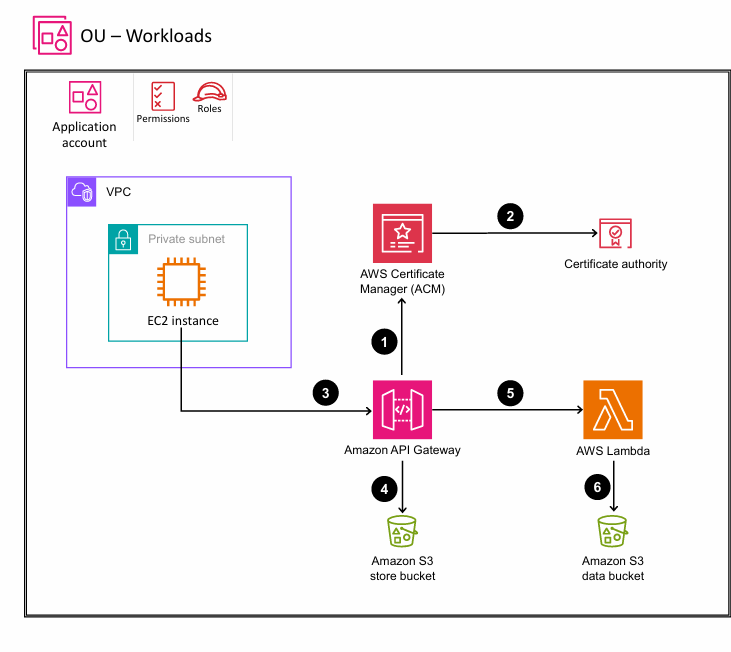

나의 해석 : API GATEWAY를 통해 들어온 API에 대해 ACM이 자격증명을 거친다. 그 이후 EC2 인스턴스에서 API GATE WAY를 통해 인증되었다면 S3나 Lambda 함수에 접근할 수 있다.ACM이 발급한 HTTPS 인증서를 쓰는 API Gateway

15.#14. AWS Security Reference Architecture

나의 생각 : AWS Certificate Manager (ACM)은 SSL/TLS 인증서를 생성 및 관리할 수 있는 AWS의 관리형 서비스이다. Leaf Certificate (리프 인증서) 는 인증서 체계에서 가장 아래(최종)에 위치한 인증서를 말하며, 주로 웹 사

16.#15. AWS Security Reference Architecture

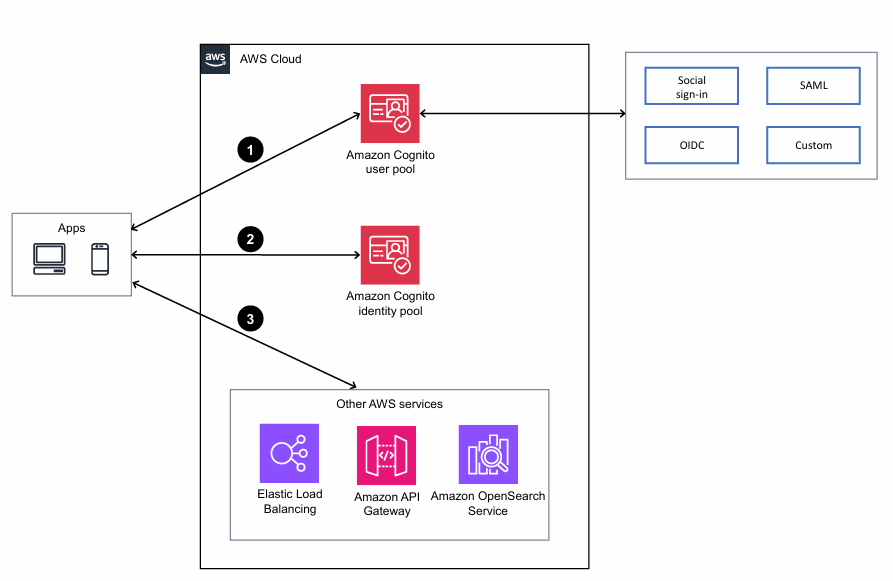

나의 생각 : Amazon Cognito 사용자 풀, Amazon Cognito identity pool을 통해 권한을 얻고 다른 aws 서비스에 접근한다..?Amazon Cognito 사용자 풀 : 웹 및 모바일 앱 인증 및 권한 부여를 위한 사용자 디렉터리이다.

17.#16. AWS Security Reference Architecture

나의 생각 : 사용자가 HTTPS 요청을 ALB에게 보내고, ALB는 그 요청을 받아서 AC보냄. AC는 login 람다를 통해 application에 사용자가 접근할 수 있는 경로를 제공함. 그런 다음. logout 람다를 통해 logout 할 수 있게 함.\*\*A

18.#17. AWS Security Reference Architecture

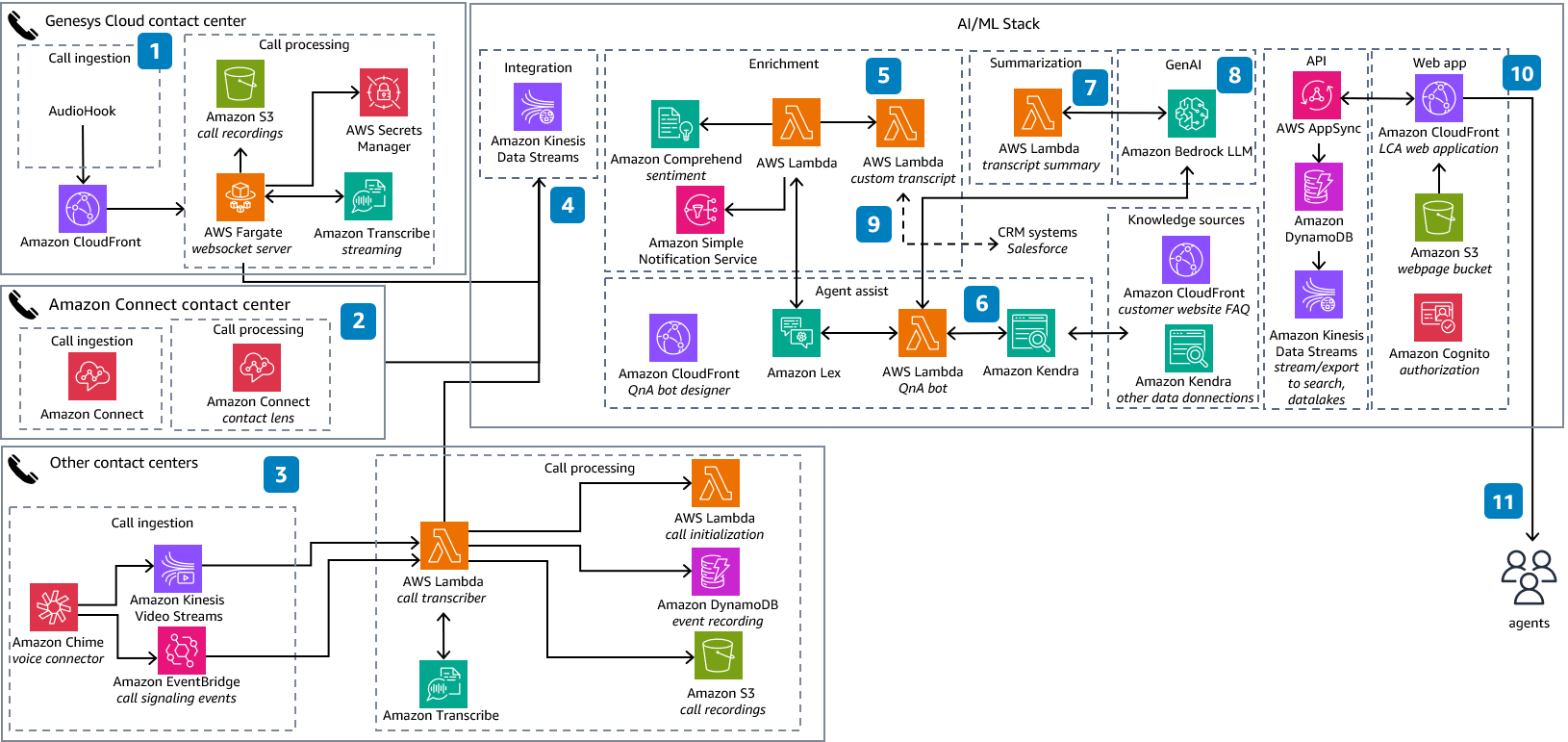

여러 컨택센터 (Genesys/Connect/기타)를 한꺼번에 받아서 실시간 전사 -> 감정/요약/지식 검색/GEN AI -> 상담사 화면(LCA)로 뿌려주는 AWS 기반 Live call analytics/agent assist 아키텍처이다. 왼쪽은 통화가 들어오는

19.AWS-MAS 아키텍처

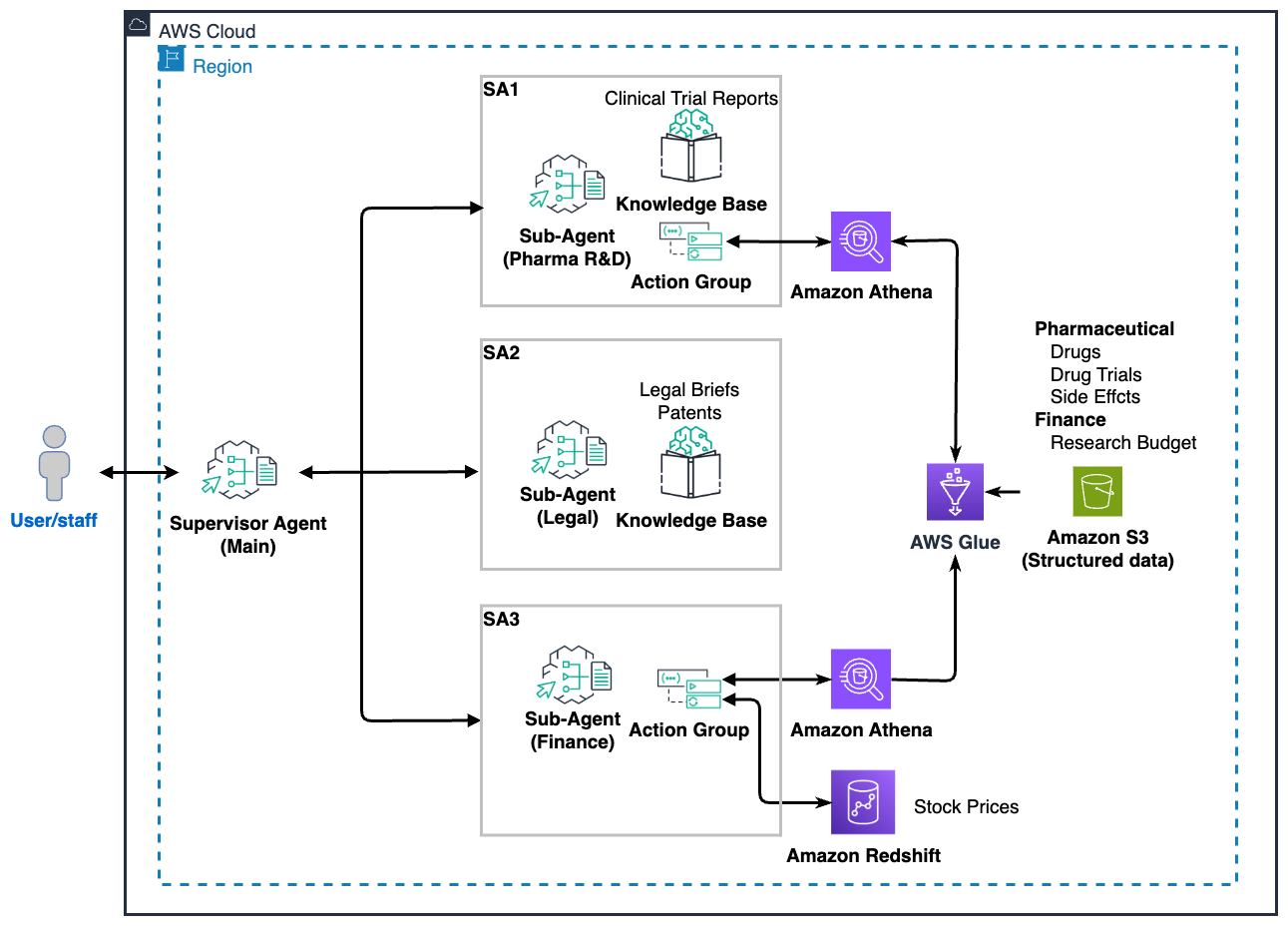

"제약 회사 내부 직원이 쓰는 형태로, 임상/법무/재무를 동시에 다루는 케이스를 가정"사람이 자연어로 질문(예: “이 약의 임상 결과 요약 + 부작용 추세 + 관련 특허/법무 리스크 + 예산 영향”)을 던지는 진입점.오케스트레이터(지휘자) 역할.하는 일:사용자의 질문을