🔍 Intro

AWS 계정을 만든 직후 기본 보안, 사용자 관리, 비용 설정을 제대로 하지 않으면 보안 사고나 예상치 못한 과금이 발생할 수 있다.

이 글에서는 AWS 계정을 만든 직후 해야 할 초기 설정을 정리했다.

1. Root 사용자 보안 강화

AWS 계정 생성 시 자동으로 만들어지는 최고 권한 사용자이다.

Root 계정은 모든 AWS 리소스를 삭제하거나 변경할 수 있는 강력한 권한을 갖고 있다.

해킹 시 피해가 크기 때문에 바로 보안 설정을 강화해야 한다.

필수 설정

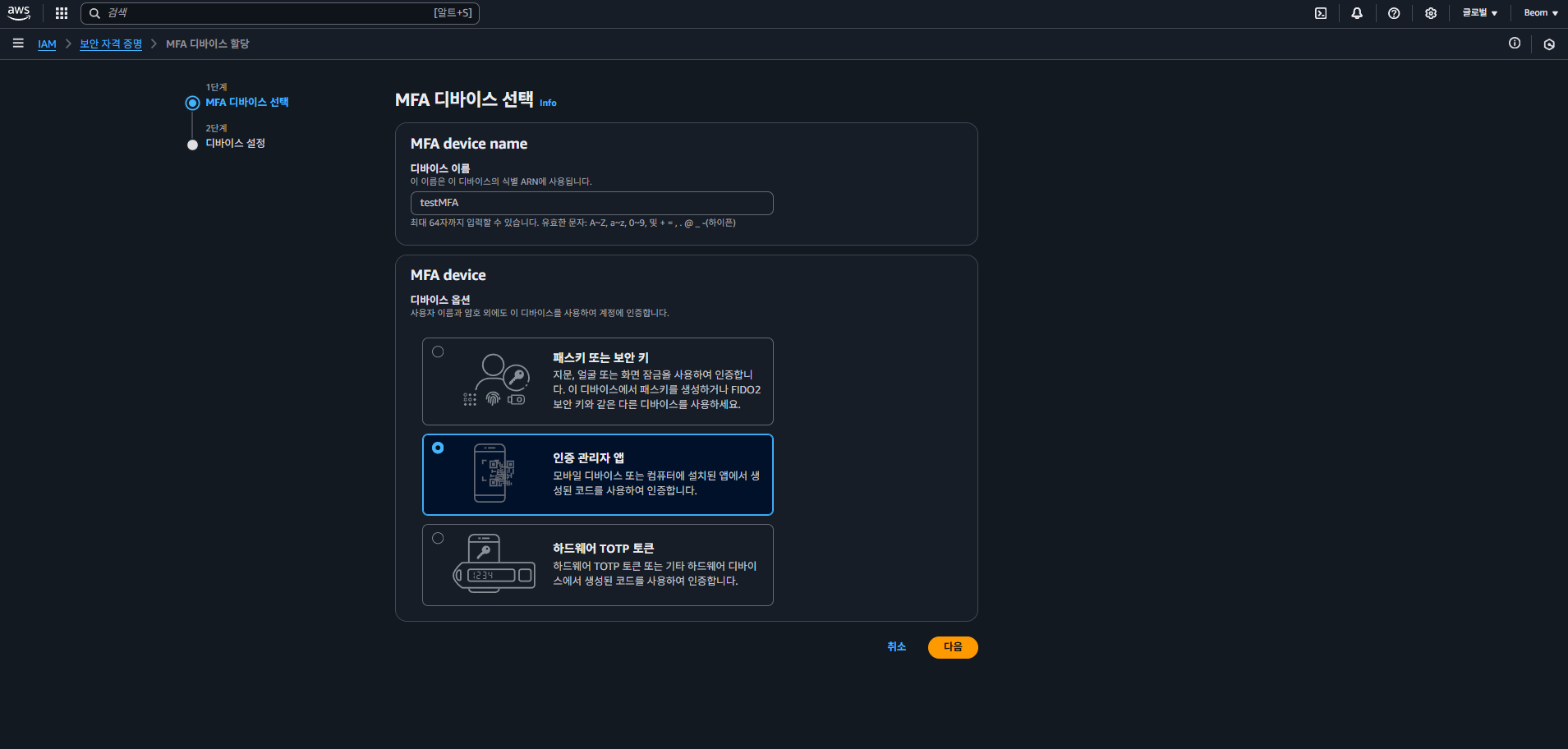

- ✅ MFA (Multi-Factor Authentication) 설정

MFA는 Google Authenticator, Authy 등의 앱으로 설정 가능

실습

-

AWS 콘솔에 로그인

-

우측 상단에서 보안 자격 증명(Security credentials) 클릭

-

MFA 활성화 > 가상 MFA 디바이스 설정 선택

2. IAM 사용자 생성 및 권한 분리

Root 계정은 비상시에만 사용하고, 실사용은 IAM 사용자로 진행한다.

IAM은 AWS 리소스를 안전하게 제어하기 위한 사용자 및 권한 관리 시스템이다.

IAM 사용자를 생성해 역할에 맞는 권한을 나누는 것이 필수다.

📌 예시

| 사용자 ID | 역할 설명 |

|---|---|

admin-user | 전체 관리자 권한 |

dev-user | EC2, Lambda 등 개발 권한 |

design-user | S3, CloudFront 권한 |

billing-user | 결제 정보만 접근 가능 |

💡 IAM 그룹을 활용하면 여러 사용자에게

동일한 권한을 제공하는 것을 한 번에 설정할 수 있다.3. 비용 통제 설정 (프리티어 + 예산 설정)

초기에는 AWS 프리티어로 대부분의 리소스를 무료로 사용할 수 있다.

하지만 잘못 설정하면 금방 요금이 발생하므로 비용 감시 도구 설정은 필수다.

AWS 프리티어란?

-

12개월 무료: EC2, RDS, S3 등 일부 서비스는 가입 후 12개월간 무료

-

항상 무료: Lambda, SNS 등 일부 서비스는 무제한 무료 사용 가능

-

⚠️ 초과 시 과금: 무료 사용량을 초과하면 바로 요금 부과

💡 설정 방법

-

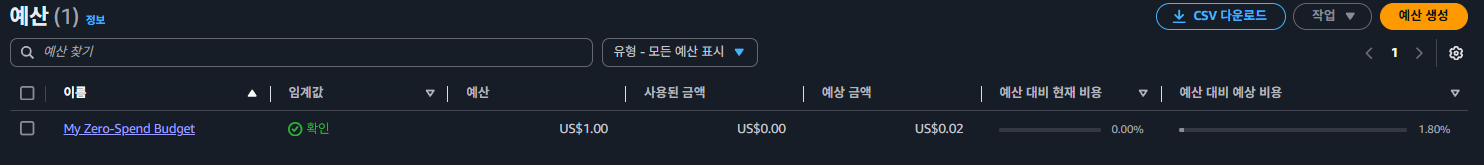

AWS Budgets

예산을 초과하면 이메일로 알림을 받을 수 있음

Billing > Budgets > Create Budget에서 설정 가능 -

Cost Explorer

서비스별 비용을 시각적으로 분석할 수 있는 도구

-

콘솔에서

결제 및 비용 관리검색 -

좌측 메뉴 → 예산(Budgets) > 예산 생성 Create Budget 클릭

-

예산 이름:

My Zero-Spend Budget, 금액:$1 -

알림 이메일 설정

-

저장 후 알림 수신 테스트

**Cost Explorer**에서 서비스별 요금 시각화가능

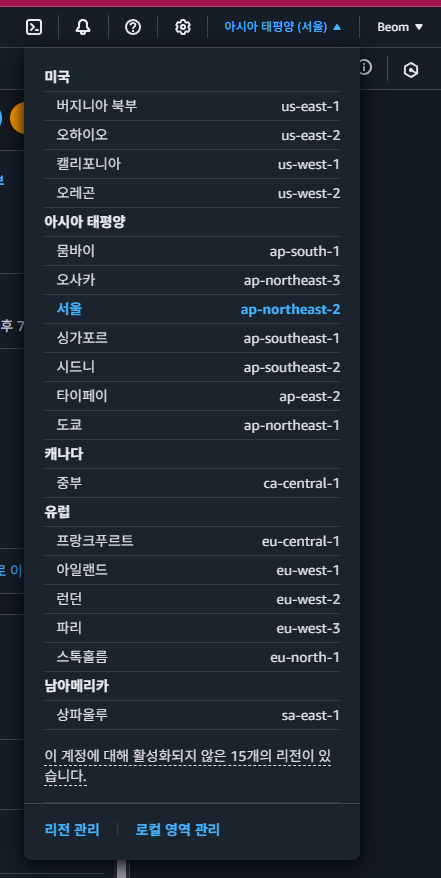

4. 리전(Region) 확인 및 설정

AWS는 리전(Region) 단위로 리소스를 관리한다.

선택한 리전에 따라 가격, 성능, 서비스 종류가 달라지기 때문에 신중히 선택해야 한다.

AWS 콘솔 우측 상단에서 리전 변경 가능

-

AWS 콘솔 오른쪽 상단에서

ap-northeast-2 (Seoul)선택 -

EC2 또는 S3를 생성할 때, 현재 선택된 리전이 반영되는지 확인

5. 조직이 커지면? AWS Organizations

여러 계정을 관리해야 할 경우 AWS Organizations를 활용해 중앙에서 통제할 수 있다.

주요 기능 요약

| 구성 요소 | 설명 |

|---|---|

| 관리 계정 | 조직 전체를 통제하는 마스터 계정 |

| OU (조직 단위) | dev, prod, security 등 계정을 논리적으로 그룹화 |

| SCP | 특정 계정 또는 OU에 제약 정책을 적용할 수 있음 |

| 통합 결제 | 모든 계정의 비용을 하나로 통합하여 청구 가능 |

예시 구성

| 계정 이름 | 설명 | OU 분류 |

|---|---|---|

| dev-account | 개발 환경 전용 계정 | dev |

| prod-account | 운영 서비스 전용 계정 | prod |

| security-account | 보안 로그, 감사 로그 저장용 | security |

규모가 커질수록 AWS Organizations 구조가 유용해진다.

-

관리 계정으로 로그인

-

AWS Organizations검색 > 조직 생성 -

OU (예:

dev,prod) 생성 -

새 계정 추가 또는 기존 계정 초대

-

각 OU에 계정을 할당하고 SCP 정책 설정

📌 정리

- Root 계정 MFA 설정 – 해킹 방지를 위해 다중 인증(MFA)을 설정해야 한다

- IAM 사용자 생성 및 권한 분리 – Root 계정은 잠그고, 역할별 사용자로 안전하게 관리

- 예산 알림 및 비용 모니터링 설정 – 예상치 못한 과금 방지를 위해 예산 알림을 설정

- 리전(Region) 확인 및 설정 – 리전을 잘못 설정하면 리소스 위치와 과금에 영향이 있음

- AWS Organizations 구성 – 여러 계정을 효율적으로 통제하고 관리하기 위한 구조화