SSH 포트 포워딩이란?

SSH 포트 포워딩은 SSH 연결을 통해 특정 포트로 들어오는 네트워크 트래픽을 다른 호스트나 포트로 리다이렉션하는 기술입니다. 이 기능을 사용하면 암호화된 SSH 터널을 통해 안전하게 데이터를 전송할 수 있으며, 방화벽 제한을 우회하거나 보안이 취약한 프로토콜을 보호하는 데 유용합니다.

SSH 포트 포워딩의 종류

SSH 포트 포워딩은 크게 세 가지 유형으로 나눌 수 있습니다:

- 로컬 포워딩(Local Forwarding, -L)

- 원격 포워딩(Remote Forwarding, -R)

- 동적 포워딩(Dynamic Forwarding, -D)

1. 로컬 포워딩(Local Forwarding)

로컬 포워딩은 가장 일반적으로 사용되는 SSH 포트 포워딩 방식입니다. 로컬 머신의 특정 포트로 들어오는 트래픽을 SSH 연결을 통해 원격 서버나 그 너머의 다른 서버로 전달합니다.

기본 구문

ssh -L [bind_address:]local_port:destination_host:destination_port user@ssh_server- bind_address: (선택사항) 연결을 수신할 로컬 인터페이스 주소

- local_port: 로컬 머신에서 사용할 포트

- destination_host: 트래픽을 전달할 목적지 호스트 (SSH 서버에서 접근 가능해야 함)

- destination_port: 목적지 호스트의 포트

- user@ssh_server: SSH 서버 접속 정보

로컬 포워딩의 작동 방식

- 사용자가 로컬 머신의

local_port에 접속합니다. - 해당 포트로 들어온 트래픽은 SSH 클라이언트에 의해 암호화됩니다.

- 암호화된 트래픽은 SSH 연결을 통해 SSH 서버로 전송됩니다.

- SSH 서버는 트래픽을 복호화한 후

destination_host:destination_port로 전달합니다.

예시와 활용 사례

예시 1: 웹 서버 접근 (직접 전달)

ssh -L 8080:localhost:80 user1@192.168.64.31이 명령어는 로컬 8080 포트를 SSH 서버(192.168.64.31)의 80 포트로 포워딩합니다. 웹 브라우저에서 http://localhost:8080에 접속하면 원격 서버의 웹 페이지가 표시됩니다.

예시 2: 웹 서버 접근 (다른 서버로 전달)

ssh -L 8080:192.168.64.31:80 user1@192.168.64.30이 명령어는 로컬 8080 포트를 SSH 서버(192.168.64.30)를 통해 다른 서버(192.168.64.31)의 80 포트로 포워딩합니다. 이 경우, SSH 서버는 중간 경유지 역할을 합니다.

주요 활용 사례

- 방화벽 우회: 회사 방화벽이 특정 웹사이트 접근을 차단하는 경우, 외부 SSH 서버를 경유하여 접근

- 내부 서비스 접근: VPN 없이도 내부 네트워크의 서비스에 안전하게 접근

2. 원격 포워딩(Remote Forwarding)

원격 포워딩은 로컬 포워딩의 반대 개념입니다. SSH 서버의 특정 포트로 들어오는 트래픽을 SSH 클라이언트 측으로 전달합니다. 이 방식은 로컬 머신이 외부에서 직접 접근할 수 없는 네트워크 환경에 있을 때 유용합니다.

3. 동적 포워딩(Dynamic Forwarding)

동적 포워딩은 SOCKS 프록시 서버를 생성하여 다양한 목적지로의 트래픽을 동적으로 라우팅합니다. 특정 포트와 호스트를 미리 지정하지 않고, 클라이언트 애플리케이션의 요청에 따라 SSH 서버를 통해 다양한 목적지로 트래픽을 전달합니다.

SSH 포트 포워딩의 장점

- 암호화된 통신: 모든 트래픽이 SSH 프로토콜로 암호화되어 안전하게 전송됩니다.

- 인증 보안: SSH 키 기반 인증을 사용하여 보안을 강화할 수 있습니다.

- 방화벽 우회: 일반적으로 SSH 포트(22)는 방화벽에서 허용되므로, 다른 서비스에도 접근할 수 있습니다.

SSH 포트포워딩 구성해보기

현재 환경 구성

- UTM VM1: 192.168.64.30

- UTM VM2: 192.168.64.31 (Nginx 서버 실행 중)

- 로컬 컴퓨터: 192.168.64.1

- 운영체제: Rocky Linux

기본 SSH 포트 포워딩 설정

Nginx가 설치된 VM2(192.168.64.31)의 80번 포트를 로컬 머신의 8080 포트로 포워딩하기 위해 다음과 같이 SSH 명령어를 실행합니다:

[user1@localhost ~]$ ssh -L 8080:192.168.64.31:80 user1@192.168.64.31이 명령어는 로컬 머신의 8080 포트로 들어오는 모든 트래픽을 SSH 터널을 통해 192.168.64.31 서버의 80번 포트로 전달합니다.

설정 후, 로컬에서 다음과 같이 요청을 보내면 정상적인 Nginx 응답을 받을 수 있습니다:

curl localhost:8080문제 상황: 외부에서 접근 불가

❯ curl 192.168.64.30:8080

curl: (7) Failed to connect to 192.168.64.30 port 8080 after 1003 ms: Couldn't connect to server192.168.64.1서버에서 curl 요청시 접속이 거부되는 것을 확인할 수 있습니다.

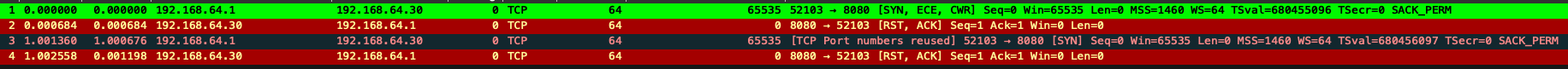

Wire shark 사진

wire shark 사진을 보면 응답으로 R플래그가 설정되면서 접근이 거부된 것을 확인 할 수 있습니다.

원인 1: 바인딩 주소 제한

문제의 원인은 SSH 포트 포워딩 설정에 있습니다. 기본 설정인 ssh -L 8080:192.168.64.31:80 user1@192.168.64.31에서는 바인딩 주소가 명시되지 않았기 때문에 기본값인 localhost(127.0.0.1)만 접근이 가능하게 됩니다.

실제로 열려있는 포트를 확인해보면:

[user1@localhost ~]$ ss -tna

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

LISTEN 0 4096 0.0.0.0:111 0.0.0.0:*

LISTEN 0 128 0.0.0.0:22 0.0.0.0:*

LISTEN 0 128 127.0.0.1:8080 0.0.0.0:* 8080 포트가 127.0.0.1(localhost)에만 바인딩되어 있는 것을 확인할 수 있습니다.

해결 방법: 바인딩 주소 변경

SSH 포트 포워딩 명령어의 형식은 다음과 같습니다:

ssh -L [bind_address:]port:host:hostport user@remote_host여기서 bind_address는 어떤 네트워크 인터페이스에서 연결을 수신할지 결정하는 값입니다. 외부에서도 접근 가능하게 하려면 다음과 같이 설정합니다:

[user1@localhost ~]$ ssh -L 0.0.0.0:8080:192.168.64.31:80 user1@192.168.64.310.0.0.0으로 설정하면 모든 네트워크 인터페이스에서 연결을 수신하게 됩니다.

원인 2: 방화벽 설정

바인딩 주소를 변경해도 여전히 접근이 안 될 수 있습니다. 그 이유는 방화벽에서 해당 포트가 차단되었기 때문입니다.

Wireshark

위 문서와 다른 점으로는 응답값으로 icmp가 왔으며 도착시간도 10ms안으로 매우 빠르게 도착한 것을 볼 수 있습니다.

해결 방법: 방화벽 포트 개방

Rocky Linux에서는 firewalld를 사용하여 방화벽을 관리합니다. 다음 명령어로 8080 포트를 개방합니다:

[user1@localhost ~]$ sudo firewall-cmd --add-port=8080/tcp

[user1@localhost ~]$ sudo firewall-cmd --reload방화벽 설정 확인:

[user1@localhost ~]$ sudo firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: enp0s1

sources:

services: cockpit dhcpv6-client http ssh

ports: 22/tcp 8080/tcp

protocols:

forward: yes

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules: 8080/tcp 포트가 열린 것을 확인할 수 있습니다.

최종 확인

모든 설정이 완료되면 이제 다른 시스템에서도 192.168.64.30:8080으로 접근이 가능해집니다:

❯ curl 192.168.64.30:8080

<!doctype html>

<html>

<head>

<meta charset='utf-8'>

<meta name='viewport' content='width=device-width, initial-scale=1'>

<title>HTTP Server Test Page powered by: Rocky Linux</title>

<style type="text/css">

/*<![CDATA[*/

html {

height: 100%;

width: 100%;

}

body {

...참고자료

What does "bind_address" mean in SSH port forwarding? - Stack exchange

추가 자료(클로드를 통한 질문 해결)

SSH 포트 포워딩의 원리: 다른 서버로 전달하는 방식 설명

이 질문은 SSH 포트 포워딩의 가장 강력하면서도 혼동되기 쉬운 개념 중 하나를 다루고 있습니다. 왜 아래 명령어가 작동하는지 자세히 설명해 드리겠습니다.

ssh -L 8080:192.168.64.31:80 user1@192.168.64.30작동 원리 이해하기

이 명령어를 분석해 보면:

-L 8080:192.168.64.31:80: 로컬 포워딩을 설정하는 부분8080: 로컬 컴퓨터에서 열리는 포트192.168.64.31:80: 트래픽이 최종적으로 전달될 목적지 서버와 포트

user1@192.168.64.30: SSH로 연결할 서버

이 명령어가 실행되면 다음과 같은 일이 발생합니다:

- 로컬 컴퓨터는 SSH를 통해

192.168.64.30서버에 연결합니다. - 로컬 컴퓨터의 8080 포트로 들어오는 모든 트래픽은 SSH 터널을 통해

192.168.64.30서버로 전송됩니다. - 중요한 부분: 트래픽이

192.168.64.30서버에 도착하면, 이 서버는 트래픽을192.168.64.31의 80 포트로 전달합니다.

왜 이것이 가능한가?

중요한 점은 목적지 호스트(192.168.64.31)는 SSH 서버(192.168.64.30)에서 접근 가능해야 한다는 것입니다. 즉, 192.168.64.30 서버는 192.168.64.31 서버에 네트워크로 연결되어 있어야 합니다.

SSH 서버는 단순히 트래픽을 받아 다른 서버로 전달하는 "중계소" 역할을 합니다. 이것이 가능한 이유는:

- SSH 클라이언트(로컬 컴퓨터)가 SSH 서버에 포워딩 설정을 요청

- SSH 서버가 이 요청을 수락하고 중계 역할을 수행

네트워크 다이어그램으로 이해하기

[로컬 컴퓨터] [SSH 서버] [웹 서버]

192.168.64.1:8080 ------> 192.168.64.30 ------> 192.168.64.31:80

SSH 연결 일반 TCP 연결- 로컬 컴퓨터의 8080 포트에 요청이 들어옵니다 (

http://localhost:8080에 접속). - 이 요청은 암호화되어 SSH 터널을 통해 192.168.64.30으로 전송됩니다.

- 192.168.64.30(SSH 서버)에서 요청을 받고 복호화합니다.

- SSH 서버는 이 요청을 192.168.64.31의 80 포트로 전달합니다.

- 192.168.64.31은 요청을 처리하고 응답을 SSH 서버로 반환합니다.

- SSH 서버는 이 응답을 암호화하여 SSH 터널을 통해 로컬 컴퓨터로 전송합니다.

- 로컬 컴퓨터는 응답을 받고, 8080 포트로 접속한 클라이언트(브라우저 등)에게 전달합니다.

실용적인 예시

이 기능이 유용한 몇 가지 상황을 살펴보겠습니다:

예시 1: 접근 제한된 네트워크 환경

회사 네트워크에서 특정 서버(192.168.64.31)가 방화벽으로 인해 외부에서 직접 접근할 수 없지만, 다른 서버(192.168.64.30)는 접근 가능한 경우:

ssh -L 8080:192.168.64.31:80 user1@192.168.64.30이 명령어를 사용하면 접근 가능한 서버를 "점프 호스트"로 활용하여 제한된 서버에 접근할 수 있습니다.

예시 2: 멀티 티어 아키텍처 디버깅

웹 서버(192.168.64.30)와 데이터베이스 서버(192.168.64.31)가 분리되어 있는 환경에서:

ssh -L 3306:192.168.64.31:3306 user1@192.168.64.30이 명령어를 사용하면 웹 서버를 통해 데이터베이스 서버에 접근할 수 있습니다.

중요한 조건과 제한사항

-

네트워크 연결: SSH 서버(192.168.64.30)는 목적지 서버(192.168.64.31)에 네트워크로 연결되어 있어야 합니다.

-

방화벽 설정: SSH 서버가 목적지 서버의 해당 포트(80)에 접근할 수 있어야 합니다.

-

SSH 서버 설정: 일부 SSH 서버는 보안상의 이유로 이러한 종류의 포워딩을 제한할 수 있습니다. 이 경우

/etc/ssh/sshd_config파일에서AllowTcpForwarding yes로 설정되어 있는지 확인해야 합니다.

결론

이 기능은 SSH의 가장 강력한 특징 중 하나로, 네트워크 아키텍처를 단순화하고 보안을 강화할 수 있습니다. SSH 서버를 중계소로 사용함으로써, 직접 접근할 수 없는 서버나 서비스에 안전하게 접근할 수 있습니다.

쉽게 생각하면, SSH 서버는 "우리가 보낸 패킷을 받아서 우리가 지정한 다른 서버로 전달해주는 배달부" 역할을 한다고 볼 수 있습니다. 이때 배달부(SSH 서버)는 목적지(다른 서버)에 접근할 수 있어야 패킷을 전달할 수 있습니다.