칼리리눅스에서 DVWA 구축하는 방법입니다.

1.패키지 설치

apt update

apt install -y apache2 mariadb-server php php-mysql php-gd libapache2-mod-php아파치와, DB로 사용할 mariaDB을 설치해줍니다.

2.DVWA 파일 다운로드

cd /var/www/html

git clone https://github.com/digininja/DVWA.git웹 모의해킹을 진행할 수 있는 실습환경인 DVWA를 설치합니다.

3.apache2, mariadb 서비스 실행

systemctl start apache2

systemctl enable apache2

systemctl start mariadb

systemctl enable mariadb4.파일 설정

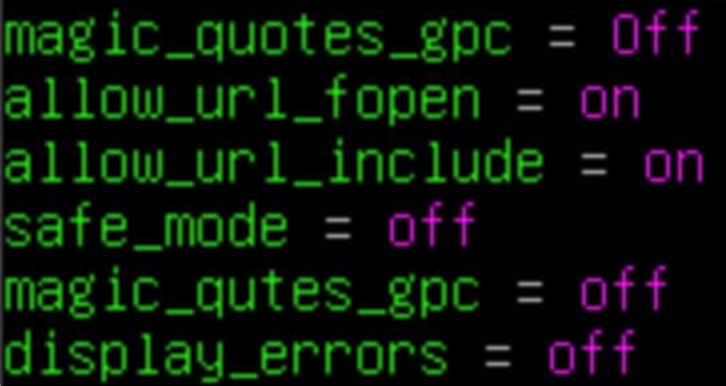

4-1) php.ini 파일에 구문 추가

경로 -> /var/www/html/DVWA 밑의 경로에서 찾을 수 있습니다.

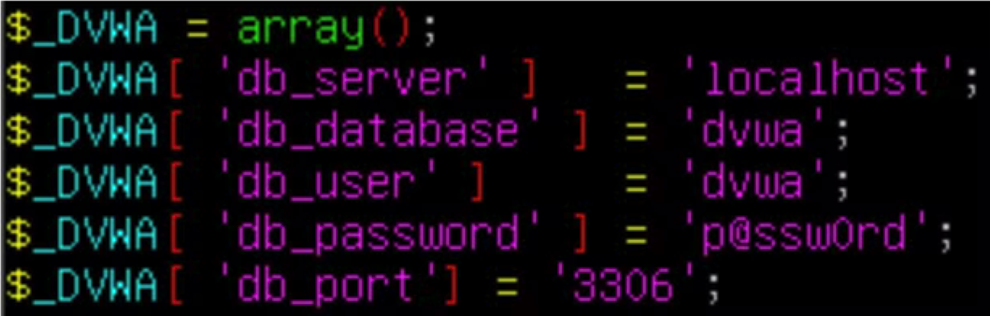

4-2) config.inc.php 파일 수정

cp config/config.inc.php.dist config.inc.php파일을 새로운 이름으로 복사해줍니다.

=> 로컬호스트 대신의 Cloud환경을 이용한 경우 FIP 또는 EIP를 입력합니다.

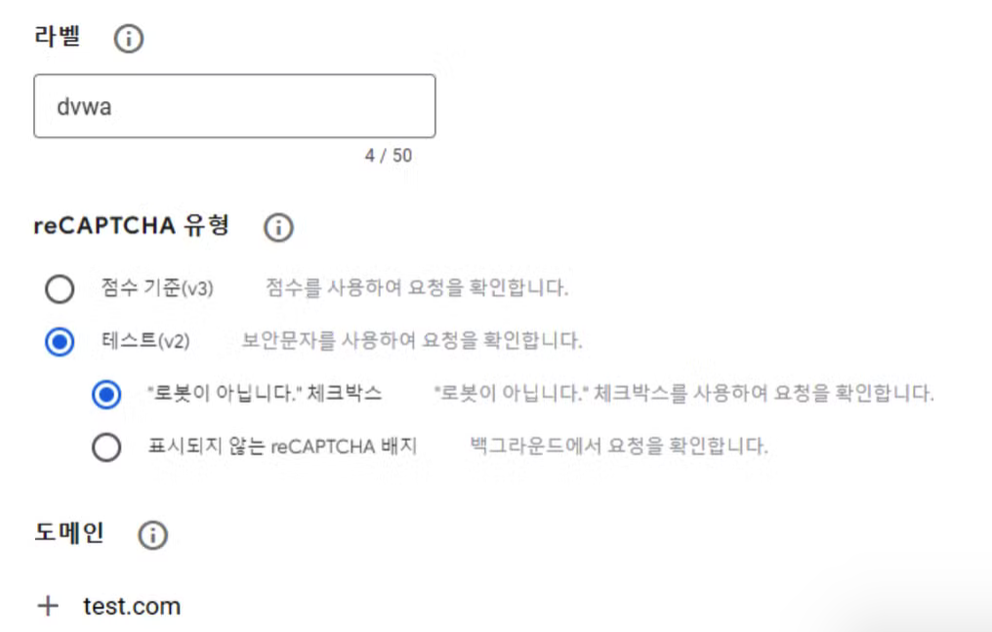

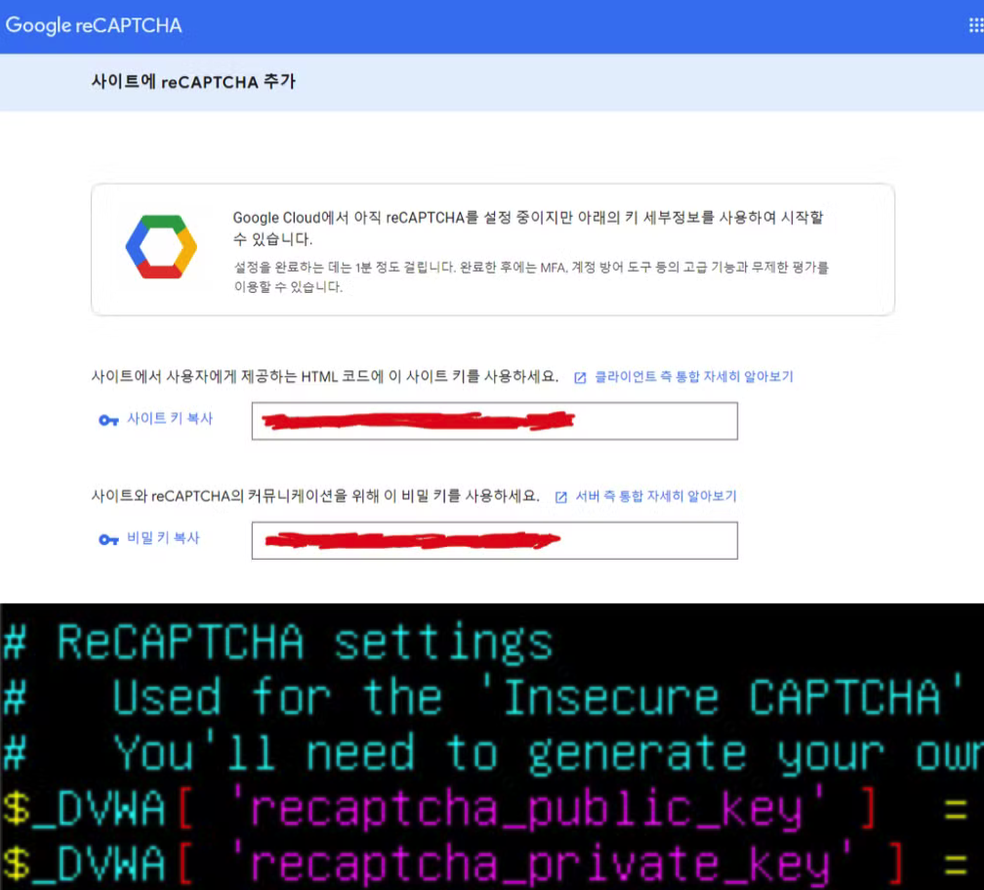

4-3) reCAPTCHA 키 생성

구글 사이트 접속(https://www.google.com/recaptcha/about/)

상단 v3 AdminConsole 클릭

생성된 키 값을 config.inc.php 파일에 입력

5.Mariadb 설정

MariaDB [(none)]> create database dvwa;

MariaDB [(none)]> create user 'dvwa'@'localhost' identified by 'p@ssw0rd';

MariaDB [(none)]> grant all on dvwa.* to 'dvwa'@'localhost';

MariaDB [(none)]> flush privileges;만약 클라우드 환경에서 사용한다면 local호스트가 아니기 때문에

cd /etc/mysql/mariadb.conf.d/

vim 50-server.cnf

이 경로에서 bind-address = 0.0.0.0으로 바꾸기

6. 권한

chown .www-data /var/www/html/DVWA/hackable/uploads/

chmod 777 /var/www/html/DVWA/hackable/uploads/

chown .www-data /var/www/html/DVWA/external/phpids/0.6/lib/IDS/tmp/phpids_log.txt

chmod 777 /var/www/html/DVWS/external/phpids/0.6/lib/IDS/tmp/phpids_log.txt

chmod 777 /var/www/html/DVWA/config/

7. 사이트 접속

admin

password

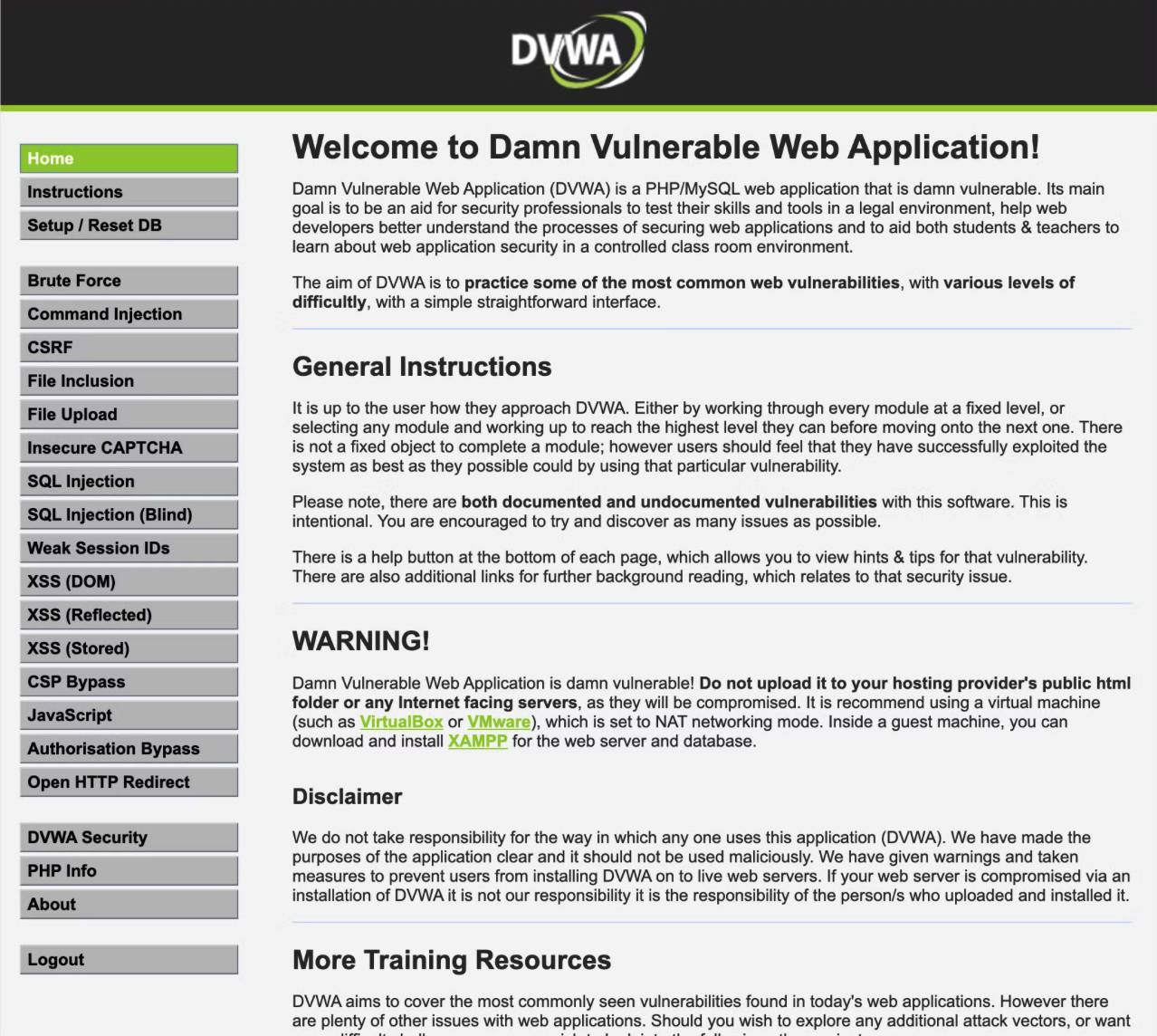

8. 결과