이번에는 필자가 참여중인 부트캠프에서 진행했던, 소규모 프로젝트이다. 이번글에서는 전반적인 개요와 틀 정도를 소개하고 다음글에 디테일을 작성해볼까한다.

프로젝트 주제는 다크웹/딥웹에서 자신이 원하는 곳(해킹포럼, 랜섬웨어 그룹 릭사이트 등)에서 정보를 파싱해와서 정리까지 해보는 주제이다.

이에 필자와 팀원들은 [LockBit]이라는 랜섬웨어 갱단에대해서 조사를해보고, 해당 랜섬웨어 릭사이트의 정보를 텔레그램 봇을 통해 파싱까지 해보았다.

일단 조사 및 파싱 타겟은 LockBit이라는 랜섬웨어 그룹으로 정했다. 이 그룹은 대기업(?)급의 그룹이다. 그래서 릭사이트도 크고, 데이터량도 많아서 본 프로젝트를 진행하는데에 적합하다고 생각하여 선정하였다.

- [LockBit]의 기본정보

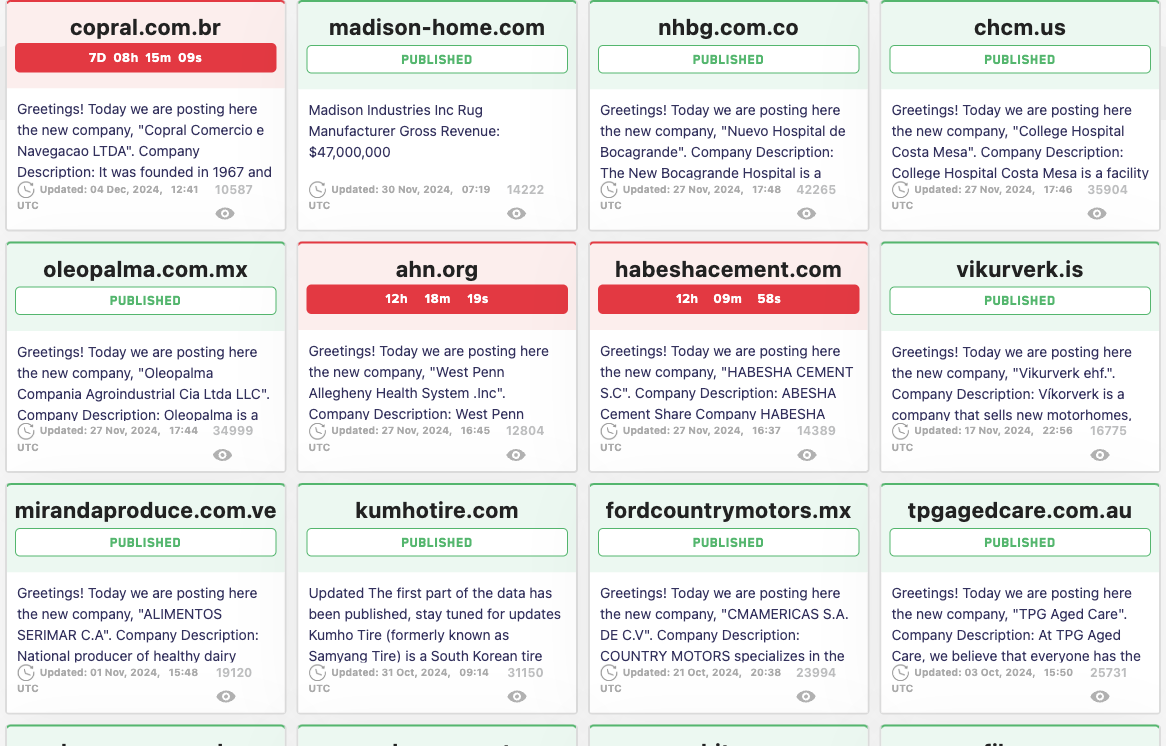

ㄴ> LockBit 릭사이트 메인페이지

ㄴ> LockBit 릭사이트 메인페이지

주요 특징

LockBit의 메인 사이트는 감염된 기업에 협박 메시지를 전하며, 요구 금액을 지급하지 않을 경우 탈취한 데이터를 공개한다. 특정 시간 내 협상이 이루어지지 않으면 데이터를 유출하며, 다운로드 링크를 게시하기도 한다.

특히, LockBit은 조직적이고 철저한 방식을 통해 그룹의 신원을 감추며, 민감 정보를 누구나 쉽게 다운로드할 수 있게 공개하기도 한다.

운영 방침

LockBit은 그들만의 규칙을 따릅니다. 예를 들어, 원자력 발전소와 같은 주요 인프라를 공격할 때는 파일 암호화를 사용하지 않고, 데이터 탈취에 초점을 둡니다. 반면, 경찰 및 법 집행 기관을 대상으로는 적극적인 공격을 권장한다. 이러한 규칙을 통해 그룹의 활동 범위를 명확히 설정하고, 공격 대상을 구체화하고 있다.

공격 방식

LockBit의 주요 감염 경로는 피싱 이메일이다. 최근에는 IMG 파일을 사용해 보안 경고를 우회하는 방법을 활용하고 있으며, 감염 후 파일을 암호화해 사용 불가능하게 만든다. 감염된 시스템에는 Tor 주소와 함께 README.txt 파일을 남겨 공격자와의 협상을 유도한다.

- 텔레그램 봇 생성

이어서 릭사이트를 파싱하여 그 결과를 전달해줄 봇을 생성해야한다.

텔레그램에서 BotFather를 이용해서 본인만의 봇을 생성하여 해당 봇의 Chat_id와 api_key를 확인하여 파싱코드에 결합하여 사용할 수 있도록 하였다.

- 파싱하기

릭사이트에 접속해서 해당 페이지의 구조를 확인하고 자신이 원하는 정보의 위치를 확인하고 해당 부분을 파싱하면 된다.

필자는 릭사이트 한개만 파싱을 진행하기에 셀리니움을 이용해서 json형태로 데이터를 파싱하는 방식으로 코드를 만들었다.

여기까지가 릭사이트 파싱의 전반적인 과정이다. 앞서 말했듯 디테일한 부분은 추후에 좀 더 기술하도록하겠다.