개요

저번 Simple Patch Me 풀이에 이어 rev-basic-6을 풀어보기로 했다.(드림핵)

파일 실행해보기

Detect It Easy에 올려봤을 때 PE파일이라고 해서, 윈도우에서 실행해보았다.

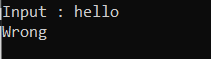

Input : 이 출력되고 아무거나 입력하면 Wrong이 출력된다.

아마 Correct라고 출력되는 플래그를 구해야 하는 것 같다.

정적 분석하기 - FUN_140001120

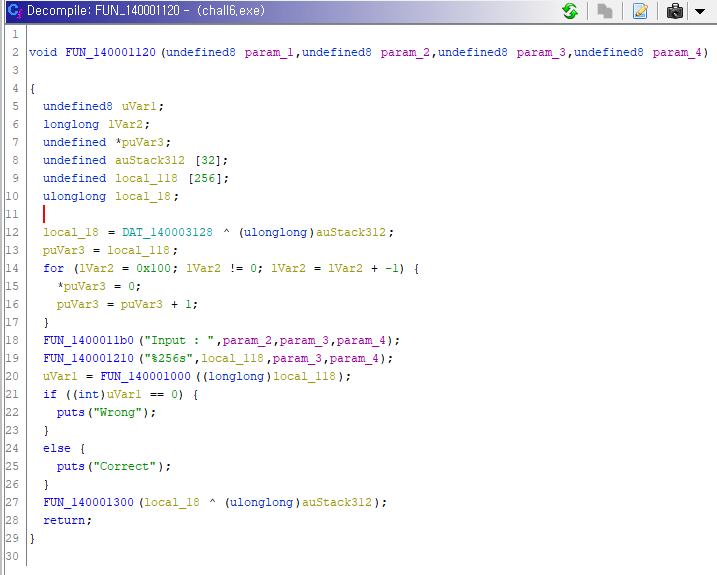

Ghidra에 올려보았을 때, 아래의 Wrong이나 Correct 문자열이 있는 부분을 호출하는 부분을 찾아갔고 FUN_140001120라는 함수를 볼 수 있었다.

정확한 이유는 모르겠지만, local_118이 입력값이라는 생각이 들었다.(FUN_140001210("%256s",local_118,param_3,param_4);에서 "%256s" 바로 뒤에 있어서 그렇게 생각한 것 같다.)

input을 FUN_140001210 함수에 넣었을 때, 0이 아닌 값이 리턴되어야 Correct가 출력된다. 이 점을 기억하며 FUN_140001210 함수에 들어가보았다.

FUN_140001210 함수 분석하기

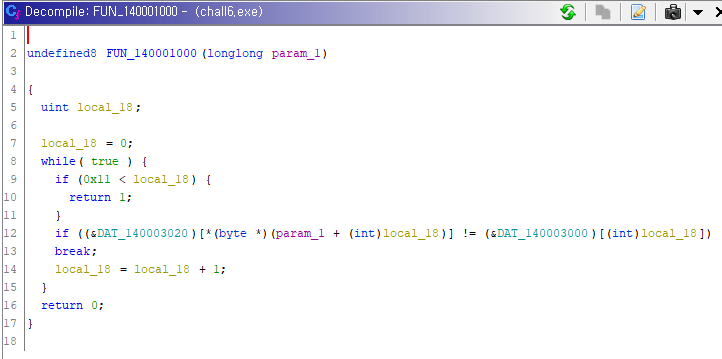

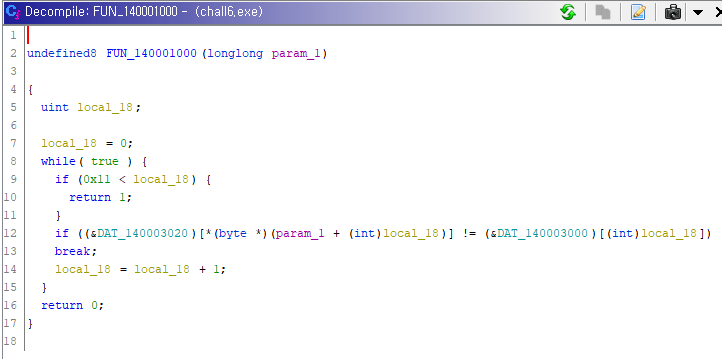

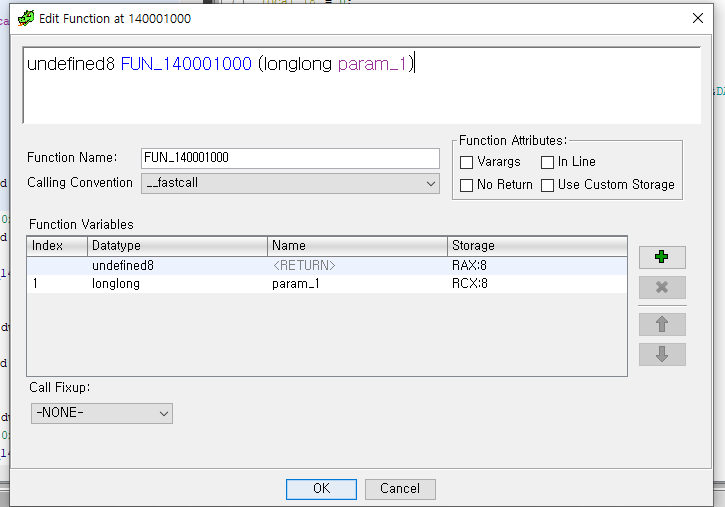

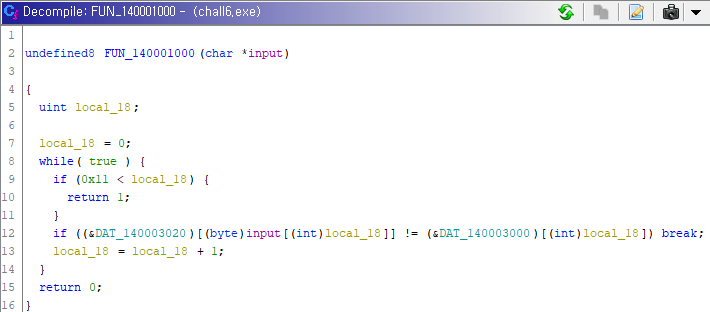

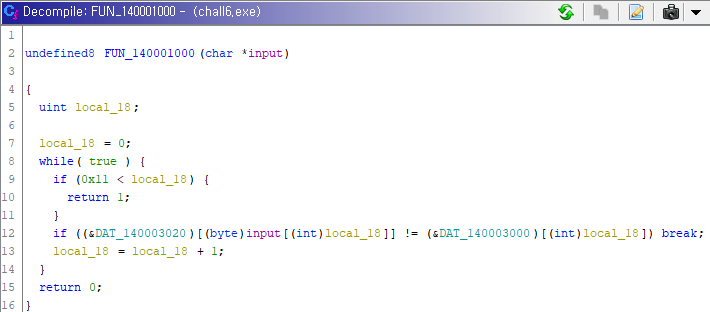

FUN_140001210 함수는 이렇게 생겼다. 분석에 들어가기 전, 알아야 할 것은 param_1이 아까 알아냈듯이 입력값이라는 것이다.

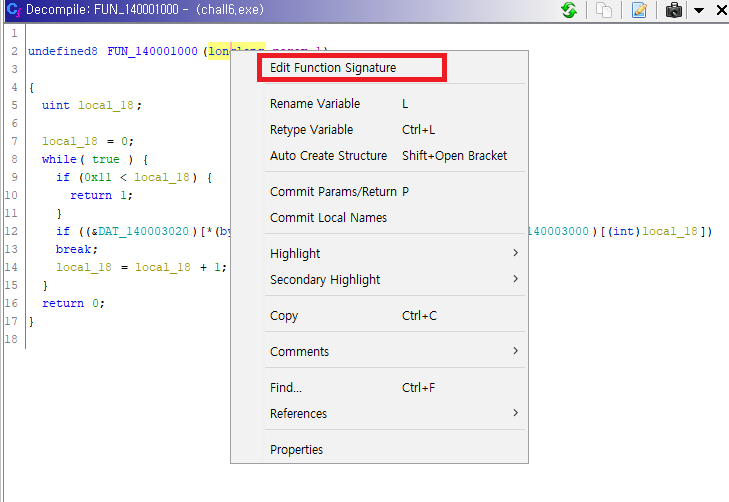

그래서 함수 클릭 > 우클릭 > Edit Function Signiture에 들어가서

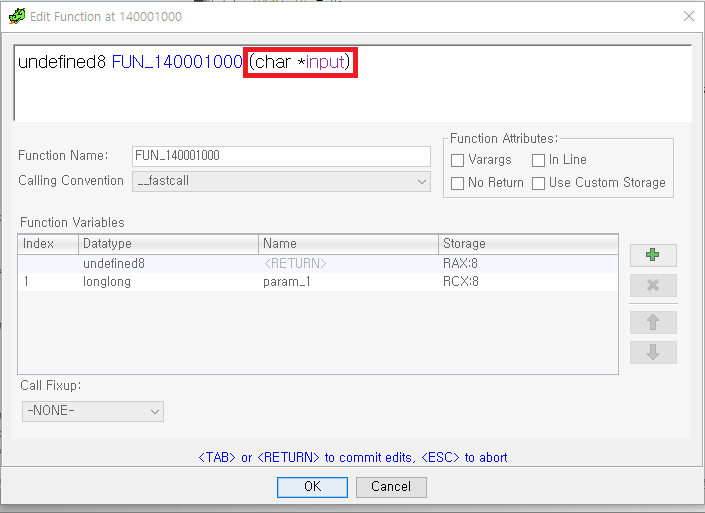

longlong param_1을 char *input으로 바꿔준다.

그럼 이렇게 input[(int)local_18])로 바뀐 것을 알 수 있고 이부분은 문자열 중 하나의 문자를 나타낸다는 것을 쉽게 알 수 있다.

(전)

(후)

- local_18이 0x11(17)보다 커지면 1을 리턴한다. 그 전에 if문을 만족하면 break되어 반복문을 빠져나가고, 0을 리턴한다.

- 아까 0이 아닌 값이 리턴되어야 Correct가 출력된다고 했었다. 따라서 if문을 만족시키면 안된다.

- 따라서 if문에서 != 기준 왼쪽과 오른쪽이 반복문 17번을 도는 동안 같아야 한다.

DAT_140003020배열[input[0~17]] == DAT_140003000배열[0~17]인 것을 알 수 있다. 이때 input이 뭔지 모르므로 브루트포스로(조합 가능한 모든 문자열을 하나씩 대입해서 답을 찾음) 하나하나 대입해서 알아봐야 한다. 이 부분은 코드로 짤 수 있다.

코드

Ghidra에서 스크립트를 짜는 법을 익히지 못해서 이번에도 자바스크립트로 풀었다.

(드래그 > 오른쪽 마우스 클릭 > Copy > Python List를 클릭하면 배열 상태로 값들을 쉽게 가져올 수 있다.)

const DAT_140003020 = [

0x63, 0x7c, 0x77, 0x7b, 0xf2, 0x6b, 0x6f, 0xc5, 0x30, 0x01, 0x67, 0x2b, 0xfe, 0xd7, 0xab, 0x76, 0xca, 0x82, 0xc9, 0x7d, 0xfa, 0x59, 0x47, 0xf0, 0xad, 0xd4, 0xa2, 0xaf, 0x9c, 0xa4, 0x72, 0xc0, 0xb7, 0xfd, 0x93, 0x26, 0x36, 0x3f, 0xf7, 0xcc, 0x34, 0xa5, 0xe5, 0xf1, 0x71, 0xd8, 0x31, 0x15, 0x04, 0xc7, 0x23, 0xc3, 0x18, 0x96, 0x05, 0x9a, 0x07, 0x12, 0x80, 0xe2, 0xeb, 0x27, 0xb2, 0x75, 0x09, 0x83,

0x2c, 0x1a, 0x1b, 0x6e, 0x5a, 0xa0, 0x52, 0x3b, 0xd6, 0xb3, 0x29, 0xe3, 0x2f, 0x84, 0x53, 0xd1, 0x00, 0xed, 0x20, 0xfc, 0xb1, 0x5b, 0x6a, 0xcb, 0xbe, 0x39, 0x4a, 0x4c, 0x58, 0xcf, 0xd0, 0xef, 0xaa, 0xfb, 0x43, 0x4d, 0x33, 0x85, 0x45, 0xf9, 0x02, 0x7f, 0x50, 0x3c, 0x9f, 0xa8, 0x51, 0xa3, 0x40, 0x8f, 0x92, 0x9d, 0x38, 0xf5, 0xbc, 0xb6, 0xda, 0x21, 0x10, 0xff, 0xf3, 0xd2, 0xcd, 0x0c, 0x13, 0xec,

0x5f, 0x97, 0x44, 0x17, 0xc4, 0xa7, 0x7e, 0x3d, 0x64, 0x5d, 0x19, 0x73, 0x60, 0x81, 0x4f, 0xdc, 0x22, 0x2a, 0x90, 0x88, 0x46, 0xee, 0xb8, 0x14, 0xde, 0x5e, 0x0b, 0xdb, 0xe0, 0x32, 0x3a, 0x0a, 0x49, 0x06, 0x24, 0x5c, 0xc2, 0xd3, 0xac, 0x62, 0x91, 0x95, 0xe4, 0x79, 0xe7, 0xc8, 0x37, 0x6d, 0x8d, 0xd5, 0x4e, 0xa9, 0x6c, 0x56, 0xf4, 0xea, 0x65, 0x7a, 0xae, 0x08, 0xba, 0x78, 0x25, 0x2e, 0x1c, 0xa6,

0xb4, 0xc6, 0xe8, 0xdd, 0x74, 0x1f, 0x4b, 0xbd, 0x8b, 0x8a, 0x70, 0x3e, 0xb5, 0x66, 0x48, 0x03, 0xf6, 0x0e, 0x61, 0x35, 0x57, 0xb9, 0x86, 0xc1, 0x1d, 0x9e, 0xe1, 0xf8, 0x98, 0x11, 0x69, 0xd9, 0x8e, 0x94, 0x9b, 0x1e, 0x87, 0xe9, 0xce, 0x55, 0x28, 0xdf, 0x8c, 0xa1, 0x89, 0x0d, 0xbf, 0xe6, 0x42, 0x68, 0x41, 0x99, 0x2d, 0x0f, 0xb0, 0x54, 0xbb, 0x16,

];

const DAT_140003000 = [0x00, 0x4d, 0x51, 0x50, 0xef, 0xfb, 0xc3, 0xcf, 0x92, 0x45, 0x4d, 0xcf, 0xf5, 0x04, 0x40, 0x50, 0x43, 0x63];

const input = [];

// 17번 반복한다고 했으므로

for (let i = 0; i < 17; i++) {

// 아스키코드는 0부터 127번까지 있음

for (let j = 0; j < 128; j++) {

// 만약 조건에 만족하는 input 값을 찾으면 input에 값을 넣기

if (DAT_140003020[j] == DAT_140003000[i]) {

input[i] = j;

// 조건을 만족하면 반복문에서 빠져나오기

break;

}

}

}

// 문자형으로 바꾸고 한 문자열로 모아서 출력

const result = input.map((item) => String.fromCharCode(item)).join('');

// Replac3_the_w0rld

console.log(result);정답

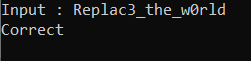

정답은 Replac3_the_w0rld였다👍

후기

어서 Ghidra에서 스크립트 짜는 법을 배우고 싶다. 자바스크립트로 따로 짜는 것보다 Ghidra 스크립트에서 파이썬으로 짜는 게 훨씬 편하고 정확할 것 같다. Ghidra에서 GDB 쓰는 법에서 막혀서 강의 진도를 못나가고 있는데..(스크립트가 GDB 다음 편에 있어서 GDB 클리어 하기 전까지 못봄) 얼른 해봐야지