1. Access control (접근 제어)

= Authentication(인증) + Authorization(인가)

- Authentication : Are you who you say you are?

- Authorization : Are you allowed to do that?

2. Authentication

인증은 다음의 3가지로 구성된다.

: 너가 알고있거나 / 너 그 자체이거나 /너가 가지고 있는 것

1. Something you know

e.g. Password, passphrase, secrete code,,

- Password는 가장 널리 사용되나 여러가지 보안 이슈를 가지고 있음

1) Password

-

Password의 문제점

① 완벽히 random하게 설정되기 힘듬

② Reuse : 대부분의 사용자는 다수의 사이트에서 동일한 passwrod를 재사용

③ stolen or be seen : 어딘가에 적어두거나 보여질 수 있음

④ social engineering attak : 스팸, 스미싱, 스캐밍 등

-

그럼에도 Password를 쓰는 이유?

: cost & convinency -

Password에 대한 공격

: outsider(공격자)는 일반 사용자의 계정을 공격하고 administrator의 권한에 접근한다. (APT attack : advanced persistant threat) -

Password 운영 방식

: 일반적으로 몇번을 틀리면 재시도하도록 설정함

(재시도 간격)

too short => 공격자가 무수히 많이 시도

too long => DDOS공격등에 위험 -

Password 저장

: plain text그대로 저장x Hash함수를 통해 암호화 하여 저장Hash Function 의 특징 : 단방향성

h(x)=y 값을 가지고 x값을 유추하기 매우 힘듬

=> 동등성 검증에 자주 쓰임그럼에도 "forward search"에 의해 뚫릴 수 있음

Forward Search : 사용자가 password로 사용할 만한 value를 미리 가지고 hash(value)를 통해 실제 password의 암호화 값과 비교한다.

Forward Search 개념을 확장하여 Dictionary Attack을 받을 수 있다.

Dictionary Attack : pre-computes h(x) for all x in dictionary of common passwords

2) Increase PassWord Security

-

Salt and/or Pepper : 공격자가 password를 유추하는 것을 더 귀찮게 해주는 방법

- Salt

y = Hash(password, s)

(y,s)를 저장

=> 미리 저장된 Hash(password) 값과 비교할 수 없으며 시간 지연

- pepper

y = Hash(password, p)

p는 공개되지 않으며 다른 곳에 저장됨

=> 공격자는 password뿐 아니라 p도 유추해야만함.

- Salt

-

Hash iterations : Hash를 여러번 수행 함으로써 Password의 security를 높일 수 있다.

3) Other Password Issues

- 사용자들이 default password를 변경하지 않고 귀찮아서 그냥 쓰는 경우

- Attacker-Installed or Spoofed WiFi Access Points

- SIM swapping

- Social engineering 에 특히 취약. 피싱 문자나 전화 등으로 인한 공격

- Error log는 대부분 password 정보를 포함함

- Credential stuffing

: 여러 웹사이트에서 동일한 비밀번호를 사용하는 경우, 해당 비밀번호가 유출되거나 해커가 알아내면 해당 사용자의 다른 계정에 대한 접근을 시도하는 공격 - Cache 이슈

: 비밀번호 자동 완성 기능과 같이 어딘가에 저장되어 있는 password가 유출될 수 있음.

=> 결론

다양한 password 보안 이슈가 존재하며 한개만 뚫려도 전체 system이 위험해 질 수 있지면 저렴한 비용과 편리성 떄문에 여전히 많이 사용되고 있음. 따라서 이러한 공격을 염두해 두고 사용 할 것.

2. Something you are : 생체 인증

- Biometric "you are your key"

e.g 지문, 홍채 인식, 서명, 손바닥, 얼굴, 목소리, 보행 패턴 등 사람의 '신체적&생리학적 특징'이 key가 되는 인증 - Why Biometric?

비싸지만 신뢰성이 높기에 현재 활발히 연구되는 분야이다. - 한계

극한의 상황에서 오탐율이 증가

취득, 사용, 유지에 비용이 꽤 듬

주로 범죄 현장에서 제한적을 적용되고 있음

1) Historical Biometrics

- Handwritten Signature(자필 서명)

- Face Recognition

: 가장 오래된 생 체 인증으로 요즘은 어두운 곳에서나 측면의 얼굴 등도 인식이 가능해짐 - Voice Recognition (화자 인식, speacker recognition)

: 노이즈 제거를 해야하며 음성 위조(Deep voice)로부터 안전해야함

2) Ideal Biometrics?

Universal (보편성)

Distinguishing (구별성)

Permanent (영구성)

Collectable (수집성)

Safe

User-friendly ...

3) Biometric Modes : 생체 인증의 2가지 방식

① Identification : 누가 그 자인가?

- 1대 다 비교

- 포렌식에 사용됨(범죄 현장 등)

e.g 범죄 현장의 DNA가 용의자 5명 중 누구와 일치하는가?

② Authentication : 너가 너가 맞니?

- 1대 1 비교

e.g 하이패스 : 너가 준 민증과 너의 지문이 같은 사람인가?

4) Biometric Phase

- 생체 인증은 아래의 두 단계로 구성된다.

① Enrollment

: 생체 정보를 등록하는 과정

- 이 과정은 매우 신중하고 정확하게 수행되어야한다.

e.g 핸드폰에 처음 지문 등록 할 때 다각도로 지문을 취득함(신중,면밀,천천히)

② Recognition

: 등록된 생체 정보를 바탕으로 인증을 실제 사용하는 과정

- 빠르고 간단해야함

- 정확해야함 ( error rate가 낮을수록 정확 - error rate는 후술*)

대상자의 태도

Authentication의 경우 cooperative

<=>

Identification의 경우 uncooperative

5) Biometric 성능 평가

- error rate를 지표로 성능을 평가한다.

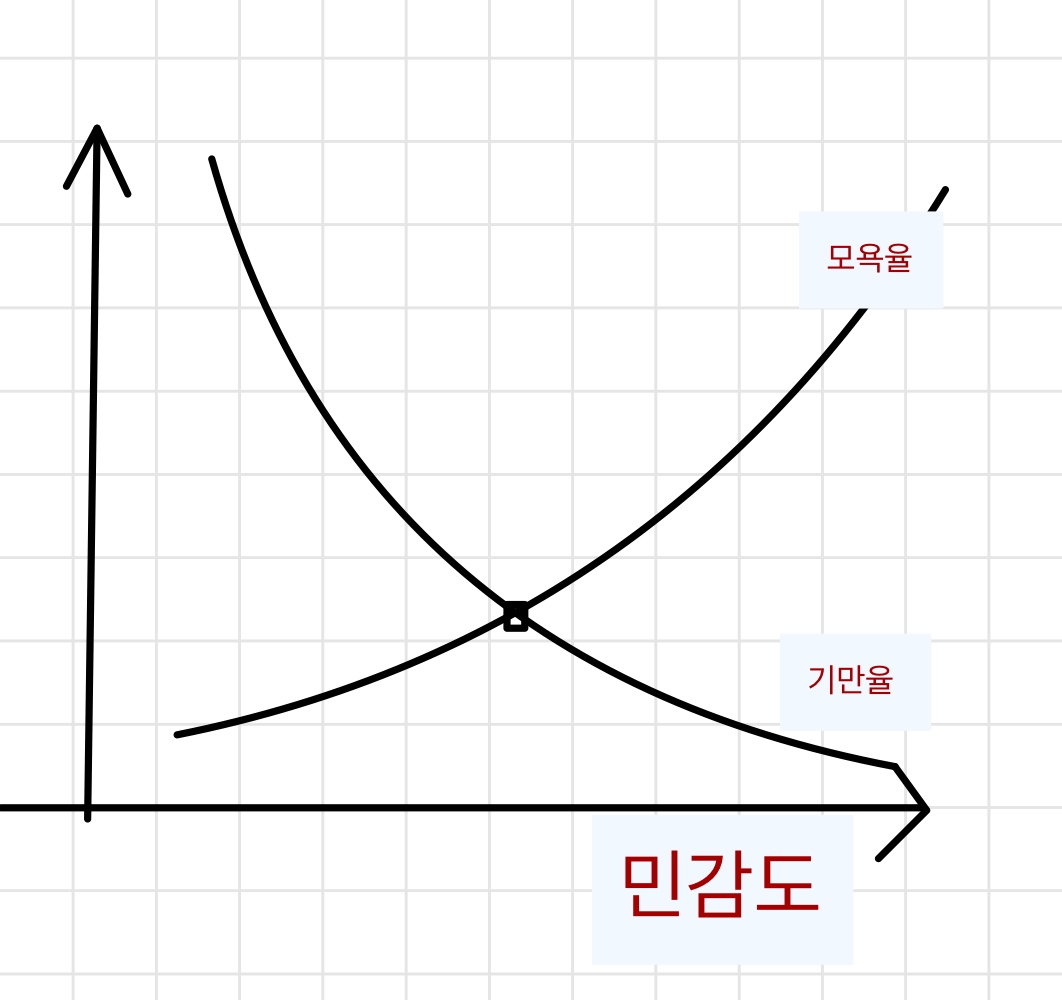

① False accept(fraud) (기만율)

: Bob을 Alice로 잘못 인증

② False reject(insult) (모욕율)

: Alice를 Alice로 인식하지 못함

기만율과 모욕율은 반비례 관계.

③ equal error rate : 기만율과 모욕율이 일치하는 지점

- equal error rate(동일오류율)이 낮을수록 성능이 우수

6) FingerPrints

-

F.Galton의 연구를 토대로 지문 패턴의 체계 확립

-

E.Henry의 indexing system을 토대로 whorl 패턴을 확인

-

Minutia (특징점) : 선과 선이 합쳐지는, 갈라지는 지점과 같은 특징점을 먼저 추출한다.

-

위험 요소

- 부상 등을 통해 지문이 훼손될 수 있으며 위조가 매우 쉬움

- 'master print' : fake fingerprint이며 있을법한 지문 패턴을 조합하여 만들었으며 대략 6%의 지문과 일치한다.

- 요즘은 사진만 찍어도 위조 될 수 있음

7) Iris Pattern

- 강력한 생체 인증 중 하나로 유전의 영향을 거의 받지 않고, 쌍둥이 조차도 고유의 불변한 홍채 패턴을 가진다.