[NCP] 네트워크 기초 및 VPC 컴포넌트 소개

네트워크 기초

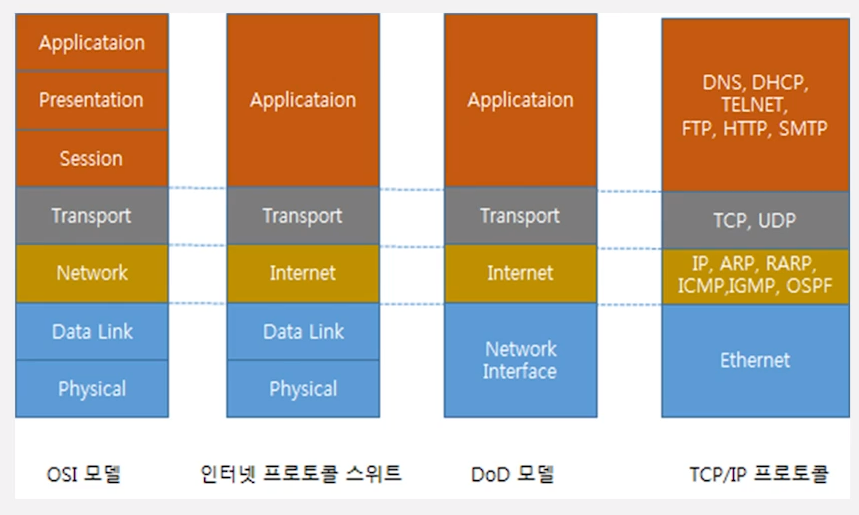

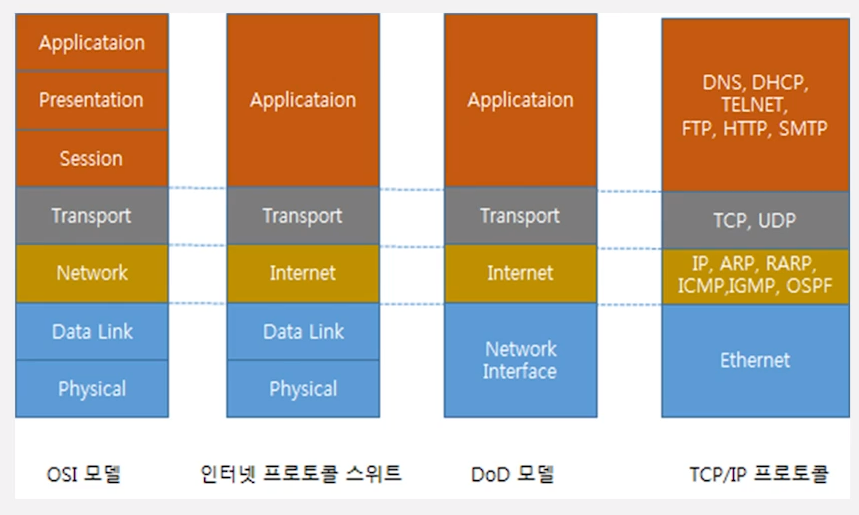

Network Basic - TCP/IP(일반적으로 우리가 쓰고있는 인터넷이 TCP/IP 기반)

- 네트워크 계층

- 물리적인 인터페이스가 존재

- 이더넷, 토큰링, IEEE802.11

- MAC Address (L2에서 인식)

(일반적으로 스위치라고 한다면 MAC Address를 인식하기 때문에 L2장비이다.)

- 인터넷 계층

- IPv4, IPv6, ARP, RARP 프로토콜 존재

- IP Address

- 장비로는 라우터가 L3 장비

- 전송 계층

- 응용 계층

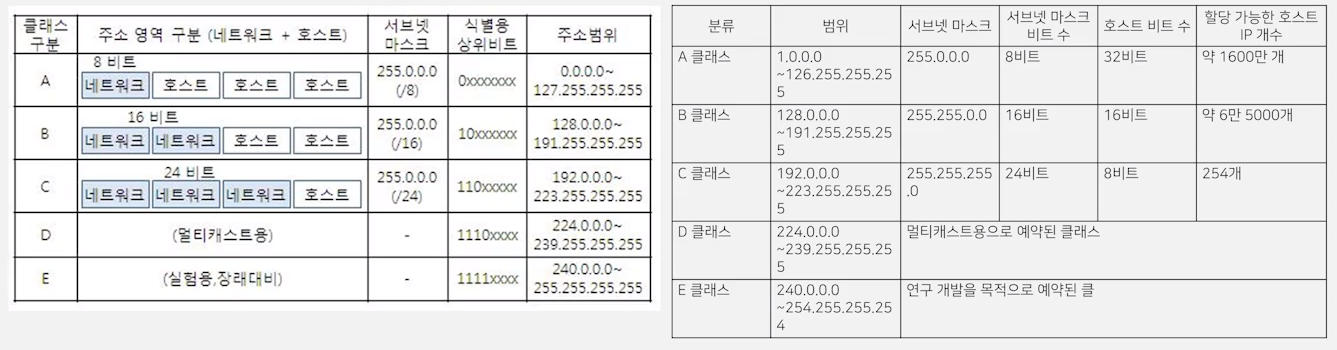

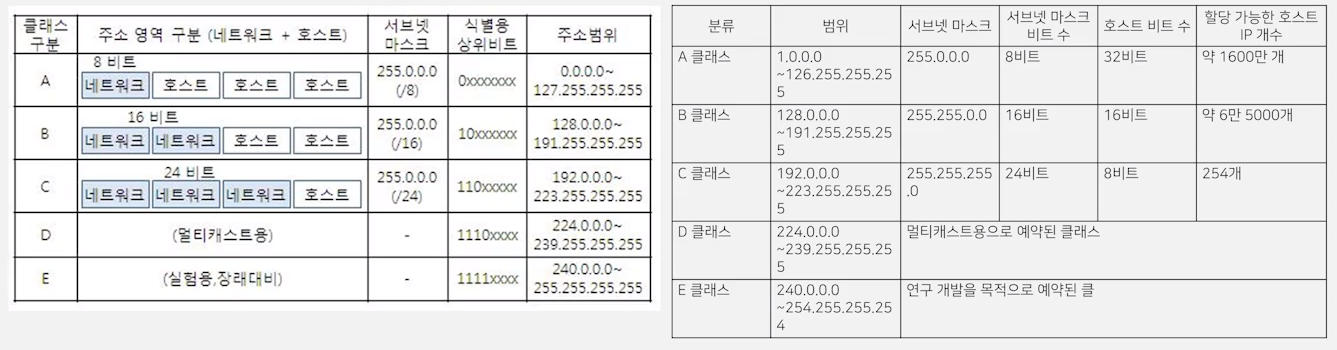

Network Basic - CIDR (Classless Inter - Domain Routing)

- Classful Addressing

- 인터넷상의 IP 주소를 규격화된 크기로 구분하는 방식

- IP주소를 클래스별로 규격화

- Classless Routing

- 클래스 구분 없이 비트(bit) 단위로 주소를 부여하는 체계

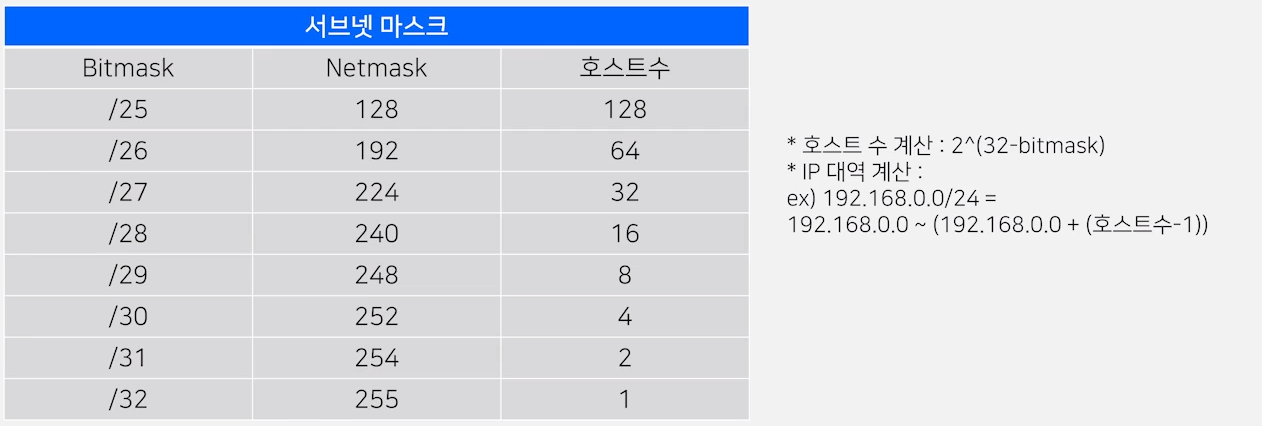

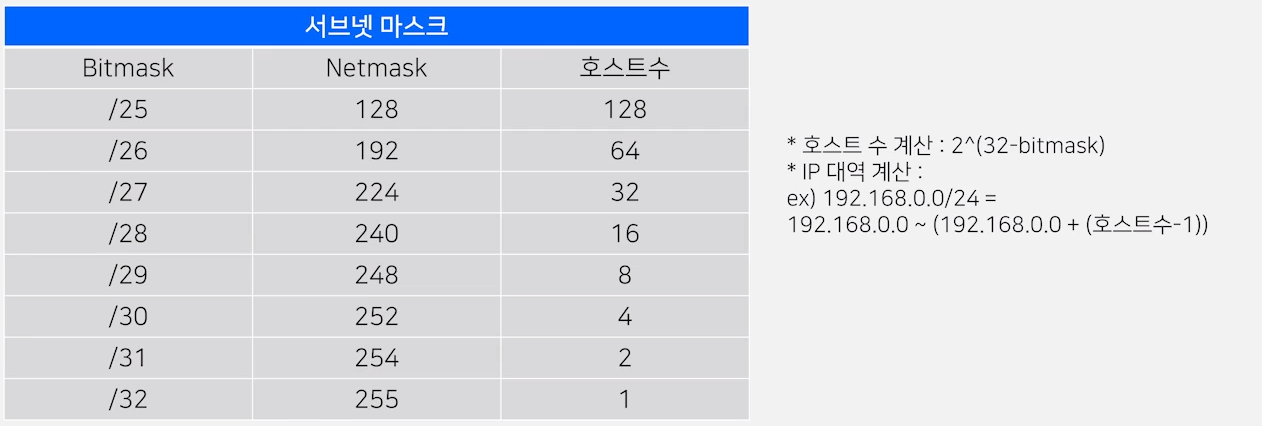

IP 대역(서브넷 마스크) 계산 방법

- IPv4는 총 32bit (4byte)로 구성된 주소

- 기본적으로 X.X.X.X로 보이는 주소는 8bit.8bit.8bit.8bit의 집합체라고 볼 수 있다.

- 네트워크의 사용 규모에 따라 적절한 서브넷팅을 통해 브로드캐스트 영역을 나눔과 동시에 IP 주소 낭비를 방지

- 192.168.0.30/27 계산해라

192.168.0.0 ~ 192.168.0.31 이 될 것이다.

27bit는 호스트수는 32로 되어있기 때문에 0~31, 32~63, 64~95, 96~127 로 내IP부터 쪼개진 대역을 계산해야 한다.

NCP의 네트워크 상품

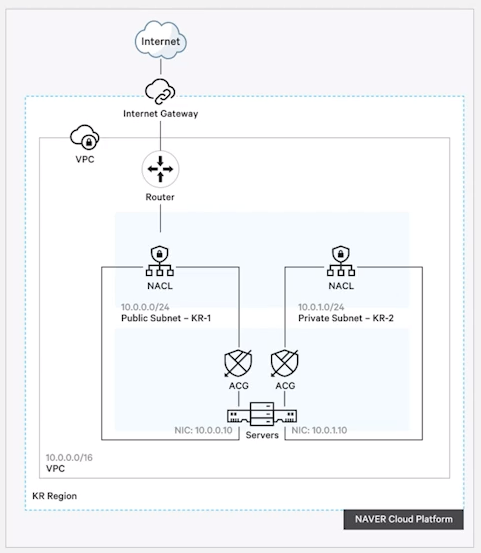

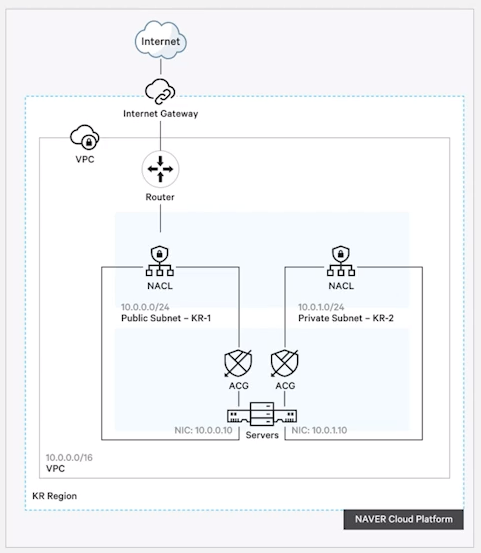

VPC (Virtual Private Cloud)

- 클라우드상에서 논리적으로 격리된 고객 전용 네트워크 공간

- 현재 한국 민간, 금융에 적용

- 계정당 최대 3개의 VPC 생성 가능

- 네트워크를 구성하려면 VPC가 있어야함 VPC가 있어야만 서버도 구성할 수 있고, 로드밸런서도 구성할 수 있음

- IP 주소 범위

- RFC1918 대역인 10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16 중에서 선택

- 최소 /28에서 최대 /16까지 Netmask 생성 가능

- Subnet을 이용하여 VPC안에서 Segment 생성 관리 가능

- Peering

- VPC간 연결을 위한 네트웍 구성

- 내 VPC간 연결 뿐만 아니라 다른 계정과의 VPC 연결도 가능

- 타계정 VPC 연결시 로그인 ID, VPC ID, VPC명 입력 필요

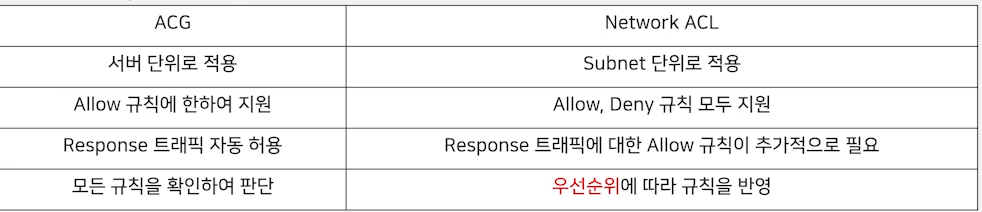

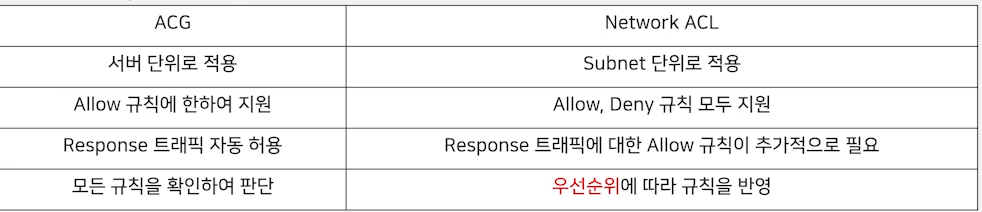

VPC - ACG & NACL

- ACG & NACL

- Network Access Control List의 약자로 VPC의 보안을 강화시키는 요소

- NACL이 Subnet에 적용되어 외부에서 접속시 NACL 룰 검사가 먼저 진행

- Allow / Deny 모두 설정 가능, 상태 비저장 방식

- VPC 환경에서는 서버, Subnet에 적용된 ACG와 NACL을 다른 ACG와 NACL로 변경 가능

- NACL은 Subnet 단위로 적용되고 외부에서 접속시에는 NACL을 통과해야만 ACG를 통과하고 그다음 ACG에서 Allow가 되어있는 경우에만 서버에 접근

- ACG는 서버 단위 (정확히는 NIC 단위)

- NACL 생성

- VPC에 종속적인 Network ACL 생성 가능

- Subnet 레벨에서 동작

- VPC를 삭제하게되면 NACL도 삭제되고, ACG도 삭제가 됨

VPC - Subnet

- Subnet 속성

- VPC 주소 범위 내에서 CIDR 형태로 주소 범위 지정

- Zone을 지정할 수 있으며 동일한 Zone 내에 여러 Subnet 생성 가능

- 인터넷과 연결되는 Public Subnet과 폐쇄적인 Private Subnet으로 구분

- Public Subnet 내에 있는 서버만 Public IP 부여 가능

- VPC당 최대 200개의 Subnet 생성 가능

- Public Subnet

- 서버만 위치시킬 수 있으며 서버에 공인 IP를 부여할 수 있다.

- Private Subnet

- 서버 혹은 로드밸런서를 위치시킬 수 있다.

- NCP의 어떤 것들은 Private Subnet에만 위치할 수 있음 (Redis와 같이 외부에서는 접속할 일 없는 미들웨어, 백단의 성격이 있는 서비스)

NAT Gateway

- (Classic) 비공인 IP를 가진 다수의 서버에게 대표 공인 IP를 이용한 외부 접속을 제공

- 금융사, 통신사와 같이 나가는 IP에 대한 정보가 필요한 경우 사용

- 일반적으로 서버에 공인 IP를 부여하면 되지만 내부 서버가 다수일 경우 서버마다 공인 IP를 부여하게 되면 관리비용증가, NAT Gateway를 이용하면 공인 IP 낭비를 줄일 수 있음

- (VPC) Private Subnet에서 외부로의 통신이 필요한 경우, 외부 접속을 제공

- Private Subnet은 Internet Gateway가 없기 때문에, Default 외부 통신 불가

- NAT Gateway를 연결하고, Route Table을 수정하여 외부 접속을 가능하도록 설정할 수 있음.