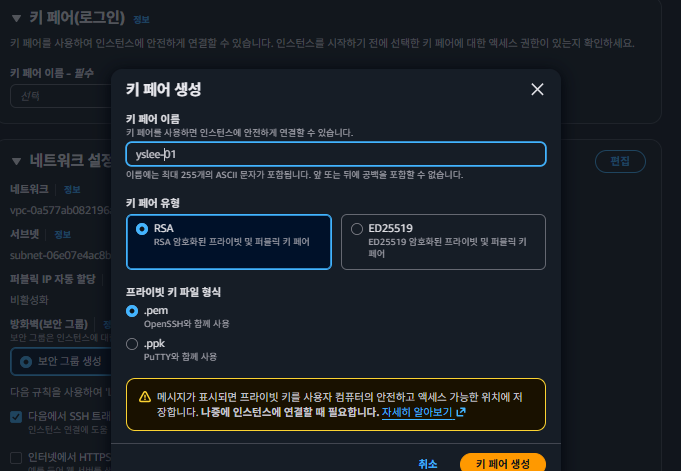

AWS user

- Root user : AWS 가입 시 생성되는 사용자이고, 모든 권한을 가지고 있다.

- IAM user : Root user가 생성한 사용자이고, 부여받은 권한만 사용한다.

- 회원 가입 방법 : MFA 설정으로 하는 것이 깔끔하다.

IAM user

- Identity and Access Management

- AWS 리소스에 대한 접근 권한 관리 : 사용자 (User), 그룹(Group), 역할(Role), 정책(Policy)

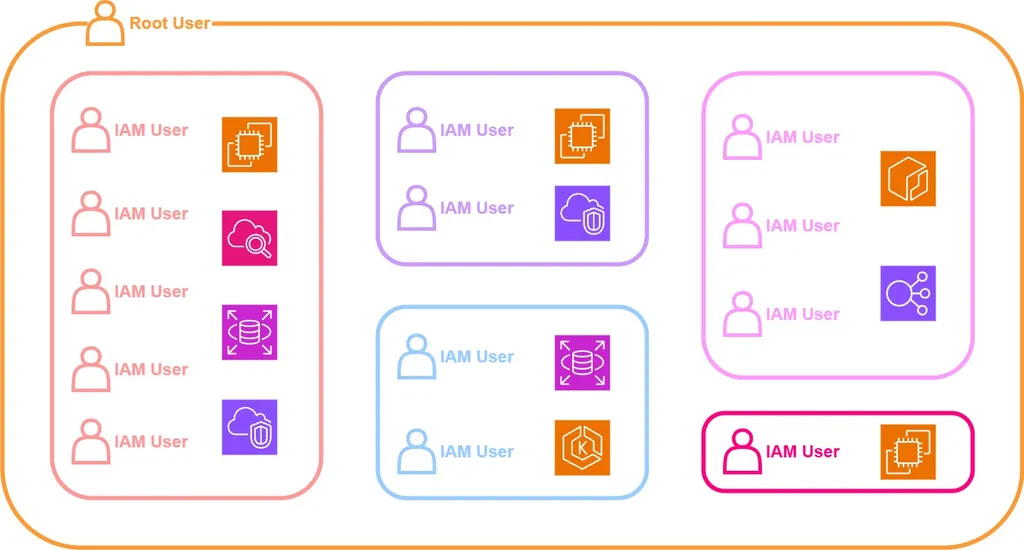

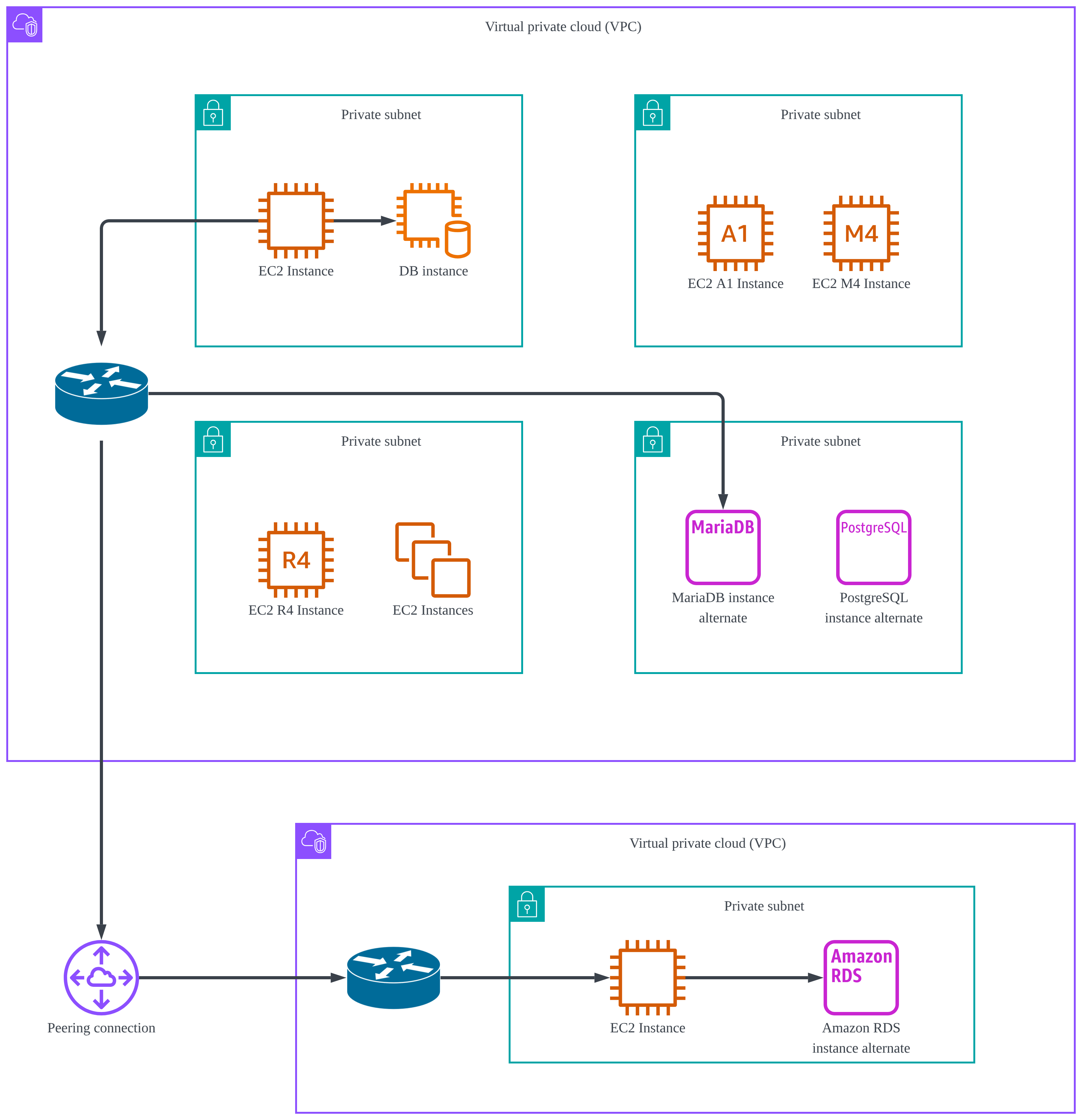

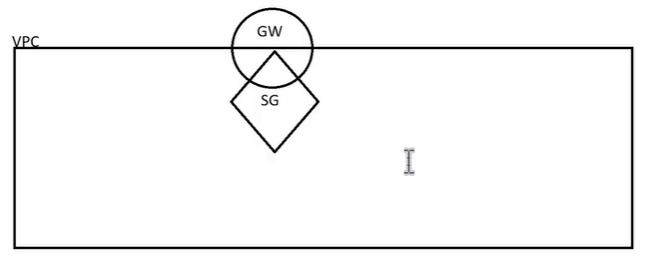

VPC (Virtual Private Cloud)

- VPC는 가상으로 만들어진 개인 클라우드이다. 인스턴스, RDS 같은 가상 머신에 네트워크 인터페이스(ENI)를 연결(Attach)해 통신하는 서비스를 의미한다.

- VPC상에 존재하는 모든 서비스는 네트워크 인터페이스가 반드시 연결되어 있다.

- 그림을 보면 Instance가 보안 서브넷 속에 있는 네트워크 인터페이스에 접촉해 있는 것을 볼 수 있다.

- 핵심기본규칙

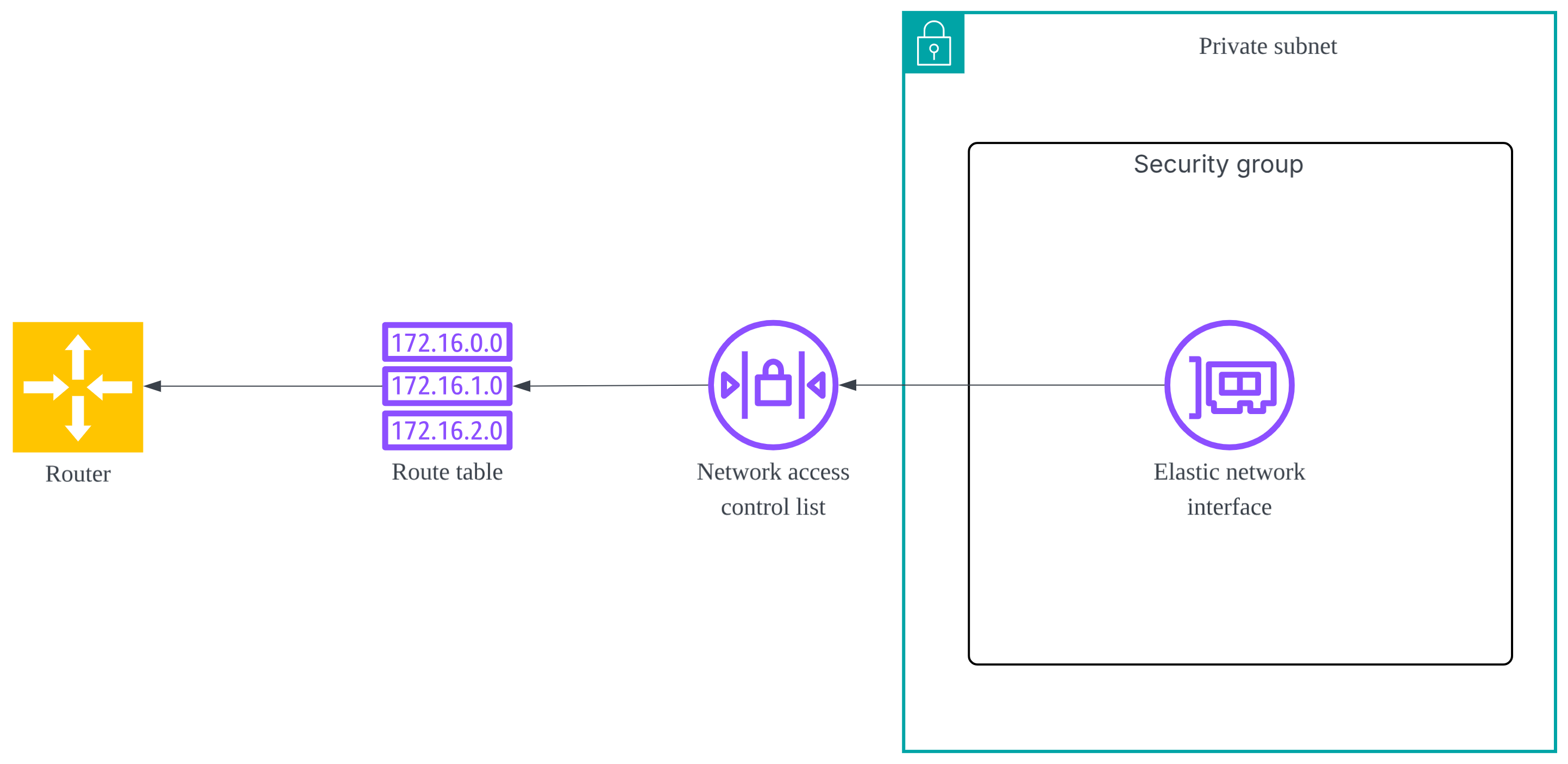

- (1) 보안 그룹을 반드시 수반하는 네트워크 인터페이스가 있다. (보안 그룹 여부에 따라 컴퓨팅 ENI와 라우팅 ENI로 나워 설명한다.)

- (2) 네트워크 인터페이스 생성의 전제 조건은 서브넷이다. 즉, 서브넷이 있어야 그 안에 네트워크 인터페이스를 생성할 수 있다.

- (3) 서브넷 생성의 전제 조건은 VPC이다. VPC가 생성돼야 그 안에 서브넷을 생성할 수 있다.

- (4) VPC에 생성된 서브넷에는 무조건 각각 1개의 라우팅 테이블과 네트워크 ACL이 연결된다. 서브넷 최초 생성 시점엔 기본 라우팅 테이블과 기본 네트워크 ACL이 자동 연결되지만, 이후 별도 생성한 테이블과 ACL로 변경할 수 있다.

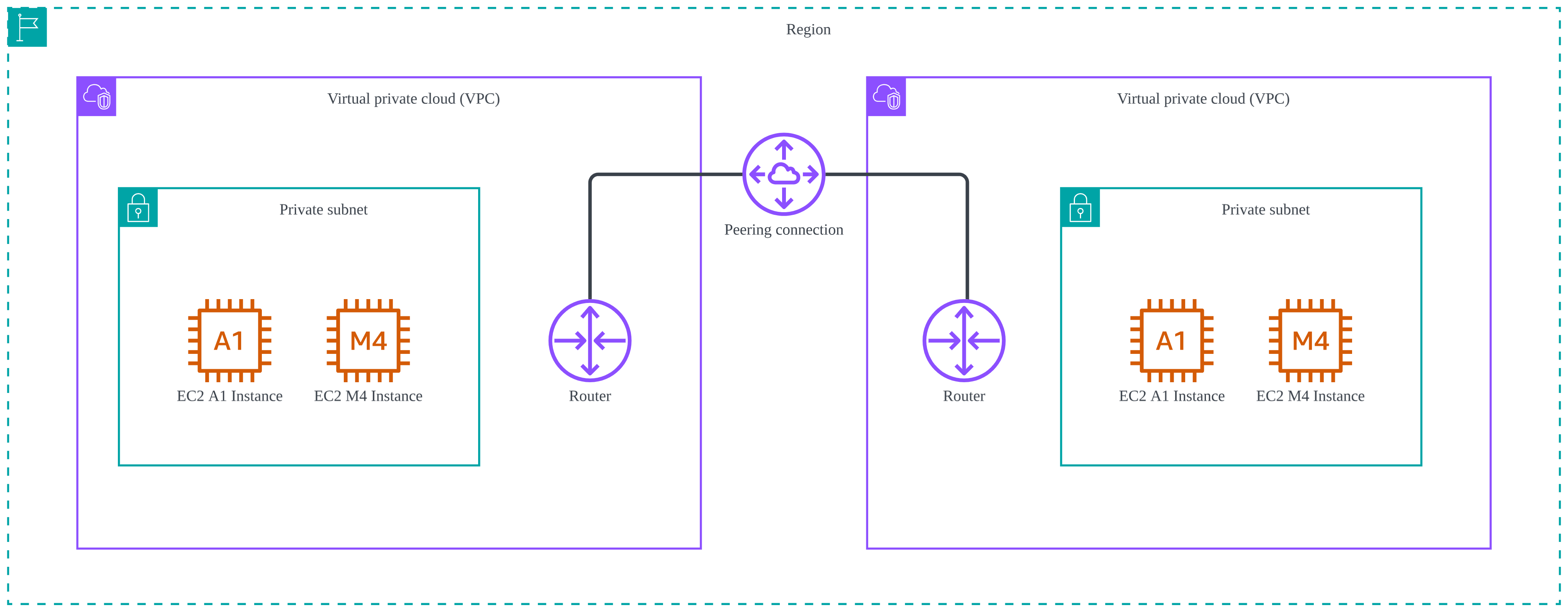

- 아래의 그림을 보면, 동일한 VPC 내에서는 별도의 라우팅이 필요하지 않다. Local 라우팅으로 같은 VPC 내에서는 통신을 한다.

- 다른 VPC로 접속하려면 VPC 피어링이나 전송 게이트웨이를 이용하면 된다. 물론 별도 서브넷 라우팅 등록이 필요하다.

- VPC 네트워킹 3요소를 살펴보면 Region, VPC, 서브넷 등의 공간 요소는 집합을, 인스턴스와 같은 컴퓨팅 서비스는 집합의 원소로서 공간 안에서 통신 주체로 활동한다.

- 연결 요소는 하나의 공간에 포함되는 원소 형태로 존재하지만, 그 공간의 또 다른 작은 공간들을 이어주는 역할을 한다.

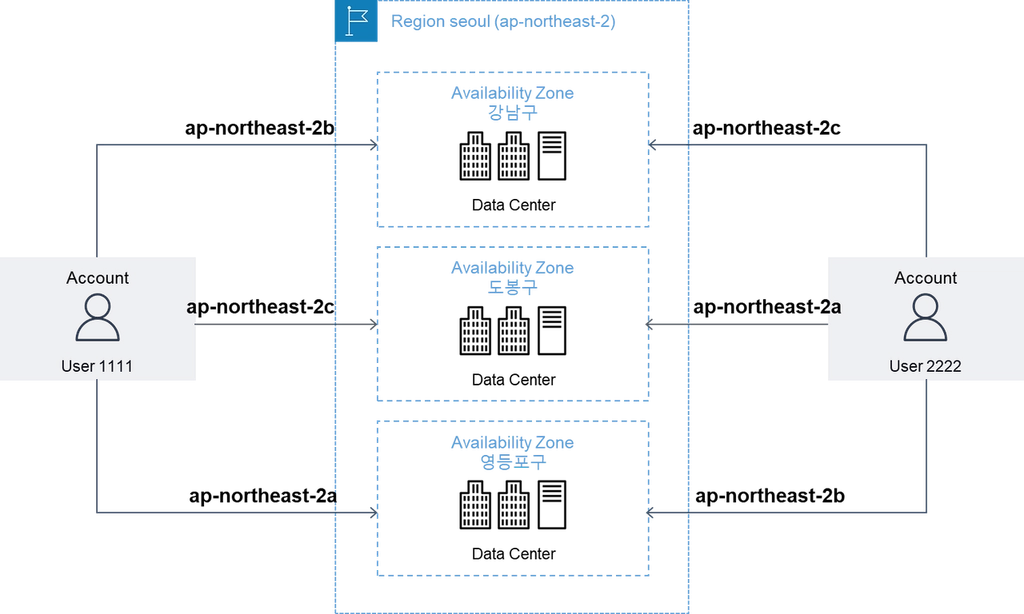

Region

- 물리적인 호스팅 영역(전세계적으로 서비스를 한다.)

- Network 속도를 높이기 위해서 나눠놨다.

- VPC는 1Region

- 각종 재해(장애)대비 : High Availability

(https://aws.amazon.com/ko/about-aws/global-infrastructure/regions_az/) - 지역마다 법률 or 문화의 차이가 있어서 분리를 해놨다.

가용 영역 (Availability Zone)

- Region을 더 작은 단위로 격리시킨 것

- AWS 정책: 1개의 Region은 3개 이상의 가용 영역을 가짐

- 가상의 Datacenter : 리전이 큰데 가용 영역이 세분화되어 있다. 유저들은 여기서 필요한 만큼 할당 받아서 자원을 사용한다.

- 물리적인 Datacenter group으로 가용영역을 전원, 냉각, 네트워크가 독립적

- 재해, 장애 상황이 발생했을 때 해당 가용 영역만 영향을 받도록 하기 위해

- AZ에 분산시 가용성과 내결함성이 크게 향상된다.

- AZ간 연결은 초저지연 전용 광 네트워크로 통신한다.

VPC

-

Public cloud(공공 클라우드)를 사용하는 기업/사용자에게 격리된 Private network를 구성할 수 있게 해준다.

-

주요 기능

- Subnet: VPC를 작은 네트워크 단위로 나눠 사용

- Routing table : VPC 내부/외부 트래픽 흐름 제어

- Internet gateway : Internet(Public network)과 1:1로 연결 (NAT)

- NAT gateway : 내부 서버가 인터넷 환경으로 나갈 수 있는 기능 제공

- Security group/ACL : 방화벽 규칙을 설정하여 보안

- VPC Peering : 서로 다은 VPC끼리 통신 가능하게 연결

-

인터넷게이트웨이를 연결할 때 VPC가 연결되어 있으면 다른 VPC는 detach된다. 게이트웨이를 하나 더 만들어줘야 각각 게이트웨이가 된다.

-

단일 VPC 내에서 Security group이 여러개 있을 때, 인스턴스 한 개에 연결된다.

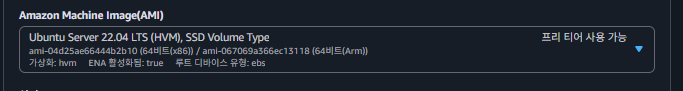

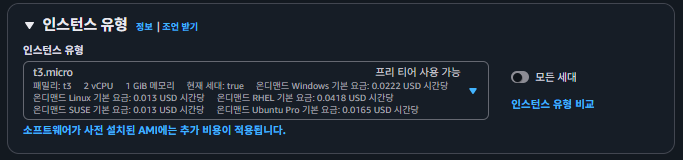

- 기본 VPC는 삭제하고 진행한다. (개발자랑 달리 엔지니어는 인프라를 구성)

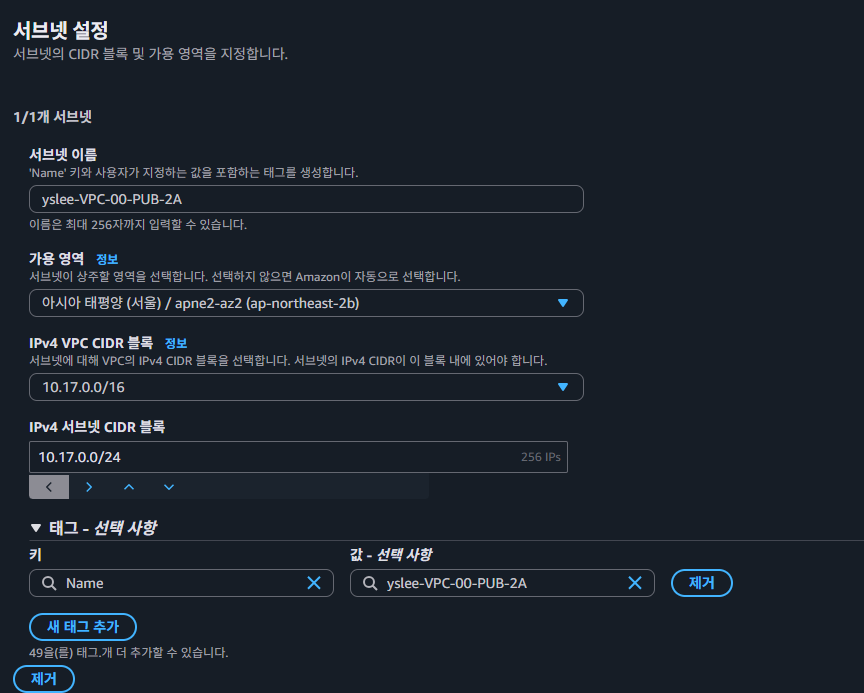

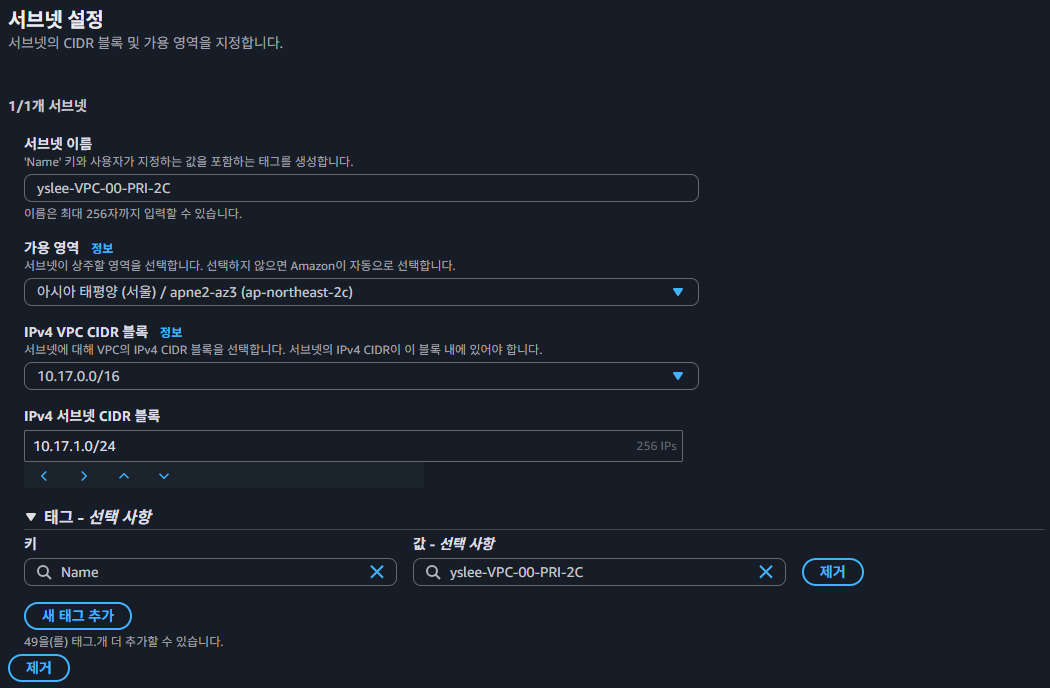

- Public용 서브넷 만드는 방법, 가용 영역을 설정한다.

- CIDR C클래스 적용 : 3번째 옥텟까지 네트워크를 구분한다.

- Private용 서브넷 만드는 방법

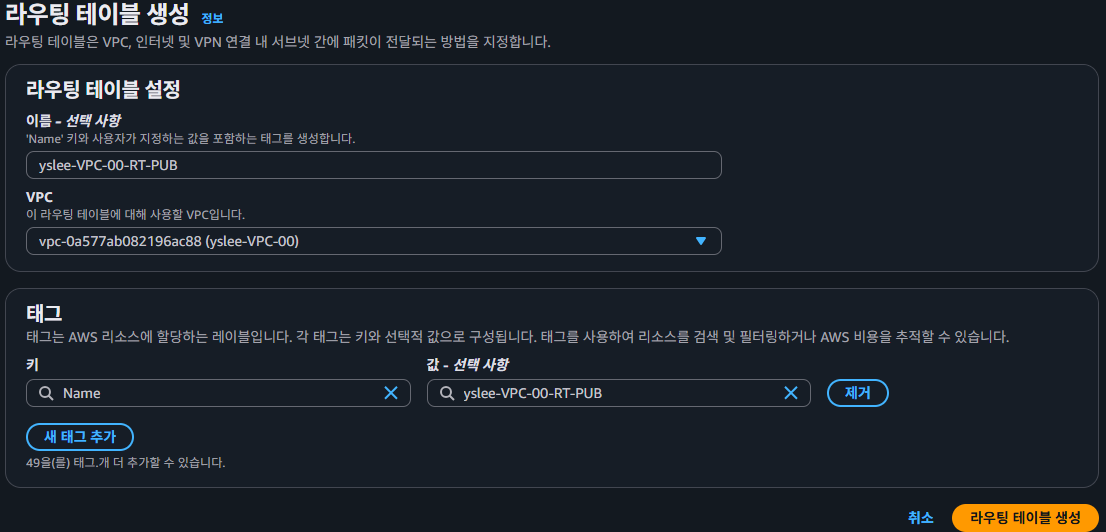

- 라우팅 테이블 생성 방법

- 인터넷 게이트웨이 생성 : 작업에서 VPC와 연결한다.

- 라우팅 테이블로 가서 PUB의 라우팅을 편집한다. 디폴트 라우팅과 같다.

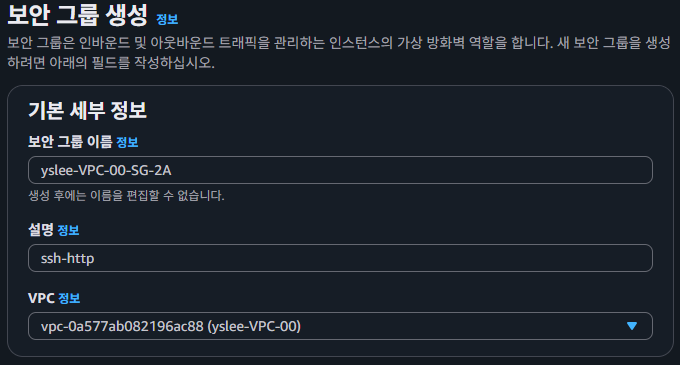

- 보안 > 보안 그룹을 생성한다.

- 이어서 2A에 해당하는 인바운드 규칙을 생성한다.

- 22번 포트, 80번 포트를 설정해준다.

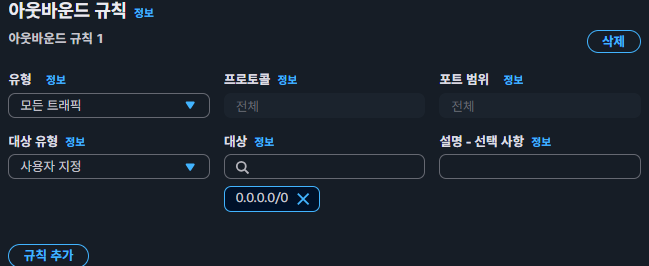

- 아웃바운드는 아래와 같이 설정한다.

- 2C에 해당되는 인바운드 규칙 하나 더 만든다.

- VPC 게이트웨이 구조를 보면 아래와 같이 생겼다.