- 2개의 VPC간 Pricate 연결을 생성하여 Resource들이 IP주소를 기반으로 직접 통신한다.

- VPN과 비교: 별도의 VPN 장치(서비스)없이 AWS 내부 네트워크를 사용

- VPC 용도에 맞춰서 빠르게 늘리거나 격리가 가능

- Network 확장성 증대 : VPC 당 할당 가능한 CIDR 블록의 제한을 극복할 수 있다.

- 보안성 강화 : 모든 Traffic이 AWS의 Backbone Nerwork를 통해 Routing Internet을 거치지 않아 Private IP로 통신

- 성능 최적화 : AWS 내부 Network 사용으로 지연 시간이 짧아 고성능 Application에 적합

- 비용 효율성 : 별도 장비(VPN) 없이 간단하게 구성 가능

- 주의 사항 :

- CIDR 블록의 중복 불가 때문 : 연결하려는 VPC의 NA가 같으면 안된다.

- Transit Peering 불가 : VPC A-B, B-C Peering 시 A-C는 직접 통신 X

- Region, 계정이 달라도 연결 가능 : 다른 Region/Account 간 Peering 설정시 상대적으로 요금이 더 부과된다. 지연 시간이 길어진다.

관리 대장(같은 계정에서 Peering)

VPC 1

- VPC

- yslee-VPC(10.17.0.0/16)

- Subnet

- PUB-2A (10.17.1.0/24)

- IGW

- IGW-00 (yslee-VPC 연결)

- RT

- RT-PUB

- Routing 0.0.0.0/0 => IGW-00에 연결

- Subnet : PUB-2A

- Security Group

- WEB-SG (22, 80, 443, ICMP)

- EC2 Instantce

- 1개

VPC 2

- VPC

- jslee-VPC(10.17+50.0.0/16)

- Subnet

- PUB-2A-2 (10.17.1.0/24)

- IGW

- IGW-01 (yslee-VPC 연결)

- RT

- RT-PUB-2

- Routing 0.0.0.0/0 => IGW-00에 연결

- Subnet : PUB-2A

- Security Group

- WEB-SG-2 (22, 80, 443, ICMP)

- EC2 Instantce

- 1개

작업 시작

- VPC1은 이미 만들어져 있으니, VPC2부터 시작한다.

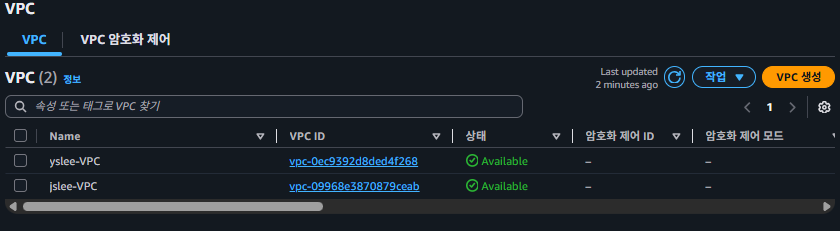

(1) VPC 2

- jslee-VPC를 생성한다.

- CIDR : 10.67.0.0/16으로 설정한다.

- 2개의 VPC가 생성되어 있다.

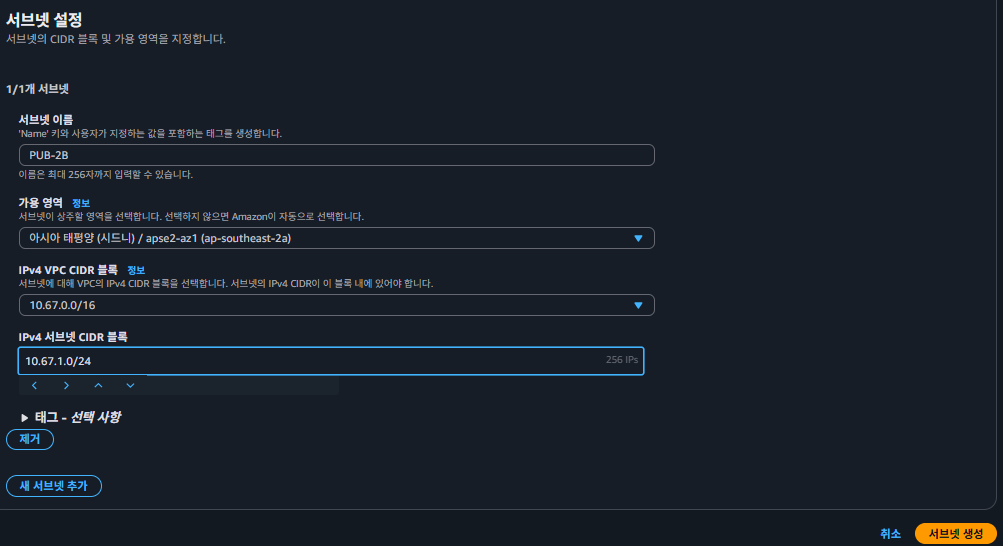

(2) Subnet

- VPC 2에 대한 서브넷을 설정해준다.

- CIDR 블록 10.67.1.0/24으로 설정한다.

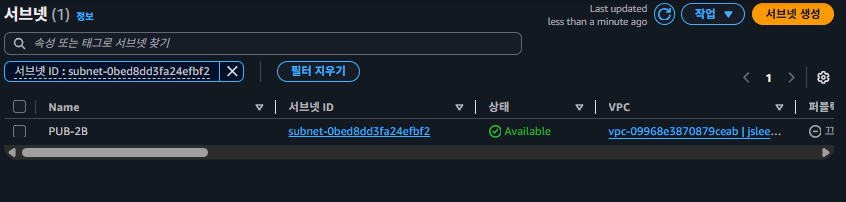

- VPC2에 연결된 서브넷을 확인한다.

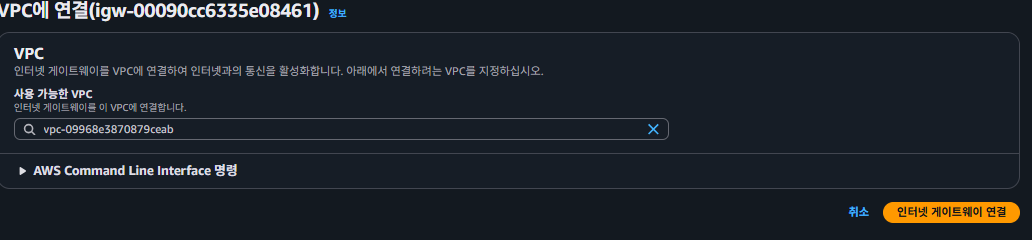

(3) IGW

- 인터넷 게이트웨이 IGW-01을 생성하고 VPC2에 연결한다.

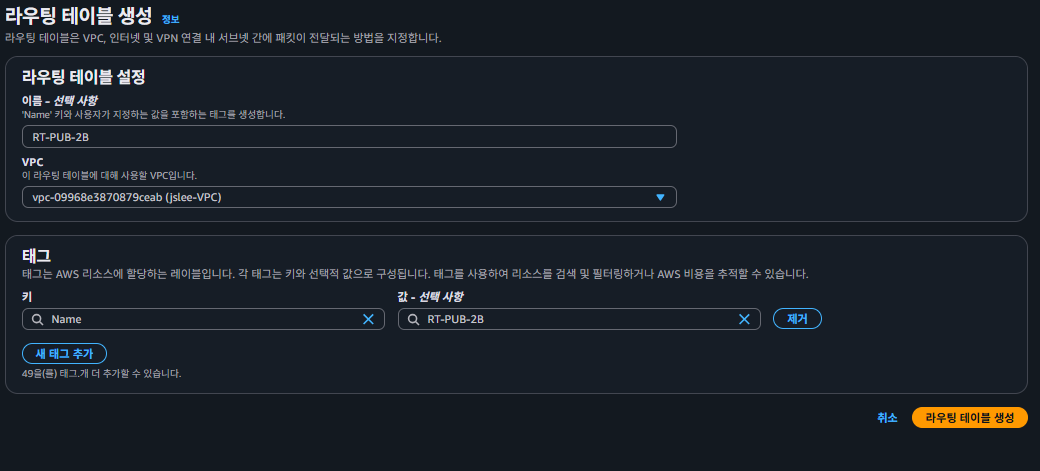

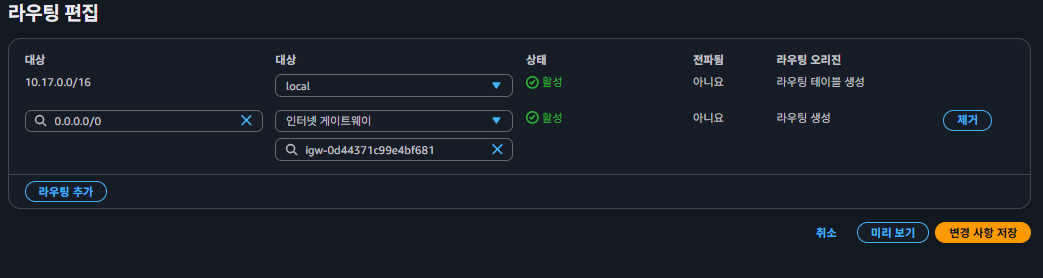

(4) Routing table

- RT-PUB-2B로 라우팅 테이블을 생성한다.

- 라우팅 편집으로 들어가서 IGW-01을 연결해준다.

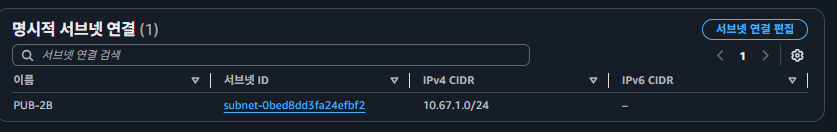

- 서브넷 연결 명시적에 추가해줘야 한다.

(5) Security group

-

보안 그룹을 생성한다.

-

인바운드 규칙에는 22번과 ICMP 를 추가해준다.

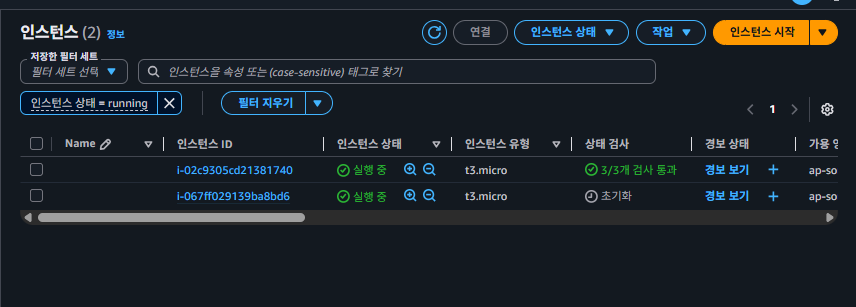

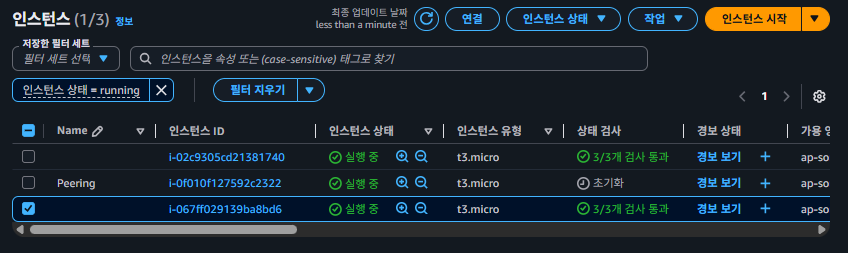

(6) EC2 Instance

- Peering 하겠다고만 선언하였고, 라우팅 테이블에 아직 등록 안되서 통신이 안되는 상태가 된다.

- 템플릿으로 만들어뒀던 것을 불러 쓸 것이다.

- 서브넷은 PUB-2A로 설정되어 있다.(yslee-VPC에 연결된것 사용)

- 퍼블릭 IP 활성화 되어 있다.

- 인스턴스가 새롭게 시작되었다.

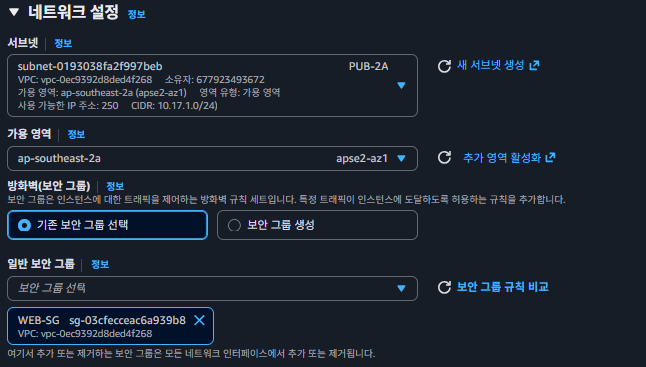

Peering을 위한 인스턴스 추가

- Amazon linux

- t3.micro

- 서브넷 PUB-2B(jslee-VPC에 연결된 것 사용)

- 아래 그림을 확인해서 설정한다.

- 퍼블릭 IP 활성화한다.

- Peering 인스턴스가 생성되었다.

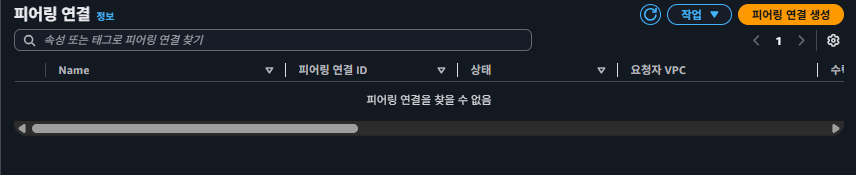

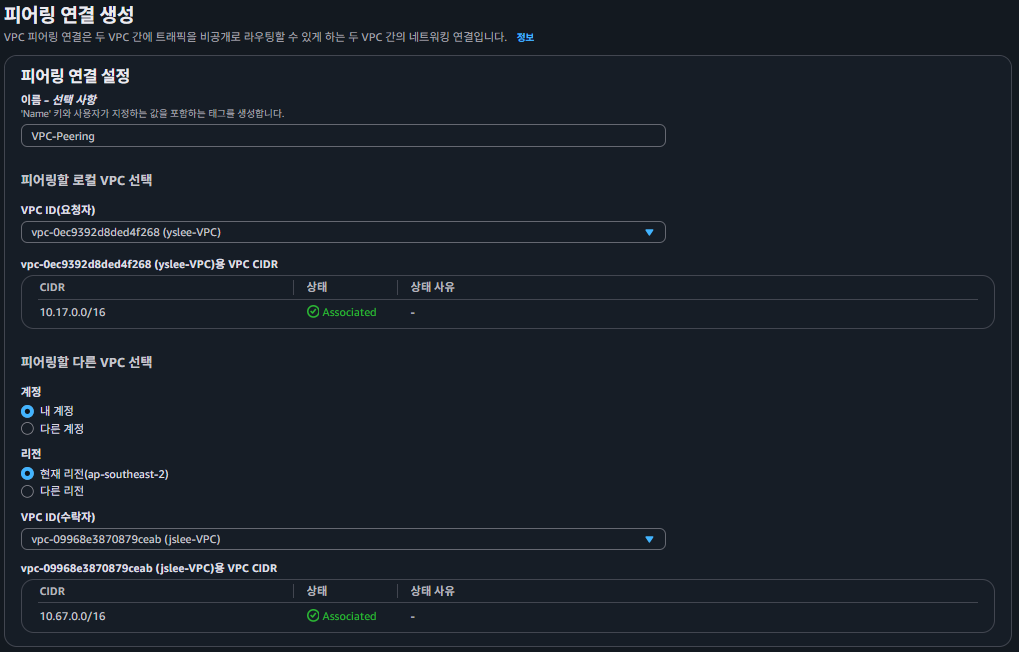

(7) VPC에서 Peering 연결 생성

- 피어링 연결 생성을 클릭한다.

- VPC-Peering을 생성하는데, 요청자는 yslee-VPC이고 수락자가 jslee-VPC이다.

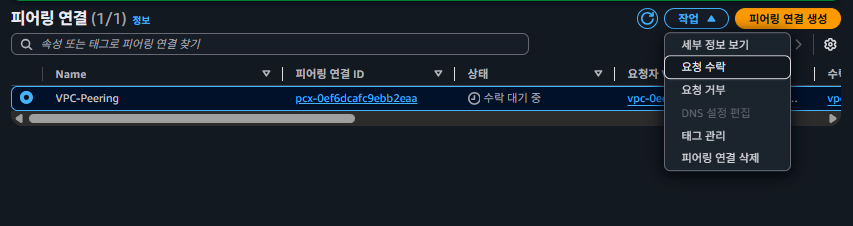

- 피어링 연결에서 요청 수락을 누른다. (같은 계정에서 진행하는 상황이다.)

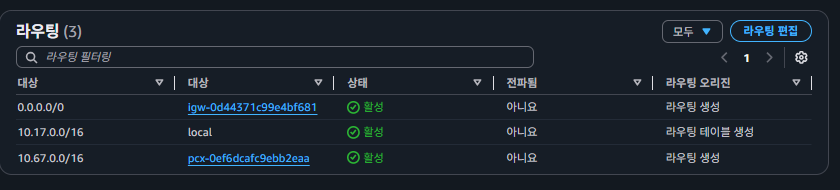

- 그런데 여기서 끝이 아니다. 라우팅을 해줘야 진짜 연결이 된 것이다. 라우팅 테이블로 간다.

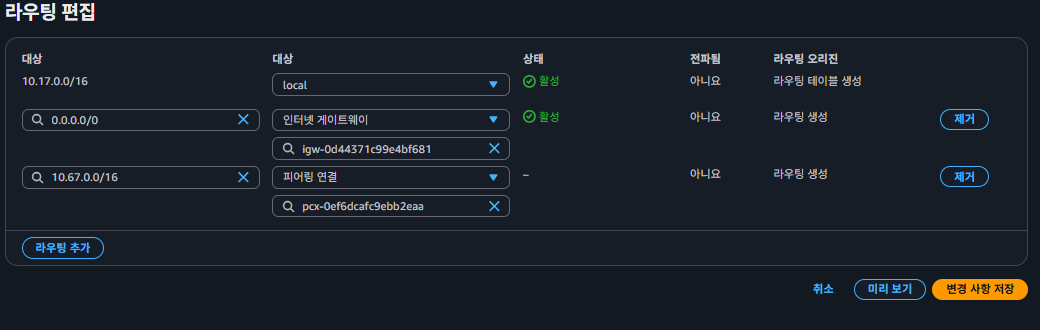

- RT-PUB에서 라우팅 편집에 들어간다.

- yslee-VPC는 10.17.0.0/16 네트워크를 사용하고 있다.

- jslee-VPC는 10.67.0.0/16 네트워크를 사용하고 있다.

- 피어링 연결을 통해서 최종 연결을 해준다.

- RT-PUB-2B로 가서, 라우팅 편집으로 들어간다. 반대로 10.17.0.0/16을 바라보도록 설정해준다. 서로 라우팅을 걸어줘야 한다.

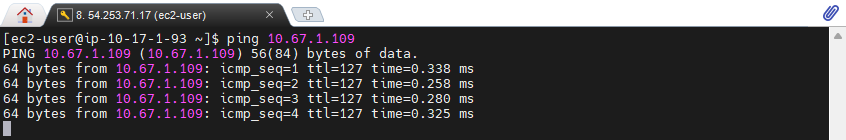

- Peering 인스턴스로 통신이 되는지를 확인한다. Private IP (10.67.1.109)로 가는 것을 확인한다.

- 삭제 순서 Peering 인스턴스 먼저 삭제 > 인터넷게이트웨이 VPC에서 분리 후 삭제 > 라우팅테이블 삭제 > 서브넷 PUB-2B 삭제