Cryptographic Hash Function, 이하 h(x)가 갖추어야 할 조건은 다음과 같다.

Compression (압축)

· 현재 사용되는 해시함수의 output은 대개 256 / 512bit

· 반면 input 길이는 제한이 없어 어마어마하게 압축

Efficiency (계산의 효율성)

· x가 주어지면 h(x) 계산은 껌이다.

One-way (단방향성)

· h(x)가 주어졌을 때 x를 계산하는 건 불가능에 가깝다.

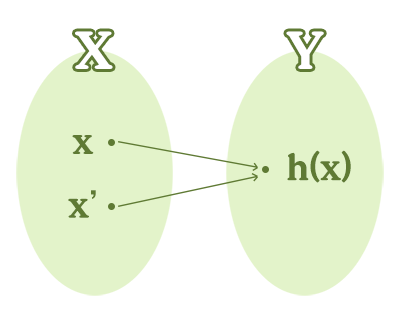

Collision resistance (충돌 저항성)

· collision : X의 두 점이 Y의 한 점에 mapping되는 것

· x가 주어지고, x와 같은 점에 mapping되는 x'를 찾는 것이 불가능하다면 약한 충돌 저항성을 갖는다고 말한다.

· 어떤 두 점이든 같은 점에 mapping되는 것을 찾을 수 없다면 강한 충돌 저항성을 갖는다고 말한다.

🍏 종류

MD5

· 128bit output

· collision 발견되었으므로 사용 지양

SHA-1

· 160bit output

· Secure Hash Algorithm

· 미국 NIST에서 채택한 표준

· MD5를 대체하기 위해 고안되었으나 이것도 collision 발견

SHA-2 family

· SHA-224(224bit 의미), SHA-256, SHA-384, SHA-512

· 이미 깨진 SHA-1과 거의 동일한 알고리즘을 사용하기 때문에 불안감 존재

SHA-3 family

· SHA3-224, SHA3-256, SHA3-384, SHA3-512

· SHA-1, 2와 다른 알고리즘인 Keccak 사용

🍏 MAC

· Message Authentication Code

· integrity 보장을 위한 기법

· MAC 계산에 hash 함수를 사용할 수 있다. (keyed hash)

· MAC(M) = h(K, M)

· K는 키, M은 메시지

🚨 주의!

hash 함수는 input이 하나. K, M이라고 써서 마치 input이 2개인 듯 보이지만 사실은 KM처럼 이어붙여서 하나의 input으로 사용하는 것이다.

😮 이걸 어디다 쓰는데?

어떤 데이터 M이 있다면 추후에 이 데이터에 내용 변경이 있었는지 판단하기 위해 h(K, M)을 만들어 저장해둔다.

→ 추후 판단시, 저장해두었던 h(K, M)과 현재의 M을 hash한 결과를 비교하여 일치하는지 확인한다.

🙄 그냥 h(M) 쓰면 안 됨?

해시 알고리즘은 공개된 정보이기 때문에 공격자가 마음만 먹으면 M을 M'으로 만들고, 저장되어 있는 h(M)도 (M')으로 바꿔치기 할 수 있다.

→ h(K, M)으로 해시하면 공격자는 K를 몰라서 h(K, M')을 만들 수 없기 때문에 이게 더 안전하다.