pfsense

네트워크를 안전하게 지켜주는 소프트웨어

기능

- 방화벽

- 라우터

- VPN 서버/클라이언트: 원격으로 회사나 집 네트워크에 접속 가능

- 트래픽 셰이핑: 특정 서비스나 기기에 더 많은 대역폭 설정 가능

- IDS/IPS: 침입 탐지/방지 시스템 탐재 가능, snort 등과 연동 가능

- 웹 기반 관리 인터페이스

설정

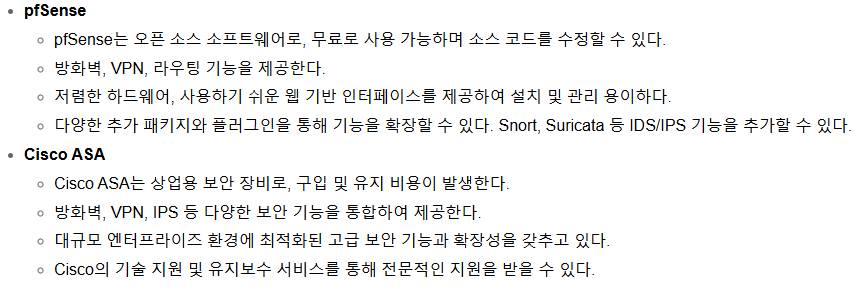

pfsense: 바깥 네트워크-WAN, 안쪽 네트워크-LAN

cisco asa: 바깥 네트워크-outside, 안쪽 네트워크-inside

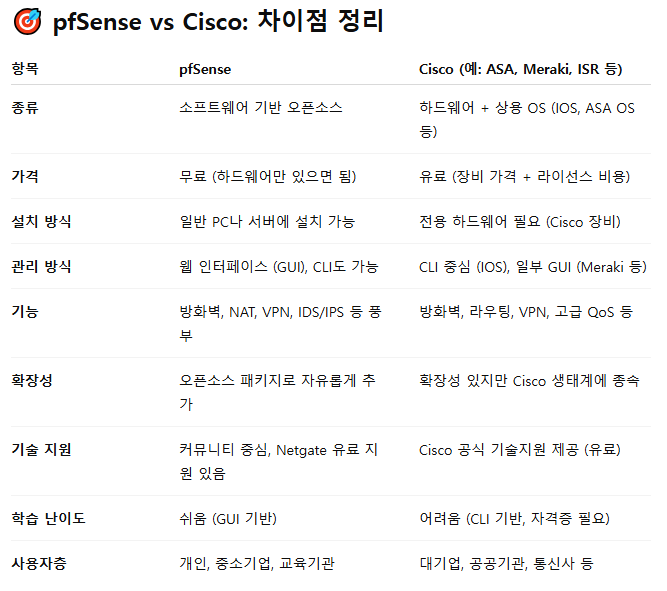

pfsense와 cisco ASA 차이점

챗지피티 기반으로 확실하지 않을 수 있습니다.

참고만 해주세요

블로그 기반

pfsense 설정

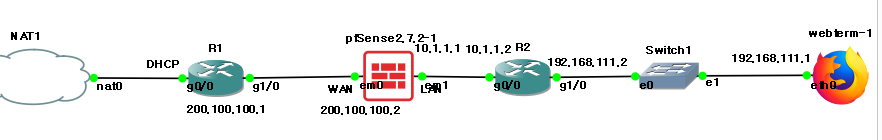

해당 패킷트레이서를 기반으로 pfsense 설정을 진행

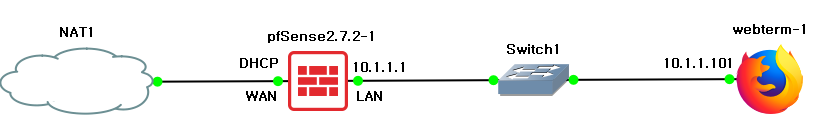

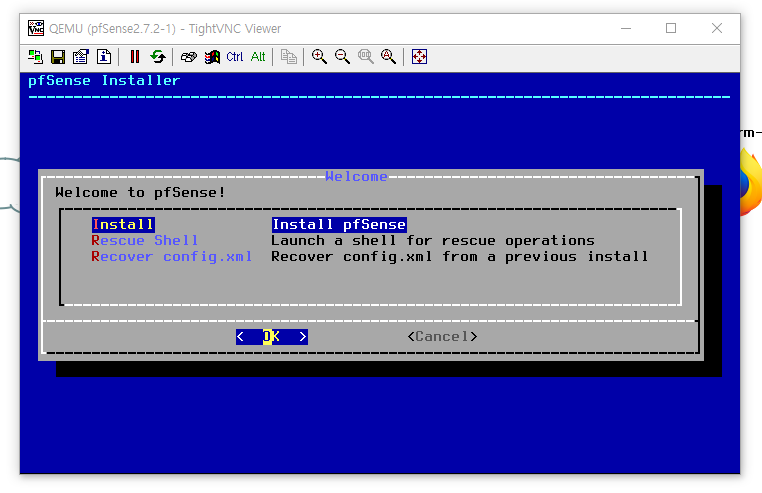

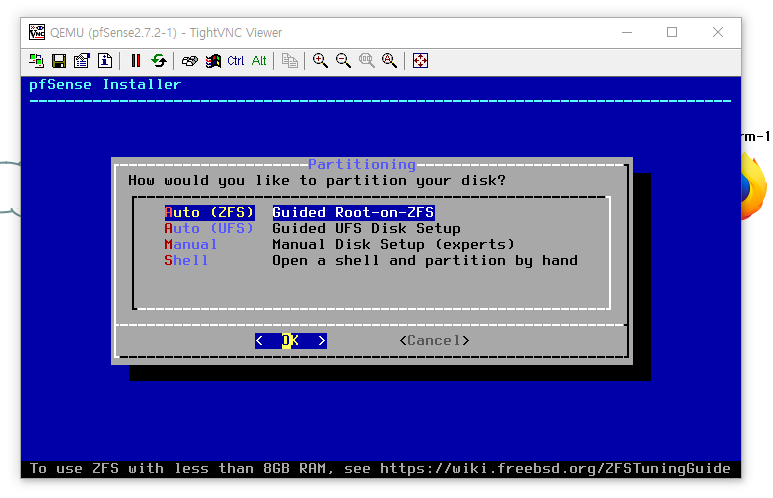

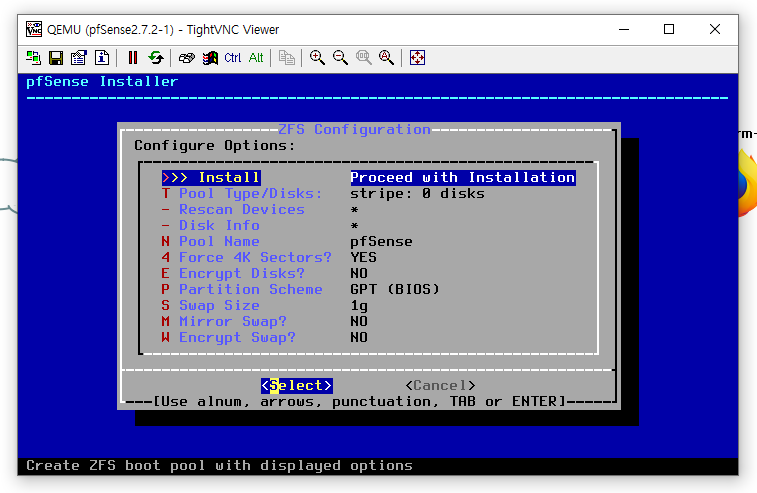

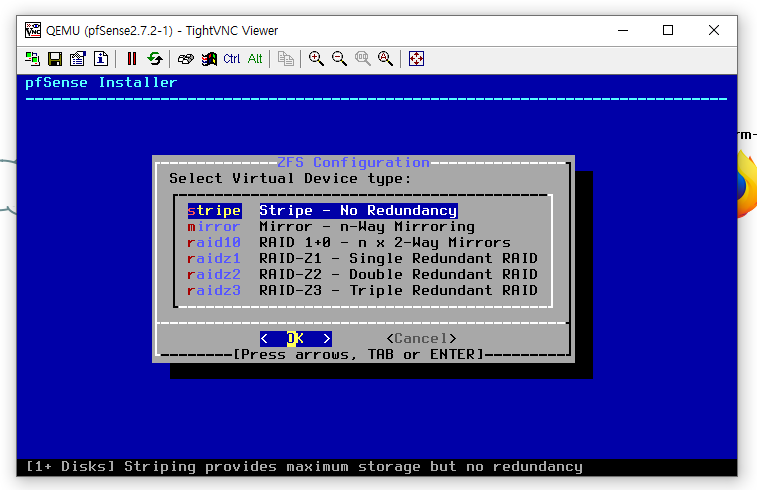

pfsense 초기 설정

Accept 엔터 입력

OK 엔터 입력

OK 엔터 입력

Seleclt 엔터 입력

OK 엔터 입력

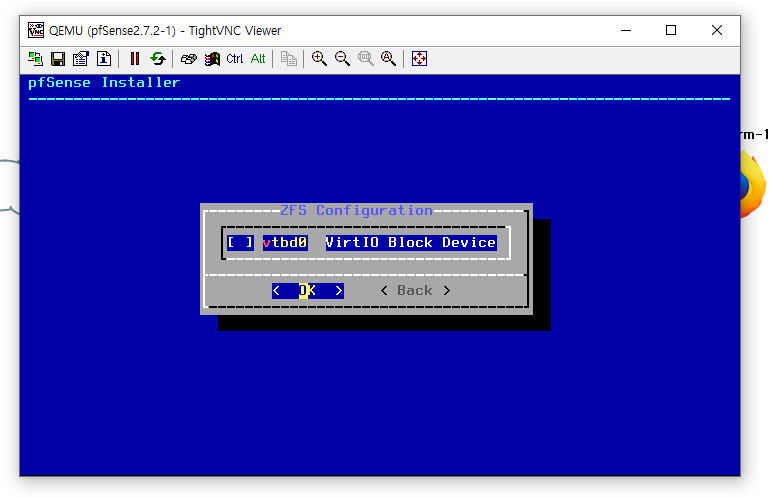

스페이스바로 선택

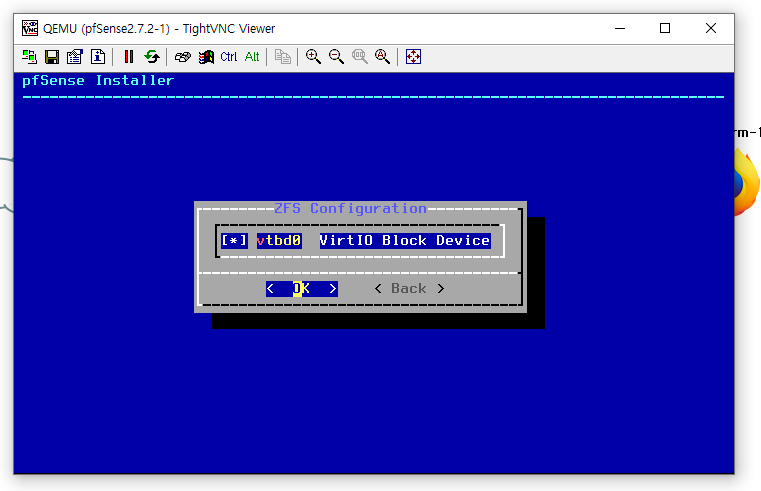

OK 엔터 입력

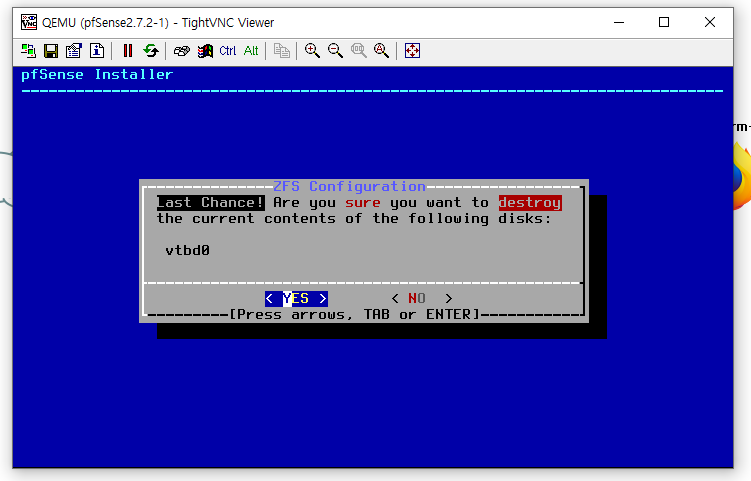

키보드 화살표 오른쪽을 입력하여 YES 지정 후 엔터 입력

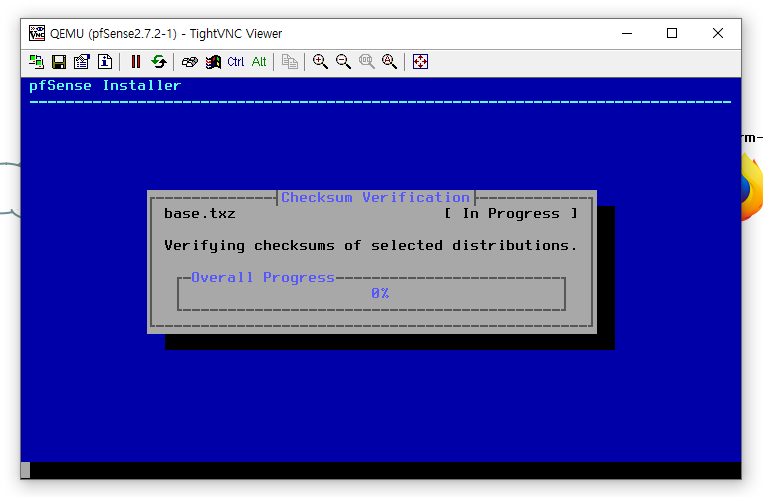

설치 완료까지 기다리기

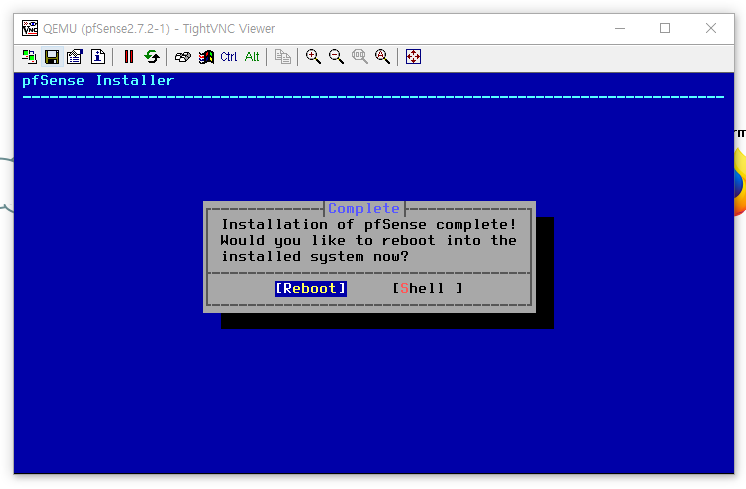

Reboot 엔터 입력 후 완료까지 기다리기

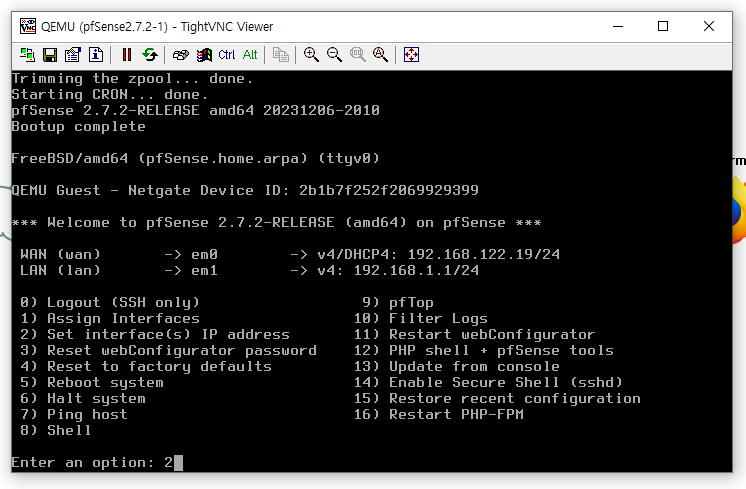

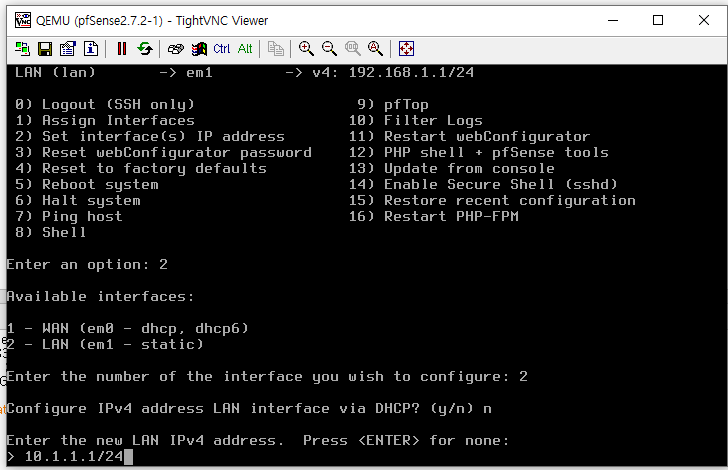

pfsense IP address 변경하기

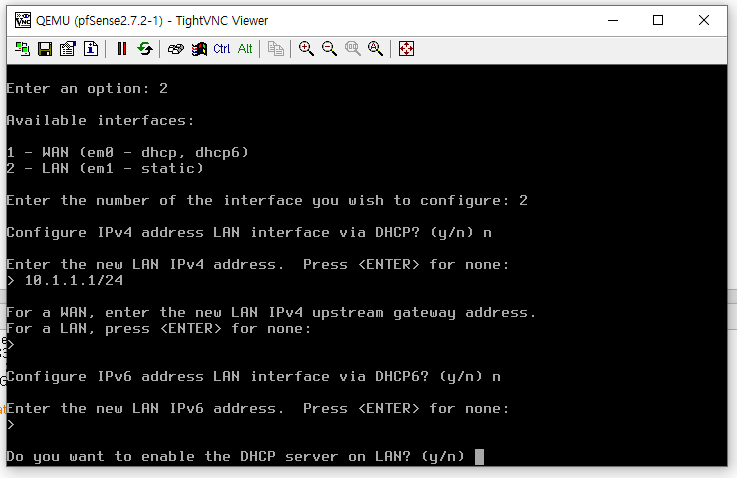

2) Set interface(s) IP address 입력

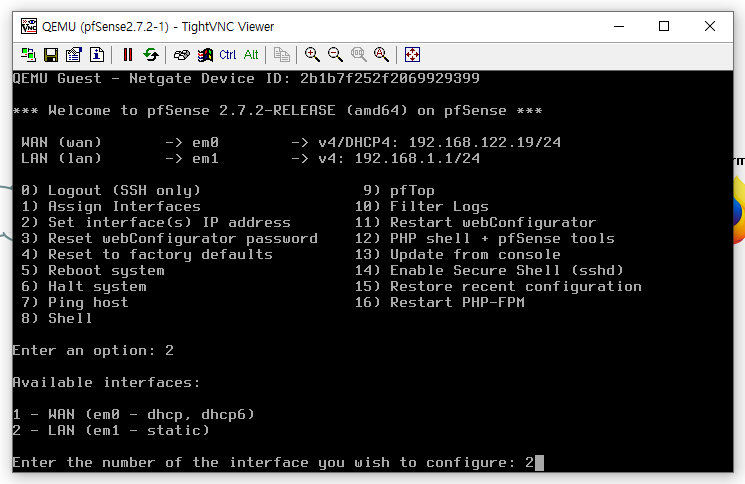

내부 랜 IP 설정 변경을 위해 2 입력

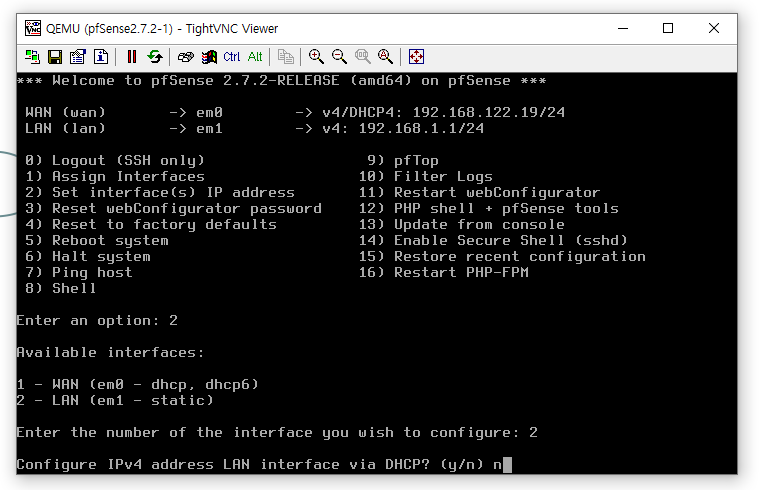

수동으로 네트워크 설정하기 위해 n (해당 이미지는 DHCP 설정을 의미함)

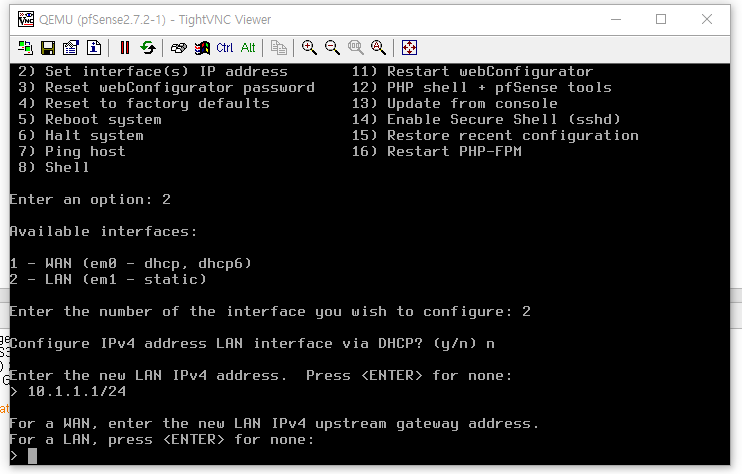

네트워크 설정 입력

LAN 설정이므로 엔터 눌러서 넘기기

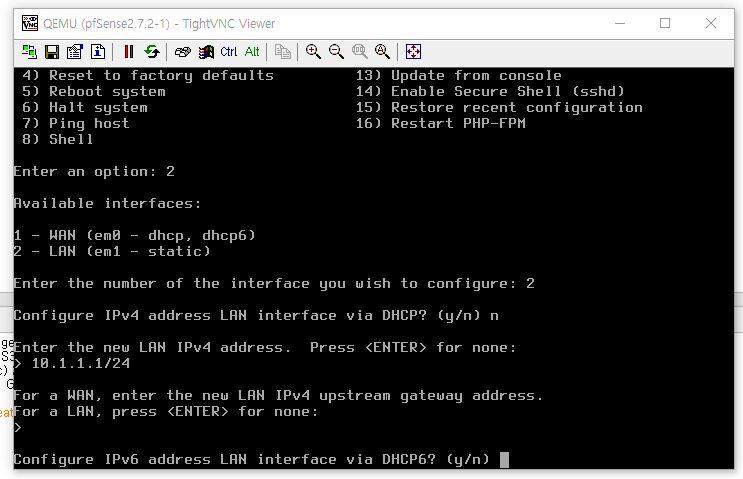

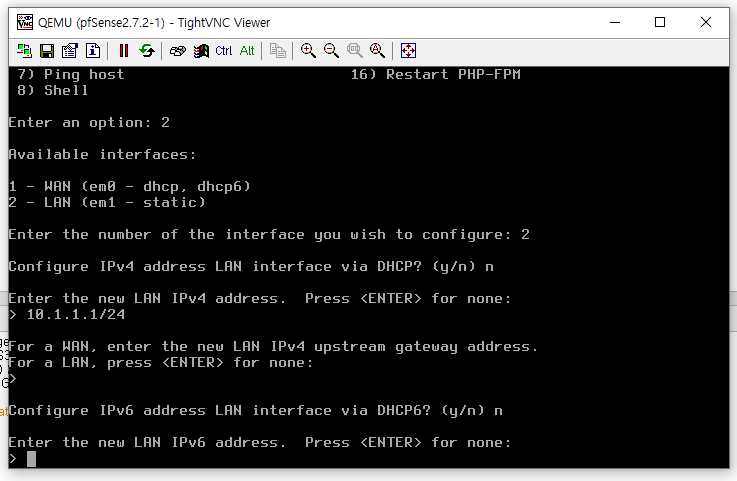

DHCP6 사용하지 않을것이므로 n 입력

DHCP6 no

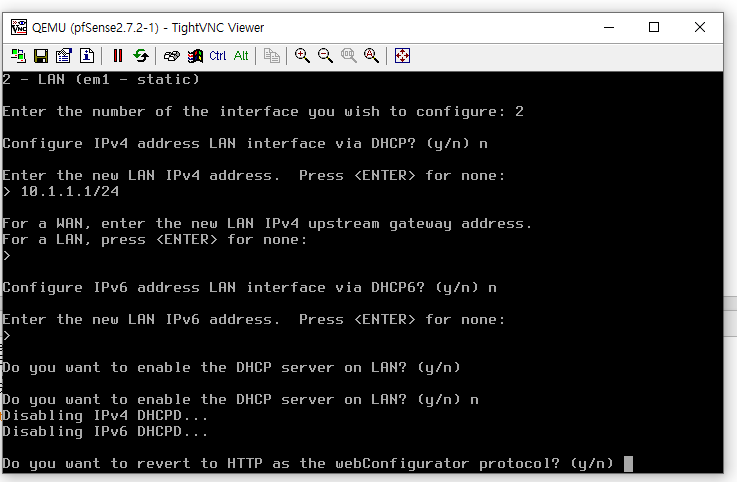

no

y 입력

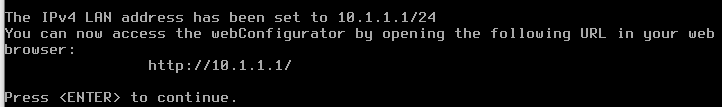

엔터 입력하여 설정 종료

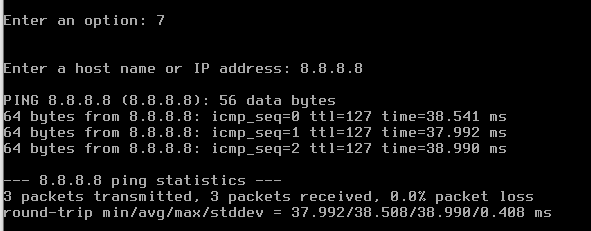

핑 테스트

7 입력 후 8.8.8.8 입력하면 통신 되는 것을 확인할 수 있음

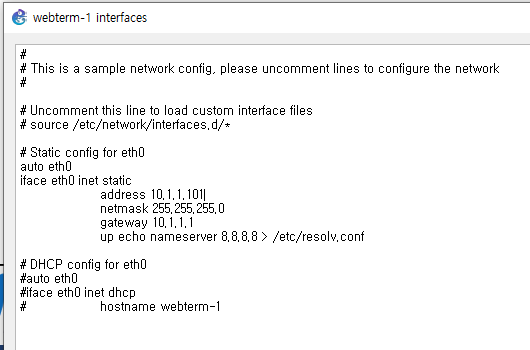

webterm에서 pfsense 테스트하기

webterm에서 pfsense 테스트를 위해 edit config로 수동 네트워크 설정을 해줌

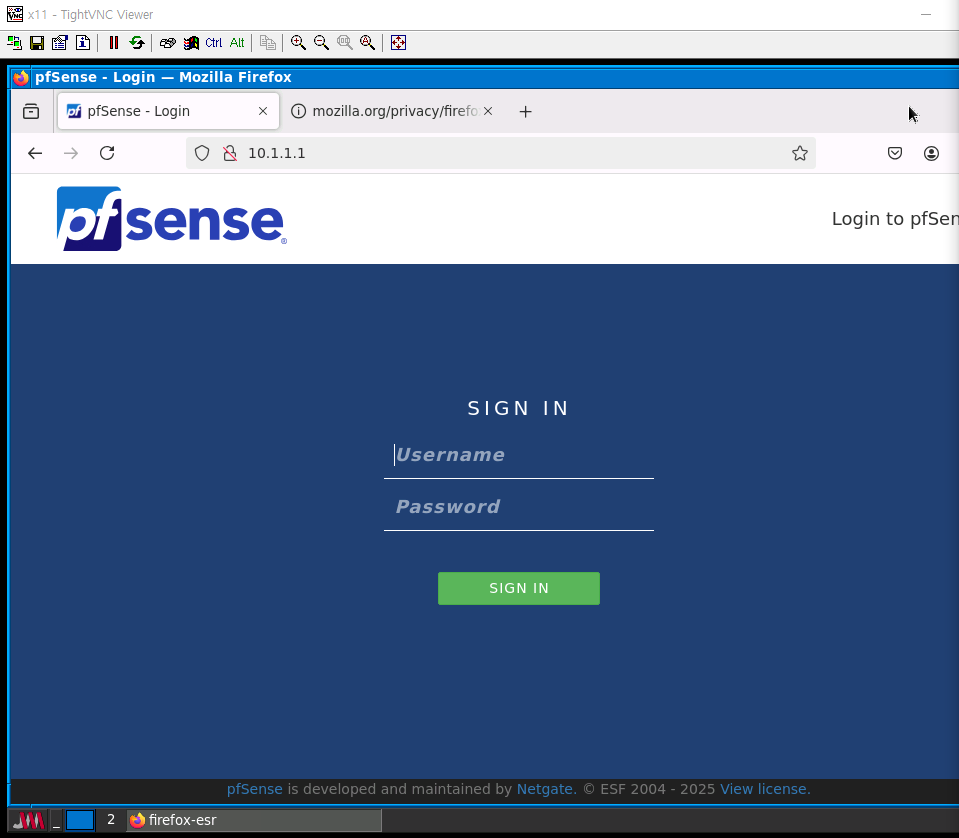

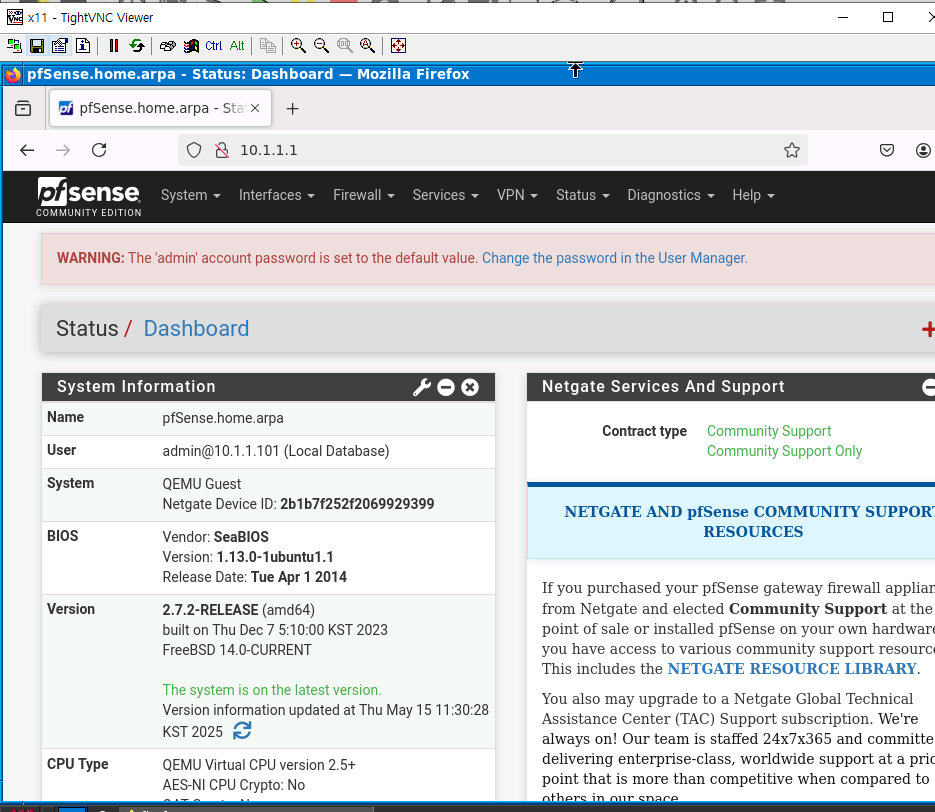

pfsense 접속

webterm에서 10.1.1.1(pfsense IP임) 입력한 결과 pfsense로 접속됨

- 로그인: ID(admin), PW(pfsense)

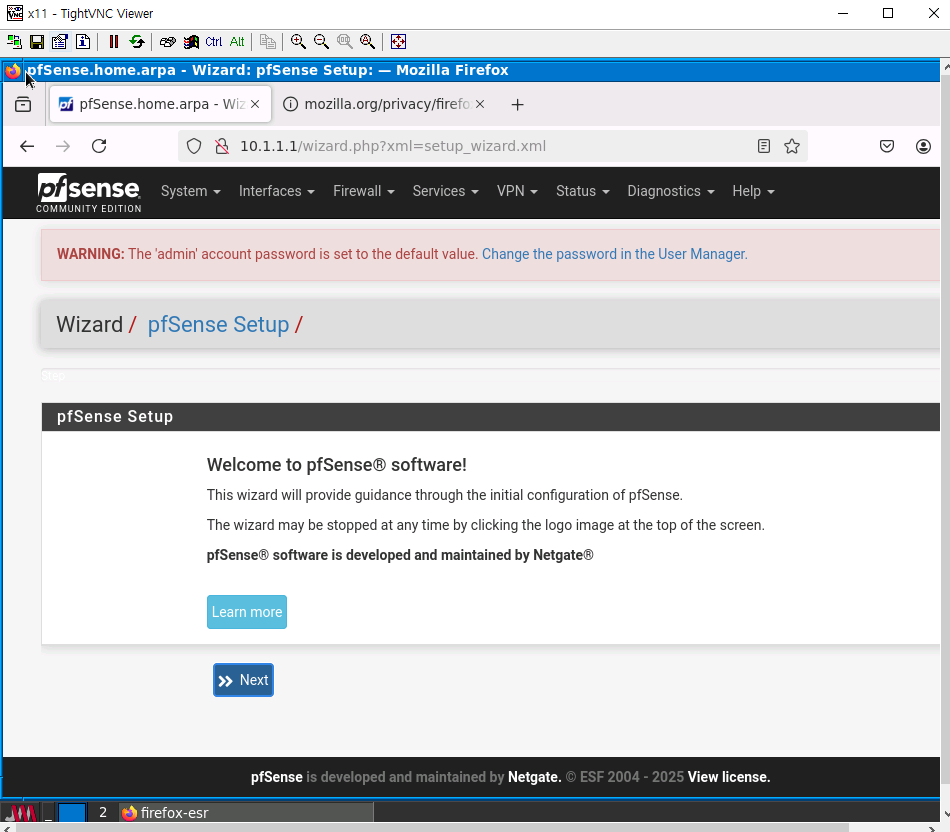

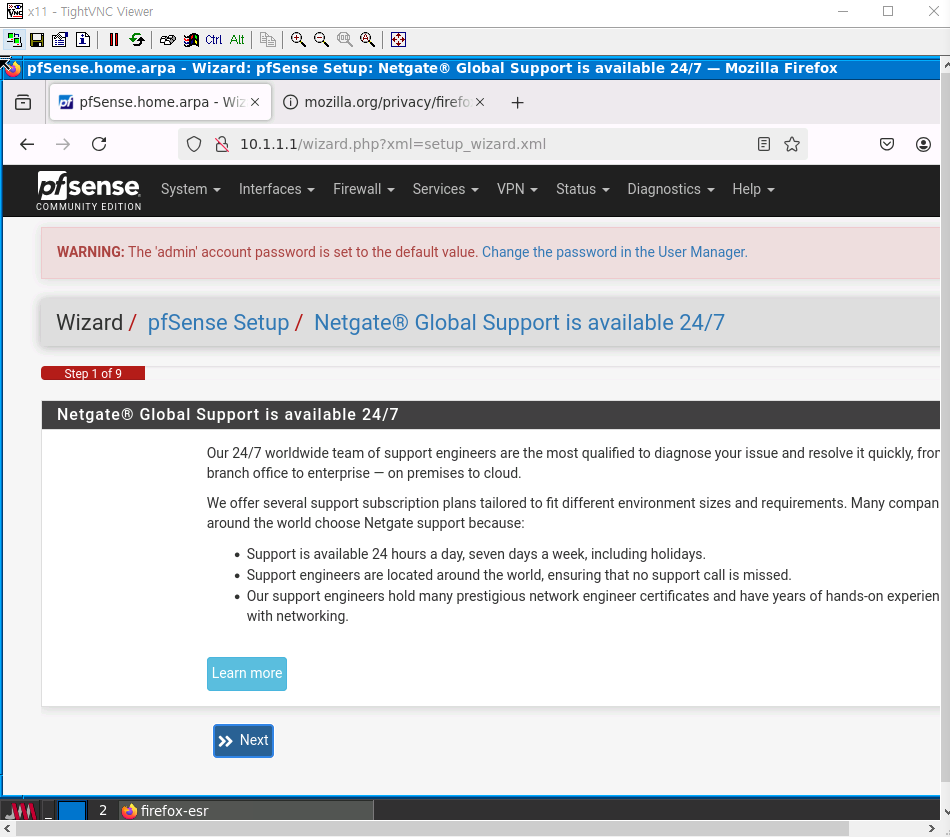

pfsense, webterm에서의 설정

Next 클릭

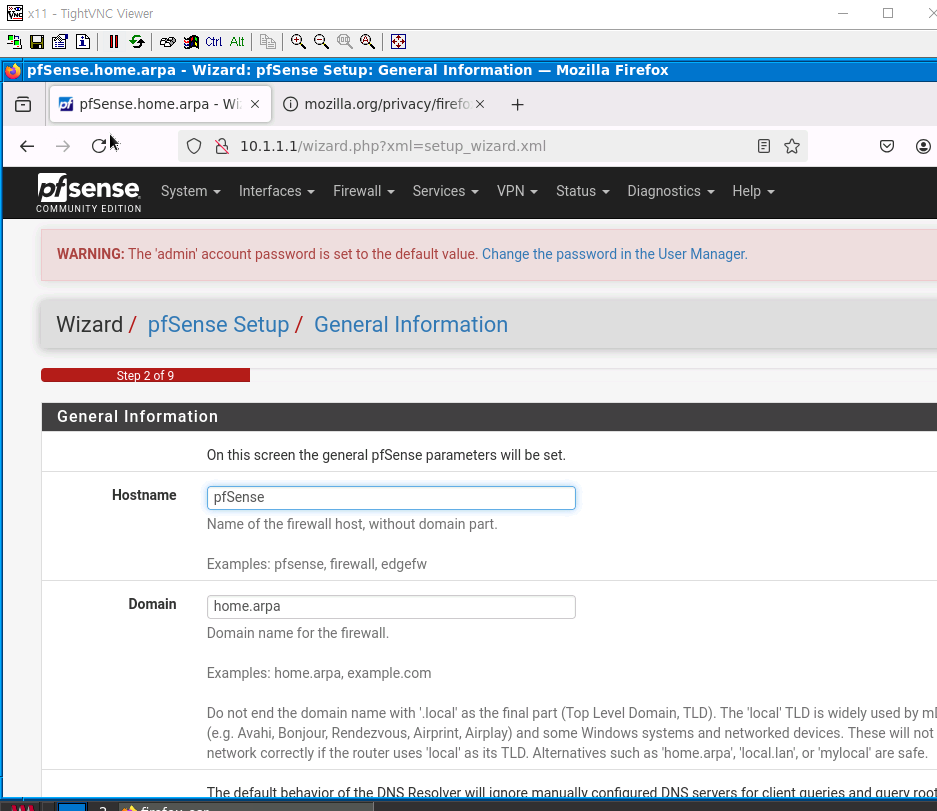

Next 클릭

이 부분은 수정하지 않음

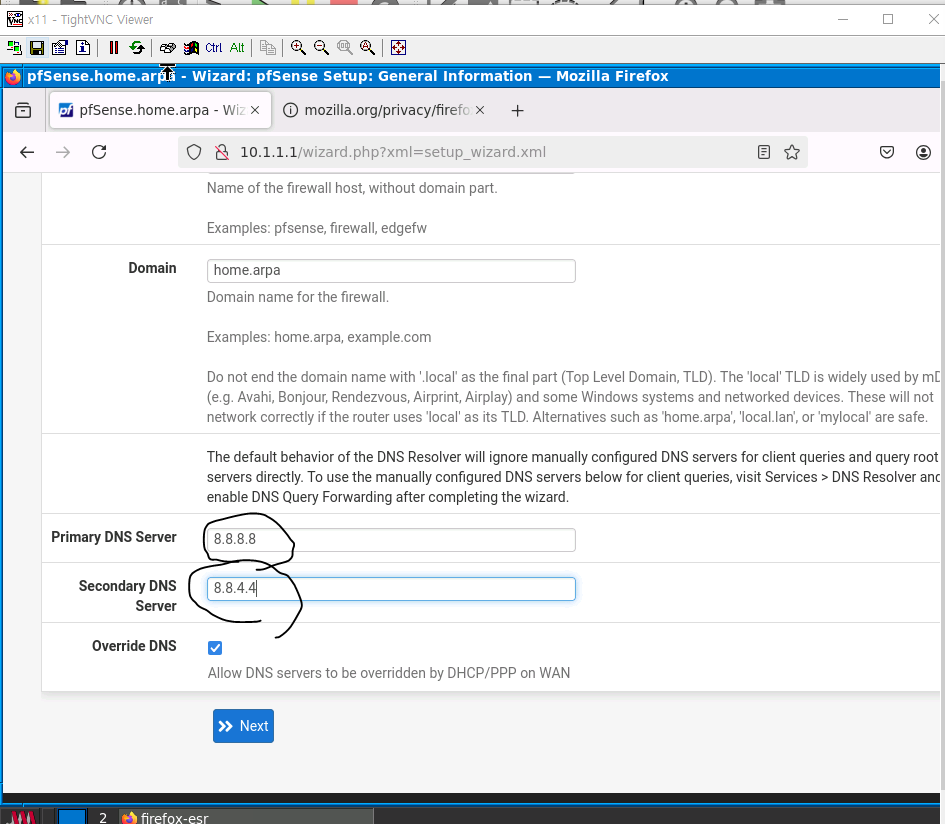

표시한 부분에 각 DNS와 서브 DNS 입력 후 Next 클릭

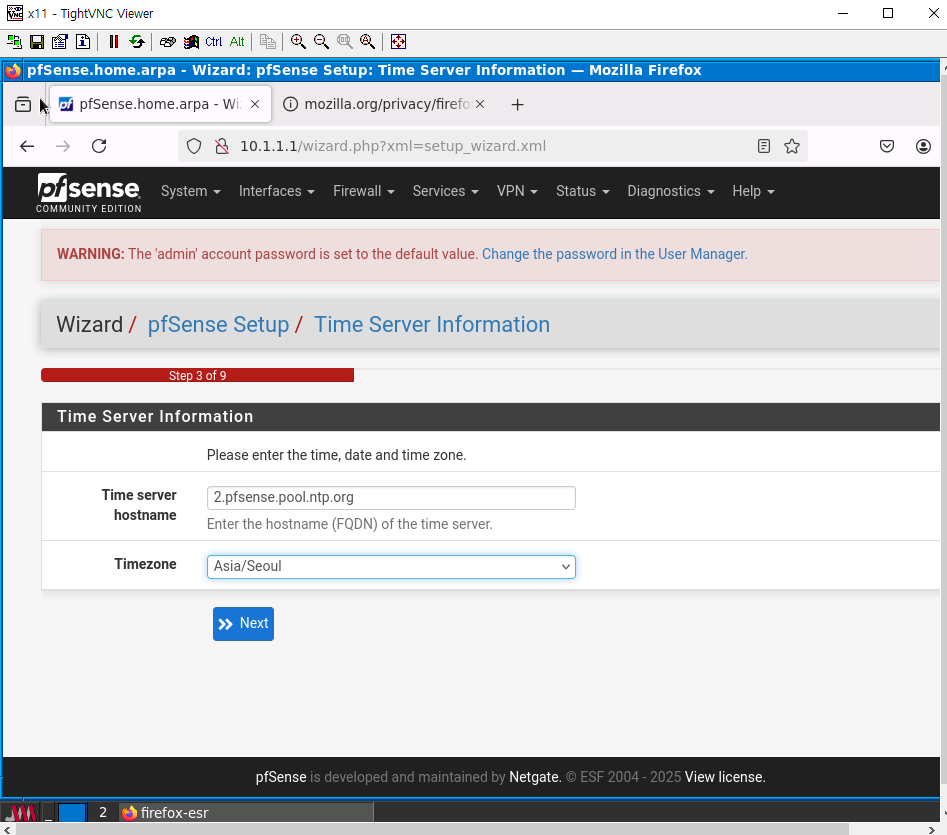

Asia/Seoul로 변경 후 Next 클릭

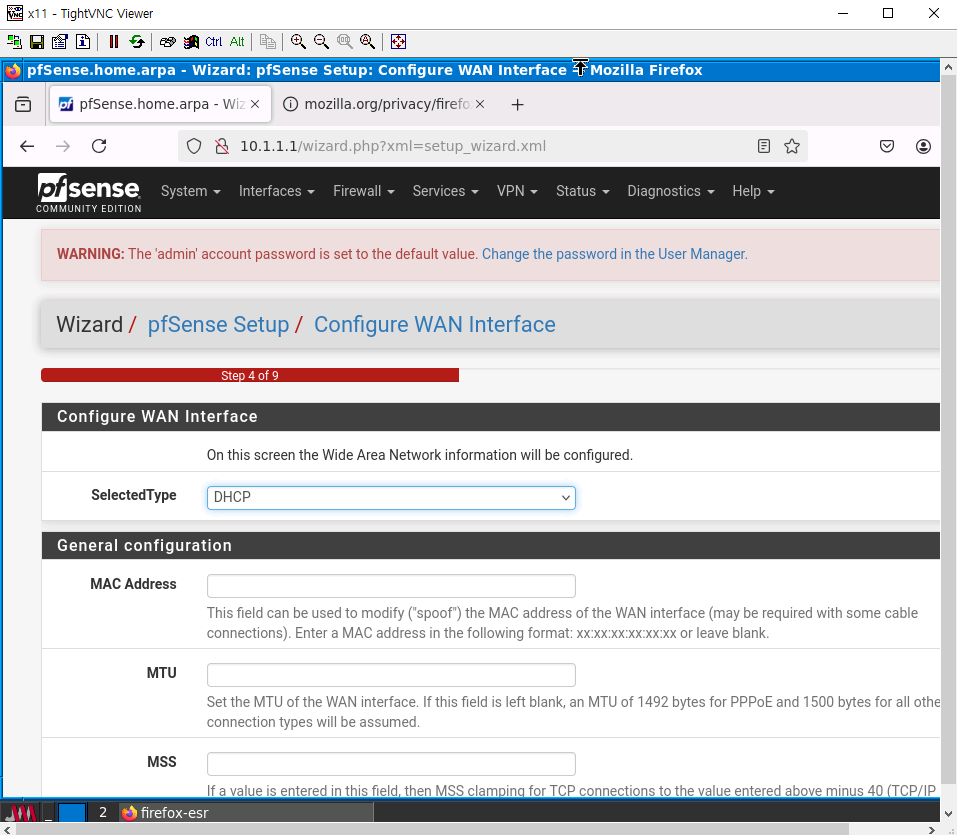

DHCP는 별도의 설정 없이 Next 클릭

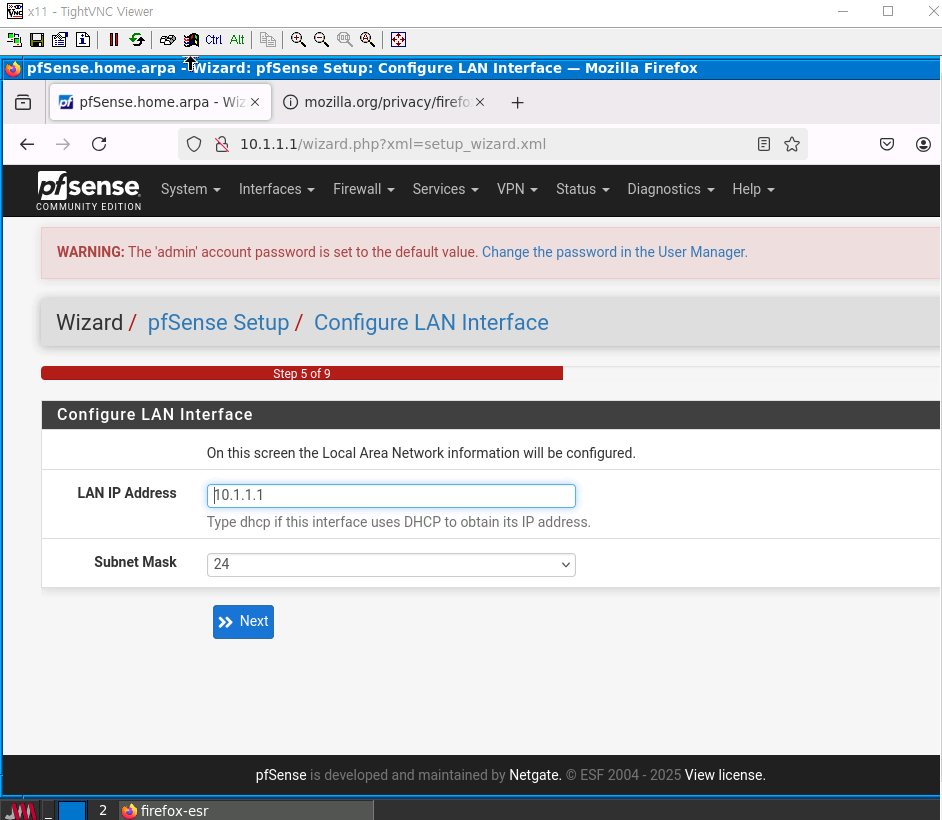

LAN도 잘 설정되어있으므로 Next 클릭

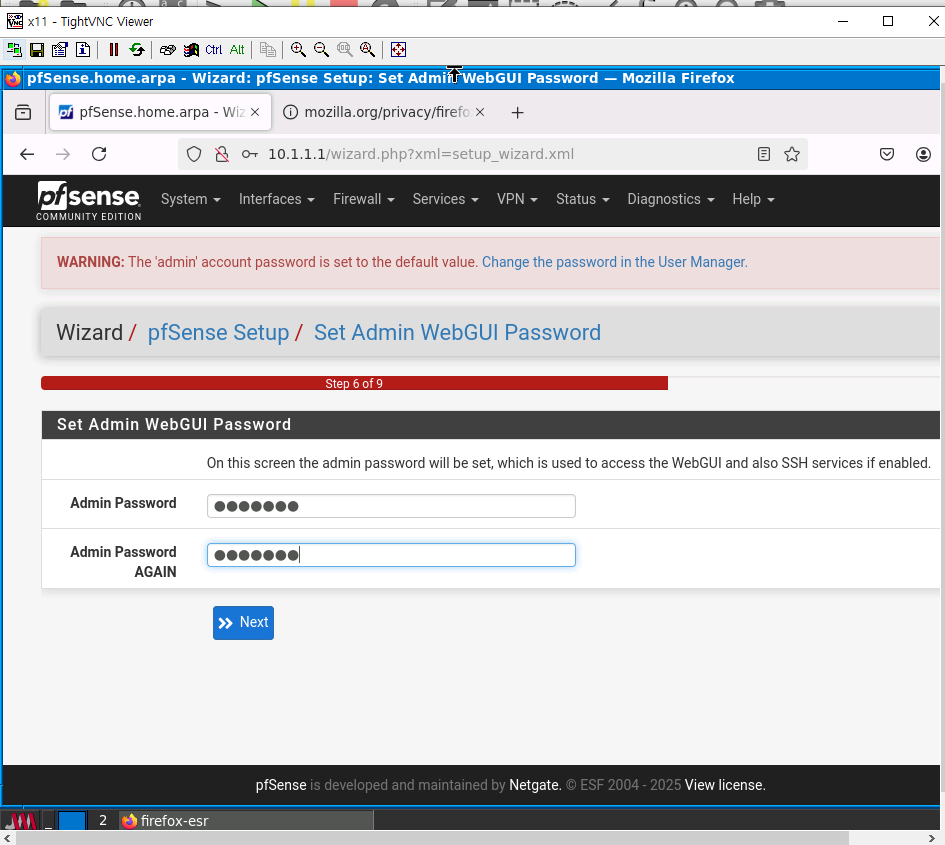

pfsense/pfsense로 설정, 회사 등 보안이 필요할 경우 쉽지 않은 비밀번호로 설정하시길 바랍니다

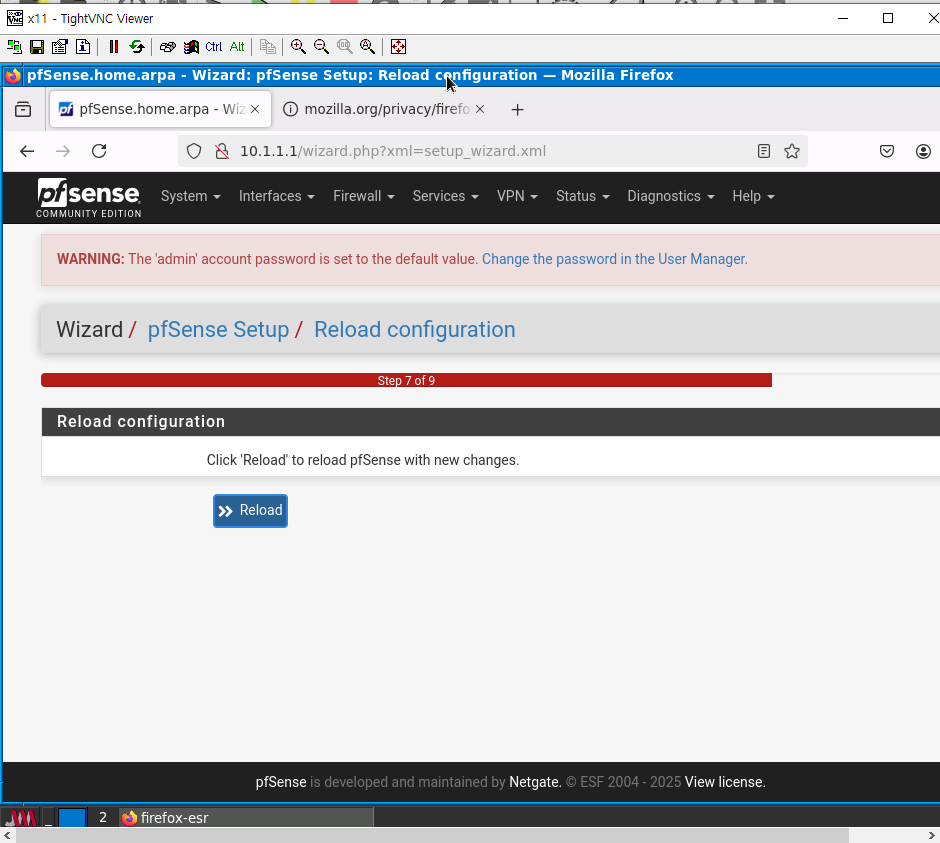

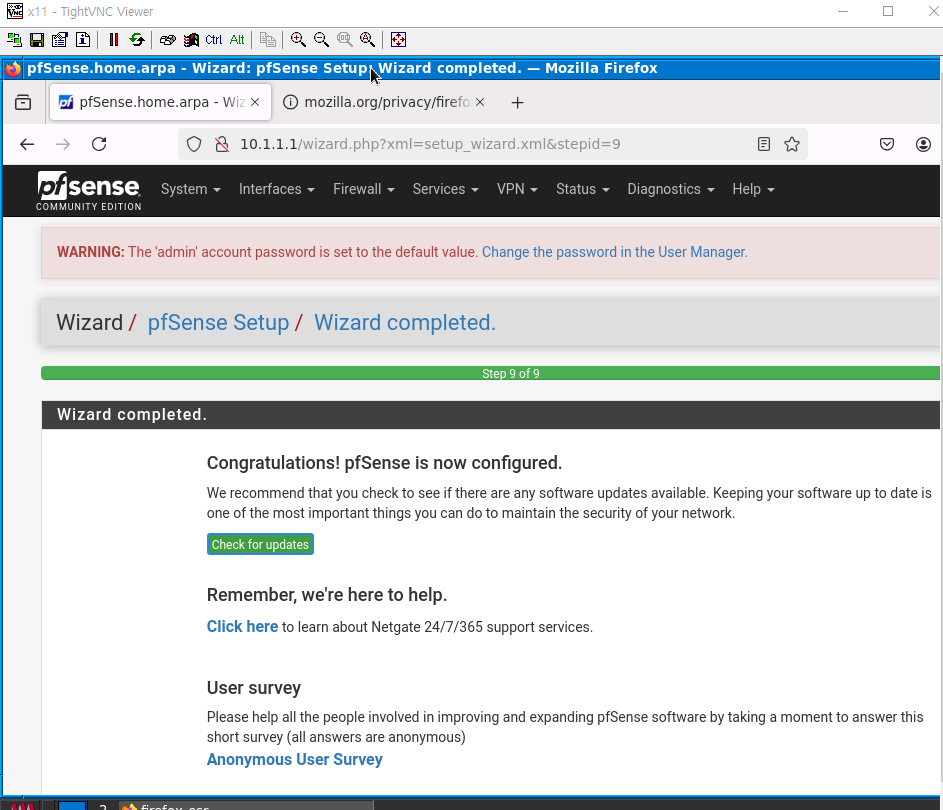

Reload 클릭, 잠시 기다리면 다음 페이지로 넘어갑니다.

해당 페이지 아래에 있는 Finish 클릭

설정 완료

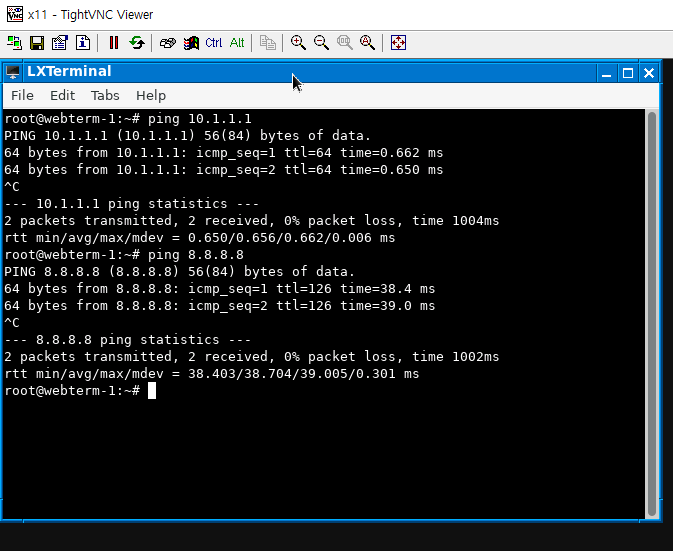

webterm 핑 테스트

잘 되는 것을 확인 할 수 있다

pfsense 기능 설정

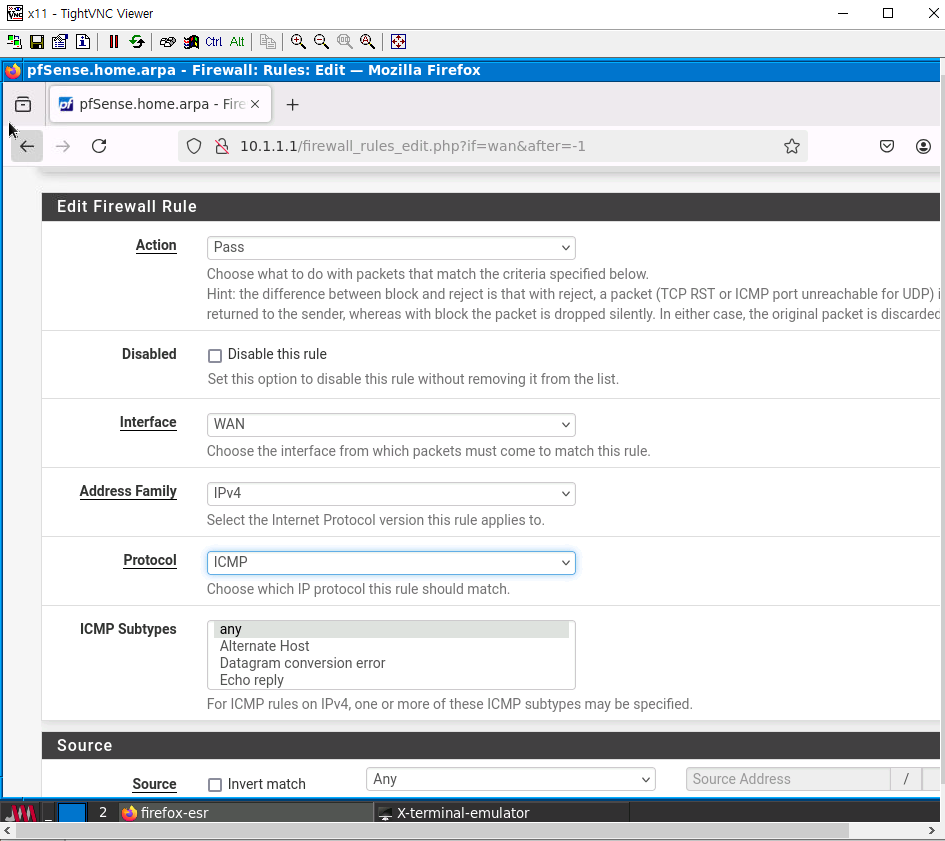

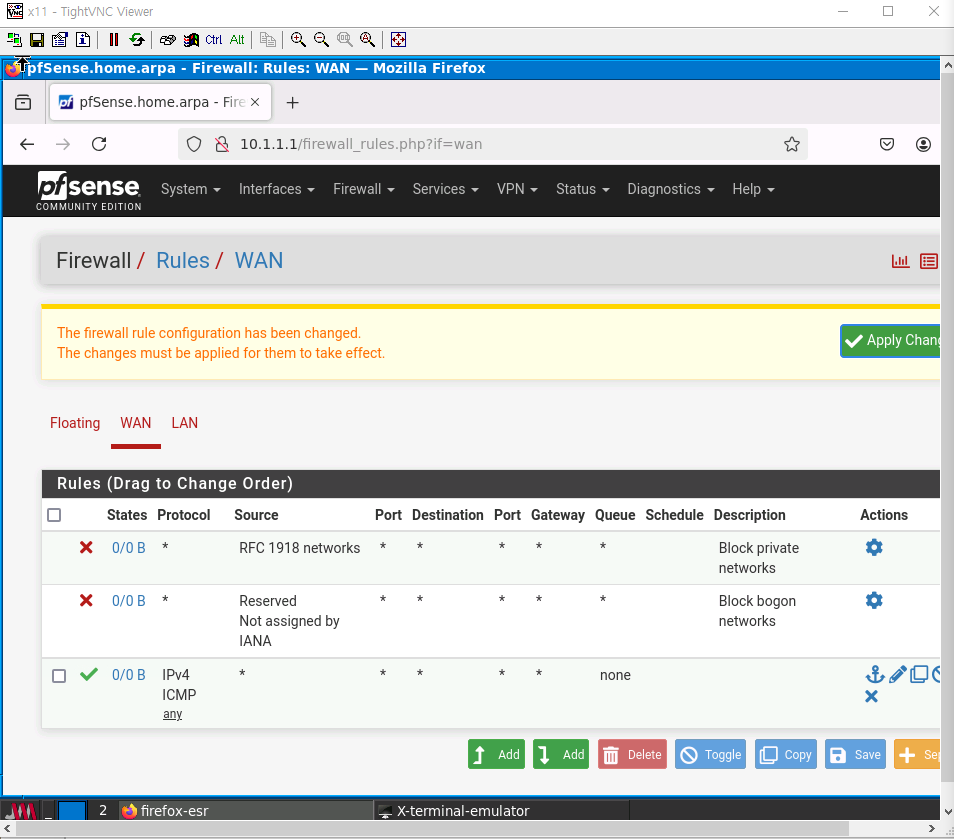

방화벽 설정

firewall - Rules - WAN - Add

바깥에서 들어오는 ICMP 허용하기, 다른 설정은 따로 하지 않는다

네트워크 변경

해당 네트워크로 변경하였다

외부 ping 차단 등 기능 사용을 위해

NAT 설정 (내부 네트워크 -> 외부 네트워크로 나가기 위해)

**R2, conf t**

interface g0/0

ip nat outside

interface g1/0

ip nat inside

access-list 1 permit 192.168.111.0 0.0.0.255

ip nat inside source list 1 interface g0/0 overloadHydra

로그인 크래킹 툴, 취약한 계정 및 비밀번호를 자동으로 무차별 대입하는 공격이 가능

설치

sudo apt-get install hydra기본 사용법

hydra -l <username> -P <password_list> <target_ip> <service>- -l : 단일 사용자명

- -L : 사용자명 리스트 파일

- -P : 비밀번호 리스트 파일

<target_ip>: 공격할 대상 IP<service>: ssh, ftp, http-get, telnet 등 서비스 종류

SSH 로그인 트래킹

hydra -l root -P /usr/share/wordlists/rockyou.txt 192.168.0.10 sshroot 계정을 대상으로 rockyou.txt에 있는 비밀번호를 차례로 시도

FTP 다중 사용자 + 다중 비밀번호

hydra -L users.txt -P passlist.txt 192.168.0.10 ftpusers.txt에 있는 사용자명 전부, passlist.txt에 있는 비밀번호 전부 시도

- -t 4 : 동시 연결 4개 (기본값 16)

- -vV : 자세한 실행 로그 출력

- -s

<port>: 포트 번호 지정 (기본 서비스 포트 아니면) - -f : 첫 성공 시 바로 종료

학업 용도로 실습바라며 악용하지 말아야함

실습 사진